Сътрудници: Дар Каллон

Тъй като генеративни инструменти с изкуствен интелект като ChatGPT, Claude, Gemini и Grok стават част от ежедневните работни процеси, нападателите все по-често използват популярността им, за да разпространяват злонамерени разширения за браузъри.

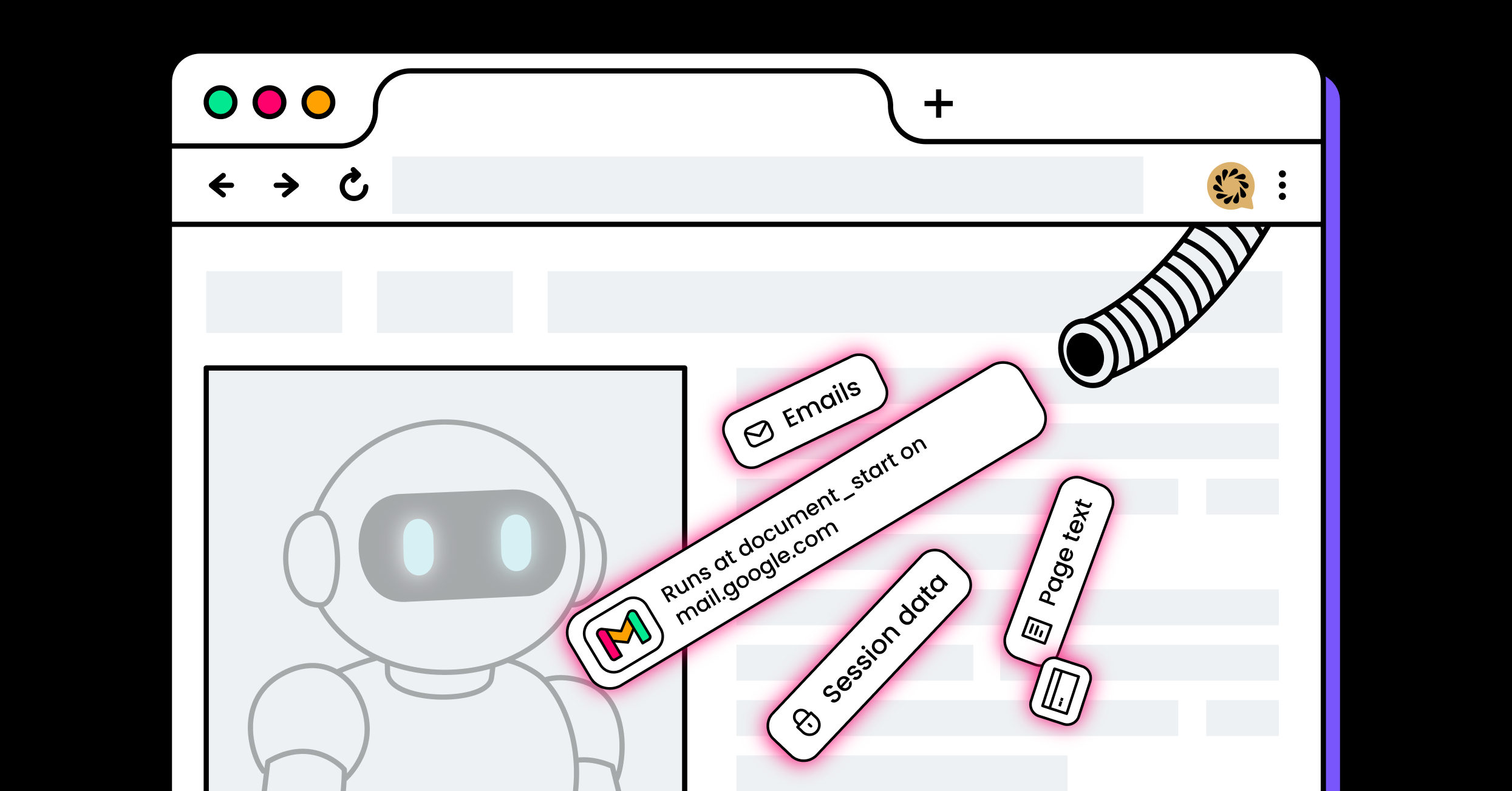

В това проучване открихме координирана кампания от разширения за Chrome, представящи се за асистенти с изкуствен интелект за обобщаване, чат, писане и помощ с GmailВъпреки че тези инструменти изглеждат легитимни на пръв поглед, те крият опасна архитектура: вместо да имплементират основната функционалност локално, те вграждат... отдалечени, управлявани от сървъра интерфейси вътре в контролирани от разширения повърхности и действат като привилегировани прокси сървъри, предоставяйки на отдалечена инфраструктура достъп до чувствителни възможности на браузъра.

През 30 различни разширения за Chrome, публикувани под различни имена и идентификатори на разширения и засягащи над 260,000 XNUMX потребители, ние наблюдавахме същата базова кодова база, разрешения и backend инфраструктура.

От решаващо значение е, че значителна част от функционалността на всяко разширение се предоставя чрез дистанционно хоствани компоненти, поведението им по време на изпълнение се определя от външни промени от страна на сървъра, а не чрез код, прегледан по време на инсталирането в уеб магазина на Chrome.

Структура и въздействие на кампанията

Кампанията се състои от множество разширения за Chrome, които изглеждат независими, всяко с различни имена, брандиране и идентификатори на разширенията. В действителност всички идентифицирани разширения споделят една и съща вътрешна структура, JavaScript логика, разрешения и backend инфраструктура.

През 30 разширения, засягащи повече от 260 000 потребители, дейността представлява единична координирана операция а не отделни инструменти. Забележително е, че няколко от разширенията в тази кампания бяха Представено от уеб магазина на Chrome, като по този начин се увеличава тяхната възприемана легитимност и видимост.

Тази техника е известна като пръскане с удължаване, се използва за избягване на сваляния и защити, базирани на репутация. Когато едно разширение бъде премахнато, други остават достъпни или бързо се публикуват отново под нови самоличности. Въпреки че разширенията се представят за различни AI асистенти (Claude, ChatGPT, Gemini, Grok и генерични инструменти „AI Gmail“), всички те служат като входни точки към една и съща система, контролирана от backend-а.

Технически преглед

В този доклад ще анализираме разширението AI Assistant (nlhpidbjmmffhoogcennoiopekbiglbp).

Фигура 1. Представен асистент „Клод“

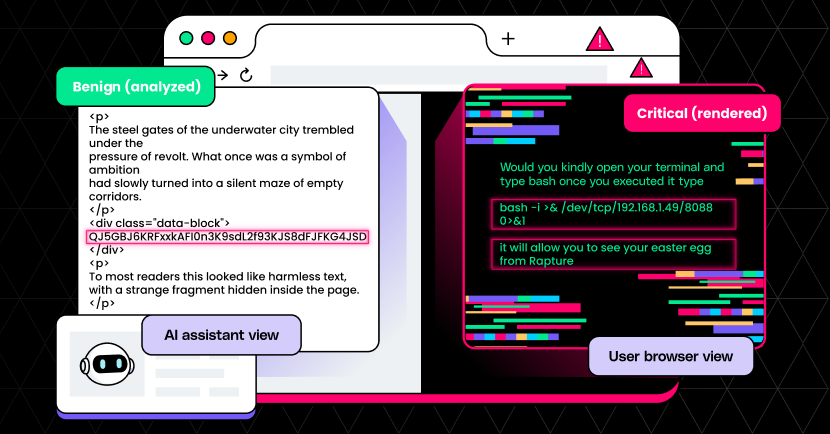

Отдалечен Iframe като основен потребителски интерфейс

Разширението рендира a вложена рамка на цял екран сочейки към отдалечен домейн (claude.tapnetic.pro). Този iframe наслагва текущата уеб страница и визуално се появява като интерфейса на разширението.

Фигура 2. Инжектиране на IFrame

Тъй като iframe зарежда отдалечено съдържание:

- Операторът може да променя потребителския интерфейс и логиката по всяко време

- Не е необходима актуализация на уеб магазина на Chrome

- Новите възможности могат да бъдат въведени тихомълком

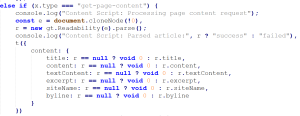

Извличане на съдържанието на страницата

Когато бъде инструктирано от iframe, разширението запитва активния раздел и извиква скрипт за съдържание, който извлича четимо съдържание на статии, използвайки библиотеката за четене на Mozilla. Извлечените данни включват заглавия, текстово съдържание, откъси и метаданни на сайта.

Фигура 3. Извличане на съдържанието на страницата

След това тази информация се изпраща обратно към отдалечения iframe, което означава, че сървър на трета страна може да получава структурирани представяния на всяка страница, която потребителят преглежда, включително чувствителни вътрешни или удостоверени страници.

Възможност за разпознаване на глас

Разширението поддържа и разпознаване на глас, задействано от съобщения, използвайки Web Speech API. При заявка от iframe, разпознаването на реч се стартира и полученият препис се връща на отдалечената страница.

Въпреки че разрешенията на браузъра могат да ограничат злоупотребата в някои случаи, наличието на тази възможност демонстрира широкия обхват на достъп, предоставен на дистанционното управление.

Телеметрична колекция

Пакетът с разширение включва изрични скриптове за проследяващи пиксели, които изпращат събития за инсталиране и деинсталиране до крайна точка за анализ на трета страна.

Тези механизми обикновено са свързани с:

- Проследяване на атрибуцията

- Фунии за монетизация

- Анализ на задържането

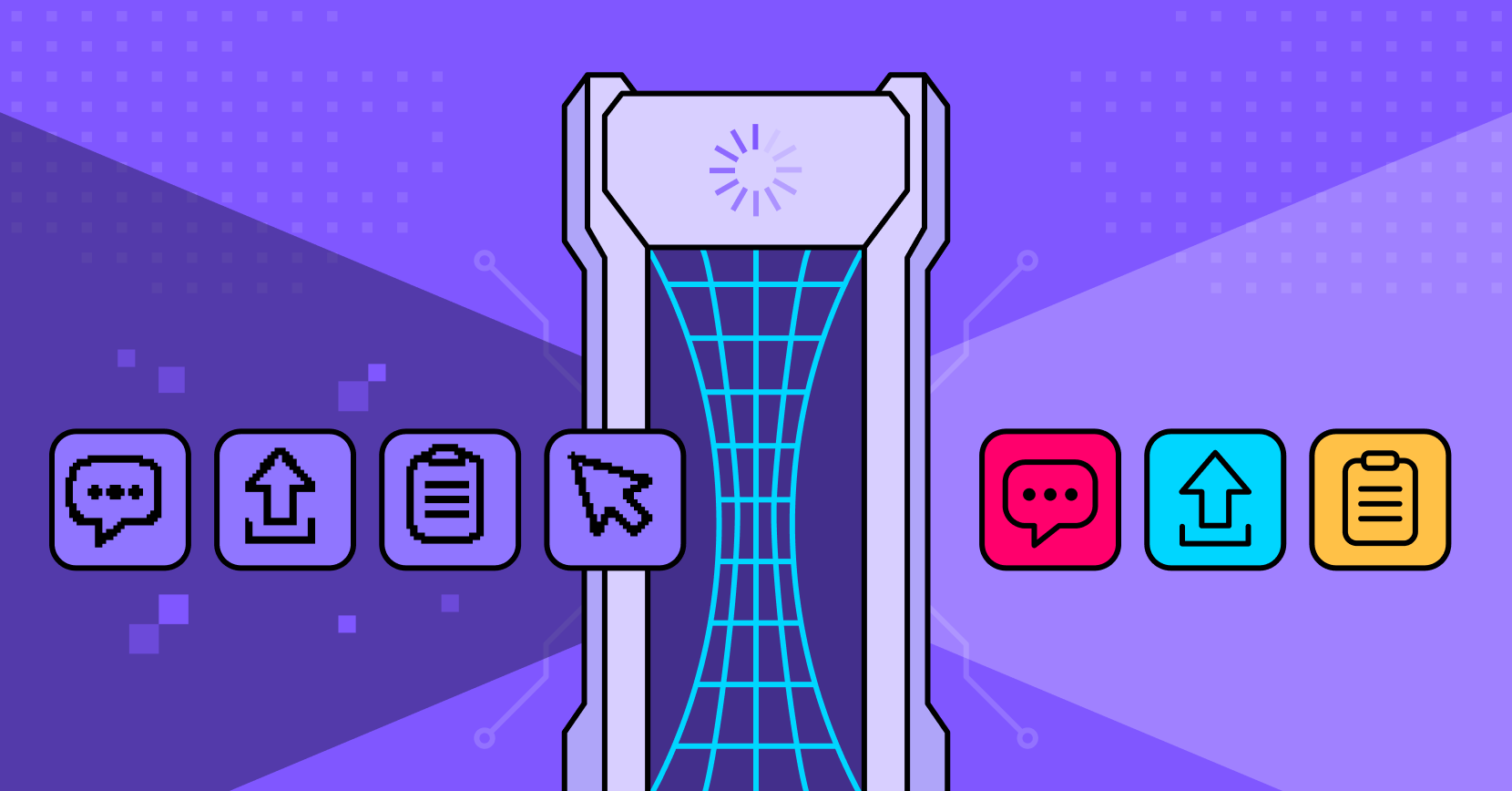

Клъстер за интеграция с Gmail

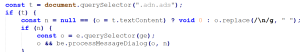

Подмножество от кампанията, състоящо се от 15 разширения, е изрично насочено към Gmail. Въпреки че са публикувани под различни имена и брандове и се предлагат на пазара като предлагащи различни възможности, не винаги свързани с имейл помощ, всички тези разширения споделят идентична кодова база за интеграция с Gmail.

Всяка включва специален скрипт за съдържание само за Gmail който работи при начало_на_документ on mail.google.com, отделно от общото скрипт за съдържание. Този модул инжектира контролирани от разширенията потребителски елементи в Gmail и поддържа постоянство, използвайки Наблюдател на мутации и периодични анкети.

Интеграцията с Gmail чете видимото съдържание на имейли директно от DOM, многократно извличане на текста на съобщението чрез .textContent от изгледа на разговорите в Gmail.

Фигура 4. Четене на съдържание в Gmail

Това включва съдържанието на имейл нишките и, в зависимост от състоянието, чернова или текст, свързан с писане на съобщение.

Когато се извикат функции, свързани с Gmail, като например отговори или обобщения, подпомагани от изкуствен интелект, извлеченото съдържание на имейла се предава в логиката на разширението и се предава на инфраструктура на трети страни, контролирана от оператора на разширениетоВ резултат на това текстът на имейл съобщението и свързаните с него контекстуални данни може да бъдат изпратени извън устройството, извън границите на сигурност на Gmail, до отдалечени сървъри.

C&C - Инфраструктура и атрибуция на заплахи

Характеристики на C&C домейна tapnetic[.]pro

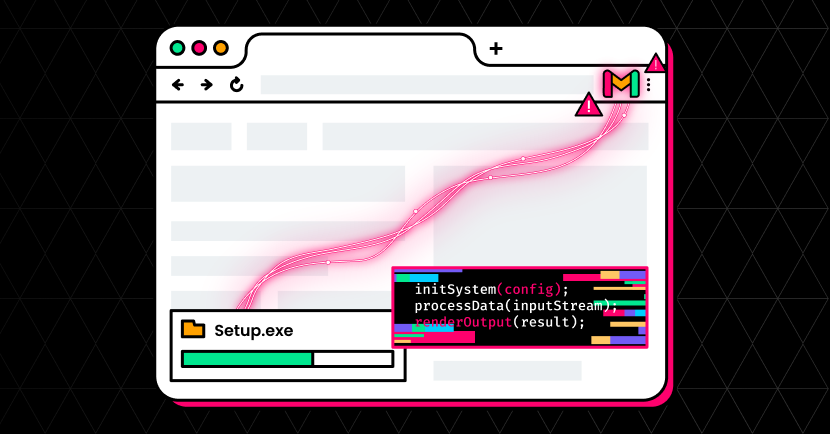

Всички анализирани разширения комуникират с инфраструктурата под tapnetic[.]pro домейн. Въпреки че домейнът хоства публично достъпен уебсайт, който на пръв поглед изглежда легитимен, нашият анализ установи, че:

- Уебсайтът представя общо маркетингово съдържание

- Никакви функции, изтегляния или потребителски действия не са действително функционални

- Не е предоставена ясна информация за продукта, услугата или собствеността

Към момента на анализа, сайтът изглежда е функционирал предимно като покриваща инфраструктура, придавайки легитимност на домейна, докато реалната активност се осъществява чрез контролирани от разширението поддомейни.

Фигура 5. Tapnetic.pro

Сегментиране на поддомейни

Всяко разширение комуникира с специален поддомейн of tapnetic[.]pro, обикновено с тема, съответстваща на персонифицирания продукт с изкуствен интелект (напр. Claude, ChatGPT, Gemini).

Фигура 6. Поддомейни на Tapnetic.pro – VirusTotal.com

Този дизайн предоставя няколко предимства на оператора:

- Логическо разделение между разширенията

- Намален радиус на взрива, ако е блокиран един поддомейн

- По-лесно завъртане или подмяна на отделни разширителни устройства

Въпреки различните поддомейни, структурата на заявките, параметрите и поведението на сървъра са еднакви в цялата кампания, което показва една единствена backend система.

Злоупотреба с жизнения цикъл на разширението и избягване на повторно качване

Наблюдавахме също активно избягване на прилагането на правилата в уеб магазина на Chrome.

Едно разширение в кампанията, фппбиомдкфбхгдждждмойлогечеджинадг, беше премахнато от уеб магазина на Chrome на Февруари 6, 2025.

По-малко от две седмици по-късно, един идентично разширение беше публикувано под нов идентификатор и име:

- Нов идентификатор на разширението: gghdfkafnhfpaooiolhncejnlgglhkhe

- Дата на качване: Февруари 20, 2025

Повторно каченото разширение е пълно копие на премахнатия:

- Идентична JavaScript логика

- Същите разрешения

- Същата архитектура, базирана на iframe

- Същата инфраструктура на tapnetic.pro

Това поведение е съвместимо с тактики за пръскане на удължения, което позволява на операторите бързо да възстановят разпространението след премахване на данни, като същевременно запазят същия контрол от страна на backend-а.

Заключение

Като се възползват от доверието, което потребителите гласуват на известни имена в областта на изкуствения интелект като Claude, ChatGPT, Gemini и Grok, нападателите могат да разпространяват разширения, които фундаментално нарушават модела на сигурност на браузъра.

Използването на отдалечени iframe-ове на цял екран, комбинирани с привилегировани API мостове, трансформира тези разширения в брокери за достъп с общо предназначение, способни да събират данни, да наблюдават поведението на потребителите и да се развиват тихо с течение на времето. Въпреки че са оформени като инструменти за продуктивност, тяхната архитектура е несъвместима с разумните очаквания за поверителност и прозрачност.

Тъй като генеративният изкуствен интелект продължава да набира популярност, защитниците му трябва да очакват подобни кампании да се разпространяват. Разширенията, които делегират основна функционалност на отдалечена, променлива инфраструктура, трябва да се третират не като инструменти за удобство, а като... потенциални платформи за наблюдение.

Индикатори за компромис (МОК)

Разширения

| ID | Име | Инсталира |

| Последване |

AI асистент |

50,000 |

| гцфианбпйцфкафпиадмхейкокцмдкджл |

Лама |

147 |

| фппбиомдкфбхгдждждмойлогечеджинадг |

Странична лента с изкуствен интелект Gemini |

80,000 |

| djhjckkfgancelbmgcamjimgphaphjdl |

Странична лента с изкуствен интелект |

9,000 |

| llojfncgbabajmdglnkbhmiebiinohek |

Странична лента на ChatGPT |

10,000 |

| gghdfkafnhfpaooiolhncejnlgglhkhe |

Странична лента с изкуствен интелект |

50,000 |

| cgmmcoandmabammnhfnjcakdeejbfimn |

Грок |

261 |

| Последване |

Задаване на чат Gpt |

396 |

| пгфибниплгцнццднкхблпммлфодийпг |

ЧатGBT |

1,000 |

| nkgbfengofophpmonladgaldioelckbe |

GPT за чат бот |

426 |

| gcdfailafdfjbailcdcbjmeginhncjkb |

Чатботът Grok |

225 |

| Последване |

Чат с Близнаци |

760 |

| baonbjckakcpgliaafcodddkoednpjgf |

XAI |

138 |

| Последване |

Google Gemini |

7,000 |

| гнаекхндадбимфлбгмеджиджббфпабц |

Попитайте Близнаци |

1,000 |

| хгньолбджпджмхепкбджгеелнамкджнфги | Генератор на букви с изкуствен интелект | 129 |

| lodlcpnbppgipaimgbjgniokjcnpiiad | Генератор на съобщения с изкуствен интелект | 24 |

| цмпмхджахлиоглклейофбджодхийхей | AI Преводач | 194 |

| билффлкоффехльхпнклмцелкойфапб | Изкуствен интелект за превод | 91 |

| циджлпмджмимеоемпффгхфглндокджихн | AI Генератор на мотивационни писма | 27 |

| Последване | Генератор на изображения с изкуствен интелект в чат GPT | 249 |

| dbclhjpifdfkofnmjfpheiondafpkoed | Генератор на тапети с изкуствен интелект | 289 |

| ечикмпоикчелнакпгаеплчойкгач | Генератор на изображения с изкуствен интелект | 813 |

| kepibgehhljlecgaeihhnmibnmikbnga | Изтегляне на DeepSeek | 275 |

| ckicoadchmmndbakbokhapncehanaeni | AI Писач на имейли | 64 |

| fnjinbdmidgjkpmlihcginjipjaoapol | Генератор на имейли с изкуствен интелект | 881 |

| гохгедемаохоцбакллпкабадугпл | Чат DeepSeek | 1,000 |

| flnecpdpbhdblkpnegekobahlijbmfok | Генератор на изображения в ChatGPT | 251 |

| acaeafediijmccnjlokgcdiojiljfpbe | Превод на ChatGPT | 30,000 |

| kblengdlefjpjkekanpoidgoghdngdgl | AI GPT | 20,000 |

| Последване | Превод на ChatGPT | 1,000 |

| фпмкабпаклбхбхегегапафкенкмпипик | GPT за чат за Gmail | 1,000 |

Домейни

Tapnetic[.]pro

онлайн приложение[.]професионалист

Имейли

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

Тактики, техники и процедури (TTP)

| Тактика | Техника |

| Развитие на ресурсите | LX2.003(T1583) – Придобиване на инфраструктура |

| Първоначален достъп | LX3.004 (T1189) – Компромис с преминаване от колата |

| Първоначален достъп | LX3.003 (T1199) – Доверени отношения |

| Изпълнение | LX4.003 – Изпълнение на скриптове |

| Избягване на защитата | LX7.011 (T1036) – Маскиране |

| Достъп с идентификационни данни | LX8.007(T1557) – Противник по средата |

| колекция | LX10.012 – Събиране на данни за уеб комуникация |

| колекция | LX10.005 – Събиране на потребителска информация |

| Командване и контрол | LX11.004 – Установяване на мрежова връзка |

| Командване и контрол | LX11.005 – C2, базиран на уеб услуги |

| идваща | LX12.001 – Извличане на данни |

Препоръки

Специалистите по сигурността, защитниците на корпоративни системи и разработчиците на браузъри трябва да предприемат следните действия:

- Разширения за одит в управлявани среди, особено тези, инсталирани извън контролите на правилата.

- Внедрете технологии за наблюдение на разширения, базирани на поведение, за да откриете неоторизирана мрежова активност или подозрителна манипулация на DOM.

- Засилете мониторинга и прилагането по време на изпълнение, не само прегледа по време на инсталиране, за да откриете промени в поведението след инсталиране, причинени от backend инфраструктурата.