Нека бъдем честни, когато повечето хора си помислят за „кибератака“, те си представят хакери с качулки, които разбиват защитни стени от някое тъмно мазе. Но реалността? Тя е много по-малко кинематографична и много по-опасна.

Истината е, че понякога заплахата вече е регистрирана.

Ето защо вътрешните заплахи са толкова опустошителни. Те не разбиват врати, а преминават през тях. Точно както се случи с Coinbase.

Пробивът в Coinbase: Когато достъпът на вътрешни лица стана опасен

В стряскащо разкритие, което разтърси финтех и крипто индустриите, Coinbase, най-голямата борса за криптовалути в САЩ, стана мишена на сложен случай на корпоративен шпионаж. За разлика от конвенционалните кибератаки, които разчитат на технически експлойти, този инцидент подчерта по-коварен вектор: човешката уязвимост.

В случая на Coinbase, пробивът не е произлязъл от код или сървъри, а от каналите за обслужване на клиенти – по-специално, офшорни изпълнители с достъп до вътрешни SaaS инструменти. Вместо да използват традиционни методи за хакерство, нападателите са използвали по-измамна тактика, като са подкупвали чуждестранни изпълнители за обслужване на клиенти, за да получат достъп до вътрешните системи на Coinbase. Тези злонамерени вътрешни лица са предоставили на нападателите чувствителни данни за клиентите, включително имена, адреси, телефонни номера, имейл адреси, частични номера на социално осигуряване и изображения на издадени от правителството документи за самоличност. Тъй като са имали неконтролиран легитимен достъп до вътрешни системи и SaaS инструменти, никой не е поставил под въпрос нищо, докато щетите не са били нанесени. След това нападателите са използвали тези данни като лост, изисквайки откуп от 20 милиона долара под заплаха от изтичане или продажба на информацията в тъмната мрежа.

Този инцидент разкри чувствителна информация на близо 97,000 XNUMX потребители и подчерта една отрезвяваща реалност: вътрешните заплахи остават едно от най-опасните и трудни предизвикателства в киберсигурността днес.

Достъп без видимост: Тихата пролука в сигурността на съвременното предприятие

В ерата на облачните приложения и дистанционната работа, новият периметър за сигурност не е вашата мрежа, а вашите хора. Пробивът в Coinbase подчертава нарастваща тенденция в киберсигурността: нарастването на вътрешните заплахи, особено сред външни изпълнители и помощния персонал.

Тъй като периметърните защити, като защитни стени и системи за откриване на прониквания, стават все по-стабилни, нападателите насочват фокуса си към лица в организацията, които вече имат достъп. Тези вътрешни лица не е необходимо да „хакват“ системи – те вече са вътре в стените. Независимо дали са водени от алчност, принуда, идеология или отчаяние, вътрешните заплахи са много по-трудни за откриване и спиране с помощта на традиционни мерки за сигурност.

Трети страни: Те са във вашите системи, но извън вашия радар

Съвременното предприятие работи с подизпълнители, фрийлансъри, аутсорсинг екипи за поддръжка и външни доставчици. Тези работници често се нуждаят от достъп до същите инструменти, които използва вашият щатен персонал – SaaS платформи като Salesforce, Zendesk, Notion, Google Workspace и други. Повечето SaaS платформи, макар и богати на функции, нямат вградени контроли за сигурност, за да откриват или блокират рисково поведение, след като потребителят е влязъл в системата. След като подизпълнителят получи достъп, традиционните периметърни защити губят значение. Няма защитна стена между раздела на браузъра и експорта на база данни.

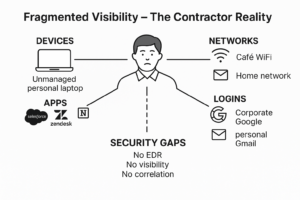

За разлика от вашите вътрешни екипи, които са интегрирани чрез защитени ИТ процеси, потребителите на трети страни често работят на:

- Неуправлявани лични устройства – Изпълнителите често използват собствени лаптопи или мобилни устройства, които не се контролират или защитят от ИТ екипа на организацията, което ги прави уязвими за злонамерен софтуер или изтичане на данни.

- Незащитени домашни или обществени мрежи – Работата от кафенета, летища или домашни Wi-Fi мрежи без подходящо криптиране излага чувствителни фирмени данни на прихващане и неоторизиран достъп.

- Скрити самоличности и непроследен достъп - Много потребители на трети страни получават повече разрешения от необходимото и често заобикалят IAM контролите изцяло, което прави почти невъзможно екипите по сигурността да знаят кой има достъп, откъде влизат и какво правят в системата. Тази липса на видимост увеличава риска от изтичане на данни и ненаблюдавана вътрешна дейност.

- Няма наблюдение на поведението и видимост – Без проследяване в реално време на действията на потребителите в SaaS приложения или уеб платформи, организациите са слепи за рисково поведение, докато не бъдат нанесени щети.

- Фрагментирана дейност между идентичности без корелация – Потребителите работят с корпоративни и некорпоративни потребителски имена, платформи и устройства, което прави почти невъзможно традиционните инструменти за сигурност да съпоставят фрагментирани данни и да откриват злонамерено поведение.

И това е основният проблем: те са вътре във вашите системи, но извън вашия периметър за сигурност.

Как организациите могат да се защитят от изтичане на данни от злонамерени вътрешни лица

Тъй като компаниите разчитат все повече на екипи и изпълнители от трети страни, браузърът се превръща в най-слабото – и най-малко наблюдавано – звено във веригата за сигурност. Пробивът в Coinbase служи като мощно напомняне, че никоя организация не е имунизирана срещу вътрешни заплахи. Тъй като нападателите стават все по-усъвършенствани в насочването си към вътрешен персонал, е наложително компаниите да приемат проактивни, базирани на поведението мерки за сигурност, като например:

- Ограничете достъпа с най-малки привилегииДавайте на потребителите достъп само до системите, данните и инструментите, от които се нуждаят, за да си вършат работата, и нищо повече. Особено за изпълнители и трети страни, избягвайте широк или постоянен достъп.

- Получете видимост в реално време върху поведението на потребителите: Не можеш да спреш това, което не можеш да видиш. Организациите се нуждаят от инструменти, които наблюдават какво всъщност правят потребителите в SaaS приложения, браузъри и облачни среди.

- Откриване и блокиране на рискови действия незабавно: Създайте интелигентни системи, които откриват рисково поведение (напр. масови изтегляния, качване на файлове на лични устройства, подозрителни влизания) и могат автоматично да реагират в реално време.

- Следене на дейността на трети страни и изпълнители: Потребителите на трети страни никога не трябва да се третират като вътрешни служители. Следете внимателно тяхната дейност, особено когато имат достъп до чувствителни системи или клиентски данни.

- Съпоставяне на дейност за кръстосана идентичност: Не наблюдавайте само един акаунт в даден момент. Злонамерените вътрешни лица често действат на множество потребителски имена или устройства. Свържете действията между различни потребителски имена, устройства и приложения, за да откриете модели и да предотвратите криенето на потребителите зад множество самоличности.

Влезте в LayerX: Наблюдателната кула за SaaS, изпълнители и потребители в сянка

И така, как да спрете тази лудост?

Можете да опитате да инсталирате агенти на лаптопа на всеки изпълнител или да принудите всички да се присъединят към корпоративна VPN мрежа, докато не се разбунтуват или не намерят заобиколно решение. Или още по-добре, можете да се срещнете с потребителите там, където се извършва работата: в браузъра.

LayerX действа там, където вътрешните заплахи нанасят щетите си: браузърът.

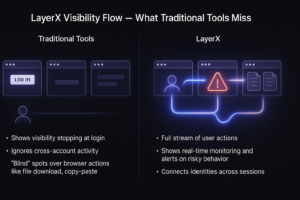

За разлика от традиционните инструменти, които защитават инфраструктура или крайни точки, LayerX е като да прикрепите висококачествена, постоянно включена охранителна камера към всяка сесия на браузъра, без да е необходимо да инсталирате каквото и да било на устройството на потребителя. Той наблюдава какво всъщност правят потребителите в SaaS приложенията, в различни самоличности, устройства и сесии, и блокира всички злонамерени дейности в реално време.

Ето как LayerX прави невидимото... видимо:

- Видимост на ниво браузър

LayerX следи всички потребителски действия в реално време във всеки браузър, на всяко устройство, за всяко SaaS приложение – изтегляния, качвания, копиране и поставяне, снимки на екрана и прехвърляния без файлове – точно там, където се обработват данните. - Незабавно откриване и блокиране на риск

Подозрителното поведение се открива автоматично и блокира, преди да може да се стигне до изтичане на данни, без никаква ръчна намеса. - Прозрения за кръстосана идентичност

LayerX свързва потребителската активност между различните потребителски профили, устройства и приложения, за да разкрие скрити модели и да предотврати маскирането на самоличността. - Контекстно-осъзнати решения, а не глупави правила

LayerX не просто следва строги правила. Той разбира контекста: кой е потребителят, откъде работи, какво устройство използва и дали използва корпоративни или некорпоративни акаунти. Ето как знае кога нещо не е наред. - Безпроблемно внедряване

LayerX работи директно като разширение в браузъра и работи на всички устройства и среди, включително неуправлявани. Няма агенти, прокси сървъри или прекъсвания.

С LayerX можете да мащабирате уверено, да си сътрудничите глобално и да защитите данните си, независимо кой е от другия край на екрана. Независимо дали става въпрос за небрежен служител или подкупен изпълнител, LayerX гарантира, че вашите чувствителни данни никога няма да излязат незабелязано през входната врата.

Свържете се със LayerX за лична демонстрация, за да ви покажем как можем да ви помогнем да защитите вашия изпълнител и трети страни от заплахи, без да нарушавате съществуващите си потоци или да нарушавате непрекъснатостта на бизнеса.