Το LayerX διαπιστώνει ότι το Comet Browser του Perplexity είναι έως και 85% πιο ευάλωτο σε phishing και επιθέσεις ιστού από το Chrome

Νέα έρευνα από την LayerX δείχνει ότι τα νέα προγράμματα περιήγησης τεχνητής νοημοσύνης, και ιδιαίτερα το πρόγραμμα περιήγησης Comet και το Genspark της Perplexity, παρουσιάζουν ανησυχητικά χαμηλά ποσοστά επιτυχίας στον αποκλεισμό ακόμη και κακοσχεδιασμένων και προφανώς κακόβουλων ιστότοπων ηλεκτρονικού "ψαρέματος" (phishing).

Αυτά τα ευρήματα, βασισμένα σε έρευνα της ερευνήτριας ασφαλείας της LayerX, Paloma Perlov, είναι κρίσιμα, καθώς αποκαλύπτουν μια νέα και αυξανόμενη απειλή των προγραμμάτων περιήγησης τεχνητής νοημοσύνης. Οι συνέπειες είναι ότι χωρίς κατάλληλες δικλείδες ασφαλείας, οι χρήστες προγραμμάτων περιήγησης τεχνητής νοημοσύνης διατρέχουν δυσανάλογα υψηλότερο κίνδυνο να πέσουν θύματα ηλεκτρονικού "ψαρέματος" (phishing) και διαδικτυακών επιθέσεων, οι οποίες θα μπορούσαν να εκμεταλλευτούν την ενσωματωμένη μηχανή τεχνητής νοημοσύνης για να κλέψουν τα διαπιστευτήρια και τα προσωπικά δεδομένα των χρηστών.

Τα προγράμματα περιήγησης τεχνητής νοημοσύνης αποτελούν ένα νέο σημείο ελέγχου για την τεχνητή νοημοσύνη

Τα προγράμματα περιήγησης τεχνητής νοημοσύνης (AI) αποτελούν μια αναδυόμενη διεπαφή για τη χρήση της τεχνητής νοημοσύνης. Μια νέα γενιά προγραμμάτων περιήγησης τεχνητής νοημοσύνης, όπως τα Comet (από την Perplexity), Dia (από τους κατασκευαστές του προγράμματος περιήγησης Arc), Genspark, Edge Copilot, καθώς και τα επερχόμενα προγράμματα περιήγησης από την Opera (Neon) και ένα φημολογούμενο πρόγραμμα περιήγησης τεχνητής νοημοσύνης από την OpenAI, ενσωματώνουν την τεχνητή νοημοσύνη απευθείας στην καθημερινή εμπειρία περιήγησης. Ωστόσο, αυτή η νέα διεπαφή εργασίας δημιουργεί επίσης μια νέα επιφάνεια απειλής την οποία μπορούν να εκμεταλλευτούν κακόβουλοι παράγοντες για να... κλοπή διαπιστευτηρίων και δεδομένων χρήστη.

Νέα τεχνική έρευνα από την LayerX διαπίστωσε ότι τα νέα προγράμματα περιήγησης τεχνητής νοημοσύνης είναι δυσανάλογα εκτεθειμένα σε επιθέσεις ηλεκτρονικού "ψαρέματος" (phishing) και διαδικτυακές επιθέσεις, σε σύγκριση με τα παραδοσιακά προγράμματα περιήγησης που δεν βασίζονται σε τεχνητή νοημοσύνη. Τα προγράμματα περιήγησης Comet και Genspark, τα οποία επέτρεψαν την πρόσβαση σε πάνω από 90% των παραβιασμένων ιστοσελίδων, «ηγούνται» στην ομάδα των προγραμμάτων περιήγησης με τεχνητή νοημοσύνη όσον αφορά την ευπάθεια.

Ενώ τα σύγχρονα προγράμματα περιήγησης δεν είναι άτρωτα σε ευπάθειες ιστού, συνήθως περιλαμβάνουν ενσωματωμένους μηχανισμούς για το φιλτράρισμα γνωστών κακόβουλων ιστότοπων. Αυτοί οι μηχανισμοί συνήθως βασίζονται είτε στις ιδιότητες της σελίδας (π.χ., δεν υπάρχουν πιστοποιητικά SSL) είτε σε λίστες γνωστών επικίνδυνων ιστότοπων.

Ωστόσο, η έρευνα της LayerX διαπίστωσε ότι ακόμη και αυτές οι δυνατότητες δεν είχαν - ως επί το πλείστον - υλοποιηθεί στα Comet και Genspark, αφήνοντας τους χρήστες τους με αυξημένη ευπάθεια σε επιθέσεις ηλεκτρονικού "ψαρέματος" (phishing) και διαδικτυακές επιθέσεις.

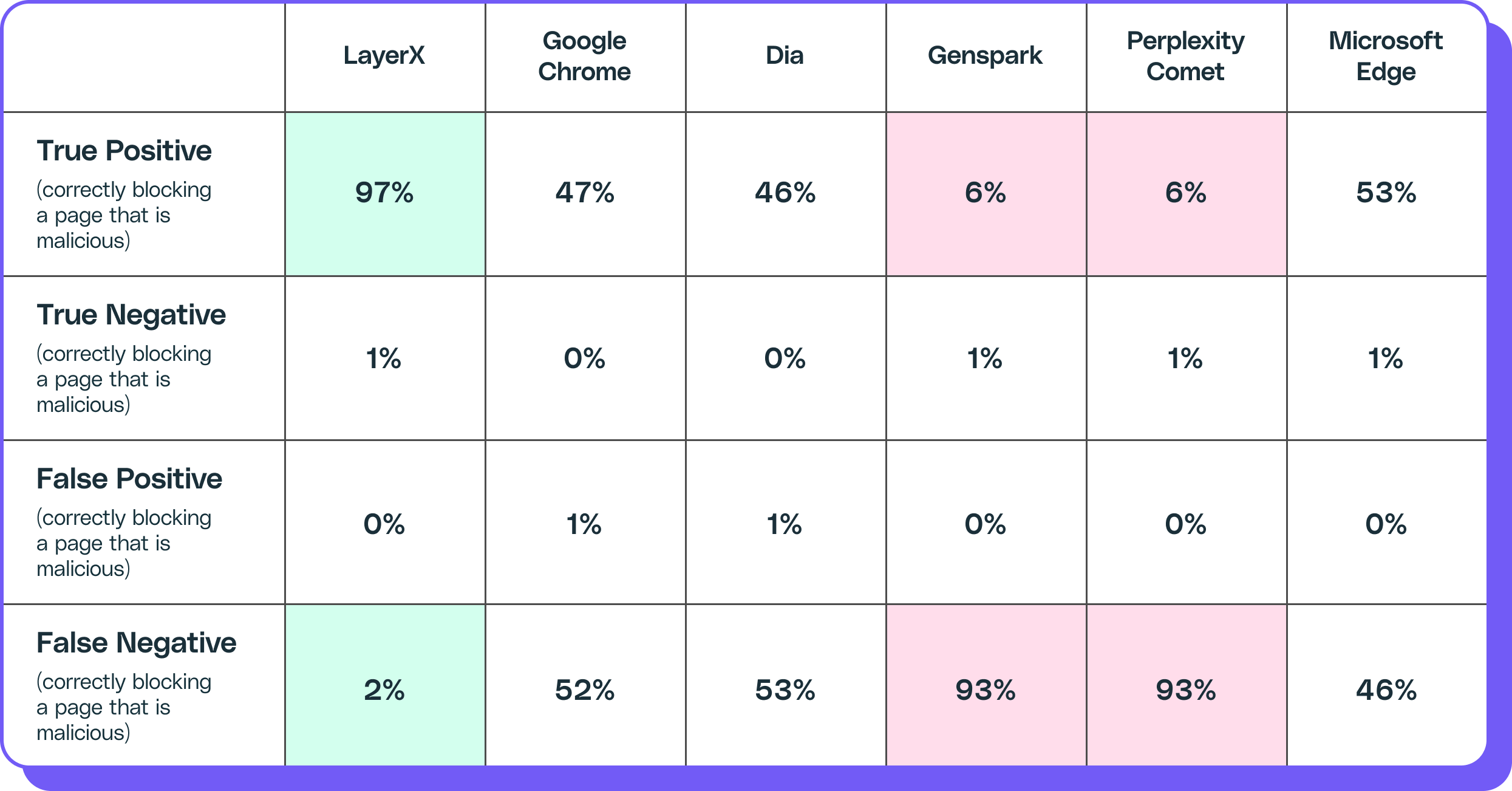

Η LayerX δοκίμασε τρία νέα προγράμματα περιήγησης τεχνητής νοημοσύνης - Comet, Genspark και Dia - και τα συνέκρινε με τα δύο πιο δημοφιλή προγράμματα περιήγησης που δεν βασίζονται σε τεχνητή νοημοσύνη - το Google Chrome και το Microsoft Edge.

Η ερευνητική ομάδα της LayerX εξέτασε κάθε πρόγραμμα περιήγησης έναντι των 100 πιο πρόσφατων επιθέσεων ηλεκτρονικού "ψαρέματος" που αναφέρθηκαν σε κορυφαίους ιστότοπους με ευπάθειες, όπως το OpenPhish και το PhishTank.και ελέγξαμε αν τους επιτρεπόταν να περάσουν. Τα συγκρίναμε επίσης με τις προστασίες της LayerX, οι οποίες αναπτύχθηκαν μέσω του πρόσθετου προγράμματος περιήγησης της LayerX.

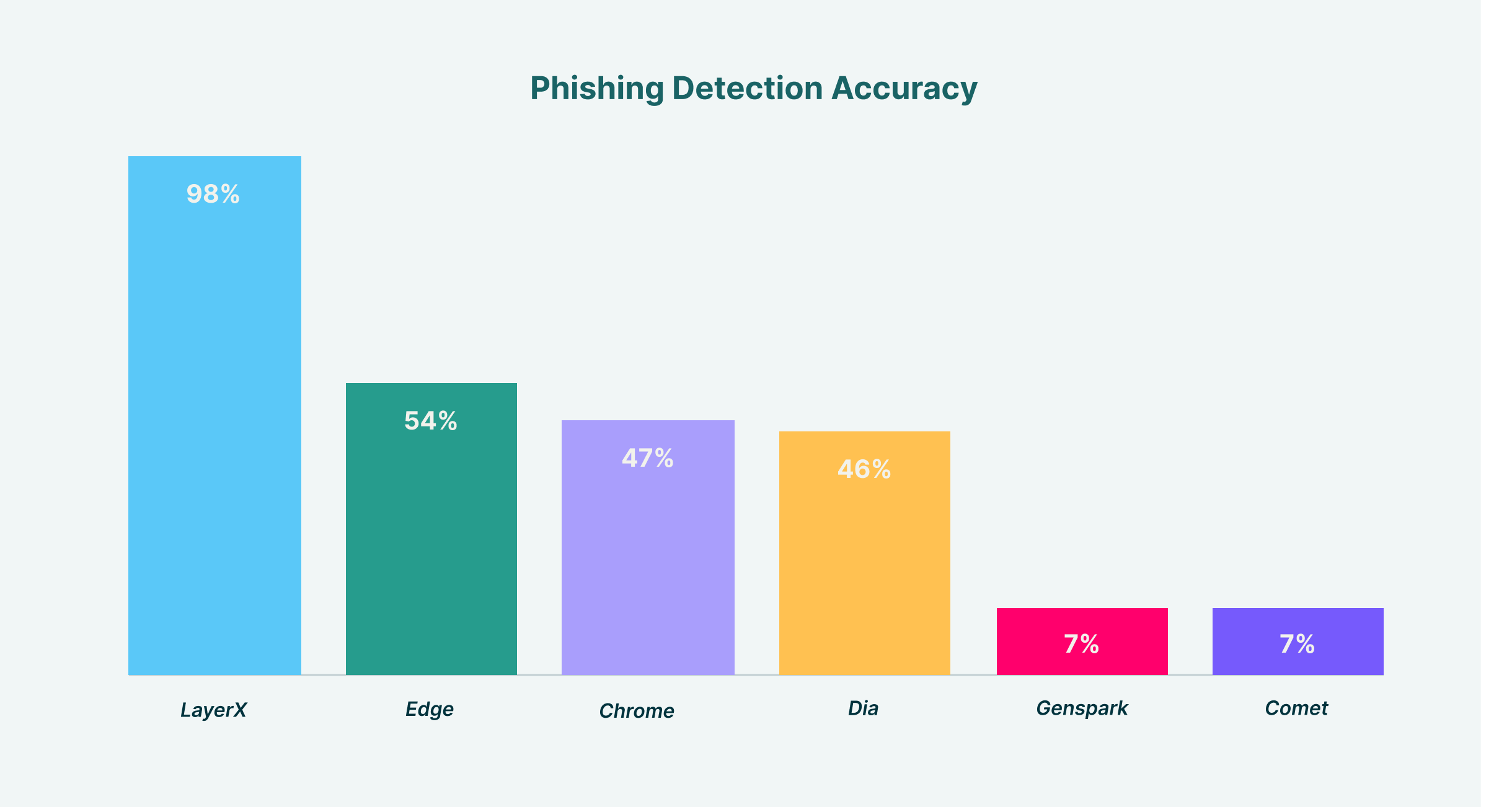

Τα ευρήματα δείχνουν ότι το Edge ήταν το πιο αποτελεσματικό πρόγραμμα περιήγησης στην άμεση αντιμετώπιση του ηλεκτρονικού "ψαρέματος" (phishing) και των επιθέσεων ιστού, με ποσοστό επιτυχίας 54%. Το Google Chrome ήρθε δεύτερο, με 47%, ακολουθούμενο από το Dia, με 46%. Κλείνουν οι Comet και Genspark, με μόνο 7% η καθεμία.

Ωστόσο, οι ενσωματωμένες προστασίες τεχνητής νοημοσύνης του LayerX επιτυγχάνουν ποσοστό ακρίβειας 98% στην ανίχνευση απόπειρων ηλεκτρονικού "ψαρέματος" (phishing), δείχνοντας πώς οι εξωτερικές προστασίες, όπως αυτές που προσφέρει το LayerX, μπορούν να προστατεύσουν αποτελεσματικά τους χρήστες του προγράμματος περιήγησης από το ηλεκτρονικό "ψάρεμα" (phishing).

Τα περισσότερα προγράμματα περιήγησης χρησιμοποιούν την Google για προστασία από υποκείμενο κώδικα και ηλεκτρονικό ψάρεμα (phishing)

Για να κατανοήσουμε πώς λειτουργούν οι περισσότερες προστασίες ηλεκτρονικού "ψαρέματος" (phishing) στα προγράμματα περιήγησης, πρέπει πρώτα να κατανοήσουμε τα προγράμματα περιήγησης ιστού.

Το Chrome είναι μακράν το πιο δημοφιλές πρόγραμμα περιήγησης σήμερα, με μερίδιο αγοράς άνω του 70% παγκοσμίως.

Ωστόσο, η Google διαθέτει τον βασικό πηγαίο κώδικα του Chrome (εκτός από ορισμένα ιδιόκτητα στοιχεία και πρόσθετα) στο πλαίσιο του Chromium Project. Ως αποτέλεσμα, τα περισσότερα προγράμματα περιήγησης ιστού σήμερα, συμπεριλαμβανομένων των Microsoft Edge, Arc, Brave, Opera και άλλων, είναι παράγωγα του Chromium. Αυτό σημαίνει ότι στο εσωτερικό τους, τα περισσότερα προγράμματα περιήγησης ιστού σήμερα λειτουργούν παρόμοια, με τις διαφορές να αφορούν κυρίως το περιβάλλον χρήστη και τις επιπλέον λειτουργίες.

Καθώς αρχίζουν να εμφανίζονται νέα προγράμματα περιήγησης με τεχνητή νοημοσύνη, και αυτά βασίζονται ως επί το πλείστον στα υποκείμενα θεμέλια της Google: Τα Comet (από την Perplexity), Dia (από την The Browser Company) και Genspark βασίζονται όλα στο Chromium.

Ωστόσο, εκτός από τον πηγαίο κώδικα του προγράμματος περιήγησης, η Google παρέχει επίσης ενσωματωμένες λειτουργίες ασφάλειας ιστού για προστασία από επικίνδυνους ιστότοπους.

Η Google παρέχει το ασφαλής περιήγηση υπηρεσία λιστών γνωστών κακών URL. Αυτές οι λίστες είναι διαθέσιμες μέσω του API Ασφαλούς Περιήγησης (για μη εμπορική χρήση) ή του API κινδύνου ιστού (για εμπορική χρήση).

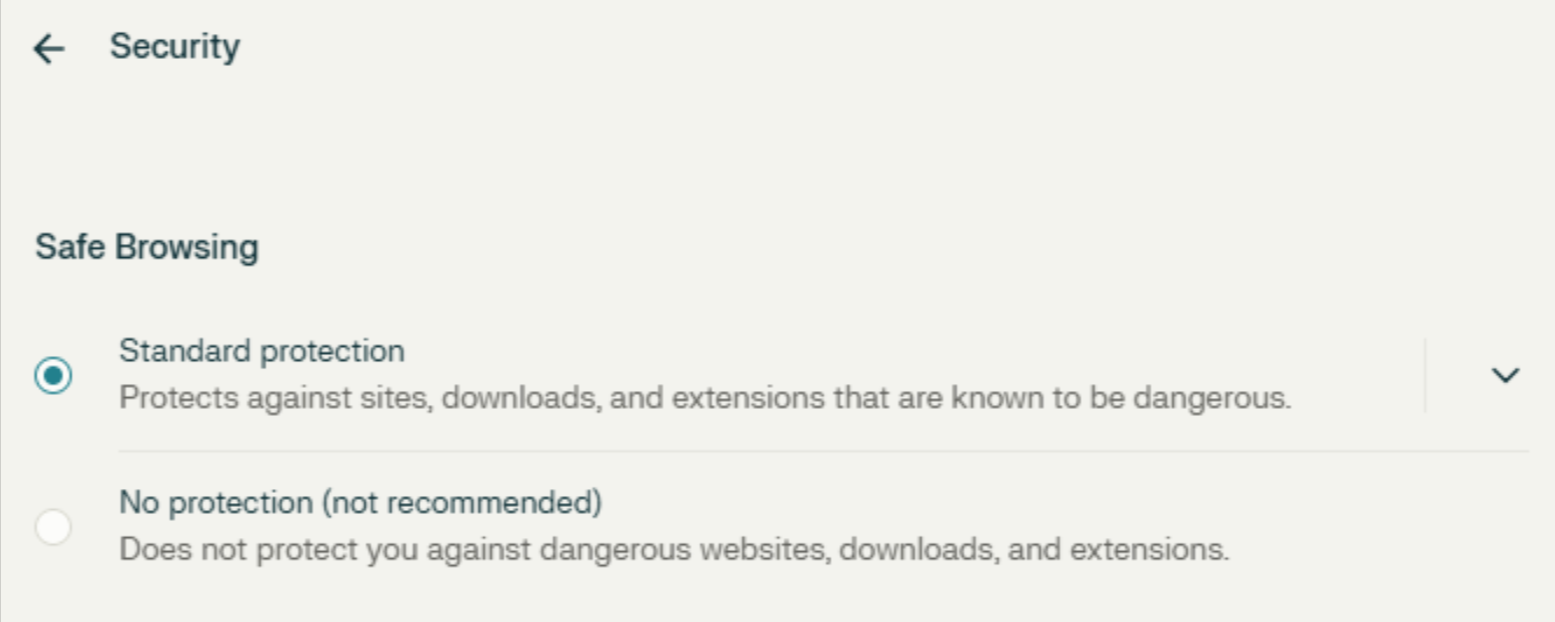

Η Google προσφέρει δύο επίπεδα ενσωματωμένης προστασίας από ηλεκτρονικό ψάρεμα (phishing) και ευπάθειες:

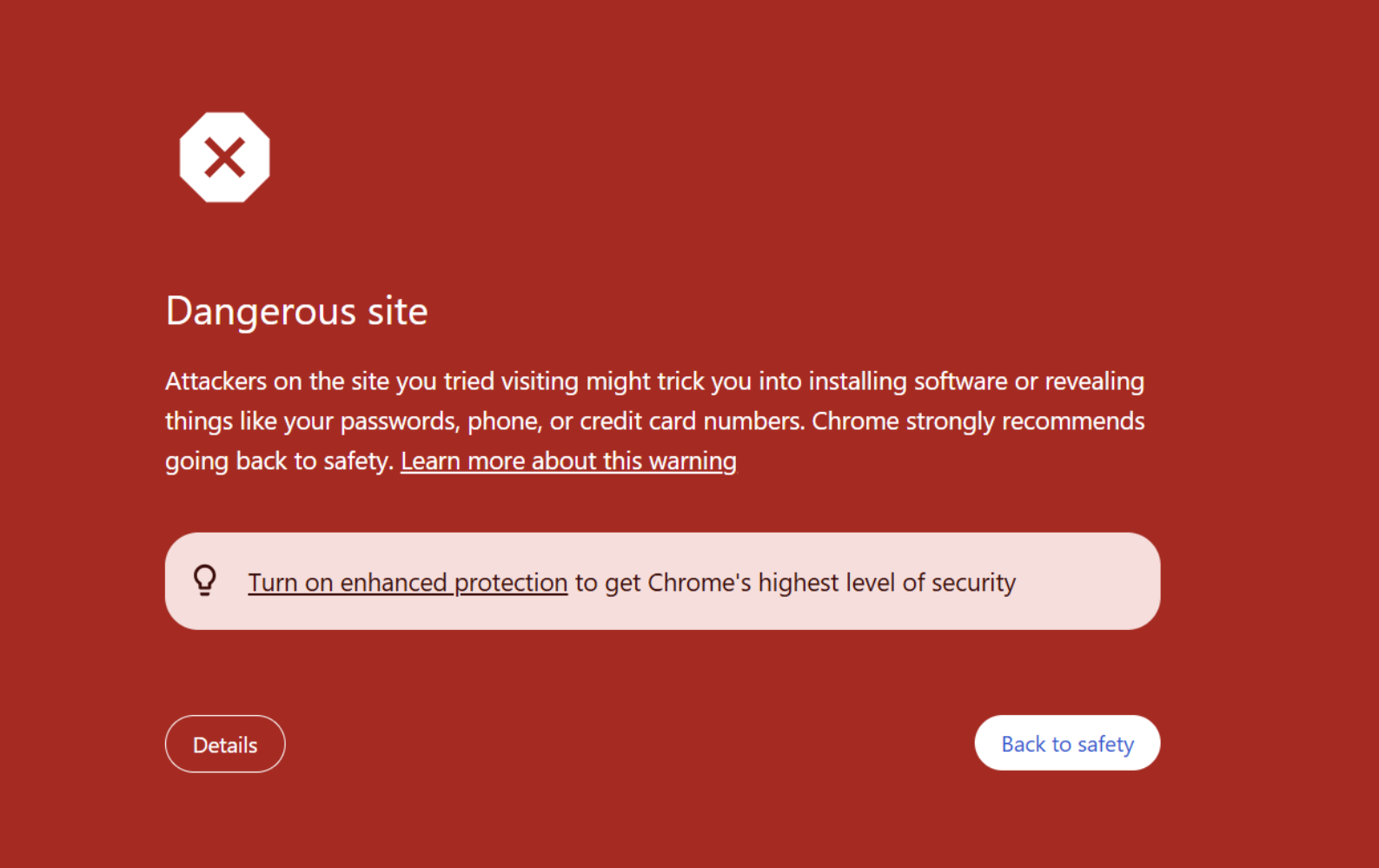

- Λίστες με μη γνωστές διευθύνσεις URLΠροστασία από γνωστές υπάρχουσες κακόβουλες διευθύνσεις URL, με βάση λίστες ιστοσελίδων που έχουν αναφερθεί προηγουμένως. Ενώ αυτό καλύπτει μόνο ήδη γνωστές κακές διευθύνσεις URL και δεν προστατεύει από διευθύνσεις URL 0 ωρών και γρήγορα εναλλάξιμες, παρέχει εύλογη προστασία από γνωστούς κακούς ιστότοπους. Αυτή η προστασία παρατηρείται στον αποκλεισμό σελίδων με κόκκινο φόντο (οι σελίδες "κόκκινου αποκλεισμού").

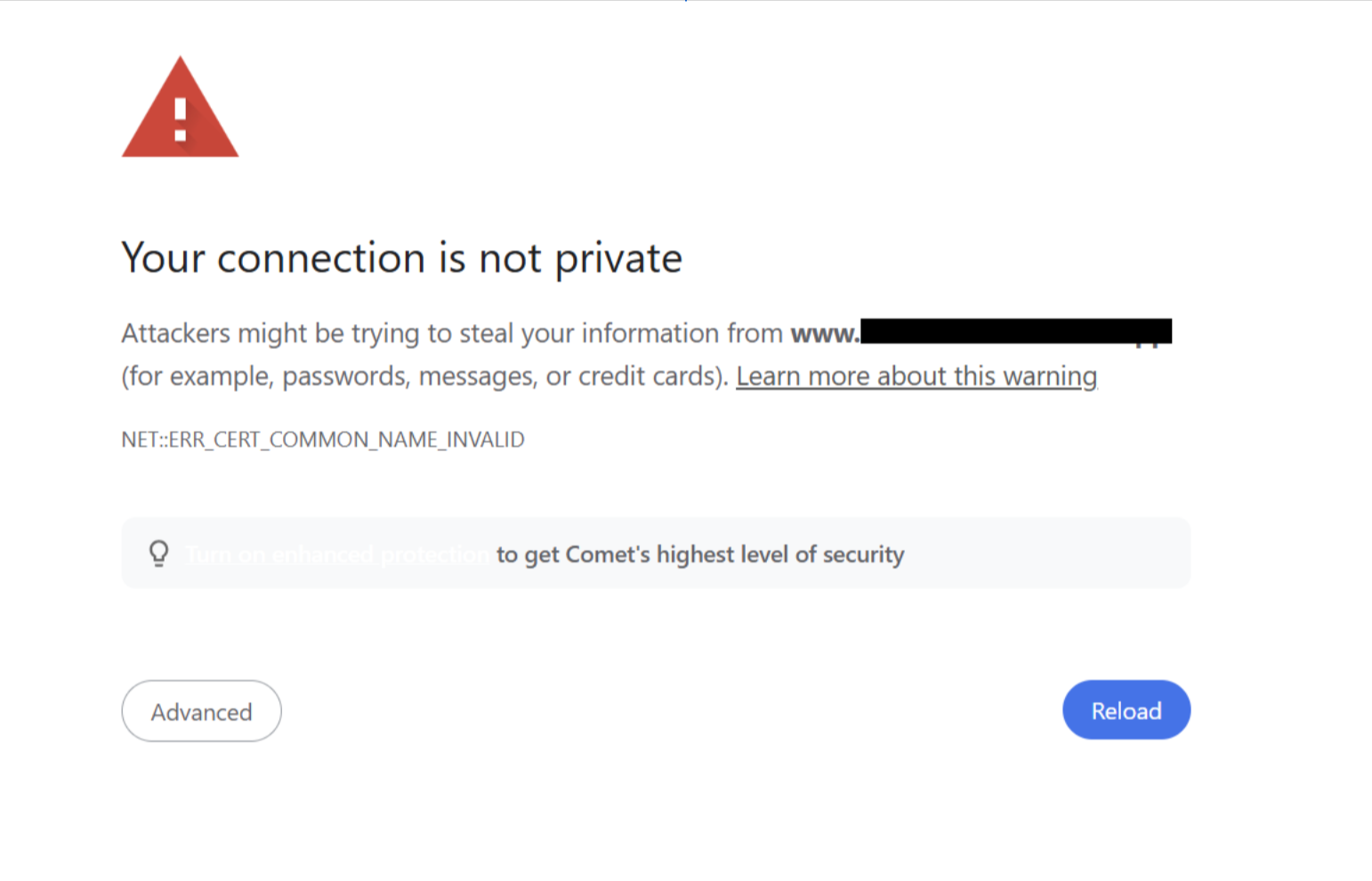

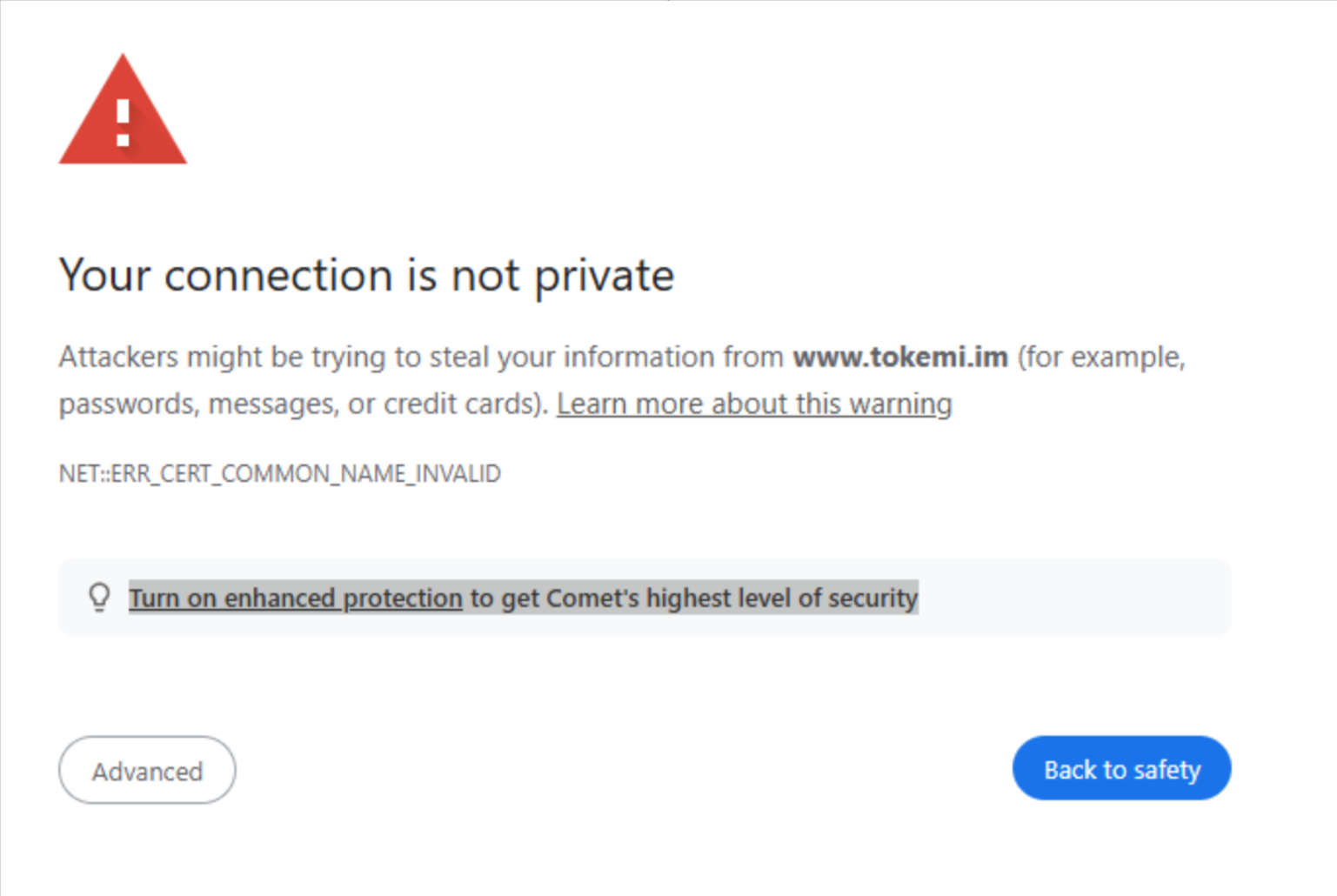

- Εντοπισμός μη ασφαλών συνδέσεων σε επίπεδο δικτύου: Προστασία από σελίδες με ελαττωματικά, ελλιπή ή ελλείποντα πιστοποιητικά TLS/SSL. Ενώ τα σφάλματα με τα πιστοποιητικά κρυπτογράφησης δεν αποτελούν από μόνα τους απόδειξη κακόβουλης δραστηριότητας, συχνά αποτελούν ενδείξεις ψεύτικων ή μεταμφιεσμένων σελίδων. Αυτά τα σφάλματα παρατηρούνται στον αποκλεισμό σελίδων με λευκό φόντο (οι σελίδες "λευκού αποκλεισμού").

Διαπιστώσαμε ότι τα περισσότερα προγράμματα περιήγησης σε αυτήν τη δοκιμή - τα οποία είναι όλα παράγωγα του Chromium - χρησιμοποίησαν την υποκείμενη προστασία της Google σε κάποιο βαθμό. Ωστόσο, το LayerX εντόπισε σημαντικές αποκλίσεις στην έκταση της χρήσης και το εύρος της προστασίας.

Η Edge είχε την καλύτερη συνολική απόδοση, οι Comet και Genspark υστερούν πολύ

Η ανάλυση της απόδοσης σε όλα τα προγράμματα περιήγησης έδειξε ότι το Edge είχε την καλύτερη συνολική ενσωματωμένη προστασία από ηλεκτρονικό ψάρεμα (phishing), με ποσοστό ακρίβειας 54%. Το Edge ήταν το μόνο πρόγραμμα περιήγησης που φαίνεται να μην χρησιμοποιεί τις προστασίες ηλεκτρονικού "ψαρέματος" της Google. Ενώ και τα δύο ήταν συνολικά παρόμοια στην αξιολόγηση περίπου του 80% των ιστότοπων, διαπιστώσαμε ότι για περίπου το 14% των ιστότοπων, το Edge είχε πλεονέκτημα, ενώ το Chrome ήταν πιο ακριβές στον εντοπισμό περιστατικών ηλεκτρονικού "ψαρέματος" (phishing) για περίπου το 6% των ιστότοπων.

Ενώ το Edge μπλόκαρε μόνο λίγο περισσότερους από τους μισούς μη ασφαλείς ιστότοπους που δοκιμάστηκαν, παρείχε την καλύτερη απόδοση από όλα τα προγράμματα περιήγησης που δοκιμάστηκαν και ξεπέρασε το Chrome. Αυτό σημαίνει ότι οι χρήστες του Edge (και της λειτουργίας Edge Copilot Mode) είναι οι καλύτερα προστατευμένοι μεταξύ των χρηστών εμπορικών προγραμμάτων περιήγησης και προγραμμάτων περιήγησης με τεχνητή νοημοσύνη (χωρίς να το ενισχύει με εξωτερικές προστασίες ηλεκτρονικού "ψαρέματος" (phishing), φυσικά).

Το Chrome - το σημείο αναφοράς του κλάδου - απέκλεισε λιγότερους από τους μισούς κακόβουλους ιστότοπους που ελέγχθηκαν, στο 47%. Ενώ οι ενσωματωμένοι μηχανισμοί του Chrome επέδειξαν αποτελεσματικότητα σχεδόν στις μισές περιπτώσεις, αυτή η δοκιμή καταδεικνύει πώς οι ενσωματωμένοι μηχανισμοί του πιο δημοφιλούς προγράμματος περιήγησης στον κόσμο παραβλέπουν περισσότερες από τις μισές περιπτώσεις ηλεκτρονικού "ψαρέματος" (phishing), αφήνοντας τους χρήστες εκτεθειμένους.

Επιπλέον, δεδομένου ότι οι προστασίες ασφαλούς περιήγησης του Chrome βασίζονται σε λίστες γνωστών κακών URL, εξ ορισμού, αφήνουν τους χρήστες ευάλωτους σε νέες επιθέσεις ηλεκτρονικού "ψαρέματος" (phishing) "zero-day" που δεν έχουν ακόμη επισημανθεί και δεν έχουν συμπεριληφθεί σε λίστες ροών πληροφοριών απειλών επικίνδυνων ιστότοπων. Επιπλέον, δεδομένου ότι ακόμη και μικρές αλλαγές στη διεύθυνση URL μπορούν να καταστήσουν αυτήν την αναγνώριση άνευ νοήματος, οι εισβολείς αναπτύσσουν ολοένα και περισσότερο κιτ ηλεκτρονικού "ψαρέματος" (phishing) με ταχέως εναλλάξιμες διευθύνσεις URL με σύντομους χρόνους "ζωής", έτσι ώστε μέχρι τη στιγμή που θα επισημανθεί η διεύθυνση URL, να έχουν ήδη μετακινηθεί σε μια νέα διεύθυνση URL. Αυτό σημαίνει ότι οι προστασίες ηλεκτρονικού "ψαρέματος" (phishing) απαιτούν μια πιο δυναμική προσέγγιση που βασίζεται στη σάρωση του περιεχομένου και του περιβάλλοντος της σελίδας, και όχι μόνο στη φήμη της διεύθυνσης URL.

Το Dia, το οποίο εντόπισε σωστά το 46% των ιστότοπων ηλεκτρονικού "ψαρέματος" (phishing), ήταν ουσιαστικά ισότιμο με το Chrome, υποδεικνύοντας ότι εφαρμόζουν πλήρως τα API ασφαλούς περιήγησης της Google. Σχεδόν κάθε σελίδα που αποκλείστηκε από το Chrome αποκλείστηκε από το Dia και αντίστροφα. Αντίθετα, σελίδες που δεν αποκλείστηκαν στο Chrome επιτράπηκε επίσης η πρόσβαση στο Dia. Συνολικά, τα δύο προγράμματα περιήγησης συμφωνούσαν στο 97% των περιπτώσεων. Και στις δύο περιπτώσεις, οι ενέργειες αποκλεισμού βασίζονταν κυρίως στην επισήμανση της διεύθυνσης URL ως μη ασφαλής, μέσω των σελίδων "κόκκινου μπλοκ".

Τις μικρές διακυμάνσεις (περίπου το 3% των περιπτώσεων) που εντοπίσαμε στην προστασία από ηλεκτρονικό ψάρεμα (phishing) του Dia σε σύγκριση με το Chrome, τις αποδίδουμε σε μικρά χρονικά κενά μεταξύ των δοκιμών μας και στις ενημερώσεις κακών URL στις λίστες της Google. Συνολικά, η έρευνά μας δείχνει ότι οι χρήστες του Dia έχουν επίπεδο ασφάλειας εφάμιλλο με αυτό του Google Chrome.

Δυστυχώς, δεν θα μπορούσαμε να πούμε το ίδιο για άλλα προγράμματα περιήγησης με τεχνητή νοημοσύνη.

Τα Comet και Genspark έδειξαν σημαντικά κενά στην προστασία

Η έρευνα της LayerX δείχνει ότι οι Comet και Genspark παρουσίασαν σημαντικά κενά στην προστασία από επιθέσεις ηλεκτρονικού "ψαρέματος" (phishing).

Αναλύοντας 100 ιστότοπους ηλεκτρονικού "ψαρέματος" (phishing), φαίνεται ότι ούτε η Comet ούτε η Genspark εφαρμόζουν τις προστασίες ασφαλούς περιήγησης της Google έναντι γνωστών κακόβουλων σελίδων. Και στις δύο περιπτώσεις, σταμάτησαν μόνο το 7% των γνωστών σελίδων ηλεκτρονικού "ψαρέματος" (phishing) και δεν κατάφεραν να μπλοκάρουν το 93% των γνωστών ενεργών ιστότοπων ηλεκτρονικού "ψαρέματος" (phishing).

Για να το δείξουμε, παρακάτω είναι ένα σύντομο βίντεο που δείχνει πόσο καλά αντιμετώπισαν οι Comet, Genspark, Dia και Edge μια γνωστή κακόβουλη διεύθυνση URL. Ενώ οι Edge και Dia (βάσει λιστών της Google) την απέκλεισαν, οι Comet και Genspark της επέτρεψαν να περάσει:

Παρ 'όλα αυτά, δεν είναι όλα ρόδινα σε όλα τα προγράμματα περιήγησης και όλα απέτυχαν όταν αντιμετώπισαν έναν άγνωστο σύνδεσμο ηλεκτρονικού "ψαρέματος" (phishing) "zero-day":

Το LayerX, από την άλλη πλευρά, ήταν σε θέση να εντοπίσει σωστά τέτοιες επιθέσεις και να τις μπλοκάρει με ακρίβεια 98%:

Ενώ γνωστοί κακόβουλοι ιστότοποι επισημαίνονταν ως τέτοιοι στο Chrome και το Dia (χρησιμοποιώντας τις σελίδες "κόκκινου μπλοκ"), καμία σελίδα ηλεκτρονικού "ψαρέματος" δεν αποκλείστηκε από το Comet ή το Genspark με αυτόν τον τρόπο. Αυτό υποδεικνύει ότι το Comet και το Genspark δεν εφαρμόζουν προστασίες ασφαλούς περιήγησης από την Google και δεν παρέχουν ενεργή αναγνώριση κακόβουλων ιστότοπων.

Οι λίγες σελίδες ηλεκτρονικού "ψαρέματος" (phishing) που μπλοκαρίστηκαν από το Comet και το Genspark έγιναν χρησιμοποιώντας τις σελίδες Μη Ασφαλούς Σύνδεσης (τις σελίδες "λευκού μπλοκ"). Αυτοί οι τύποι δραστηριοτήτων αποκλεισμού δεν βασίζονται στην ενεργή αναγνώριση σελίδων ηλεκτρονικού "ψαρέματος" (phishing), αλλά στον εντοπισμό σφαλμάτων σε επίπεδο δικτύου.

Είναι ενδιαφέρον ότι οι σελίδες αποκλεισμού του Comet περιλαμβάνουν μια προτροπή προς τους χρήστες να «Ενεργοποιήσουν την ενισχυμένη προστασία για να αποκτήσουν το υψηλότερο επίπεδο ασφάλειας του Comet» (φαίνεται επισημασμένο παρακάτω).

Ωστόσο, κάνοντας κλικ σε αυτούς τους συνδέσμους, οδηγήθηκε σε μια σελίδα ρυθμίσεων ασφαλείας όπου υποτίθεται ότι ήταν ήδη ενεργοποιημένη η τυπική προστασία «Ασφαλής περιήγηση», χωρίς επιλογή για «Βελτιωμένη» ασφάλεια.

Με βάση την ανάλυσή μας, οι χρήστες των προγραμμάτων περιήγησης Comet και Genspark είναι δυσανάλογα εκτεθειμένοι σε ηλεκτρονικό ψάρεμα (phishing) και κακόβουλες ιστοσελίδες, έως και 85% περισσότερο από τους χρήστες του Chrome, Edge και Dia.

Όταν η Τεχνητή Νοημοσύνη βρίσκεται στο πρόγραμμα περιήγησής σας, η προστασία από ηλεκτρονικό ψάρεμα (phishing) είναι πιο σημαντική από ποτέ

Η εμφάνιση προγραμμάτων περιήγησης τεχνητής νοημοσύνης (AI) με πρακτικό τρόπο, τα οποία μπορούν να πλοηγούνται αυτόνομα σε ιστότοπους, να ολοκληρώνουν συναλλαγές και να έχουν πρόσβαση σε ευαίσθητους λογαριασμούς εκ μέρους των χρηστών, έχει δημιουργήσει πρωτοφανή τρωτά σημεία ασφαλείας που καθιστούν τις ισχυρές προστασίες από το ηλεκτρονικό "ψάρεμα" (phishing) πιο κρίσιμες από ποτέ.

Σε αντίθεση με τα παραδοσιακά προγράμματα περιήγησης όπου οι χρήστες αλληλεπιδρούν χειροκίνητα με ιστότοπους, τα προγράμματα περιήγησης με agent λειτουργούν με πλήρη δικαιώματα χρήστη σε όλες τις επαληθευμένες συνεδρίες, συμπεριλαμβανομένων των τραπεζικών λογαριασμών, των λογαριασμών υγειονομικής περίθαλψης και των λογαριασμών email. Αυτό δημιουργεί μια τεράστια επιφάνεια επίθεσης όπου μια μεμονωμένη παραβιασμένη αλληλεπίδραση μπορεί να έχει καταστροφικές συνέπειες.

Όπως αποδεικνύεται από Η έρευνα του Brave για τον περιηγητή κομήτη του Perplexity, οι εισβολείς μπορούν να ενσωματώσουν κακόβουλες οδηγίες σε φαινομενικά αβλαβές περιεχόμενο ιστού, όπως λευκό κείμενο σε λευκό φόντο, σχόλια HTML ή ακόμα και σχόλια Reddit, που ξεγελούν τους βοηθούς τεχνητής νοημοσύνης ώστε να εκτελούν μη εξουσιοδοτημένες ενέργειες.

Αυτές οι επιθέσεις «έμμεσης έγχυσης εντολών» παρακάμπτουν τους παραδοσιακούς μηχανισμούς ασφάλειας ιστού, όπως η πολιτική ίδιας προέλευσης και οι προστασίες CORS, επειδή η Τεχνητή Νοημοσύνη λειτουργεί ως αξιόπιστος παράγοντας χρήστη. Όταν ένα πρόγραμμα περιήγησης Τεχνητής Νοημοσύνης επεξεργάζεται περιεχόμενο ιστοσελίδας για να το συνοψίσει ή να αλληλεπιδράσει με αυτό, κακόβουλες οδηγίες που είναι κρυμμένες μέσα σε αυτό το περιεχόμενο μπορούν να ανακατευθύνουν την Τεχνητή Νοημοσύνη για να κλέψει διαπιστευτήρια σύνδεσης, να αποκτήσει πρόσβαση σε τραπεζικές πληροφορίες ή να εξαγάγει ευαίσθητα δεδομένα σε διακομιστές που ελέγχονται από εισβολείς.

Η ευπάθεια είναι ιδιαίτερα επικίνδυνη επειδή οι επιθέσεις μπορούν να πραγματοποιηθούν μέσω περιεχομένου που δημιουργείται από χρήστες σε πλατφόρμες που δεν ελέγχει ο εισβολέας και η εκτέλεση γίνεται αυτόματα χωρίς πρόσθετη παρέμβαση του χρήστη μόλις ενεργοποιηθεί. Ένα απλό αίτημα για «σύνοψη αυτής της σελίδας» μπορεί να οδηγήσει σε πλήρη κατάληψη λογαριασμού ή οικονομική κλοπή.

Για αυτούς τους λόγους, είναι πιο κρίσιμο από ποτέ για τα προγράμματα περιήγησης τεχνητής νοημοσύνης να εφαρμόσουν νέες, συγκεκριμένες προστασίες κατά των επιθέσεων ηλεκτρονικού "ψαρέματος" (phishing). Αυτό περιλαμβάνει τη διασφάλιση ότι το πρόγραμμα περιήγησης διακρίνει μεταξύ αξιόπιστου και επικίνδυνου περιεχομένου ιστού, εντοπίζοντας τόσο γνωστές όσο και άγνωστες επιθέσεις ηλεκτρονικού "ψαρέματος" (phishing) και ελαχιστοποιώντας την επιφάνεια κινδύνου για τους χρήστες των προγραμμάτων περιήγησης τεχνητής νοημοσύνης.

Σύνοψη: Ένας τρομακτικός νέος κόσμος περιήγησης με τεχνητή νοημοσύνη υπάρχει εκεί έξω

Η εμφάνιση νέων, πρακτικών προγραμμάτων περιήγησης τεχνητής νοημοσύνης, ενώ προσφέρει ισχυρές νέες δυνατότητες, εισάγει επίσης σημαντικούς κινδύνους ασφαλείας.

Όπως καταδεικνύει η έρευνα της LayerX, τα προγράμματα περιήγησης τεχνητής νοημοσύνης (AI) όπως τα Comet και Genspark της Perplexity παρουσιάζουν δραστική έλλειψη ενσωματωμένων προστασιών από phishing, γεγονός που τα καθιστά έως και 85% πιο ευάλωτα από το Chrome. Αυτό είναι ιδιαίτερα ανησυχητικό δεδομένης της ικανότητάς τους να αλληλεπιδρούν αυτόνομα με περιεχόμενο ιστού και ευαίσθητους λογαριασμούς χρηστών, ανοίγοντας την πόρτα για νέες επιθέσεις, όπως έμμεσες ενέσεις προτροπών, και έχουν επείγουσα ανάγκη από πρόσθετα επίπεδα προστασίας.

Ενώ προγράμματα περιήγησης όπως το Microsoft Edge και το Google Chrome προσφέρουν ένα βαθμό ασφάλειας έναντι γνωστών απειλών, η προστασία που προσφέρουν είναι συχνά ανεπαρκής έναντι των ταχέως εξελισσόμενων επιθέσεων "μηδενικής ημέρας". Αυτό υπογραμμίζει την κρίσιμη ανάγκη οι προγραμματιστές προγραμμάτων περιήγησης με τεχνητή νοημοσύνη να δώσουν προτεραιότητα σε ισχυρούς, δυναμικούς μηχανισμούς ασφαλείας για την προστασία των χρηστών από νέες μορφές διαδικτυακών επιθέσεων.

Για τους χρήστες και τις επιχειρήσεις που υιοθετούν νέα προγράμματα περιήγησης τεχνητής νοημοσύνης, αυτά τα ευρήματα υπογραμμίζουν τη σημασία της άσκησης εξαιρετικής προσοχής με τα προγράμματα περιήγησης τεχνητής νοημοσύνης και της ενίσχυσης της προστασίας τους με πρόσθετα μέτρα ασφαλείας.

Για περισσότερες πληροφορίες σχετικά με το πώς το LayerX μπορεί να σας προστατεύσει από επιθέσεις ηλεκτρονικού "ψαρέματος" (phishing) σε οποιοδήποτε πρόγραμμα περιήγησης, προγραμματίστε μια επίδειξη σήμερα.