La rápida integración de la IA generativa en los navegadores web supone un cambio estratégico significativo en la experiencia del usuario, con una nueva generación de agentes de IA que prometen automatizar tareas, resumir contenido y actuar como asistentes digitales personalizados. Sin embargo, esta evolución introduce una nueva y compleja superficie de ataque. A medida que empresas y particulares adoptan estas herramientas, resulta crucial analizar los mejores navegadores de IA no solo por sus características innovadoras, sino también por su nivel de seguridad. Este análisis explora los principales navegadores de IA de finales de 2025, comparando su seguridad, privacidad y rendimiento, con especial atención al aislamiento de datos, la protección inmediata y los riesgos emergentes de la navegación con IA que definen este nuevo ecosistema. Comprender estas vulnerabilidades de la navegación con IA es fundamental para una adopción segura.

El nuevo alcance del riesgo: comprensión de las vulnerabilidades de navegación de la IA

El principal peligro de los agentes de IA de navegación modernos reside en su capacidad para acceder a los datos del navegador y actuar sobre ellos. A diferencia de los navegadores tradicionales, donde las acciones del usuario son explícitas, los navegadores con IA pueden manipularse para realizar acciones no autorizadas mediante ataques sofisticados. Una de las amenazas más frecuentes es la inyección de código malicioso, en la que un atacante oculta instrucciones maliciosas en el contenido web. Cuando un usuario solicita a la IA que realice una tarea aparentemente inofensiva, como resumir una página, la IA ejecuta inadvertidamente el comando oculto, lo que puede provocar la filtración de información personal sensible de otras pestañas, como un correo electrónico abierto o una aplicación SaaS corporativa.

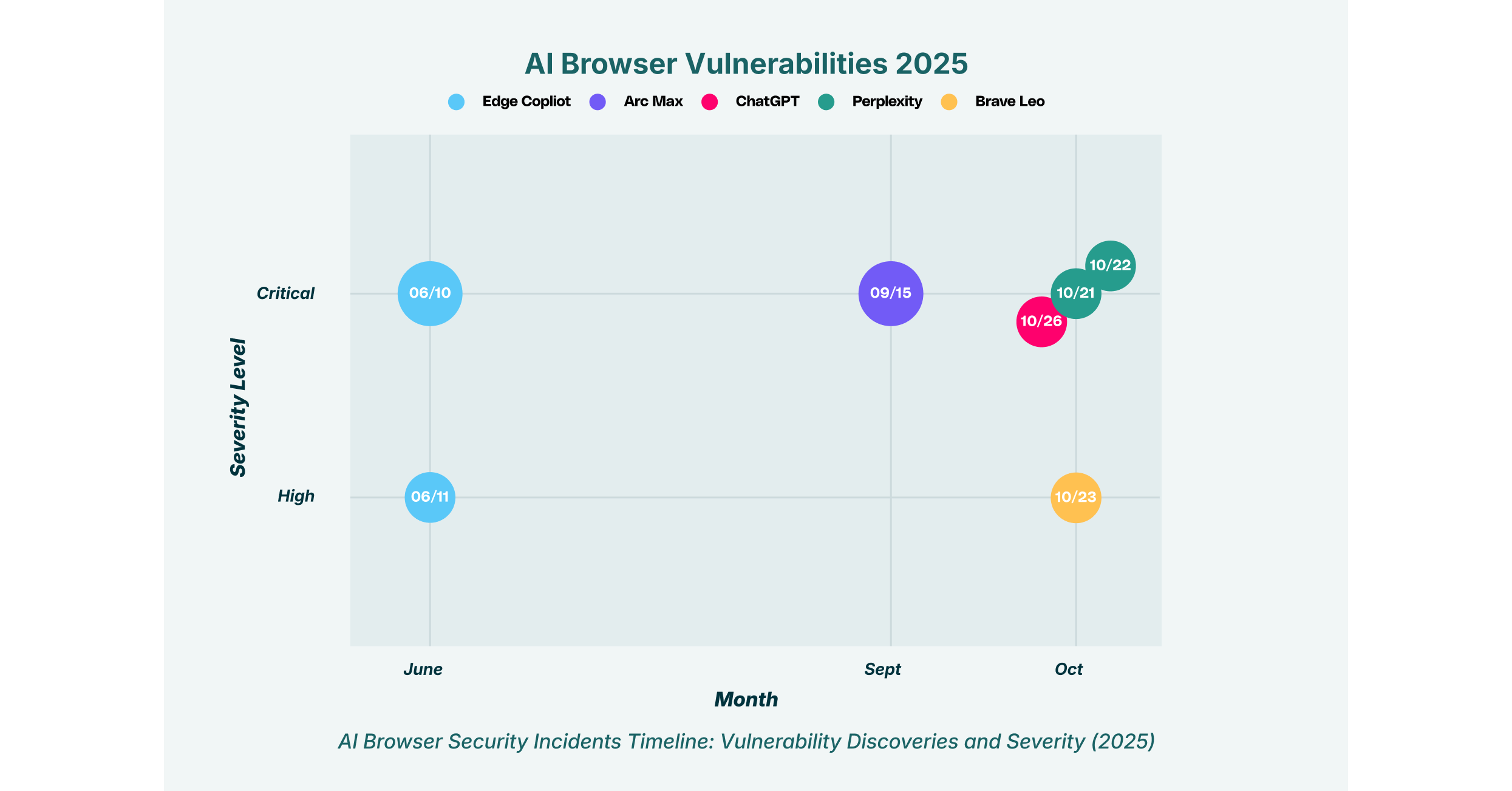

Descubrimientos recientes ponen de manifiesto la gravedad de estas amenazas. La investigación de LayerX reveló «CometJacking», una vulnerabilidad en Perplexity Comet donde un único enlace malicioso podía ordenar a la IA que robara datos de servicios conectados como Gmail y los filtrara al servidor de un atacante. De forma similar, un fallo en ChatGPT Atlas de OpenAI permitió a los atacantes «contaminar» la memoria de la IA mediante un ataque de falsificación de petición en sitios cruzados (CSRF), lo que provocó que ejecutara código malicioso bajo demanda. Estos incidentes subrayan que incluso los mejores navegadores de IA presentan nuevos desafíos de seguridad que las herramientas de seguridad tradicionales no pueden abordar.

Un análisis de los principales navegadores con IA

El ecosistema actual de navegadores con IA es una mezcla de nuevos actores disruptivos y empresas consolidadas que integran funciones de IA. Sus enfoques en materia de seguridad y privacidad difieren drásticamente, lo que crea una compleja matriz de decisiones para los usuarios.

1. Atlas de ChatGPT

ChatGPT Atlas de OpenAI está diseñado para integrar la potencia de ChatGPT directamente en la experiencia de navegación. Sin embargo, su lanzamiento inicial se ha visto afectado por importantes fallos de seguridad. Una investigación de LayerX reveló una vulnerabilidad crítica que permite la inyección de instrucciones maliciosas en la memoria de ChatGPT, las cuales pueden utilizarse para ejecutar código de forma remota. Este ataque es especialmente potente en Atlas, ya que los usuarios inician sesión en ChatGPT de forma predeterminada.

Además, el navegador presenta capacidades antiphishing excepcionalmente deficientes. En pruebas realizadas con páginas web maliciosas reales, Atlas tuvo una tasa de fallos del 94.2 %, deteniendo con éxito solo el 5.8 % de los ataques. Esto hace que sus usuarios sean casi un 90 % más vulnerables al phishing en comparación con los usuarios de navegadores tradicionales como Chrome o Edge, convirtiendo sus potentes funciones de IA en un arma de doble filo.

2. Cometa de la perplejidad

Perplexity Comet se presenta como un navegador «agente» capaz de realizar tareas en diferentes servicios web. Sin embargo, este poder conlleva graves riesgos de navegación con IA. Investigadores de LayerX expusieron la vulnerabilidad «CometJacking», mediante la cual URLs manipuladas pueden ordenar a la IA que acceda a su memoria, codifique datos confidenciales y los envíe a un atacante. Se demostró que las propias medidas de seguridad de Perplexity contra la exfiltración de datos eran ineficaces frente a técnicas sencillas de ofuscación de datos, como la codificación base64.

Investigaciones posteriores del equipo de seguridad de Brave descubrieron otra vulnerabilidad crítica: la inyección indirecta de comandos mediante esteganografía. Los atacantes pueden ocultar texto malicioso en una captura de pantalla, y cuando el usuario solicita a Comet que analice la imagen, su tecnología OCR extrae y ejecuta el comando oculto. Esto podría permitir que la IA acceda a otras pestañas abiertas y robe información de sesiones autenticadas. Las pruebas de LayerX también revelaron que su protección antiphishing era muy deficiente, ya que solo detuvo el 7 % de los ataques.

3. Sigma AI

Sigma AI se distingue por su filosofía centrada en la privacidad, ofreciendo funciones como VPN integrada, bloqueo de anuncios y conversaciones con IA cifradas de extremo a extremo. La empresa promueve un estricto compromiso de «no rastreo» y hace hincapié en el cumplimiento del RGPD, posicionándose como líder en navegación privada con IA. Este compromiso implica que las conversaciones de los usuarios no se utilizan para el entrenamiento de modelos, y su arquitectura está diseñada para minimizar la recopilación de datos.

Sin embargo, este enfoque estricto de la privacidad introduce limitaciones funcionales. La incapacidad de Sigma para acceder al contenido web para sus funciones de IA puede perjudicar la experiencia del usuario, creando una disyuntiva entre una privacidad sólida y capacidades de IA con múltiples funciones. Si bien se han reportado menos vulnerabilidades públicas, su enfoque en la privacidad por encima de la funcionalidad de la IA la convierte en una opción más conservadora, pero potencialmente menos potente.

4. Navegador Dia

Desarrollado por el equipo responsable del navegador Arc, Dia busca integrar la IA de forma más profunda en la experiencia del usuario. En cuanto a seguridad, Dia ofrece un buen rendimiento en la protección contra el phishing. Un estudio de LayerX demuestra que implementa eficazmente las API de Navegación Segura de Google, logrando una tasa de detección de phishing prácticamente idéntica a la de Google Chrome.

A pesar de esto, persisten las preocupaciones de seguridad. Los debates en la comunidad destacan el riesgo que supone la capacidad de Dia para «ver todo» lo que hace un usuario, incluyendo su actividad en gestores de contraseñas o tras portales de inicio de sesión único (SSO) corporativos. Este amplio acceso, junto con los primeros informes de errores y fallos que provocan brechas de seguridad, la convierte en una opción cuestionable para entornos empresariales donde la contención de datos es fundamental.

5. Genspark

Genspark es un ambicioso navegador con IA que busca automatizar una amplia gama de tareas. Sin embargo, su nivel de seguridad es alarmante. En un análisis comparativo, LayerX descubrió que Genspark, junto con Comet, permitió la ejecución de más del 90 % de las páginas web comprometidas, lo que indica una falta casi total de protección eficaz contra el phishing.

A estas preocupaciones se suman los informes sobre una política de privacidad fragmentada, dividida entre diferentes dominios de la empresa, y las importantes fallas de seguridad encontradas en su aplicación para Android. Si bien su arquitectura basada en Chromium incluye el aislamiento de procesos estándar, la capa de IA introduce riesgos no mitigados que la convierten en una de las opciones más vulnerables del mercado.

6. Arco máximo

Arc Max no es un navegador independiente, sino un conjunto de funciones de IA integradas en el navegador Arc, que prioriza la seguridad. The Browser Company, desarrolladora de Arc, ha demostrado un enfoque proactivo en materia de seguridad mediante un programa de recompensas por errores y la publicación de boletines de seguridad públicos. Si bien se descubrió una vulnerabilidad crítica que permitía la ejecución de código en su función «Boost», se solucionó rápidamente antes de que afectara a los usuarios.

El modelo de privacidad de Arc es una de sus principales fortalezas. Desactiva la telemetría y la huella digital por defecto y ofrece un bloqueo de rastreadores más estricto que el de Chrome. Esta base convierte a Arc Max en una opción más fiable para los usuarios que buscan funciones de IA sin un seguimiento exhaustivo de datos.

7. Copiloto de borde

La integración de Copilot de Microsoft en el navegador Edge aporta potentes capacidades de IA, pero también introduce importantes riesgos empresariales. Investigadores de seguridad descubrieron «EchoLeak» (CVE-2025-32711), una vulnerabilidad crítica que permite a un atacante robar datos confidenciales de Microsoft 365, incluidos archivos de OneDrive y chats de Teams, simplemente enviando un correo electrónico malicioso a un usuario.

Otra vulnerabilidad (CVE-2024-38206) detectada en Copilot Studio demostró una falla de falsificación de solicitudes del lado del servidor (SSRF) que podría exponer la infraestructura interna en la nube. Estas vulnerabilidades demuestran que incluso las grandes empresas tecnológicas consolidadas se enfrentan a los desafíos de proteger los agentes de IA de navegación, lo que convierte la seguridad de los navegadores de IA en una prioridad para cualquier organización que utilice el ecosistema de Microsoft 365.

8. Bien hecho Leo

Brave Leo es el asistente de IA del navegador Brave, centrado en la privacidad. Fiel a la misión de Brave, Leo está diseñado para proteger la privacidad. Todas las solicitudes de los usuarios se anonimizan mediante un proxy inverso, y las conversaciones no se almacenan ni se utilizan para el entrenamiento del modelo, lo que lo convierte en una excelente opción para usuarios preocupados por su privacidad.

Sin embargo, Leo no es inmune a las vulnerabilidades de navegación con IA. Los investigadores descubrieron una falla de inyección de código que permitía a elementos HTML ocultos en una página web manipular la salida de Leo, lo que podría engañar a los usuarios con mensajes falsos o enlaces de phishing. Si bien la seguridad principal de Brave es sólida, este hallazgo demuestra que la capa de IA en sí misma sigue siendo un vector de ataque viable incluso en un navegador reforzado.

9. Aria de ópera

La IA de Opera, Aria, está integrada en su navegador principal y se basa en la tecnología de navegador de larga trayectoria de la compañía. A diferencia de algunos navegadores con IA más recientes y experimentales, Aria no ha sido objeto de tantas filtraciones públicas de vulnerabilidades de alto perfil. Su seguridad probablemente se beneficia de la sólida infraestructura del navegador Opera, que incluye funciones estándar como el bloqueo de anuncios y rastreadores.

Opera mantiene una política pública de divulgación de vulnerabilidades y un programa de recompensas por errores para abordar problemas de seguridad. Si bien Aria no ofrece las capacidades avanzadas de inteligencia artificial de navegadores como Comet, su integración en una plataforma más consolidada y estable podría presentar un menor riesgo inmediato para los usuarios que priorizan la estabilidad sobre las funciones de IA de vanguardia. La ausencia de fallos importantes específicos de IA no implica que esté exenta de riesgos, pero sugiere una implementación más conservadora y potencialmente más segura.

Tabla comparativa de seguridad de navegadores con IA

| Navegador | Características de seguridad clave | Vulnerabilidad/Riesgo notable | Puntuación de protección contra el phishing | Modelo de manejo de datos |

| Atlas de ChatGPT | Integrado de forma nativa con ChatGPT. | Ataque CSRF “Tainted Memories”; ejecución remota de código. | 5.8% (Extremadamente bajo) | Basado en la nube, vinculado a una cuenta de OpenAI. |

| Cometa de la perplejidad | Capacidades de agente en todos los servicios web. | “CometJacking”: exfiltración de datos mediante URL; inyección de mensajes instantáneos mediante capturas de pantalla. | 7% (Extremadamente bajo) | Basado en la nube, procesa el contenido de la página. |

| Sigma IA | Chat con IA cifrado de extremo a extremo; VPN integrada. | Funcionalidad limitada debido a estrictos controles de privacidad. | No probado | Encriptado, sin creación de perfiles de usuario. |

| Navegador Dia | Flujos de trabajo de IA integrados. | Amplio acceso a los datos de usuario tras el SSO; problemas de fiabilidad. | 46% (A la par con Chrome) | Basado en la nube, envía el contenido de la página para consultas. |

| Genspark | Funciones de automatización de tareas. | Permite más del 90% de las páginas maliciosas; política de privacidad fragmentada. | <10% (Extremadamente bajo) | Procesamiento basado en la nube. |

| Arco máximo | Programa de recompensas por errores; bloqueo del rastreador por defecto. | Se ha detectado y corregido una vulnerabilidad en la función "Boost". | No probado | Centrado en la privacidad; desactiva la telemetría por defecto. |

| Copiloto de borde | Integración profunda con Microsoft 365. | “EchoLeak”: robo de datos sin clics; fallos SSRF en Copilot Studio. | ~53% (Bueno) | Basado en la nube, integrado con los datos de los inquilinos de M365. |

| Bien hecho Leo | Solicitudes anonimizadas a través de proxy inverso. | Inyección de comandos mediante elementos HTML ocultos. | No probado (el navegador Brave en sí es robusto). | Proxy anonimizado; no se almacenan datos ni se utilizan para el entrenamiento. |

| Aria de ópera | Integrado en el marco de trabajo establecido del navegador Opera. | Menos divulgaciones públicas específicas sobre IA; depende de la seguridad del navegador. | No probado | Procesamiento basado en la nube. |

El desafío empresarial: TI en la sombra y riesgos no gestionados

La proliferación de estos navegadores con IA plantea un importante desafío de gobernanza para las empresas. Cuando los empleados adoptan estas herramientas de forma independiente para aumentar la productividad, amplían inadvertidamente la superficie de ataque de la organización mediante un fenómeno conocido como «SaaS en la sombra». Este uso no gestionado se produce fuera de la visibilidad y el control de los equipos de TI y seguridad, eludiendo los protocolos de seguridad establecidos para la protección de datos y la seguridad del SaaS. Muchos de estos navegadores, en particular aquellos con escasa protección contra el phishing, se convierten en puntos de entrada fáciles para los atacantes.

Imaginemos un escenario donde un desarrollador, usando un navegador con IA vulnerable como Genspark o Atlas, solicita ayuda para depurar código propietario. Un ataque de inyección de código bien ejecutado podría extraer dicho código sin que el desarrollador lo sepa, lo que resultaría en el robo de propiedad intelectual. Aquí es donde una estrategia de respuesta ante incidentes en el navegador se vuelve esencial. Las organizaciones ya no pueden depender únicamente de la seguridad a nivel de red o de endpoint. Necesitan una visibilidad detallada del navegador para monitorear extensiones riesgosas, detectar scripts maliciosos en tiempo real y aplicar políticas que impidan la extracción de datos, independientemente del navegador que utilice el empleado. Protegerse contra las fallas de seguridad de la TI en la sombra requiere una solución que opere a nivel de navegador.