Alors que le navigateur s'impose comme principal espace de travail des entreprises modernes, les extensions non contrôlées constituent un point aveugle critique. Les systèmes de défense réseau traditionnels ne permettent ni de détecter ni de bloquer les risques liés à ces modules complémentaires tiers, souvent dotés de permissions excessives. Les outils de gestion des extensions de navigateur comblent cette lacune en offrant une visibilité précise, une évaluation des risques et des politiques d'application afin d'empêcher que les outils de productivité ne deviennent des vecteurs d'exfiltration de données ou de logiciels malveillants.

Que sont les outils de gestion des extensions de navigateur ?

Les outils de gestion des extensions de navigateur sont des plateformes de sécurité spécialisées qui identifient, évaluent et contrôlent les extensions installées au sein d'une organisation. Contrairement aux listes « autoriser/bloquer » classiques des stratégies de groupe, ces solutions offrent une analyse approfondie du comportement des extensions, de l'intégrité du code et des autorisations.

Pour les responsables de la sécurité, ces outils sont essentiels pour neutraliser les logiciels SaaS non officiels et prévenir les fuites de données. Les employés installent fréquemment des extensions pour améliorer leur productivité : Grammarly pour la rédaction, divers assistants d’intelligence artificielle pour le codage… Or, ces extensions nécessitent souvent un accès en lecture/écriture à des pages web sensibles de l’entreprise. Une stratégie complète de gestion des extensions permet aux équipes informatiques de détecter chaque module complémentaire installé, d’évaluer son niveau de risque (par exemple, collecte-t-il des données personnelles ?) et de désactiver automatiquement les extensions à haut risque sans perturber les flux de travail légitimes.

Tendances clés en matière de sécurité des extensions pour 2026

En 2026, l'accent est mis non plus sur le simple blocage, mais sur une gouvernance intelligente des risques. Les organisations délaissent les listes blanches manuelles, sources de goulots d'étranglement, au profit de solutions automatisées qui évaluent les extensions en fonction des renseignements sur les menaces en temps réel.

Une autre tendance majeure concerne la gouvernance des extensions GenAI. Face à la prolifération des plugins de navigateur basés sur l'IA, les équipes de sécurité privilégient les outils capables de surveiller précisément l'interaction de ces extensions avec les données d'entreprise. L'objectif est d'empêcher l'intégration de données sensibles dans les LLM publics via les extensions de barre latérale, tout en permettant aux employés d'utiliser des outils d'IA sécurisés.

Enfin, le marché privilégie une gestion « indépendante du navigateur ». Plutôt que d'imposer un navigateur unique aux utilisateurs, les solutions de pointe intègrent désormais des contrôles de sécurité aux navigateurs standards comme Chrome et Edge. Ceci permet un déploiement fluide et une application cohérente des politiques sur les appareils gérés et non gérés (BYOD), garantissant ainsi la maîtrise des risques liés aux extensions, quel que soit le navigateur utilisé.

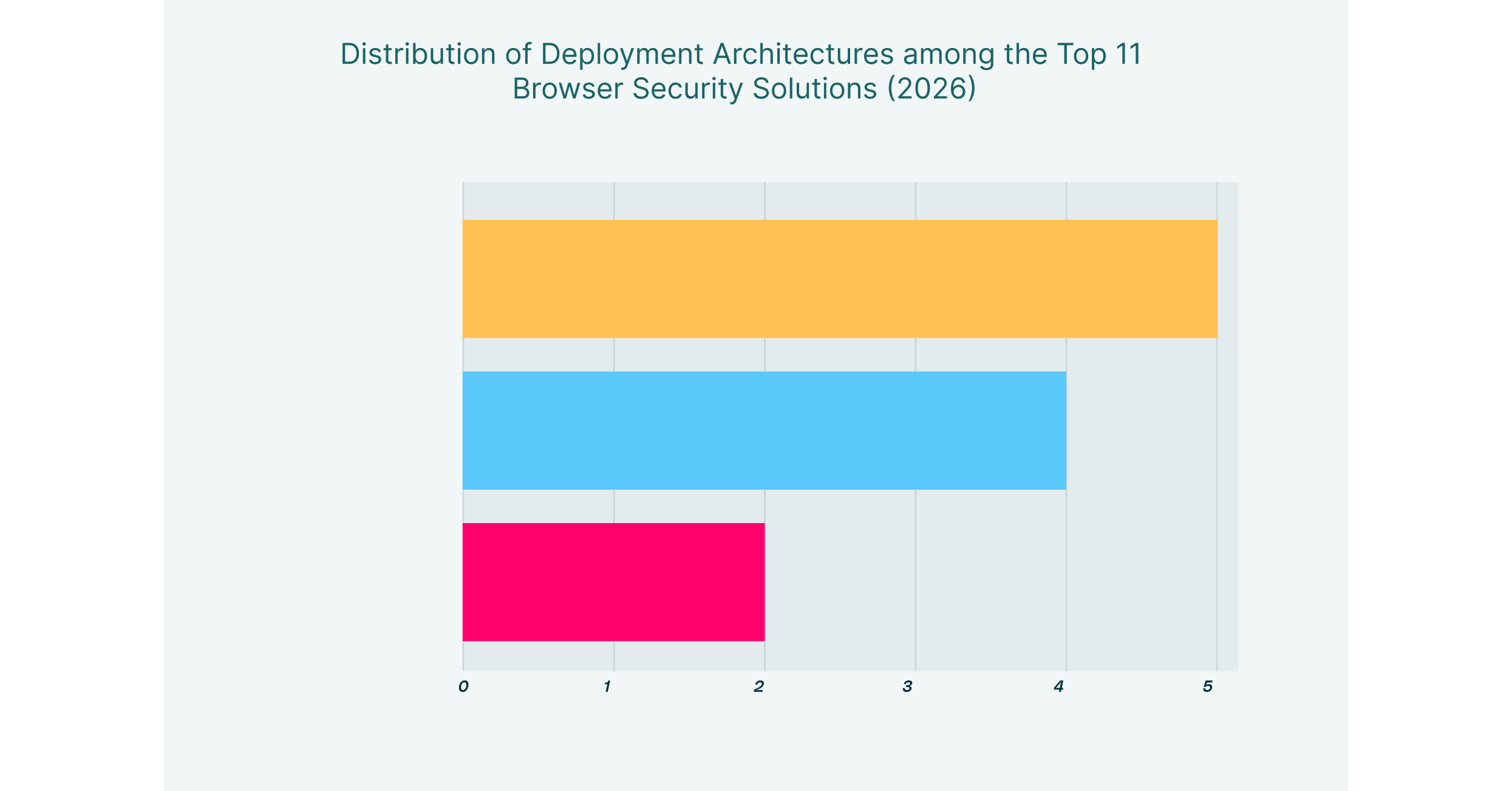

Liste des 11 meilleurs outils de gestion des extensions de navigateur pour 2026

| Solution | Capacités clés | Meilleur pour |

| LayerX | Évaluation automatisée des risques, visibilité approfondie, application en temps réel | Gestion transparente des extensions sur n'importe quel navigateur |

| Île | Contrôle natif via navigateur personnalisé, gouvernance intégrée | Contrôle des périphériques non gérés via le remplacement du navigateur |

| Palo Alto Networks | Intégration SASE, répertoire d'extension, Zero Trust | utilisateurs de l'écosystème de Palo Alto |

| Sécurité Menlo | Gestion de la posture du navigateur, politique basée sur le cloud | Isoler le trafic web à haut risque |

| Sécurité des navigateurs | Espace de travail consolidé, contrôle d'accès précis | Espace de travail unifié pour un accès simplifié |

| Sécurité séraphique | Lutte contre l'exploitation, surveillance comportementale, contrôle des privilèges | Bloquer les failles sophistiquées des navigateurs |

| CarréX | Isolation côté client, onglets jetables et numérisation des fichiers | Détection des menaces pour utilisateurs avancés |

| Mammoth Cyber | Portail d'accès à distance, enregistrement de session | Accès distant sécurisé pour les tiers |

| Sécurité harmonique | Protection des données GenAI, cartographie Shadow AI | Sécuriser spécifiquement l'utilisation de GenAI |

| Koi Security | Inventaire des extensions, évaluation des risques, retrait automatisé | Gestion des risques liés aux extensions de navigateur |

| Accès rouge | Architecture sans agent, protection de session | Déploiement sans friction et sans agents |

1. Couche X

LayerX propose une plateforme de sécurité pour navigateur centrée sur l'utilisateur, qui excelle en tant qu'outil de gestion des extensions de navigateur de premier plan. Déployée sous forme d'extension légère, elle transforme n'importe quel navigateur commercial en un espace de travail sécurisé et surveillé. LayerX se distingue par « Extensionpedia », une base de données de risques exhaustive qui évalue automatiquement chaque extension de votre environnement en fonction des autorisations, de la fiabilité de sa source et de son comportement.

Au-delà de la simple détection, LayerX applique des politiques adaptatives. Il peut désactiver automatiquement les extensions à haut risque qui demandent l'accès à des données sensibles, tout en autorisant l'exécution des outils de productivité à faible risque. Sa surveillance en temps réel détecte toute tentative de détournement d'identifiants ou d'exfiltration de données par une extension, assurant ainsi un équilibre entre la liberté de l'utilisateur et la sécurité rigoureuse de l'entreprise.

2. Île

Island a été le pionnier de la catégorie « navigateur d'entreprise » en créant un navigateur dédié basé sur Chromium que les organisations déploient pour remplacer les navigateurs standard. Cette approche offre aux équipes informatiques un contrôle total sur l'écosystème des extensions. Les administrateurs peuvent définir une liste obligatoire d'extensions approuvées et bloquer complètement l'installation de tout module complémentaire non autorisé provenant du Chrome Web Store public.

La force de la plateforme réside dans son environnement fermé. Grâce à l'utilisation exclusive d'Island par les employés, les équipes de sécurité peuvent imposer des limites strictes et s'assurer qu'aucun code non vérifié ne s'exécute à proximité des applications critiques de l'entreprise. Ce modèle est particulièrement efficace pour les environnements à haute sécurité où une isolation totale est requise.

3. Palo Alto Networks (Prisma Access Browser)

Palo Alto Networks propose Prisma Access Browser (anciennement Talon), qui s'intègre étroitement à son écosystème SASE. Pour la gestion des extensions, il fournit un répertoire centralisé qui répertorie toutes les extensions installées dans l'entreprise, offrant ainsi une visibilité sur les sources d'installation et les étendues d'autorisation.

Prisma Access Browser est idéal pour les organisations souhaitant consolider leur infrastructure de sécurité. Il permet aux administrateurs de filtrer les extensions par statut et source, ce qui leur permet d'identifier et de supprimer les modules complémentaires indésirables ayant pu échapper aux premières défenses. Son intégration garantit la cohérence des politiques relatives aux extensions avec les règles de sécurité réseau globales.

4. Menlo Security

Menlo Security s'appuie sur son expertise en matière d'isolation du navigateur à distance (RBI) pour proposer un gestionnaire de posture de sécurité hébergé dans le cloud. Sa solution inclut des fonctionnalités permettant de gérer les configurations et extensions du navigateur local. En évaluant le niveau de risque du navigateur, Menlo aide les administrateurs à identifier les extensions vulnérables ou malveillantes susceptibles de compromettre le terminal.

La plateforme vise à neutraliser les menaces avant qu'elles n'atteignent l'appareil. En isolant le trafic web et en gérant les politiques de navigation dans le cloud, Menlo réduit la surface d'attaque, garantissant ainsi que même en présence d'une extension à risque, sa capacité à exécuter du code malveillant soit considérablement limitée.

5. Sécurité en surf

Surf Security propose un navigateur d'entreprise « Zéro Trust » conçu pour servir d'espace de travail centralisé. À l'instar d'autres navigateurs d'entreprise, il centralise le contrôle de l'environnement web de l'utilisateur, permettant ainsi au service informatique de définir précisément les extensions autorisées. L'interface de Surf crée un tableau de bord unifié où seuls les outils vérifiés sont accessibles.

Du point de vue de la gestion, Surf simplifie le chaos des extensions non gérées en offrant une solution de repli. Il empêche les utilisateurs d'encombrer leur espace de travail avec des modules complémentaires personnels non vérifiés, garantissant ainsi que le navigateur reste un outil dédié aux tâches professionnelles avec un profil de risque minimal.

6. Sécurité séraphique

Seraphic Security se concentre sur une défense de « couche d'abstraction » qui s'exécute au sein du navigateur pour bloquer les exploits et gérer le comportement des extensions. Sa solution offre des fonctionnalités spécifiques de « gouvernance et de contrôle des extensions », permettant aux équipes de créer des listes blanches et de signaler les extensions qui requièrent des autorisations excessives.

Surtout, Seraphic surveille le comportement des extensions en temps réel. Au lieu de se fier uniquement à des scores de risque statiques, il observe les actions réelles d'une extension, comme les tentatives de manipulation du DOM ou d'accès à des champs sensibles, et bloque les actions non autorisées. Cela le rend très efficace contre les « extensions sûres devenues malveillantes » (des outils sécurisés compromis ultérieurement).

7. SquareX

SquareX se positionne comme une solution de sécurité « dernier kilomètre » pour les navigateurs, en mettant l'accent sur la protection côté client. Son « Framework d'analyse des extensions » utilise une approche à trois niveaux (métadonnées, code statique et analyse dynamique) pour évaluer la sécurité des modules complémentaires de navigateur. SquareX isole les sessions, garantissant ainsi que les scripts malveillants provenant d'extensions à risque ne puissent pas persister sur l'appareil.

La plateforme est conçue pour la détection des menaces, permettant aux équipes de sécurité de développer une logique personnalisée afin de repérer des comportements malveillants spécifiques. Cette modularité est précieuse pour les équipes qui doivent intercepter des menaces très ciblées susceptibles de contourner les filtres de réputation classiques.

8. Mammoth Cyber

Mammoth Cyber propose un portail de navigateur d'entreprise sécurisé, dédié à l'accès à distance pour les prestataires. Bien que son principal usage soit le remplacement des VPN, il gère intrinsèquement les risques liés aux extensions en fournissant une session verrouillée. Les utilisateurs accédant aux applications d'entreprise via Mammoth le font dans un environnement contrôlé où ils ne peuvent pas installer d'extensions non autorisées.

Cette approche neutralise efficacement le risque lié aux extensions personnelles sur les appareils non gérés. Même si le navigateur personnel d'un prestataire contient de nombreux modules complémentaires à risque, la session Mammoth reste isolée, garantissant ainsi que ces extensions ne peuvent ni interagir avec les applications d'entreprise ni en extraire de données.

9. Sécurité harmonique

Harmonic Security est spécialisée dans la sécurisation de l'adoption de l'IA de génération (GenAI), qui implique de plus en plus la gestion des extensions de navigateur basées sur l'IA. Sa plateforme identifie les outils et plugins d'« IA fantôme », offrant une visibilité approfondie sur les flux de données entre le navigateur et les modèles d'IA externes.

Harmonic est compatible avec tous les navigateurs et se concentre sur la protection des données. Il garantit que les extensions intégrant des outils comme ChatGPT ou Claude ne deviennent pas des vecteurs de fuites de données. En analysant le contexte de ces interactions, Harmonic permet aux organisations d'adopter en toute sécurité les extensions d'IA sans les interdire complètement.

10. Sécurité Koi

Koi Security se concentre explicitement sur les risques introduits par les extensions de navigateur, en offrant une plateforme dédiée pour inventorier et évaluer chaque module complémentaire d'un environnement. Elle fournit une notation automatisée des risques et peut appliquer des politiques pour supprimer ou bloquer les extensions qui enfreignent les normes de sécurité.

La solution considère les extensions comme une surface d'attaque importante, offrant une visibilité sur les canaux de mise à jour et les changements de propriétaire, vecteurs courants d'attaques de la chaîne d'approvisionnement. Koi est particulièrement précieux pour les organisations qui ont besoin d'un outil spécialisé pour optimiser un environnement d'extensions complexe au sein d'une main-d'œuvre distribuée.

11. Accès rouge

Red Access propose une plateforme de sécurité de navigation sans agent qui sécurise les sessions sans nécessiter de logiciel local. En acheminant le trafic via une couche d'inspection basée sur le cloud, elle applique des contrôles de sécurité qui neutralisent les risques liés aux extensions malveillantes sur les appareils non gérés. Elle assure un affichage sécurisé du contenu, empêchant ainsi les extensions d'exécuter des scripts dangereux.

Ce mode « hybride » garantit l’application des politiques quel que soit le navigateur. Il constitue une excellente solution pour sécuriser l’accès tiers lorsqu’il est impossible d’installer un agent de gestion ou un nouveau navigateur, offrant ainsi une protection contre les extensions déjà présentes sur l’appareil de l’utilisateur.

Comment choisir le meilleur outil de gestion des extensions

- Inventaire et visibilité : L'outil peut-il découvrir tous des extensions (y compris celles installées manuellement) sur tous les navigateurs de votre parc ?

- Évaluation automatisée des risques : fournit-elle des évaluations dynamiques des risques basées sur les autorisations et l’analyse du code, ou s’appuie-t-elle sur des listes manuelles ?

- Application granulaire des restrictions : est-il possible de désactiver certaines fonctionnalités à haut risque d’une extension sans bloquer l’outil dans son intégralité ?

- Prise en charge des appareils non gérés : La solution sécurise-t-elle les données d’entreprise contre les extensions sur les appareils personnels (BYOD) sans nécessiter d’agent ?

- Gouvernance de GenAI : Surveille-t-elle et contrôle-t-elle spécifiquement les extensions basées sur l’IA afin d’empêcher les fuites de données vers les LLM publics ?

FAQ

Quelle est la différence entre un navigateur d'entreprise et un outil de sécurité pour extension de navigateur ?

Un navigateur d'entreprise (comme Island) remplace intégralement le navigateur standard pour prendre le contrôle, obligeant souvent les utilisateurs à modifier leurs habitudes de travail. Un outil de sécurité sous forme d'extension de navigateur (comme LayerX) s'installe comme un agent léger sur les navigateurs standards (Chrome, Edge), offrant une visibilité et des fonctionnalités de gestion avancées sans impacter l'expérience utilisateur.

Pourquoi les extensions de navigateur représentent-elles un risque pour la sécurité ?

Les extensions nécessitent souvent des autorisations étendues, telles que « lire et modifier toutes vos données sur les sites web que vous visitez ». Si une extension est malveillante ou compromise, elle peut récupérer des mots de passe, capturer des jetons de session et exfiltrer des données d'entreprise sensibles à l'insu de l'utilisateur.

Ces outils peuvent-ils gérer les extensions sur des appareils non gérés ?

Oui. Les solutions basées sur des extensions peuvent être déployées sur un profil de navigateur géré sur un appareil personnel, ne sécurisant ainsi que les données professionnelles. Les navigateurs d'entreprise créent un environnement distinct et isolé sur l'appareil. Ces deux méthodes empêchent les extensions personnelles d'accéder aux applications d'entreprise.

Dois-je bloquer toutes les extensions pour être en sécurité ?

Non. Les outils modernes de gestion des extensions permettent une approche basée sur les risques. Vous pouvez autoriser les extensions qui améliorent la productivité tout en bloquant automatiquement celles qui disposent de permissions excessives ou d'une mauvaise réputation, trouvant ainsi un juste équilibre entre sécurité et utilité.

Les plateformes de sécurité des navigateurs ont-elles un impact sur la vitesse ou les performances d'Internet ?

Les solutions de sécurité modernes pour navigateurs sont conçues pour minimiser l'impact sur les performances. Comme elles traitent les données localement sur l'appareil (dans le navigateur) plutôt que de faire transiter tout le trafic par un proxy cloud distant ou un VPN, elles sont souvent plus rapides que les passerelles web sécurisées traditionnelles. Cependant, les outils d'isolation robustes (RBI) peuvent parfois introduire une légère latence selon leur mode de rendu du contenu.