«AiFrame» — поддельные расширения с искусственным интеллектом, нацеленные на 260 000 пользователей Chrome с помощью внедренных iframe-элементов.

Автор статьи: Дар Каллон

Поскольку инструменты генеративного ИИ, такие как ChatGPT, Claude, Gemini и Grok, становятся частью повседневных рабочих процессов, злоумышленники все чаще используют их популярность для распространения вредоносных расширений для браузеров.

В ходе этого исследования мы обнаружили Скоординированная кампания расширений Chrome, выдающих себя за ИИ-помощников для составления резюме, чата, написания текстов и помощи в работе с Gmail.Хотя на первый взгляд эти инструменты кажутся легитимными, за ними скрывается опасная архитектура: вместо локальной реализации основной функциональности они встраивают... удаленные интерфейсы, управляемые сервером внутри управляемых расширениями поверхностей и действуют как привилегированные прокси-серверы, предоставляя удаленной инфраструктуре доступ к конфиденциальным возможностям браузера.

Через 30 различных расширений для Chromeопубликовано под разными именами и идентификаторами расширения и затрагивает более 260,000 пользователеймы наблюдали Тот же базовый код, права доступа и серверная инфраструктура..

Это крайне важно, поскольку значительная часть функциональности каждого расширения реализуется через удаленно размещенные компонентыих поведение во время выполнения определяется внешние изменения на стороне сервераа не посредством кода, проверенного во время установки в Chrome Web Store.

Структура и результаты кампании

Кампания состоит из множества расширений Chrome, которые выглядят независимыми, каждое имеет разные названия, фирменную символику и идентификаторы расширений. В действительности же все идентифицированные расширения имеют одинаковую внутреннюю структуру, логику JavaScript, разрешения и серверную инфраструктуру.

Через 30 расширений, затронувших более 260 000 пользователей.Данная деятельность представляет собой единая скоординированная операция а не отдельные инструменты. Примечательно, что несколько расширений в этой кампании были Представлено в Chrome Web Store, повышая их воспринимаемую легитимность и узнаваемость.

Этот метод широко известен как опрыскивание с расширением, Используется для обхода блокировок и защиты на основе репутации. После удаления одного расширения другие остаются доступными или быстро публикуются под новыми именами. Хотя расширения имитируют различных ИИ-помощников (Claude, ChatGPT, Gemini, Grok и общие инструменты «AI Gmail»), все они служат для точки входа в одну и ту же систему, управляемую бэкэндом.

Технический обзор

В этом отчете мы проанализируем расширение AI Assistant (nlhpidbjmmffhoogcennoiopekbiglbp).

Рисунок 1. Помощник «Клод».

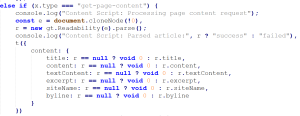

Удаленный iframe как основной пользовательский интерфейс.

Расширение отображает полноэкранный iframe указывает на удаленный домен (claude.tapnetic.proЭтот iframe накладывается поверх текущей веб-страницы и визуально отображается как интерфейс расширения.

Рисунок 2. Внедрение IFrame.

Поскольку iframe загружает удаленный контент:

- Оператор может в любое время изменить пользовательский интерфейс и логику.

- Обновление Chrome Web Store не требуется.

- Новые возможности могут внедряться незаметно.

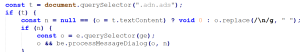

Извлечение содержимого страницы

По указанию iframe расширение запрашивает активную вкладку и запускает скрипт содержимого, который извлекает читаемое содержимое статьи с помощью библиотеки Readability от Mozilla. Извлеченные данные включают заголовки, текстовое содержимое, выдержки и метаданные сайта.

Рисунок 3. Извлечение содержимого страницы

Затем эта информация отправляется обратно в удаленный iframe, что означает, что сторонний сервер может получать структурированное представление любой страницы, которую просматривает пользователь, включая конфиденциальные внутренние или аутентифицированные страницы.

Возможность распознавания голоса

Расширение также поддерживает распознавание речи, запускаемое сообщением, с использованием Web Speech API. По запросу от iframe запускается распознавание речи, и полученная расшифровка возвращается на удаленную страницу.

Хотя в некоторых случаях разрешения браузера могут ограничивать злоупотребления, наличие этой возможности демонстрирует широкий спектр доступа, предоставленного удаленному контроллеру.

Сбор телеметрических данных

В пакет расширений входят скрипты для отслеживания с помощью пикселей, которые отправляют события установки и удаления на сторонний аналитический сервер.

Эти механизмы обычно связаны со следующими факторами:

- Отслеживание авторства

- Воронки монетизации

- Анализ удержания

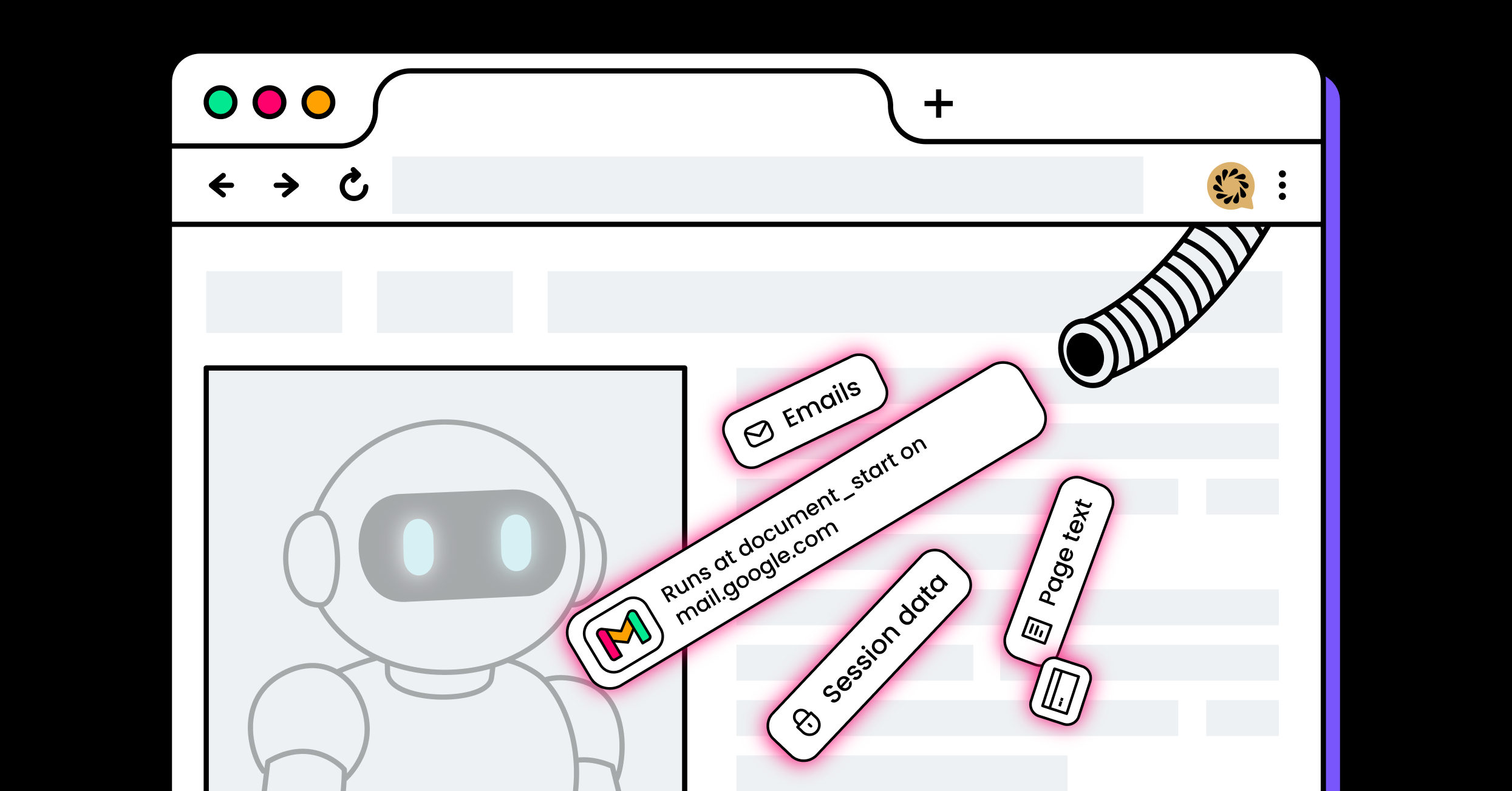

Кластер интеграции с Gmail

Часть кампании, включающая 15 расширений, ориентирована исключительно на Gmail. Несмотря на то, что они выпущены под разными названиями и брендами и позиционируются как предлагающие различные возможности, не всегда связанные с поддержкой электронной почты, все эти расширения используют идентичный код интеграции с Gmail.

Каждый включает в себя специальный скрипт для контента, предназначенный исключительно для Gmail это работает на документ_начало on mail.google.com, отдельно от общего Скрипт содержимого. Этот модуль внедряет элементы пользовательского интерфейса, управляемые расширениями, в Gmail и обеспечивает их сохранение с помощью MutationObserver и периодические опросы.

Интеграция с Gmail считывает видимое содержимое электронного письма непосредственно из DOM.многократное извлечение текста сообщения посредством .textContent из режима просмотра переписки в Gmail.

Рисунок 4. Чтение содержимого Gmail.

Сюда входит содержимое переписки по электронной почте, а также, в зависимости от штата, текст, относящийся к черновикам или составленным сообщениям.

При активации функций Gmail, таких как ответы с помощью ИИ или сводки, извлеченное содержимое электронного письма передается в логику расширения и отправляется дальше. сторонняя серверная инфраструктура, контролируемая оператором расширенияВ результате текст электронных писем и связанные с ним контекстные данные могут отправляться за пределы зоны безопасности Gmail на удаленные серверы.

C&C — Инфраструктура и анализ угроз

Характеристики домена C&C tapnetic[.]pro

Все проанализированные расширения взаимодействуют с инфраструктурой в рамках тапнетик[.]про Домен. Хотя на этом домене размещен общедоступный веб-сайт, который на первый взгляд кажется легитимным, наш анализ показал следующее:

- На сайте представлен стандартный контент в маркетинговом стиле.

- Никакие функции, загрузки или действия пользователей фактически не работают.

- Информация о продукте, услуге или владельце отсутствует.

На момент анализа сайт, по-видимому, функционировал преимущественно как инфраструктура покрытия, что придает легитимность домену, в то время как реальная активность происходит через поддомены, контролируемые расширениями.

Рисунок 5. Tapnetic.pro

Сегментация субдоменов

Каждое расширение взаимодействует с выделенный поддомен of тапнетик[.]проКак правило, тематика оформления соответствует продукту, имитирующему искусственный интеллект (например, Claude, ChatGPT, Gemini).

Рисунок 6. Поддомены Tapnetic.pro - VirusTotal.com

Данная конструкция предоставляет оператору ряд преимуществ:

- Логическое разделение между расширениями

- Уменьшение радиуса поражения при блокировке одного поддомена.

- Упрощенная ротация или замена отдельных бэкэндов расширений.

Несмотря на различия в поддоменах, структура запросов, параметры и поведение сервера остаются неизменными на протяжении всей кампании, что указывает на использование единой серверной системы.

Злоупотребление жизненным циклом расширений и обход правил повторной загрузки

Мы также наблюдали активное уклонение от мер по обеспечению соблюдения правил Chrome Web Store.

Одно из расширений кампании, fppbiomdkfbhgjjdmojlogeceejinadgПриложение было удалено из Chrome Web Store. 6 февраля 2025.

Менее чем через две недели, идентичное расширение Опубликовано под новым идентификатором и названием:

- Новый идентификатор расширения: gghdfkafnhfpaooiolhncejnlgglhkhe

- Дата загрузки: 20 февраля 2025

Перезагруженное расширение — это полный экземпляр удаленного:

- Идентичная логика JavaScript

- Те же права доступа

- Та же архитектура на основе iframe.

- Та же инфраструктура tapnetic.pro.

Такое поведение соответствует тактика распыления с использованием расширенияЭто позволяет операторам быстро восстанавливать распространение после удаления, сохраняя при этом тот же контроль над серверной частью.

Заключение

Используя доверие пользователей к известным проектам искусственного интеллекта, таким как Claude, ChatGPT, Gemini и Grok, злоумышленники могут распространять расширения, которые коренным образом нарушают модель безопасности браузера.

Использование полноэкранных удаленных iframe-элементов в сочетании с мостами привилегированных API преобразует эти расширения в брокеры доступа общего назначенияСпособные собирать данные, отслеживать поведение пользователей и незаметно развиваться с течением времени. Хотя они позиционируются как инструменты повышения производительности, их архитектура несовместима с разумными ожиданиями в отношении конфиденциальности и прозрачности.

Поскольку генеративный ИИ продолжает набирать популярность, защитникам следует ожидать распространения подобных кампаний. Расширения, делегирующие основную функциональность удаленной, изменяемой инфраструктуре, следует рассматривать не как инструменты для удобства, а как средства защиты. потенциальные платформы наблюдения.

Индикаторы компрометации (IOC)

Расширения

| ID | Имя | Устанавливается |

| nlhpidbjmmffhoogcennoiopekbiglbp |

ИИ Ассистент |

50,000 |

| gcfianbpjcfkafpiadmheejkokcmdkjl |

Лама |

147 |

| fppbiomdkfbhgjjdmojlogeceejinadg |

Боковая панель Gemini AI |

80,000 |

| djhjckkfgancelbmgcamjimgphaphjdl |

Боковая панель ИИ |

9,000 |

| llojfncgbabajmdglnkbhmiebiinohek |

Боковая панель ChatGPT |

10,000 |

| gghdfkafnhfpaooiolhncejnlgglhkhe |

Боковая панель ИИ |

50,000 |

| cgmmcoandmabammnhfnjcakdeejbfimn |

Grok |

261 |

| phiphcloddhmndjbdedgfbglhpkjcffh |

Вопросы в чате GPT |

396 |

| pgfibniplgcnccdnkhblpmmlfodijppg |

ЧатGBT |

1,000 |

| nkgbfengofophpmonladgaldioelckbe |

Чат-бот GPT |

426 |

| gcdfailafdfjbailcdcbjmeginhncjkb |

Grok Чатбот |

225 |

| ebmmjmakencgmgoijdfnbailknaaiffh |

Пообщайтесь с Близнецами |

760 |

| baonbjckakcpgliaafcodddkoednpjgf |

ХАИ |

138 |

| fdlagfnfaheppaigholhoojabfaapnhb |

Google Близнецы |

7,000 |

| gnaekhndaddbimfllbgmecjijbbfpabc |

Спросите Близнецов |

1,000 |

| hgnjolbjpjmhepcbjgeeallnamkjnfgi | Генератор букв ИИ | 129 |

| lodlcpnbppgipaimgbjgniokjcnpiiad | Генератор сообщений ИИ | 24 |

| cmpmhhjahlioglkleiofbjodhhiejhei | Переводчик AI | 194 |

| bilfflcophfehljhpnklmcelkoiffapb | Искусственный интеллект для перевода | 91 |

| cicjlpmjmimeoempffghfglndokjihhn | Генератор сопроводительных писем с искусственным интеллектом | 27 |

| ckneindgfbjnbbiggcmnjeofelhflhaj | Генератор изображений на основе ИИ, чат GPT | 249 |

| dbclhjpifdfkofnmjfpheiondafpkoed | Генератор обоев с искусственным интеллектом | 289 |

| ecikmpoikkcelnakpgaeplcjoickgacj | Генератор изображений на основе искусственного интеллекта | 813 |

| kepibgehhljlecgaeihhnmibnmikbnga | Скачать DeepSeek | 275 |

| ckicoadchmmndbakbokhapncehanaeni | Писатель электронной почты с искусственным интеллектом | 64 |

| fnjinbdmidgjkpmlihcginjipjaoapol | Генератор электронных писем на основе ИИ | 881 |

| gohgeedemmaohocbaccllpkabadoogpl | DeepSeek Чат | 1,000 |

| flnecpdpbhdblkpnegekobahlijbmfok | Генератор изображений ChatGPT | 251 |

| acaeafediijmccnjlokgcdiojiljfpbe | ЧатGPT Перевод | 30,000 |

| kblengdlefjpjkekanpoidgoghdngdgl | ИИ GPT | 20,000 |

| idhknpoceajhnjokpnbicildeoligdgh | Перевод ChatGPT | 1,000 |

| fpmkabpaklbhbhegegapfkenkmpipick | GPT чата для Gmail | 1,000 |

Домены

Tapnetic[.]pro

онлайн-приложение[.]про

Сообщения электронной почты

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

- [электронная почта защищена]

Тактика, методы и процедуры (TTP)

| тактика | Техника |

| Развитие ресурсов | LX2.003(T1583) - Приобретение инфраструктуры |

| Первоначальный доступ | LX3.004 (T1189) - Компромисс, достигнутый на ходу |

| Первоначальный доступ | LX3.003 (T1199) - Доверительные отношения |

| Типы | LX4.003 - Выполнение скрипта |

| Уклонение от защиты | LX7.011 (T1036) - Маскарад |

| Доступ к учетным данным | LX8.007(T1557) - Противник посередине |

| | LX10.012 - Сбор данных о веб-коммуникациях |

| | LX10.005 - Сбор информации о пользователе |

| Управление и контроль | LX11.004 - Установить сетевое соединение |

| Управление и контроль | LX11.005 - C2 на основе веб-сервисов |

| эксфильтрации | LX12.001 - Извлечение данных |

СОВЕТЫ

Специалистам по безопасности, корпоративным защитникам и разработчикам браузеров следует предпринять следующие действия:

- Расширения для аудита в управляемых средах, особенно те, которые установлены вне рамок политик управления.

- Внедрите технологии мониторинга расширений на основе анализа поведения для обнаружения несанкционированной сетевой активности или подозрительных манипуляций с DOM-структурой.

- Необходимо усилить мониторинг и контроль в процессе выполнения, а не только при проверке во время установки, чтобы выявлять изменения в поведении после установки, вызванные работой серверной инфраструктуры.