Быстрая интеграция генеративного ИИ в веб-браузеры знаменует собой существенный стратегический сдвиг в пользовательском опыте: новый класс браузерных агентов на основе ИИ обещает автоматизировать задачи, обобщать контент и выступать в роли персонализированных цифровых помощников. Однако эта эволюция открывает новые сложные поверхности для атак. По мере того, как предприятия и частные лица внедряют эти инструменты, крайне важно анализировать лучшие браузеры на основе ИИ не только с точки зрения их инновационных функций, но и с точки зрения уровня безопасности. В данном анализе рассматриваются лучшие браузеры на основе ИИ конца 2025 года, сравниваются их безопасность, конфиденциальность и производительность с обязательным акцентом на изоляцию данных, оперативную защиту и возникающие риски, связанные с браузером на основе ИИ, которые определяют эту новую экосистему. Понимание этих уязвимостей браузера на основе ИИ является обязательным условием для безопасного внедрения.

Новые масштабы риска: понимание уязвимостей браузера с помощью ИИ

Основная опасность современных браузерных агентов ИИ заключается в их способности получать доступ к данным и выполнять действия на их основе. В отличие от традиционных браузеров, где действия пользователя очевидны, браузеры с ИИ можно манипулировать для выполнения несанкционированных действий с помощью сложных атак. Одна из наиболее распространённых угроз — это внедрение вредоносных инструкций, когда злоумышленник скрывает их в веб-контенте. Когда пользователь просит ИИ выполнить, казалось бы, безобидную задачу, например, составить краткое содержание страницы, ИИ непреднамеренно выполняет скрытую команду, что может привести к краже конфиденциальных персональных данных из других вкладок, например, из открытого письма или корпоративного SaaS-приложения.

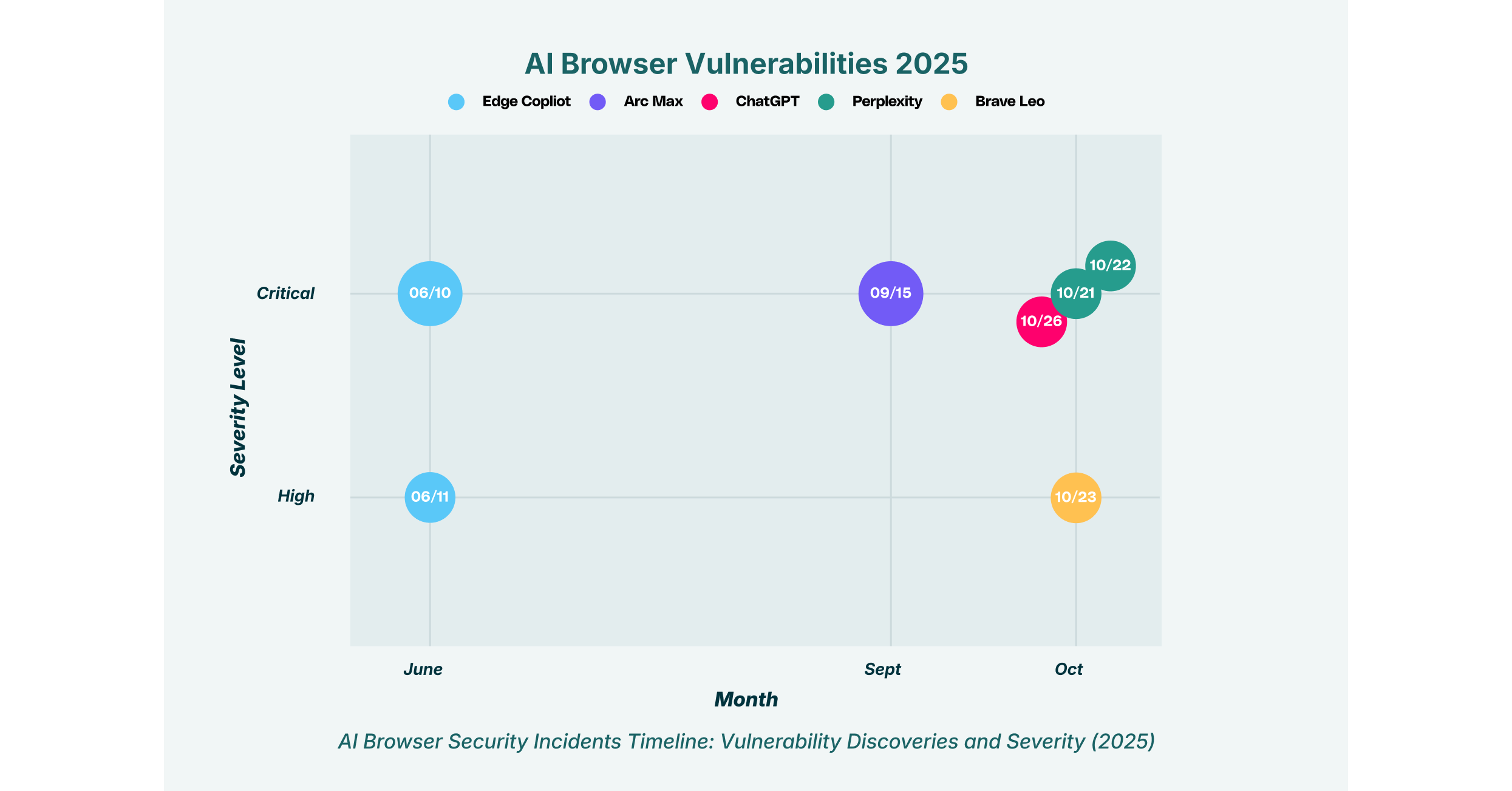

Недавние открытия подчёркивают серьёзность этих угроз. Исследование LayerX выявило «CometJacking» — уязвимость в Perplexity Comet, при которой одна вредоносная ссылка может дать команду ИИ украсть данные из подключённых сервисов, таких как Gmail, и перенести их на сервер злоумышленника. Аналогичным образом, уязвимость в ChatGPT Atlas от OpenAI позволяла злоумышленникам «испортить» память ИИ с помощью атаки с подделкой межсайтовых запросов (CSRF), заставляя его выполнять вредоносный код по команде. Эти инциденты подчёркивают, что даже лучшие браузеры с поддержкой ИИ создают новые проблемы безопасности, которые не могут решить традиционные средства безопасности.

Анализ лучших браузеров с поддержкой ИИ

Текущая экосистема браузеров на базе ИИ представляет собой сочетание инновационных новичков и опытных игроков, интегрирующих функции ИИ. Их подходы к безопасности и конфиденциальности существенно различаются, что создает для пользователей сложную матрицу принятия решений.

1. ChatGPT Atlas

ChatGPT Atlas от OpenAI разработан для того, чтобы использовать возможности ChatGPT непосредственно в браузере. Однако его первый выпуск был отмечен существенными упущениями в области безопасности. Исследование LayerX выявило критическую уязвимость, позволяющую внедрять вредоносные инструкции в память ChatGPT, которые затем могут быть использованы для удалённого выполнения кода. Эта атака особенно эффективна для Atlas, поскольку пользователи по умолчанию авторизованы в ChatGPT.

Более того, браузер демонстрирует исключительно слабые возможности по борьбе с фишингом. В тестах на реальных вредоносных веб-страницах Atlas показал 94.2% отказов, успешно отразив лишь 5.8% атак. Это делает его пользователей почти на 90% более уязвимыми для фишинга по сравнению с пользователями традиционных браузеров, таких как Chrome или Edge, что делает его мощные функции искусственного интеллекта палкой о двух концах.

2. Комета недоумения

Perplexity Comet позиционирует себя как «агентный» браузер, способный выполнять задачи в различных веб-сервисах. Однако эта мощь сопряжена с серьёзными рисками для ИИ-браузеров. Исследователи LayerX выявили уязвимость «CometJacking», при которой специально созданные URL-адреса могут дать ИИ-устройству команду на доступ к его памяти, шифровать конфиденциальные данные и отправлять их злоумышленнику. Было показано, что собственные средства защиты Perplexity от кражи данных неэффективны против простых методов обфускации данных, таких как кодирование base64.

Дальнейшее исследование, проведенное командой безопасности Brave, выявило еще одну критическую уязвимость: непрямое внедрение подсказок с помощью стеганографии. Злоумышленники могут скрыть вредоносный текст на снимке экрана, и когда пользователь просит Comet проанализировать изображение, его технология OCR извлекает и выполняет скрытую команду. Это может позволить ИИ получить доступ к другим открытым вкладкам и похитить информацию из аутентифицированных сеансов. Тесты LayerX также показали, что защита от фишинга крайне слаба: удалось предотвратить лишь 7% атак.

3. Сигма ИИ

Sigma AI отличается философией, ориентированной на конфиденциальность, предлагая такие функции, как встроенный VPN, блокировка рекламы и сквозное шифрование разговоров с использованием ИИ. Компания придерживается строгого принципа «отсутствия отслеживания» и подчёркивает соблюдение GDPR, позиционируя себя как лидера в области приватного просмотра с использованием ИИ. Это обязательство означает, что разговоры пользователей не используются для обучения моделей, а архитектура компании разработана таким образом, чтобы минимизировать сбор данных.

Однако такой строгий подход к конфиденциальности накладывает функциональные ограничения. Неспособность Sigma получить доступ к веб-контенту для своих функций ИИ может ухудшить пользовательский опыт, создавая компромисс между надежной конфиденциальностью и богатыми возможностями ИИ. Несмотря на то, что было зарегистрировано меньше публичных уязвимостей, ориентация на конфиденциальность вместо агентской функциональности делает его более консервативным, но потенциально менее эффективным решением.

4. Браузер Dia

Разработанный командой разработчиков браузера Arc, Dia стремится к более глубокой интеграции искусственного интеллекта в рабочий процесс пользователя. С точки зрения безопасности, Dia достаточно хорошо защищает от фишинга. Исследование LayerX показывает, что он эффективно реализует API безопасного просмотра Google, достигая уровня обнаружения фишинга, практически идентичного показателю Google Chrome.

Несмотря на это, проблемы безопасности сохраняются. Обсуждения в сообществе подчёркивают риск, связанный с возможностью Dia «видеть всё», что делает пользователь, включая действия в менеджерах паролей или за корпоративными порталами единого входа (SSO). Такой широкий доступ, в сочетании с ранними сообщениями об ошибках и сбоях, приводящих к уязвимостям безопасности, делает его сомнительным выбором для корпоративных сред, где сохранение данных имеет решающее значение.

5. Генспарк

Genspark — амбициозный браузер с искусственным интеллектом, нацеленный на широкую автоматизацию задач. Однако его уровень безопасности вызывает тревогу. Сравнительный анализ, проведённый LayerX, показал, что Genspark, наряду с Comet, допускал запуск более 90% скомпрометированных веб-страниц, что свидетельствует о практически полном отсутствии эффективной защиты от фишинга.

Эти опасения усугубляются сообщениями о фрагментированной политике конфиденциальности, разделённой между разными доменами компании, и серьёзными уязвимостями безопасности, обнаруженными в её Android-приложении. Хотя архитектура на базе Chromium включает стандартную «песочницу», уровень ИИ создаёт неоспоримые риски, что делает её одним из самых уязвимых вариантов на рынке.

6. Арк Макс

Arc Max — это не отдельный браузер, а набор функций искусственного интеллекта, интегрированных в безопасный браузер Arc. Компания The Browser Company, разработчик Arc, продемонстрировала проактивный подход к безопасности, запустив программу вознаграждения за выявленные ошибки и выпустив общедоступные бюллетени безопасности. Хотя в функции «Boost» была обнаружена критическая уязвимость, позволявшая выполнить код, она была оперативно устранена до того, как это повлияло на пользователей.

Модель конфиденциальности Arc — ключевое преимущество. Она по умолчанию отключает телеметрию и сбор отпечатков пальцев, а также предлагает более агрессивную блокировку трекеров, чем Chrome. Благодаря этому Arc Max становится более надёжным вариантом для пользователей, которым нужны функции искусственного интеллекта без масштабного отслеживания данных.

7. Пограничный второй пилот

Интеграция Microsoft Copilot в браузер Edge открывает мощные возможности искусственного интеллекта, но также влечет за собой значительные корпоративные риски. Исследователи безопасности обнаружили «EchoLeak» (CVE-2025-32711) — критическую уязвимость, которая позволяет злоумышленнику украсть конфиденциальные данные Microsoft 365, включая файлы OneDrive и чаты Teams, просто отправив пользователю вредоносное электронное письмо.

Другая уязвимость (CVE-2024-38206), обнаруженная в Copilot Studio, продемонстрировала уязвимость, связанную с подделкой запросов на стороне сервера (SSRF), которая может раскрыть внутреннюю облачную инфраструктуру. Эти уязвимости показывают, что даже опытные технологические гиганты сталкиваются с проблемами обеспечения безопасности браузерных агентов на базе ИИ, что делает безопасность браузеров на базе ИИ важнейшей задачей для любой организации, использующей экосистему Microsoft 365.

8. Молодец Лео

Brave Leo — это ИИ-помощник для браузера Brave, ориентированного на конфиденциальность. Следуя миссии Brave, Leo разработан с учётом конфиденциальности. Все пользовательские запросы анонимизируются через обратный прокси-сервер, а разговоры не сохраняются и не используются для обучения моделей, что делает его отличным выбором для пользователей, заботящихся о конфиденциальности.

Однако Leo не застрахован от уязвимостей, связанных с ИИ-браузерами. Исследователи обнаружили уязвимость, позволяющую быстро внедрять скрытые HTML-элементы на веб-странице, манипулируя выводимыми данными Leo, потенциально обманывая пользователей поддельными сообщениями или фишинговыми ссылками. Несмотря на высокий уровень безопасности Brave, это открытие доказывает, что уровень ИИ сам по себе остаётся потенциально опасным вектором атаки даже в защищённом браузере.

9. Опера Ария

Искусственный интеллект Opera, Aria, интегрирован в флагманский браузер и создан на основе давних браузерных технологий компании. В отличие от некоторых новых, более экспериментальных браузеров с искусственным интеллектом, Aria не была объектом стольких громких публичных сообщений об уязвимостях. Его безопасность, вероятно, выигрывает от развитой платформы браузера Opera, включающей стандартные функции, такие как блокировка рекламы и трекеров.

Opera поддерживает политику раскрытия уязвимостей и программу вознаграждения за найденные ошибки для решения проблем безопасности. Хотя Aria, возможно, и не предлагает продвинутых «агентских» возможностей браузеров, таких как Comet, её интеграция в более устоявшуюся и стабильную платформу может представлять меньший непосредственный риск для пользователей, для которых стабильность важнее передовых функций искусственного интеллекта. Отсутствие серьёзных выявленных уязвимостей, связанных с искусственным интеллектом, не означает, что он полностью безопасен, но предполагает более консервативную и потенциально более безопасную реализацию.

Сравнительная таблица безопасности браузеров на базе ИИ

| Браузер | Ключевые функции безопасности | Значительная уязвимость/риск | Оценка защиты от фишинга | Модель обработки данных |

| ChatGPT Atlas | Встроенная интеграция с ChatGPT. | Атака CSRF «Испорченные воспоминания»; удаленное выполнение кода. | 5.8% (крайне низкий) | Облачный, привязан к аккаунту OpenAI. |

| Комета недоумения | Агентские возможности веб-сервисов. | «CometJacking» — кража данных через URL; быстрое внедрение через снимки экрана. | 7% (крайне низкий) | Облачный, обрабатывает содержимое страниц. |

| Сигма ИИ | Сквозное шифрование чата на базе искусственного интеллекта; встроенный VPN. | Ограниченная функциональность из-за строгих мер контроля конфиденциальности. | Не испытано | Зашифровано, без профилирования пользователей. |

| Браузер Dia | Интегрированные рабочие процессы ИИ. | Широкий доступ к пользовательским данным за пределами SSO; проблемы с надежностью. | 46% (на уровне Chrome) | Облачный, отправляет содержимое страницы по запросам. |

| Генспарк | Возможности автоматизации задач. | Пропускает >90% вредоносных страниц; фрагментированная политика конфиденциальности. | <10% (крайне низкий) | Облачная обработка. |

| Арк Макс | Программа вознаграждений за найденные ошибки; блокировка трекера по умолчанию. | Обнаружена и исправлена уязвимость в функции «Boost». | Не испытано | Ориентация на конфиденциальность; по умолчанию отключает телеметрию. |

| Пограничный второй пилот | Глубокая интеграция с Microsoft 365. | Кража данных в режиме нулевого клика «EchoLeak»; уязвимости SSRF в Copilot Studio. | ~53% (хорошо) | Облачное решение, интегрированное с данными арендаторов M365. |

| Молодец Лео | Анонимные запросы через обратный прокси. | Быстрая инъекция через скрытые HTML-элементы. | Не тестировалось (браузер Brave сам по себе мощный) | Анонимный прокси-сервер; данные не хранятся и не используются для обучения. |

| Опера Ария | Встроено в существующую структуру браузера Opera. | Меньше раскрытий информации, касающейся ИИ; полагается на безопасность браузера. | Не испытано | Облачная обработка. |

Задача предприятия: теневые ИТ и неуправляемые риски

Распространение этих браузеров с искусственным интеллектом создаёт серьёзную проблему управления для предприятий. Когда сотрудники самостоятельно используют эти инструменты для повышения производительности, они непреднамеренно расширяют поверхность атаки организации посредством феномена, известного как «теневой SaaS». Такое неконтролируемое использование происходит вне поля зрения и контроля ИТ-отделов и служб безопасности, обходя установленные протоколы безопасности SaaS и защиты данных. Многие из этих браузеров, особенно с низкой защитой от фишинга, становятся лёгкими точками входа для злоумышленников.

Представьте себе ситуацию, когда разработчик, используя уязвимый браузер с ИИ, такой как Genspark или Atlas, просит ИИ помочь отладить фрагмент проприетарного кода. Удачная атака с внедрением подсказок может привести к утечке кода без ведома разработчика, что приведет к краже интеллектуальной собственности. Именно здесь стратегия реагирования на обнаружение браузера становится критически важной. Организации больше не могут полагаться только на безопасность на уровне сети или конечных точек. Им необходим детальный контроль над самим браузером для отслеживания опасных расширений, обнаружения вредоносных скриптов в режиме реального времени и применения политик, предотвращающих утечку данных, независимо от того, какой браузер использует сотрудник. Для защиты от сбоев теневой ИТ-защиты требуется решение, работающее на уровне браузера.