Поиск в Интернете и в базах данных составляет основу всех корпоративных инноваций и исследований, закрепляя его как один из наиболее важных процессов в современном рабочем пространстве.

По мере того, как сотрудники пожинают плоды гибридной работы, привычки просмотра становятся все более разрозненными, распространяясь на общедоступные и частные устройства без особого размышления. В результате распространение инфраструктуры просмотра вышло далеко за рамки традиционной безопасности.

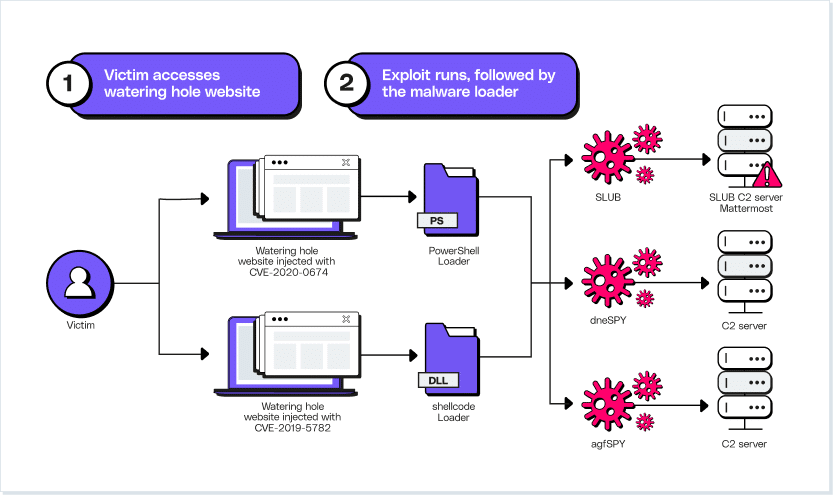

В разрыве между протоколами кибербезопасности и действиями конечных пользователей процветают злоумышленники. Отвлечение и злоупотребление привилегированным положением браузера на предприятии может сводиться к одному щелчку мыши. Атака может принимать самые разные формы: от отображения любого контента конечному пользователю, взлома подключенного микрофона или веб-камеры или скрытого запуска вредоносного кода.

Защита от веб-угроз начинается с платформы безопасности браузера

Подробнее

Отчет об исследовании безопасности браузеров за 2023 год

ПодробнееБраузерные атаки вышли далеко за пределы возможностей эксплойтов нулевого дня в Chrome; например, один метод, получивший название «табнаббинг», демонстрирует невероятно детальное понимание поведения конечного пользователя. После открытия зараженной страницы атака ждет, пока пользователь не перестанет взаимодействовать со страницей. Признак того, что у пользователя открыто множество вкладок, вкладка затем перенаправляется на фальшивую страницу входа, которая имитирует внешний вид подлинной службы, такой как Microsoft 365. По возвращении пользователь предполагает, что вкладка является ее подлинным аналогом, вводя свои учетные данные. непосредственно в базу данных злоумышленника.

Пропасть между безопасностью браузера и защитой конечных пользователей можно преодолеть только с помощью специально созданного решения, ориентированного на браузер, которое может предотвратить различные типы эксплойтов браузера.

КНОПКА [Узнайте о платформе защиты браузера LayerX]

Что такое браузерные эксплойты?

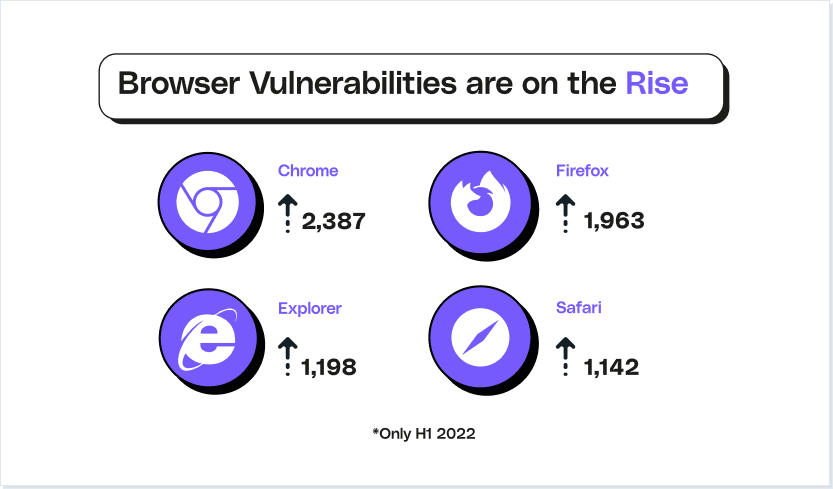

Эксплойты браузера описывают любую форму вредоносного кода, целью которого является манипулирование благими намерениями пользователя, что достигается за счет использования встроенных недостатков программного обеспечения. Программа CVE кодифицирует каждый публично опубликованный эксплойт, и только в 2022 году этот список увеличился еще на 22 тысячи. Веб-браузеры предлагают множество вредоносных возможностей благодаря своей роли в подключении пользователя к всемирной паутине. В случае эксплойта браузера злоумышленник попытается проникнуть в частную сеть через одну веб-страницу или уязвимость браузера. Браузерные эксплойты используют любую оплошность для отправки вредоносного кода в браузер устройства. Это может дать злоумышленнику доступ к личной информации; разрешить им доставлять вредоносное ПО на устройство; и двигаться вбок, чтобы проникнуть во все сети.

Эксплойты невероятно мощны: рынок эксплойтов позволяет злоумышленникам с небольшим техническим опытом нанести реальный ущерб. Огромная популярность четырех крупнейших браузеров (Google Chrome, Mozilla Firefox, Microsoft Edge и Apple Safari) привела к резкому росту спроса на браузерные эксплойты. Исследователи отметили, что продажи пакета эксплойтов RIG в последнее время резко возросли: пакет облегчает загрузку трояна RedLine Stealer через исправленную уязвимость Internet Explorer.

Типы браузерных эксплойтов

Браузерные эксплойты столь же разнообразны по способу действия, как и собственные цели злоумышленников. В то время как попутные загрузки, при которых файлы непреднамеренно загружаются без ведома пользователя, представляют собой скрытую форму внедрения вредоносного ПО, скомпрометированные сторонние плагины могут подорвать привычки просмотра, которые в противном случае были бы очень безопасными.

Веб-безопасность был доведен до предела по шести основным направлениям:

№1. Эксплойты выполнения кода в браузере

Выполнение кода в браузере представляет собой худшее из худших – к счастью, эти атаки также являются самыми редкими. Браузеры по своей природе сложны, их подсистемы охватывают от рендеринга HTML до синтаксического анализа CSS, а регулярные исправления могут привести к появлению мелких недостатков. Достаточно лишь небольшого недосмотра разработчика, чтобы дать злоумышленникам достаточную точку опоры для выполнения вредоносного кода. После этого все, что нужно, — это уязвимый браузер, просто посещающий взломанный сайт или загрузивший рекламу, содержащую вредоносное ПО. После первоначального взлома злоумышленники могут инициировать загрузку дальнейших пакетов компрометации; украсть конфиденциальную информацию из самого браузера; или просто скрываться на заднем плане, ожидая дальнейших указаний.

№2. Эксплойты выполнения кода в плагинах

Плагины очень полезны, предлагая динамичный и удобный просмотр. Однако их близость к браузеру делает их идеальными компонентами эксплойта. Они предлагают самый простой способ загрузки из автомобиля. Даже хорошо известные плагины могут стать объектом такого нежелательного внимания, поскольку Flash и Java сыграли важную роль в предыдущих атаках. Сервер Jenkins, популярный среди плагинов Java, общеизвестно небезопасен для всех видов атак. Уязвимости Jenkins настолько серьезны, что его роль сыграла решающую роль в обнаружении и утечке запрещенного для полетов списка TSA в январе 2023 года.

№3. Атаки «человек посередине»

Злоумышленник «посередине» — это любой, кто имеет доступ к точке соединения между пользователем и веб-сайтом. Это дает им возможность наблюдать и даже изменять трафик, проходящий между веб-сервером и браузером. В качестве примера из реальной жизни MitM-атаки могут изменить встроенные URL-адреса даже на законных сайтах, заставляя конечного пользователя перейти на сайт, контролируемый злоумышленником. Сайты, шифрующие свой трафик, помогают устранить эту проблему безопасности, хотя пользователи иногда игнорируют предупреждения браузера перед посещением незашифрованного сайта.

Большую озабоченность в настоящее время вызывает атака «Человек в браузере». Здесь троянский конь используется для перехвата и манипулирования любым запросом, отправленным из браузера и системных файлов. Наиболее распространенная цель этой атаки — превратить уже открытое устройство в средство финансового мошенничества: браузер отображает предполагаемую транзакцию пользователя, в то время как троян тайно регистрирует банковские учетные данные жертвы. Вредоносное ПО в браузере или ОС представляет внутреннюю угрозу; область, где шифрование TLS и SSL бессильно.

№4. Межсайтовый скриптинг

Динамические веб-сайты доказали свою эффективность в снижении показателей отказов и повышении рентабельности инвестиций. Однако Javascript, управляющий этими сайтами, реагирующими на запросы пользователей, часто обрабатывается в собственном браузере клиента без необходимости возвращаться на сервер. Как только браузер загружает подлинную веб-страницу, он обращается к связанному JavaScript для дальнейших действий пользователя. Невидимый для веб-сервера, он позволяет злоумышленнику добавить вредоносный код на подлинный URL-адрес сайта.

Ярким примером этого являются сайты, содержащие несанкционированные цепочки комментариев. Злоумышленник может опубликовать комментарий, содержащий JavaScript, зажатый между двумя tags. With that comment posted, any browser that loads the page will see this comment as executable, paving the way for payload implementation.

№5. SQL-инъекция

SQL-инъекция использует преимущества сайтов, которые принимают ввод пользователя, и оставалась постоянной проблемой на протяжении последнего десятилетия роста Интернета. Язык структурированных запросов (SQL) предложил первый стандартный метод хранения и извлечения данных из связанных баз данных. Сейчас язык является жизненно важной частью инфраструктуры корпоративных приложений и сайтов, а близость языка к ценным конфиденциальным данным делает его естественной целью для злоумышленников. Атаки с использованием SQL-инъекций сосредоточены вокруг добавления на веб-сайт комментариев, которые формируют операторы SQL – аналогично методу XSS, заставляющему браузер запускать дополнительный код. Затем оператор SQL запускается на атакованном сайте и в базовой базе данных, возвращая злоумышленнику фрагменты данных.

Хотя возникает соблазн ограничить эту атаку исключительно одним языком, сайты, использующие другие языки, кроме SQL, все равно могут стать жертвой того же механизма. Атаки No-SQL основаны на одном и том же процессе, что делает их адаптируемым и прибыльным эксплойтом для браузера.

№6. Отравление DNS

Браузеры смотрят в Интернет не так, как мы, люди. Доменные имена могут включать в себя название хостинговой компании, но браузерам требуется более точный способ определения того, какой сайт загружать. DNS связывает IP-адрес каждого сайта с запоминающимся доменным именем, которое мы знаем и распознаем. Для повышения эффективности интернет-провайдеры используют собственные DNS-серверы, которые обмениваются данными с другими. Домашние маршрутизаторы размещают эти хранилища DNS ближе к конечному пользователю, и каждое устройство использует свой собственный локальный кеш, экономя время за счет хранения предыдущих результатов.

Каждый из этих тайников может быть отравлен; когда злоумышленник врывается и меняет запись, браузер теперь может связать имя домена google.com с IP-адресом сайта, контролируемого злоумышленником. Любой сайт уязвим для этого, и эта атака может быстро распространяться. Если различные интернет-провайдеры получают информацию DNS от скомпрометированного сервера, нисходящие кэши, которые все полагаются на эту запись, становятся векторами атаки. Для достижения максимальной рентабельности инвестиций такого рода атаки обычно сосредотачиваются на финансовых учреждениях с целью обманом заставить пользователей передать учетные данные учетной записи. Ущерб, который эта атака наносит репутации законных предприятий – и собственным банковским счетам клиентов – не имеет себе равных.

Лучшие практики по предотвращению эксплойтов браузера

Слишком часто самой большой угрозой безопасности предприятия является скромный конечный пользователь. Сама природа подключения к общедоступному Интернету требует наличия нескольких ключевых протоколов, которые могут блокировать и предотвращать атаки. В то же время эти привычки веб-безопасности не могут снизить производительность пользователя; По этой тонкой линии пользователей ведет огромное количество различных решений безопасности.

Поддерживайте актуальность браузеров

В основе любого приложения и браузера, имеющего доступ к Интернету, лежит актуальное программное обеспечение. Когда обнаруживаются уязвимости, установка исправлений становится гонкой на время, прежде чем злоумышленники воспользуются ими. Регулярные и строгие обновления обеспечивают значительную защиту браузера от некоторых наиболее вопиющих попыток удаленного выполнения кода.

Использовать HTTPS

HTTPS предлагает безопасную и зашифрованную форму связи между браузером и любым подключенным сервером. Пользователи должны знать, как распознать сайт, защищенный HTTPS, посмотрев на строку URL-адреса браузера, где небольшой замок будет обозначать статус полного шифрования сайта. Если сайт по-прежнему использует HTTP, все четыре основных браузера отображают предупреждение безопасности для конечного пользователя, на которое необходимо обратить внимание.

Используйте уникальные пароли

Повторное использование паролей — это хроническое и нескончаемое препятствие на пути к корпоративной безопасности. Причина этого проста: с таким количеством приложений, учетных записей и страниц для входа в систему конечные пользователи часто вынуждены просто полагаться на нескольких старых верных друзей – возможно, с добавлением нескольких дополнительных номеров для чутья. Однако последствия этой привычки ошеломляют: повторное использование паролей превращает рынок компрометации учетных записей в многомиллиардную незаконную индустрию, которой она является сегодня. Пользователям необходимо знать о таких инцидентах, как список RockYou21, в котором перечислены тысячи свободно доступных учетных данных, украденных из реальных учетных записей. Строгая гигиена паролей, поддерживаемая менеджерами паролей или автоматическими напоминаниями о сбросе пароля, никогда не была более важной.

Блокировать всплывающие окна и рекламу

Всплывающие окна являются идеальным средством доставки вредоносного кода. Однако заблокировать их может оказаться сложнее, чем ожидалось. Хотя современные браузеры предлагают способ автоматической блокировки всех новых всплывающих окон, это может мешать продуктивному пользовательскому опыту. Одним из традиционных решений является Безопасный веб-шлюз (SWG). Это предлагает форму защиты браузеров на уровне предприятия, помогая определить периметр между пользователями и внешней сетью. URL-адреса блокируются в соответствии с политиками безопасности предприятия, отсеивая известные вредоносные URL-адреса. Однако новые вредоносные сайты вызывают постоянную озабоченность.

Защитите свой просмотр с помощью LayerX

Угрозы вышли далеко за рамки защиты браузера, предлагаемой лоскутными решениями безопасности. Для обеспечения безопасности пользователей от множества угроз просмотра требуется нечто новое: целостная, ориентированная на пользователя платформа безопасности браузера.

LayerX предлагает этот передовой подход к безопасности браузера. Отдавая приоритет видимости на самом краю, инструмент расширения позволяет анализировать все события просмотра в режиме реального времени. Датчик браузера сначала сопоставляет эти данные; оценка поведения веб-страницы, активности пользователей и функций браузера. Другой компонент – исполнитель – инициирует действие после обнаружения вредоносного кода. Этот аспект выводит безопасность браузера далеко за рамки слишком грубой бинарной модели ответа «блокировать или разрешить». Запуская или останавливая определенные действия браузера и внедряя код для хирургической нейтрализации рискованных компонентов страницы, бесперебойное взаимодействие с пользователем больше не является платой за безопасность браузера.

Анализ компонентов браузера с высоким уровнем риска осуществляется базовым движком Plexus. Эта двухсистемная платформа анализа работает как в самом расширении браузера, так и в более централизованном облачном сервисе. Все события, собранные с датчиков внутренних расширений, передаются в механизм Plexus, анализируются и дополняются данными из облака Intel LayerX Threat. Это сочетает в себе детализацию рисков среды каждого пользователя с нашими макро-обзорами современных тенденций угроз для браузеров. Придавая контекстуальный элемент каждому этапу анализа, Plexus позволяет предпринимать упреждающие защитные действия до того, как сработает полезная нагрузка.

Хотя LayerX не вызывает никаких задержек или разочарований в работе пользователя, его конечные пользователи не были единственным приоритетом. Быстрая диверсификация технических стеков каждой организации и последующий взрыв решений по обеспечению безопасности также нанесли значительный урон командам безопасности. Безопасность, ориентированная на будущее, требует другого подхода. Простота реализации — главный показатель того, насколько быстро будет реализована практика обеспечения безопасности; Для уменьшения поверхности атаки LayerX поставила перед собой цель централизовать все соответствующие задачи в едином понятном интерфейсе. Это не только дает представление об общей позиции безопасности организации, но и дает дополнительную информацию о выявленных пробелах, а также дает возможность эффективно и беспрепятственно устранять проблемы.