Noong nakaraang buwan, ang mga mananaliksik sa Koi Security naglathala ng detalyadong pagsusuri ng isang malisyosong extension ng Firefox na kanilang tinawag na GhostPoster – isang malware na nakabatay sa browser na gumagamit ng hindi pangkaraniwan at palihim na paraan ng paghahatid ng payload: steganography sa loob ng isang PNG icon fileDahil sa makabagong pamamaraang ito, naiwasan ng malware ang mga tradisyonal na pagsusuri sa seguridad ng extension at mga tool sa static analysis.

Kasunod ng kanilang publikasyon, natukoy ng aming imbestigasyon 17 karagdagang extension nauugnay sa parehong imprastraktura at taktika, pamamaraan, at pamamaraan (TTP). Sama-sama, ang mga extension na ito ay na-download higit sa 840,000 na beses, na may ilan na nananatiling aktibo sa ilang sa loob ng hanggang limang taon.

Pangkalahatang-ideya ng Teknikal: Pag-iwas sa Maraming Yugto at Paghahatid ng Payload

Ang GhostPoster malware ay gumagamit ng isang multi-stage infection chain na idinisenyo para sa stealth at persistence:

- Pag-encode ng PayloadAng unang loader ay naka-embed sa loob ng binary data ng PNG icon ng isang extension.

- Pagkuha ng Runtime: Sa oras ng pag-install, pina-parse ng extension ang icon upang makuha ang nakatagong data, isang gawi na lumilihis sa karaniwang lohika ng extension.

- Naantalang Pag-activate: Pinapabagal ng malware ang pagpapatupad ng 48 na oras o higit pa, at sinisimulan lamang ang komunikasyong C2 sa ilalim ng mga partikular na kondisyon.

- Pagkuha ng PayloadAng nakuha na loader ay nakikipag-ugnayan sa isang remote C2 server upang mag-download ng mga karagdagang payload na nakabatay sa JavaScript.

Pagkatapos ng pag-activate, ang malware ay may kakayahang:

- Pag-alis at pag-inject ng mga HTTP header upang pahinain ang mga patakaran sa seguridad ng web (hal., CSP, HSTS).

- Pag-hijack ng trapiko ng kaakibat para sa monetization.

- Pag-inject ng mga iframe at script para sa click fraud at pagsubaybay sa user.

- Paglutas ng Programatikong CAPTCHA at paglalagay ng karagdagang mga malisyosong script para sa mas mahabang kontrol.

Ang mga katangiang ito ay nagpapahiwatig na ang kampanya ay hindi lamang may motibasyon sa pananalapi kundi pati na rin sa teknikal na kahusayan, na nagbibigay-diin sa pagiging matatag at pangmatagalang operasyon.

Imprastraktura at Pag-uugnay ng Banta

Ang imprastrakturang natuklasan ng Koi Security ay nakaugnay sa 17 extension ng Firefox, na lahat ay may magkakatulad na pattern ng obfuscation, C2 behavior, at mga estratehiya sa pagkaantala ng pagpapatupad. Kinumpirma ng aming automated Extension malware lab feature na ang parehong threat actor infrastructure ay ginamit din upang ipamahagi ang mga extension sa Tindahan ng mga Add-on ng Google Chrome at Microsoft EdgeIpinapakita ng aming pagsusuri ang kampanya nagmula sa Microsoft Edge browser, na may kalaunang pagpapalawak sa Firefox at Chrome.

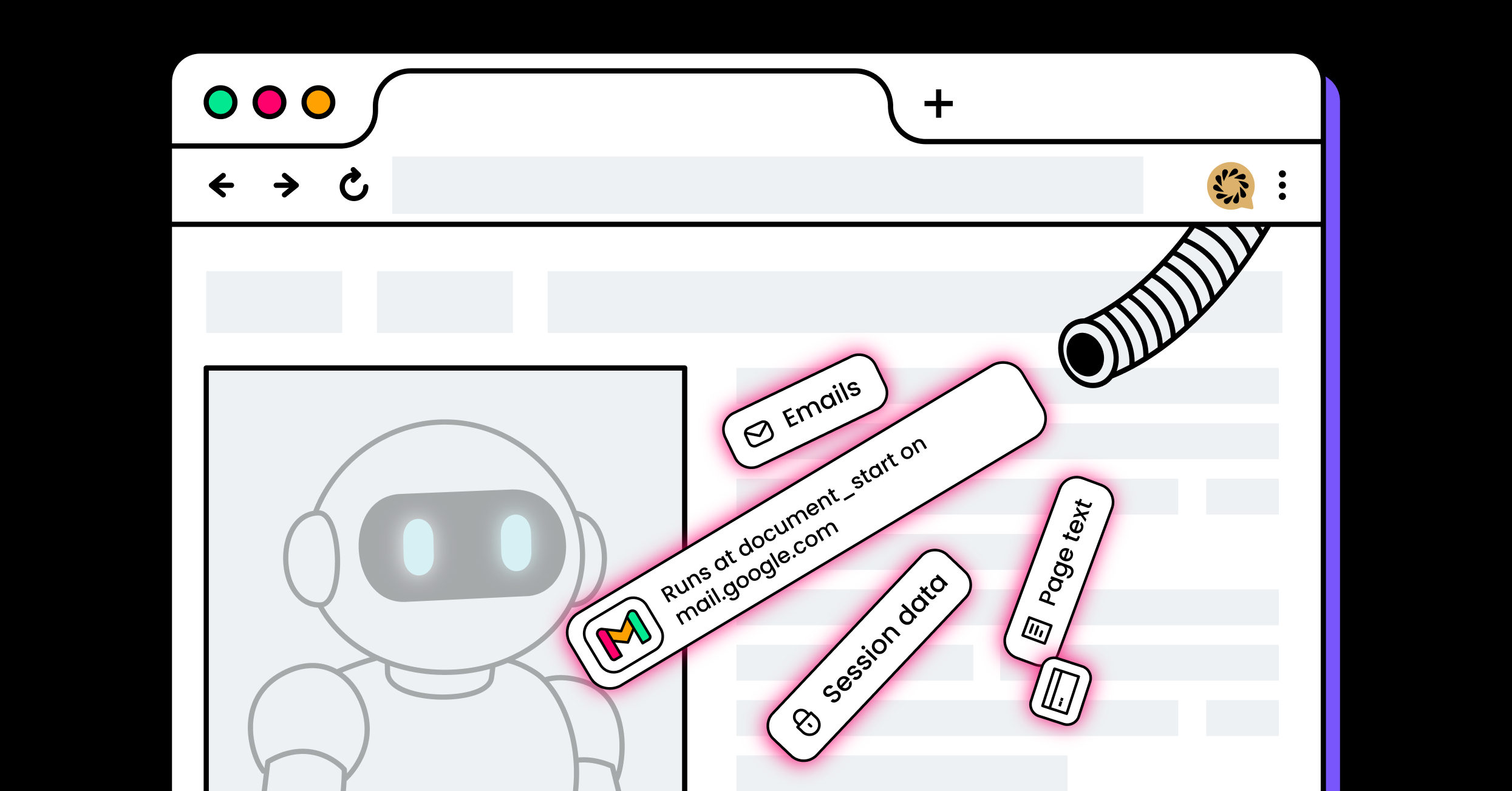

Pigura 1. Pag-upload ng GhostPoster sa mga Tindahan ng Extension ng Browser

Mga pangunahing natuklasan:

- 17 nakumpirmang extension, na may magkakapatong na imprastraktura at mga karaniwang pattern ng loader.

- Mahigit sa karagdagang 840,000 pinagsama-samang pag-install sa mga browser ng Firefox, Chrome at Edge.

- May masamang presensya na nagsimula pa noong 2020, na nagpapahiwatig ng pangmatagalang tagumpay sa operasyon, na nilalampasan ang lahat ng mga pagsusuri sa seguridad ng mga pangunahing tindahan ng browser.

- Mga variant na gumagamit ng alternatibong mekanismo ng paghahatid, na nagmumungkahi ng patuloy na eksperimento at adaptasyon.

Pinalawak na Pagsusuri ng Baryante: Pagtatasa ng Payload Batay sa Background Script

Bukod sa mga dating natukoy na extension, naobserbahan namin ang isang mas sopistikado at mas palihim na variant na nauugnay sa parehong campaign, na nag-iisa ay nakapagtala na ng 3,822 na pag-install.

Pigura 2. Maaaring I-download ang Firefox Extension sa Store.

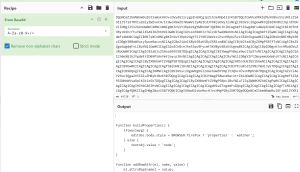

Sa iterasyong ito, ang malisyosong lohika ay naka-embed sa loob ng background script at ginagamit ang isang image file na naka-bundle sa loob ng extension bilang isang covert payload container. Sa runtime, kinukuha ng background script ang imahe at ini-scan ang raw byte sequence nito para sa delimiter. [62,62,62,62] – naaayon sa string ng ASCII '>>>>'Ang lahat ng datos na sumusunod sa marker na ito ay dine-decode bilang teksto at patuloy na iniimbak sa chrome.storage.local sa ilalim ng key instlogo.

Pigura 3. Pagbasa ng .png na Nilalaman, Pag-decode at Pag-save sa Lokal na Imbakan.

Ang nakaimbak na datos ay kinukuha kalaunan, dine-decode ng Base64, at dynamic na isinasagawa bilang karagdagang JavaScript payload.

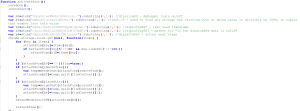

Pigura 4. Na-decode na .png Payload.

Ang pangalawang script na ito ay nagpapakilala ng karagdagang pag-iwas sa pamamagitan ng pagtulog nang humigit-kumulang limang araw bago simulan ang aktibidad ng network. Sa oras ng pag-activate, kinukuha nito ang nilalaman mula sa isang malayong server, kinukuha ang data na ibinigay ng server na nakaimbak bilang Mga susi na naka-encode sa Base64, at isinasagawa ang na-decode na nilalaman, na nagbibigay-daan sa patuloy na mga pag-update ng payload at pinalawak na kontrol.

Pigura 5. Png Payload – Pagbasa mula sa Local Storage at Pag-decode sa Susunod na Yugto.

Ang naka-stage na daloy ng pagpapatupad na ito ay nagpapakita ng malinaw na ebolusyon tungo sa mas mahabang dormancy, modularity, at resilience laban sa parehong static at behavioral detection mechanisms.

Pagtitiyaga Pagkatapos ng Pagtanggal

Bagama't inalis na ng Mozilla at Microsoft ang mga kilalang malisyosong extension mula sa kani-kanilang mga tindahan, nananatiling aktibo ang mga extension na naka-install na sa mga sistema ng gumagamit maliban kung tahasang inalis ng user. Binibigyang-diin ng pagpupursiging ito ang mga limitasyon ng mga store takedown bilang isang estratehiya sa pagpigil, lalo na para sa malware na gumagamit ng delayed activation at modular payload delivery.

Mga IOC

| ID | Pangalan | Nag-i-install |

| maiackahflfnegibhinjhpbgeoldeklb |

Panggupit ng Screenshot ng Pahina |

86 |

| kjkhljbbodkfgbfnhjfdchkjacdhmeaf |

Screenshot ng Buong Pahina |

2,000 |

| ielbkcjohpgmjhoiadncabphkglejgih |

I-convert ang Lahat |

17,171 |

| obocpangfamkffjllmcfnieeoacoheda |

Isalin ang Napiling Teksto gamit ang Google |

159,645 |

| dhnibdhcanplpdkcljgmfhbipehkgdkk |

Pag-download sa Youtube |

11,458 |

| gmciomcaholgmklbfangdjkneihfkddd |

RSS Feed |

2,781 |

| fbobegkkdmmcnmoplkgdmfhdlkjfelnb |

Ultimate Block ng mga Ad |

48,078 |

| onlofoccaenllpjmalbnilfacjmcfhfk |

AdBlocker |

10,155 |

| bmmchpeggdipgcobjbkcjiifgjdaodng |

Color Enhancer |

712 |

| knoibjinlbaolannjalfdjiloaadnknj |

Lumulutang na Manlalaro – PiP Mode |

40,824 |

| jihipmfmicjjpbpmoceapfjmigmemfam |

Isang Key Translate |

10,785 |

| ajbkmeegjnmaggkhmibgckapjkohajim |

Cool na Kursor |

2,254 |

| fcoongackakfdmiincikmjgkedcgjkdp |

Google Translate gamit ang Right Click |

522,398 |

| fmchencccolmmgjmaahfhpglemdcjfll |

Isalin ang Napiling Teksto Gamit ang Right Click |

283 |

| kasaysayan ng presyo ng amazon |

Kasaysayan ng Presyo ng Amazon |

1,197 |

i-save-ang-larawan-sa-pinterest |

I-save ang Larawan sa Pinterest gamit ang Right Click |

6,517 |

pag-download ng instagram |

Downloader ng Instagram |

3,807 |

Mga TTP

| Pantaktika | Pamamaraan |

| Pag-iwas sa Depensa | LX7.011 (T1036) – Pagbabalatkayo |

| Pag-iwas sa Depensa | LX7.003 (T1140) – Pagbabago/Pag-aalis ng Pagkakamali sa Kodigo |

| Pag-iwas sa Depensa | LX7.004 (T1678) – Pagkaantala sa Pagpapatupad |

| Pag-iwas sa Depensa | LX7.005 – Pag-iwas sa mga pagsusuri sa panig ng server |

| Pagkatuklas | LX9.005 (T1217) – Pagtuklas ng Impormasyon sa Browser |

Rekomendasyon

Dapat gawin ng mga propesyonal sa seguridad, tagapagtanggol ng negosyo, at mga developer ng browser ang mga sumusunod na aksyon:

- Mga extension ng audit sa loob ng mga pinamamahalaang kapaligiran, lalo na iyong mga naka-install sa labas ng mga kontrol ng patakaran.

- lumawak mga teknolohiya sa pagsubaybay sa extension na nakabatay sa pag-uugali upang matukoy ang hindi awtorisadong aktibidad ng network o kahina-hinalang manipulasyon ng DOM.