Sa nakalipas na ilang taon, ang mga umaatake at tagapagtanggol ay nadagdagan ang kanilang mga kakayahan sa walang katapusang larong pusa at daga. Pinalawak ng mga umaatake ang kanilang mga operasyon sa phishing para sa pagnanakaw ng mga kredensyal at pagkakakilanlan. Ang mga tagapagtanggol ay nagpatibay ng isang zero trust security approach kung saan ang mga user ay madalas na gumagamit ng kanilang mga mobile device upang mag-authenticate sa kanilang mga desktop application. Tuloy ang habulan.

Sa isang kamakailang, medyo kaakit-akit, kampanya, sinamantala ng mga umaatake ang kamakailang pag-unlad ng tagapagtanggol na ito, na ginagamit ang isang desktop attack surface upang maipamahagi ang isang nakakahamak na mobile (iPhone) na application.

Ang mga nakakahamak na application sa iPhone ay hindi madaling makapasok sa app store. Kapag matagumpay, magagamit ang mga ito sa iba't ibang paraan upang magsagawa ng pagnanakaw ng pagkakakilanlan. Nagtitiwala ka ba sa mobile device ng iyong mga empleyado na patotohanan ang mga ito sa iyong mga SSO na konektadong application? Tiyaking protektado sila.

TL;DR - Mga hakbang sa pag-atake

- pamamahagi – Malvertising sa isang sikat na libreng streaming website.

- Pekeng video scam – Hinihiling sa mga user na mag-scan ng QR code gamit ang kanilang mobile device.

- Cross device hopping – Ang QR code ay nagbubukas ng isang ginawang social engineering landing page sa mobile device ng empleyado.

- Payload – Ang pag-atake ay nagre-redirect sa user upang mag-download ng nakakahamak na mobile app mula sa app store.

pamamahagi

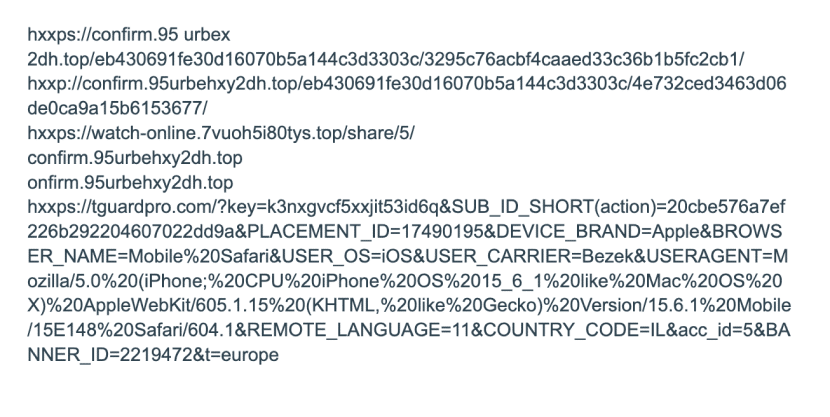

Ayon sa mga pananaliksik ng LayerX, ang pag-atake ay nagsisimula sa isang kilalang malvertising na kampanya ng isang URL ng isang pekeng video. Sa pag-atakeng ito, ang malvertising ay ipinamahagi sa pamamagitan ng isang sikat na streaming website, hxxps://fmovies.to (rank #715 sa buong mundo!). Dapat i-highlight na ang parehong imprastraktura ng malvertising ay nakitang itinulak sa iba pang mga website, marami sa mga ito ay nagbibigay ng libreng streaming ng mga pelikula, mga laban sa palakasan, at mga palabas sa TV.

Ito ay isang magandang panahon upang paalalahanan ang ating sarili ng isang pangunahing katotohanan tungkol sa web: kung ito ay libre, ikaw ang produkto!

Pekeng video

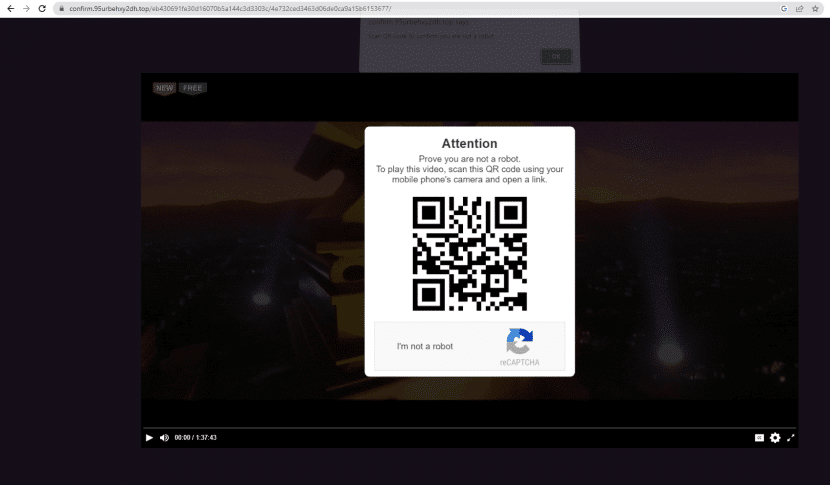

Ang malvertising payload ay isang URL ng isang pekeng video na inaasahan ng user na panoorin.

Pekeng video payload ng malvertising campaign

Dalawang segundo sa video, ang screen ay na-overlay ng isang QR code at mga tagubilin upang i-scan ito gamit ang isang mobile device. Ang page na ito (pati na rin ang ilang iba pang pagkakataon) ay nakuha ng LayerX real-time threat prevention engine, na nag-scan ng mga kahina-hinalang web page mula sa loob ng browser.

Ito ay nagkakahalaga ng pagbanggit na ang parehong imprastraktura ay namamahagi ng iba't ibang mga landing page sa bawat oras. Samakatuwid, tinatantya namin na isa itong malayang pakikipagsapalaran na kumikita sa paghahatid ng mga landing page. Naniniwala din kami na ang may-ari nito ay hindi katulad ng sa susunod na hakbang ng pag-atake.

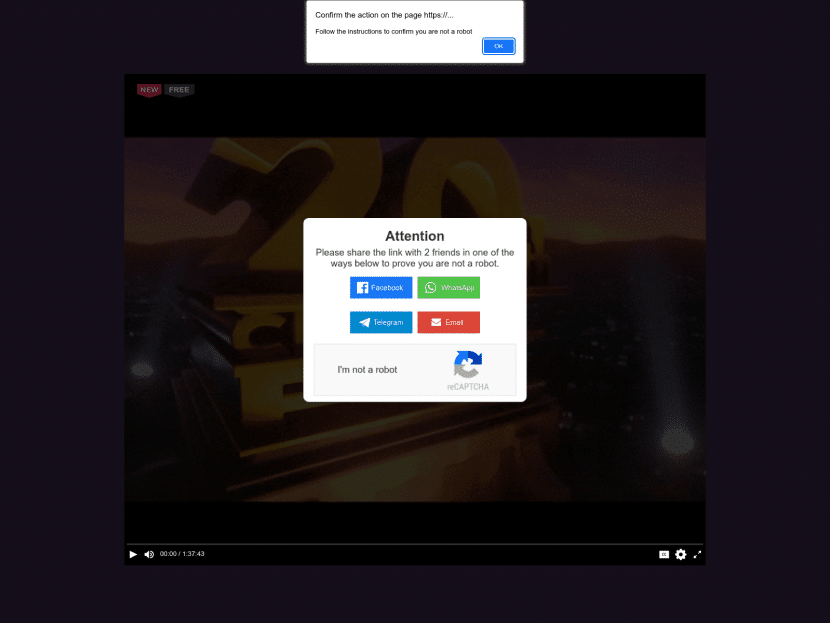

Narito ang isa pang halimbawa ng ibang prompt na pinasimulan ng pekeng video:

hxxps://watch-online.7vuoh5i80tys.top/share/5/

Hindi na kailangang sabihin, ang pag-scan sa QR code ay hindi nagbibigay ng access sa pelikula, ngunit humahantong sa susunod na hakbang ng pag-atake, na ginawa sa mobile device. Gayunpaman, huwag itapon ang iyong popcorn, bilang pag-atake ng social engineering na ito malapit nang magpakita ng mahusay na pag-arte at mga special effect...

Social engineering ng mobile device

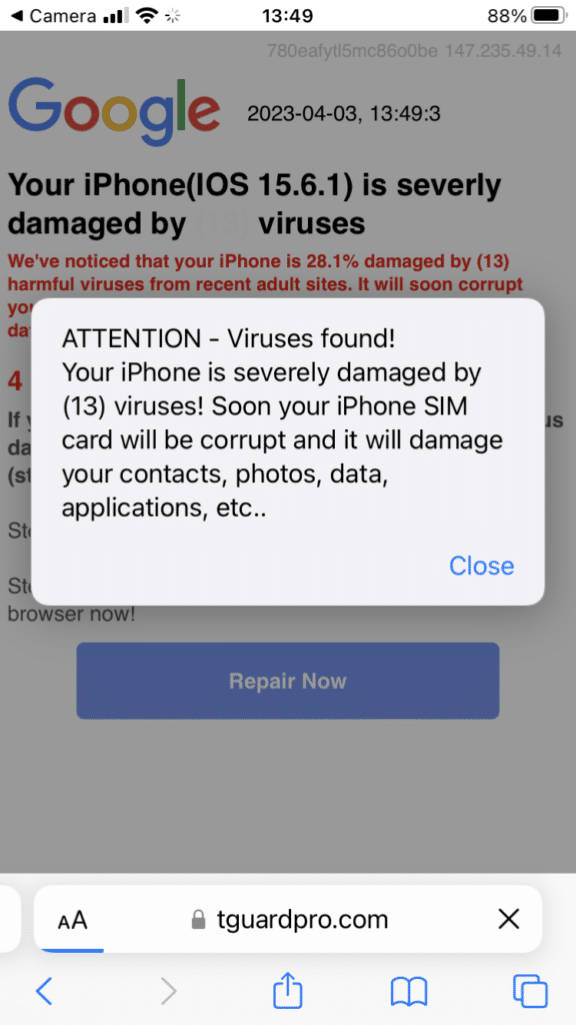

Sinaliksik ng pangkat ng pananaliksik sa pagbabanta ng LayerX ang pag-atake na ito at na-access ito mula sa isang iPhone mobile device. Ang QR code ay nagbubukas ng nakakahamak na landing page na may pekeng security prompt.

Pekeng iPhone security prompt

Ang prompt ay nagpapakita ng mga nakakatakot na babala ng mga virus na matatagpuan sa device na malapit nang masira ang SIM card ng device!

Ang URL ay nagpapakita na ang landing page ay gumagamit ng metadata ng device na mayroon itong access at pagbuo ng isang pinasadyang landing page. Walang espesyal sa nilalaman maliban sa paggamit nito para sa social engineering; lahat ng katangian ng device ay maa-access sa mga landing page ng mobile.

Ang cross-device hopping na ito ay isang mahusay na pamamaraan na ginagamit ng mga umaatake upang linlangin ang mga karaniwang sistema ng seguridad. Kapag na-scan ng user ang isang nakakahamak na QR code, maaaring mawalan ng visibility ang organisasyon sa apektadong mobile device.

Dahil inaasahan naming mga LayerXer na manood ng pelikula, wala kaming pagpipilian kundi i-click ang button na “repair now” at tingnan kung ano ang susunod na mangyayari.

Payload

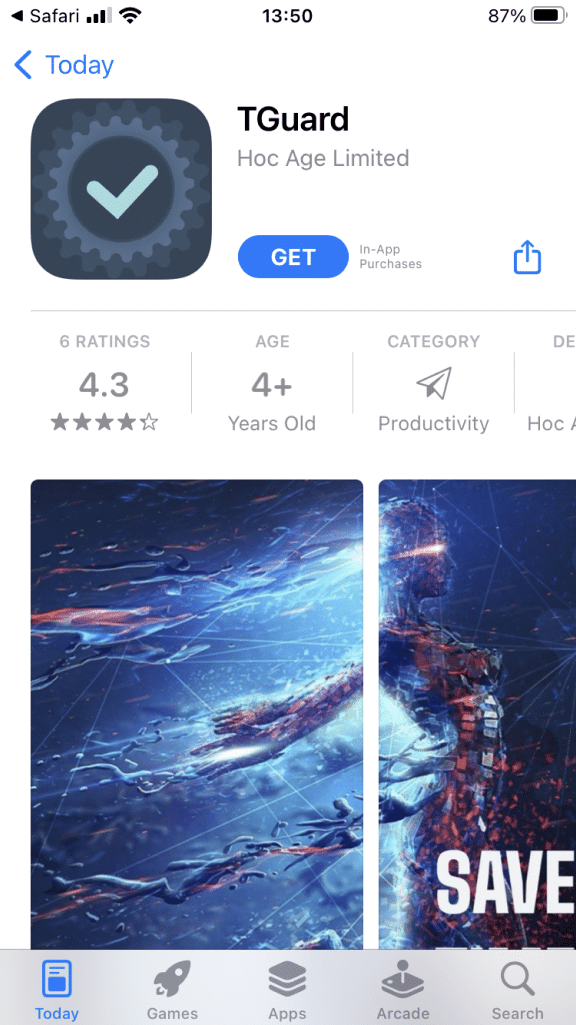

Application ng TGuard

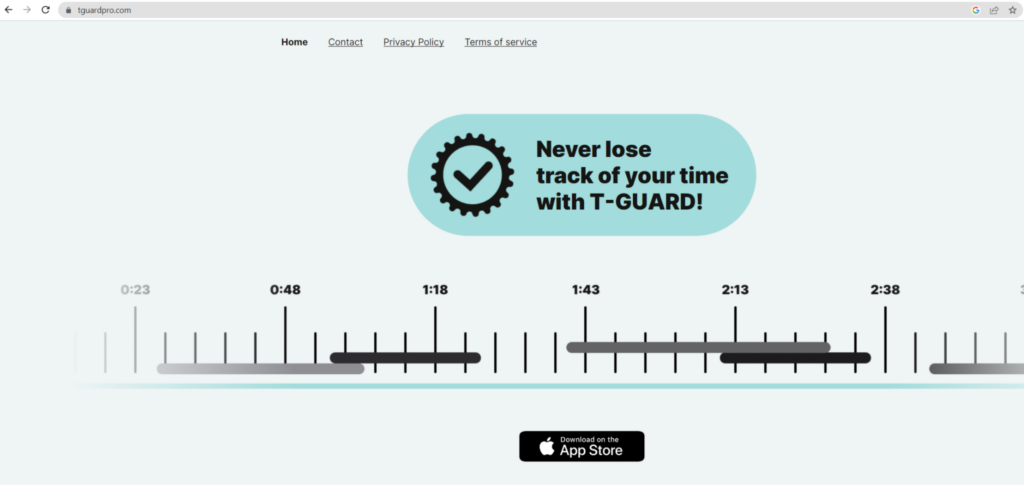

Dinala kami ng link sa page ng mobile app na ito na nagpapakita ng TGuard, na inalis na mula sa app store. Sinasabi ng app na nagbibigay ng mga functionality sa pagiging produktibo (tulad ng pagsubaybay sa oras) at maaaring na-target ang parehong mga user ng enterprise at mga regular na user.

Bagama't naalis na ang mobile app, nasa ere pa rin ang website ng mga operator:

Buod

Ang malikhaing kampanyang ito ay isang pambihirang halimbawa kung paano madaling nakapasok ang mga umaatake sa perimeter ng kumpanya sa pamamagitan ng paggamit ng elemento ng tao. Ang parehong kahinaan ng tao na nagiging dahilan upang makita natin ang mga libreng streaming site bilang isang matuwid, pilantropo na pakikipagsapalaran, mag-scan ng malilim na QR at pagkatapos ay mag-install ng mobile application mula sa hindi kilalang pinagmulan.

Ang functional innovation ng atakeng ito ay ang cross-device hopping. Sa tingin ko, kakaunting negosyo lang ngayon ang may kakayahang makakita ng ganoong pag-atake na nagta-target ng mga hindi pinamamahalaang mobile device ng mga empleyado.

Mga IOC: