Binubuo ng mga paghahanap sa web at database ang pundasyon ng lahat ng inobasyon at pagsasaliksik ng enterprise, na pinapatibay ito bilang isa sa pinakamahalagang proseso sa loob ng workspace ngayon.

Habang inaani ng mga empleyado ang mga benepisyo ng hybrid na trabaho, ang mga gawi sa pagba-browse ay lalong naging kalat-kalat, na ibinabahagi sa mga pampubliko at pribadong device na may kaunting pag-iisip. Bilang resulta, ang paglaganap ng imprastraktura sa pagba-browse ay lumawak nang higit sa mga hangganan ng tradisyonal na seguridad.

Sa agwat sa pagitan ng mga protocol ng cybersecurity at mga pagkilos ng end-user, umuunlad ang mga umaatake. Ang paglilihis at pag-abuso sa pribilehiyong posisyon ng browser sa loob ng isang enterprise ay maaaring bumaba sa isang pag-click. Maaaring magkaroon ng maraming iba't ibang anyo ang pag-atake, mula sa pagpapakita ng anumang content na maiisip sa end-user, pag-hijack ng konektadong mic o webcam, o palihim na paglulunsad ng malisyosong code.

Ang proteksyon mula sa mga banta na dala ng web ay nagsisimula sa Browser Security Platform

Matuto Nang Higit pa

2023 Ulat sa Survey sa Seguridad ng Browser

Matuto Nang Higit paLumawak ang mga pag-atake sa browser nang higit pa sa abot ng mga zero-day exploits ng Chrome; halimbawa, ang isang pamamaraan na tinatawag na 'tabnabbing' ay nagpapakita ng hindi kapani-paniwalang butil na pag-unawa sa gawi ng end-user. Sa sandaling mabuksan ang isang nahawaang pahina, maghihintay ang pag-atake hanggang sa tumigil ang user sa pakikipag-ugnayan sa pahina. Indikasyon ng isang user na may maraming tab na nakabukas, ang tab ay nagre-redirect sa isang pekeng login page na ginagaya ang hitsura ng isang tunay na serbisyo gaya ng Microsoft 365. Sa kanilang pagbabalik sa wakas, ipinapalagay ng user na ang tab ay ang tunay na katapat nito, na naglalagay ng kanilang mga kredensyal direkta sa database ng umaatake.

Ang bangin sa pagitan ng seguridad ng browser at proteksyon ng end-user ay maaari lamang i-bridge sa pamamagitan ng isang layunin-built, browser-first na solusyon na maaaring maiwasan ang iba't ibang uri ng mga pagsasamantala sa browser.

BUTTON [Alamin ang tungkol sa platform ng proteksyon ng browser ng LayerX]

Ano ang Browser Exploits?

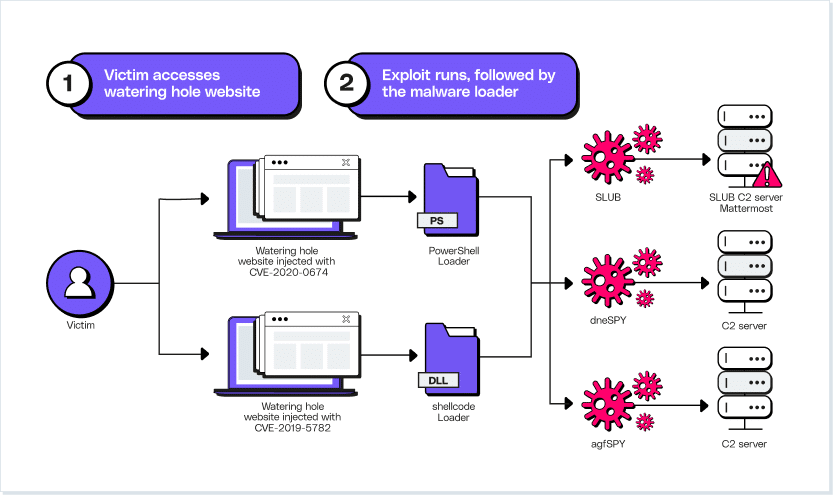

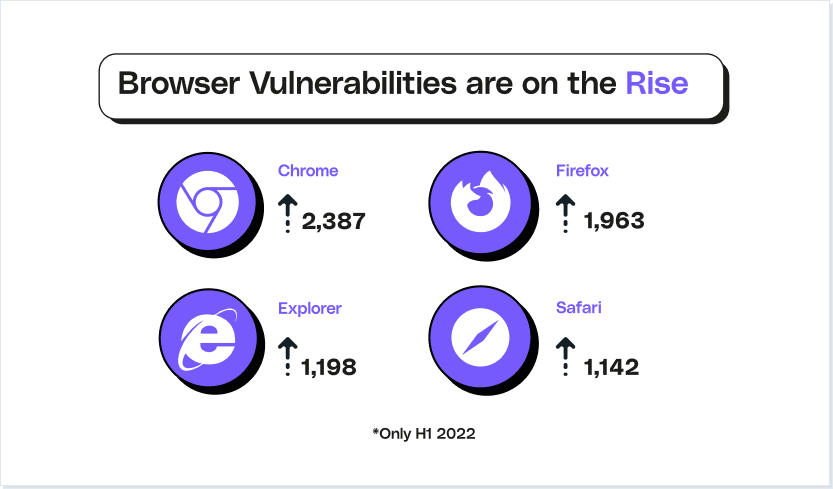

Ang mga pagsasamantala sa browser ay naglalarawan ng anumang anyo ng malisyosong code na naglalayong manipulahin ang pinakamahuhusay na intensyon ng user, na natamo sa pamamagitan ng pagsasamantala sa mga inbuilt na depekto sa loob ng isang piraso ng software. Ang CVE Program ay nagko-code sa bawat pampublikong inilabas na pagsasamantala at, noong 2022 lamang, ang listahang iyon ay lumaki ng isa pang 22 libo. Nag-aalok ang mga web browser ng napakaraming nakakahamak na pagkakataon salamat sa kanilang tungkulin sa pagkonekta ng user sa world wide web. Para sa pagsasamantala sa browser, susubukan ng umaatake na pilitin ang pagpasok sa isang pribadong network sa pamamagitan ng isang webpage o kahinaan ng browser. Sinasamantala ng mga pagsasamantala ng browser ang anumang pangangasiwa upang magpadala ng malisyosong code sa browser ng device. Maaari itong magbigay ng access sa umaatake sa mga swathes ng personal na impormasyon; payagan silang maghatid ng malware sa device; at lumipat sa gilid upang makalusot sa buong network.

Ang mga pagsasamantala ay hindi kapani-paniwalang makapangyarihan, na ang exploit market ay nagpapahintulot sa mga umaatake na may kaunting teknikal na background na magdulot ng tunay na pinsala. Ang pagiging popular ng apat na pinakamalaking browser (Google Chrome, Mozilla Firefox, Microsoft Edge, at Apple Safari) ay humantong sa pagtaas ng demand para sa mga pagsasamantala sa browser. Napansin ng mga mananaliksik na ang mga benta ng RIG exploit package ay sumabog kamakailan, kasama ang package na nagpapadali sa pag-download ng RedLine Stealer Trojan sa pamamagitan ng isang na-patch na Internet Explorer na flaw.

Mga Uri ng Browser Exploits

Ang mga pagsasamantala sa browser ay iba-iba sa kanilang modus operandi gaya ng mga sariling layunin ng mga umaatake. Habang ang mga drive-by-download, kung saan ang mga file ay ayaw na ma-download nang hindi nalalaman ng user, ay kumakatawan sa isang patagong paraan ng pagtatanim ng malware, ang mga nakompromisong third-party na plugin ay maaaring masira ang mga gawi sa pag-browse kung hindi man ay lubos na ligtas.

Seguridad sa web ay itinulak sa breaking point sa anim na pangunahing paraan:

#1. Mga Pagsasamantala sa Pagpapatupad ng Code sa Browser

Kinakatawan ng in-browser code execution ang pinakamasama sa pinakamasama – buti na lang, ang mga pag-atake na ito ay ang pinakabihirang din. Ang mga browser ay likas na kumplikado, na may mga subsystem na sumasaklaw sa pag-render ng HTML sa pag-parse ng CSS, at ang mga regular na patch ay nanganganib na magpakilala ng maliliit na kapintasan. Kailangan lamang ng isang maliit na pangangasiwa ng developer upang bigyan ang mga umaatake ng sapat na foothold upang maisagawa ang malisyosong code. Mula doon, ang kailangan lang ay isang mahinang browser na bumibisita lamang sa isang nakompromisong site, o naglo-load ng isang advertisement na may malware. Pagkatapos makamit ang paunang kompromiso, maaaring simulan ng mga umaatake ang pag-download ng karagdagang mga nakakompromisong pakete; magnakaw ng sensitibong impormasyon mula sa browser mismo; o tumago lang sa background, naghihintay ng karagdagang mga tagubilin.

#2. Mga Pagsasamantala sa Pagpapatupad ng Code sa Mga Plug-in

Ang mga plugin ay lubos na kapaki-pakinabang, na nag-aalok ng mga dynamic at user-friendly na mga karanasan sa pagba-browse. Gayunpaman, ang kanilang kalapitan sa browser ay ginagawa silang perpektong bahagi ng isang pagsasamantala. Nag-aalok sila ng pinakamadaling vector para sa mga pag-download ng drive-by. Kahit na ang mga kilalang plugin ay maaaring magkaroon ng hindi kanais-nais na atensyon, kasama ang Flash at Java na parehong may malaking papel sa mga nakaraang pag-atake. Ang server ng Jenkins, na sikat sa mga plugin ng Java, ay kilala na hindi secure sa lahat ng paraan ng pag-atake. Napakatindi ng mga kahinaan ni Jenkins kung kaya't napakahalaga ng papel nito sa pagtuklas at pagtagas ng no fly list ng TSA noong Enero 2023.

#3. Man-in-the-Middle Attacks

Ang isang 'man in the middle' attacker ay sinumang may access sa isang punto sa koneksyon sa pagitan ng isang user at ng website. Nagbibigay ito sa kanila ng kakayahang mag-obserba at magbago pa ng trapiko habang dumadaan ito sa pagitan ng web server at ng browser. Para sa isang real-world na halimbawa, ang mga pag-atake ng MitM ay maaaring magbago ng mga naka-embed na URL kahit na sa mga lehitimong site, na nanlilinlang sa end-user na mag-click sa isang site na kinokontrol ng attacker. Nakakatulong ang mga site na nag-e-encrypt ng kanilang trapiko na alisin ang alalahaning ito sa seguridad, kahit na minsan ay binabalewala ng mga user ang mga babala ng browser bago bumisita sa isang hindi naka-encrypt na site.

Ang higit na ikinababahala ngayon ay ang pag-atake ng Man-in-the-Browser. Dito, ginagamit ang isang trojan horse upang harangin at manipulahin ang anumang kahilingang ipinadala mula sa browser at mga file ng system. Ang pinakakaraniwang layunin ng pag-atake na ito ay gawing sasakyan ng pandaraya sa pananalapi ang isang nalantad na device: ipinapakita ng browser ang nilalayong transaksyon ng user habang lihim na nila-log ng trojan ang mga kredensyal sa pagbabangko ng biktima. Ang malware sa browser o OS ay nagpapakita ng panloob na banta; isang lugar kung saan walang kapangyarihan ang TLS at SSL encryption.

#4. Cross-Site Scripting

Napatunayan ng mga dynamic na website ang kanilang kahalagahan sa pagbabawas ng mga bounce rate at pagpapabuti ng ROI. Gayunpaman, ang Javascript na nagtutulak sa mga site na ito na tumutugon sa user ay kadalasang pinangangasiwaan sa sariling browser ng kliyente, nang hindi na kailangang maglakbay pabalik sa server. Kapag na-load ng browser ang tunay na webpage, titingnan nito ang nauugnay na JavaScript para sa karagdagang mga pagkilos na partikular sa user. Invisible mula sa web server, nagbibigay-daan ito sa isang attacker na magdagdag ng malisyosong code sa isang tunay na URL ng site.

Ang isang maliwanag na halimbawa nito ay ang mga site na naglalaman ng mga hindi nalinis na mga thread ng komento. Maaaring mag-post ang isang umaatake ng komentong naglalaman ng JavaScript na nasa pagitan ng dalawa tags. With that comment posted, any browser that loads the page will see this comment as executable, paving the way for payload implementation.

#5. SQL Injection

Sinasamantala ng SQL injection ang mga site na tumatanggap ng input ng user, at nanatiling pare-parehong isyu sa huling dekada ng paglago ng internet. Inaalok ng Structured Query Language (SQL) ang unang karaniwang paraan para sa pag-iimbak at pagkuha ng data mula sa mga naka-link na database. Ngayon ay isang mahalagang bahagi ng aplikasyon ng enterprise at imprastraktura ng site, ang pagiging malapit ng wika sa napakahalagang sensitibong data ay ginagawa itong natural na target para sa pagsasamantala. Ang mga pag-atake ng SQL injection ay nakasentro sa pagdaragdag ng mga komento sa isang website na bumubuo ng mga SQL statement – katulad ng pamamaraan ng XSS sa pagpilit sa browser na magpatakbo ng karagdagang code. Ang SQL statement ay tatakbo sa inaatakeng site at sa pinagbabatayan nitong database, na nagbabalik ng mga swathes ng data sa umaatake.

Habang nanunukso na i-confine ang pag-atake na ito sa isang wika lamang, ang mga site na umaasa sa mga wika maliban sa SQL ay maaari pa ring mabiktima ng parehong mekanismo. Ang mga walang-SQL na pag-atake ay gumagana nang eksakto sa parehong proseso, na ginagawa itong isang madaling ibagay at kumikitang pagsasamantala sa browser.

#6. Pagkalason sa DNS

Hindi tinitingnan ng mga browser ang internet sa parehong paraan na ginagawa nating mga tao. Maaaring isama ng mga domain name ang pangalan ng hosting company, ngunit nangangailangan ang mga browser ng mas tumpak na paraan ng pagtukoy kung anong site ang ilo-load. Ikinokonekta ng DNS ang IP address ng bawat site gamit ang hindi malilimutang domain name na alam at kinikilala namin. Para sa kahusayan, nagpapatakbo ang mga ISP ng sarili nilang mga DNS server, na nagbabahagi ng data mula sa iba. Inilalagay ng mga router sa bahay ang mga DNS store na ito nang mas malapit sa end-user, at ang bawat device ay nagpapatakbo ng sarili nilang lokal na cache, na nakakatipid ng oras sa pamamagitan ng pag-iimbak ng mga nakaraang resulta.

Ang bawat isa sa mga cache ay maaaring lason; kapag pumasok ang isang attacker at nagpalit ng entry, maaari na ngayong iugnay ng browser ang domain name para sa google.com sa isang IP address ng isang site na kinokontrol ng attacker. Ang anumang site ay mahina dito, at ito ay isang pag-atake na maaaring mabilis na kumalat. Kung kinukuha ng iba't ibang mga ISP ang kanilang impormasyon sa DNS mula sa isang nakompromisong server, ang mga downstream na cache na lahat ay umaasa sa entry na iyon ay nagiging mga attack vector. Para sa maximum na ROI, ang ganitong uri ng pag-atake ay may posibilidad na tumuon sa mga institusyong pampinansyal, na may layuning linlangin ang mga user na ibigay ang mga kredensyal ng account. Ang pinsalang dulot ng pag-atakeng ito sa mga reputasyon ng mga lehitimong negosyo - at mga sariling bank account ng mga customer - ay walang pangalawa.

Pinakamahuhusay na Kasanayan para sa Pag-iwas sa Mga Pagsasamantala sa Browser

Kadalasan, ang pinakamalaking banta sa seguridad ng enterprise ay isang hindi mapagpanggap na end-user. Ang mismong kalikasan ng pagkonekta sa pampublikong internet ay nangangailangan ng ilang pangunahing protocol na maaaring harangan at maiwasan ang mga pag-atake. Kasabay nito, ang mga gawi sa seguridad sa web na ito ay hindi makakanibal sa pagiging produktibo ng gumagamit; ang pag-usher sa mga user sa linyang manipis na pisi na ito ay napakaraming iba't ibang solusyon sa seguridad.

Panatilihing Up-to-Date ang Mga Browser

Ang pundasyon para sa anumang application at browser na nag-a-access sa web, up-to-date na software ay isang pangangailangan. Kapag nadiskubre ang mga kahinaan, nagiging karera laban sa oras ang pag-tambal bago ito gamitin ng mga umaatake. Ang mga regular at mahigpit na pag-update ay nagbibigay ng malaking proteksyon sa browser mula sa ilan sa mga pinakamatingkad na pagtatangka sa pagpapatupad ng remote code.

Gumamit ng HTTPS

Nag-aalok ang HTTPS ng isang secure at naka-encrypt na paraan ng komunikasyon sa pagitan ng isang browser at anumang konektadong server. Dapat malaman ng mga user kung paano makilala ang isang site na protektado ng HTTPS sa pamamagitan ng pagtingin sa URL bar ng browser, kung saan ang isang maliit na padlock ay magsasaad ng katayuan ng buong pag-encrypt ng site. Kung gumagamit pa rin ng HTTP ang isang site, ang apat na pangunahing browser ay nagpapakita ng lahat ng babala sa seguridad sa end-user, na dapat pakinggan.

Gumamit ng Mga Natatanging Password

Ang muling paggamit ng password ay isang talamak at walang katapusang roadblock sa landas patungo sa seguridad ng enterprise. Ang dahilan sa likod nito ay simple: sa napakaraming app, account, at page na mag-log in, ang mga end-user ay kadalasang napipilitang umasa lamang sa ilang matandang tapat – marahil na may ilang dagdag na numero na itinapon para sa likas na talino. Ang mga epekto ng ugali na ito ay kapansin-pansin, gayunpaman, sa muling paggamit ng password na ginagawang ang merkado ng kompromiso ng account sa multi-bilyong dolyar na ipinagbabawal na industriya nito ngayon. Kailangang malaman ng mga user ang mga insidente gaya ng listahan ng RockYou21, na naglilista ng libu-libong malayang magagamit na mga kredensyal, na ninakaw mula sa mga totoong account. Ang mahigpit na kalinisan ng password – suportado ng mga tagapamahala ng password o mga paalala sa awtomatikong pag-reset ng password – ay hindi kailanman naging mas mahalaga.

I-block ang Mga Pop-up at Ad

Nag-aalok ang mga pop-up ad ng perpektong sasakyan para sa paghahatid ng malisyosong code. Gayunpaman, ang pagharang sa mga ito ay maaaring maging mas mahirap kaysa sa inaasahan. Bagama't nag-aalok ang mga modernong browser ng paraan upang awtomatikong i-block ang lahat ng bagong pop-up, maaari itong makahadlang sa produktibong karanasan ng user. Ang isang tradisyonal na solusyon ay ang Secure Web Gateway (SWG). Nag-aalok ito ng isang paraan ng proteksyon para sa mga browser sa antas ng enterprise, na tumutulong sa pagtukoy ng perimeter sa pagitan ng mga user at ng panlabas na web. Bina-block ang mga URL alinsunod sa mga patakaran sa seguridad ng enterprise, na nag-aalis ng mga kilalang malisyosong URL. Ang mga bagong nakakahamak na site ay kumakatawan sa isang patuloy na pag-aalala, gayunpaman.

Protektahan ang Iyong Pagba-browse gamit ang LayerX

Lumawak ang mga pagbabanta nang higit pa sa proteksyon ng browser na inaalok ng mga solusyon sa seguridad ng tagpi-tagpi. Ang pagpapanatiling ligtas sa mga user laban sa napakaraming banta sa pagba-browse ay nangangailangan ng bago: isang pinagsama-samang platform ng seguridad ng browser na nakatuon sa gumagamit.

Nag-aalok ang LayerX ng makabagong diskarte sa seguridad ng browser. Sa pamamagitan ng pagbibigay-priyoridad sa visibility sa pinakadulo, pinapagana ng extension tool ang real-time na pagsusuri ng lahat ng mga kaganapan sa pagba-browse. Unang kino-collate ng sensor ng browser ang data na ito; pagtatasa ng gawi ng webpage, aktibidad ng user at mga feature ng browser. Ang isa pang bahagi – ang tagapagpatupad – ay magsisimula ng pagkilos kapag natukoy ang malisyosong code. Itinutulak ng aspetong ito ang seguridad ng browser nang higit pa sa sobrang krudo, binary na 'block o payagan' na modelo ng pagtugon. Sa pamamagitan ng pagsisimula o paghinto ng ilang partikular na pagkilos sa browser, at pag-iniksyon ng code upang ma-neutralize sa operasyon ang mga mapanganib na bahagi ng page, ang isang tuluy-tuloy na karanasan ng user ay hindi na ang presyong babayaran para sa seguridad ng browser.

Ang pagmamaneho sa pagsusuri ng mga bahagi ng browser na may mataas na peligro ay ang pinagbabatayan ng Plexus engine. Gumagana ang dual-engine analysis platform na ito sa parehong extension ng browser mismo, at sa isang mas sentral na serbisyo sa cloud. Ang lahat ng mga kaganapang nakalap mula sa mga in-extension na sensor ay ipinapasok sa Plexus engine, sinusuri, at pinayaman ng data mula sa LayerX Threat Intel Cloud. Pinagsasama nito ang granularity ng panganib sa kapaligiran ng bawat user sa aming mga pangkalahatang-ideya ng macro ng mga uso sa pagbabanta ng browser ngayon. Nagpapahiram ng elementong ayon sa konteksto sa bawat yugto ng pagsusuri, binibigyang-daan ng Plexus ang mga proactive na aksyong proteksiyon na gawin bago ma-trigger ang isang payload.

Habang ang LayerX ay hindi nagdaragdag ng latency o pagkabigo sa karanasan ng user, ang mga end-user nito ay hindi lamang ang focus. Ang mabilis na pagkakaiba-iba ng mga tech stack ng bawat organisasyon – at ang kasunod na pagsabog ng mga solusyon sa seguridad – ay nagdulot din ng malaking pinsala sa mga security team. Ang seguridad sa hinaharap ay nangangailangan ng ibang diskarte. Ang kadalian ng pagpapatupad ay isang pangunahing tagapagpahiwatig ng kung gaano kabilis ang isang kasanayan sa seguridad ay naayos; para sa pagbabawas ng ibabaw ng pag-atake, ginawa ng LayerX na layunin na isentralisa ang lahat ng nauugnay na gawain sa isang malinaw na interface. Hindi lamang ito nagbibigay ng window sa pangkalahatang paninindigan sa seguridad ng isang organisasyon, ngunit nagbibigay din ito ng karagdagang mga insight sa mga nakalantad na gaps – pati na rin ang kakayahang ayusin ang mga isyu nang mahusay at walang putol.