Нова кампания за фишинг атаки, насочена към потребители на Mac и идентифицирана от LayerX Labs, показва изпитанията и премеждията на борбата с онлайн фишинг и как атаките се променят и променят в отговор на адаптации от инструменти за сигурност.

През последните няколко месеца LayerX наблюдава сложна фишинг кампания, която първоначално беше насочена към потребителите на Windows, маскирайки се като предупреждения за сигурност на Microsoft. Целта на кампанията беше да се откраднат потребителски идентификационни данни чрез използване на измамни тактики, които карат жертвите да вярват, че компютрите им са били компрометирани.

Сега, с новите функции за сигурност, въведени от Microsoft, Chrome и Firefox, нападателите са изместили фокуса си върху потребителите на Mac.

Акт I: Насочване към потребители на Windows

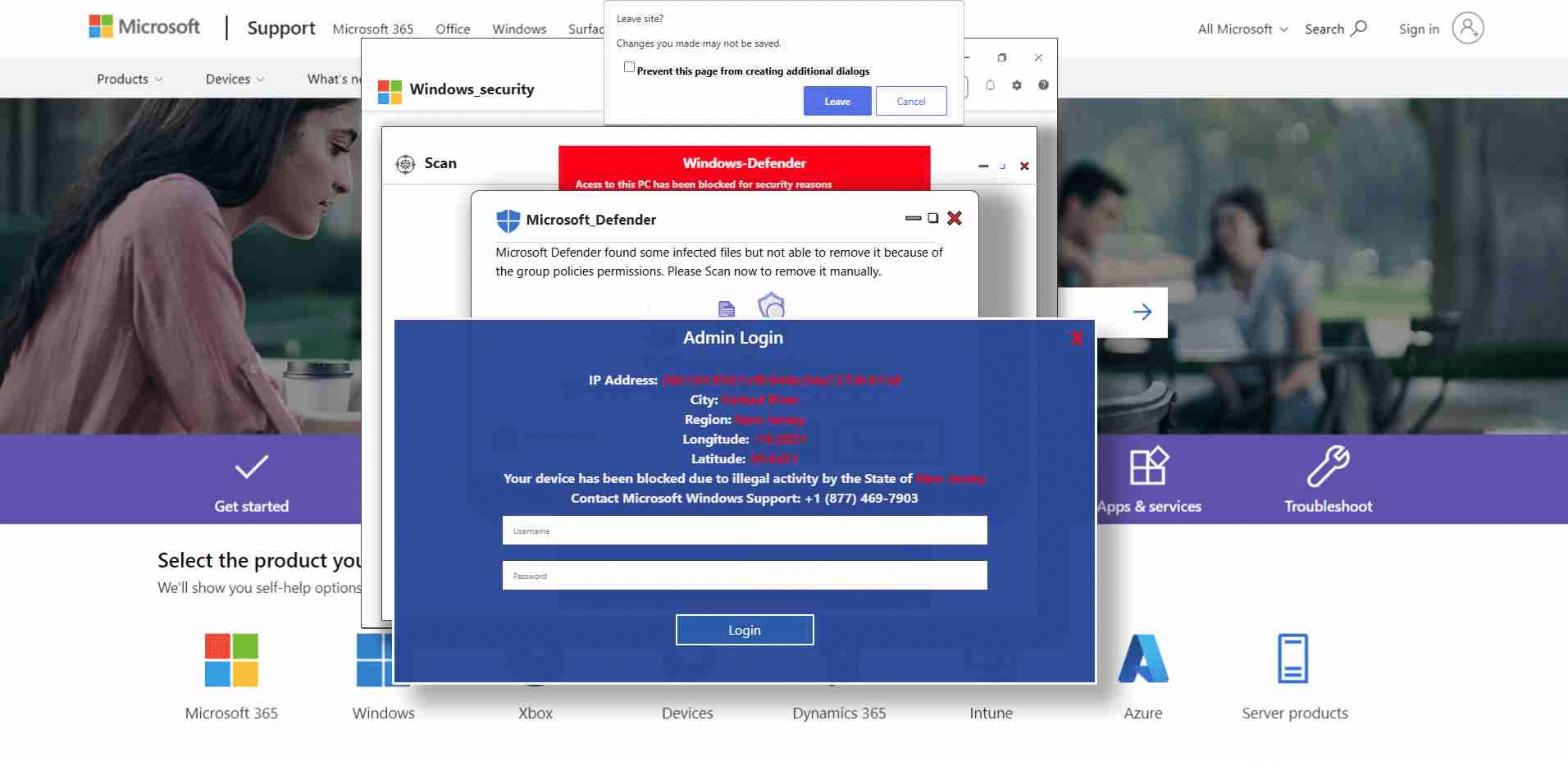

Първоначалната фишинг атака включваше компрометирани уебсайтове, показващи фалшиви предупреждения за сигурност, твърдейки, че компютърът на потребителя е бил „компрометиран“ и „заключен“. Нападателите подканиха потребителите да въведат своето потребителско име и парола за Windows. Едновременно с това зловреден код причини блокиране на уеб страницата, създавайки илюзията, че целият компютър е заключен. Първоначалната фишинг атака включваше компрометирани уебсайтове, показващи фалшиви предупреждения за сигурност, твърдейки, че компютърът на потребителя е бил „компрометиран“ и „заключен“. Нападателите подканиха потребителите да въведат своето потребителско име и парола за Windows. Едновременно с това зловреден код причини блокиране на уеб страницата, създавайки илюзията, че целият компютър е заключен.

LayerX има писани по-рано за тази кампания в нашия блог.

Защо тази кампания беше трудна за спиране:

- Хостван на платформа на Microsoft – Фишинг страниците бяха хоствани на платформата Windows.net на Microsoft (отворена платформа от Microsoft за хостване на приложения Azure). В контекста на атаката това направи съобщенията да изглеждат легитимни, тъй като бяха предупреждения за сигурност (уж) от Microsoft, идващи от страница в домейн на windows[.]net.

- Използване на хостинг услуги – Друга често срещана тактика, използвана от нападателите в този случай, беше използването на доверена хостинг услуга като основна инфраструктура за злонамерени страници. Причината за това е, че традиционните защити срещу фишинг като сигурни уеб шлюзове (SWG) и решения за сигурност на имейлите често оценяват риска на страницата въз основа на репутацията на домейна на домейна от първо ниво (TLD). В този случай TLD (windows[.]net) е добре позната и широко използвана платформа от уважаван доставчик (Microsoft) с висок рейтинг на репутация на TLD. В резултат на това тези страници успяха да заобиколят традиционните механизми за защита.

- Рандомизирани, бързо променящи се поддомейни – под общия домейн от най-високо ниво на windows[.]net, нападателите обслужваха своя злонамерен код от рандомизирани, бързо променящи се поддомейни. Това означаваше, че дори ако определена страница беше маркирана като злонамерена и поставена в емисии на злонамерени страници, тя бързо беше свалена и заменена от друг URL адрес с „чиста“ репутация. Поради силно произволните URL адреси на поддомейни, нападателите могат да правят това отново и отново, като същевременно поддържат атаката.

- Изключително усъвършенстван дизайн – За разлика от типичните фишинг страници, те бяха добре проектирани, професионални и често актуализирани, за да се избегне откриването от инструменти за сигурност, разчитащи на известни фишинг сигнатури.

- Анти-бот и CAPTCHA технологии – в някои варианти LayerX забеляза, че кодът на страницата включва проверка срещу бот и CAPTCHA. Това беше направено, за да се блогват автоматизирани уеб роботи за защита срещу фишинг и да се забави класифицирането на страницата като злонамерена.

Резултатът беше сложна, високоефективна и дълготрайна кампания. LayerX следи тази кампания повече от година. Въпреки това в края на 2024 г. и началото на 2025 г. наблюдавахме увеличаване на интензивността и обема на тази кампания, което беше доказателство за нейната ефективност.

Това беше забелязано и от Microsoft, който през февруари 2025 г. въведе нова функция „anti-scareware“ в браузъра Edge за борба с тези атаки. Приблизително по същото време подобни защити бяха внедрени в Chrome и Firefox.

Акт II: Нови защити правят старата кампания безполезна

След въвеждането на тези защити на браузъра, LayerX наблюдава драстичен спад от 90% в атаките, насочени към Windows.

LayerX все още наблюдаваше някои подобни злонамерени страници, което означаваше, че инфраструктурата на кампанията все още беше онлайн. Потребителите обаче не го достигаха.

Ние отдаваме този спад в новите функции за „анти-плашен софтуер“ от Microsoft (и други), които блокираха тези атаки.

Акт III: Кампанията се трансформира, за да се насочи към потребителите на Mac

Изглежда обаче, че LayerX не е единственият, който наблюдава спад в успеваемостта на атаките – хакерите зад него също го забелязват.

Техният отговор: модифицирайте кампанията така, че да е насочена към група незащитени потребители – в този случай: потребители на Mac.

В рамките на 2 седмици след като Microsoft пусна новата защита срещу фишинг, LayerX започна да наблюдава атаки срещу потребители на Mac, които – очевидно – не бяха обхванати от тези нови защити.

Преди това LayerX не е наблюдавал атаки на Mac, а само срещу потребители на Windows.

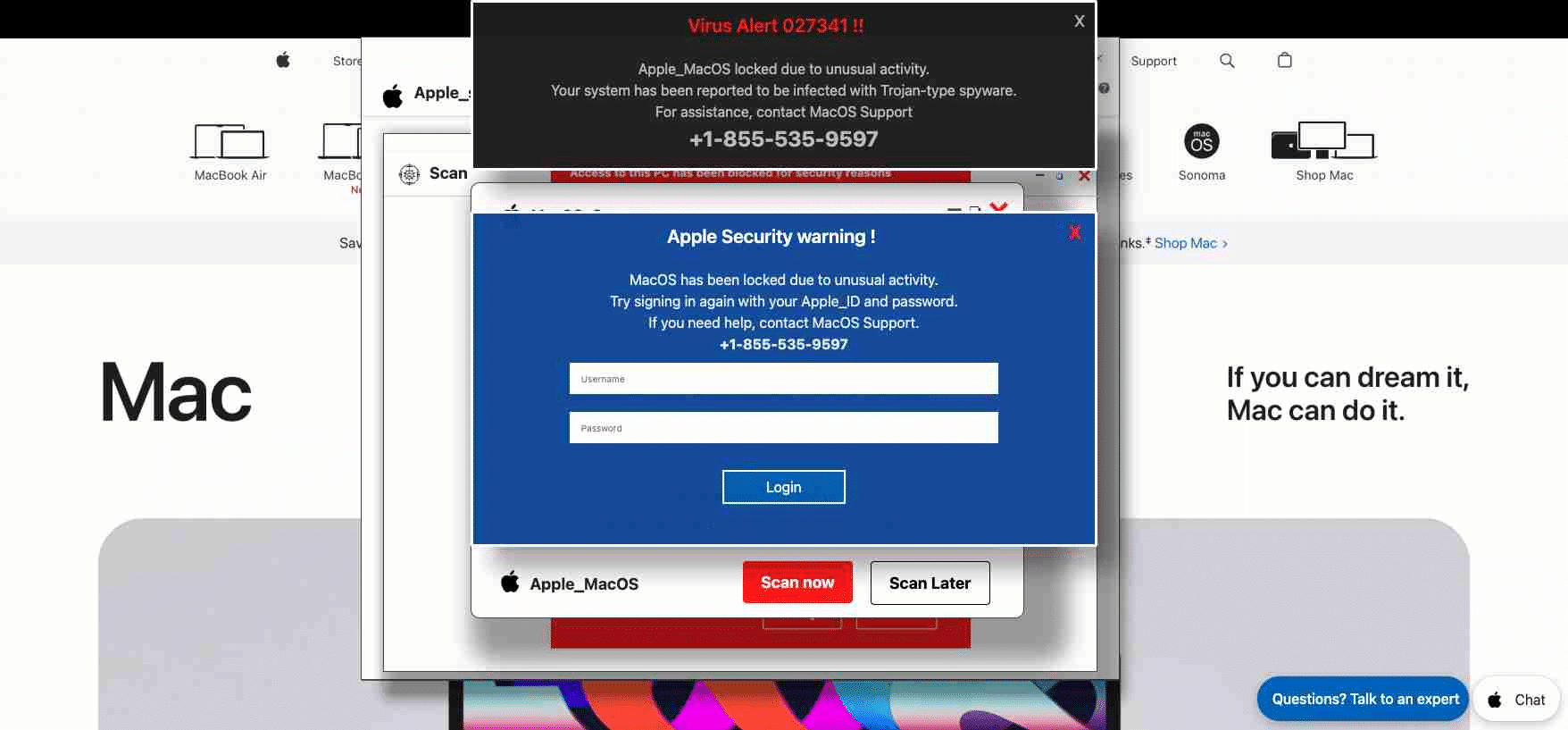

Новите опити за фишинг бяха визуално почти идентични с атаките, насочени към потребителите на Windows, с изключение на няколко критични модификации:

- Оформлението на фишинг страницата и съобщенията са преработени за да изглежда легитимен за потребителите на Mac.

- Корекции на кода за конкретно насочване към потребители на macOS и Safari чрез използване на HTTP OS и параметри на потребителски агент.

- Продължаване на използването на Windows[.]net инфраструктура, поддържайки илюзията за легитимност.

Как са били привличани жертвите

Разследването на LayerX разкри, че жертвите са били пренасочени към фишинг страниците чрез компрометирани страници за „паркиране“ на домейни:

- Жертвата се е опитала да влезе в законен уебсайт.

- Правописна грешка в URL адреса ги доведе до компрометирана страница за паркиране на домейн.

- Страницата бързо ги пренасочва през множество сайтове, преди да попаднат на страницата за фишинг атака.

В един конкретен случай жертвата беше потребител на macOS и Safari, работещ за корпоративен клиент на LayerX. Въпреки че организацията използва защитен уеб портал (SWG), атаката го заобиколи. Въпреки това базираната на AI система за откриване на LayerX, която анализира уеб страници, използвайки над 250 параметъра на ниво браузър, идентифицира и блокира злонамерената страница, преди да бъдат нанесени щети.

Акт IV: Битката продължава

Новите атаки, насочени към Mac, изискваха сравнително минимални модификации от хакерите на тяхната съществуваща инфраструктура – предимно промени в текста и някои промени в кода, насочени към потребителите на MacOS и Safari.

Тази кампания за атака подчертава две критични точки:

- Потребителите на Mac и Safari вече са основна цел – Докато фишинг кампании, насочени към потребители на Mac, са съществували и преди, те рядко са достигали това ниво на сложност.

- Киберпрестъпниците са силно адаптивни – С развитието на мерките за сигурност нападателите продължават да променят своите тактики, доказвайки, че организациите се нуждаят от усъвършенствани, проактивни решения за сигурност.

Въз основа на дълголетието, сложността и изтънчеността, показани от участниците зад тази кампания за атака досега, ние подозираме, че това е само първият отговор от тяхна страна, тъй като те адаптират своите атаки към нови защити.

Нашата прогноза е, че през следващите седмици или месеци ще видим възраждаща се вълна от атаки, базирани на тази инфраструктура, докато тя проучва и тества за слаби места в новите защити на Microsoft.

Това е само последното напомняне, че предотвратяването на фишинг и уеб атаки е непрекъсната, безкрайна битка.

До следващата глава…