През последните няколко години станахме свидетели на безпрецедентен ръст на кибератаките, произхождащи от мрежата: фишинг схеми, социално инженерство, сайтове за злонамерен софтуер и други злонамерени атаки. Една от основните услуги за сигурност, предлагани на пазара в днешно време за защита на потребителите срещу тези заплахи, са базираните на репутация URL филтри.

Базираните на репутация услуги за сигурност определят нивото на сигурност на URL въз основа на репутацията на домейна. Тези услуги подканват потребителя да отложи посещението на опасни уебсайтове, като блокира връзките от тях по време на посещението. Напоследък обаче тяхната ефективност значително намалява.

Немаркираните URL адреси, произхождащи от легитимен домейн, могат да получат репутацията на оригиналния домейн. Фишинг атаките използват тази функция и скриват своите злонамерени атаки под законни домейни, за да избегнат филтрите за сигурност. Това представлява сериозно нарушение на сигурността, на което трябва да се отговори.

В тази статия обясняваме защо и какво може да се направи по въпроса.

Какво е сигурност, базирана на репутация?

Услугите за сигурност на репутацията на уебсайта защитават потребителите от злонамерено или неподходящо съдържание в интернет, обикновено чрез решение за филтриране на URL адреси. Те определят нивото на сигурност на уебсайта въз основа на неговата уеб репутация. Уеб репутацията се създава чрез изчисляване на различни показатели като възраст и история на URL адреса, IP репутация, местоположение на хостинг, популярност и много други. Показателите се различават леко между различните доставчици, но концепцията остава същата: приписване на цифрова репутация на уебсайт въз основа на основните му телеметрии.

Ако някога сте се опитвали да получите достъп до уеб страница на работа и сте получили известие „уебсайтът е блокиран“, значи вашата компания използва уеб филтриране.

Предизвикателството: Фишинг атаките лесно избягват филтрите за репутация

Многократно е установено, че фишинг кампаниите използват надеждни сайтове, за да заобиколят филтриращите ресурси, по-специално филтрите за репутация. Това означава, че когато жертвите кликнат върху връзката, няма защитен слой, който да им попречи да стигнат до целевата страница.

Пример за използване на фишинг

Следният пример помага за разбирането на проблема:

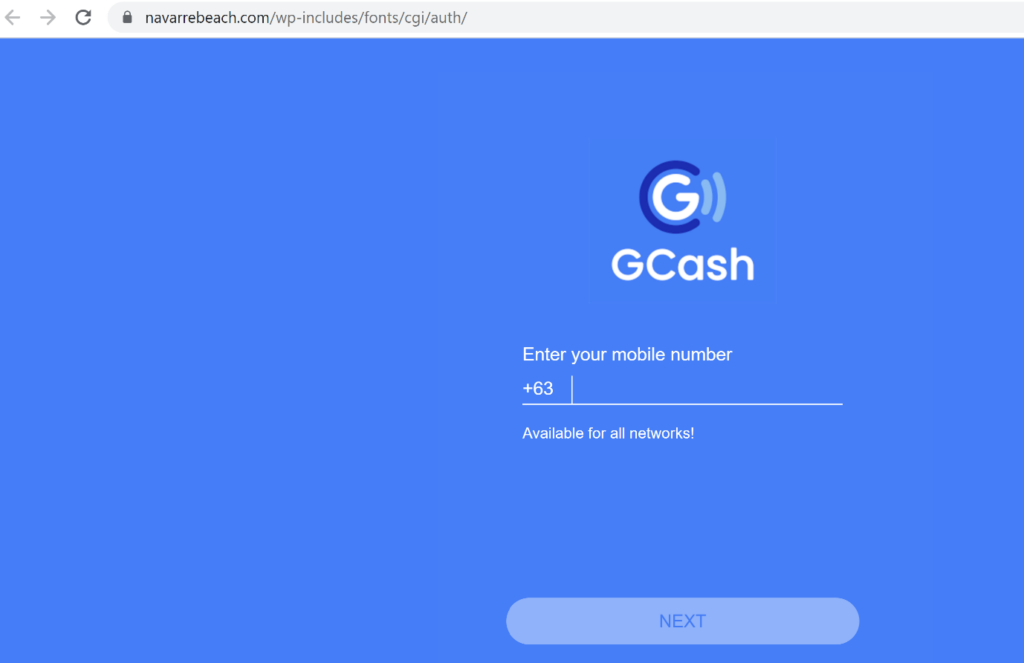

Като част от нашето текущо проучване на заплахите, пренасяни в мрежата тук, в LayerX, идентифицирахме фишинг сайт под URL адреса: https://navarrebeach.com/wp-includes/fonts/cgi/auth/. Както може да се види на екранната снимка, уебсайтът е фишинг кампания, маскирана като легитимен прозорец за влизане. Нищо неподозиращите потребители може да се изкушат да въведат своите идентификационни данни. (Забележка: първоначално забелязахме този фишинг сайт в природата и той беше свален няколко дни по-късно. Тази статия е написана преди да бъде свален).

Когато поставим URL адреса в Google Chrome, не се появява предупреждение. Това означава, че Google Safe Browsing не открива този сайт като злонамерен.

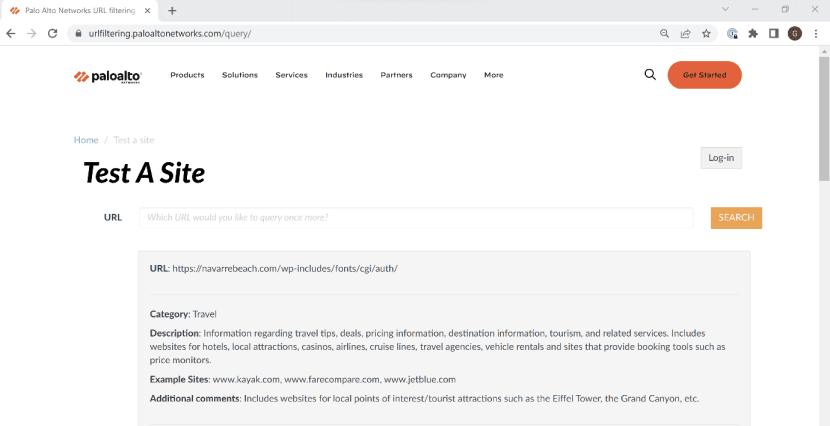

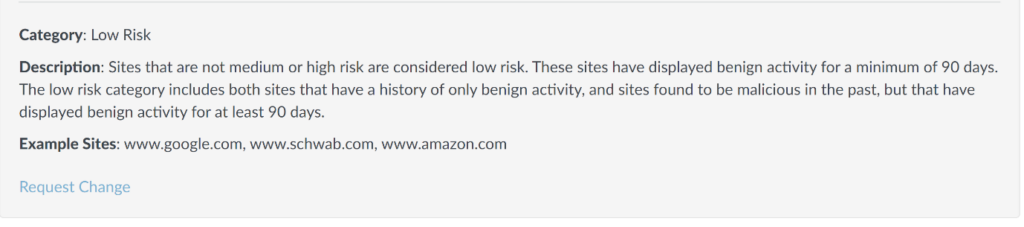

Може би друг доставчик на сигурност ще успее? Проверихме URL адреса във филтрирането на URL адреси на Palo Alto Networks, което класифицира сайта като Малък риск, под Пътуване Категория.

връзка

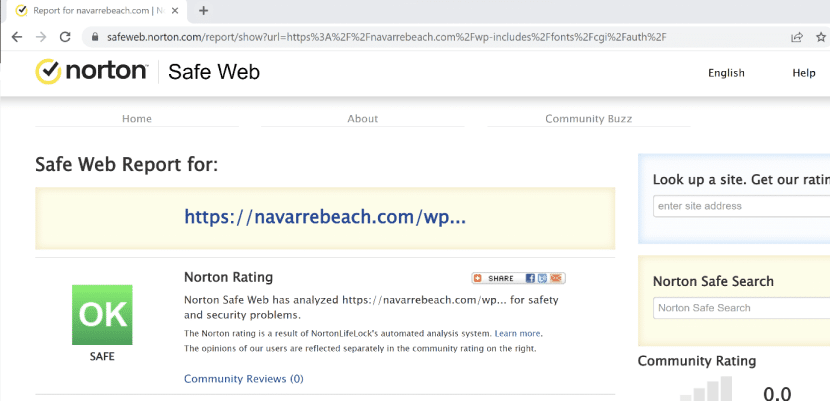

Опитахме трети доставчик – Norton Safe Web. Но за съжаление, този URL филтър също счете уебсайта за безопасен.

връзка

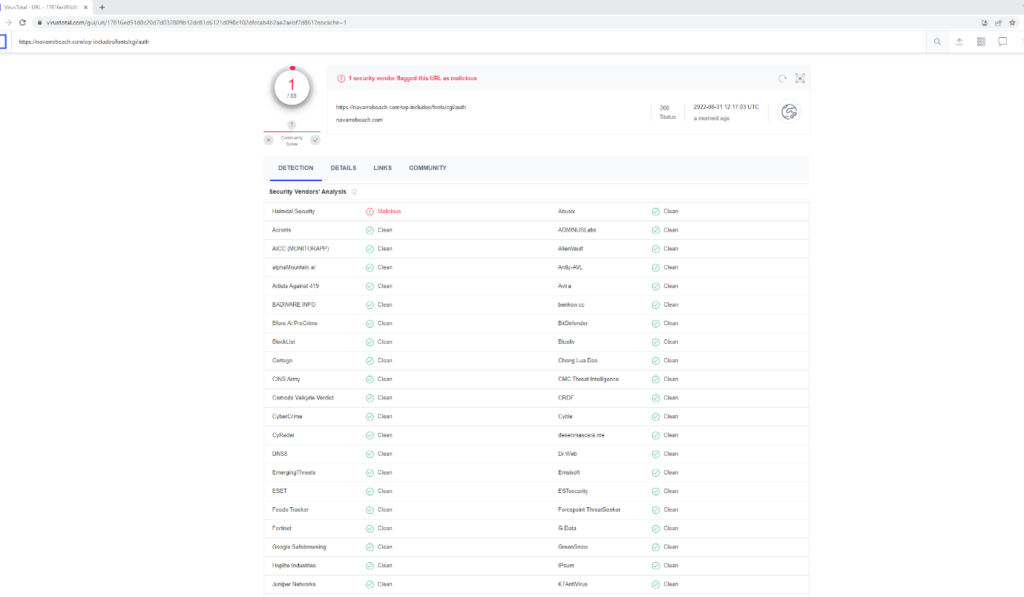

Най-шокиращото е, че сканирахме URL адреса във VirusTotal, сайт, който събира много антивирусни продукти и онлайн машини за сканиране. Установено е, че само един от 88 доставчици на сигурност маркира сайта като злонамерен (!).

връзка

Какво им липсва?

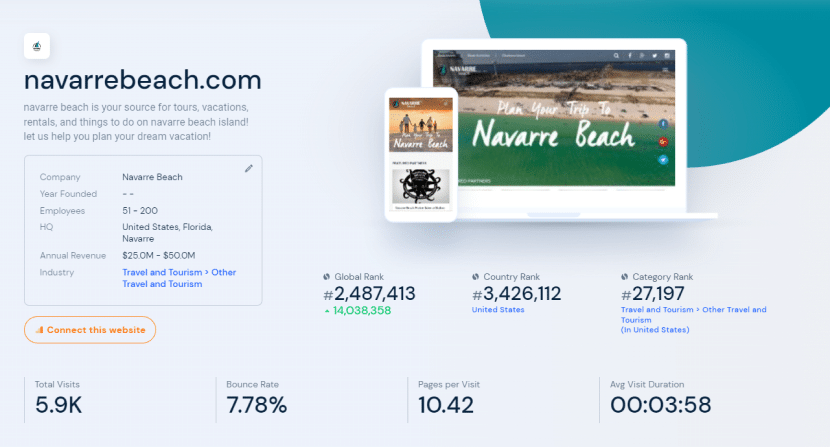

Защо този фишинг сайт беше класифициран като безопасен? Причината е, че оригиналният уебсайт със същия домейн имаше добра уеб репутация. Както може да се види на тази екранна снимка от SimilarWeb, уебсайтът на Navarre Beach има глобален ранг, надеждна категория и легитимна индустриална класификация. Всичко това показва, че първоначалният уебсайт вероятно е имал достатъчно добра репутация, достатъчно, за да не бъде маркиран като опасен.

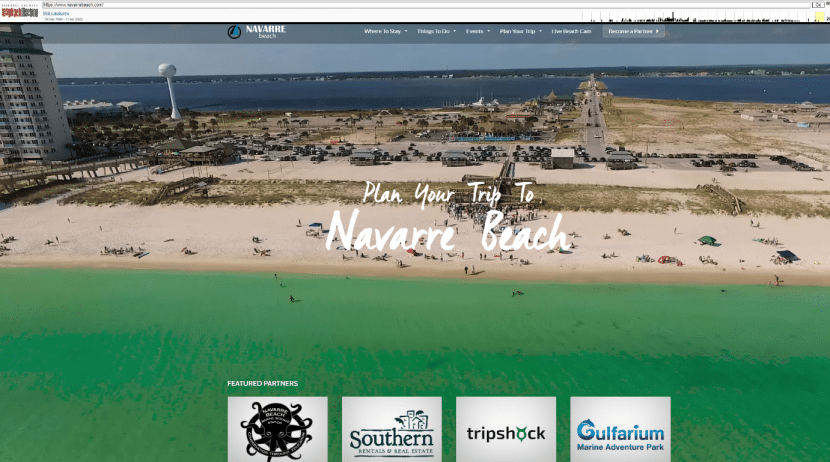

Следователно сайтът за фишинг заобиколи филтрите доста лесно, като се възползва от репутацията на предишния домейн, който хостваше. Можем да видим, че оригиналният сайт наистина е легитимен сайт, рекламиращ туристически атракции в Navarre Beach, FL:

връзка

Предполагаме, че оригиналният сайт е бил пробит или като алтернатива домейнът е бил купен и използван повторно за фишинг кампанията. Така или иначе, проблемът остава: фишинг атаката се прокрадва незабелязано.

Тъй като Доклад за разследване на изтичане на данни за 2022 г. от Verizon посочва, че фишинг кампаниите все още са важна заплаха. Съществуващите атаки са най-вероятно предвестник за много повече фишинг атаки. Следователно е необходим нов подход за справяне с проблема.

Как да идентифицирате фишинг уебсайтове, които експлоатират реномирани домейни

Съществуващите URL филтри се провалят, защото разчитат основно на телеметрични данни за домейна. Но какво ще стане, ако съдържанието на уебсайта може също да бъде анализирано, заедно с метаданните на сайта?

Злонамерените фишинг сайтове имат различни характеристики, които се появяват в самия сайт, като например: дефектни връзки, правописни грешки, неправилно работещ потребителски интерфейс, връзки, пренасочващи към други злонамерени сайтове, потенциални .exe файлове, чакащи изтегляне, и така нататък. Анализирането на действителното съдържание на сайта може да даде по-добра представа дали сайтът е злонамерен или не.

Препоръчително е да се намери автоматизирано решение, което може да извърши този тип анализ. Често сайтовете за фишинг са толкова сложни, че дори ще объркат предупредителните потребители. Софтуерът, от друга страна, може да вземе други индикатори, вградени в уебсайта, както е описано по-горе.

Чрез използване на контекстуален анализ LayerX успя успешно да открие уебсайта на Navarra Beach като злонамерена фишинг атака. Тази способност се извлича от задълбочено анализиране на кода на уебсайта и показателите, извлечени от съдържанието на самия уебсайт, заедно с авангардни процеси на машинно обучение. Тези данни са достъпни за LayerX чрез разширението на браузъра, преди потребителят изобщо да бъде засегнат. Тези допълнителни слоеве на сигурност, които могат да добавят към конвенционалните URL филтри, ни помагат да сме една крачка пред фишинг атаките, вместо да е обратното.