Изследователи по сигурността на LayerX са разкрили кампания от поне 12 взаимосвързани разширения за браузър, които се маскират като програми за изтегляне на видеоклипове от TikTok, но всъщност проследяват потребителската активност и събират данни. Разширенията споделят обща кодова база и са клонинги или леко модифицирани версии едно на друго, което показва, че това е дългогодишна и постоянна кампания от едни и същи злонамерени лица.

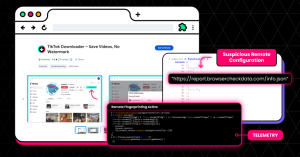

Разширенията също така внедряват механизъм за динамична отдалечена конфигурация, който им позволява да заобиколят процесите на преглед на пазара. Това позволява на злонамерените разширения да променят поведението и функционалността си след инсталиране, без потребителите или пазарите да знаят. Според проучване на LayerX, разширенията обикновено работят легитимно в продължение на 6–12 месеца, преди да въведат злонамерени функции.

В резултат на това, дори когато някои от тези разширения са маркирани и премахнати, е лесно да се създадат нови клонинги и да се качат в магазините за разширения. Някои дори са се появили като „Препоръчани“ в магазините за разширения, разширявайки обхвата си и доверието, което потребителите им гласуват.

Към днешна дата над 130 000 потребители са били компрометирани като част от тази кампания.

Разширени подробности:

Мащабна кампания, включваща поне 12 разширения за браузър, маскирани като програми за изтегляне на видеоклипове от TikTok, е идентифицирана в магазините за браузъри Chrome и Microsoft Edge. Въпреки че тези разширения предоставят рекламираната функционалност (изтегляне на видеоклипове от TikTok, често без водни знаци), те едновременно с това внедряват скрито проследяване, възможности за дистанционно конфигуриране и механизми за събиране на данни.

Кампанията е оказала влияние върху над потребителите 130,000, с приблизително 12 500 активни инсталации по време на анализа. Всички проби принадлежат към едно кодово семейство, което показва координирана операция, използваща клонирани, ребрендирани и леко модифицирани разширения, за да се увеличи максимално обхватът и постоянството.

Отвъд опасенията за поверителност, използването на крайни точки за отдалечена конфигурация въвежда значителен риск за сигурността, позволявайки промени в поведението след инсталацията, които заобикалят механизмите за преглед на пазара.

Ключови храни за вкъщи

- Един-единствен актьор действаше 12+ разширения със споделена кодова база

- Над 130 000 потребители са засегнати, ~12.5 хиляди все още активни

- Използвани разширения дистанционна конфигурация за да заобиколите прегледа на магазина

- Събран данни за пръстови отпечатъци с висока ентропия (включително състоянието на батерията)

- Много бяха представено в официалните магазини, увеличавайки доверието и обхвата

Структура и въздействие на кампанията

Тази кампания процъфтява на повторение и вариация.

Вместо да изгражда нови инструменти от нулата, операторът поддържа архитектура на основно разширение и разработва множество версии:

- Някои са почти идентични клонинги

- Други са леко ребрендирани

- Някои въвеждат постепенни промени или нова инфраструктура

Отвън те изглеждат като отделни продукти: TikTok Video Downloader, „Mass TikTok Downloader,“ „No Watermark Saver“. Под капака те са едни и същи.

Забележително е, че много от тези разширения носеха значка „Препоръчано“ в магазина, индикатор, обикновено свързан с проверени, висококачествени разширения, което значително увеличи доверието и приемането от страна на потребителите, въпреки свързаните с това рискове.

Това създава a устойчива екосистемаКогато едно разширение бъде маркирано или премахнато, другите остават активни. Нови могат да бъдат качени бързо, често със същите екранни снимки, описания и функционалност.

Резултатът е a непрекъснат цикъл:

- Качете чисто или минимално подозрително разширение

- Спечелете потребители и доверие

- Въвеждане на допълнителни възможности чрез актуализации

- Да бъдете частично премахнати или да бъдете сигнализирани

- Появяват се отново под нови самоличности

Това не е просто кампания със зловреден софтуер – това е оперативен модел, където устойчивостта се постига чрез дублиране, ребрандиране и бързо преразпределение.

Фигура 1. Жизнен цикъл на разширението, илюстриращ оперативния модел „удари къртицата“

Технически преглед

Всички разширения споделят еднакъв Манифест V3 (MV3) архитектура, с почти идентични разрешения и разрешения за хост. Забележително е, че много от тези разширения носеха значка „Препоръчано“ в магазина. Това обозначение обикновено се свързва с проверени, висококачествени разширения и се показва на видно място на потребителите като знак за доверие. В резултат на това значително намалява подозренията на потребителите и увеличава вероятността за инсталиране, дори когато основното разширение споделя код и поведение с по-малко видими варианти.

Те също така имаха подобни скрийншотове, качени на страницата на магазина на разширението.

Фигура 2. Разширения в Google Chrome и Microsoft Edge Marketplaces

Въпреки че всички разширения запазват своите легитимни възможности, като извличане на метаданни от TikTok видео и изтегляне на видеоклипове, те включват и както декларирани, така и недекларирани възможности..

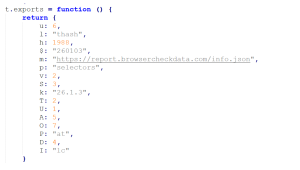

дистанционно Configuration

Разширенията извличат конфигурация от контролирани от хакера сървъри. Това позволява на разширенията да

- Променете поведението на разширението мигновено

- Активиране или деактивиране на функции

- Пренасочване на мрежова активност

- Разширяване на събирането на данни

Получаването на отдалечени конфигурации означава, че поведението на разширението е не е фиксиран или напълно видими е можело да бъде променено дистанционно по всяко време заобикаляне на преглед на магазина и активиране на невидими потоци от данни или възможности.

Фигура 3. Структура на отдалечената конфигурация

Забележителна закономерност в пробите е забавено инжектиране на капацитет, бяха въведени злонамерени функции 6–12 месеца след първоначалната публикация, което позволява на разширенията първо да изградят репутация и да избегнат ранния контрол.

Снемане на потребителски пръстови отпечатъци

Тези разширения събират подробна телеметрия за потребителите, включително колко често използват инструмента, с какво съдържание взаимодействат и различни характеристики на устройството, като език, часова зона и потребителски агент. Дори състоянието на батерията се записва, което е необичаен, но ценен сигнал за... пръстови отпечатъци на устройството.

Фигура 4. Снемане на потребителски пръстови отпечатъци

C&C инфраструктура и атрибуция на заплахи

Определяща характеристика на тази кампания е зависимостта ѝ от външни сървъри за конфигурация. Вместо твърдо кодиране, няколко варианта извличат JSON конфигурационни файлове от контролирани от хакера домейни:

- https://user.trafficreqort.com/data.json

- https://report.browsercheckdata.com/info.json

- https://check.qippin.com/config.json

- https://help.virtualbrowserer.com/rest.json

Някои от тези домейни показват ясни признаци на измама, включително модели на печатни грешки, като например „отчет за трафика" вместо "отчет за трафика"Или"тиктак" вместо "tiktok„Тези фини несъответствия често се използват, за да се избегне случайна проверка, като същевременно се запази правдоподобната легитимност.

Въпреки че не може да се направи пряка оценка, съгласуваността в кода, моделите на инфраструктурата и оперативното поведение силно показва, че става въпрос за един-единствен участник или за тясно координирана група.

Заключение

Тази кампания е пример за по-широка промяна в начина, по който могат да бъдат злоупотребявани разширенията на браузъра. Вместо да внедрява откровено злонамерен код, операторът използва легитимна функционалност като механизъм за предоставяне на дългосрочен достъп и контрол.

Истинският риск не се крие в това, което разширенията правят днес, а в това, което са способни да правят утре. Дистанционното конфигуриране ги превръща в адаптивни инструменти, които могат да се развиват след инсталирането, а достъпът им до удостоверени сесии и контекст на сърфиране ги прави особено ценни за събиране на данни и потенциална експлоатация.

Дори в сегашното си състояние, тези разширения позволяват подробно профилиране на потребителите. Те събират информация за моделите на употреба, изтегленото съдържание, характеристиките на устройството и данни за околната среда, като часова зона и език. В комбинация това създава пръстов отпечатък, който може да се използва за проследяване на потребителите в различни сесии и потенциално в различни услуги.

В най-лошия случай, същите механизми биха могли да бъдат използвани за по-широко извличане на данни, злоупотреба с удостоверени заявки или интегриране в по-големи прокси или ботнет-подобни инфраструктури.

Това, което прави тази кампания особено трудна за откриване, е нейният оперативен модел:

- Първоначалните версии са чисти или минимално подозрителни

- Поведението е отложено и се контролира дистанционно

- Всяко разширение се появява като независим продукт

- Сигналите за доверие в магазина (като например значки „Препоръчано“) намаляват контрола на потребителите

Това подчертава фундаментална празнина в настоящите защити: повечето инструменти за сигурност се фокусират върху валидирането по време на инсталиране, докато реалният риск се появява по време на изпълнение.

Справянето с това изисква преминаване към непрекъснато, базирано на поведение наблюдение на възможностите на разширенията на браузъра, което може да открива промени в мрежовата активност, взаимодействието с DOM и използването на разрешения след инсталирането. Най-новата технология на LayerX е предназначена да запълни тази празнина, като осигурява видимост и прилагане в реално време на ниво браузър, което позволява на организациите да идентифицират и блокират злонамерено поведение на разширенията, дори когато то произхожда от привидно легитимни или преди това надеждни разширения.

В този модел разширението на браузъра вече не е статичен инструмент, а жива опора, управлявана дистанционно и развиваща се с течение на времето.

Индикатори за компромис (МОК)

Разширения

| ID | Име | Инсталира | Browser | Статус |

| injnjbcogjhcjhnhcbmlahgikemedbko | TikTok Downloader – Запазване на видеоклипове, без воден знак | 3,000 | Google Chrome | Активен |

| Последване | TikTok Video Downloader – Запазване на големи количества | 1,000 | Google Chrome | Активен |

| pfpijacnpangmkfdpgodlbokpkhpkeka | Изтегляне на Tiktok | 353 | Google Chrome | Активен |

| cfbgdmiobbicgjnaegnenlcgbdabkcli | TikTok Video Downloader – Запазване без воден знак | 4,000 | Google Chrome | Активен |

| mpalaahimeigibehbocnjipjfakekfia | Масово изтегляне на видеоклипове от TikTok | 77 | Microsoft Edge | Активен |

| кхджихаеднхкнинбекхаклнаилнгх | TikTok Video Downloader – Запазване без воден знак | 9 | Microsoft Edge | Активен |

| kbifpojhlkdoidmndacedmkbjopeekgl | TikTok Downloader – Запазване на видеоклипове, без воден знак | 47 | Microsoft Edge | Активен |

| джацилгчггенбмгбфнехцегалхлгпнхф | Масово TikTok видео

Downloader |

4,000 | Google Chrome | Активен |

| оацееплйпкбцгццнмлепеофхплкбих | Масово изтегляне на видеоклипове от TikTok | 30,000 | Google Chrome | отстранен |

| илцйгмджецбхпгпипмкфкибйопафпбцаг | TikTok Downloader – Запазване на видеоклипове, без воден знак | 10,000 | Google Chrome | отстранен |

| кмобдждиоикламниофдннгмафбхгцниок | TikTok Видео Пазител | 60,000 | Google Chrome | отстранен |

| cgnbfcoeopaehocfdnkkjecibafichje | Програма за изтегляне на видеоклипове за TikTok | 20,000 | Google Chrome | отстранен |

Домейни

traffireqort.com

browsercheckdata.com

qippin.com

virtualbrowserer.com

Имейли

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

- [имейл защитен]

Тактики, техники и процедури (TTP)

| Тактика | Техника |

| разузнаване | LX1.001(T1589) – Събиране на информация за самоличност |

| разузнаване | LX1.003 – Събиране на данни за модели |

| Първоначален достъп | LX3.003 (T1199) – Доверени отношения |

| Достъп с идентификационни данни | LX8.008 – Подправяне на мрежата |

| Откритие | LX9.011 – Откриване на хардуер |

Препоръки

Специалистите по сигурността, защитниците на корпоративни системи и разработчиците на браузъри трябва да предприемат следните действия:

- Разширения за одит в управлявани среди, особено тези, инсталирани извън контролите на правилата.

- Приемете подходи за мониторинг по време на изпълнение, които се фокусират върху поведението на разширението след инсталирането, вместо да разчитате единствено на валидиране на пазара.

- Внедрете технологии за наблюдение на разширения, базирани на поведение, за да откриете неоторизирана мрежова активност или подозрителна манипулация на DOM.

- Засилете мониторинга и прилагането по време на изпълнение, не само прегледа по време на инсталиране, за да откриете промени в поведението след инсталиране, причинени от backend инфраструктурата.