Бързата интеграция на генеративния изкуствен интелект в уеб браузърите бележи значителна стратегическа промяна в потребителското изживяване, с нов клас браузърни агенти с изкуствен интелект, обещаващи да автоматизират задачи, да обобщават съдържание и да действат като персонализирани дигитални асистенти. Тази еволюция обаче въвежда сложна нова повърхност за атака. Тъй като предприятията и отделните лица възприемат тези инструменти, е изключително важно да се анализират най-добрите браузъри с изкуствен интелект не само заради техните иновативни функции, но и заради тяхната сигурност. Този анализ изследва най-добрите браузъри с изкуствен интелект от края на 2025 г., сравнявайки тяхната сигурност, поверителност и производителност с необходим фокус върху изолацията на данните, бързата защита и нововъзникващите рискове при сърфиране с изкуствен интелект, които определят тази нова екосистема. Разбирането на тези уязвимости при сърфиране с изкуствен интелект е неотменимо за сигурното приемане.

Новият обхват на риска: Разбиране на уязвимостите при сърфиране с изкуствен интелект

Основната опасност на съвременните агенти с изкуствен интелект за сърфиране се крие в способността им да имат достъп до данни и да действат върху тях. За разлика от традиционните браузъри, където действията на потребителя са явни, браузърите с изкуствен интелект могат да бъдат манипулирани да извършват неоторизирани действия чрез сложни атаки. Една от най-разпространените заплахи е „prompte injection“, при която нападателят крие злонамерени инструкции в уеб съдържание. Когато потребител поиска от изкуствения интелект да изпълни привидно безобидна задача, като например обобщаване на страница, изкуственият интелект неволно изпълнява скритата команда, което потенциално води до извличане на чувствителна лична информация от други раздели, като например отворен имейл или корпоративно SaaS приложение.

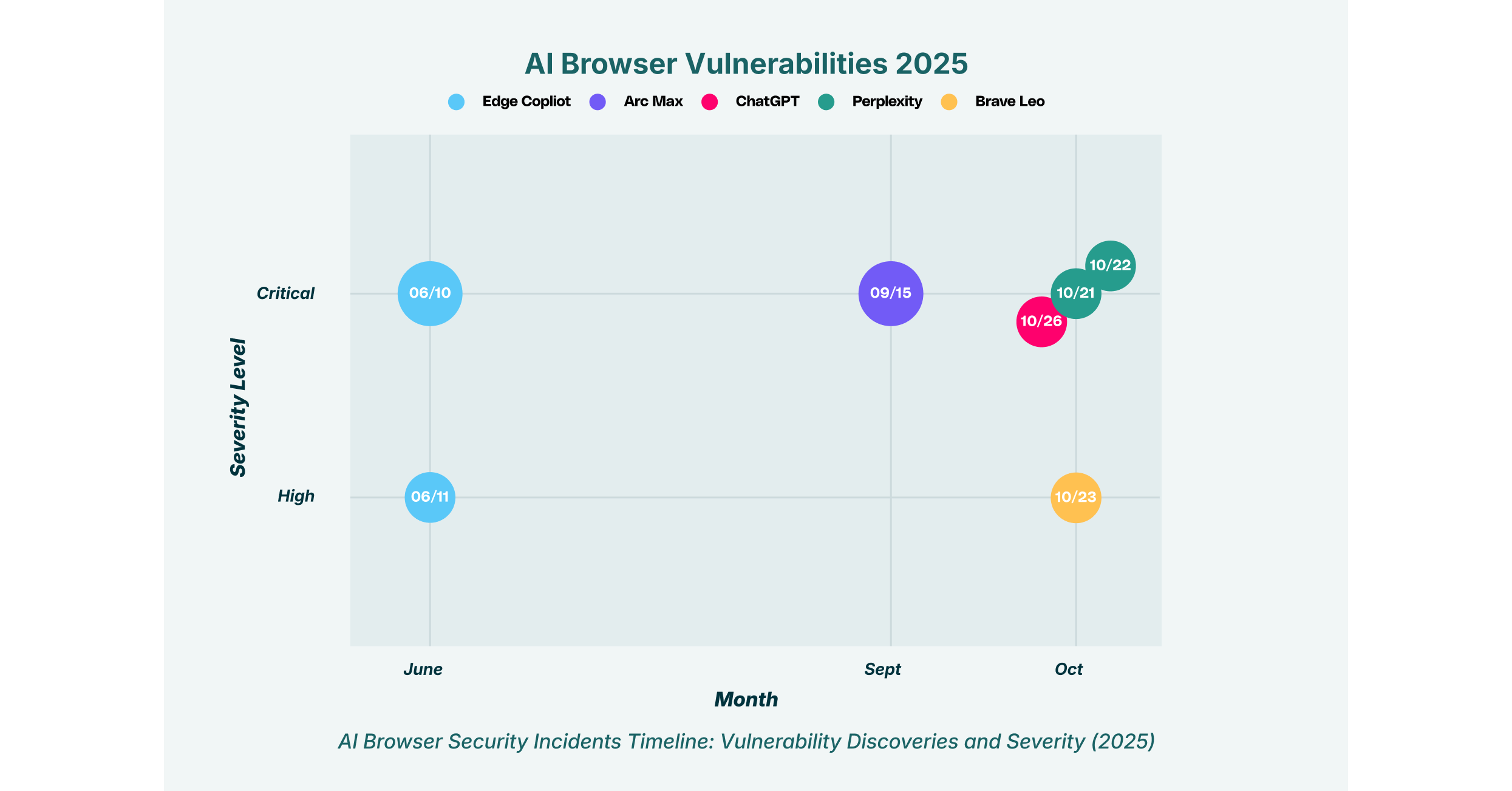

Последните открития подчертават сериозността на тези заплахи. Изследване на LayerX разкри „CometJacking“ – уязвимост в Perplexity Comet, при която една-единствена злонамерена връзка може да инструктира изкуствения интелект да открадне данни от свързани услуги като Gmail и да ги изнесе на сървъра на атакуващия. По подобен начин, недостатък в ChatGPT Atlas на OpenAI позволи на атакуващите да „засегнат“ паметта на изкуствения интелект, използвайки атака за фалшифициране на междусайтови заявки (CSRF), карайки го да изпълнява злонамерен код по команда. Тези инциденти подчертават, че дори най-добрите браузъри с изкуствен интелект въвеждат нови предизвикателства за сигурността, с които остарелите инструменти за сигурност не могат да се справят.

Анализ на най-добрите браузъри с изкуствен интелект

Настоящата екосистема на браузърите с изкуствен интелект е смесица от революционни новодошли и утвърдени играчи, интегриращи функции на изкуствен интелект. Подходите им към сигурността и поверителността се различават драстично, създавайки сложна матрица за вземане на решения за потребителите.

1. Атлас на ChatGPT

ChatGPT Atlas на OpenAI е проектиран да внесе силата на ChatGPT директно в процеса на сърфиране. Първоначалното му издание обаче е било засегнато от значителни пропуски в сигурността. Проучване на LayerX разкри критична уязвимост, която позволява инжектирането на злонамерени инструкции в паметта на ChatGPT, които след това могат да бъдат използвани за изпълнение на отдалечен код. Тази атака е особено мощна върху Atlas, защото потребителите са влезли в ChatGPT по подразбиране.

Освен това, браузърът демонстрира изключително слаби антифишинг възможности. В тестове срещу реални злонамерени уеб страници, Atlas показа 94.2% процент на неуспех, като успешно спря само 5.8% от атаките. Това прави потребителите му с близо 90% по-уязвими към фишинг в сравнение с потребителите на традиционни браузъри като Chrome или Edge, което прави мощните му функции с изкуствен интелект нож с две остриета.

2. Комета на объркването

Perplexity Comet се позиционира като „агентски“ браузър, способен да изпълнява задачи в различни уеб услуги. Тази мощ обаче е свързана със сериозни рискове за сърфиране с изкуствен интелект. Изследователи на LayerX разкриха уязвимостта „CometJacking“, при която създадени URL адреси могат да командват изкуствения интелект да осъществи достъп до паметта си, да кодира чувствителни данни и да ги изпрати на атакуващ. Собствените защити на Perplexity срещу изтичане на данни се оказаха неефективни срещу прости техники за обфускация на данни, като например base64 кодиране.

По-нататъшни изследвания от екипа по сигурността на Brave разкриха друг критичен недостатък: индиректно инжектиране на prompts чрез стеганография. Нападателите могат да скрият злонамерен текст в екранна снимка и когато потребителят поиска от Comet да анализира изображението, неговата OCR технология извлича и изпълнява скритата команда. Това може да позволи на изкуствения интелект да има достъп до други отворени раздели и да краде информация от удостоверени сесии. Тестовете на LayerX също установиха, че защитата му от фишинг е силно недостатъчна, като е спряла само 7% от атаките.

3. Сигма ИИ

Sigma AI се отличава с философия, която поставя поверителността на първо място, предлагайки функции като вградена VPN, блокиране на реклами и криптирани от край до край разговори с изкуствен интелект. Компанията насърчава строг ангажимент за „без проследяване“ и набляга на спазването на GDPR, позиционирайки се като лидер в частното сърфиране с изкуствен интелект. Този ангажимент означава, че потребителските разговори не се използват за обучение на модели, а архитектурата ѝ е проектирана да минимизира събирането на данни.

Този строг подход към поверителността обаче въвежда функционални ограничения. Невъзможността на Sigma да осъществява достъп до уеб съдържание за своите функции с изкуствен интелект може да попречи на потребителското изживяване, създавайки компромис между стабилната поверителност и богатите на функции възможности на изкуствения интелект. Въпреки че са докладвани по-малко публични уязвимости, фокусът му върху поверителността пред агентната функционалност го прави по-консервативен, но потенциално по-малко мощен избор.

4. Браузър Dia

Разработен от екипа, стоящ зад браузъра Arc, Dia има за цел да интегрира изкуствения интелект по-дълбоко в работния процес на потребителите. От гледна точка на сигурността, Dia се представя сравнително добре в защитата от фишинг. Изследванията на LayerX показват, че той ефективно внедрява API-тата за безопасно сърфиране на Google, постигайки процент на откриване на фишинг, почти идентичен с този на Google Chrome.

Въпреки това, опасенията за сигурността остават. Дискусиите в общността подчертават риска, породен от способността на Dia да „вижда всичко“, което потребителят прави, включително активността в мениджърите на пароли или зад корпоративни портали за еднократно влизане (SSO). Този широк достъп, съчетан с ранни съобщения за грешки и сривове, причиняващи пропуски в сигурността, го прави съмнителен избор за корпоративни среди, където ограничаването на данните е критично.

5. Genspark

Genspark е амбициозен браузър с изкуствен интелект, който се стреми към широкообхватна автоматизация на задачи. Въпреки това, неговата сигурност е тревожна. В сравнителен анализ LayerX установи, че Genspark, заедно с Comet, е позволил изпълнението на над 90% от компрометираните уеб страници, което показва почти пълна липса на ефективна защита срещу фишинг.

Към тези опасения се добавят и съобщенията за фрагментирана политика за поверителност, разделена между различните домейни на компанията, и сериозни пропуски в сигурността, открити в приложението за Android. Въпреки че архитектурата, базирана на Chromium, включва стандартен sandbox, слоят с изкуствен интелект въвежда неограничени рискове, които го правят една от по-уязвимите опции на пазара.

6. Arc Max

Arc Max не е самостоятелен браузър, а набор от функции с изкуствен интелект, интегрирани в браузъра Arc, ориентиран към сигурността. The Browser Company, разработчикът на Arc, демонстрира проактивен подход към сигурността, като стартира програма за откриване на грешки и издава публични бюлетини за сигурност. Въпреки че в неговата функция „Boost“ беше открита критична уязвимост, позволяваща изпълнението на код, тя беше бързо отстранена, преди да засегне потребителите.

Моделът за поверителност на Arc е ключово предимство. Той деактивира телеметрията и пръстовите отпечатъци по подразбиране и предлага блокиране на тракери, което е по-агресивно от това на Chrome. Тази основа прави Arc Max по-надежден вариант за потребители, които искат функции с изкуствен интелект без обширно проследяване на данни.

7. Edge Copilot

Интегрирането на Copilot от Microsoft в браузъра Edge носи мощни възможности за изкуствен интелект, но също така въвежда значителни корпоративни рискове. Изследователи по сигурността откриха „EchoLeak“ (CVE-2025-32711), критична уязвимост без кликване, която може да позволи на хакер да открадне чувствителни данни от Microsoft 365, включително файлове на OneDrive и чатове в Teams, просто като изпрати злонамерен имейл до потребител.

Друг недостатък (CVE-2024-38206), открит в Copilot Studio, демонстрира уязвимост от страна на сървъра (SSRF), която може да разкрие вътрешна облачна инфраструктура. Тези уязвимости показват, че дори развитите технологични гиганти се борят с предизвикателствата, свързани със защитата на браузващите агенти с изкуствен интелект, което прави сигурността на браузърите с изкуствен интелект основен проблем за всяка организация, използваща екосистемата на Microsoft 365.

8. Смелият Лео

Brave Leo е AI асистентът за браузъра Brave, ориентиран към поверителността. Верен на мисията на Brave, Leo е проектиран за поверителност. Всички потребителски заявки се анонимизират чрез обратен прокси, а разговорите не се съхраняват или използват за обучение на модели, което го прави отличен избор за потребители, които държат на поверителността.

Въпреки това, Leo не е имунизиран срещу уязвимости, свързани с изкуствен интелект при сърфиране. Изследователите откриха грешка в бързото инжектиране, при която скрити HTML елементи на уеб страница биха могли да манипулират изхода на Leo, потенциално подвеждайки потребителите с фалшиви съобщения или фишинг връзки. Въпреки че основната сигурност на Brave е силна, това откритие доказва, че самият слой с изкуствен интелект остава жизнеспособен вектор за атака дори в по-засилен браузър.

9. Оперна ария

Изкуственият интелект на Opera, Aria, е интегриран във водещия браузър на компанията и е изграден върху дългогодишната технология за браузъри на компанията. За разлика от някои от по-новите, по-експериментални браузъри с изкуствен интелект, Aria не е била обект на толкова много публични разкрития за уязвимости. Сигурността му вероятно се възползва от зрялата рамка на браузъра Opera, която включва стандартни функции като блокиране на реклами и проследяване.

Opera поддържа политика за публично разкриване на уязвимости и програма за награди за грешки, за да се справи с проблеми със сигурността. Въпреки че Aria може да не предлага усъвършенстваните „агентски“ възможности на браузъри като Comet, интеграцията ѝ в по-утвърдена и стабилна платформа може да представлява по-нисък непосредствен рисков профил за потребителите, които дават приоритет на стабилността пред най-съвременните функции на изкуствения интелект. Липсата на докладвани сериозни недостатъци, специфични за изкуствения интелект, не означава, че е безрискова, но предполага по-консервативна и потенциално по-безопасна имплементация.

Таблица за сравнение на сигурността на браузърите с изкуствен интелект

| Browser | Ключова(и) функция(и) за сигурност | Забележима уязвимост/риск | Резултат за защита от фишинг | Модел за обработка на данни |

| Атлас на ChatGPT | Нативно интегриран с ChatGPT. | CSRF атака „Tainted Memories“; дистанционно изпълнение на код. | 5.8% (Изключително ниско) | Базиран в облака, свързан с OpenAI акаунт. |

| Комета на объркването | Възможности на агенти в уеб услуги. | Извличане на данни чрез „CometJacking“ чрез URL адрес; бързо инжектиране чрез екранни снимки. | 7% (Изключително ниско) | Базиран в облак, обработва съдържанието на страницата. |

| Сигма ИИ | Криптиран от край до край чат с изкуствен интелект; вградена VPN. | Ограничена функционалност поради строг контрол на поверителността. | Не е тествано | Криптирано, без профилиране на потребителите. |

| Браузър Dia | Интегрирани работни процеси с изкуствен интелект. | Широк достъп до потребителски данни зад SSO; проблеми с надеждността. | 46% (на нивото на Chrome) | Базиран в облака, изпраща съдържание на страницата за заявки. |

| Genspark | Функции за автоматизация на задачи. | Позволява >90% от злонамерените страници; фрагментирана политика за поверителност. | <10% (Изключително ниско) | Обработка, базирана в облак. |

| Arc Max | Програма за награди за грешки; блокиране по подразбиране за проследяване. | Открита и поправена е уязвимост във функцията „Boost“. | Не е тествано | Фокус върху поверителността; деактивира телеметрията по подразбиране. |

| Edge Copilot | Дълбока интеграция с Microsoft 365. | Кражба на данни с нулево кликване „EchoLeak“; недостатъци на SSRF в Copilot Studio. | ~53% (Добро) | Базиран в облак, интегриран с данни за наематели на M365. |

| Смелият Лео | Анонимизирани заявки чрез обратен прокси. | Бързо инжектиране чрез скрити HTML елементи. | Не е тестван (браузърът Brave е силен сам по себе си) | Анонимизиран прокси; не се съхраняват или използват данни за обучение. |

| Оперна ария | Вграден в установената рамка на браузъра Opera. | По-малко публични разкрития, свързани с изкуствения интелект; разчита на сигурността на браузъра. | Не е тествано | Обработка, базирана в облак. |

Предизвикателството на предприятието: Сенчеста ИТ и неуправлявани рискове

Разпространението на тези браузъри с изкуствен интелект създава значително предизвикателство пред управлението на предприятията. Когато служителите самостоятелно внедряват тези инструменти, за да повишат производителността, те неволно разширяват повърхността за атака на организацията чрез феномен, известен като „Shadow SaaS“. Това неуправлявано използване се случва извън видимостта и контрола на ИТ екипите и екипите по сигурността, заобикаляйки установените протоколи за сигурност на SaaS и защита на данните. Много от тези браузъри, особено тези с лоша защита от фишинг, се превръщат в лесни входни точки за нападателите.

Представете си сценарий, в който разработчик, използващ уязвим браузър с изкуствен интелект, като Genspark или Atlas, моли изкуствения интелект да помогне за отстраняване на грешки в част от патентован код. Добре насочена атака с prompt injection може да измъкне този код без знанието на разработчика, което да доведе до кражба на интелектуална собственост. Именно тук стратегията за реагиране при откриване и изтичане на данни от браузъра става от съществено значение. Организациите вече не могат да разчитат само на сигурността на ниво мрежа или крайна точка. Те се нуждаят от подробна видимост в самия браузър, за да наблюдават за рискови разширения, да откриват злонамерени скриптове в реално време и да прилагат политики, които предотвратяват изтичането на данни, независимо кой браузър служителят избере да използва. Защитата от повреди в скритата ИТ защита изисква решение, което работи на ниво браузър.