Společnost LayerX Research identifikovala koordinovanou sadu rozšíření prohlížeče Chrome, která jsou prodávána jako Nástroje pro vylepšení a zvýšení produktivity ChatGPT. V praxi jsou však tato rozšíření určena k odcizení identit uživatelů v ChatGPT.Kampaň se skládá z alespoň 16 různých rozšíření vyvinuto stejným aktérem hrozby, aby se dosáhlo co nejširšího rozšíření.

Tato kampaň se shoduje s širším trendem: rychlý nárůst zavádění rozšíření prohlížečů s umělou inteligencí, jejichž cílem je pomoci uživatelům s jejich každodenními potřebami v oblasti produktivity. I když je většina z nich zcela neškodná, Mnoho z těchto rozšíření napodobuje známé značky, aby si získalo důvěru uživatelů., zejména těch, které jsou navrženy pro vylepšení interakce s rozsáhlými jazykovými modely. Vzhledem k tomu, že tato rozšíření stále více vyžadují hlubokou integraci s ověřenými webovými aplikacemi, zavádějí podstatně rozšířenou plochu pro útoky z prohlížečů.

Naše analýza ukazuje, že rozšíření v této kampani implementují společný mechanismus, který zachycuje tokeny ověřování relace ChatGPT a přenáší je do backendu třetí stranyVlastnictví takových tokenů poskytuje přístup na úrovni účtu ekvivalentní přístupu uživatele, včetně přístupu k historii konverzací a metadatům. Útočníci tak mohou replikovat přístupové údaje uživatelů k ChatGPT a vydávat se za ně, což jim umožňuje přístup ke všem konverzacím, datům nebo kódu uživatele v ChatGPT.

Tento objev podtrhuje potřebu, aby korporace monitorovaly a omezovaly používání rozšíření umělé inteligence třetích stran, protože by mohla krást citlivé informace.

I když tato rozšíření nezneužívají zranitelnosti v samotném ChatGPT, jejich design umožňuje únos relace a skrytý přístup k účtu, což představuje významné riziko pro bezpečnost a soukromí.

V současné době, s touto kampaní je spojeno přibližně 900 stažení – což je ve srovnání s GhostPoster or RolyPoly VPNRozsah útoku je sice zřejmým ukazatelem jeho relevance, ale není jediným. Optimalizátory GPT jsou populární a v internetovém obchodě Chrome je dostatek vysoce hodnocených a legitimních nástrojů, takže si lidé mohou snadno nevšimnout varovných signálů. Jedna z variant má… „vybrané“ logo v němž se uvádí, že „dodržuje doporučené postupy pro rozšíření Chrome“.

Stačí jedna iterace, aby se škodlivé rozšíření stalo populárním. Věříme, že optimalizátory GPT se brzy stanou stejně populárními jako (ne více než) VPN rozšíření, a proto jsme upřednostnili publikaci této analýzy. Naším cílem je ji zastavit DŘÍVE, než dosáhne kritického množství.

Rozšíření prohlížečů s umělou inteligencí jako nově vznikající útočná plocha

Rozšíření prohlížeče zaměřená na umělou inteligenci se stala běžnou součástí pracovních postupů pro uživatele, kteří hledají zvýšení produktivity z generativních platforem umělé inteligence. Tyto nástroje často vyžadují:

- Přístup k ověřeným službám umělé inteligence

- Úzké propojení se složitými jednostránkovými aplikacemi

- Zvýšené kontexty provádění v prohlížeči

Díky tomu mají rozšíření umělé inteligence jedinečnou pozici pro sledování citlivých běhových dat, včetně artefaktů ověřování. Tato kombinace vysoká oprávnění, důvěra uživatelů a rychlé přijetí což z nich dělá stále atraktivnější vektor pro zneužívání.

Rozšíření analyzovaná v tomto výzkumu ukazují, jak lze legitimně vypadající nástroje umělé inteligence využít k získání trvalého přístupu k uživatelským účtům, aniž by bylo nutné zneužívat softwarové zranitelnosti nebo spouštět konvenční bezpečnostní kontroly.

Technická analýza

Zachycení a exfiltrace tokenů relace

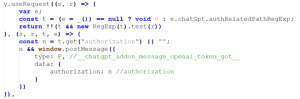

Hlavním bezpečnostním problémem zjištěným v rámci kampaně je zachycení tokenu relace ChatGPT.

Ve všech analyzovaných variantách (s jednou výjimkou) implementují rozšíření následující pracovní postup:

- Skript obsahu je vložen do chatgpt.com a spuštěno v HLAVNÍM světě JavaScriptu stránky.

- Skript zachytí prohlížeč window.fetch funkce, která mu umožňuje sledovat odchozí požadavky iniciované webovou aplikací ChatGPT.

Obrázek 1. Zapojení Fetch API

- Když je detekován požadavek obsahující autorizační hlavičku, je extrahován token relace.

Obrázek 2. Extrakce autorizačního tokenu

- Druhý obsahový skript tuto zprávu přijme a odešle token na vzdálený server.

Tento přístup umožňuje operátorovi rozšíření ověřit se u služeb ChatGPT pomocí aktivní relace oběti a získat historii chatů a konektorů všech uživatelů (Google Drive, Slack, Git-hub a další citlivé zdroje dat).

Spuštění hlavního světového skriptu

Skript pro zachycení obsahu rozšíření spuštěný v HLAVNÍM světě:

Obrázek 3. Nastavení HLAVNÍHO světa pro skript obsahu

Spouštění obsahových skriptů v HLAVNÍ svět JavaScriptu umožňuje přímá interakce s nativním běhovým prostředím stránky, spíše než aby fungoval v izolovaném prostředí skriptů obsahu v Chromu.

Konkrétně se jedná o kód rozšíření:

- Běží ive stejném kontextu spuštění jako samotná webová aplikace

- Má přístup ke stejným objektům, funkcím a stavu v paměti JavaScriptu, které používá stránka.

- Může přepsat nebo zabalit nativní API (např. window.fetch, XMLHttpRequest, Promise, funkce definované aplikací)

- Může pozorovat nebo manipulovat s běhovými daty, která nikdy neprocházejí sítí nebo DOM, včetně:

- ověřovací hlavičky před přenosem

- tokeny v paměti a artefakty relace

- objekty stavu aplikace používané frontendovým frameworkem

Zveřejnění dat za hranicemi tokenu

Kromě tokenu relace ChatGPT se na server třetí strany odesílají následující data:

- Metadata rozšíření (verze, lokalizace, identifikátory klientů)

- Telemetrie využití a data událostí

- Přístupové tokeny vydané backendem používané rozšiřující službou

Tato data umožňují útočníkovi dále rozšiřovat přístupové tokeny a umožňují trvalou identifikaci uživatelů, behaviorální profilování a dlouhodobý přístup ke službám třetích stran. V kombinaci lze tyto datové prvky použít ke korelaci aktivity napříč relacemi, odvození vzorců používání a udržování průběžného přístupu i po jediné interakci s prohlížečem, což zvyšuje jak dopad na soukromí, tak potenciální dosah jakéhokoli zneužití nebo kompromitace podpůrné infrastruktury.

Rozsah a distribuce kampaně

Z 16 identifikovaných rozšíření v této kampani, 15 z nich bylo distribuováno prostřednictvím internetového obchodu Chrome, zatímco jedno rozšíření bylo publikováno prostřednictvím tržiště doplňků pro Microsoft Edge.V době psaní tohoto článku jsou všechna identifikovaná rozšíření stále dostupná v příslušných obchodech.

Většina rozšíření v kampani vykazuje relativně nízký počet individuálních instalací, přičemž pouze malá podmnožina dosáhne vyššího přijetí. V LayerX doufáme, že touto publikací bude kampaň zastavena v rané fázi s minimálním dopadem.

Ukazatele infrastruktury a kampaně

Několik ukazatelů naznačuje, že tato rozšíření jsou součástí jediná koordinovaná kampaň, spíše než nezávislé vývojové snahy:

- Sdílená, minimalizovaná kódová základna opakovaně použitá napříč různými ID rozšíření

- Konzistentní charakteristiky vydavatelů, a to i přes použití více záznamů

- Velmi podobné ikony, značky a popisy

Obrázek 4. Vizuální podobnosti

- Dávkové nahrávání s více rozšířeními publikovanými ve stejný den

- Synchronizované časové osy aktualizací s několika rozšířeními aktualizovanými současně

- Sdílená backendová infrastruktura, kde všechna rozšíření komunikují se stejnou doménou

- Překrývající se legitimní funkcionalita posiluje vnímanou důvěryhodnost

Včasná detekce pomocí Extension Intelligence

Společnost LayerX Research dokázala tuto kampaň identifikovat a přiřadit ji v rané fázi díky kombinaci Detekce rozšíření prohlížeče a analýza podobnosti kódu řízená umělou inteligencí.

Konkrétně naše detekční schopnosti umožnily:

- Identifikace sdílených, minifikovaných artefaktů kódu napříč více ID rozšíření

- Korelace rozšíření s téměř identickým chováním za běhu, a to i přes odlišné názvy a popisy funkcí

- Rozpoznávání variantních proliferačních vzorců, kdy je v koordinovaných dávkách publikováno a aktualizováno více rozšíření s překrývajícími se funkcemi

Díky těmto signálům jsme mohli rozšíření seskupit do jedné kampaně před jejich širokým přijetím, což zdůrazňuje důležitost proaktivní viditelnosti v ekosystémech rozšíření prohlížečů s tím, jak se nástroje umělé inteligence neustále rozšiřují.

Závěr

Tato studie zdůrazňuje, jak lze využít rozšíření prohlížeče zaměřená na platformy umělé inteligence k dosažení přístup na úrovni účtu prostřednictvím legitimních mechanismů relace, bez zneužívání zranitelností nebo nasazení zjevného malwaru.

Kombinací provádění v MAIN-worldu se zachycením autentizačních tokenů získali operátoři trvalý přístup k uživatelským účtům a zároveň zůstali v mezích standardního webového chování. Takové techniky je obzvláště obtížné odhalit pomocí tradičních nástrojů pro zabezpečení koncových bodů nebo sítě.

Vzhledem k tomu, že platformy umělé inteligence jsou nadále integrovány do podnikových i osobních pracovních postupů, měla by být rozšíření prohlížeče interagující s ověřenými službami umělé inteligence považována za… vysoce rizikový software a podroben přísné kontrole.

Indikátory kompromisu (IOC)

Rozšíření

| ID | Název rozšíření | Instalace |

| lmiigijnefpkjcenfbinhdpafehaddag | Složka ChatGPT, stahování hlasových příkazů, správce výzev, bezplatné nástroje – ChatGPT Mods | 605 |

| obdobankihdfckkbfnoglefmdgmblcld | Stahování hlasu ChatGPT, stahování převodu textu na jazyk – ChatGPT Modifikace | 156 |

| kefnabicobeigajdngijnnjmljehknjl | Pin chatu, záložka v ChatGPT – ChatGPT Modifikace | 18 |

| Pokud se chcete dozvědět více, kontaktujte nás. | Navigátor zpráv ChatGPT, posouvání historie – ChatGPT Mods | 11 |

| pfgbcfaiglkcoclichlojeaklcfboieh | Přepínání modelu ChatGPT, ukládání pokročilých použití modelu – ChatGPT Mods | 11 |

| hljdedgemmmkdalbnmnpoimdedckdkhm | Export ChatGPT, Markdown, JSON, obrázky – ChatGPT Modifikace | 10 |

| afjenpabhpfodjpncbiiahbknnghabdc | Zobrazení časového razítka ChatGPT – Úpravy ChatGPT | 13 |

| gbcgjnbccjojicobfimcnfjddhpphaod | Hromadné mazání ChatGPT, Správce chatu – Úpravy ChatGPT | 11 |

| ipjgfhcjeckaibnohigmbcaonfcjepmb | Historie vyhledávání ChatGPT, vyhledání konkrétních zpráv – ChatGPT Modifikace | 11 |

| mmjmcfaejolfbenlplfoihnobnggljij | Optimalizace výzvy ChatGPT – Modifikace ChatGPT | 10 |

| lechagcebaneoafonkbfkljmbmaaoaec | Sbalená zpráva – ChatGPT Modifikace | 13 |

| nhnfaiiobkpbenbbiblmgncgokeknnno | Správa a přepínání více profilů – ChatGPT mody | 0 |

| hpcejjllhbalkcmdikecfngkepppoknd | Vyhledávání pomocí ChatGPT – Modifikace ChatGPT | 0 |

| hfdpdgblphooommgcjdnnmhpglleaafj | Počítadlo tokenů ChatGPT – Modifikace ChatGPT | 5 |

| ioaeacncbhpmlkediaagefiegegknglc | Správce výzev ChatGPT, složka, knihovna, automatické odesílání – modifikace ChatGPT | 5 |

| jhohjhmbiakpgedidneeloaoloadlbdj | ChatGPT Mods – Stažení Folder Voice a další bezplatné nástroje | 17 |

Domény

chatgptmods.com

Imagents.top

E-maily

Taktiky, techniky a postupy (TTP)

| Taktika | Technika |

| Obranný únik | LX7.011 (T1036) – Maškaráda |

| Obranný únik | LX7.003 (T1140) – Zmatkování/dezmatkování kódu |

| Přístup k pověření | LX8.004 (T1528) – Ukradnout přístupový token aplikace |

| Provedení | LX4.006 – Únos metody |

Doporučení

Bezpečnostní profesionálové, obránci podniků a vývojáři prohlížečů by měli podniknout následující kroky:

- Klasifikujte rozšíření integrovaná s umělou inteligencí jako privilegované aplikace – Rozšíření, která se integrují s ověřenými platformami umělé inteligence, by měla být považována za vysoce rizikový a privilegovaný software, protože jejich přístup k běhovému stavu a artefaktům ověřování překračuje přístup typických doplňků prohlížeče.

- Nasazení technologie monitorování rozšíření založené na chování k detekci neoprávněné síťové aktivity nebo podezřelé manipulace s DOM.