Οι αναζητήσεις στον Ιστό και τις βάσεις δεδομένων αποτελούν το θεμέλιο όλης της επιχειρηματικής καινοτομίας και έρευνας, καθιστώντας την ως μία από τις πιο ζωτικές διαδικασίες στο χώρο εργασίας του σήμερα.

Καθώς οι εργαζόμενοι καρπώνονται τα οφέλη της υβριδικής εργασίας, οι συνήθειες περιήγησης γίνονται όλο και πιο διάσπαρτες, κοινοποιημένες σε δημόσιες και ιδιωτικές συσκευές με ελάχιστη σκέψη. Ως αποτέλεσμα, ο πολλαπλασιασμός της υποδομής περιήγησης έχει επεκταθεί πολύ πέρα από τα όρια της παραδοσιακής ασφάλειας.

Στο χάσμα μεταξύ των πρωτοκόλλων κυβερνοασφάλειας και των ενεργειών του τελικού χρήστη, οι εισβολείς ευδοκιμούν. Η εκτροπή και η κατάχρηση της προνομιακής θέσης του προγράμματος περιήγησης σε μια επιχείρηση μπορεί να μειωθεί σε ένα μόνο κλικ. Η επίθεση μπορεί να λάβει πολλές διαφορετικές μορφές, από την εμφάνιση οποιουδήποτε περιεχομένου μπορεί να φανταστεί ο τελικός χρήστης, την πειρατεία ενός συνδεδεμένου μικροφώνου ή κάμερας web ή την παράνομη εκτόξευση κακόβουλου κώδικα.

Η προστασία από διαδικτυακές απειλές ξεκινά με την πλατφόρμα ασφαλείας του προγράμματος περιήγησης

Μάθετε περισσότερα

Αναφορά Έρευνας Ασφάλειας προγράμματος περιήγησης 2023

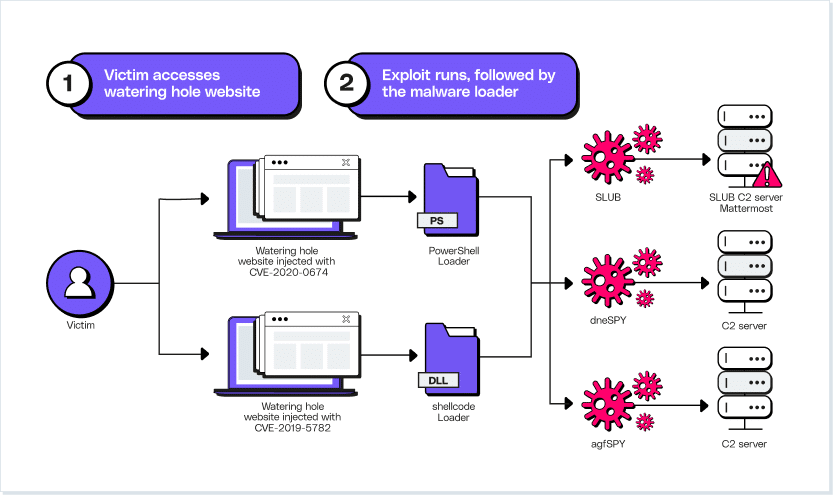

Μάθετε περισσότεραΟι επιθέσεις με προγράμματα περιήγησης έχουν επεκταθεί πολύ πέρα από τις δυνατότητες εκμετάλλευσης του Chrome zero-day. Για παράδειγμα, μια τεχνική που ονομάζεται «tabnabbing» δείχνει μια απίστευτα λεπτομερή κατανόηση της συμπεριφοράς του τελικού χρήστη. Μόλις ανοίξει μια μολυσμένη σελίδα, η επίθεση περιμένει έως ότου ο χρήστης σταματήσει να αλληλεπιδρά με τη σελίδα. Ενδεικτικό ενός χρήστη με πολλές ανοιχτές καρτέλες, η καρτέλα στη συνέχεια ανακατευθύνεται σε μια ψεύτικη σελίδα σύνδεσης που μιμείται την εμφάνιση μιας γνήσιας υπηρεσίας όπως το Microsoft 365. Μετά την τελική επιστροφή τους, ο χρήστης θεωρεί ότι η καρτέλα είναι το γνήσιο αντίστοιχο, εισάγοντας τα διαπιστευτήριά του απευθείας στη βάση δεδομένων του εισβολέα.

Το χάσμα μεταξύ της ασφάλειας του προγράμματος περιήγησης και της προστασίας του τελικού χρήστη μπορεί να γεφυρωθεί μόνο μέσω μιας ειδικά σχεδιασμένης λύσης, η οποία μπορεί να αποτρέψει διάφορους τύπους εκμεταλλεύσεων του προγράμματος περιήγησης.

BUTTON [Μάθετε για την πλατφόρμα προστασίας του προγράμματος περιήγησης LayerX]

Τι είναι τα Browser Exploits;

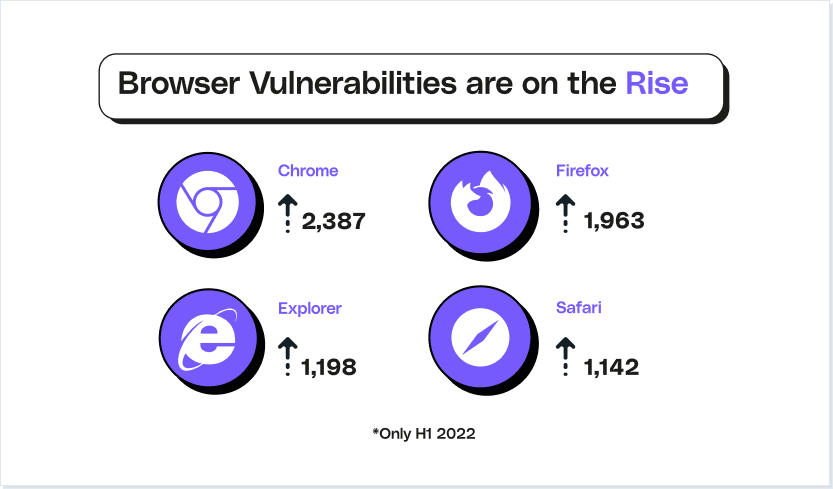

Οι εκμεταλλεύσεις προγράμματος περιήγησης περιγράφουν κάθε μορφή κακόβουλου κώδικα που στοχεύει να χειραγωγήσει τις καλύτερες προθέσεις του χρήστη, που επιτυγχάνονται με την αξιοποίηση των ενσωματωμένων ελαττωμάτων σε ένα τμήμα λογισμικού. Το Πρόγραμμα CVE κωδικοποιεί κάθε εκμετάλλευση που κυκλοφόρησε δημόσια και, μόνο το 2022, αυτή η λίστα αυξήθηκε κατά άλλες 22 χιλιάδες. Τα προγράμματα περιήγησης ιστού προσφέρουν πληθώρα κακόβουλων ευκαιριών χάρη στο ρόλο τους στη σύνδεση ενός χρήστη με τον παγκόσμιο ιστό. Για μια εκμετάλλευση του προγράμματος περιήγησης, ο εισβολέας θα προσπαθήσει να επιβάλει την είσοδο σε ένα ιδιωτικό δίκτυο μέσω μιας ενιαίας ιστοσελίδας ή ευπάθειας του προγράμματος περιήγησης. Οι εκμεταλλεύσεις του προγράμματος περιήγησης εκμεταλλεύονται οποιαδήποτε παράβλεψη προκειμένου να στείλουν κακόβουλο κώδικα στο πρόγραμμα περιήγησης της συσκευής. Αυτό μπορεί να δώσει στον εισβολέα πρόσβαση σε μεγάλες προσωπικές πληροφορίες. επιτρέψτε τους να παραδίδουν κακόβουλο λογισμικό στη συσκευή. και μετακινηθείτε πλευρικά για να διεισδύσετε σε ολόκληρα δίκτυα.

Τα exploit είναι απίστευτα ισχυρά, με την αγορά exploit να επιτρέπει σε επιτιθέμενους με μικρό τεχνικό υπόβαθρο να προκαλέσουν πραγματική ζημιά. Η απόλυτη δημοτικότητα των τεσσάρων μεγαλύτερων προγραμμάτων περιήγησης (Google Chrome, Mozilla Firefox, Microsoft Edge και Apple Safari) οδήγησε στην εκτόξευση της ζήτησης για exploits του προγράμματος περιήγησης. Οι ερευνητές σημείωσαν ότι οι πωλήσεις του πακέτου εκμετάλλευσης RIG έχουν εκραγεί πρόσφατα, με το πακέτο να διευκολύνει τη λήψη του RedLine Stealer Trojan μέσω ενός ελαττώματος του Internet Explorer που έχει επιδιορθωθεί από τότε.

Τύποι εκμεταλλεύσεων προγράμματος περιήγησης

Οι εκμεταλλεύσεις του προγράμματος περιήγησης ποικίλλουν τόσο στον τρόπο λειτουργίας τους όσο και τα αυτογκόλ των επιτιθέμενων. Ενώ οι λήψεις με κίνηση, όπου τα αρχεία κατεβαίνουν χωρίς να το γνωρίζει ο χρήστης, αντιπροσωπεύουν μια κρυφή μορφή εμφύτευσης κακόβουλου λογισμικού, τα παραβιασμένα πρόσθετα τρίτων μπορούν να διαβρώσουν τις κατά τα άλλα εξαιρετικά ασφαλείς συνήθειες περιήγησης.

Ασφάλεια Ιστού έχει ωθηθεί σε οριακό σημείο με έξι βασικούς τρόπους:

#1. Εκμεταλλεύσεις εκτέλεσης κώδικα στο πρόγραμμα περιήγησης

Η εκτέλεση κώδικα στο πρόγραμμα περιήγησης αντιπροσωπεύει το χειρότερο από τα χειρότερα – ευτυχώς, αυτές οι επιθέσεις είναι επίσης οι πιο σπάνιες. Τα προγράμματα περιήγησης είναι εγγενώς πολύπλοκα, με υποσυστήματα που εκτείνονται από την απόδοση HTML έως την ανάλυση CSS και οι κανονικές ενημερώσεις κώδικα κινδυνεύουν να παρουσιάσουν μικροσκοπικά ελαττώματα. Χρειάζεται μόνο μια μικρή επίβλεψη προγραμματιστή για να δοθεί στους εισβολείς αρκετό έδαφος για να εκτελέσουν κακόβουλο κώδικα. Από εκεί, το μόνο που χρειάζεται είναι ένα ευάλωτο πρόγραμμα περιήγησης που απλώς επισκέπτεται έναν παραβιασμένο ιστότοπο ή φορτώνει μια διαφήμιση με spiked από κακόβουλο λογισμικό. Αφού επιτευχθεί ο αρχικός συμβιβασμός, οι εισβολείς μπορούν να ξεκινήσουν τη λήψη περαιτέρω συμβιβαστικών πακέτων. κλέψουν ευαίσθητες πληροφορίες από το ίδιο το πρόγραμμα περιήγησης. ή απλώς κρύβονται στο παρασκήνιο, περιμένοντας περαιτέρω οδηγίες.

#2. Εκμεταλλεύσεις εκτέλεσης κώδικα σε προσθήκες

Τα πρόσθετα είναι εξαιρετικά χρήσιμα, προσφέροντας δυναμικές και φιλικές προς τον χρήστη εμπειρίες περιήγησης. Ωστόσο, η γειτνίασή τους με το πρόγραμμα περιήγησης τα καθιστά ιδανικά στοιχεία ενός exploit. Προσφέρουν το πιο εύκολο διάνυσμα για λήψεις με κίνηση. Ακόμη και γνωστά πρόσθετα μπορούν να βρουν τέτοια ανεπιθύμητη προσοχή, καθώς το Flash και η Java έχουν παίξει σημαντικό ρόλο σε προηγούμενες επιθέσεις. Ο διακομιστής Jenkins, δημοφιλής με τα πρόσθετα Java, είναι εμφανώς ανασφαλής σε κάθε είδους επιθέσεις. Τόσο σοβαρά είναι τα τρωτά σημεία του Τζένκινς που ο ρόλος του ήταν κρίσιμος στην ανακάλυψη και τη διαρροή της λίστας απαγόρευσης πτήσης του TSA τον Ιανουάριο του 2023.

#3. Man-in-the-Middle Attacks

Επιτιθέμενος «άνθρωπος στη μέση» είναι οποιοσδήποτε έχει πρόσβαση σε ένα σημείο της σύνδεσης μεταξύ ενός χρήστη και του ιστότοπου. Αυτό τους δίνει τη δυνατότητα να παρατηρούν, ακόμη και να αλλάζουν την επισκεψιμότητα καθώς περνά μεταξύ του διακομιστή web και του προγράμματος περιήγησης. Για ένα πραγματικό παράδειγμα, οι επιθέσεις MitM μπορούν να αλλάξουν τις ενσωματωμένες διευθύνσεις URL ακόμη και σε νόμιμους ιστότοπους, εξαπατώντας τον τελικό χρήστη να κάνει κλικ σε έναν ιστότοπο που ελέγχεται από τους εισβολείς. Οι ιστότοποι που κρυπτογραφούν την επισκεψιμότητά τους βοηθούν στην άρση αυτής της ανησυχίας για την ασφάλεια, αν και οι χρήστες μερικές φορές αγνοούν τις προειδοποιήσεις του προγράμματος περιήγησης πριν επισκεφτούν έναν μη κρυπτογραφημένο ιστότοπο.

Μεγαλύτερη ανησυχία στις μέρες μας είναι η επίθεση Man-in-the-Browser. Εδώ, ένας δούρειος ίππος χρησιμοποιείται για να υποκλέψει και να χειριστεί οποιοδήποτε αίτημα αποστέλλεται από το πρόγραμμα περιήγησης και τα αρχεία συστήματος. Ο πιο συνηθισμένος στόχος αυτής της επίθεσης είναι να μετατρέψει μια ήδη εκτεθειμένη συσκευή σε όχημα οικονομικής απάτης: το πρόγραμμα περιήγησης εμφανίζει την προβλεπόμενη συναλλαγή του χρήστη ενώ ο trojan καταγράφει κρυφά τα τραπεζικά διαπιστευτήρια του θύματος. Το κακόβουλο λογισμικό στο πρόγραμμα περιήγησης ή στο λειτουργικό σύστημα παρουσιάζει μια εσωτερική απειλή. μια περιοχή όπου η κρυπτογράφηση TLS και SSL είναι ανίσχυρη.

#4. Διαδικτυακή δέσμη ενεργειών

Οι δυναμικοί ιστότοποι έχουν αποδείξει την αξία τους στη μείωση των ποσοστών εγκατάλειψης και τη βελτίωση της απόδοσης επένδυσης (ROI). Ωστόσο, το Javascript που οδηγεί αυτούς τους ιστότοπους που ανταποκρίνονται στους χρήστες συχνά αντιμετωπίζεται στο πρόγραμμα περιήγησης του ίδιου του πελάτη, χωρίς να χρειάζεται να ταξιδέψετε πίσω στον διακομιστή. Μόλις ένα πρόγραμμα περιήγησης φορτώσει την αυθεντική ιστοσελίδα, στη συνέχεια αναζητά τη συσχετισμένη JavaScript για περαιτέρω ενέργειες για συγκεκριμένους χρήστες. Αόρατο από τον διακομιστή ιστού, αυτό επιτρέπει σε έναν εισβολέα να προσθέσει κακόβουλο κώδικα σε μια γνήσια διεύθυνση URL ιστότοπου.

Ένα διαφωτιστικό παράδειγμα αυτού είναι οι ιστότοποι που περιέχουν μη απολυμανμένα νήματα σχολίων. Ένας εισβολέας μπορεί να δημοσιεύσει ένα σχόλιο που περιέχει JavaScript ενσωματωμένη μεταξύ δύο tags. With that comment posted, any browser that loads the page will see this comment as executable, paving the way for payload implementation.

#5. SQL Injection

Η έγχυση SQL εκμεταλλεύεται τοποθεσίες που δέχονται πληροφορίες από τους χρήστες και παρέμεινε ένα σταθερό ζήτημα καθ' όλη τη διάρκεια της τελευταίας δεκαετίας ανάπτυξης του Διαδικτύου. Η Structured Query Language (SQL) προσέφερε την πρώτη τυπική μέθοδο για την αποθήκευση και την ανάκτηση δεδομένων από συνδεδεμένες βάσεις δεδομένων. Τώρα αποτελεί ζωτικό μέρος της υποδομής εταιρικών εφαρμογών και τοποθεσιών, η εγγύτητα της γλώσσας σε ευαίσθητα δεδομένα υψηλής αξίας την καθιστά φυσικό στόχο για εκμετάλλευση. Οι επιθέσεις SQL injection επικεντρώνονται στην προσθήκη σχολίων σε έναν ιστότοπο που σχηματίζουν δηλώσεις SQL – παρόμοια με την τεχνική του XSS που αναγκάζει το πρόγραμμα περιήγησης να εκτελέσει πρόσθετο κώδικα. Στη συνέχεια, η δήλωση SQL εκτελείται στον ιστότοπο που δέχεται επίθεση και στην υποκείμενη βάση δεδομένων του, επιστρέφοντας τμήματα δεδομένων στον εισβολέα.

Αν και ο πειρασμός να περιοριστεί αυτή η επίθεση αποκλειστικά σε μία γλώσσα, οι ιστότοποι που βασίζονται σε άλλες γλώσσες εκτός της SQL μπορούν να πέφτουν θύματα του ίδιου μηχανισμού. Οι επιθέσεις χωρίς SQL λειτουργούν ακριβώς με την ίδια διαδικασία, καθιστώντας το ένα προσαρμόσιμο και κερδοφόρο εκμετάλλευση του προγράμματος περιήγησης.

#6. Δηλητηρίαση DNS

Τα προγράμματα περιήγησης δεν βλέπουν το διαδίκτυο όπως εμείς οι άνθρωποι. Τα ονόματα τομέα μπορεί να ενσωματώνουν το όνομα της εταιρείας φιλοξενίας, αλλά τα προγράμματα περιήγησης απαιτούν έναν πιο ακριβή τρόπο αναγνώρισης του ιστότοπου που θα φορτώσει. Το DNS συνδέει τη διεύθυνση IP κάθε ιστότοπου με το αξιομνημόνευτο όνομα τομέα που γνωρίζουμε και αναγνωρίζουμε. Για λόγους αποτελεσματικότητας, οι ISP τρέχουν τους δικούς τους διακομιστές DNS, οι οποίοι μοιράζονται δεδομένα από άλλους. Οι δρομολογητές στο σπίτι τοποθετούν αυτές τις αποθήκες DNS πιο κοντά στον τελικό χρήστη και κάθε συσκευή εκτελεί τη δική της τοπική κρυφή μνήμη, εξοικονομώντας χρόνο αποθηκεύοντας προηγούμενα αποτελέσματα.

Κάθε μία από αυτές τις κρυφές μνήμες μπορεί να δηλητηριαστεί. όταν ένας εισβολέας εισβάλλει και αλλάξει μια καταχώριση, το πρόγραμμα περιήγησης μπορεί πλέον να συσχετίσει το όνομα τομέα για το google.com με μια διεύθυνση IP ενός ιστότοπου που ελέγχεται από τους εισβολείς. Οποιοσδήποτε ιστότοπος είναι ευάλωτος σε αυτό και είναι μια επίθεση που μπορεί να εξαπλωθεί γρήγορα. Εάν διάφοροι πάροχοι υπηρεσιών διαδικτύου λαμβάνουν τις πληροφορίες DNS τους από έναν παραβιασμένο διακομιστή, οι προσωρινές μνήμες κατάντη που βασίζονται όλες σε αυτήν την καταχώρηση γίνονται φορείς επίθεσης. Για μέγιστη απόδοση επένδυσης αυτού του είδους η επίθεση τείνει να επικεντρώνεται σε χρηματοπιστωτικά ιδρύματα, με στόχο την εξαπάτηση των χρηστών ώστε να παραδώσουν διαπιστευτήρια λογαριασμού. Η ζημιά που προκαλεί αυτή η επίθεση στη φήμη των νόμιμων επιχειρήσεων – και στους τραπεζικούς λογαριασμούς των ίδιων των πελατών – είναι απαράμιλλη.

Βέλτιστες πρακτικές για την πρόληψη των εκμεταλλεύσεων του προγράμματος περιήγησης

Πολύ συχνά, η μεγαλύτερη απειλή για την ασφάλεια των επιχειρήσεων είναι ένας ανεπιτήδευτος τελικός χρήστης. Η ίδια η φύση της σύνδεσης στο δημόσιο διαδίκτυο απαιτεί μερικά βασικά πρωτόκολλα που μπορούν να αποκλείσουν και να αποτρέψουν επιθέσεις. Ταυτόχρονα, αυτές οι συνήθειες ασφάλειας ιστού δεν μπορούν να κανιβαλίσουν την παραγωγικότητα του χρήστη. Οι χρήστες σε αυτή τη λεπτή γραμμή είναι τεράστιες ποσότητες διαφόρων λύσεων ασφαλείας.

Διατηρήστε τα προγράμματα περιήγησης ενημερωμένα

Η βάση για κάθε εφαρμογή και πρόγραμμα περιήγησης που έχει πρόσβαση στον ιστό, ενημερωμένο λογισμικό είναι μια αναγκαιότητα. Όταν ανακαλύπτονται τρωτά σημεία, η ενημέρωση κώδικα γίνεται αγώνας αγώνα με τον χρόνο πριν οι επιτιθέμενοι κάνουν χρήση αυτών. Οι τακτικές και αυστηρές ενημερώσεις παρέχουν σε ένα πρόγραμμα περιήγησης σημαντική προστασία από μερικές από τις πιο εντυπωσιακές προσπάθειες εκτέλεσης απομακρυσμένου κώδικα.

Χρησιμοποιήστε HTTPS

Το HTTPS προσφέρει μια ασφαλή και κρυπτογραφημένη μορφή επικοινωνίας μεταξύ ενός προγράμματος περιήγησης και οποιουδήποτε συνδεδεμένου διακομιστή. Οι χρήστες θα πρέπει να γνωρίζουν πώς να αναγνωρίζουν έναν ιστότοπο που προστατεύεται από HTTPS κοιτάζοντας τη γραμμή URL του προγράμματος περιήγησης, όπου ένα μικρό λουκέτο θα υποδηλώνει την κατάσταση πλήρους κρυπτογράφησης του ιστότοπου. Εάν ένας ιστότοπος εξακολουθεί να χρησιμοποιεί HTTP, τα τέσσερα μεγάλα προγράμματα περιήγησης εμφανίζουν όλα μια προειδοποίηση ασφαλείας στον τελικό χρήστη, η οποία πρέπει να ληφθεί υπόψη.

Χρησιμοποιήστε μοναδικούς κωδικούς πρόσβασης

Η επαναχρησιμοποίηση του κωδικού πρόσβασης είναι ένα χρόνιο και ατελείωτο εμπόδιο στην πορεία προς την ασφάλεια της επιχείρησης. Ο λόγος πίσω από αυτό είναι απλός: με τόσες πολλές εφαρμογές, λογαριασμούς και σελίδες στις οποίες πρέπει να συνδεθούν, οι τελικοί χρήστες αναγκάζονται συχνά να βασίζονται απλώς σε λίγους παλιούς πιστούς – ίσως με μερικούς επιπλέον αριθμούς για όρεξη. Οι συνέπειες αυτής της συνήθειας είναι εντυπωσιακές, ωστόσο, καθώς η επαναχρησιμοποίηση κωδικού πρόσβασης μετατρέπει την αγορά συμβιβασμού του λογαριασμού στην παράνομη βιομηχανία πολλών δισεκατομμυρίων δολαρίων που είναι σήμερα. Οι χρήστες πρέπει να γνωρίζουν περιστατικά όπως η λίστα RockYou21, η οποία περιλαμβάνει χιλιάδες ελεύθερα διαθέσιμα διαπιστευτήρια, που έχουν κλαπεί από πραγματικούς λογαριασμούς. Η αυστηρή υγιεινή κωδικού πρόσβασης – που υποστηρίζεται από διαχειριστές κωδικών πρόσβασης ή αυτοματοποιημένες υπενθυμίσεις επαναφοράς κωδικού πρόσβασης – δεν ήταν ποτέ πιο σημαντική.

Αποκλεισμός αναδυόμενων παραθύρων και διαφημίσεων

Οι αναδυόμενες διαφημίσεις προσφέρουν ένα τέλειο όχημα για την παράδοση κακόβουλου κώδικα. Ωστόσο, ο αποκλεισμός αυτών μπορεί να είναι πιο δύσκολος από ό,τι αναμενόταν. Ενώ τα σύγχρονα προγράμματα περιήγησης προσφέρουν έναν τρόπο αυτόματης αποκλεισμού όλων των νέων αναδυόμενων παραθύρων, αυτό μπορεί να εμποδίσει την παραγωγική εμπειρία χρήστη. Μια παραδοσιακή λύση είναι η Ασφαλής Πύλη Ιστού (SWG). Αυτό προσφέρει μια μορφή προστασίας για προγράμματα περιήγησης σε εταιρικό επίπεδο, βοηθώντας στον καθορισμό μιας περιμέτρου μεταξύ των χρηστών και του εξωτερικού ιστού. Οι διευθύνσεις URL αποκλείονται σύμφωνα με τις πολιτικές ασφάλειας της επιχείρησης, εξαλείφοντας γνωστές κακόβουλες διευθύνσεις URL. Ωστόσο, οι νέοι κακόβουλοι ιστότοποι αντιπροσωπεύουν μια επίμονη ανησυχία.

Προστατέψτε την περιήγησή σας με το LayerX

Οι απειλές έχουν επεκταθεί πολύ πέρα από την προστασία του προγράμματος περιήγησης που προσφέρουν οι λύσεις ασφαλείας patchwork. Η διατήρηση της ασφάλειας των χρηστών έναντι των μυριάδων απειλών περιήγησης απαιτεί κάτι νέο: μια συνεκτική, εστιασμένη στον χρήστη πλατφόρμα ασφαλείας του προγράμματος περιήγησης.

Το LayerX προσφέρει αυτήν την προσέγγιση αιχμής στην ασφάλεια του προγράμματος περιήγησης. Δίνοντας προτεραιότητα στην ορατότητα στην άκρη, το εργαλείο επέκτασης επιτρέπει την ανάλυση σε πραγματικό χρόνο όλων των συμβάντων περιήγησης. Ο αισθητήρας του προγράμματος περιήγησης συγκεντρώνει πρώτα αυτά τα δεδομένα. αξιολόγηση της συμπεριφοράς της ιστοσελίδας, της δραστηριότητας των χρηστών και των χαρακτηριστικών του προγράμματος περιήγησης. Το άλλο στοιχείο - ο επιβολής - ξεκινά μια ενέργεια μόλις εντοπιστεί κακόβουλος κώδικας. Αυτή η πτυχή ωθεί την ασφάλεια του προγράμματος περιήγησης πολύ πέρα από το υπερβολικά ακατέργαστο, δυαδικό μοντέλο απόκρισης «αποκλείστε ή επιτρέπετε». Με την έναρξη ή τη διακοπή ορισμένων ενεργειών του προγράμματος περιήγησης και την έγχυση κώδικα για την χειρουργική εξουδετέρωση των επικίνδυνων στοιχείων της σελίδας, η απρόσκοπτη εμπειρία χρήστη δεν είναι πλέον το τίμημα για την ασφάλεια του προγράμματος περιήγησης.

Η καθοδήγηση της ανάλυσης των στοιχείων του προγράμματος περιήγησης υψηλού κινδύνου είναι η υποκείμενη μηχανή Plexus. Αυτή η πλατφόρμα ανάλυσης διπλού κινητήρα λειτουργεί τόσο στην ίδια την επέκταση του προγράμματος περιήγησης όσο και σε μια πιο κεντρική υπηρεσία cloud. Όλα τα συμβάντα που συγκεντρώθηκαν από τους αισθητήρες εντός επέκτασης τροφοδοτούνται στον κινητήρα Plexus, αναλύονται και εμπλουτίζονται με δεδομένα από το LayerX Threat Intel Cloud. Αυτό συνδυάζει την ευαισθησία του κινδύνου περιβάλλοντος κάθε χρήστη με τις μακροοικονομικές επισκοπήσεις μας για τις σημερινές τάσεις απειλών του προγράμματος περιήγησης. Προσφέροντας ένα στοιχείο συμφραζομένων σε κάθε στάδιο ανάλυσης, το Plexus επιτρέπει τη λήψη προληπτικών προστατευτικών ενεργειών πριν από την ενεργοποίηση ενός ωφέλιμου φορτίου.

Ενώ το LayerX δεν προσθέτει καθυστέρηση ή απογοήτευση στην εμπειρία χρήστη, οι τελικοί χρήστες του δεν ήταν το μόνο επίκεντρο. Η ταχεία διαφοροποίηση των τεχνολογικών στοίβων κάθε οργανισμού – και η επακόλουθη έκρηξη λύσεων ασφαλείας – έχουν επίσης επηρεάσει σημαντικά τις ομάδες ασφαλείας. Η ασφάλεια για το μέλλον απαιτεί διαφορετική προσέγγιση. Η ευκολία εκτέλεσης είναι ένας σημαντικός δείκτης του πόσο γρήγορα ταξινομείται μια πρακτική ασφαλείας. για τη μείωση της επιφάνειας επίθεσης, το LayerX έθεσε ως στόχο τη συγκέντρωση όλων των σχετικών εργασιών σε μια ενιαία σαφή διεπαφή. Αυτό όχι μόνο δίνει ένα παράθυρο στη συνολική στάση ασφαλείας ενός οργανισμού, αλλά προσφέρει περαιτέρω πληροφορίες για τα εκτεθειμένα κενά – καθώς και τη δυνατότητα να επιλύονται τα προβλήματα αποτελεσματικά και απρόσκοπτα.