Firma LayerX Research zidentyfikowała skoordynowany zestaw rozszerzeń przeglądarki Chrome sprzedawanych jako Narzędzia zwiększające wydajność i ulepszające ChatGPT. W praktyce jednak te rozszerzenia mają na celu kradzież tożsamości użytkowników ChatGPT.Kampania składa się z co najmniej 16 różnych rozszerzeń opracowane przez tego samego sprawcę zagrożenia, w celu dotarcia do jak najszerszego grona odbiorców.

Kampania ta wpisuje się w szerszy trend: szybki wzrost adopcji rozszerzeń przeglądarek opartych na sztucznej inteligencji, mające na celu pomoc użytkownikom w zaspokajaniu ich codziennych potrzeb związanych z produktywnością. Chociaż większość z nich jest całkowicie nieszkodliwa, wiele z tych rozszerzeń naśladuje znane marki, aby zyskać zaufanie użytkowników, zwłaszcza te zaprojektowane w celu usprawnienia interakcji z dużymi modelami językowymi. Ponieważ rozszerzenia te coraz częściej wymagają głębokiej integracji z uwierzytelnianymi aplikacjami internetowymi, wprowadzają one istotnie rozszerzoną powierzchnię ataku przeglądarki.

Nasza analiza pokazuje, że rozszerzenia w tej kampanii wdrażają wspólny mechanizm, który przechwytuje tokeny uwierzytelniania sesji ChatGPT i przesyła je do zewnętrznego zapleczaPosiadanie takich tokenów zapewnia dostęp na poziomie konta równoważny dostępowi użytkownika, w tym dostęp do historii konwersacji i metadanych. W rezultacie atakujący mogą replikować dane uwierzytelniające użytkowników do ChatGPT i podszywać się pod nich, uzyskując dostęp do wszystkich konwersacji, danych lub kodu użytkownika w ChatGPT.

Odkrycie to podkreśla potrzebę monitorowania i ograniczania przez korporacje stosowania rozszerzeń sztucznej inteligencji innych firm, ponieważ mogą one kraść poufne informacje.

Chociaż te rozszerzenia nie wykorzystują luk w samym ChatGPT, ich konstrukcja umożliwia przechwytywanie sesji i ukryty dostęp do konta, co stanowi poważne ryzyko dla bezpieczeństwa i prywatności.

Obecnie z tą kampanią wiąże się około 900 pobrań — kropla w morzu w porównaniu GhostPoster or RolyPoly VPN. Jednakże, choć skala ataku jest oczywistym wskaźnikiem jego istotności, nie jest to jedyny wskaźnik. Optymalizatory GPT są popularne i w sklepie Chrome Web Store jest wystarczająco dużo wysoko ocenianych i legalnych, aby użytkownicy mogli łatwo przeoczyć jakiekolwiek znaki ostrzegawcze, a jedna z odmian ma logo „polecane” w którym stwierdzono, że „przestrzega zalecanych praktyk dotyczących rozszerzeń przeglądarki Chrome”.

Wystarczy jedna iteracja, aby złośliwe rozszerzenie stało się popularne. Wierzymy, że optymalizatory GPT wkrótce staną się równie popularne (nie więcej niż) rozszerzenia VPN, dlatego priorytetowo potraktowaliśmy publikację tej analizy. Naszym celem jest jej zablokowanie, ZANIM osiągnie masę krytyczną.

Rozszerzenia przeglądarek AI jako nowy obszar ataku

Rozszerzenia przeglądarek zorientowane na sztuczną inteligencję stały się powszechnym elementem przepływu pracy dla użytkowników poszukujących wzrostu produktywności dzięki generatywnym platformom AI. Narzędzia te często wymagają:

- Dostęp do uwierzytelnionych usług AI

- Ścisłe powiązanie ze złożonymi aplikacjami jednostronicowymi

- Podwyższone konteksty wykonywania w przeglądarce

W rezultacie rozszerzenia AI mają wyjątkową możliwość obserwacji wrażliwych danych środowiska wykonawczego, w tym artefaktów uwierzytelniania. To połączenie wysokie uprawnienia, zaufanie użytkowników i szybkie przyjęcie sprawiają, że stają się coraz bardziej atrakcyjnym wektorem nadużyć.

Rozszerzenia analizowane w tym badaniu pokazują, w jaki sposób narzędzia sztucznej inteligencji, które wyglądają na legalne, mogą być wykorzystywane do uzyskiwania trwałego dostępu do kont użytkowników bez wykorzystywania luk w oprogramowaniu lub uruchamiania konwencjonalnych kontroli bezpieczeństwa.

Analiza techniczna

Przechwytywanie i eksfiltracja tokenów sesji

Podstawowym problemem bezpieczeństwa zidentyfikowanym w trakcie kampanii było przechwytywanie tokenów sesji ChatGPT.

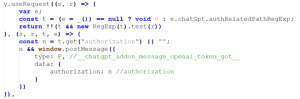

We wszystkich analizowanych wariantach (z jednym wyjątkiem) rozszerzenia implementują następujący przepływ pracy:

- Skrypt treści jest wstrzykiwany do chatgpt.com i wykonywane w GŁÓWNYM środowisku JavaScript strony.

- Skrypt zaczepia przeglądarkę okno.pobierz funkcja umożliwiająca obserwację żądań wychodzących inicjowanych przez aplikację internetową ChatGPT.

Rysunek 1. Hakowanie interfejsu API pobierania

- Gdy zostanie wykryte żądanie zawierające nagłówek autoryzacyjny, wyodrębniany jest token sesji.

Rysunek 2. Ekstrakcja tokena autoryzacyjnego

- Drugi skrypt zawartości odbiera tę wiadomość i przesyła token do zdalnego serwera.

Dzięki temu podejściu operator rozszerzenia może uwierzytelnić się w usługach ChatGPT, korzystając z aktywnej sesji ofiary, a także uzyskać historię wszystkich czatów i łączników użytkowników (dane z dysku Google, Slacka, Git-huba i innych poufnych źródeł danych).

Wykonanie skryptu MAIN World

Skrypt przechwytywania treści rozszerzenia wykonywany w świecie MAIN:

Rysunek 3. Główne ustawienia świata dla skryptu zawartości

Wykonywanie skryptów treści w GŁÓWNY świat JavaScript Umożliwia bezpośrednia interakcja z natywnym środowiskiem wykonawczym strony, zamiast działać w odizolowanym środowisku skryptów zawartości przeglądarki Chrome.

Dokładniej rzecz biorąc, oznacza to kod rozszerzenia:

- Działa iw tym samym kontekście wykonania co sama aplikacja internetowa

- Ma dostęp do tych samych obiektów JavaScript, funkcji i stanu w pamięci, z których korzysta strona

- Może przesłaniać lub opakowywać natywne interfejsy API (np. window.fetch, XMLHttpRequest, Promise, funkcje zdefiniowane przez aplikację)

- Może obserwować lub manipulować danymi czasu wykonania, które nigdy nie przechodzą przez sieć ani DOM, w tym:

- nagłówki uwierzytelniania przed transmisją

- tokeny w pamięci i artefakty sesji

- obiekty stanu aplikacji używane przez framework front-end

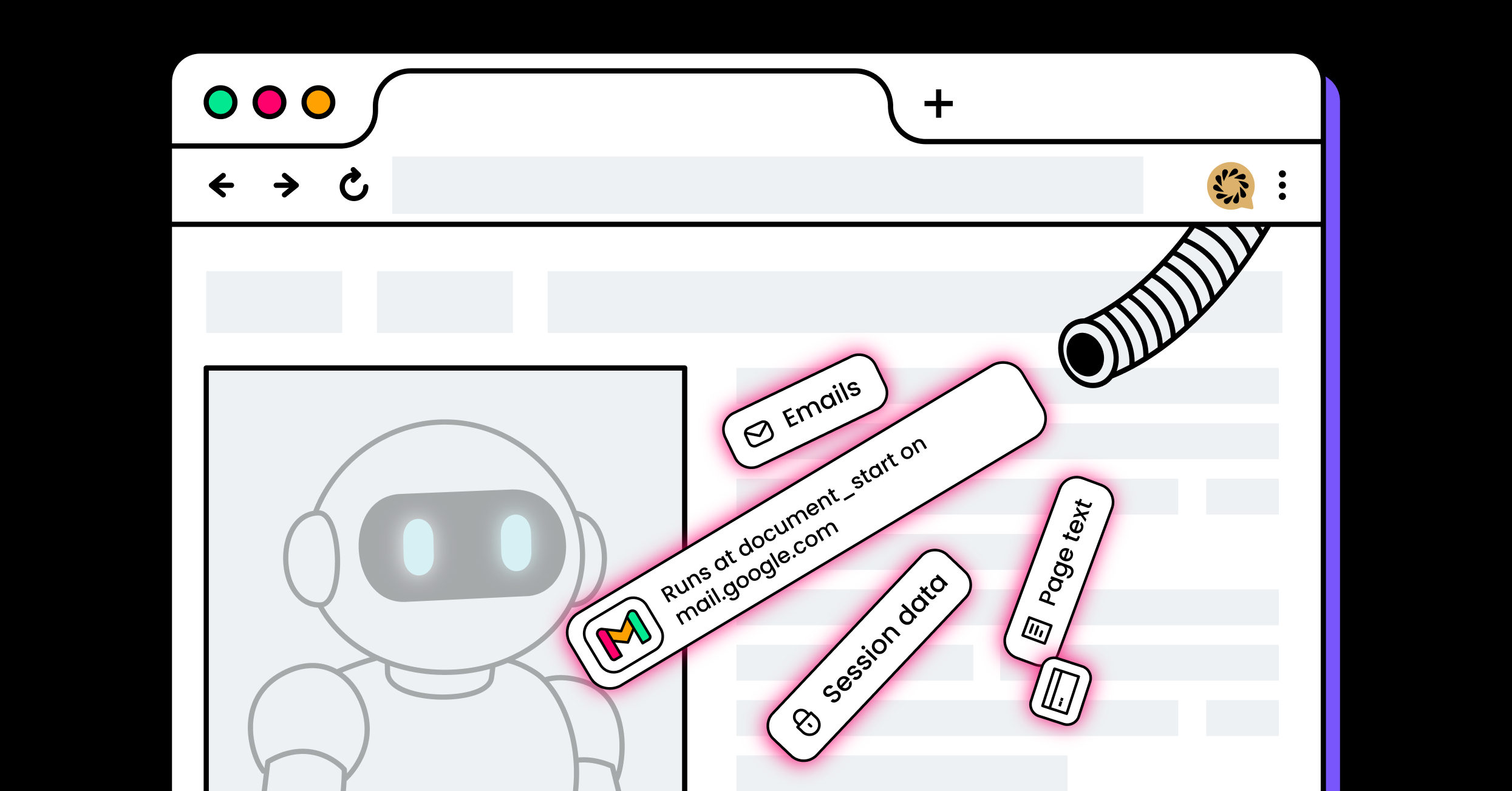

Ujawnienie danych poza tokenem

Oprócz tokena sesji ChatGPT do serwera zewnętrznego wysyłane są następujące dane:

- Metadane rozszerzenia (wersja, ustawienia regionalne, identyfikatory klienta)

- Dane telemetryczne dotyczące użytkowania i zdarzenia

- Tokeny dostępu wydawane przez zaplecze, używane przez usługę rozszerzenia

Dane te umożliwiają atakującemu dalszą rozbudowę tokenów dostępu i umożliwiają trwałą identyfikację użytkownika, profilowanie behawioralne oraz długotrwały dostęp do usług stron trzecich. Połączone elementy danych mogą być wykorzystywane do korelowania aktywności między sesjami, wnioskowania o wzorcach użytkowania i utrzymywania stałego dostępu wykraczającego poza pojedynczą interakcję z przeglądarką, zwiększając zarówno wpływ na prywatność, jak i potencjalny zasięg ewentualnego nadużycia lub naruszenia infrastruktury pomocniczej.

Zakres kampanii i dystrybucja

Spośród 16 zidentyfikowanych rozszerzeń w tej kampanii, 15 rozszerzeń zostało rozprowadzonych za pośrednictwem sklepu Chrome Web Store, natomiast jedno rozszerzenie opublikowano za pośrednictwem sklepu z dodatkami do przeglądarki Microsoft EdgeW chwili pisania tego tekstu wszystkie zidentyfikowane rozszerzenia są nadal dostępne w odpowiednich sklepach.

Większość rozszerzeń w kampanii wykazuje stosunkowo niską liczbę instalacji, a tylko niewielka część z nich osiąga wyższy poziom akceptacji. W LayerX mamy nadzieję, że dzięki tej publikacji kampania zostanie zatrzymana na wczesnym etapie, przy minimalnym wpływie na środowisko.

Wskaźniki infrastruktury i kampanii

Kilka wskaźników sugeruje, że te rozszerzenia są częścią pojedyncza skoordynowana kampania, a nie niezależne wysiłki rozwojowe:

- Wspólna, zminimalizowana baza kodu, ponownie wykorzystywana w wielu identyfikatorach rozszerzeń

- Spójne cechy wydawcy, pomimo stosowania wielu list

- Bardzo podobne ikony, marki i opisy

Rysunek 4. Podobieństwa wizualne

- Przesyłanie zbiorcze z wieloma rozszerzeniami publikowanymi w tym samym czasie

- Zsynchronizowane harmonogramy aktualizacji, z kilkoma rozszerzeniami aktualizowanymi jednocześnie

- Wspólna infrastruktura zaplecza, przy czym wszystkie rozszerzenia komunikują się z tą samą domeną

- Nakładające się na siebie uzasadnione funkcjonalności, wzmacniające postrzeganą wiarygodność

Wczesne wykrywanie za pomocą inteligencji rozszerzonej

Firma LayerX Research była w stanie zidentyfikować i przypisać tę kampanię na wczesnym etapie dzięki połączeniu Wykrywanie rozszerzeń przeglądarki i analiza podobieństwa kodu oparta na sztucznej inteligencji.

Dokładniej rzecz ujmując, nasze możliwości wykrywania umożliwiły:

- Identyfikacja współdzielonych, zminimalizowanych artefaktów kodu w wielu identyfikatorach rozszerzeń

- Korelacja rozszerzeń o niemal identycznym zachowaniu w czasie wykonywania, pomimo różnych nazw i opisów funkcji

- Rozpoznawanie wzorców proliferacji wariantów, w których wiele rozszerzeń o nakładającej się funkcjonalności jest publikowanych i aktualizowanych w skoordynowanych partiach

Sygnały te pozwoliły nam na skupienie rozszerzeń w ramach jednej kampanii przed ich powszechnym przyjęciem, co podkreśla znaczenie proaktywnej widoczności ekosystemów rozszerzeń przeglądarek w miarę ciągłego rozwoju narzędzi opartych na sztucznej inteligencji.

Podsumowanie

W badaniu tym podkreślono, w jaki sposób można wykorzystać rozszerzenia przeglądarek ukierunkowane na platformy AI w celu osiągnięcia dostęp na poziomie konta poprzez legalne mechanizmy sesji, bez wykorzystywania luk w zabezpieczeniach lub instalowania jawnego złośliwego oprogramowania.

Łącząc wykonywanie poleceń w środowisku MAIN z przechwytywaniem tokenów uwierzytelniających, operatorzy uzyskali trwały dostęp do kont użytkowników, nie wykraczając poza standardowe zachowania w sieci. Takie techniki są szczególnie trudne do wykrycia za pomocą tradycyjnych narzędzi do ochrony punktów końcowych lub sieci.

W miarę jak platformy AI są w dalszym ciągu integrowane z przepływami pracy przedsiębiorstw i osób prywatnych, rozszerzenia przeglądarek wchodzące w interakcje z uwierzytelnionymi usługami AI należy traktować jako oprogramowanie wysokiego ryzyka i poddane rygorystycznej kontroli.

Wskaźniki zagrożenia (IOC)

Rozszerzenia

| ID | Nazwa rozszerzenia | Instaluje |

| lmiigijnefpkjcenfbinhdpafehaddag | Folder ChatGPT, pobieranie głosu, menedżer komunikatów, darmowe narzędzia – modyfikacje ChatGPT | 605 |

| obdobankihdfckkbfnoglefmdgmbcld | Pobieranie głosu ChatGPT, pobieranie TTS – modyfikacje ChatGPT | 156 |

| kefnabicobeigajdngijnnjmljehknjl | Przypnij czat ChatGPT, dodaj do zakładek – Modyfikacje ChatGPT | 18 |

| ifjimhnbnbniiiaihphlclkpfikcdkab | Nawigator wiadomości ChatGPT, przewijanie historii – ChatGPT Mods | 11 |

| pfgbcfaiglkcoclichlojeaklcfboieh | Zmiana modelu ChatGPT, zapisywanie zaawansowanych zastosowań modelu – Modyfikacje ChatGPT | 11 |

| hljdedgemmmkdalbnmnpoimdedckdkhm | Eksport ChatGPT, Markdown, JSON, obrazy – ChatGPT Mods | 10 |

| afjenpabhpfodjpncbiiahbknnghabdc | Wyświetlanie znacznika czasu ChatGPT – modyfikacje ChatGPT | 13 |

| gbcgjnbccjojicobfimcnfjddhpphaod | Masowe usuwanie ChatGPT, menedżer czatu – ChatGPT Mods | 11 |

| ipjgfhcjeckaibnohigmbcaonfcjepmb | Historia wyszukiwania w ChatGPT, lokalizowanie konkretnych wiadomości – modyfikacje ChatGPT | 11 |

| mmjmcfaejolfbenlplfoihnobnggljij | Optymalizacja komunikatów ChatGPT – modyfikacje ChatGPT | 10 |

| lechagcebaneoafonkbfkljmbmaaoaec | Zwinięta wiadomość – ChatGPT Mods | 13 |

| nhnfaiiobkpbenbbbiblmgncgokeknnno | Zarządzanie wieloma profilami i przełączanie – ChatGPT Mods | 0 |

| hpcejjllhbalkcmdikecfngkepppoknd | Szukaj z ChatGPT – Modyfikacje ChatGPT | 0 |

| hfdpdgblphooommgcjdnnmhpglleaafj | Licznik tokenów ChatGPT – modyfikacje ChatGPT | 5 |

| ioaeacncbhpmlkediaagefiegegknglc | Menedżer komunikatów ChatGPT, folder, biblioteka, automatyczne wysyłanie – modyfikacje ChatGPT | 5 |

| jhohjhmbiakpgedidneeloaoloadlbdj | ChatGPT Mods – pobieranie folderów głosowych i inne bezpłatne narzędzia | 17 |

domeny

chatgptmods.com

Imagents.top

E-maile

Taktyki, techniki i procedury (TTP)

| Taktyka | Technika |

| Unikanie obrony | LX7.011 (T1036) – Maskarada |

| Unikanie obrony | LX7.003 (T1140) – Zaciemnianie/odciemnianie kodu |

| Dostęp do poświadczeń | LX8.004 (T1528) – Kradzież tokenu dostępu do aplikacji |

| Egzekucja | LX4.006 – Przejęcie metody |

Zalecenia

Specjaliści ds. bezpieczeństwa, osoby odpowiedzialne za obronę przedsiębiorstw i twórcy przeglądarek powinni podjąć następujące działania:

- Klasyfikuj rozszerzenia zintegrowane ze sztuczną inteligencją jako aplikacje uprzywilejowane – Rozszerzenia integrujące się z uwierzytelnianymi platformami AI należy traktować jako oprogramowanie wysokiego ryzyka i o wysokich uprawnieniach, ponieważ ich dostęp do stanu środowiska wykonawczego i artefaktów uwierzytelniania jest większy niż w przypadku typowych dodatków do przeglądarek.

- Rozmieścić technologie monitorowania rozszerzeń oparte na zachowaniu w celu wykrywania nieautoryzowanej aktywności sieciowej lub podejrzanych manipulacji DOM.