Технология искусственного интеллекта прошла путь от экспериментальной игрушки до неотъемлемой части рабочего пространства менее чем за три года. Это мы все знали. Никто не ожидал, насколько быстро она превзойдет традиционные SaaS-решения не только по уровню внедрения, но и по уровню рисков.

Наши новые Отчет о безопасности корпоративных данных ИИ и SaaS за 2025 год, основанный на реальных данных телеметрии браузера корпоративных клиентов LayerX, демонстрирует нечто удивительное: ИИ больше не является «новой» технологией. Теперь это самая большая «слепая зона» для утечки данных в современных компаниях.

И в отличие от электронной почты или обмена файлами, где службы безопасности годами выстраивали систему управления, большая часть использования ИИ происходит в тени: за пределами единого входа, вне видимости и вне контроля предприятия.

Внедрение ИИ происходит с головокружительной скоростью

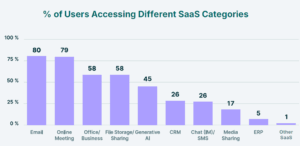

Начнём с заголовка: 45% сотрудников предприятий уже используют инструменты генеративного ИИ. Это почти половина рабочей силы, и это менее чем за три года с момента появления этих инструментов. Для сравнения, таким SaaS-категориям, как файлообмен или видеоконференции, потребовалось более десяти лет, чтобы достичь аналогичного уровня проникновения.

Ещё более поразительно: 92% всех корпоративных ИИ-решений сосредоточено в одном инструменте — ChatGPT. Это делает его не только самой быстрорастущей категорией, но и самой концентрированной. Единая, ориентированная на потребителя платформа стала фактическим стандартом корпоративного ИИ.

Само по себе принятие в таких масштабах не является неожиданностью. Шок наступает, когда смотришь на это сотрудники используют его.

Удивительный путь к данным: копирование/вставка, а не загрузка

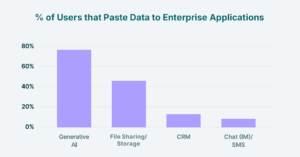

Большинство руководителей служб информационной безопасности беспокоятся о загрузке файлов. И на то есть веская причина: 40% файлов, загруженных в инструменты GenAI, содержат конфиденциальные данные PII или PCI. Это почти половина всех загрузок.

Но настоящий шок кроется в другом. Наши данные показывают, что большая часть конфиденциальных данных вообще не покидает предприятие через загрузки. Они покидают его через копировать / вставить.

- 77% сотрудников вставляют данные в подсказки GenAI

- 82% этих паст поступают из личных аккаунтов

- В среднем сотрудники совершают 14 операций в день в некорпоративные аккаунты, и как минимум 3 из этих операций содержат конфиденциальные данные.

Это превращает скромный буфер обмена, часто игнорируемый бесфайловый и неструктурированный канал, в главный вектор утечки конфиденциальных данных. Только инструменты GenAI обеспечивают 32% всех передач корпоративных данных между персональными.

Традиционные DLP-инструменты, построенные на файлово-ориентированном мониторинге, даже не регистрируют эту активность. Это означает, что предприятия не просто отстают от ИИ-управления — они слепы.

Личные счета правят бал

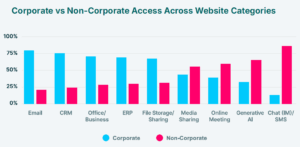

Предприятия инвестировали миллионы в безопасность персональных данных, федерацию и единый вход (SSO). Однако, по нашим данным, эти меры едва ли затрагивают сферу ИИ.

- 67% использования ИИ происходит через неуправляемые личные аккаунты

- 71% входов в CRM и 83% входов в ERP не являются федеративными

- Даже «корпоративные» учетные записи часто защищены только паролем, что делает их функционально неотличимыми от личных учетных записей.

Вывод? Корпоративные решения ≠ безопасны. К системам, содержащим наиболее конфиденциальные данные клиентов и финансовые данные, таким как CRM, ERP, а теперь и ИИ, доступ осуществляется так же, как к обычным приложениям. Контроль личности существует, но сотрудники просто обходят его.

Управление: нигде не найти

Самый парадоксальный вывод нашего исследования заключается в следующем: чем глубже ИИ внедряется в рабочие процессы предприятий, тем меньше им управляют.

Сотрудники вставляют конфиденциальные данные в запросы. Они загружают файлы в учётные записи потребительского уровня. Они входят в систему, используя неуправляемые идентификационные данные. И всё это происходит вне рамок санкционированного контроля.

Сравните это с электронной почтой, где десятилетия DLP, архивирования и федерации создали хоть какие-то барьеры. ИИ, по сравнению с этим, — это Дикий Запад.

И всё же ИИ больше не «зарождается». Он уже учитывает 11% всей предпринимательской деятельности, конкурируя с категориями, которые десятилетиями определяли производительность предприятий. Предприятия работают вслепую в своей самой быстрорастущей категории.

Что делать дальше руководителям служб информационной безопасности

На основании этих данных выделяем три наиболее важных приоритета:

- Относитесь к ИИ как к первоклассной корпоративной категории.

GenAI больше не эксперимент. Только ChatGPT достигает 43% проникновения в корпоративном секторе, что сопоставимо с внедрением Zoom за гораздо более короткий срок. Учитывая, что 45% сотрудников активно используют инструменты ИИ, а на долю ИИ приходится 11% всей активности в корпоративном интернете, GenAI теперь необходимо контролировать с той же строгостью, что и электронную почту и системы обмена файлами. Экспериментальная фаза завершена. Он заслуживает такого же управления и контроля, как электронная почта или файловое хранилище, включая мониторинг как загрузок, так и действий без файлов, таких как копирование/вставка. - Рассматривать нефедеративные корпоративные входы как активные теневые ИТ-ресурсы

Исследование показывает, что даже когда сотрудники используют корпоративные учетные данные для критически важных приложений, таких как ERP (83% без единого входа) и CRM (71% без единого входа), отсутствие федерации единого входа делает эти логины функционально идентичными неуправляемым личным учетным записям. Поэтому вместо того, чтобы просто отдавать приоритет единому входу для новых SaaS-приложений, немедленно переклассифицировать все нефедеративные учетные записи в критических системах как неуправляемые теневые ИТ-ресурсыВам следует немедленно провести аудит, ориентированный именно на ваши ERP- и CRM-системы, чтобы выявить все нефедеративные точки доступа. Относитесь к устранению этих уязвимостей с такой же срочностью, как и к публично открытым серверам, поскольку они представляют собой невидимый и неконтролируемый путь доступа к данным и их кражи. - Внедряйте политики, учитывающие данные, вместо блокировки доступа к личным аккаунтам

Значительная часть загрузок и вставок в GenAI (67% личных аккаунтов) и IM (87% личных аккаунтов) осуществляется через некорпоративные аккаунты. Простая блокировка доступа к этим сервисам часто нецелесообразна и приводит к теневой работе ИТ-отдела. Поэтому следует перейти от бинарной модели «блокировать/разрешить» к контекстно-зависимая, ориентированная на данные политика. Разрешите сотрудникам доступ к личным экземплярам ChatGPT, Google Drive или WhatsApp Web, но используйте элементы управления на уровне браузера, которые специально предотвратить вставку или загрузку в них конфиденциальных корпоративных данных (идентифицированных классификаторами). Этот подход учитывает реалии современных рабочих процессов, одновременно создавая важную границу безопасности вокруг самих данных, а не приложения. - Перенести бюджеты DLP с анализа сети/файлов на управление вставкой на уровне браузера:Результаты показывают, что Копирование/вставка превзошла загрузку файлов как основной канал утечки данныхПри этом 77% сотрудников вставляют данные в инструменты GenAI, а 62% — в приложения для обмена мгновенными сообщениями, содержащие персональные данные (PII/PCI). Традиционные сетевые DLP-решения не учитывают такое перемещение данных без файлов. В связи с этим организациям следует пересмотреть свою стратегию защиты данных и распределение бюджета, отказавшись от мониторинга, ориентированного на файлы. Отдайте приоритет развертыванию встроенных в браузер решений безопасности или безопасные корпоративные браузеры, которые могут проверять, классифицировать и блокировать конфиденциальные данные в событиях копирования/вставки до Данные отправляются через веб-форму, запрос ИИ или окно чата. Ключевым моментом является контроль данных непосредственно в точке действия — браузере, а не только в процессе передачи.

Чем данные LayerX отличаются

В то время как другие отчёты об использовании ИИ основаны на опросах или данных, предоставленных самими пользователями, наш отчёт основан на прямая телеметрия браузера от самих корпоративных пользователей. Это означает отсутствие догадок — только наблюдение за реальной деятельностью в санкционированных, несанкционированных и теневых приложениях.

Эта уникальная точка обзора показывает то, чего не могут показать опросы: основным каналом утечки данных является копирование/вставка, а не загрузка; личные учетные записи доминируют даже в критически важных для бизнеса рабочих процессах; и ИИ — это не просто риск на горизонте, это риск, который существует прямо сейчас.

Выводы

Директора по информационной безопасности потратили годы на выстраивание управления электронной почтой, файловыми хранилищами и санкционированными SaaS-решениями. Тем временем, ИИ стал самой быстрорастущей корпоративной категорией: почти половина сотрудников использует его ежедневно. И почти всё это небезопасно.

Вот в чем парадокс, который раскрывают наши данные: чем незаменимее становится ИИ, тем меньше за ним надзора.

Буфер обмена теперь стал новым рубежем утечек корпоративных данных. ChatGPT стал фактическим стандартом корпоративного ИИ. А неуправляемые учётные записи незаметно меняют правила идентификации.

Задача руководителей служб безопасности заключается не в том, нужно ли контролировать ИИ. А в том, насколько быстро они смогут взять его под контроль — прежде чем невидимый ручеёк утечки данных превратится в поток.

Скачать полный отчет чтобы раскрыть весь масштаб рисков, связанных с данными ИИ и SaaS.