LayerX обнаружил, что браузер Comet от Perplexity на 85% более уязвим к фишингу и веб-атакам, чем Chrome

Новое исследование компании LayerX показывает, что новые браузеры на основе искусственного интеллекта, и в частности браузеры Comet от Perplexity и Genspark, демонстрируют тревожно низкий уровень успешности в блокировке даже плохо разработанных и явно вредоносных фишинговых веб-сайтов.

Эти результаты, основанные на исследовании Паломы Перлов, специалиста по безопасности компании LayerX, имеют решающее значение, поскольку раскрывают новую и расширяющуюся область угроз, связанных с браузерами с искусственным интеллектом. Из этого следует, что без надлежащих мер безопасности пользователи браузеров с искусственным интеллектом подвергаются непропорционально высокому риску стать жертвой фишинга и веб-атак, которые могут использовать встроенный механизм искусственного интеллекта для кражи учётных данных и конфиденциальной информации пользователей.

Браузеры ИИ — новая точка управления для ИИ

Браузеры с искусственным интеллектом (ИИ) — это новый интерфейс для использования ИИ. Новое поколение браузеров с искусственным интеллектом, таких как Comet (от Perplexity), Dia (от создателей браузера Arc), Genspark, Edge Copilot, а также готовящиеся к выпуску браузеры Opera (Neon) и, по слухам, браузер с искусственным интеллектом от OpenAI, интегрируют ИИ непосредственно в повседневный опыт работы в интернете. Однако этот новый рабочий интерфейс также создаёт новую поверхность угроз, которую злоумышленники могут использовать для украсть учетные данные и данные пользователя.

Новое техническое исследование LayerX показало, что новые браузеры с искусственным интеллектом непропорционально Подверженность фишингу и веб-атакам по сравнению с традиционными браузерами без искусственного интеллекта. Лидерами среди браузеров с искусственным интеллектом по уровню уязвимости стали браузеры Comet и Genspark, которые позволили открыть более 90% скомпрометированных веб-страниц.

Хотя современные браузеры не защищены от веб-уязвимостей, они, как правило, включают в себя встроенные механизмы фильтрации известных вредоносных веб-сайтов. Эти механизмы обычно основаны либо на свойствах страницы (например, отсутствие SSL-сертификатов), либо на списках известных опасных веб-сайтов.

Однако исследование LayerX показало, что даже эти возможности в большинстве своем не были реализованы в Comet и Genspark, что повысило уязвимость пользователей этих систем к фишингу и веб-атакам.

Компания LayerX протестировала три новых браузера на основе искусственного интеллекта — Comet, Genspark и Dia. — и сравнили их с двумя самыми популярными браузерами, не использующими ИИ, — Google Chrome и Microsoft Edge.

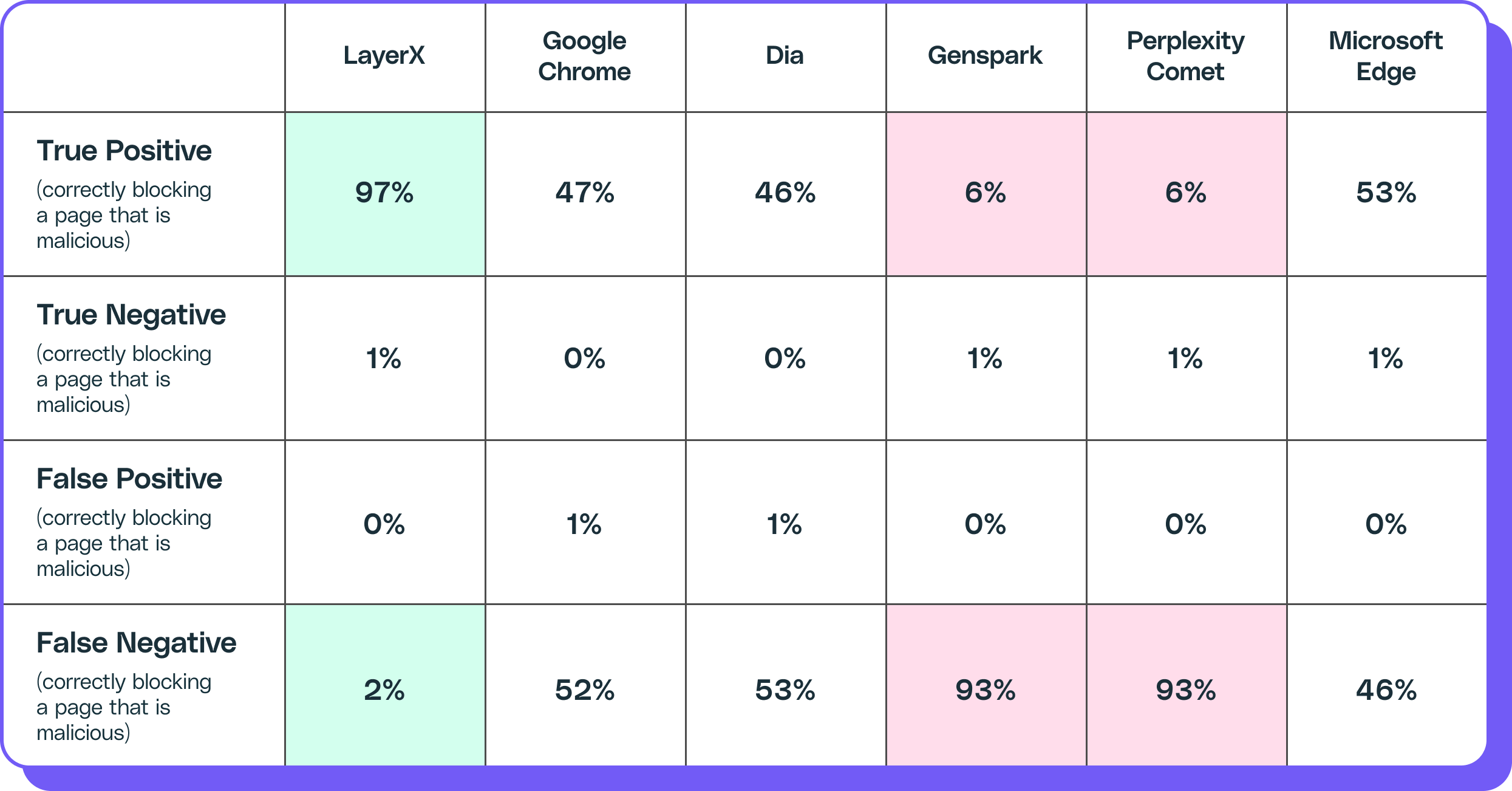

Исследовательская группа LayerX протестировала каждый браузер на 100 последних фишинговых атаках, о которых сообщалось на ведущих сайтах с уязвимостями, таких как OpenPhish и PhishTank.и проверили, разрешено ли им проникновение. Мы также сравнили их с защитой LayerX, развёрнутой через браузерное дополнение LayerX.

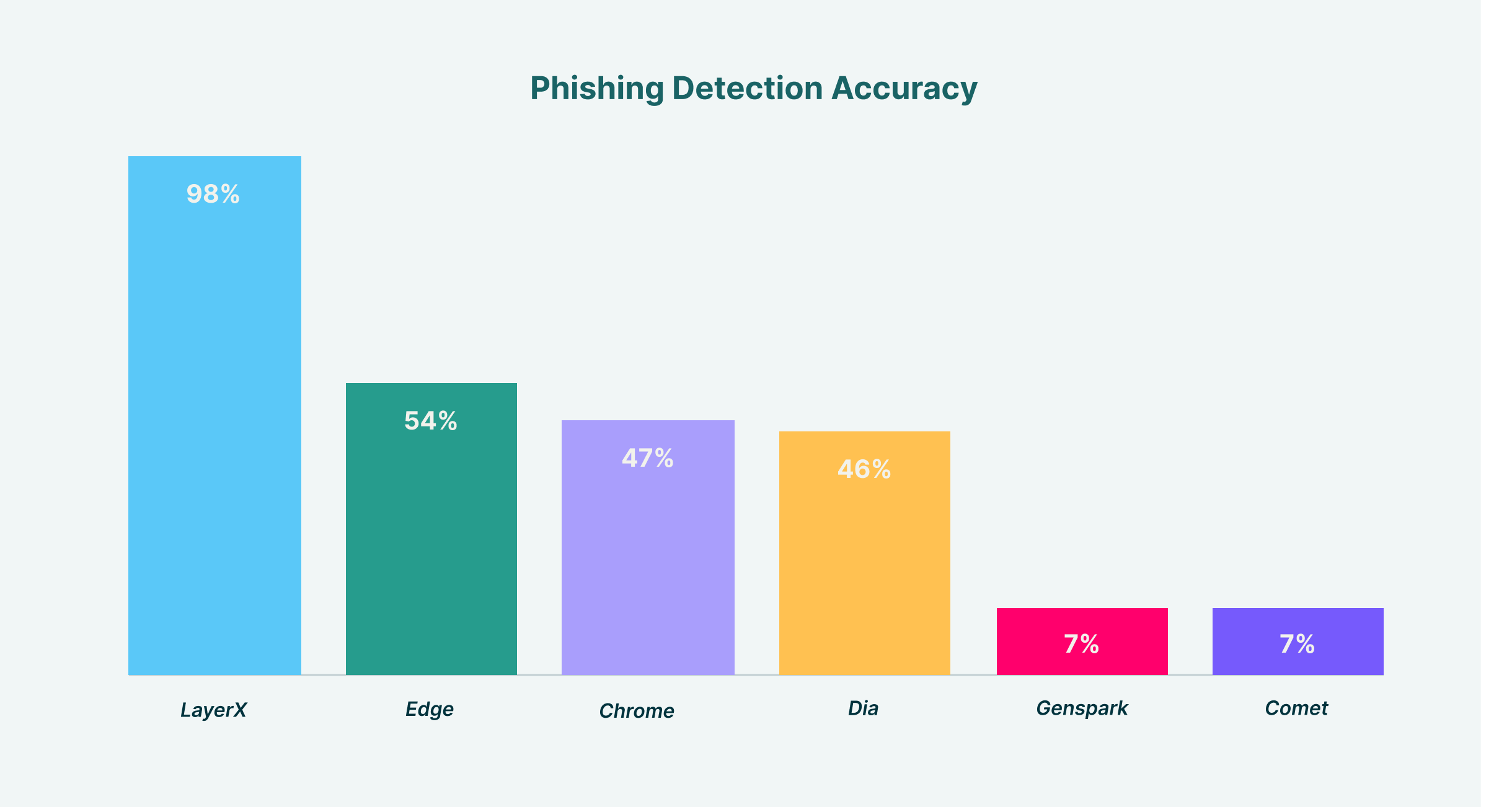

Результаты показывают, что Edge оказался самым эффективным браузером для блокировки фишинга и веб-атак без дополнительных настроек — показатель успешности составил 54%. Google Chrome занял второе место с показателем 47%, а следом за ним — Dia с показателем 46%. Замыкают список Comet и Genspark, набравшие всего по 7% каждый.

Однако встроенная защита на основе искусственного интеллекта LayerX достигает 98% точности при обнаружении попыток фишинга, что показывает, как внешние средства защиты, такие как предлагаемые LayerX, могут эффективно защищать пользователей браузера от фишинга.

Большинство браузеров используют Google для защиты от вредоносного кода и фишинга.

Чтобы понять, как работает большинство средств защиты от фишинга в браузере, сначала нужно разобраться в работе веб-браузеров.

Chrome на сегодняшний день является самым популярным браузером, занимая более 70% мирового рынка.

Однако Google делает исходный код Chrome (за исключением некоторых проприетарных элементов и дополнений) открытым в рамках проекта Chromium. В результате большинство современных веб-браузеров, включая Microsoft Edge, Arc, Brave, Opera и другие, являются производными от Chromium. Это означает, что по сути большинство современных веб-браузеров работают схожим образом, а различия заключаются в основном в пользовательском интерфейсе и дополнительных функциях.

Появление новых браузеров на базе ИИ также в основном основано на базовой платформе Google: Comet (от Perplexity), Dia (от The Browser Company) и Genspark — все они основаны на Chromium.

Однако помимо исходного кода браузера, Google также предоставляет встроенные функции веб-безопасности для защиты от опасных веб-сайтов.

Google предоставляет Безопасный просмотр Служба списков известных вредоносных URL-адресов. Эти списки доступны через API безопасного просмотра (для некоммерческого использования) или API веб-рисков (для коммерческого использования).

Google предлагает два уровня встроенной защиты от фишинга и уязвимостей:

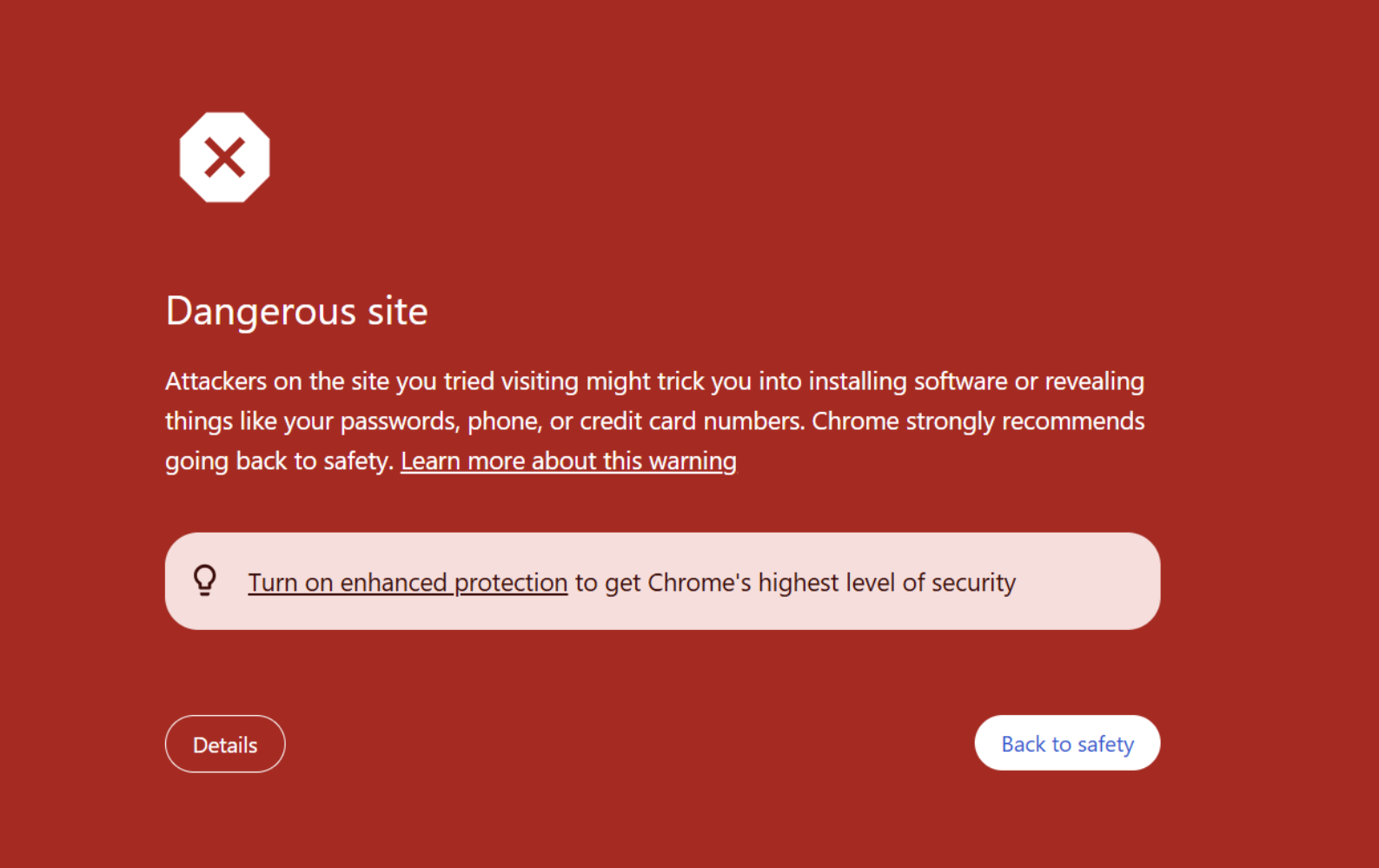

- Списки известных плохих URL-адресов: Защита от известных вредоносных URL-адресов, основанная на списках ранее выявленных веб-страниц. Хотя эта защита охватывает только уже известные вредоносные URL-адреса и не защищает от URL-адресов нулевого часа и быстро меняющихся URL-адресов, она обеспечивает разумную защиту от известных вредоносных веб-сайтов. Эта защита проявляется в блокировке страниц с красным фоном (страницы «красного блока»).

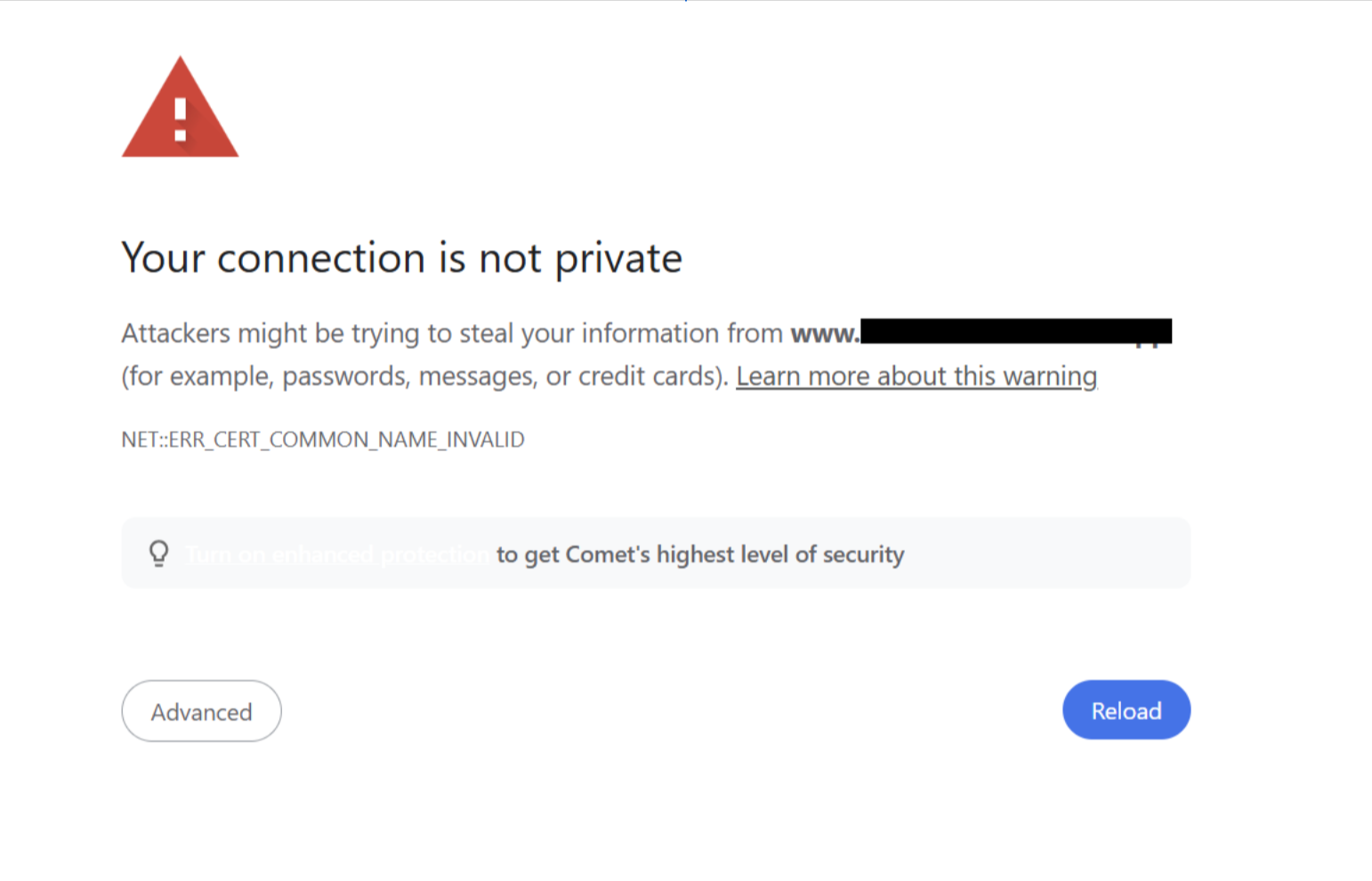

- Обнаружение небезопасных соединений на сетевом уровне: Защита от страниц с неисправными, неполными или отсутствующими сертификатами TLS/SSL. Хотя ошибки в сертификатах шифрования сами по себе не являются доказательством вредоносной активности, они часто указывают на поддельные или маскирующиеся страницы. Эти ошибки проявляются при блокировке страниц с белым фоном (страницы «белого блока»).

Мы обнаружили, что большинство браузеров в этом тесте — все они являются производными от Chromium — в той или иной степени использовали встроенную защиту Google. Однако LayerX выявила значительные различия в степени использования и широте защиты.

Edge показал лучшую общую производительность, Comet и Genspark значительно отстают

Анализ производительности всех браузеров показал, что Edge обладает лучшей встроенной защитой от фишинга с точностью 54%. Edge был единственным браузером, который, по-видимому, не использует защиту от фишинга Google. Хотя оба браузера в целом показали схожие результаты в отношении примерно 80% веб-сайтов, мы обнаружили, что примерно на 14% сайтов Edge имел преимущество, в то время как Chrome точнее выявлял случаи фишинга примерно на 6% веб-сайтов.

Хотя Edge заблокировал лишь чуть больше половины протестированных небезопасных веб-сайтов, он продемонстрировал лучшую производительность «из коробки» среди всех протестированных браузеров, превзойдя Chrome. Это означает, что пользователи Edge (и режима Edge Copilot) имеют наибольшую защиту среди пользователей коммерческих браузеров и браузеров с искусственным интеллектом (разумеется, без использования внешних средств защиты от фишинга).

Chrome — эталон в отрасли — заблокировал менее половины протестированных вредоносных сайтов, а именно 47%. Хотя встроенные механизмы Chrome продемонстрировали эффективность почти в половине случаев, этот тест показывает, что встроенные механизмы самого популярного в мире браузера пропускают более половины фишинговых атак, оставляя пользователей беззащитными.

Более того, поскольку средства защиты безопасного просмотра Chrome основаны на списках известных вредоносных URL-адресов, они по определению оставляют пользователей уязвимыми для новых фишинговых атак «нулевого дня», которые ещё не были помечены и не попали в списки аналитики угроз опасных веб-сайтов. Кроме того, поскольку даже небольшие изменения в URL-адресе могут сделать эту идентификацию бессмысленной, злоумышленники всё чаще используют фишинговые наборы с быстро меняющимися URL-адресами с коротким временем жизни, так что к моменту пометки URL-адреса они уже переходят на новый URL-адрес. Это означает, что защита от фишинга требует более динамичного подхода, основанного на сканировании содержимого и контекста страниц, а не только на репутации URL-адреса.

Dia, который правильно определил 46% фишинговых сайтов, практически сравнялся с Chrome, что свидетельствует о полной реализации API безопасного просмотра Google. Практически каждая страница, заблокированная Chrome, была заблокирована Dia, и наоборот. И наоборот, страницы, не заблокированные в Chrome, также были пропущены в Dia. В целом, результаты двух браузеров совпадали в 97% случаев. В обоих случаях блокировка была обусловлена, главным образом, тем, что URL-адрес был помечен как небезопасный на страницах «красного блока».

Небольшие различия (около 3% случаев), которые мы обнаружили в защите от фишинга в Dia по сравнению с Chrome, мы связываем с небольшими временными задержками между нашими тестами и обновлением вредоносных URL-адресов в списках Google. В целом, наше исследование показывает, что уровень безопасности пользователей Dia сопоставим с уровнем безопасности Google Chrome.

К сожалению, то же самое нельзя сказать о других браузерах, использующих искусственный интеллект.

Comet и Genspark выявили серьёзные пробелы в защите

Исследование LayerX показывает, что у Comet и Genspark обнаружены серьезные пробелы в защите от фишинговых атак.

Анализ 100 фишинговых сайтов показал, что ни Comet, ни Genspark не используют функции защиты Google от известных вредоносных страниц. В обоих случаях им удалось заблокировать лишь 7% известных фишинговых страниц и не удалось заблокировать 93% известных активных фишинговых сайтов.

Для иллюстрации ниже представлено короткое видео, демонстрирующее, насколько эффективно Comet, Genspark, Dia и Edge справились с известным вредоносным URL-адресом. Edge и Dia (согласно спискам Google) заблокировали его, а Comet и Genspark пропустили атаку:

Тем не менее, не все так радужно во всех браузерах, и все они потерпели неудачу, столкнувшись с неизвестной фишинговой ссылкой «нулевого дня»:

С другой стороны, LayerX смог правильно идентифицировать такие атаки и блокировать их с точностью 98%:

Хотя известные вредоносные веб-сайты помечались как таковые в Chrome и Dia (с помощью страниц «красного блока»), ни одна фишинговая страница не была заблокирована Comet или Genspark таким способом. Это говорит о том, что Comet и Genspark не используют средства защиты безопасного просмотра от Google и не обеспечивают активную идентификацию вредоносных веб-сайтов.

Те немногие фишинговые страницы, которые удалось заблокировать Comet и Genspark, были созданы с использованием страниц «Незащищённое соединение» (страниц «белого блока»). Такие виды блокировок основаны не на активном выявлении фишинговых страниц, а на выявлении ошибок на сетевом уровне.

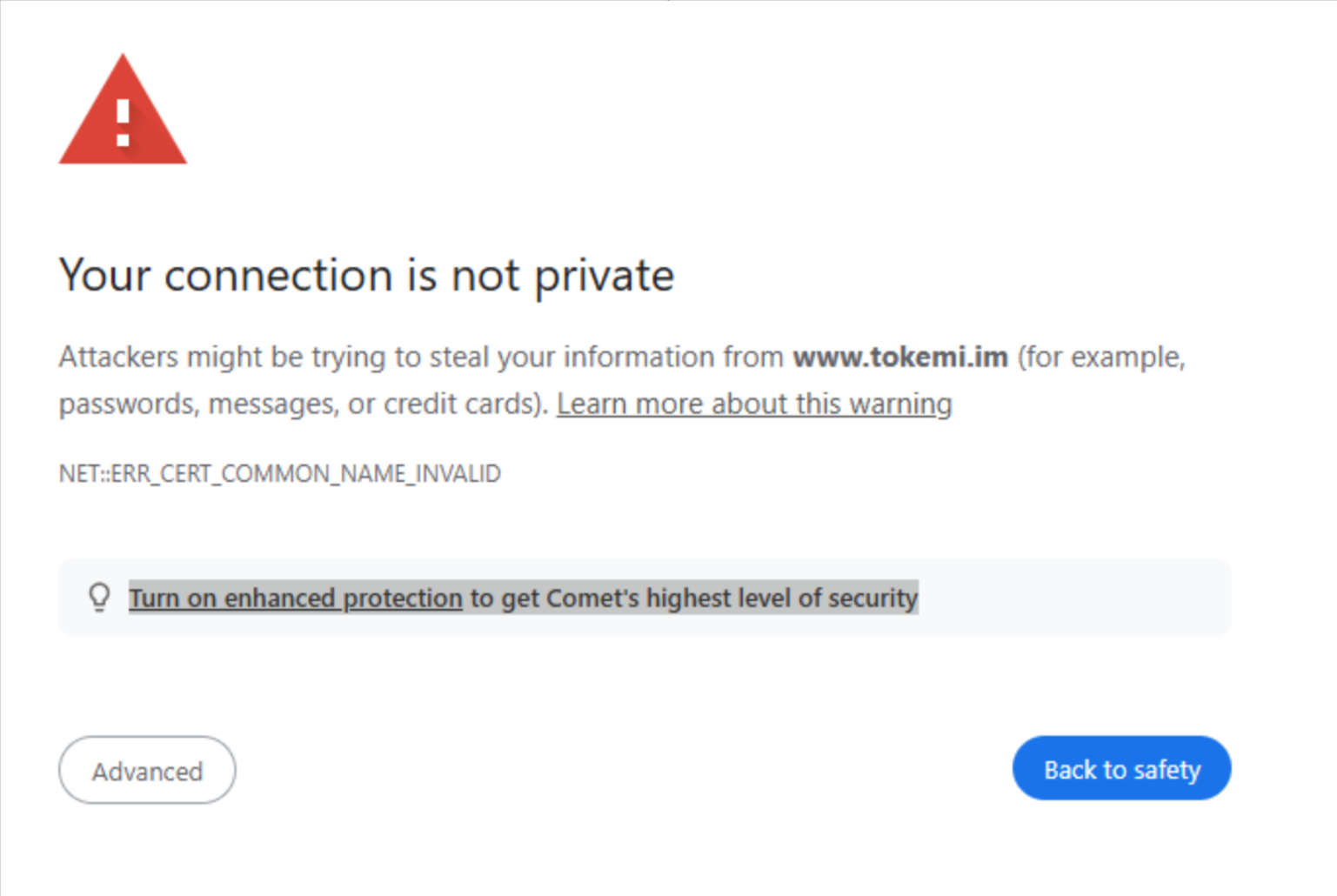

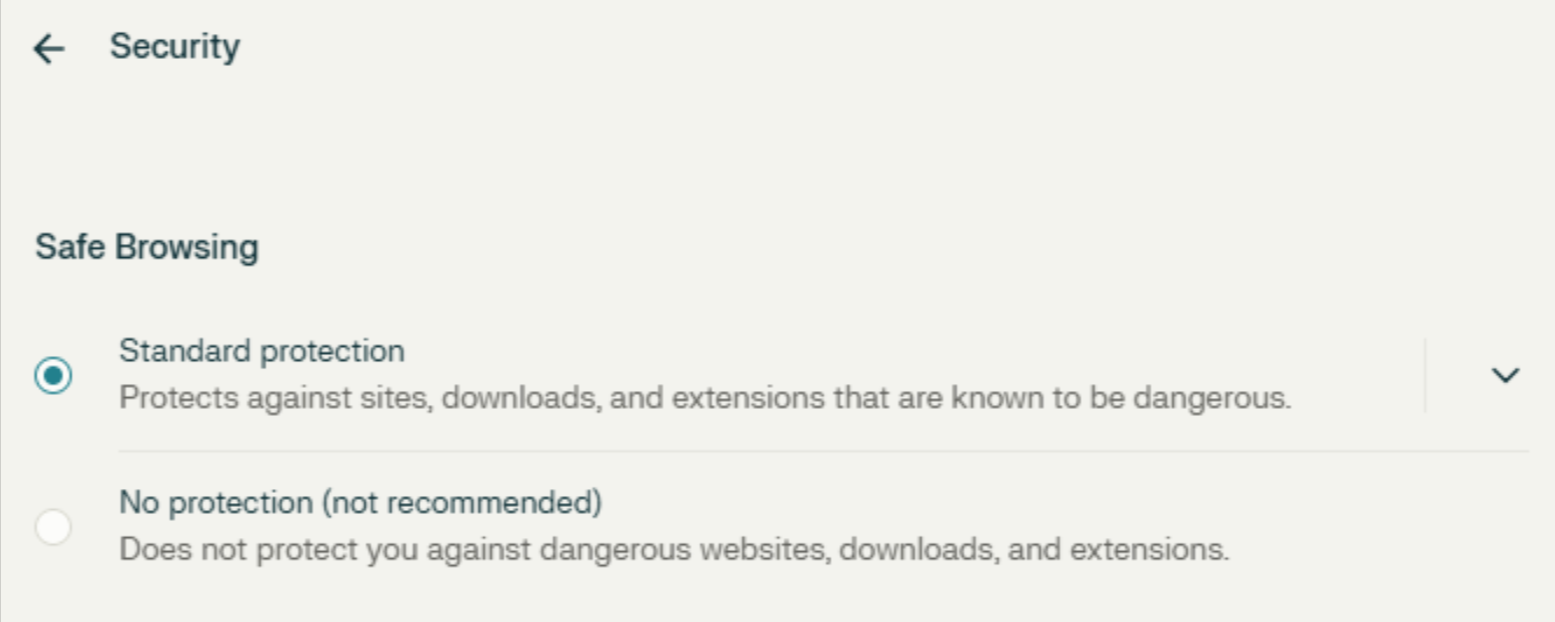

Интересно, что страницы блокировки Comet содержат подсказку для пользователей: «Включите усиленную защиту, чтобы получить максимальный уровень безопасности Comet» (см. выделенный текст ниже).

Однако нажатие этих ссылок приводило на страницу настроек безопасности, где стандартная защита «Безопасный просмотр» якобы уже была включена, а опция «Улучшенная» безопасность отсутствовала.

Согласно нашему анализу, пользователи браузеров Comet и Genspark непропорционально подвергаются фишингу и вредоносным веб-страницам на 85% чаще, чем пользователи Chrome, Edge и Dia.

Когда в вашем браузере установлен ИИ, защита от фишинга становится важнее, чем когда-либо

Появление браузеров с искусственным интеллектом, способных автономно перемещаться по веб-сайтам, совершать транзакции и получать доступ к конфиденциальным учетным записям от имени пользователей, создало беспрецедентные уязвимости в системе безопасности, что делает надежную защиту от фишинга критически важной как никогда ранее.

В отличие от традиционных браузеров, где пользователи взаимодействуют с веб-сайтами вручную, агентские браузеры работают с полными правами пользователя во всех сеансах аутентификации, включая банковские операции, здравоохранение и электронную почту. Это создаёт обширную поверхность для атак, где одно скомпрометированное взаимодействие может иметь катастрофические последствия.

Как показано Исследование Brave браузера Comet от Perplexityзлоумышленники могут встраивать вредоносные инструкции в, казалось бы, безобидный веб-контент, например, в белый текст на белом фоне, комментарии HTML или даже комментарии Reddit, которые обманывают помощников ИИ, заставляя их выполнять несанкционированные действия.

Эти атаки с «непрямым внедрением подсказок» обходят традиционные механизмы веб-безопасности, такие как политика одного источника и защита CORS, поскольку ИИ работает как доверенный пользовательский агент. Когда браузер с ИИ обрабатывает содержимое веб-страницы, чтобы обобщить его или взаимодействовать с ним, скрытые в этом содержимом вредоносные инструкции могут перенаправить ИИ на кражу учетных данных для входа в систему, доступ к банковской информации или передачу конфиденциальных данных на серверы, контролируемые злоумышленниками.

Эта уязвимость особенно опасна, поскольку атаки могут происходить через пользовательский контент на платформах, которые злоумышленник не контролирует, а выполнение происходит автоматически без дополнительного участия пользователя после запуска. Простой запрос на "краткое изложение этой страницы" может привести к полному захвату учетной записи или краже финансовых средств.

По этим причинам для браузеров с искусственным интеллектом как никогда важно реализовать новые, специальные меры защиты от фишинговых атак. Это включает в себя обеспечение различения доверенного и опасного веб-контента, выявление как известных, так и неизвестных фишинговых атак и минимизацию поверхности риска для пользователей браузеров с искусственным интеллектом.

Резюме: Это пугающий новый мир браузеров с искусственным интеллектом

Появление новых браузеров на основе агентского ИИ, предлагая мощные новые возможности, также несет в себе значительные риски безопасности.

Как показывают исследования LayerX, браузеры с искусственным интеллектом, такие как Comet и Genspark от Perplexity, демонстрируют существенный недостаток встроенной защиты от фишинга, что делает их на 85% более уязвимыми, чем Chrome. Это особенно тревожно, учитывая их способность автономно взаимодействовать с веб-контентом и конфиденциальными учетными записями пользователей, что открывает двери для новых атак, таких как непрямая инъекция запросов, и остро нуждается в дополнительных уровнях защиты.

Хотя такие браузеры, как Microsoft Edge и Google Chrome, обеспечивают определенную степень защиты от известных угроз, их защита часто недостаточна против быстро развивающихся атак нулевого дня. Это подчеркивает острую необходимость для разработчиков браузеров, использующих ИИ, уделять приоритетное внимание надежным, динамическим механизмам безопасности для защиты пользователей от новых форм веб-атак.

Для пользователей и предприятий, внедряющих новые браузеры на базе ИИ, эти результаты подчеркивают важность проявления крайней осторожности при использовании браузеров на базе ИИ и усиления их защиты с помощью дополнительных мер безопасности.

Для получения дополнительной информации о том, как LayerX может защитить вас от фишинговых атак в любом браузере, запланировать демонстрацию сегодня.