В мире технологий, одержимом ростом, инновациями и скоростью, мало какие истории звучат так же остро, как разворачивающаяся битва между двумя крупнейшими конкурентами отрасли: Rippling и Deel.

Оба являются высоко летающими единорогами в сфере HR-технологий, формирующими будущее глобального управления рабочей силой и расчета заработной платы. Но за их отточенными питчами и оценками в миллиарды долларов скрывается более мрачная история — связанная с корпоративным кротом, украденными данными клиентов, манипулированными сделками и судебным иском, который может переопределить наше представление о безопасности данных в эпоху удаленной работы и совместной работы в реальном времени.

Но это не просто разовый громкий скандал. Это тревожный звонок.

Этот случай проливает свет на более широкую и срочную проблему: слепые зоны безопасности, созданные современными коммуникационными платформами, такими как Slack, Microsoft Teams и WhatsApp. Поскольку компании стремятся оставаться гибкими и связанными, они непреднамеренно открывают новые обширные поверхности для внутренних угроз, утечки данных и несанкционированного доступа.

В этом блоге мы расскажем о том, что произошло в деле о шпионаже Рипплинга–Дила, рассмотрим, как инструменты обмена сообщениями стали одновременно незаменимыми и опасными, а также расскажем, что должна сделать каждая современная организация для защиты своих данных в условиях этой новой угрозы.

Внутри самого громкого скандала, связанного с корпоративным шпионажем в Кремниевой долине

Rippling и Deel входят в число быстрорастущих технологических единорогов, работающих в глобальном пространстве HR, заработной платы и управления рабочей силой. Поскольку эти два гиганта столкнулись за долю рынка и корпоративных клиентов, напряженность переросла в одно из самых шокирующих разоблачений в недавней истории технологий: случай корпоративного шпионажа с участием внедренного крота.

История читается как технический триллер:

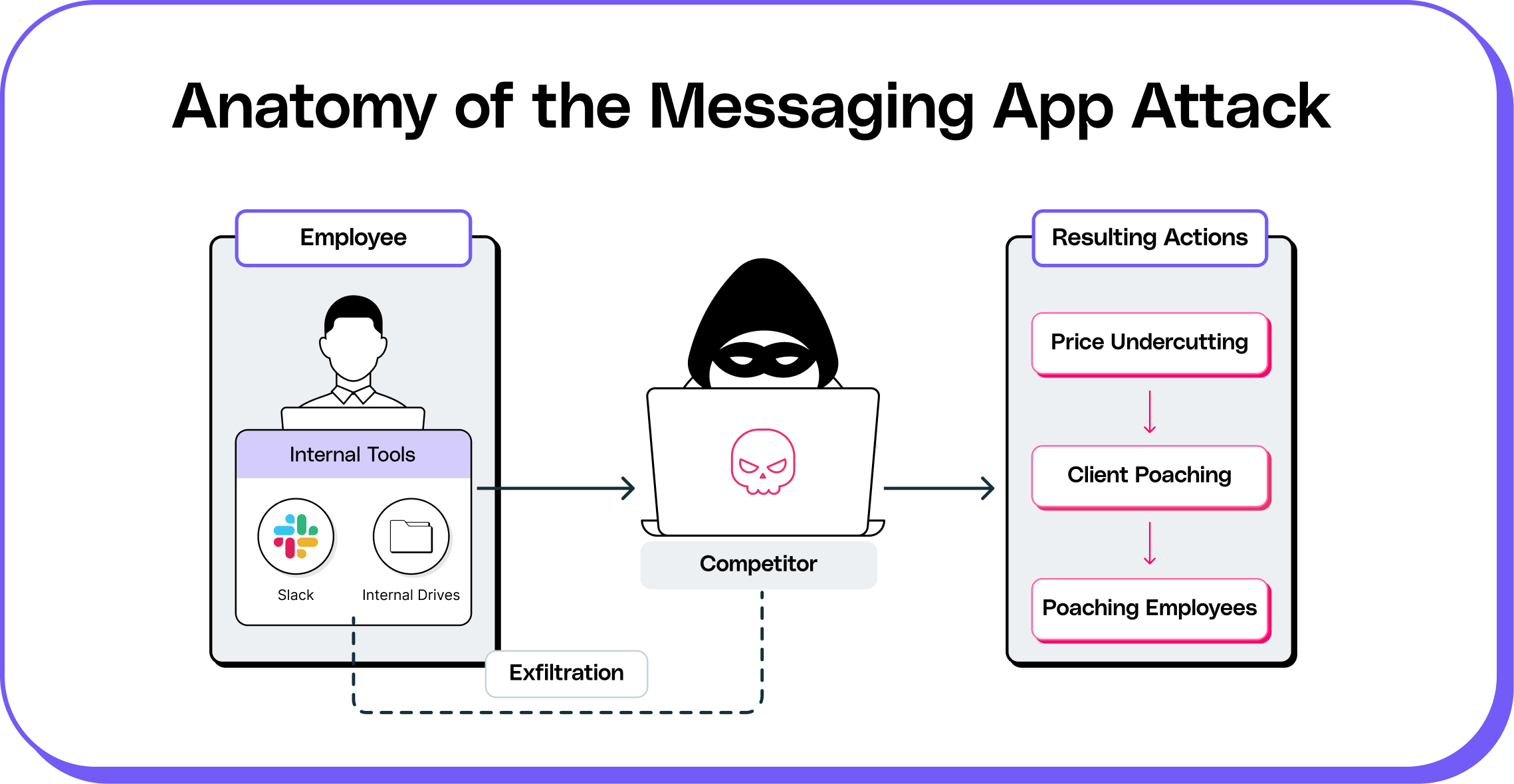

Rippling раскрыла, что один из ее собственных сотрудников тайно работал на Deel. В течение нескольких месяцев этот «крот» получал доступ к конфиденциальным каналам, включая Slack, внутренние диски и Salesforce, собирая конфиденциальную информацию о сделках и потенциальных клиентах. Он передавал эту информацию Deel, которая использовала ее для снижения цен, перехвата клиентских сделок и даже переманивания сотрудников Rippling с использованием внутренних данных HR.

Подсказки начали накапливаться, когда Rippling заметила жутко рассчитанные по времени действия Deel: запуски продуктов, выбор клиентов и ценовые стратегии, которые слишком точно отражали внутренние планы Rippling. Почувствовав, что что-то не так, Rippling расставила ловушку — подставной канал Slack, призванный заманить крота. Это сработало. Шпион был разоблачен, и Rippling подала иск, требуя возмещения ущерба в размере более 100 миллионов долларов.

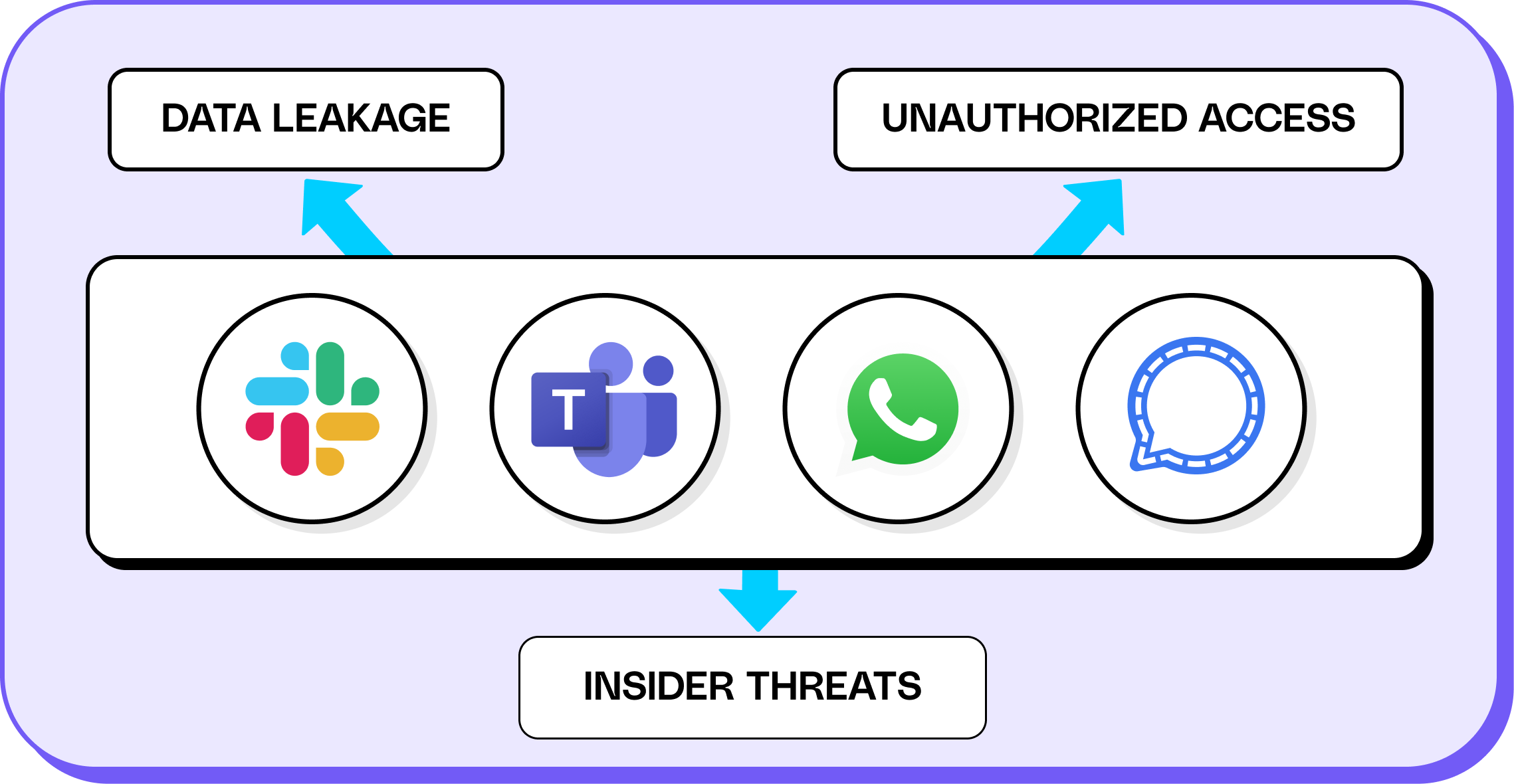

Но это не просто история о двух конфликтующих технологических компаниях — она выявила более глубокую, независимую от отрасли уязвимость того, насколько зависимыми стали современные рабочие места от платформ обмена мгновенными сообщениями, таких как Slack, Microsoft Teams, WhatsApp и других. Хотя эти инструменты являются цифровыми коридорами современного офиса, они также быстро становятся передовой линией корпоративной кибербезопасности и внутренних угроз.

Рост популярности инструментов мгновенного обмена сообщениями на рабочем месте

Slack, Teams, WhatsApp, Signal и даже Discord превратились из обычных средств общения в критически важную корпоративную инфраструктуру. Сотрудники используют их не только для общения, но и для обмена стратегическими документами, дорожными картами продуктов, фрагментами кода, данными клиентов и юридическими соглашениями — часто более свободно, чем по электронной почте.

Их внедрение резко возросло благодаря удаленной и гибридной работе, и теперь организации жонглируют несколькими платформами в разных регионах, командах и поставщиках. То, что когда-то было инструментом поддержки, стало основным уровнем сотрудничества современного бизнеса.

Однако скорость и удобство сопряжены с риском.

Новый ландшафт угроз: почему инструменты обмена сообщениями трудно защитить

Платформы обмена сообщениями создают новую волну проблем безопасности, с которыми традиционные инструменты просто не справляются.

1. Слишком много приложений, недостаточно контроля

Большинство организаций не используют одну платформу, а используют несколько. Slack для внутренних обсуждений, Teams для совещаний, Signal или WhatsApp для быстрых мобильных чатов. Это создает фрагментированный стек коммуникаций, в котором ИТ-отделы и отделы безопасности имеют мало или вообще не имеют видимости. Кто с кем общается? Какие данные передаются? Через какие учетные записи? Ответы часто неясны.

2. Никаких файлов, только разведданные

Сегодняшние внутренние угрозы не извлекают файлы — они извлекают контекст и разведданные из встроенных сообщений, вставленных снимков экрана и эфемерных сообщений. Поскольку данные сообщений часто не хранятся в виде традиционных файлов, устаревшие инструменты DLP и решения по защите конечных точек не справляются, неспособные обнаружить, чем делятся или когда конфиденциальная информация утекает в режиме реального времени.

3. Неформальный тон порождает излишнюю откровенность

Чат кажется неформальным. Вот почему сотрудники гораздо более склонны делиться информацией, не задумываясь, выкладывая в групповую ветку внутренние планы запуска, данные о клиентах или даже разговоры HR. Эта среда созрела для внутренних угроз или непреднамеренных утечек, особенно когда никто не смотрит.

4. Теневые личности и неотслеживаемый доступ

Многие платформы обмена сообщениями переполнены учетными записями, которые выходят за рамки корпоративных систем идентификации — подрядчики, партнеры, личные электронные письма или гостевые пользователи. Эти неуправляемые удостоверения часто полностью обходят элементы управления IAM, что делает практически невозможным для служб безопасности узнать, у кого есть доступ, откуда они входят в систему и что они делают внутри системы. Такое отсутствие видимости увеличивает риск компрометации учетных данных, теневого доступа, утечки данных и неконтролируемой инсайдерской активности.

Что организациям необходимо сделать сейчас: обеспечить безопасность обмена мгновенными сообщениями, пока не стало слишком поздно

Если в такую технически подкованную, заботящуюся о безопасности компанию, как Rippling, можно проникнуть через что-то столь обыденное, как Slack, любая организация находится под угрозой. Пришло время для служб безопасности усовершенствовать свои стратегии и пересмотреть то, как они защищают свои платформы обмена мгновенными сообщениями. Вот как опередить угрозу:

1. Централизуйте видимость всех действий пользователя

Большинство утечек данных происходит в браузере, но традиционные инструменты не могут видеть, что происходит на уровне сеанса. Организации должны внедрить решение безопасности на основе браузера, которое обеспечивает полную видимость поведения пользователя в Slack, Teams и других приложениях SaaS, включая входы в систему, загрузку/выгрузку файлов, действия копирования-вставки, ввод данных и т. д.

2. Развертывание контекстно-зависимых инструментов DLP

Современное сотрудничество больше не строится на вложениях. Это встроенный текст, фрагменты кода, снимки экрана и ссылки. Развертывайте контекстно-зависимые решения DLP, которые могут интерпретировать и классифицировать конфиденциальные данные, даже если они встроены в чат или вставлены в сообщение, а не только когда они отправлены в виде файла.

3. Запустите моделирование внутренних угроз

Не ждите, пока вас застанут врасплох. Проактивно проверяйте способность вашей организации обнаруживать подозрительное поведение — так же, как это сделала Rippling со своим каналом Slack honeypot. Эти тесты могут выявить слепые зоны до того, как произойдет реальная утечка.

4. Обучайте сотрудников для эпохи обмена сообщениями

Осведомленность о безопасности должна выходить за рамки фишинга и гигиены паролей. Команды должны понимать риски чрезмерного обмена в чате, как распознавать подозрительное поведение и когда сообщать о необычных сообщениях, даже если они кажутся незначительными.

5. Развертывание элементов управления браузером последней мили

Большая часть нефайловой активности данных происходит в браузере, в приложениях SaaS, таких как Office365, Google Workspace, Salesforce, веб-почта и веб-приложения для обмена сообщениями. Это делает браузер основной точкой риска утечки данных и точкой контроля, которую организации должны защищать.

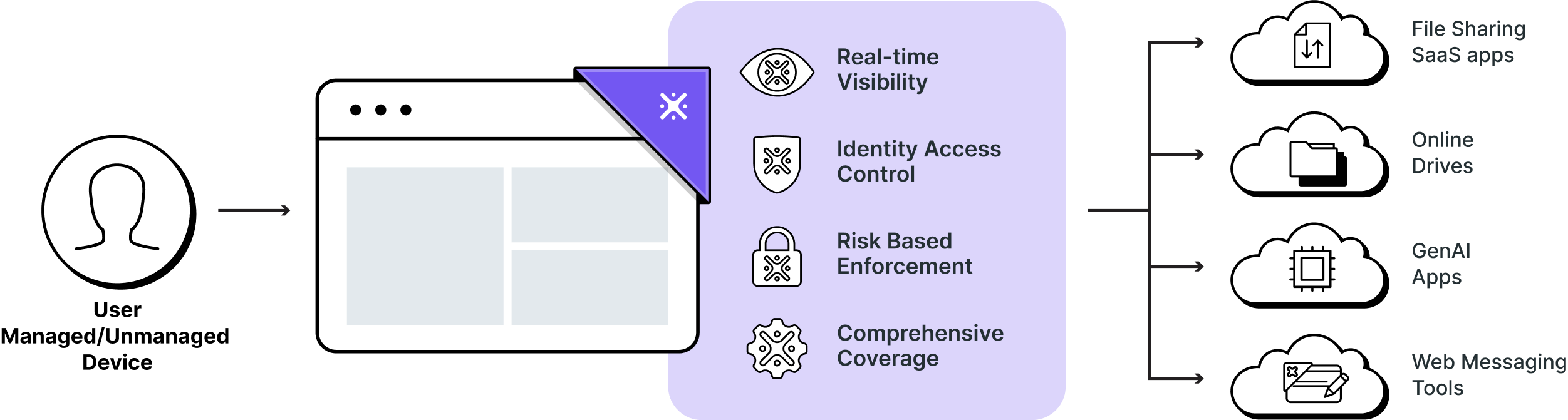

Как LayerX помогает защитить современное рабочее пространство

Все эти проблемы — от внутренних угроз до фрагментированных инструментов обмена сообщениями — указывают на одну очевидную потребность: глубокая видимость и контроль над тем, что пользователи делают в браузере, где сейчас происходит большая часть совместной работы.

Именно здесь на помощь приходит LayerX.

LayerX — это комплексная безагентная платформа безопасности браузера, созданная с учетом современных условий работы: внутри веб-приложений, на нескольких платформах обмена сообщениями, как на управляемых, так и на неуправляемых устройствах.

Благодаря LayerX организации получают:

- Полная видимость всех идентификационных данных и действий пользователей в Slack, Teams, WhatsApp и других SaaS-инструментах — от входа в систему и загрузки файлов до содержимого сообщений и передачи данных

- Мониторинг и контроль в режиме реального времени во всех браузерах и на всех устройствах, без необходимости установки тяжелых агентов или изменения поведения пользователя

- Адаптивная защита, основанная на оценке риска которые автоматически блокируют несанкционированный обмен конфиденциальными данными до того, как они покинут организацию

Независимо от того, защищаете ли вы от случайных утечек или преднамеренного шпионажа, LayerX снабдит вашу команду инструментами, которые позволят вам оставаться на шаг впереди.

Связаться с LayerX для персональной демонстрации того, как мы можем помочь вам защитить ваши приложения для обмена мгновенными сообщениями и браузерные SaaS-приложения, а также предотвратить следующую утечку данных.