Что такое фишинг?

Фишинг — это тип атаки на кибербезопасность. при котором злоумышленники маскируются под доверенное лицо, веб-сайт или другое лицо и напрямую взаимодействуют с жертвой посредством сообщений. Злоумышленники используют эти сообщения для получения конфиденциальной информации или установки вредоносного программного обеспечения в инфраструктуре жертвы.

В организации, если фишинговая атака успешна и один из сотрудников скомпрометированныйЗлоумышленнику легче обойти периметры безопасности организации, распространить вредоносное ПО внутри закрытой среды или получить привилегированный доступ к защищенным данным компании. Это связано с тем, что злоумышленник теперь выглядит как доверенная и законная организация с правами доступа.

Фишинг набирает обороты

Фишинг принадлежит категория Социальная инженерия, то есть вредоносные действия, совершаемые посредством человеческого взаимодействия. К сожалению, такого рода атаки очень популярны и являются распространенным вектором атак в киберпреступности. Исследование Исследование, проведенное Центром рассмотрения жалоб на интернет-преступления ФБР (IC3), показало, что фишинг был одной из наиболее распространенных угроз в США в 2020 году. Кроме того, по данным недавнее исследование IRONSCALES, 81% организаций по всему миру столкнулись с увеличением количества фишинговых атак по электронной почте в период с марта 2020 года по сентябрь 2021 года.

Это увеличение может быть результатом изменений в стиле работы, вызванных и ускоренных пандемией COVID-19. Эти изменения включают в себя remote work, увеличение количества устройств, используемых работниками (включая мобильные телефоны и ноутбуки), большая зависимость от приложений SaaS, браузер становится основным рабочим инструментом, а совместная работа в офисе переносится на цифровую связь через электронную почту, Microsoft Teams, Slack и т. д.

Нападавшие быстро адаптировались. Количество фишинговых писем выросло на ошеломляющие 667%. по данным Barracuda Networks, поскольку злоумышленники, не теряя времени, воспользовались новыми условиями работы из дома и растущим цифровым присутствием. от Microsoft Новое будущее работы докладе показывает аналогичные результаты, заявляя, что 62% специалистов по безопасности говорят, что фишинговые кампании представляли собой наибольшую угрозу во время COVID-19.

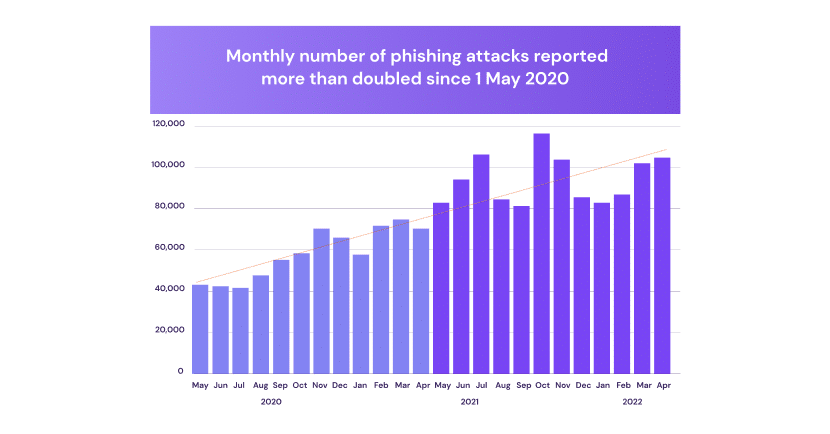

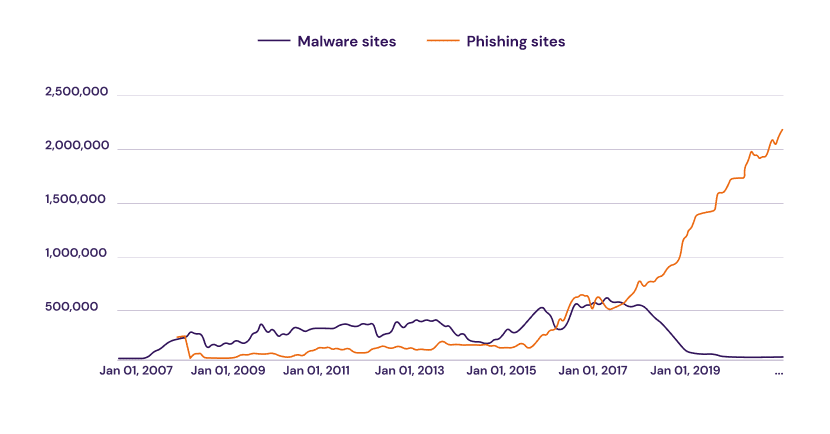

Похоже, что количество фишинговых атак сегодня продолжает расти, хотя пандемия относительно пошла на убыль. В соответствии с отчет Interisle Consulting GroupВ период с мая 61 по май 2021 года количество фишинговых атак выросло на 2022%. Кроме того, фишинг стабильно рос еще до пандемии. Как видите, на этом графике [см. график выше], количество фишинговых сайтов с годами выросло по сравнению с количеством сайтов с вредоносным ПО, которое снижается с 2017 года.

Эти результаты неудивительны, поскольку фишинг продолжает приносить пользу злоумышленникам. Согласно Отчет Verizon о расследовании утечки данных за 2022 г.2.9% сотрудников нажимают на фишинговые электронные письма, и этот показатель, по их мнению, остается неизменным с течением времени. Мы считаем, что это связано с естественной человеческой чертой совершать ошибки, а также с возросшей изощренностью фишинговых атак, которые позволяют весьма убедительно выдавать себя за законных пользователей и веб-сайты. По мере развития кибербезопасности методы атак также стали более умными.

Страшное воздействие фишинга

Для отдельного человека успешная фишинговая атака может привести к несанкционированным покупкам, краже средств, краже личных данных и потере личных данных. Для организаций фишинговые атаки могут быть нацелены на отдельного человека как способ закрепиться в организациях. В случае взлома организации серьезно страдают.

В отчете IBM «Стоимость утечки данных за 2021 год» говорится, что фишинг является вторым наиболее дорогостоящим вектором атаки, с которым приходится бороться, и обходится организациям в среднем в 4.65 миллионов долларов США. Компаниям, пострадавшим от вредоносных атак, придется выплачивать компенсацию множеству клиентов, и они рискуют потерять доверие инвесторов и широкой общественности к своему продукту, который имеет реальную финансовую ценность. Например, после компрометации пользовательских данных Facebook в 2018 году общая стоимость Facebook упала на 36 миллиардов долларов, и компания до сих пор не оправилась от этой потери.

Финансовые потери – не единственное негативное воздействие, которое следует принимать во внимание. Успешные атаки приводят к потере данных, срыву критически важных операций и утечке персональных данных. Это, в свою очередь, может привести к дальнейшему финансовому бремени, связанному с компенсациями клиентам или уплате штрафов регулирующих органов за компрометацию личных данных, что нарушает правила конфиденциальности, такие как GDPR, а также к юридическим последствиям и последствиям для репутации бренда.

Фишинговые атаки обходят устаревшие механизмы безопасности

По мере увеличения количества фишинговых атак, похоже, увеличивается сложность и изощренность фишинговых атак. Сегодня становится все труднее оставаться на шаг впереди злоумышленников, поскольку они используют в своих кампаниях хитроумные и часто весьма обманчивые методы фишинга.

Ярким примером являются целевые фишинговые кампании, которые легко обходят программное обеспечение для обеспечения безопасности электронной почты на рабочем месте. Например, мошенничеству по электронной почте, выдававшему себя за Facebook, удалось обойти Cisco Email Security Appliance и Microsoft Exchange Online Protection. Письму даже был присвоен уровень уверенности в спаме (SCL) 1, что означает, что ему удалось обойти спам-фильтры Microsoft.

Отчет Area 1 Security проанализировали 1.5 миллиарда сообщений, отправленных организациям за шесть месяцев, и обнаружили, что Office 365 и другие известные SEG от Cisco, Proofpoint и Mimecast пропустили более 925,000 XNUMX фишинговых писем.

Фишинговые наборы, используемые организациями, часто включают в себя традиционные механизмы уклонения. Однако эти решения старой школы кибербезопасности не распознают различные типы уклонения и не способны блокировать фишинговые атаки, как показано в примерах выше.

Вот несколько примеров механизмов, которые злоумышленники смогли использовать для преодоления параметров безопасности:

Обход МФА

Многофакторная аутентификация (MFA) — это метод аутентификации, который требует от пользователя предоставления двух или более факторов проверки для получения доступа к ресурсу. Например, пользователю необходимо будет указать свое имя пользователя и пароль, а также пин-код, который будет отправлен на телефон пользователя. Основное преимущество MFA заключается в том, что он повысит безопасность вашей организации, требуя от ваших пользователей идентифицировать себя не только по имени пользователя и паролю..

Однако MFA не является надежным решением для предотвращения фишинговых атак. Microsoft недавно обнаружил широко распространенную фишинговую кампанию в обход многофакторной аутентификации (MFA). Первоначальная атака взломала процесс аутентификации Office 365, перенаправив пользователей на фишинговые целевые страницы «злоумышленник посередине» (AiTM), направленные на кражу файлов cookie сеанса и учетных данных. Затем злоумышленники перехватили сеанс входа пользователя и пропустили процесс аутентификации, даже если пользователь включил MFA.

Затем злоумышленники использовали украденные учетные данные и файлы cookie сеанса для доступа к почтовым ящикам затронутых пользователей и проведения последующих кампаний по компрометации деловой электронной почты (BEC) против других целей, как подробно описано в Microsoft Threat Intelligence Center (MSTIC).

Уклонение от песочницы

«Песочница» — это механизм безопасности для разделения запущенных программ, который реализуется путем выполнения программного обеспечения или запуска веб-страницы в ограниченной среде операционной системы. Песочница защищает от потенциально вредоносных программ или небезопасного кода, изолируя процесс от остальной среды организации. Таким образом, если угроза обнаружена, она не повлияет на устройство пользователя.

Однако были замечены новые фишинговые атаки, позволяющие обойти этот механизм безопасности. Для этой цели они используют «спящие» — внутренние механизмы остановки, которые песочница не может наблюдать, гарантируя, что вредоносная полезная нагрузка будет действовать только при столкновении с реальными конечными пользователями. Это означает, что злоумышленники могут распознать, когда они получили доступ к реальной рабочей станции в инфраструктуре компании, а не к «песочнице». Если существует «песочница», обычно на фишинговой веб-странице отображается ошибка, и атака не начинается. В результате стандартные поставщики средств безопасности не будут классифицировать фишинговый веб-сайт как вредоносный из-за уклонения, и сайт продолжит работать незаметно.

Ограничение по информации об устройстве

Еще одним методом уклонения от фишинговых атак является анализ информации об устройствах с целью выявления поставщиков систем безопасности, которые пытаются замаскироваться под пользователей. Как и в случае с обходом «песочницы», злоумышленники стремятся активировать схему фишинга только тогда, когда реальный пользователь посещает веб-страницу.

Для этого злоумышленники разработали способность идентифицировать человеческие цели на основе различных источников данных: данных браузера, операционной системы и способа отображения содержимого веб-страницы на экране пользователя. С помощью этой информации фишинговый комплект может решить, используется ли устройство человеком (например, ноутбуком или телефоном) или это «песочница» или механизм безопасности, замаскированный под пользователя.

Эта информация помогает фишинговым сайтам классифицировать пользователей по размеру экрана или области просмотра. Получая доступ к данным посетителя, касающимся высоты и ширины окна техники посетителя, злоумышленник знает, какой тип устройства использует цель, и может решить, атаковать или уклониться.

Это лишь несколько примеров постоянно меняющегося ландшафта угроз, поскольку злоумышленники каждый день находят новые способы обойти традиционные средства защиты кибербезопасности. Это очень тревожно и требует нового подхода к проблемам безопасности браузеров.

Традиционные решения терпят неудачу

Как мы видели, фишинговые кампании разработали механизмы обнаружения обычных типов антифишингового программного обеспечения, будь то песочница, сканер электронной почты или многофакторная аутентификация. После обнаружения кампаниями злоумышленники развернут атаку другого типа, и маловероятно, что антифишинг будет эффективен при блокировке или обнаружении вредоносной веб-страницы.

Новый подход на основе браузера

Резкий рост роли браузера на современном предприятии требует решений, защищающих от кибератак, распространенных в браузере. Фишинг становится ведущей угрозой, как по популярности, так и по серьезности, среди кибератак через браузер. Более того, Обычное антифишинговое программное обеспечение пропускает многие фишинговые кампании и позволяет им оставаться незамеченными, что делает уязвимыми сотрудников и организацию.

Мы считаем, что подходящее решение этих проблем должно быть основано на браузере. LayerX Security предлагает новый подход к защите от фишинга.

Платформа браузера LayerX включает расширение браузера, которое отслеживает сеансы браузера на уровне приложения, получая прямую видимость всех событий просмотра на этапе после расшифровки, что позволяет анализировать и применять защитные меры в режиме реального времени без задержек и влияния на взаимодействие с пользователем. . LayerX может легко изменить отображаемую веб-страницу, чтобы выйти за рамки грубой блокировки\разрешения доступа и обеспечить детальное применение, которое нейтрализует вредоносные аспекты веб-страницы, а не полностью блокирует доступ к ней. Это имеет решающее значение в тех случаях, когда злоумышленники осуществляют атаку на по сути законную страницу, например, при обходе структуры DOM страницы банковского приложения. LayerX обеспечивает высочайший уровень безопасности, не ухудшая возможности просмотра пользователем.