Opera Aria, встроенный в браузерную платформу Opera с поддержкой ИИ, представляет собой значительное расширение способов взаимодействия современных пользователей с веб-контентом. Поскольку браузерные помощники и возможности ИИ для работы в браузере становятся все более распространенными в корпоративных средах, понимание конкретных угроз, связанных с безопасностью Opera Aria, и рисков, связанных с Opera Aria, стало крайне важным для групп безопасности, оценивающих эти технологии.

Этот всесторонний анализ рассматривает Opera Aria с трех важнейших сторон: ее модель безопасности, дизайн интеграции и структуру пользовательского интерфейса. Цель состоит в том, чтобы предоставить руководителям служб безопасности четкое понимание уязвимостей Opera Aria, агентов браузера на основе ИИ и новых моделей угроз, которые отличают риски, связанные с использованием ИИ в браузере, от традиционных проблем веб-безопасности.

Оценка архитектуры безопасности Opera Aria

Opera Aria работает как интегрированный ИИ-помощник в браузере Opera на базе Chromium, объединяя несколько поставщиков LLM, включая Google Gemini и ChatGPT от OpenAI. В отличие от некоторых конкурирующих браузеров с ИИ, Opera позиционирует свою платформу как ориентированную на конфиденциальность, реализуя изоляцию разговоров и зашифрованное хранение данных. Однако такой подход работает в условиях принципиально ограниченной безопасности, где специфические для ИИ уязвимости усугубляют традиционные риски браузеров.

Модель безопасности

Opera обеспечивает изоляцию диалогов, не позволяя Aria напрямую получать доступ к истории просмотров или предыдущим сеансам чата. Диалоги шифруются и хранятся на серверах Opera примерно 30 дней, после чего удаляются. Хотя такой подход к шифрованию методологически обоснован, он не решает основную уязвимость, присущую агентам браузера с искусственным интеллектом: ИИ обрабатывает весь контент веб-страниц, не отличая легитимную информацию от внедренных вредоносных инструкций. Это архитектурное ограничение создает основу для рисков, связанных с использованием ИИ в браузере, которые действуют вне рамок традиционных средств защиты браузера.

Интеграционное проектирование и поток данных

Архитектура использует гибридную модель, сочетающую локальную обработку с облачным выводом LLM. В отличие от некоторых альтернатив, эта конструкция минимизирует ненужную передачу данных, хотя и вводит критическую зависимость от сторонних поставщиков ИИ. Когда пользователи взаимодействуют с Opera Aria, данные передаются в инфраструктуру OpenAI и Google для обработки. Оба поставщика сохраняют анонимизированные фрагменты разговоров в соответствии со своими сроками соответствия требованиям, создавая модели размещения данных, которые предприятия должны учитывать при оценке рисков.

Функция Tab Commands пытается снизить риск утечки конфиденциальной информации, обрабатывая команды на стороне сервера, а не передавая полные метаданные вкладок. Однако такая выборочная обработка не устраняет фундаментальную уязвимость: любой контент веб-страницы, видимый пользователю, становится доступным для механизма искусственного интеллекта, что создает потенциальную угрозу для конфиденциальной информации независимо от оптимизации передачи.

Пользовательский опыт как поверхность атаки

Opera отказалась от требования аутентификации в Aria, чтобы уменьшить сложности и обеспечить мгновенный доступ к возможностям ИИ. Это решение, основанное на приоритете удобства использования над сложностью обеспечения безопасности, непреднамеренно расширяет поверхность атаки. Без необходимости аутентификации пользователи могут быть менее осторожны с данными, которые они вводят в интерфейс, а злоумышленникам будет проще злоупотреблять системой с помощью социальной инженерии или косвенных атак. Бесплатный, постоянно доступный характер Opera Aria означает, что традиционные средства аутентификации и авторизации значительно ослаблены по сравнению с корпоративными инструментами ИИ, требующими формального управления доступом.

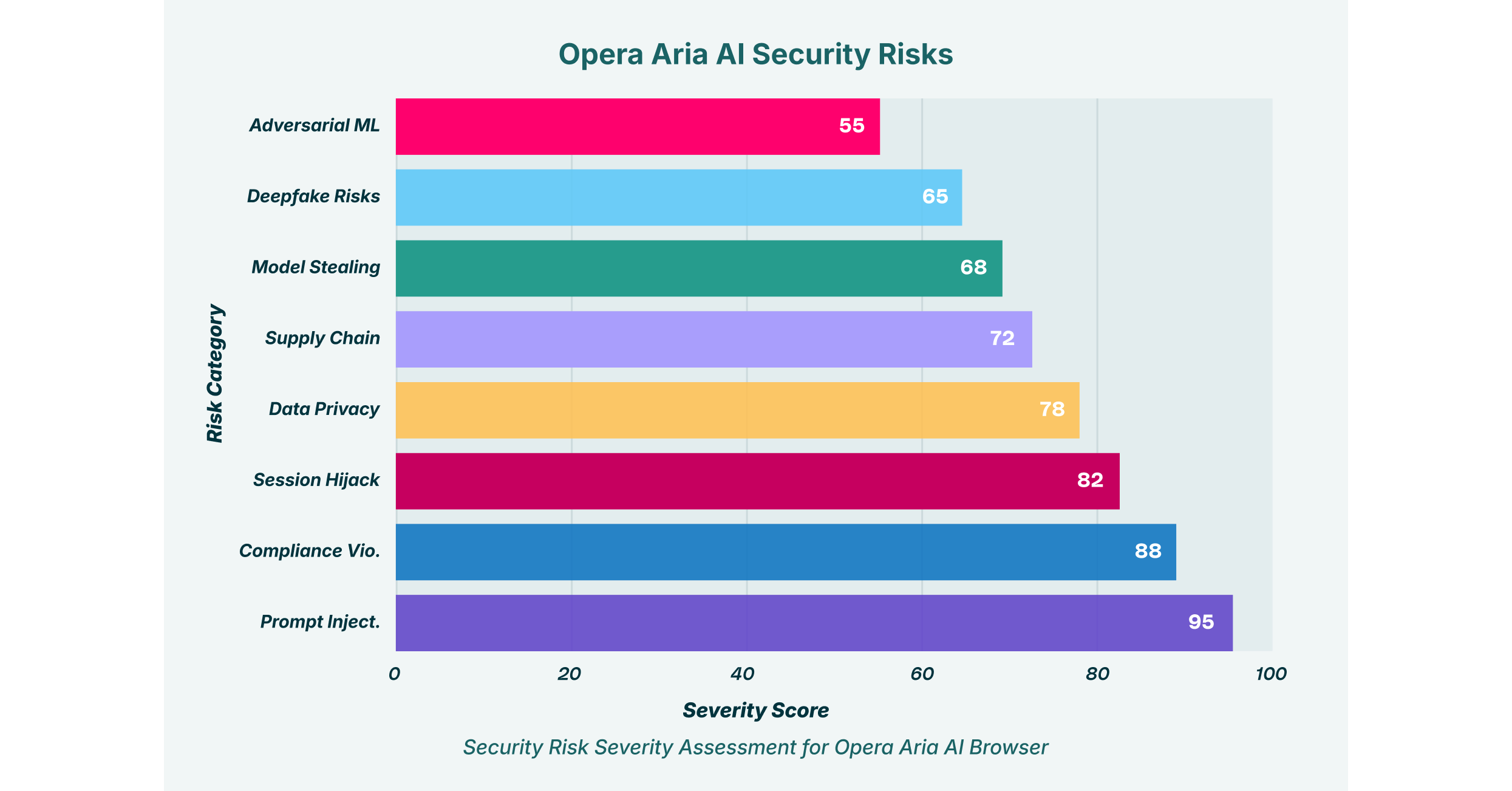

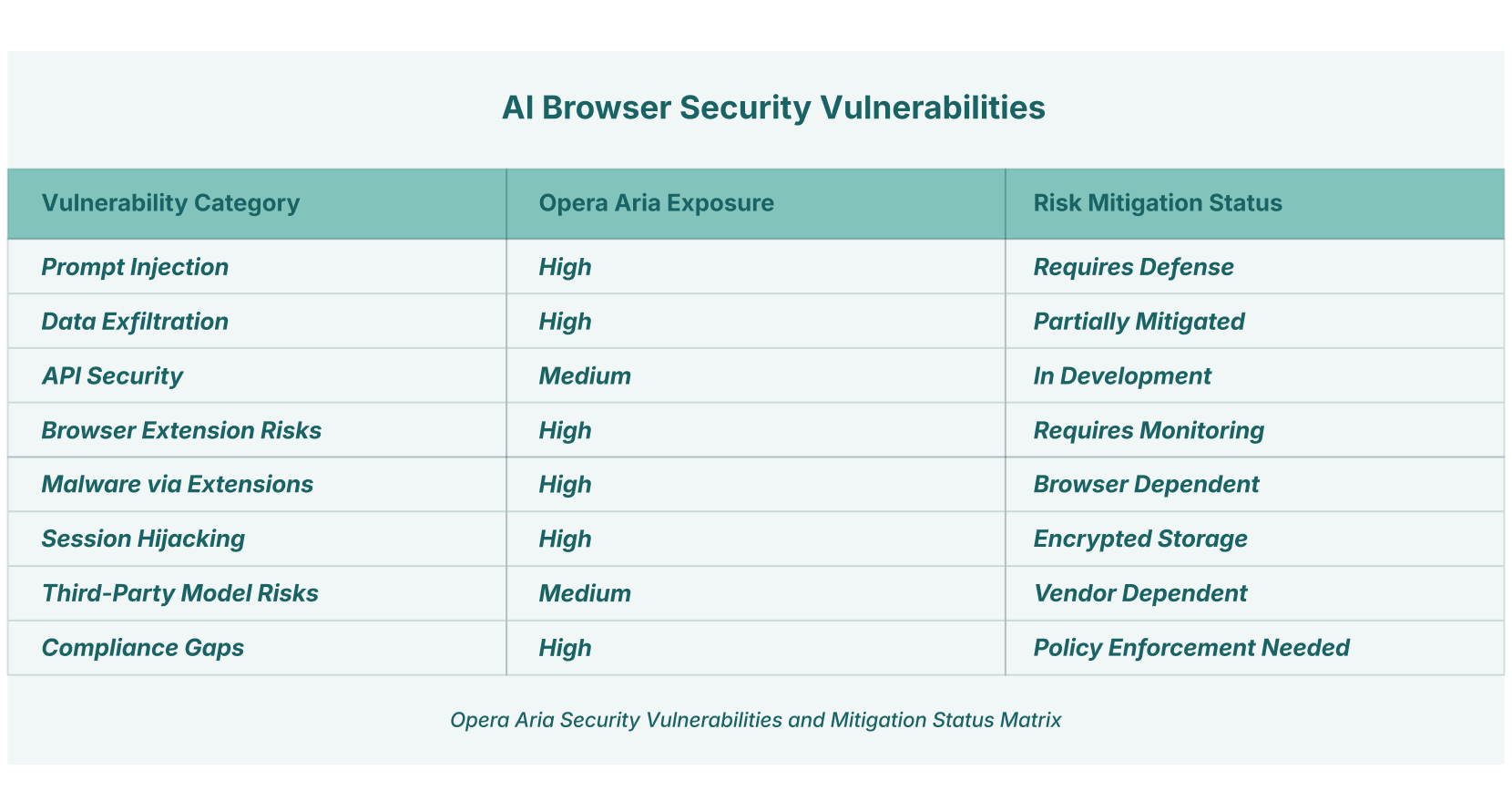

Браузеры с искусственным интеллектом вводят принципиально новые векторы атак, с которыми не могут справиться традиционные меры безопасности браузеров. Уязвимости, затрагивающие Opera Aria, выходят далеко за рамки фишинга или вредоносного ПО; они включают в себя специфические угрозы для ИИ, использующие уникальные архитектурные особенности агентов браузера с искусственным интеллектом. Ниже представлен подробный анализ конкретных рисков Opera Aria и уязвимостей браузера с искусственным интеллектом.

1. Внедрение подсказок и косвенное выполнение команд.

Внедрение вредоносных инструкций представляет собой наиболее критическую уязвимость, затрагивающую технологии искусственного интеллекта в браузерах на всех платформах, включая Opera Aria. В отличие от традиционных веб-атак, внедрение вредоносных инструкций происходит, когда вредоносные инструкции внедряются в содержимое веб-страницы, скрытые от человеческого восприятия, но видимые для ИИ. Когда пользователи запрашивают у Aria краткое изложение веб-страницы, ИИ обрабатывает весь текстовый контент, не отличая легитимный текст статьи от команд, управляемых злоумышленником.

Злоумышленники скрывают подсказки для внедрения кода, используя различные методы: белый текст на белом фоне, HTML-комментарии в исходном коде страницы, безобидные на вид комментарии в социальных сетях или атрибуты данных, невидимые для человека. После обработки эти внедрения могут дать указание ИИ извлекать содержимое электронных писем, копировать учетные данные для входа, перехватывать токены аутентификации или похищать конфиденциальные файлы на контролируемую злоумышленником инфраструктуру.

Уязвимость особенно коварна, поскольку выполнение происходит автоматически после простого запроса пользователя. Пользователи, запрашивающие аннотирование документов или извлечение информации, не знают, что в их сеансе просмотра происходят параллельные вредоносные действия. Исследование, проведенное Brave Browser, продемонстрировало эту уязвимость в конкурирующих браузерных агентах на основе ИИ, показав, как злоумышленники могут создавать URL-адреса, содержащие закодированные вредоносные инструкции, которые выполняются, когда пользователи делятся ссылками или получают доступ к контенту через рабочие процессы просмотра на основе ИИ.

2. Извлечение данных через контекстные окна ИИ.

Окно контекста ИИ функционирует как его кратковременная память, обрабатывая всю информацию, видимую на веб-странице. Пользователи часто взаимодействуют с конфиденциальными данными во время просмотра веб-страниц: данные финансовых счетов, пароли, хранящиеся в формах, конфиденциальная деловая информация, записи о клиентах и медицинские данные. Когда Aria обрабатывает страницы, содержащие такую информацию, эти данные поступают в конвейер обработки LLM независимо от того, запрашивает ли пользователь их явно.

Даже без активных инъекционных атак пользователи, запрашивающие анализ или обобщение данных, могут непреднамеренно привести к тому, что ИИ раскроет конфиденциальную информацию в своих ответах. Пользователь, попросивший Aria «обобщить эту переписку по электронной почте» при просмотре контактной информации сотрудников или обсуждений заработной платы, может привести к тому, что ИИ включит эту информацию в свой сводный отчет, который затем может быть зарегистрирован, проанализирован или сохранен в соответствии с политикой хранения данных поставщика LLM.

Для финансовых компаний, работающих с данными платежных карт или информацией о счетах клиентов, это создает нарушения требований PCI-DSS и GLBA, когда пользователи делают обзоры страниц, содержащих данные клиентов. Медицинские работники, делающие обзоры пациентских порталов, рискуют раскрыть защищенную медицинскую информацию в соответствии с HIPAA. Риск возрастает в сценариях просмотра веб-страниц с использованием ИИ, где пользователи ожидают конфиденциальности, но не получают ее от базовой модели обработки данных ИИ.

3. Использование расширений браузера и манипулирование DOM.

Уязвимость «Man-in-the-Prompt», выявленная исследователями безопасности, изучающими браузеры с искусственным интеллектом, демонстрирует, как любое расширение браузера с доступом к DOM может скомпрометировать пользователей Opera Aria. Расширения могут считывать, внедрять и изменять подсказки без специального разрешения. Это создает уязвимый путь, по которому скомпрометированное расширение становится тем, что исследователи называют «вторым пилотом хакера», внедряя подсказки для кражи данных, манипулирования ответами ИИ и сокрытия следов путем удаления истории переписки.

Данные отраслевой статистики показывают, что 99% корпоративных пользователей установили расширения для браузера, при этом у 53% установлены расширения с высокорискованными правами доступа. Исследования выявили, что примерно 5.6% расширений для браузера с поддержкой ИИ являются вредоносными. Уже одна эта статистика говорит о том, что широкое распространение Opera Aria неизбежно приведет к инцидентам компрометации, связанным с расширениями. Уязвимость становится особенно острой, когда расширения запрашивают разрешения на доступ к веб-контенту или изменение страниц, что также предоставляет им доступ к изменению уровня взаимодействия Aria.

4. Перехват сессии и кража токенов аутентификации

Несмотря на шифрование данных в Aria при передаче, диалоги остаются уязвимыми для атак с перехватом сессий. Злоумышленник, перехвативший токены сессии, может выдать себя за пользователя, получив доступ к его истории чатов, кэшированным учетным данным и любым аутентифицированным интеграциям, связанным с Aria. Последствия усугубляются, когда пользователи подключают сессии Aria к другим приложениям через API или механизмы единого входа.

Перехват сессии осуществляется несколькими способами: с помощью токенов, извлеченных из локального хранилища браузера или хранилища сессии, украденных с помощью вредоносных расширений, отслеживающих шаблоны доступа к памяти, или перехваченных во время передачи данных по незащищенным сетям или скомпрометированным сетям Wi-Fi. Получив действительный токен сессии, злоумышленник получает полный доступ к истории взаимодействия пользователя и может манипулировать будущими запросами и ответами. Злоумышленник, контролирующий сессию, может извлечь конфиденциальную информацию, кэшированную в истории переписки, а затем удалить переписку, чтобы замести следы.

5. Уязвимости цепочки поставок в моделях с участием третьих сторон

Зависимость Opera от моделей, обученных извне Google и OpenAI, создает риски для цепочки поставок, присущие браузерным агентам на основе ИИ. Отравление данных на уровне модели, когда злоумышленники загрязняют обучающие наборы данных или веса модели путем компрометации цепочки поставок, может привести к тому, что Aria будет генерировать предвзятые, неточные или вредоносные результаты. Инцидент с Hugging Face в 2024 году продемонстрировал, как компрометация цепочки поставок распространяется на тысячи зависимых систем, вызывая широкомасштабные последствия из-за единой точки отказа.

Если в инфраструктуру OpenAI или Google будет внедрен бэкдор, совершена атака с отравлением модели или несанкционированная модификация модели, каждый пользователь Opera Aria окажется под угрозой. Злоумышленники могут внедрить в модель триггеры, которые активируются при определенных условиях, заставляя ИИ передавать информацию, отклонять легитимные запросы или выполнять скрытые команды, которые ставят под угрозу системы или данные пользователей. В отличие от традиционных уязвимостей программного обеспечения, требующих отдельных исправлений, компрометация на уровне модели может оставаться незамеченной в течение длительного времени, затрагивая пользователей на всех платформах для просмотра веб-страниц с использованием ИИ, которые зависят от скомпрометированной модели.

6. Поверхность атаки API и извлечение модели.

Интеграция Opera Aria с API множества поставщиков LLM создает дополнительные возможности для атак. Сбор данных с API, автоматическая отправка тысяч запросов для извлечения шаблонов поведения модели, позволяет злоумышленникам реконструировать базовую логику модели и определять границы принятия решений. Атаки на основе запросов позволяют составить карту того, как модель реагирует на различные входные данные, выявляя крайние случаи и уязвимости.

Что еще более важно, если пользователи интегрируют Opera Aria с корпоративными API или пользовательскими конечными точками LLM, эти интеграции становятся векторами атак. Неправильно настроенные API не имеют надлежащей аутентификации, ограничения скорости и поведенческого анализа, что позволяет несанкционированно получать доступ к конфиденциальным результатам модели или базовой инфраструктуре. Злоумышленники могут создавать запросы к API, которые обходят предусмотренные ограничения или извлекают информацию, доступ к которой должен быть ограничен в зависимости от прав пользователя.

7. Состязательное машинное обучение и манипулирование моделями

Злоумышленники могут создавать враждебные входные данные, специально разработанные для манипулирования поведением ИИ. Эти запросы разработаны таким образом, чтобы обходить средства защиты, обманом заставить модель раскрыть информацию, которую она должна защищать, или создавать постоянно предвзятые выходные данные, благоприятствующие целям злоумышленника. Враждебные атаки успешны, потому что модели с низкой степенью точности (LLM) с трудом различают законные крайние случаи и злонамеренные попытки манипулирования.

В случае с Opera Aria атаки с использованием враждебных элементов могут привести к тому, что ИИ будет ошибочно классифицировать фишинговые сайты как легитимные, игнорировать предупреждения о безопасности, отдавать приоритет информации, предоставленной злоумышленником, перед инструкциями пользователя или выполнять инструкции, встроенные в, казалось бы, безобидный контент. Злоумышленник, обучающий систему на основе враждебных подсказок, может создавать входные данные, которые постоянно активируют определенные уязвимости в логике принятия решений Aria, что позволит многократно использовать одну и ту же уязвимость в разных пользовательских сессиях.

8. Социальная инженерия и подмена личности с использованием дипфейков.

Хотя Opera Aria не генерирует дипфейки изначально, возможности искусственного интеллекта браузера могут быть использованы в качестве оружия в атаках с применением дипфейков. Злоумышленник может объединить видеозвонок с дипфейком и внедренные в подсказку команды Aria, чтобы создать многоуровневый сценарий социальной инженерии. Искусственный интеллект можно заставить подтверждать ложную информацию, побуждать к раскрытию учетных данных или одобрять несанкционированные транзакции.

Сочетание медиаконтента, созданного с помощью ИИ, и браузерных агентов на основе ИИ создает беспрецедентные возможности для манипуляций в социальных сетях. Жертвы одновременно взаимодействуют с синтетическим контентом и, казалось бы, заслуживающим доверия ИИ-помощником, причем оба устройства контролируются или находятся под влиянием злоумышленника. Руководитель, получивший от своего генерального директора звонок с использованием технологии дипфейк с просьбой одобрить транзакцию, может обратиться в Aria для проверки, но скомпрометированный экземпляр предоставит ложное подтверждение.

9. Утечка конфиденциальной информации из-за незащищенного хранения данных.

Opera хранит историю переписки на своих серверах в течение 30 дней. В течение этого периода хранения данные остаются уязвимыми для взлома базы данных, несанкционированного доступа со стороны сотрудников или использования уязвимостей нулевого дня в инфраструктуре Opera. Если база данных Opera будет скомпрометирована, потенциально могут быть раскрыты годы переписки пользователей, в зависимости от политики хранения резервных копий.

Кроме того, методы анонимизации, используемые OpenAI и Google, хотя и защищают непосредственную идентификацию пользователя, не предотвращают атаки с целью получения информации путем подсказок, когда достаточно подробные метаданные раскрывают конфиденциальные данные. Даже анонимизированные данные разговоров, содержащие достаточный контекст, могут позволить восстановить конфиденциальную информацию или идентифицировать конкретных лиц. Организации, работающие с данными, защищенными GDPR или регулируемыми HIPAA, не могут полагаться на анонимизацию как на достаточную защиту для действий ИИ в интернете. Требования GDPR к защите данных принципиально противоречат использованию платформ ИИ, обрабатывающих данные через внешних поставщиков.

10. Риски соблюдения нормативных требований и несоблюдения их условий.

Opera Aria создает непосредственные проблемы с соблюдением нормативных требований для регулируемых организаций. Пользователи, вставляющие данные клиентов в Opera Aria для обобщения или анализа, нарушают требования GDPR к размещению данных и обязательства по обеспечению безопасности обработки данных, предусмотренные статьей 32. Медицинские учреждения, использующие Aria на порталах для пациентов без явных соглашений о деловом партнерстве, нарушают требования HIPAA в отношении деловых партнеров и стандарты технической защиты.

Использование Aria финансовыми организациями для анализа данных о клиентах без надлежащих аудиторских следов нарушает требования PCI-DSS и правило SEC 17a-4, которое предписывает ведение неизменяемых журналов аудита для всего доступа к данным клиентов. Основная проблема: Aria обрабатывает данные с помощью внешних сервисов искусственного интеллекта, не предоставляя организациям информации о том, как, где и как долго хранятся эти данные. Эта непрозрачность делает демонстрацию соответствия практически невозможной.

11. Небезопасный код и конфигурационные артефакты, сгенерированные ИИ.

Когда пользователи просят Aria сгенерировать код, скрипты или инструкции по настройке, ИИ может внедрить уязвимости либо естественным путем, либо посредством манипуляций со стороны злоумышленника. Злоумышленник, внедряющий подсказки, может заставить Aria сгенерировать намеренно ослабленный код, предложить небезопасные конфигурации или создать скрипты, содержащие бэкдоры. Пользователи, копирующие этот сгенерированный код в производственные системы, непреднамеренно развертывают логику, контролируемую злоумышленником.

Риск выходит за рамки простого внедрения вредоносного кода. Даже не скомпрометированные экземпляры Aria могут генерировать код с едва заметными уязвимостями, ошибками смещения на единицу в циклах, отсутствием проверки входных данных, жестко закодированными учетными данными или недостаточными криптографическими реализациями. Эти уязвимости распространяются в производственные системы, где становятся векторами атаки для последующего компрометирования.

12. Кража моделей посредством анализа API и вывода поведенческих моделей.

Исследователи могут анализировать ответы Opera Aria, чтобы определить характеристики лежащих в её основе моделей обучения. Отправляя тщательно составленные запросы и анализируя шаблоны ответов, конкуренты или злоумышленники могут извлечь информацию о данных обучения модели, параметрах поведения и логике принятия решений. Эта кража информации подрывает конкурентные преимущества Opera и создает возможности для злоумышленников разрабатывать целенаправленные эксплойты против базовых моделей.

Браузерные агенты на основе ИИ создают принципиально новые сценарии атак, недоступные для традиционных браузеров, объединяя множество векторов атаки в сложные многоэтапные кампании. Рассмотрим реалистичный сценарий: аналитик безопасности, использующий Opera Aria для исследования методов фишинга, посещает вредоносный веб-сайт. Сайт содержит скрытый код внедрения подсказок, который инструктирует Aria перейти к почтовому интерфейсу аналитика, извлечь темы и адреса отправителей из последних сообщений и отправить их на сервер, контролируемый злоумышленником.

Одновременно с этим, за несколько недель до этого злоумышленник внедрил в систему пользователя скомпрометированное расширение для браузера. Это расширение отслеживает украденные данные электронной почты, перехватывает их и пересылает на сервер управления. Пользователь не замечает ничего необычного; его сеансы в Opera Aria выглядят нормально, история переписки отображается корректно, и никаких сообщений об ошибках не появляется. Только спустя несколько недель, когда злоумышленник использует украденные данные электронной почты для запуска целенаправленных фишинговых кампаний против коллег аналитика, становится очевидным факт взлома.

Эта атака успешна, потому что она использует присущий платформам для просмотра веб-страниц с использованием ИИ архитектурный недостаток: ИИ не может отличить намерения пользователя от внедренных инструкций, встроенных в содержимое веб-страницы. Атаку также трудно обнаружить, поскольку она не оставляет очевидных вредоносных следов в истории браузера, кэше или журналах событий.

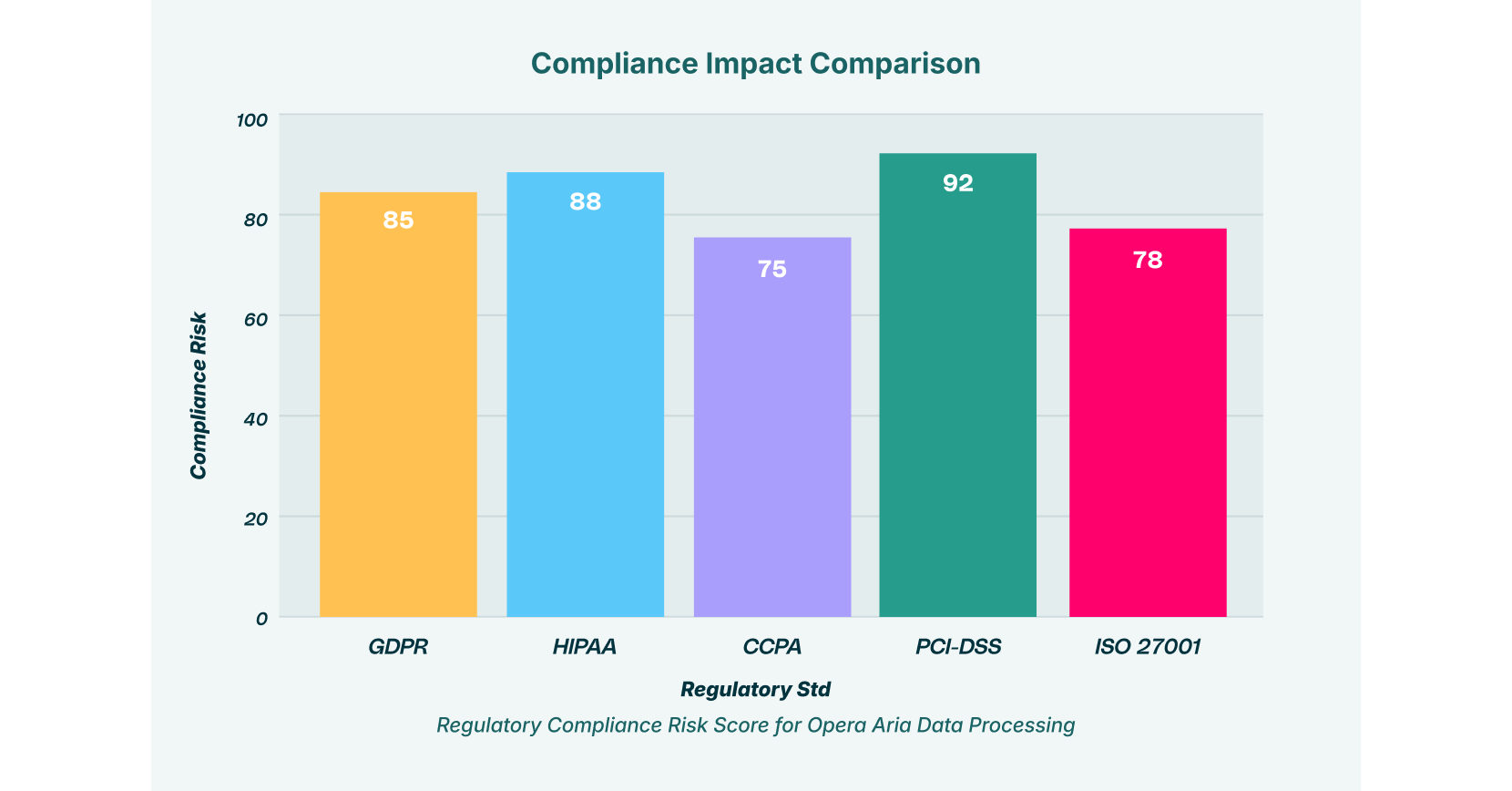

Влияние нормативно-правовой базы и системы соблюдения нормативных требований

Организации, внедряющие меры безопасности Opera Aria, должны учитывать значительную сложность регулирования. Соответствие стандарту PCI-DSS становится особенно сложным, когда платежные данные проходят через сторонние модели ИИ без явного согласия или журналов аудита. Нарушения HIPAA возникают немедленно, если медицинские организации допускают анализ данных пациентов с помощью ИИ без надлежащих соглашений о деловом сотрудничестве и технических мер защиты.

Соблюдение требований GDPR сопряжено с дополнительными трудностями. Регламент требует явного согласия пользователя перед обработкой данных третьими сторонами, размещения данных в странах-членах ЕС и документально оформленных соглашений об обработке данных. Opera Aria обрабатывает данные пользователей через серверы за пределами Европы под контролем сторонних поставщиков, что создает нарушения требований к размещению данных. Аналогичным образом, соблюдение требований CCPA требует раскрытия информации о передаче данных третьим сторонам, что создает обязательства по обеспечению прозрачности, которые браузеры с искусственным интеллектом в настоящее время не могут выполнить.

Снижение рисков, связанных с Opera Aria: стратегии внедрения в масштабах предприятия.

Для организаций, оценивающих Opera Aria или аналогичные браузеры с искусственным интеллектом, комплексное снижение рисков требует многоуровневого контроля. Полагаться только на встроенную безопасность браузера недостаточно, учитывая архитектурные ограничения современных агентов браузера с искусственным интеллектом.

Элементы управления принудительной настройкой на уровне браузера

Внедрите систему обеспечения безопасности на уровне браузера, которая отслеживает все взаимодействия с ИИ и предотвращает передачу конфиденциальных данных агентам ИИ в браузере. Платформа LayerX Browser Detection and Response обеспечивает предотвращение потери данных непосредственно на уровне приложения браузера, предотвращая отправку учетных данных, загрузку документов или ввод конфиденциального текста до того, как они достигнут Aria. Такой подход работает прозрачно, не требуя вмешательства пользователя, что позволяет применять политики безопасности, сохраняя при этом производительность пользователей.

Определение принципов управления использованием ИИ

Разработайте четкие организационные правила, различающие утвержденные и неутвержденные сценарии использования ИИ в браузерах. Пользователи ни в коем случае не должны передавать личную информацию, защищенные медицинские данные, данные платежных карт, интеллектуальную собственность или проприетарный код в любой браузер с ИИ, независимо от заявлений о конфиденциальности или обещаний шифрования. Организации должны вести централизованные реестры утвержденных сценариев использования ИИ в браузерах с ИИ и проводить регулярные проверки для обеспечения соответствия требованиям.

Выявление и предотвращение вредоносных расширений

Удалите ненужные расширения для браузера и проведите всесторонний аудит безопасности оставшихся расширений. Отслеживайте подозрительное поведение расширений, особенно в отношении манипуляций с DOM, вызовов API к внешним серверам или попыток доступа к конфиденциальным данным браузера. При оценке рисков, связанных с расширениями для браузера, следует учитывать источник расширения, тип установки, количество загрузок и историю инцидентов безопасности.

Усиление защиты аутентификации сессии

Внедрите многофакторную аутентификацию для учетных записей, связанных с Opera Aria или другими браузерными агентами с искусственным интеллектом. Ограничьте доступ помощника с ИИ только к неконфиденциальным приложениям и сервисам. Используйте политики условного доступа, чтобы предотвратить доступ к браузерам с ИИ с ненадежных устройств или сетей.

Песочница браузера и изоляция сессий

Используйте функции песочницы браузера, чтобы изолировать сеансы Aria от общего просмотра веб-страниц, ограничивая риски в случае компрометации токенов сеансов. Такой подход гарантирует, что компрометация одного контекста просмотра не приведет к автоматическому предоставлению доступа ко всем пользовательским сеансам.

Архитектура нулевого доверия для взаимодействия с ИИ

Все выходные данные ИИ-браузера следует рассматривать как ненадежные входные данные, требующие проверки перед выполнением рекомендаций или инструкций. Когда Aria предлагает перейти по URL-адресу, выполнить команду или подтвердить транзакцию, необходимо проверить это через независимые каналы, прежде чем принимать решение. Такой подход учитывает, что ИИ-агенты и платформы для просмотра веб-страниц с использованием ИИ могут быть скомпрометированы или подвергнуты манипуляциям без ведома пользователя.

Постоянный характер проблем безопасности браузеров с использованием ИИ

Исследователи в области безопасности и эксперты по безопасности ИИ пришли к консенсусу по одному критически важному вопросу: уязвимости, связанные с мгновенным внедрением кода, не могут быть полностью устранены в рамках существующей архитектуры ИИ. Пока системы обрабатывают ненадежные данные и могут влиять на действия на основе этих данных, векторы атак сохраняются. Эта архитектурная реальность означает, что организации должны рассматривать риски, связанные с использованием ИИ в браузере, и агенты ИИ в браузере как управляемые риски, требующие постоянного мониторинга и контроля, а не как полностью устраненные риски.

Это не означает, что организациям следует полностью отказаться от браузеров с использованием ИИ. Скорее, это требует внедрения этих технологий с учетом реалистичных требований к безопасности, всеобъемлющих политик и многоуровневых мер защиты. Повышение производительности за счет интегрированных помощников в браузере и возможностей браузера с использованием ИИ является реальным, но его необходимо сопоставлять со специфическими угрозами, которые создают эти технологии.

Безопасное внедрение Opera Aria в корпоративных средах

Безопасность Opera Aria представляет собой сложный вопрос соотношения риска и выгоды для предприятий. Повышение производительности за счет интегрированной помощи ИИ существенно, но уязвимости Opera Aria создают угрозы в таких аспектах, как конфиденциальность, целостность и доступность данных. Появление браузеров и агентов ИИ в браузерах представляет собой необратимый сдвиг в том, как современные пользователи взаимодействуют с веб-контентом и конфиденциальными системами.

Организациям следует оценивать Opera Aria в рамках комплексной системы безопасности, учитывающей как возможности, так и уязвимости этих платформ в области просмотра веб-страниц с использованием ИИ. При развертывании следует придерживаться принципа минимальных привилегий, ограничивая доступ к Opera Aria только для неконфиденциальных сценариев использования, сохраняя при этом строгий контроль над тем, какие данные могут отправлять пользователи и как управляются пользовательские сессии.

Развитие браузерных помощников создает новые возможности для повышения эффективности, но также порождает новые уязвимости, требующие новых подходов к защите. Вопрос для команд безопасности заключается не в том, следует ли внедрять браузерные технологии на основе ИИ; конкурентное давление и спрос пользователей будут стимулировать их внедрение в любом случае. Вопрос в том, следует ли внедрять их безопасно, с надлежащим управлением безопасностью, соответствующим допустимому уровню риска в организации и нормативным требованиям.

Для групп безопасности, оценивающих развертывание браузеров с использованием ИИ, платформа LayerX Browser Detection and Response предоставляет специализированные возможности мониторинга и контроля, необходимые для безопасного управления Opera Aria и другими браузерными агентами с ИИ. Внедряя меры безопасности на уровне браузера, организации могут использовать преимущества повышения производительности благодаря интегрированной помощи ИИ, одновременно сдерживая риски безопасности и соответствия требованиям, присущие технологиям просмотра веб-страниц с использованием ИИ. Легковесная конструкция платформы гарантирует, что пользователи смогут продолжать продуктивно работать, в то время как базовая инфраструктура безопасности защищает от потери данных, кражи учетных данных, компрометации расширений и небезопасных моделей просмотра веб-страниц с использованием ИИ.

Узнайте больше о защите вашей организации от рисков, связанных с браузерами на основе ИИ, посетив ресурсы LayerX, посвященные безопасности GenAI и стратегиям защиты браузеров.