Natuklasan ng mga mananaliksik sa seguridad ng LayerX ang isang kampanya ng hindi bababa sa 12 magkakaugnay na extension ng browser na nagkukunwaring mga TikTok video downloader ngunit sa katotohanan ay sinusubaybayan ang aktibidad ng gumagamit at nangongolekta ng data. Ang mga extension ay nagbabahagi ng isang karaniwang codebase at pawang mga clone o bahagyang binagong bersyon ng isa't isa, na nagpapahiwatig na ito ay isang matagal at patuloy na kampanya ng parehong mga aktor ng banta.

Nagpapatupad din ang mga extension ng mekanismo para sa dynamic remote configuration, na nagbibigay-daan sa kanila na malampasan ang mga proseso ng pagsusuri ng marketplace. Nagbibigay-daan ito sa mga malisyosong extension na baguhin ang kanilang pag-uugali at functionality pagkatapos ng pag-install, nang hindi nalalaman ng mga user o marketplace. Ayon sa pananaliksik ng LayerX, ang mga extension ay karaniwang gumagana nang lehitimo sa loob ng 6-12 buwan bago magpakilala ng mga malisyosong feature.

Bilang resulta, kahit na ang ilan sa mga extension na ito ay na-flag at natanggal, madaling maghanap ng mga bagong clone at i-upload ang mga ito sa mga extension store. Ang ilan ay lumabas pa nga bilang "Itinatampok" sa mga extension store, na nagpapalawak ng kanilang abot at tiwala na ibinibigay ng mga gumagamit sa kanila.

Sa ngayon, mahigit 130,000 user na ang na-kompromiso bilang bahagi ng kampanyang ito.

Pinalawak na Detalye:

Isang malawakang kampanya na kinasasangkutan ng hindi bababa sa 12 extension ng browser na nagkukunwaring mga TikTok video downloader ang natukoy sa mga merkado ng Chrome at Microsoft Edge. Bagama't nagbibigay ang mga extension na ito ng mga inaanunsyong functionality (pag-download ng mga TikTok video, kadalasan nang walang watermark), sabay-sabay nilang ipinapatupad ang covert tracking, mga kakayahan sa remote configuration, at mga mekanismo sa pagkolekta ng data.

Ang kampanya ay nakaapekto sa mahigit 130,000 gumagamit, na may humigit-kumulang 12,500 aktibong instalasyon sa panahon ng pagsusuri. Lahat ng mga sample ay kabilang sa isang pamilya ng iisang kodigo, na nagpapahiwatig ng isang koordinadong operasyon na gumagamit ng mga na-clone, muling pinangalanan, at bahagyang binagong mga extension upang ma-maximize ang abot at pagtitiyaga.

Higit pa sa mga alalahanin sa privacy, ang paggamit ng mga endpoint ng malayuang pag-configure nagpapakilala ng isang malaking panganib sa seguridad, na nagbibigay-daan sa mga pagbabago sa gawi pagkatapos ng pag-install na lumalampas sa mga mekanismo ng pagsusuri ng marketplace.

Key Takeaways

- Isang aktor lang ang gumanap 12+ extension na may ibinahaging codebase

- Sa ibabaw 130K na gumagamit ang naapektuhan, ~12.5K aktibo pa rin

- Mga ginamit na extension malayuang pagsasaayos para malampasan ang pagsusuri ng tindahan

- Nakolekta datos ng fingerprinting na may mataas na entropy (kasama ang katayuan ng baterya)

- Marami ang itinatampok sa mga opisyal na tindahan, pagpapataas ng tiwala at abot

Istruktura at Epekto ng Kampanya

Ang kampanyang ito ay umuunlad pag-uulit at pagkakaiba-iba.

Sa halip na bumuo ng mga bagong tool mula sa simula, pinapanatili ng operator ang isang pangunahing arkitektura ng extension at gumagawa ng maraming bersyon:

- Ang ilan ay halos magkaparehong mga clone

- Ang iba ay bahagyang binago ang tatak

- Ilan ang nagpapakilala ng unti-unting mga pagbabago o bagong imprastraktura

Sa labas, ang mga ito ay lumilitaw bilang magkakahiwalay na produkto: TikTok Video Downloader, ""Mass TikTok Downloader, ""No Watermark Saver." Sa ilalim ng hood, pareho lang sila.

Kapansin-pansin, marami sa mga extension na ito ay may badge na "Itinatampok" sa tindahan, isang tagapagpahiwatig na karaniwang iniuugnay sa mga nasuri at de-kalidad na extension, na lubos na nagpapataas ng tiwala at paggamit ng user sa kabila ng mga pinagbabatayan na panganib.

Lumilikha ito ng a nababanat na ecosystemKapag na-flag o inalis ang isang extension, nananatiling aktibo ang iba. Mabilis na maaaring i-upload ang mga bago, kadalasan ay may parehong mga screenshot, paglalarawan, at functionality.

Ang resulta ay isang tuloy-tuloy na ikot:

- Mag-upload ng malinis o kaunting kahina-hinalang extension

- Makakuha ng mga gumagamit at tiwala

- Magpakilala ng mga karagdagang kakayahan sa pamamagitan ng mga update

- Bahagyang maalis o ma-flag

- Muling lilitaw sa ilalim ng mga bagong pagkakakilanlan

Hindi lamang ito isang kampanya ng malware – isa itong modelo ng operasyon, kung saan ang pagtitiyaga ay nakakamit sa pamamagitan ng pagdoble, muling pagtatatak, at mabilis na muling pag-deploy.

Pigura 1. Siklo ng buhay ng pagpapalawig na naglalarawan ng modelo ng operasyon na "whack-a-mole"

Pangkalahatang-ideya ng Teknikal

Ang lahat ng mga extension ay nagbabahagi ng pare-parehong Manifesto V3 (MV3) arkitektura, na may halos magkaparehong mga pahintulot at mga pahintulot sa host. Kapansin-pansin, marami sa mga extension na ito ay may badge na "Itinatampok" sa tindahan. Ang designasyong ito ay karaniwang iniuugnay sa mga nasuri at de-kalidad na extension, at kitang-kitang ipinapakita sa mga user bilang tanda ng tiwala. Bilang resulta, malaki ang nababawasan nitong hinala sa user at pinapataas ang posibilidad na mai-install, kahit na ang pinagbabatayang extension ay may parehong code at gawi sa mga hindi gaanong nakikitang variant.

Mayroon din silang mga katulad na screenshot na na-upload sa store page ng extension.

Pigura 2. Mga Extension sa Google Chrome at Microsoft Edge Marketplaces

Bagama't pinapanatili ng lahat ng extension ang kanilang mga lehitimong kakayahan tulad ng pagkuha ng metadata ng video ng TikTok at pag-download ng mga video, kasama rin dito ang parehong idineklara at hindi idineklara na mga kakayahan..

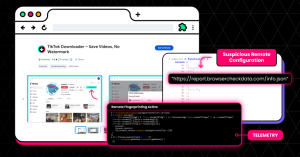

Malayong Pag-configure

Kinukuha ng mga extension ang configuration mula sa mga server na kontrolado ng attacker. Pinapayagan nito ang mga extension na

- Baguhin agad ang gawi ng extension

- Paganahin o huwag paganahin ang mga tampok

- I-redirect ang aktibidad ng network

- Palawakin ang pangongolekta ng datos

Ang pagtanggap ng mga malayuang configuration ay nangangahulugan na ang kilos ng extension ay hindi nakapirmi o ganap na nakikita, at maaaring mabago nang malayuan anumang oras paglampas sa pagsusuri ng tindahan at pagpapagana ng mga hindi nakikitang daloy o kakayahan ng data.

Pigura 3. Istruktura ng Malayuang Pag-configure

Isang kapansin-pansing padron sa iba't ibang mga sample ay naantalang iniksyon ng kakayahan, ipinakilala ang mga nakakahamak na tampok 6–12 buwan pagkatapos ng unang publikasyon, na nagpapahintulot sa mga extension na unang bumuo ng reputasyon at maiwasan ang maagang pagsusuri.

Pag-fingerprint ng Gumagamit

Nangongolekta ang mga extension na ito ng detalyadong telemetry tungkol sa mga user, kabilang ang kung gaano kadalas nila ginagamit ang tool, kung anong content ang kanilang ginagamit, at iba't ibang katangian ng device tulad ng wika, timezone, at user agent. Kahit ang status ng baterya ay nakukuha, isang hindi pangkaraniwan ngunit mahalagang signal para sa pag-fingerprint ng aparato.

Pigura 4. Pag-fingerprint ng Gumagamit

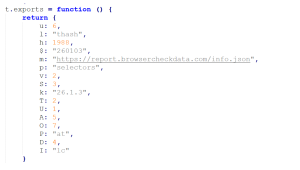

Imprastraktura ng C&C at Pag-uugnay ng Banta

Isang natatanging katangian ng kampanyang ito ay ang pag-asa nito sa mga panlabas na configuration server. Sa halip na hardcoding, maraming variant ang kumukuha ng mga JSON configuration file mula sa mga domain na kontrolado ng attacker:

- https://user.trafficreqort.com/data.json

- https://report.browsercheckdata.com/info.json

- https://check.qippin.com/config.json

- https://help.virtualbrowserer.com/rest.json

Ang ilan sa mga larangang ito ay nagpapakita ng malinaw na mga palatandaan ng panlilinlang, kabilang ang mga pattern ng typosquatting tulad ng "trafficreqort"Sa halip na"ulat ng trapiko"O"tiktak"Sa halip na"tiktok.” Ang mga banayad na hindi pagkakapare-parehong ito ay kadalasang ginagamit upang maiwasan ang kaswal na inspeksyon habang pinapanatili ang kapani-paniwalang pagiging lehitimo.

Bagama't walang direktang pagpapatungkol na maaaring gawin, ang pagkakapare-pareho sa code, mga pattern ng imprastraktura, at pag-uugali sa operasyon ay mariing nagpapahiwatig ng isang aktor o isang mahigpit na koordinadong grupo.

Konklusyon

Ang kampanyang ito ay nagpapakita ng mas malawak na pagbabago sa kung paano maaaring abusuhin ang mga extension ng browser. Sa halip na mag-deploy ng hayagang malisyosong code, ginagamit ng operator ang lehitimong functionality bilang mekanismo ng paghahatid para sa pangmatagalang pag-access at kontrol.

Ang tunay na panganib ay wala sa kung ano ang ginagawa ng mga extension ngayon, kundi sa kung ano ang kaya nilang gawin bukas. Binabago sila ng remote configuration upang maging mga madaling ibagay na tool na maaaring umunlad pagkatapos ng pag-install, habang ang kanilang access sa mga authenticated session at browsing context ay ginagawa silang partikular na mahalaga para sa pagkolekta ng data at potensyal na pagsasamantala.

Kahit sa kasalukuyan nilang kalagayan, ang mga extension na ito ay nagbibigay-daan sa detalyadong pag-profile ng user. Nangongolekta ang mga ito ng impormasyon tungkol sa mga pattern ng paggamit, na-download na nilalaman, mga katangian ng device, at data ng kapaligiran tulad ng timezone at wika. Kapag pinagsama, lumilikha ito ng fingerprint na maaaring gamitin upang subaybayan ang mga user sa iba't ibang session at posibleng sa iba't ibang serbisyo.

Sa pinakamasamang sitwasyon, ang parehong mga mekanismo ay maaaring gamitin muli para sa mas malawak na pag-exfiltration ng data, pang-aabuso sa mga napatunayang kahilingan, o pagsasama sa mas malaking proxy o mga imprastraktura na parang botnet.

Ang nagpapahirap matukoy ang kampanyang ito ay ang modelo ng pagpapatakbo nito:

- Malinis o may kaunting kahina-hinala ang mga unang bersyon

- Ipinagpaliban ang pag-uugali at kinokontrol nang malayuan

- Ang bawat extension ay lumilitaw bilang isang hiwalay na produkto

- Binabawasan ng mga signal ng tiwala sa tindahan (tulad ng mga badge na "Itinatampok") ang masusing pagsisiyasat ng gumagamit

Itinatampok nito ang isang pangunahing kakulangan sa kasalukuyang mga depensa: karamihan sa mga tool sa seguridad ay nakatuon sa pagpapatunay sa oras ng pag-install, habang ang tunay na panganib ay lumilitaw sa oras ng pagpapatakbo.

Ang pagtugon dito ay nangangailangan ng paglipat patungo sa patuloy, nakabatay sa pag-uugali na pagsubaybay sa mga kakayahan ng mga extension ng browser na maaaring makakita ng mga pagbabago sa aktibidad ng network, pakikipag-ugnayan ng DOM, at paggamit ng pahintulot pagkatapos ng pag-install. Ang pinakabagong teknolohiya ng LayerX ay idinisenyo upang punan ang kakulangang ito sa pamamagitan ng pagbibigay ng real-time na visibility at pagpapatupad sa antas ng browser, na nagbibigay-daan sa mga organisasyon na matukoy at harangan ang malisyosong pag-uugali ng extension kahit na ito ay nagmula sa tila lehitimo o dating pinagkakatiwalaang mga extension.

Sa modelong ito, ang extension ng browser ay hindi na isang istatikong kagamitan, ito ay isang buhay na pundasyon, kinokontrol nang malayuan at nagbabago sa paglipas ng panahon.

Mga Indikasyon ng Kompromiso (IOC)

Extension

| ID | Pangalan | Nag-i-install | Browser | katayuan |

| injnjbcogjhcjhnhcbmlahgikemedbko | TikTok Downloader – I-save ang mga Video, Walang Watermark | 3,000 | Google Chrome | Aktibo |

| ehdkeonoccndeaggbnolijnmmeohkbpf | TikTok Video Downloader – Maramihang Pagtitipid | 1,000 | Google Chrome | Aktibo |

| pfpijacnpangmkfdpgodlbokpkhpkeka | TikTok Downloader | 353 | Google Chrome | Aktibo |

| cfbgdmiobbicgjnaegnenlcgbdabkcli | TikTok Video Downloader – I-save Nang Walang Watermark | 4,000 | Google Chrome | Aktibo |

| mpalaahimeigibehbocnjipjfakekfia | Pang-download ng Video ng Mass Tiktok | 77 | Microsoft Edge | Aktibo |

| kkhjihaeddnhknninbekkhaklnailngh | TikTok Video Downloader – I-save Nang Walang Watermark | 9 | Microsoft Edge | Aktibo |

| kbifpojhlkdoidmndacedmkbjopeekgl | TikTok Downloader – I-save ang mga Video, Walang Watermark | 47 | Microsoft Edge | Aktibo |

| jacilgchggenbmgbfnehcegalhlgpnhf | Video ng Tiktok ng Maramihan

Downloader |

4,000 | Google Chrome | Aktibo |

| oaceepljpkcbcgccnmlepeofkhplkbih | Pang-download ng Video ng Mass Tiktok | 30,000 | Google Chrome | Inalis |

| ilcjgmjecbhpgpipmkfkibjopafpbcag | TikTok Downloader – I-save ang mga Video, Walang Watermark | 10,000 | Google Chrome | Inalis |

| kmobjdioiclamniofdnngmafbhgcniok | Tagabantay ng TikTok Video | 60,000 | Google Chrome | Inalis |

| cgnbfcoeopaehocfdnkkjecibafichje | Pang-download ng Video para sa Tiktok | 20,000 | Google Chrome | Inalis |

Domains

trafficreqort.com

browsercheckdata.com

qippin.com

virtualbrowser.com

Mga Email

- [protektado ng email]

- [protektado ng email]

- [protektado ng email]

- [protektado ng email]

- [protektado ng email]

- [protektado ng email]

- [protektado ng email]

- [protektado ng email]

Mga Taktika, Teknik, at Pamamaraan (TTPs)

| Pantaktika | Pamamaraan |

| Pagtuklas ng kilusan | LX1.001(T1589) – Mangalap ng Impormasyon sa Pagkakakilanlan |

| Pagtuklas ng kilusan | LX1.003 – Pangangalap ng Datos ng mga Pattern |

| Paunang Pag-access | LX3.003 (T1199) – Mapagkakatiwalaang Relasyon |

| Pag-access sa Kredensyal | LX8.008 – Pagbabago sa Network |

| Pagkatuklas | LX9.011 – Pagtuklas ng Hardware |

Rekomendasyon

Dapat gawin ng mga propesyonal sa seguridad, tagapagtanggol ng negosyo, at mga developer ng browser ang mga sumusunod na aksyon:

- Mga extension ng audit sa loob ng mga pinamamahalaang kapaligiran, lalo na iyong mga naka-install sa labas ng mga kontrol ng patakaran.

- Gumamit ng mga pamamaraan sa pagsubaybay sa runtime na nakatuon sa gawi ng extension pagkatapos ng pag-install, sa halip na umasa lamang sa pagpapatunay ng marketplace.

- Mag-deploy ng mga teknolohiya sa pagsubaybay sa extension na nakabatay sa pag-uugali upang matukoy ang hindi awtorisadong aktibidad ng network o kahina-hinalang manipulasyon ng DOM.

- Palakasin ang pagsubaybay at pagpapatupad ng runtime, hindi lamang ang pagsusuri sa oras ng pag-install, upang matukoy ang mga pagbabago sa gawi pagkatapos ng pag-install na dulot ng imprastraktura ng backend.