Maging tapat tayo, kapag iniisip ng karamihan sa mga tao ang isang "cyberattack," nailalarawan nila ang mga hacker na nakasuot ng hoodie na humahampas sa mga firewall mula sa ilang madilim na basement. Pero realidad? Ito ay hindi gaanong cinematic at mas mapanganib.

Ang totoo, minsan naka-log in na ang banta.

Iyan ang dahilan kung bakit ang mga banta ng tagaloob ay lubhang nakapipinsala. Hindi nila sinisira ang mga pinto ngunit lumalakad sa kanila. Katulad ng nangyari sa Coinbase.

Ang Paglabag sa Coinbase: Nang Naging Delikado ang Insider Access

Sa isang nakagugulat na paghahayag na yumanig sa industriya ng fintech at crypto, ang Coinbase, ang pinakamalaking palitan ng cryptocurrency sa US, ay naging target ng isang sopistikadong kaso ng corporate espionage. Hindi tulad ng mga nakasanayang cyberattack na umaasa sa mga teknikal na pagsasamantala, ang insidenteng ito ay nag-highlight ng isang mas mapanlinlang na vector: kahinaan ng tao.

Sa kaso ng Coinbase, ang paglabag ay hindi nagmula sa code o mga server, ngunit mula sa mga channel ng suporta sa customer nito—partikular, mga kontratista sa labas ng pampang na may access sa mga panloob na tool sa SaaS. Sa halip na gumamit ng mga tradisyunal na paraan ng pag-hack, gumamit ang mga umaatake ng mas mapanlinlang na taktika sa pamamagitan ng panunuhol sa mga kontratista ng serbisyo sa customer sa ibang bansa upang makakuha ng access sa mga panloob na sistema ng Coinbase. Ang mga nakakahamak na tagaloob na ito ay nagbigay sa mga umaatake ng sensitibong data ng customer, kabilang ang mga pangalan, address, numero ng telepono, email address, bahagyang numero ng Social Security, at mga larawan ng mga ID na ibinigay ng pamahalaan. Dahil mayroon silang hindi sinusubaybayang lehitimong pag-access sa mga panloob na system at mga tool sa SaaS, walang nagtanong ng kahit ano hanggang sa magawa na ang pinsala. Pagkatapos ay ginamit ng mga umaatake ang data na ito bilang leverage, na humihingi ng $20 milyon na ransom sa ilalim ng banta ng pagtagas o pagbebenta ng impormasyon sa dark web.

Ang insidenteng ito ay naglantad ng sensitibong impormasyon ng halos 97,000 user at binibigyang-diin ang isang mapanlinlang na katotohanan: ang mga banta ng tagaloob ay nananatiling isa sa pinakamapanganib at pinakamahirap na hamon sa cybersecurity ngayon.

Access Nang Walang Visibility: Ang Silent Security Gap ng Modern Enterprise

Sa panahon ng cloud app at malayuang trabaho, ang bagong security perimeter ay hindi ang iyong network—ito ang iyong mga tao. Itinatampok ng paglabag sa Coinbase ang lumalaking trend sa cybersecurity: ang pagtaas ng mga banta ng insider, partikular sa mga third-party na kontratista at support staff.

Habang nagiging mas matatag ang mga panlaban sa perimeter tulad ng mga firewall at intrusion detection system, inililipat ng mga umaatake ang kanilang pagtuon sa mga indibidwal sa loob ng organisasyon na mayroon nang access. Ang mga tagaloob na ito ay hindi kailangang “mag-hack” sa mga system—nasa loob na sila ng mga pader. Dala man ng kasakiman, pamimilit, ideolohiya, o desperasyon, ang mga banta ng tagaloob ay mas mahirap matukoy at ihinto ang paggamit ng mga tradisyunal na hakbang sa seguridad.

Mga Third Party: Nasa Iyong Sistema Sila Ngunit Wala sa Iyong Radar

Ang modernong negosyo ay tumatakbo sa mga kontratista, freelancer, outsourced support team, at third-party na vendor. Ang mga manggagawang ito ay madalas na nangangailangan ng access sa parehong mga tool na ginagamit ng iyong full-time na staff—mga SaaS platform tulad ng Salesforce, Zendesk, Notion, Google Workspace, at higit pa. Karamihan sa mga platform ng SaaS, bagama't mayaman sa feature, ay walang mga native na kontrol sa seguridad upang makita o harangan ang peligrosong gawi sa sandaling naka-log in ang isang user. Kapag nakakuha na ng access ang isang kontratista, ang mga tradisyunal na panlaban sa perimeter ay nagiging hindi nauugnay. Walang firewall sa pagitan ng tab ng browser at pag-export ng database.

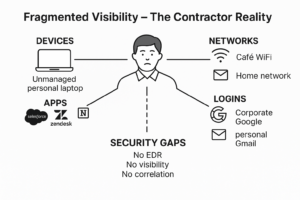

Hindi tulad ng iyong mga panloob na team na naka-onboard sa pamamagitan ng mga secure na proseso ng IT, ang mga user ng third-party ay madalas na nagpapatakbo sa:

- Mga hindi pinamamahalaang personal na device – Madalas na ginagamit ng mga kontratista ang sarili nilang mga laptop o mobile device na hindi kinokontrol o sinigurado ng IT team ng organisasyon, na nagiging dahilan upang masugatan sila sa malware o data leaks.

- Mga hindi secure na bahay o pampublikong network - Ang pagtatrabaho mula sa mga cafe, paliparan, o home Wi-Fi network nang walang wastong pag-encrypt ay naglalantad sa sensitibong data ng kumpanya sa pagharang at hindi awtorisadong pag-access.

- Shadow Identities at Untracked Access - Maraming mga third-party na user ang binibigyan ng higit pang mga pahintulot kaysa sa kinakailangan at kadalasang nilalampasan ang mga kontrol ng IAM, na ginagawang halos imposible para sa mga security team na malaman kung sino ang may access, kung saan sila nag-log in, at kung ano ang kanilang ginagawa sa loob ng system. Ang kakulangan ng visibility na ito ay nagpapataas ng panganib ng pagtagas ng data at hindi sinusubaybayang aktibidad ng insider.

- Walang pagsubaybay sa pag-uugali at visibility - Kung walang real-time na pagsubaybay sa mga pagkilos ng user sa loob ng SaaS app o web platform, ang mga organisasyon ay bulag sa peligrosong gawi hanggang matapos ang pinsala.

- Pinaghiwa-hiwalay na aktibidad ng cross-identity na walang ugnayan - Gumagana ang mga user sa mga corporate at non-corporate na pag-log in, platform, at device, na ginagawang halos imposible para sa mga tradisyunal na tool sa seguridad na maiugnay ang pira-pirasong data at makakita ng malisyosong gawi.

At iyon ang pangunahing isyu: nasa loob sila ng iyong mga system, ngunit nasa labas ng perimeter ng iyong seguridad.

Paano Mapoprotektahan ng Mga Organisasyon ang Kanilang Sarili mula sa Data Leakage ng Mga Nakakahamak na Insider

Dahil mas umaasa ang mga kumpanya sa mga third-party na team at contractor, ang browser ang nagiging pinakamahina—at hindi gaanong sinusubaybayan—na link sa security chain. Ang paglabag sa Coinbase ay nagsisilbing isang malakas na paalala na walang organisasyon ang immune sa mga banta ng insider. Dahil nagiging mas sopistikado ang mga umaatake sa pag-target ng mga panloob na tauhan, kinakailangan para sa mga kumpanya na magpatupad ng mga proactive, nakabatay sa gawi na mga hakbang sa seguridad gaya ng:

- Limitahan ang Access na may Pinakamababang Pribilehiyo: Bigyan lamang ang mga user ng access sa mga system, data, at tool na talagang kailangan nila para gawin ang kanilang mga trabaho at wala nang iba pa. Lalo na para sa mga kontratista at ikatlong partido, iwasan ang malawak o patuloy na pag-access.

- Makakuha ng Real-Time na Visibility sa Gawi ng User: Hindi mo mapipigilan ang hindi mo nakikita. Ang mga organisasyon ay nangangailangan ng mga tool na sumusubaybay kung ano ang aktwal na ginagawa ng mga user sa loob ng SaaS app, browser, at cloud environment.

- I-detect at I-block ang Mga Mapanganib na Aksyon Agad: Mag-set up ng mga intelligent na system na nakakakita ng peligrosong gawi (hal., maramihang pag-download, pag-upload ng file sa mga personal na drive, kahina-hinalang pag-log in) at maaaring awtomatikong tumugon sa real time.

- Subaybayan ang Third-Party at Aktibidad ng Kontratista: Ang mga user ng third-party ay hindi dapat ituring na parang mga panloob na empleyado. Subaybayan nang mabuti ang kanilang aktibidad, lalo na kapag nag-a-access sila ng mga sensitibong system o data ng customer.

- Iugnay ang Cross-Identity na Aktibidad: Huwag basta-basta magmonitor ng isang account. Ang mga nakakahamak na insider ay madalas na gumagana sa maraming login o device. I-link ang mga pagkilos sa iba't ibang mga pag-log in, device, at app para makakita ng mga pattern at pigilan ang mga user na magtago sa likod ng maraming pagkakakilanlan.

Ipasok ang LayerX: Ang Bantayan para sa SaaS, Contractor, at Shadow User

Kaya, paano mo pipigilan ang kabaliwan na ito?

Maaari mong subukang mag-install ng mga ahente sa laptop ng bawat kontratista o pilitin ang lahat sa isang corporate VPN hanggang sa mag-alsa sila o makahanap ng solusyon. O mas mabuti pa, maaari mong matugunan ang mga user kung saan nangyayari ang trabaho: sa loob ng browser.

Gumagana ang LayerX kung saan ang mga banta ng tagaloob ay nagdudulot ng pinsala: ang browser.

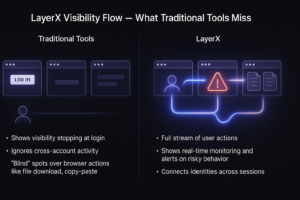

Hindi tulad ng mga tradisyunal na tool na nagpoprotekta sa imprastraktura o mga endpoint, ang LayerX ay tulad ng paglalagay ng mataas na resolution, palaging naka-on na security camera sa bawat session ng browser, nang hindi kinakailangang mag-install ng anuman sa device ng user. Pinapanood nito kung ano ang aktwal na ginagawa ng mga user sa loob ng SaaS app, sa mga pagkakakilanlan, device, at session at hinaharangan ang lahat ng malisyosong aktibidad sa real-time.

Narito kung paano ginagawang nakikita ng LayerX ang invisible...

- Pagpapakita ng Antas ng Browser

Sinusubaybayan ng LayerX ang lahat ng pagkilos ng user nang real time sa bawat browser, sa anumang device, para sa bawat SaaS app—mga pag-download, pag-upload, pagkopya-paste, mga screenshot, at paglilipat na walang file—kung saan pinangangasiwaan ang data. - Instant na Pagtukoy sa Panganib at Pag-block

Awtomatikong nade-detect at na-block ang kahina-hinalang gawi bago ma-leak ang data nang walang anumang manu-manong interbensyon. - Cross-Identity Insight

Ikinokonekta ng LayerX ang aktibidad ng user sa mga pag-login, device, at app upang matuklasan ang mga nakatagong pattern at maiwasan ang pag-mask ng pagkakakilanlan. - Mga Desisyon na Nakababatid sa Konteksto, Hindi Mga Tuntuning Pipi

Ang LayerX ay hindi lamang sumusunod sa mahigpit na mga patakaran. Nauunawaan nito ang konteksto: kung sino ang user, kung saan sila nagtatrabaho, anong device ang ginagamit nila, at kung gumagamit sila ng mga corporate o non-corporate na account. Iyan ay kung paano ito alam kapag ang isang bagay ay off. - Walang putol na Deployment

Direktang tumatakbo ang LayerX bilang extension sa browser at gumagana sa lahat ng device at environment, kabilang ang mga hindi pinamamahalaan. Walang mga ahente, proxy, o abala.

Sa LayerX, maaari kang mag-scale nang may kumpiyansa, makipagtulungan sa buong mundo, at protektahan ang iyong data kahit na sino ang nasa kabilang dulo ng screen. Isa man itong pabaya na empleyado o sinuhulan na kontratista, tinitiyak ng LayerX na ang iyong sensitibong data ay hindi kailanman lumalabas sa pintuan nang hindi natukoy.

Makipag-ugnayan sa LayerX para sa isang personal na demo upang ipakita kung paano ka namin matutulungan na i-secure ang iyong kontratista at mga banta ng 3rd party, nang hindi sinisira ang iyong mga kasalukuyang daloy o nakakaabala sa pagpapatuloy ng negosyo.