Ang mga tool sa AI Usage Control ay nagbibigay ng kritikal na antas ng pamamahala na kailangan ng mga negosyo upang ligtas na magamit ang Generative AI. Sinusubaybayan ng mga solusyong ito ang mga interaksyon ng mga empleyado, ipinapatupad ang mga patakaran sa real-time na data, at pinipigilan ang pagtagas ng sensitibong impormasyon sa mga pampublikong modelo tulad ng ChatGPT at Gemini.

Ano ang mga Tool sa Pagkontrol ng Paggamit ng AI at Bakit Mahalaga ang mga Ito

Ang mga tool ng AI Usage Control (AIUC) ay mga espesyal na platform ng seguridad na namamahala sa interaksyon sa pagitan ng mga enterprise user at mga Generative AI application. Hindi tulad ng tradisyonal na DLP o mga firewall na nakatuon sa mga paglilipat ng file at mga perimeter ng network, sinusuri ng mga solusyon ng AIUC ang nilalaman ng mga prompt at tugon sa pakikipag-usap nang real time. Binibigyang-daan nito ang mga organisasyon na magtakda ng mga patakaran batay sa layunin, tulad ng pagpapahintulot sa mga marketing team na gumamit ng AI para sa pagbuo ng kopya habang hinaharangan ang mga engineering team sa pag-paste ng proprietary code sa parehong tool.

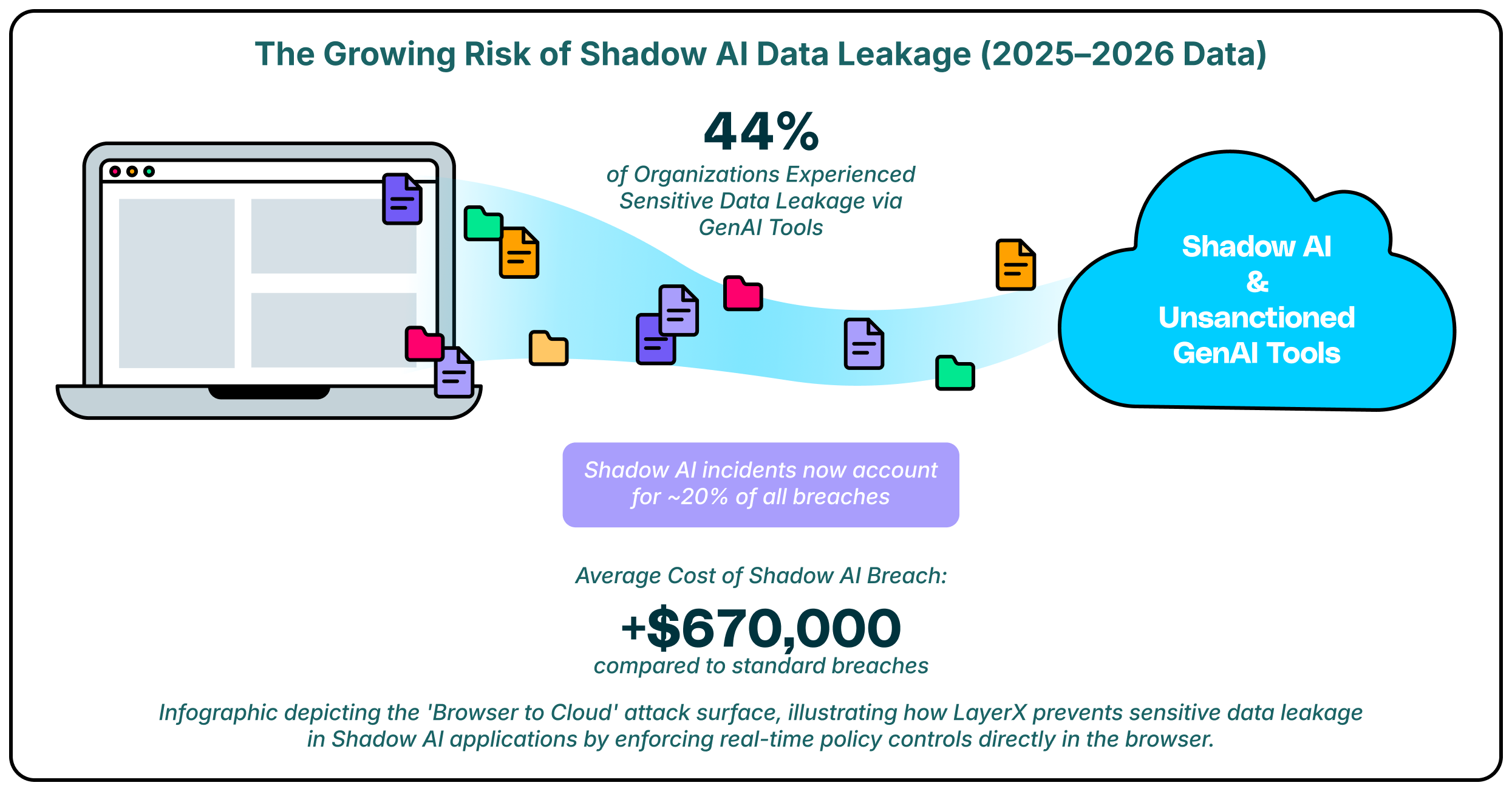

Ang kategoryang ito ay naging mahalaga habang lumalawak ang saklaw ng pag-atakeng "browser to cloud". Parami nang parami ang mga empleyadong lumalampas sa mga network ng korporasyon upang direktang ma-access ang mga AI tool sa pamamagitan ng mga web browser, na lumilikha ng mga blind spot para sa mga legacy security stack. Sa pamamagitan ng pagpapatupad ng seguridad sa antas ng browser at pagkakakilanlan, nababawasan ng mga tool na ito ang mga panganib na may kaugnayan sa Shadow AI, adversarial prompting, at hindi awtorisadong pagbabahagi ng data nang hindi nangangailangan ng isang blanket ban na pumipigil sa inobasyon.

Mga Pangunahing Trend sa Pagkontrol sa Paggamit ng AI na Dapat Bantayan sa 2026

Isang malaking pagbabago sa 2026 ang paglipat patungo sa pamamahala na nakasentro sa pagkakakilanlan. Napagtanto ng mga pinuno ng seguridad na ang pagharang sa mga AI URL ay hindi epektibo at ang konteksto ay mas mahalaga kaysa sa simpleng pagkontrol sa pag-access. Ang mga nangungunang estratehiya ngayon ay nakatuon sa pag-unawa sa "sino" ang nakikipag-ugnayan sa "ano" na datos, na nagpapahintulot sa mga organisasyon na maglapat ng mga detalyadong patakaran na umaangkop batay sa tungkulin ng gumagamit. Tinitiyak nito na ang isang direktor ng pananalapi at isang developer ng software ay mahaharap sa iba't ibang at naaangkop na mga hadlang kapag gumagamit ng parehong tool ng AI.

Isa pang nangingibabaw na trend ay ang pagsasama-sama ng mga kontrol sa loob ng enterprise browser. Dahil ang karamihan sa pakikipag-ugnayan ng AI ay nangyayari sa pamamagitan ng mga web interface, ang browser ang naging pinakamabisang punto para sa pagpapatupad ng "last-mile". Ang mga tool na maaaring mag-inspeksyon sa Document Object Model (DOM) nang real time ay pumapalit sa mga network-based proxy, dahil nag-aalok ang mga ito ng mas malalim na visibility sa aktwal na nilalamang ipini-paste o nabubuo. Nagbibigay-daan ito para sa pagtuklas ng mga dynamic na panganib tulad ng mga prompt injection attack na kadalasang hindi napapansin ng mga network inspector dahil sa encryption o obfuscation.

Nag-aalok ang mga platform na ito ng iba't ibang pamamaraan upang matiyak ang pag-aampon ng AI, mula sa mga extension na nakabatay sa browser hanggang sa mga layer ng pamamahala na pinapagana ng API.

| Solusyon | Mga Kakayahang Pangunahing | Pinakamahusay para sa |

| LayerX | Pagpapatupad batay sa browser, pagtuklas ng Shadow AI | Huling-mile DLP at ligtas na pag-access |

| Iceland | Pagpapalit ng browser para sa negosyo, Proteksyon sa sarili | Mga kontrolado at pinamamahalaang kapaligiran |

| Palo Alto Networks | Pagsasama ng SASE, Precision AI | Mga kasalukuyang kostumer ng Palo Alto |

| Seguridad na Harmoniko | Proteksyon ng datos na "Zero Touch", Shadow AI | Mga pangkat na nakatuon sa inobasyon |

| Agarang Seguridad | Mabilis na depensa sa iniksyon, kakayahang makita ang Shadow AI | Pag-secure ng mga input/output ng AI |

| Seguridad ng AIM | Imbentaryo ng GenAI, AI-SPM | Kailangan ng mga CISO ang malawak na kakayahang makita |

| Seguridad ng Lasso | Kontrol sa pag-access batay sa konteksto, seguridad ng RAG | Mga balangkas ng LLM at RAG |

| Nightfall AI | DLP na pinapagana ng AI, Real-time na remediation | Pagtatakip at remediasyon ng datos |

| Saksing AI | Pagsusuri ng panganib sa regulasyon, Banta ng tagaloob | Mga sektor na maraming sumusunod sa mga patakaran |

| Seguridad ng Menlo | Ligtas na Cloud Browser, Kontrol sa pagkopya at pag-paste | Mga gumagamit ng Remote Browser Isolation (RBI) |

| Seguridad ng Serapiko | Pag-iwas sa pagsasamantala, In-browser DLP | Paghinto sa mga exploit ng browser |

1. LayerX

Naghahatid ang LayerX ng isang browser-centric na diskarte sa AI Usage Control, na naglalagay ng malalim na visibility at mga kakayahan sa pagpapatupad nang direkta kung saan nakikipag-ugnayan ang mga user sa mga AI tool. Gumagana ito bilang isang enterprise browser extension na sinusubaybayan ang bawat kaganapan sa loob ng session, na nagbibigay-daan dito upang makilala ang pagkakaiba sa pagitan ng mga ligtas na query at mga mapanganib na aksyon tulad ng pag-paste ng source code o pag-upload ng mga sensitibong file. Ang detalyadong kontrol na ito ay nagbibigay-daan sa mga organisasyon na pahintulutan ang mga tool na nagpapahusay ng produktibidad habang mahigpit na ipinagbabawal ang pag-exfiltration ng data.

Higit pa sa simpleng pagharang, ang LayerX ay nagbibigay ng komprehensibong pagtuklas sa paggamit ng Shadow AI sa buong workforce. Kinikilala nito ang bawat AI application na na-access, ito man ay isang corporate-sanctioned tool o isang personal na account, at nagpapatupad ng mga pare-parehong patakaran sa seguridad sa lahat ng mga ito. Tinitiyak ng kakayahang ito na ang proteksyon ng data ay kasama ng user, na epektibong nagsasara ng agwat sa pagitan ng mahigpit na panloob na mga pamantayan sa pagsunod at ang pabago-bagong katangian ng pag-aampon ng web-based AI.

2. Isla

Binabago ng Island ang browser mismo bilang pangunahing security control point, na nag-aalok ng isang nakalaang "Enterprise Browser" na papalit sa mga karaniwang consumer browser tulad ng Chrome o Edge. Ang kontroladong kapaligirang ito ay nagbibigay-daan sa mga IT team na direktang mag-embed ng mga patakaran sa seguridad sa karanasan sa pag-browse, kabilang ang mga paghihigpit sa pagkopya at pag-paste ng data sa mga AI chatbot. Nagbibigay ito ng isang lubos na ligtas na lalagyan para sa sensitibong trabaho, na tinitiyak na walang data ang maaaring umalis sa pinamamahalaang kapaligiran nang walang pahintulot.

Para sa partikular na paggamit ng AI, nag-aalok ang Island ng mga built-in na feature para maiwasan ang pagkawala ng data na maaaring mag-reduce ng sensitibong impormasyon bago pa man ito makarating sa isang external model. Binibigyan ito ng arkitektura ng browser ng kumpletong visibility sa mga aksyon ng user, na nagbibigay-daan para sa mga audit trail na nagdedetalye nang eksakto kung ano ang ibinahagi sa mga AI platform. Ang antas ng kontrol na ito ay mainam para sa mga organisasyong maaaring mag-utos ng isang partikular na browser para sa lahat ng gawaing pangkorporasyon.

3. Mga Palo Alto Network (Prisma Access Browser)

Ang Prisma Access Browser ng Palo Alto Networks ay direktang isinasama ang ligtas na pag-browse sa mas malawak nitong arkitektura ng SASE. Ginagamit nito ang "Precision AI" upang matukoy at harangan ang mga banta sa totoong oras, gamit ang napakalaking dataset ng kumpanya ng threat intelligence. Para sa paggamit ng AI, nag-aalok ito ng mga kontrol sa patakaran na maaaring matukoy at harangan ang mga sensitibong paglilipat ng data sa mga aplikasyon ng GenAI, na tinitiyak na ang mga gumagamit ay nananatiling sumusunod sa mga pamantayan ng data ng korporasyon.

Ang solusyong ito ay dinisenyo upang gumana nang maayos sa umiiral na imprastraktura ng seguridad ng Palo Alto, na nagbibigay ng pinag-isang pananaw sa mga banta sa buong network at browser. Pinapasimple nito ang pamamahala ng patakaran para sa mga koponan na gumagamit na ng Prisma Access, na nagbibigay-daan sa kanila na palawakin ang kanilang mga umiiral na patakaran sa proteksyon ng data upang masakop ang mga bagong panganib na ipinakilala ng mga web-based na AI tool. Ang browser ay gumaganap bilang isang edge enforcement point na sumasabay sa mabilis na pagbabago sa AI landscape.

4. Seguridad na Harmoniko

Binibigyang-diin ng Harmonic Security ang isang pamamaraang "Zero Touch" sa proteksyon ng datos, na naglalayong ma-secure ang pag-aampon ng AI nang walang mabigat na pag-configure. Nakatuon ang platform sa pag-uuri ng mga AI app batay sa panganib at halaga, na tumutulong sa mga organisasyon na makilala ang pagkakaiba sa pagitan ng mga hindi nakakapinsalang tool sa produktibidad at mga mapanganib na pagtagas ng datos. Ang layunin nito ay paganahin ang ligtas na pag-aampon ng AI sa halip na basta harangan lamang ito.

Nagbibigay ang tool ng malalim na visibility sa data na dumadaloy sa mga AI provider, na nagbibigay-daan sa mga team na matukoy ang mga "high-value" na trend ng pag-aampon. Gumagamit ang Harmonic ng mga pre-built risk model upang i-automate ang proseso ng pag-apruba para sa mga bagong tool, na binabawasan ang pasanin sa mga security analyst. Ang estratehiyang ito ay nakakaakit sa mga kumpanyang gustong hikayatin ang inobasyon habang pinapanatili ang isang safety net para sa kritikal na data.

5. Agarang Seguridad

Malaki ang pokus ng Prompt Security sa pag-secure ng mga input at output ng mga Generative AI system upang maiwasan ang pagtagas at manipulasyon ng data. Sinusuri ng kanilang platform ang mga prompt nang real time upang matukoy ang mga pagtatangka sa jailbreaking o prompt injection, tinitiyak na gumagana ang mga AI model ayon sa nilalayon. Nagbibigay ito ng isang kritikal na layer ng depensa para sa mga empleyado na gumagamit ng mga tool tulad ng ChatGPT, na nag-aalis ng sensitibong PII mula sa mga query bago ipadala ang mga ito sa cloud.

Nag-aalok din ang solusyon ng visibility sa Shadow AI sa pamamagitan ng pagsubaybay sa mga interaksyon ng empleyado gamit ang mga panlabas na tool. Binibigyang-kapangyarihan nito ang mga organisasyon na ipatupad ang "sanitized" na paggamit, kung saan makikinabang ang mga empleyado mula sa tulong ng AI nang hindi inilalantad ang intelektwal na ari-arian ng kumpanya. Ang pag-secure ng daloy ng data sa antas ng prompt ay nakakatulong sa mga organisasyon na mapanatili ang privacy nang hindi kinakailangang bumuo ng kumplikadong custom na imprastraktura.

6. Seguridad ng AIM

Nagbibigay ang AIM Security ng isang espesyalisadong plataporma na idinisenyo upang tulungan ang mga CISO na lumikha ng komprehensibong imbentaryo ng lahat ng paggamit ng GenAI sa loob ng negosyo. Nakatuon ito sa "AI Security Posture Management" (AI-SPM), na nag-aalok ng malinaw na pananaw kung aling mga tool ang ginagamit at ang mga potensyal na panganib na kaugnay ng mga ito. Ang kakayahang makitang ito ay mahalaga para sa mga organisasyong nahihirapang sukatin ang saklaw ng kanilang problema sa Shadow AI.

Gumagamit ang platform ng isang pamamaraang "AI-Firewall" upang pamahalaan ang mga interaksyon sa parehong pampubliko at pribadong mga modelo. Maaari nitong matukoy at harangan ang mga agarang pag-atake ng iniksyon at maiwasan ang pagpapadala ng sensitibong data sa mga hindi awtorisadong modelo. Ang pagtuon ng AIM sa mga partikular na kahinaan ng mga LLM ay ginagawa itong isang mahusay na pagpipilian para sa mga security team na nangangailangan ng malalim at espesyalisadong mga pananaw sa kanilang generative AI stack.

7. Seguridad ng Lasso

Ipinakikilala ng Lasso Security ang Context-Based Access Control (CBAC) sa larangan ng pamamahala ng AI, partikular na tinatarget ang mga pangangailangan ng mga pag-deploy ng LLM at RAG (Retrieval-Augmented Generation). Dynamic na sinusuri ng pamamaraang ito ang mga kahilingan sa pag-access batay sa pagkakakilanlan, pag-uugali, at uri ng data ng gumagamit, na tinitiyak na ligtas at sumusunod sa mga regulasyon ang mga interaksyon. Ito ay partikular na epektibo para sa mga organisasyong bumubuo ng sarili nilang mga panloob na aplikasyon ng AI na nangangailangan ng mahigpit na mga hangganan ng data.

Ang solusyon ay sumasama sa iba't ibang kapaligiran ng GenAI upang masubaybayan ang mga paglilipat ng data at matukoy ang mga anomalya sa totoong oras. Pinoprotektahan ng Lasso ang mga bagong banta tulad ng manipulasyon ng modelo at pagkalason ng data, na nagiging mas mahalaga habang pinopino ng mga negosyo ang kanilang sariling mga modelo. Ang pagbibigay-diin nito sa konteksto ay nagbibigay-daan para sa mas nababaluktot at tumpak na pagpapatupad ng patakaran kaysa sa simpleng pagharang sa keyword.

8. Gabi ng AI

Ginagamit ng Nightfall AI ang matatag nitong lakas sa Data Loss Prevention (DLP) upang matugunan ang pagkontrol sa paggamit ng AI. Gumagamit ang platform nito ng mga machine learning detector na sinanay sa 125 milyong parameter upang matukoy ang PII, PCI, at mga sikreto nang may mataas na katumpakan. Para sa paggamit ng AI, nagbibigay ang Nightfall ng real-time na remediation, awtomatikong tinatakpan ang sensitibong data sa mga prompt (tulad ng ChatGPT) bago ito umalis sa browser o API.

Ang pamamaraang ito na "redaction-first" ay nagbibigay-daan sa mga empleyado na patuloy na gumamit ng mga AI tool nang walang pagkaantala, dahil tanging ang sensitibong data lamang ang tinatanggal habang ang natitirang bahagi ng prompt ay nananatiling gumagana. Ang pagtuon ng Nightfall sa "contextual" detection ay nakakatulong na mabawasan ang mga false positive, na isang karaniwang problema sa mga tradisyonal na DLP system na inilalapat sa conversational AI.

9. Saksihan ang AI

Tinatarget ng Witness AI ang mga aspeto ng pagsunod at regulasyon ng paggamit ng AI, kaya angkop ito para sa mga industriyang may mataas na regulasyon tulad ng pananalapi at pangangalagang pangkalusugan. Nagbibigay ang platform ng analytics sa panganib sa pag-uugali at pagkakalantad sa regulasyon, na tumutulong sa mga organisasyon na imapa ang kanilang paggamit ng AI laban sa mga panloob na patakaran. Dinisenyo ito upang matukoy ang mga banta mula sa loob sa pamamagitan ng pagsusuri ng mga pattern ng pag-uusap sa paglipas ng panahon.

Ang solusyon ay lumilikha ng isang espesyalisadong audit trail para sa mga interaksyon ng AI, na mahalaga para sa pagpapatunay ng pagsunod sa mga regulasyon sa panahon ng mga audit. Sa pamamagitan ng pagtuon sa pagpapagana ng "ligtas na paggamit," tinutulungan ng Witness AI ang mga organisasyon na malampasan ang masalimuot na interseksyon ng mabilis na pag-aampon ng teknolohiya at mahigpit na panloob na mga mandato. Nagbibigay ito ng kinakailangang pangangasiwa upang matiyak na ang mga estratehiya ng AI ay hindi lumalabag sa mga patakaran sa pamamahala ng datos.

10. Seguridad ng Menlo

Ginagamit ng Menlo Security ang teknolohiyang Remote Browser Isolation (RBI) nito upang lumikha ng isang ligtas na buffer sa pagitan ng mga user at mga application ng GenAI. Ang kanilang solusyong "Menlo for GenAI" ay nag-aalok ng detalyadong mga kontrol sa pagkopya at pag-paste, na tinitiyak na hindi maaaring magpasok ang mga user ng sensitibong code o PII sa mga interface ng chatbot. Ang pamamaraang ito ay mahalagang tinatrato ang application ng AI bilang isang hindi mapagkakatiwalaang destinasyon, na ibinubukod ang interaksyon upang maiwasan ang pagkawala ng data.

Higit pa sa pag-iisa, nagbibigay ang Menlo ng browsing forensics upang i-log nang eksakto kung anong data ang ibinabahagi sa mga AI platform. Ang visibility na ito ay nakakatulong sa mga security team na i-audit ang mga pattern ng paggamit at ipatupad ang pagsunod nang hindi kinakailangang mag-deploy ng mga ahente sa bawat endpoint. Ito ay isang malaking bagay para sa mga organisasyon na umaasa na sa paghihiwalay para sa seguridad sa web.

11. Seguridad ng Serapiko

Nagbibigay ang Seraphic Security ng isang platform ng seguridad para sa enterprise browser na gumagana sa anumang karaniwang browser, na nakatuon sa pag-iwas sa exploit at proteksyon sa runtime. Ang mga kakayahan nitong "In-Browser DLP" ay sinusubaybayan ang mga interaksyon ng user gamit ang mga AI tool, na hinaharangan ang pagbabahagi ng sensitibong data nang real time. Ang teknolohiya ng Seraphic ay naglalagay ng security layer sa session ng browser upang kontrolin ang pagpapatupad ng JavaScript, na nakakatulong na maiwasan ang mga advanced na pag-atake na nagta-target sa mismong browser.

Ang solusyon ay nag-aalok ng malalim na pagtingin sa kung paano ginagamit ng mga empleyado ang AI, mga prompt sa pag-log, at mga tugon upang matiyak ang pagsunod sa mga patakaran sa pamamahala ng datos. Sa pamamagitan ng pagpigil sa mga pag-atake sa antas ng browser engine, pinoprotektahan ng Seraphic ang mga sopistikadong banta na maaaring sumubok na malampasan ang mga tradisyonal na pamamaraan ng pagtukoy. Ito ay dinisenyo upang maging magaan at tugma sa mga umiiral na daloy ng trabaho sa negosyo.

Paano Pumili ng Pinakamahusay na Tagapagbigay ng Kontrol sa Paggamit ng AI

- Suriin kung ang solusyon ay nag-aalok ng visibility sa antas ng browser upang matukoy ang paggamit ng Shadow AI na maaaring hindi mapansin ng mga network proxy dahil sa encryption.

- Maghanap ng mga patakarang nakatuon sa pagkakakilanlan na nagbibigay-daan sa iyong baguhin ang mga panuntunan sa pag-access batay sa tungkulin ng user at sa partikular na konteksto ng data.

- Suriin ang modelo ng pag-deploy upang matiyak na akma ito sa iyong imprastraktura, ito man ay isang magaan na extension ng browser o isang ganap na kapalit ng browser.

- Tiyakin na kayang matukoy at harangan ng tool ang mga adversarial threat tulad ng prompt injection at jailbreaking nang real time.

- Suriin ang mga kakayahan sa integrasyon sa iyong mga kasalukuyang SIEM at IdP system upang matiyak ang isang pinag-isang daloy ng trabaho sa seguridad.

FAQs

Ano ang pagkakaiba ng AI Usage Control at ng tradisyonal na DLP?

Ang tradisyonal na DLP ay kadalasang idinisenyo para sa proteksyon batay sa file at kulang sa konteksto upang maunawaan ang mga conversational AI prompt. Ang mga tool sa AI Usage Control ay partikular na ginawa upang suriin ang layunin at nilalaman ng mga interaksyon sa mga LLM, na nagbibigay-daan sa mga ito na harangan ang mga partikular na mapanganib na aksyon, tulad ng pag-paste ng code, nang hindi hinaharangan ang buong application.

Matutuklasan kaya ng mga tool na ito ang mga app na "Shadow AI"?

Oo, karamihan sa mga platform ng AI Usage Control ay may mga kakayahan sa pagtuklas na nagla-log sa lahat ng AI application na na-access ng mga empleyado. Nagbibigay ang mga ito ng mga dashboard na nagpapakita kung aling mga tool ang ginagamit, gaano kadalas, at kanino ginagamit, na nagbibigay-daan sa mga security team na matukoy ang mga hindi awtorisadong app na maaaring magdulot ng panganib.

Kailangan ko ba ng espesyal na browser para magamit ang mga tool na ito?

Hindi naman kinakailangan. Bagama't ang ilang solusyon tulad ng Island at Palo Alto Networks ay nangangailangan ng nakalaang enterprise browser, ang iba naman tulad ng LayerX at Reco ay gumagana bilang mga extension o API integration na gumagana sa iyong mga umiiral na karaniwang browser (Chrome, Edge) at mga SaaS environment.

Paano pinangangasiwaan ng mga tool na ito ang naka-encrypt na trapiko?

Ang mga solusyong nakabatay sa browser tulad ng LayerX at Island ay maaaring magsiyasat ng data sa loob ng browser bago ito i-encrypt at ipadala sa network. Nagbibigay-daan ito sa kanila na makita ang buong nilalaman ng mga prompt at tugon, na nagbibigay ng visibility na kadalasang wala sa mga tool na nakabatay sa network.

Kailangan ba ang mga solusyong ito kung mayroon tayong patakarang "walang AI"?

Oo, dahil mahirap ipatupad ang isang patakarang "walang AI" nang walang mga teknikal na kontrol. Kadalasang gumagamit ang mga empleyado ng mga personal na device o naghahanap ng mga solusyon para ma-access ang mga kapaki-pakinabang na tool sa AI. Ang AI Usage Control ay nagbibigay ng kakayahang makita upang mapatunayan ang pagsunod at ang mga teknikal na paraan upang epektibong maipatupad ang patakaran.