Ang mga platform ng enterprise browser ay naging pangunahing linya ng depensa para sa mga modernong security team na kailangang i-secure ang "huling milya" ng pag-access. Ang mga solusyong ito ay nagbibigay ng detalyadong visibility at kontrol sa mga web session upang maiwasan ang pagtagas ng data at harangan ang mga malisyosong extension.

Ano ang mga Platform ng Enterprise Browser at Bakit Mahalaga ang mga Ito

Ang mga platform ng enterprise browser ay mga espesyal na solusyon sa seguridad na idinisenyo upang pamahalaan kung paano nakikipag-ugnayan ang mga user sa web, mga aplikasyon ng SaaS, at mga generative AI tool. Hindi tulad ng mga tradisyonal na web gateway na nagfi-filter lamang ng trapiko sa antas ng network, ang mga solusyong ito ay direktang nasa loob o paligid ng sesyon ng pag-browse. Nakikita nila ang konteksto ng mga aksyon ng user, tulad ng pagkopya ng sensitibong data ng customer sa isang personal na email o pag-install ng isang mapanganib na extension ng browser, at hinaharangan ang mga partikular na aksyon na iyon sa real time nang hindi hinihinto ang buong daloy ng trabaho.

Mahalaga ang kakayahang ito dahil ang browser ay epektibong naging bagong operating system para sa enterprise. Dahil sa malawakang paglipat sa SaaS at sa pagbaba ng tradisyonal na perimeter ng network, tinatarget na ngayon ng mga kalaban ang browser upang malampasan ang mga lumang depensa tulad ng mga VPN at firewall. Sa pamamagitan ng pag-secure ng browser mismo, mapoprotektahan ng mga organisasyon ang mga hindi pinamamahalaang device at mga third-party contractor nang hindi pinipilit silang mag-install ng mabibigat na ahente o gumamit ng virtual desktop infrastructure.

Bukod pa rito, ang pagsikat ng "Shadow SaaS" at "Shadow AI" ay naging mahalaga para sa pagsunod at proteksyon ng datos ang kakayahang makita sa antas ng browser. Madalas na gumagamit ang mga empleyado ng mga hindi awtorisadong AI tool o mga productivity extension na maaaring tahimik na maglabas ng proprietary code o PII. Tinatakpan ng mga solusyon sa enterprise browser ang kakulangang ito sa pamamagitan ng pag-audit sa bawat extension at pagpapatupad ng mga patakaran na pumipigil sa sensitibong data na umalis sa kapaligiran ng browser.

Mga Pangunahing Trend sa Enterprise Browser na Dapat Bantayan sa 2026

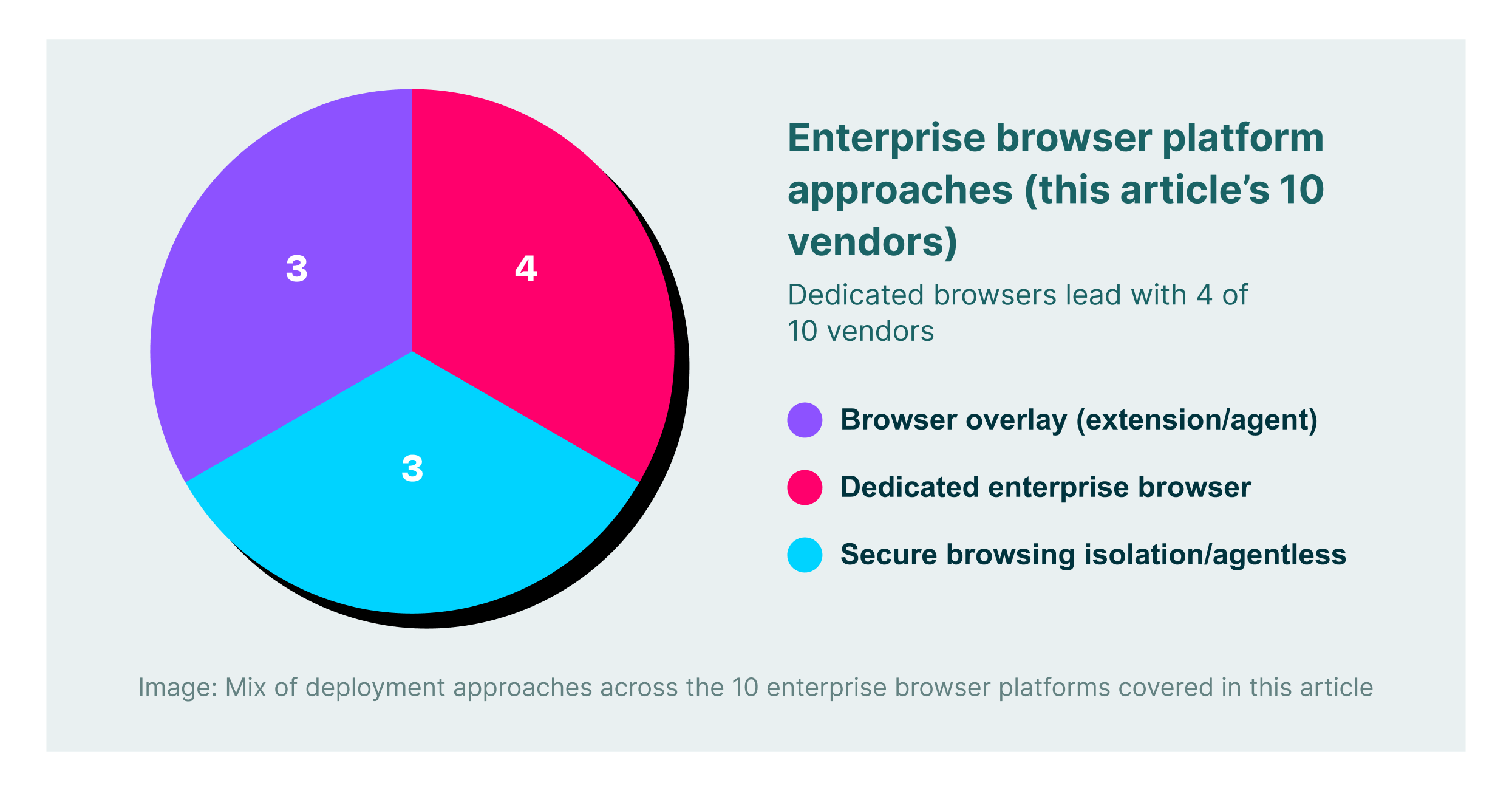

Lumalayo na ang merkado mula sa mga "pamalit" na browser na pumipilit sa mga user na lumipat sa isang custom na browser at patungo sa mga platform na "agnostic sa browser". Mas pinipili ng mga nangunguna sa seguridad ang mga pamamaraang nakabatay sa extension o walang ahente na nagpapatong ng seguridad sa mga karaniwang browser tulad ng Chrome at Edge. Ang pagbabagong ito ay nagbibigay-daan sa mga negosyo na mapanatili ang produktibidad ng user at mga pamilyar na daloy ng trabaho habang ipinapatupad pa rin ang malalalim na kontrol sa seguridad sa parehong pinamamahalaan at hindi pinamamahalaang mga device.

Ang generative AI data leakage protection ay naging isang karaniwang kinakailangan sa halip na isang opsyonal na tampok. Sa 2026, ang pinakamahusay na mga solusyon ay hindi lamang haharang sa pag-access sa mga site ng AI kundi mag-aalok din ng mga detalyadong "in-line" na kontrol. Halimbawa, maaaring payagan ang isang user na gamitin ang ChatGPT para sa pananaliksik ngunit maharangan sa pag-paste ng source code o mga listahan ng customer sa prompt window. Ang ganitong nuance ay nagbibigay-daan sa ligtas na paggamit ng mga productivity tool nang hindi inilalantad ang organisasyon sa napakalaking panganib ng data.

Ang Browser Detection and Response (BDR) ay umuusbong bilang isang kritikal na kakayahan para sa mga security operations center. Hinihingi ng mga team ang parehong antas ng telemetry mula sa browser na nakukuha nila mula sa mga Endpoint Detection and Response (EDR) tool sa OS. Ang trend na ito ang nagtutulak sa mga vendor na magbigay ng detalyadong mga log ng aktibidad ng session, mga interaksyon ng file, at mga gawi sa extension upang mas mabilis na mahanap ng mga analyst ang mga banta at mas mabilis na mabuo muli ang mga timeline ng pag-atake.

10 Pinakamahusay na Platform ng Enterprise Browser para sa 2026

Nasa ibaba ang paghahambing ng mga nangungunang platform na magagamit ngayong taon, mula sa mga flexible na extension hanggang sa mga kumpletong pamalit sa browser.

| Solusyon | Mga Kakayahang Pangunahing | Pinakamahusay para sa |

| LayerX | Pangkalahatang pagpapalawig, GenAI DLP, pamamahala ng panganib sa pagpapalawig | Seguridad na hindi umaasa sa browser nang walang alitan ng gumagamit |

| Iceland | Pasadyang Chromium browser, malalim na integrasyon ng OS, RPA | Mga organisasyong nagnanais ng isang nakalaang, naka-lock na browser |

| Mga Network ng Palo Alto (Prisma) | Pagsasama ng SASE, Zero Trust access, inspeksyon ng trapiko | Ang mga kasalukuyang customer ng Palo Alto ay nangangailangan ng SASE alignment |

| Seguridad sa Pag-surf | Walang access sa Trust, suporta para sa hindi pinamamahalaang device, pinasimpleng UI | Pag-secure ng BYOD at mga third-party na kontratista |

| Seguridad ng Menlo | Malayuang paghihiwalay ng browser, forensics sa pag-browse, at paghahatid ng cloud | Pag-aalis ng panganib ng malware sa pamamagitan ng paghihiwalay |

| Seguridad ng Serapiko | Pag-iwas sa pagsasamantala, depensa sa paglipat ng target, ahente ng JavaScript | Paghinto sa mga zero-day browser exploit |

| Pulang Pag-access | Arkitekturang walang ahente, pagre-record ng sesyon, at suporta sa hybrid na trabaho | Mabilis na pag-deploy nang walang mga endpoint agent |

| Mammoth Cyber | Pagpapalit ng remote access, routing na nakabatay sa patakaran | Kapalit ng VPN para sa mga partikular na web app |

| SquareX | Mga disposable browser, pagsusuri ng malisyosong file, BDR | Paghihiwalay ng mga gawaing may mataas na panganib at paghawak ng file |

| Conceal | Paghihiwalay ng pag-click, pagsusuri ng URL na pinapagana ng AI | Pagprotekta laban sa mga link ng phishing at ransomware |

1. LayerX

Nagbibigay ang LayerX ng solusyon para sa enterprise browser na inuuna ng user na gumagana bilang isang magaan na extension sa anumang karaniwang browser. Binabago nito ang Chrome, Edge, o Safari sa isang ligtas na workspace nang hindi kinakailangang lumipat ang mga user sa isang bagong custom na browser. Tinitiyak ng pamamaraang ito ang 100% na compatibility sa mga umiiral na workflow habang naghahatid ng malalim na visibility sa mga web session. Ginagamit ng mga security team ang LayerX upang maiwasan ang pagtagas ng data sa mga GenAI app, harangan ang mga malisyosong extension, at pamahalaan ang paggamit ng Shadow SaaS sa buong workforce.

Namumukod-tangi ang platform dahil sa detalyadong pagpapatupad ng patakaran nito na higit pa sa simpleng pagharang. Halimbawa, maaari nitong i-disable ang functionality na "i-paste" sa mga partikular na field sa mga AI tool o i-redact ang sensitibong data nang real time. Ang LayerX ay partikular na epektibo para sa pagprotekta sa mga unmanaged device at mga third-party contractor dahil hindi ito nangangailangan ng ahente sa mismong device. Ang arkitektura nitong "extension-first" ay nagbibigay-daan para sa mabilis na pag-deploy sa libu-libong user sa loob lamang ng ilang minuto, kaya naman paborito ito ng mga agile enterprise.

2. Iceland

Ang Island ay isang "commercial enterprise browser" na binuo gamit ang Chromium engine na idinisenyo upang ganap na palitan ang mga karaniwang browser. Nagbibigay ito sa mga IT team ng malalim na kontrol sa kapaligiran ng browser, kabilang ang kakayahang paghigpitan ang mga screenshot, pag-copy-paste, at pag-download ng file sa isang pangunahing antas. Ang Island ay lubos na nagsasama sa operating system upang magbigay ng isang karanasang "tulad ng desktop" para sa mga web application, na kadalasang pinapalitan ang pangangailangan para sa VDI sa mga call center o mga kapaligirang may mataas na seguridad.

Kasama sa platform ang mga built-in na productivity feature tulad ng mga smart clipboard manager at robotic process automation (RPA) tool upang mapabilis ang mga paulit-ulit na gawain. Bagama't nag-aalok ito ng matibay na seguridad, ang pag-deploy ng Island ay nangangailangan ng mga user na baguhin ang kanilang pang-araw-araw na gawi at ilipat ang mga bookmark at setting sa bagong application. Ito ay pinakaangkop para sa mga organisasyon na gustong magtakda ng mahigpit na hangganan sa pagitan ng "trabaho" at "personal" na pag-browse sa pamamagitan ng pagpilit sa lahat ng corporate traffic sa pamamagitan ng iisang pinamamahalaang application.

3. Mga Network ng Palo Alto (Prisma Access Browser)

Dating kilala bilang Talon, ang Prisma Access Browser ay ganap nang isinama sa SASE ecosystem ng Palo Alto Networks. Nag-aalok ito ng ligtas na workspace na nagpapalawak ng mga prinsipyo ng Zero Trust Network Access (ZTNA) sa browser, na tinitiyak na tanging mga beripikadong user at malulusog na device lamang ang makaka-access sa mga corporate application. Ginagamit ng solusyon ang napakalaking threat intelligence network ng Palo Alto upang harangan ang mga malisyosong URL at mga pag-download ng file sa real time.

Ang Prisma Access Browser ay mainam para sa mga organisasyong mayroon nang puhunan sa Palo Alto stack, dahil pinapasimple nito ang pamamahala ng patakaran sa pamamagitan ng iisang console. Maaari itong i-deploy bilang isang standalone browser o isang extension, na nagbibigay sa IT ng kaunting kakayahang umangkop sa kung paano nila ito ilulunsad. Ang tool ay nakatuon nang malaki sa pag-secure ng "gilid" ng network, na ginagawa itong isang malakas na kalaban para sa mga pandaigdigang negosyo na nangangailangan ng pare-parehong mga patakaran sa seguridad sa isang nakakalat na hybrid workforce.

4. Seguridad sa Pag-surf

Ipinoposisyon ng Surf Security ang sarili nito bilang isang "Zero Trust Enterprise Browser" na nakatuon sa pagpapasimple ng security stack para sa mga unmanaged device. Nilalayon nitong palitan ang maraming magkakahiwalay na tool tulad ng mga VPN at CASB ng iisang browser interface na humahawak sa access at seguridad. Binibigyang-diin ng Surf ang isang malinis na user interface at minimal na setup complexity, na nagbibigay-daan sa mga organisasyon na mabilis na makapag-onboard ng mga freelancer at partner nang hindi nagpapadala ng mga corporate laptop.

Nag-aalok ang platform ng matibay na mga kontrol batay sa pagkakakilanlan at mga pagsusuri sa postura ng device bago magbigay ng access sa mga sensitibong app. Inihihiwalay ng arkitektura ng Surf ang corporate data mula sa personal na device, tinitiyak na walang natitirang residue pagkatapos ng isang session. Ginagawa itong praktikal na pagpipilian para sa mga kumpanyang lubos na umaasa sa mga patakaran ng BYOD o mga panandaliang kontratista na nangangailangan ng ligtas at pansamantalang access sa mga internal portal.

5. Seguridad ng Menlo

Ang Menlo Security ay umunlad mula sa mga ugat nito sa Remote Browser Isolation (RBI) upang mag-alok ng komprehensibong solusyon na "Secure Enterprise Browser". Ang pangunahing kalakasan nito ay nananatili sa teknolohiya ng paghihiwalay nito, na isinasagawa ang lahat ng nilalaman ng web sa isang remote cloud container bago i-render ang isang ligtas na bersyon sa gumagamit. Epektibong nililimitahan nito ang mga banta ng malware at ransomware dahil ang aktibong code ay hindi kailanman nakakarating sa endpoint.

Kamakailan lamang, idinagdag ng Menlo ang "Browsing Forensics" at isang browser posture manager sa kanilang iniaalok. Ang mga feature na ito ay nagbibigay sa mga security team ng timeline view ng mga aksyon ng user at nakakatulong na matukoy ang mga maling configuration sa Chrome o Edge. Ang Menlo ay partikular na malakas para sa mga industriyang may mahigpit na regulasyon kung saan ang panganib ng web-borne malware ay hindi katanggap-tanggap, na nagbibigay ng "pixel-perfect" na rendering na nagpapanatili sa user na ligtas mula sa mga nakompromisong website.

6. Seguridad ng Serapiko

Gumagamit ang Seraphic Security ng kakaibang pamamaraan sa pamamagitan ng pagtuon sa "pag-iwas sa pagsasamantala" at proteksyon sa runtime sa loob ng anumang karaniwang browser. Sa halip na bumuo ng isang pasadyang browser, nag-iiniksyon ang Seraphic ng isang magaan na JavaScript agent sa sesyon ng browser upang masubaybayan ang daloy ng pagpapatupad. Nagbibigay-daan ito dito na matukoy at harangan ang mga sopistikadong pag-atake tulad ng heap spraying at mga use-after-free exploit na maaaring hindi mapansin ng tradisyonal na pagtuklas.

Gumagamit din ang platform ng teknolohiyang "Moving Target Defense" upang gawing random ang mga istruktura ng memorya ng browser, na ginagawang napakahirap para sa mga umaatake na mahanap ang mga kahinaan. Ang Seraphic ay isang mahusay na pagpipilian para sa mga security team na nag-aalala tungkol sa mga kahinaan sa zero-day browser at mga advanced na persistent threat. Gumagana ito sa iba't ibang browser at operating system, na nagbibigay ng pare-parehong layer ng depensa nang hindi binabago ang user interface.

7. Pulang Pag-access

Nag-aalok ang Red Access ng isang platform ng seguridad sa pag-browse na "walang ahente" na nagse-secure ng mga sesyon ng web nang hindi nangangailangan ng mga naka-install na extension o lokal na ahente. Gumagana ito bilang isang smart proxy o gitnang layer na nag-iinspeksyon sa trapiko at nagpapatupad ng mga patakaran para sa anumang browser, na lumilikha ng isang kakayahan sa "pag-record ng sesyon" na lubos na mahalaga para sa mga pag-audit. Ang arkitekturang ito ay idinisenyo upang masakop ang bawat device, kabilang ang mga kung saan imposible o ipinagbabawal ang pag-install ng software.

Ang platform ay nagbibigay-daan sa mga hybrid na negosyo na ma-secure ang "pag-browse" sa halip na ang "browser" lamang, na nagpapalawak ng proteksyon sa mga desktop web app at iba pang hindi karaniwang mga web view. Ang Red Access ay madaling i-deploy at mahusay na nasusukat para sa mga organisasyong nangangailangan ng agarang visibility sa access ng kontratista. Ang agnostic na katangian nito ay nangangahulugan na maaari itong magpatong sa ibabaw ng mga umiiral na setup nang walang conflict.

8. Mammoth Cyber

Ang Mammoth Cyber ay nagbibigay ng isang "Enterprise Access Browser" na pinagsasama ang isang Chromium-based browser na may policy engine upang ma-secure ang remote access. Ito ay partikular na nakaposisyon bilang isang modernong alternatibo sa mga VPN para sa pag-access sa mga internal na web application at cloud infrastructure. Ang tool ay nagbibigay-daan sa detalyadong kontrol sa mga aksyon ng user tulad ng pag-print, screen capture, at pag-download ng mga file batay sa tungkulin ng user at kalusugan ng device.

Ang plataporma ay nakatuon sa partikular na gamit ng pagbibigay ng ligtas na access sa mga ikatlong partido at mga empleyadong nasa malayo. Kabilang dito ang mga tampok upang ligtas na i-tunnel ang trapiko papunta sa mga pribadong app nang hindi inilalantad ang buong network. Ang Mammoth Cyber ay angkop para sa mga organisasyong naghahangad na itigil ang paggamit ng mga legacy VPN concentrator at gagamit ng browser-based access model.

9. SquareX

Nakatuon ang SquareX sa "Browser Detection and Response" (BDR) at sa konsepto ng "disposable browsers." Pinapayagan nito ang mga user na magbukas ng mga kahina-hinalang link o file sa isang pansamantala at nakahiwalay na cloud browser na sinisira pagkatapos gamitin. Tinitiyak ng paghihiwalay na ito na kahit na ang isang file ay malisyoso, hindi nito mahahawa ang lokal na makina o corporate network ng user.

Nagbibigay din ang platform ng malalim na visibility sa mga malisyosong pag-download ng file at nagsisilbing depensa laban sa mga phishing attack na "browser-in-the-browser". Ang SquareX ay dinisenyo para sa mga power user at security analyst na madalas humahawak ng hindi mapagkakatiwalaang nilalaman. Ang kakayahan nitong lumikha ng mga nakahiwalay na kapaligiran nang mabilisan ay ginagawa itong isang natatanging tool para sa mga high-risk na workflow.

10. Conceal

Nag-aalok ang Conceal ng "ConcealBrowse," isang solusyon na gumagamit ng AI upang suriin ang mga URL at ihiwalay ang mga mapanganib na pag-click nang pabago-bago. Hindi tulad ng mga full isolation platform na nagruruta ng lahat sa pamamagitan ng cloud, ihihiwalay lamang ng Conceal ang mga session na itinuturing ng decision engine nito na kahina-hinala. Pinapanatili ng pamamaraang "precision isolation" na ito ang performance ng native browser para sa mga ligtas na site habang pinoprotektahan ang mga user mula sa phishing at ransomware.

Ang tool ay magaan at gumagana bilang isang extension na isinasama sa mga umiiral na browser. Madalas itong ginagamit bilang pandagdag sa mga platform ng proteksyon ng endpoint upang masakop ang vector ng "click". Ang Conceal ay angkop para sa mga organisasyong gustong magdagdag ng safety net laban sa mga pag-atake sa social engineering nang walang gastos at latency ng ganap na web isolation.

Paano Pumili ng Pinakamahusay na Tagapagbigay ng Browser para sa Enterprise

- Suriin kung ang isang modelong nakabatay sa extension o isang ganap na kapalit ng browser ay mas angkop sa iyong mga layunin sa karanasan ng user.

- Suriin ang kakayahan ng platform na siyasatin at kontrolin ang naka-encrypt na trapiko nang hindi nilalabag ang mga modernong pamantayan ng web.

- Tiyakin na ang tool ay nagbibigay ng sapat na saklaw para sa mga hindi pinamamahalaang device at mga senaryo ng BYOD nang hindi nangangailangan ng maraming ahente.

- Suriin ang mga partikular na tampok sa seguridad ng GenAI tulad ng mabilis na pag-filter at sensitibong pag-edit ng data.

- Tiyaking maayos na maisasama ang platform sa iyong mga kasalukuyang identity provider at SIEM para sa pinag-isang pag-uulat.

FAQs

Ano ang pagkakaiba sa pagitan ng isang enterprise browser platform at isang browser extension?

Ang isang enterprise browser platform ay karaniwang isang standalone na application, kadalasang nakabatay sa Chromium, na pumapalit sa karaniwang browser ng user (tulad ng Chrome) upang ipatupad ang seguridad. Ang isang browser extension, tulad ng LayerX, ay ini-install sa umiiral na browser ng user upang magbigay ng katulad na mga kontrol sa seguridad nang hindi sila pinipilit na lumipat sa isang bagong app. Ang mga extension ay karaniwang mas mabilis i-deploy at nagdudulot ng mas kaunting abala para sa mga empleyado.

Mapapalitan ba ng mga solusyong ito ang aking corporate VPN?

Oo, para sa maraming web-based na workflow. Ang mga solusyon sa enterprise browser ay maaaring magbigay ng ligtas at walang tiwala na access sa mga internal na web application nang hindi nagbibigay ng ganap na access sa network tulad ng VPN. Gayunpaman, ang mga legacy application na gumagamit ng mga non-web protocol (tulad ng RDP o SSH) ay maaaring mangailangan pa rin ng VPN o isang espesyalisadong client maliban kung sinusuportahan ng browser tool ang mga partikular na feature ng tunneling.

Paano pinangangasiwaan ng mga enterprise browser ang personal na privacy sa mga BYOD device?

Karamihan sa mga modernong platform ay pinag-iiba ang mga "corporate" at "personal" na mga browsing profile. Sinusubaybayan at itinatala lamang nila ang aktibidad sa loob ng corporate profile o mga partikular na pinamamahalaang app, kaya't iniiwan nilang pribado ang personal na pag-browse (tulad ng pagsuri ng pribadong email o balita). Ang paghihiwalay na ito ay mahalaga para sa pagtanggap ng user at pagsunod sa mga batas sa mga personal na device.

Pinoprotektahan ba ng mga tool na ito ang mga tao laban sa pagtagas ng data sa ChatGPT at iba pang AI app?

Oo, ito ay isang mahalagang tampok para sa 2026. Ang mga nangungunang solusyon ay maaaring subaybayan ang text input sa mga modelo ng GenAI at harangan ang pagsusumite ng PII, source code, o mga internal na password. Maaari rin nilang ipatupad ang mga patakaran na nagpapahintulot sa mga empleyado na tingnan ang mga tugon ng AI ngunit pinipigilan sila sa pagkopya ng nilalamang iyon sa iba pang mga hindi aprubadong application.

Mapapabagal ba ng isang enterprise browser ang bilis ng internet?

Depende ito sa arkitektura. Ang mga solusyon na gumagamit ng "pixel streaming" o ganap na remote browser isolation ay maaaring magdulot ng latency, lalo na sa mga mahinang koneksyon. Ang mga lokal na modelo ng pagpapatupad (tulad ng mga extension o lokal na enterprise browser) sa pangkalahatan ay may kaunting epekto sa bilis dahil ang pag-browse ay nangyayari sa mismong device, na may mga pagsusuri lamang ng patakaran na nagaganap sa background.