Ang mga solusyon sa seguridad ng browser na walang tiwala ay nagse-secure sa enterprise sa pamamagitan ng pag-verify ng bawat interaksyon ng user sa loob ng web session, na naglilipat ng proteksyon sa punto ng panganib. Habang ang browser ang nagiging pangunahing workspace, pinipigilan ng mga tool na ito ang pagtagas ng data, pinamamahalaan ang mga panganib ng extension, at sinisiguro ang pag-access sa mga hindi pinamamahalaang device nang walang mga limitasyon ng tradisyonal na mga depensa sa network.

Ano ang mga Zero Trust Browser Security Tools at Bakit Mahalaga ang mga Ito

Ang mga zero-trust browser security tool ay mga espesyal na platform na nagpapatupad ng mga patakaran sa seguridad nang direkta sa loob ng web session. Hindi tulad ng mga network-based gateway na nagsisiyasat lamang ng trapiko, sinusuri ng mga solusyong ito ang nilalaman at konteksto ng aktibidad ng user sa loob mismo ng browser. Nagbibigay ang mga ito ng malalim na visibility sa "huling milya" ng paggamit ng data, tinitiyak na ang sensitibong impormasyon ay protektado mula sa exfiltration at ang malisyosong nilalaman ay naharang bago ito isagawa sa endpoint. Ang pamamaraang ito ay mahalaga para sa pag-secure ng mga modernong workflow kung saan ina-access ng mga empleyado ang mga SaaS application mula sa iba't ibang lokasyon at device.

Mahalaga ang mga tool na ito dahil tinutugunan nila ang mga kritikal na puwang sa seguridad na iniiwan ng mga lumang perimeter defense sa isang mundong inuuna ang cloud. Parami nang parami ang tinatarget ng mga umaatake sa browser sa pamamagitan ng mga malisyosong extension, sopistikadong phishing, at mga drive-by download, na nilalampasan ang mga tradisyonal na firewall at VPN. Sa pamamagitan ng paglalapat ng mga prinsipyo ng zero trust, pag-verify ng bawat aksyon at pagkakakilanlan sa real time, epektibong nababawasan ng mga solusyon sa seguridad ng browser ang mga panganib na ito. Binibigyang-daan nito ang mga organisasyon na ligtas na gamitin ang mga unmanaged device at AI tool habang pinapanatili ang mahigpit na pamamahala sa corporate data at pag-uugali ng user.

Mga Trend sa Seguridad ng Key Zero Trust Browser na Dapat Bantayan sa 2026

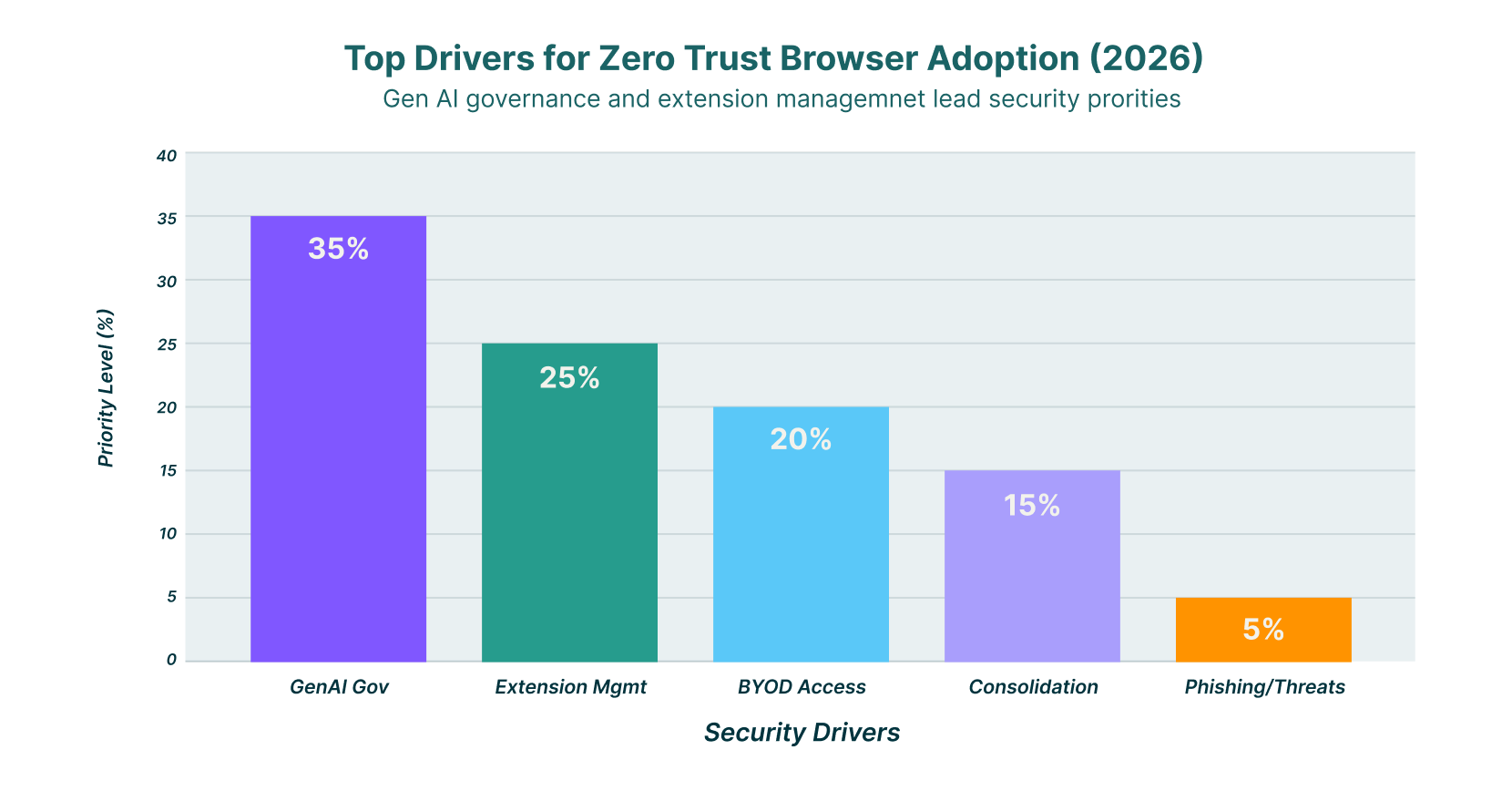

Ang pagsasama ng pamamahala ng Generative AI (GenAI) nang direkta sa browser ay isang mahalagang trend para sa 2026. Inuuna ng mga nangunguna sa seguridad ang mga solusyon na maaaring detalyadong makontrol ang mga interaksyon ng AI, tulad ng pagharang sa pag-paste ng sensitibong PII sa mga pampublikong chatbot tulad ng ChatGPT habang pinapayagan ang ligtas na paggamit para sa produktibidad. Tumutugon ang mga vendor sa pamamagitan ng pag-embed ng mga "AI firewall" sa loob ng kanilang mga browser agent, na may kakayahang suriin ang agarang konteksto at i-log ang aktibidad ng user upang matiyak ang pagsunod nang walang malawak na mga patakaran sa pagharang.

Isang malaking pagbabago patungo sa pagsasama-sama ng mga platform ang muling humuhubog sa merkado, kung saan ang mga pangunahing manlalaro ay kumukuha ng mga niche browser security firm upang mag-alok ng pinag-isang endpoint at identity protection suite. Ang trend na ito ang nagtutulak sa pagsasama-sama ng seguridad ng browser na may mas malawak na Security Service Edge (SSE) at XDR platform, na binabawasan ang agent fatigue para sa mga IT team. Ang mga organisasyon ngayon ay naghahanap ng mga single-agent architecture na pinagsasama ang browsing protection, data loss prevention (DLP), at identity verification, na lumalayo sa mga disjointed point solution na nagpapakomplikado sa pamamahala.

Ang pamamahala sa panganib ng mga malisyosong extension ng browser ay naging pangunahing prayoridad dahil sinasamantala ito ng mga umaatake upang malampasan ang mga karaniwang depensa. Sa 2026, ang mga superior na tool sa seguridad ng browser ay nakikilala sa pamamagitan ng kanilang kakayahang magbigay ng malalim na visibility sa pag-uugali at mga pahintulot ng extension. Ang awtomatikong pagmamarka ng panganib at pagpapatupad batay sa patakaran ay nagbibigay-daan sa mga security team na agad na i-disable o paghigpitan ang mga high-risk na extension sa buong fleet, na pumipigil sa lumalaking vector para sa pagnanakaw ng kredensyal at paniniktik ng data.

11 Nangungunang Zero Trust Browser Security Tools para sa 2026

Itinatampok sa sumusunod na listahan ang mga nangungunang vendor na naghahatid ng matibay na zero-trust na seguridad sa browser, mula sa magaan na extension hanggang sa mga full enterprise browser.

| Solusyon | Mga Kakayahang Pangunahing | Pinakamahusay para sa |

| LayerX | Suporta para sa device na nakabatay sa extension, hindi pinamamahalaang device, at malalim na visibility | Mga hindi pinamamahalaang device at Shadow IT visibility |

| Iceland | Browser ng Enterprise, mahigpit na kontrol sa data | Mahigpit na kontrol sa data sa mga pinamamahalaang device |

| Mga Network ng Palo Alto (Prisma) | Pagsasama ng SASE, browser ng negosyo | Pagsasama ng SASE |

| Seguridad sa Pag-surf | Walang tiwala na access, end-to-end encryption | Walang gastos sa imprastraktura |

| Mammoth Cyber | Enterprise AI browser, malayuang pag-access | Malayuang pag-access at seguridad ng GenAI |

| Seguridad ng Serapiko | Pag-iwas sa pagsasamantala, seguridad ng sesyon | Pag-iwas sa pagsasamantala at seguridad ng sesyon |

| SquareX | Proteksyon sa file at banta na katutubo ng browser | Proteksyon ng malisyosong file |

| Conceal | SSE na katutubo ng browser, paghihiwalay | Proteksyon sa pagnanakaw ng ransomware at kredensyal |

| Seguridad ng Menlo | Remote Browser Isolation (RBI) | Paghihiwalay ng banta |

| Ermes | Pagsusuri ng asal na pinapagana ng AI | Phishing at proteksyon laban sa zero-day |

| Pulang Pag-access | Seguridad sa pag-browse nang walang ahente | Hybrid na seguridad ng manggagawa |

1. LayerX

Naghahatid ang LayerX ng isang user-first browser security platform sa pamamagitan ng isang magaan na extension na nagbabago sa anumang komersyal na browser tungo sa isang ligtas at pinamamahalaang workspace. Nagbibigay ang solusyon ng malalim na visibility sa lahat ng aktibidad sa pag-browse, na nagbibigay-daan sa real-time na proteksyon laban sa mga banta na dala ng web, pagtagas ng data, at mga malisyosong extension nang hindi nangangailangan ng isang proprietary browser. Ito ay partikular na epektibo para sa pag-secure ng mga hindi pinamamahalaang device at mga third-party contractor, dahil maaari itong mabilis na i-deploy upang ipatupad ang mga zero-trust na patakaran nang hindi naaapektuhan ang karanasan ng user.

Ang plataporma ay mahusay sa pagpapagaan ng mga panganib mula sa paggamit ng Shadow SaaS at GenAI sa pamamagitan ng pagsubaybay sa mga interaksyon ng gumagamit sa antas ng granular na kaganapan. Sinusuri ng LayerX ang mga kaganapan sa browser upang maiwasan ang pag-upload ng sensitibong data sa mga hindi awtorisadong application o pagbabahagi sa mga AI tool, na nag-aalok ng isang komprehensibong layer ng proteksyon ng data na kumukumpleto sa mga umiiral na security stack. Ang pamamaraan nito ay nagbibigay-daan sa mga security team na mapanatili ang ganap na kontrol sa ibabaw ng pag-atake ng browser habang pinapanatili ang kakayahang umangkop na kailangan ng mga empleyado upang manatiling produktibo.

2. Isla

Nagbibigay ang Island ng nakalaang enterprise browser na binuo gamit ang Chromium engine, na idinisenyo upang bigyan ang mga organisasyon ng kumpletong kontrol sa "huling milya" ng pakikipag-ugnayan ng user sa mga web application. Sa pamamagitan ng pagpapalit ng karaniwang consumer browser ng isang pinamamahalaang bersyon, pinapayagan ng Island ang mga IT team na pamahalaan ang bawat aspeto ng karanasan sa pag-browse, kabilang ang mga aksyon na copy-paste, mga screenshot, at mga pag-download ng data. Lumilikha ang arkitekturang ito ng isang ligtas na kapaligiran kung saan ang sensitibong data ng korporasyon ay nakahiwalay mula sa pinagbabatayang device at mga personal na application.

Ang solusyon ay angkop para sa mga kapaligirang nangangailangan ng mahigpit na pagsunod at pamamahala ng datos, tulad ng mga serbisyong pinansyal o pangangalagang pangkalusugan. Ang Island ay natural na nagsasama sa mga identity provider at mga tool sa seguridad upang ipatupad ang mga patakaran sa zero-trust access, na tinitiyak na ang mga user ay maaari lamang ma-access ang mga awtorisadong mapagkukunan batay sa kanilang pagkakakilanlan at postura ng device. Ang mga built-in na feature ng produktibidad nito ay nakakatulong na mabawasan ang alitan habang pinapanatili ang isang mataas na pamantayan ng seguridad para sa mga pinamamahalaang device.

3. Mga Palo Alto Network (Prisma Access Browser)

Iniaalok ng Palo Alto Networks ang Prisma Access Browser bilang isang mahalagang bahagi ng SASE platform nito, na nagpapalawak ng mga prinsipyo ng ligtas na pag-access nang direkta sa web interface. Ang enterprise browser na ito ay dinisenyo upang gumana kasabay ng Prisma Access, na nagbibigay ng pinag-isang postura sa seguridad na sumasaklaw sa parehong trapiko sa network at aktibidad na nakabatay sa browser. Nagbibigay-daan ito sa mga organisasyon na magpatupad ng pare-parehong mga patakaran sa seguridad sa lahat ng mga user at device, gamit ang malawak na threat intelligence ng Palo Alto upang harangan ang mga pag-atake sa real time.

Nagbibigay ang browser ng malalim na kakayahang makita ang mga kilos ng gumagamit, na nagbibigay-daan para sa tumpak na kontrol sa pagbabahagi ng data at paggamit ng SaaS application. Ang mga feature tulad ng "Typing Guard" ay nakakatulong na maiwasan ang pagpasok ng sensitibong data sa mga hindi awtorisadong GenAI tool, habang ang tuluy-tuloy na integrasyon nito sa SASE fabric ay nagsisiguro na ang seguridad ay nananatiling tuloy-tuloy nang hindi bumababa ang performance. Ginagawa itong isang mainam na pagpipilian para sa kasalukuyang mga customer ng Palo Alto Networks na naghahangad na pagsama-samahin ang kanilang imprastraktura ng seguridad.

4. Seguridad sa Pag-surf

Nag-aalok ang Surf Security ng isang zero-trust enterprise browser na nakatuon sa pagbibigay ng ligtas na access sa mga corporate application nang hindi nangangailangan ng kumplikadong imprastraktura o mga ahente. Binibigyang-diin ng solusyon ang isang "zero infrastructure" na diskarte, na tumatakbo nang buo sa endpoint upang i-encrypt at ihiwalay ang trapiko sa web mula sa mga potensyal na banta sa device. Ang disenyo na ito ay nagbibigay-daan sa mga organisasyon na epektibong i-secure ang mga remote worker at contractor, dahil hindi ito umaasa sa VDI o VPN upang magtatag ng isang ligtas na koneksyon.

Kasama sa platform ang matibay na mga kontrol na inuuna ang pagkakakilanlan, na tinitiyak na ang access sa SaaS at on-premise na mga application ay ibinibigay lamang sa mga na-verify na user. Lumilikha ang browser ng Surf Security ng isang natatanging hangganan sa pagitan ng personal at corporate data, na pumipigil sa pagtagas ng data sa pamamagitan ng mga feature tulad ng pag-encrypt ng mga lokal na file at mga paghihigpit sa mga aksyon sa paglilipat ng data. Ang kakayahang tumakbo kasama ng mga karaniwang browser ay ginagawa itong isang flexible na opsyon para sa magkakaibang pangangailangan ng workforce.

5. Mammoth Cyber

Nagbibigay ang Mammoth Cyber ng Enterprise AI Browser na pinagsasama ang ligtas na malayuang pag-access at mga espesyal na kontrol para sa mga Generative AI at SaaS application. Ang platform ay dinisenyo upang palitan ang mga tradisyonal na solusyon sa VDI sa pamamagitan ng pag-aalok ng magaan at browser-based na workspace na nagse-secure ng access para sa mga kontratista at mga gumagamit ng BYOD. Nakatuon ito sa visibility at kontrol, na nagbibigay-daan sa mga administrador na i-audit ang paggamit ng extension at maiwasan ang kumpidensyal na pagkakalantad ng data sa pamamagitan ng detalyadong pagpapatupad ng patakaran.

Ang isang pangunahing pagkakaiba para sa Mammoth Cyber ay ang pagbibigay-diin nito sa pamamahala ng GenAI, na nagbibigay ng mga tool upang matukoy at makontrol ang paggamit ng mga AI assistant sa loob ng enterprise. Tinitiyak ng solusyon na ang sensitibong data ay hindi sinasadyang maibabahagi sa mga pampublikong modelo ng AI sa pamamagitan ng pagsubaybay sa mga input ng user at pagpapatupad ng mga panuntunan sa pagharang na may kamalayan sa konteksto. Ginagawa itong isang malakas na kandidato para sa mga organisasyong inuuna ang parehong ligtas na malayuang pag-access at ang ligtas na pag-aampon ng mga teknolohiya ng AI.

6. Seguridad ng Serapiko

Ang Seraphic Security, na nakuha ng CrowdStrike noong unang bahagi ng 2026, ay nag-aalok ng kakaibang diskarte sa seguridad ng browser sa pamamagitan ng paglalagay ng magaan na security layer sa anumang komersyal na browser. Ang teknolohiyang ito ay nakatuon sa pagpigil sa pagsasamantala at pag-hijack ng session sa pamamagitan ng pag-randomize ng memorya ng browser at mga panloob na istruktura, na nagpapahirap sa mga umaatake na magsagawa ng matagumpay na mga exploit. Nagbibigay ang Seraphic ng matibay na proteksyon laban sa mga zero-day na banta at sopistikadong mga pag-atake sa phishing nang hindi kinakailangang lumipat ang mga user sa isang proprietary browser.

Ang integrasyon ng platform sa Falcon ecosystem ng CrowdStrike ay nagbibigay-daan para sa pinahusay na ugnayan ng mga signal ng banta mula sa endpoint patungo sa browser. Naghahatid ito ng detalyadong telemetry sa pag-uugali ng user at mga interaksyon sa web application, na nagbibigay-daan sa mga security team na ipatupad ang mga dynamic na patakaran sa pag-access batay sa mga real-time na pagtatasa ng panganib. Ang Seraphic ay partikular na epektibo para sa mga organisasyong naghahanap ng mga advanced na kakayahan sa pag-iwas sa banta na gumagana sa lahat ng pangunahing browser.

7. SquareX

Ipinoposisyon ng SquareX ang sarili nito bilang isang solusyon sa seguridad na native sa browser na nagbibigay-kapangyarihan sa mga user na maging unang linya ng depensa laban sa mga banta sa web. Inihahatid bilang isang extension ng browser, nakatuon ito sa pag-neutralize ng mga malisyosong file at paghihiwalay ng mga mapanganib na website sa mga disposable cloud container. Ang pamamaraang ito ay nagbibigay-daan sa mga user na tingnan ang mga dokumento at mag-browse ng mga kahina-hinalang link nang ligtas nang hindi inilalantad ang kanilang lokal na device o network sa mga potensyal na malware.

Ang solusyon ay dinisenyo upang maging hindi nakakaabala habang nagbibigay ng malakas na proteksyon laban sa mga pag-atake na nakabatay sa file at social engineering. Binibigyang-daan ng SquareX ang mga pangkat ng seguridad na ipatupad ang mga patakaran na naghihigpit sa pag-download ng mga mapanganib na uri ng file at hinaharangan ang pag-access sa mga kilalang malisyosong domain. Ang pagbibigay-diin nito sa seguridad na nakasentro sa gumagamit ay ginagawa itong isang angkop na opsyon para sa mga organisasyong naghahangad na mapahusay ang kanilang diskarte sa depensa nang hindi nagpapatupad ng mabibigat na imprastraktura.

8. Itago

Nag-aalok ang Conceal ng browser-native na Security Service Edge (SSE) platform na gumagamit ng isolation technology upang protektahan ang mga user mula sa ransomware, pagnanakaw ng kredensyal, at iba pang mga pag-atake na nakabase sa web. Ang extension na "ConcealBrowse" ng solusyon ay gumaganap bilang isang matalinong decision engine, sinusuri ang bawat pag-click sa URL upang matukoy kung dapat ba itong iruta sa pamamagitan ng isang ligtas at nakahiwalay na cloud container o hayaang magpatuloy nang normal. Tinitiyak ng dynamic isolation na ito na ang mapanganib na nilalaman ay hindi kailanman gagana sa endpoint ng user.

Pinoprotektahan ng platform ang pagkuha ng kredensyal sa pamamagitan ng pagtukoy sa mga phishing site nang real time at pagpigil sa mga user na ilagay ang kanilang mga password sa mga hindi awtorisadong form. Ang magaan na arkitektura ng Conceal ay nagbibigay-daan para sa madaling pag-deploy sa mga pinamamahalaan at hindi pinamamahalaang device, na nagbibigay ng isang tuluy-tuloy na security layer na umaangkop sa daloy ng trabaho ng user. Ito ay isang epektibong tool para sa mga organisasyong naghahangad na mabawasan ang kanilang pag-atake laban sa mga naka-target na kampanya sa phishing.

9. Seguridad ng Menlo

Ang Menlo Security ay isang tagapanguna sa teknolohiya ng Remote Browser Isolation (RBI), na nag-aalok ng isang platform na nagpapatupad ng lahat ng nilalaman ng web sa isang ligtas na kapaligiran sa cloud bago mag-stream ng isang ligtas na bersyon sa device ng gumagamit. Ang pamamaraang "prevention-first" na ito ay nag-aalis ng panganib ng malware na makarating sa endpoint, dahil walang aktibong code ang pinapatakbo nang lokal. Ang solusyon ng Menlo ay malawakang ginagamit para sa pagprotekta sa mga gumagamit na may mataas na panganib at paghiwalay ng trapiko mula sa mga hindi nakategorya o kahina-hinalang website.

Pinalawak ng kumpanya ang mga kakayahan nito gamit ang "HEAT Shield," isang tampok na idinisenyo upang matukoy at harangan ang mga Highly Evasive Adaptive Threat na lumalampas sa mga tradisyonal na mekanismo ng pagtuklas. Nagbibigay ang Menlo Security ng detalyadong mga kontrol sa data at pagsasama ng threat intelligence, na nagpapahintulot sa mga administrador na ipatupad ang mga patakaran batay sa pagkakakilanlan ng gumagamit at kategorya ng web. Nanatili itong isang nangungunang pagpipilian para sa mga negosyo na nangangailangan ng pinakamataas na antas ng paghihiwalay at pag-iwas sa banta.

10. Ermes

Naghahatid ang Ermes Cyber Security ng isang platform ng seguridad sa browser na pinapagana ng artificial intelligence at deep learning upang matukoy at harangan ang mga banta sa web sa totoong oras. Hindi tulad ng mga tradisyonal na sistemang nakabatay sa reputasyon, sinusuri ng Ermes ang pag-uugali ng mga website at koneksyon sa browser upang matukoy ang mga zero-day phishing attack at malisyosong pagtatangka sa pagsubaybay. Gumagana ang solusyon bilang isang extension ng browser, na nagbibigay ng proteksyon sa device na nagbabawas sa panahon ng pagkakalantad sa mga bagong banta.

Nag-aalok ang platform ng komprehensibong hanay ng mga module, kabilang ang proteksyon laban sa malvertising, pagnanakaw ng kredensyal, at pagtagas ng data. Nakatuon ang Ermes sa pagtukoy ng mga aktibidad sa "shadow" web at pagharang sa mga hindi awtorisadong paglilipat ng data, kaya isa itong mahalagang tool para mapanatili ang visibility sa browsing environment. Tinitiyak ng AI-driven approach nito na nananatiling epektibo ang proteksyon kahit laban sa mabilis na umuusbong na mga diskarte sa pag-atake.

11. Pulang Daanan

Nagbibigay ang Red Access ng isang agentless browsing security platform na idinisenyo upang i-secure ang hybrid workforces nang hindi nangangailangan ng pag-install ng mga extension o agent sa endpoint. Gumagana ang solusyon sa pamamagitan ng pag-arte bilang isang smart proxy na nag-iinspeksyon at nagse-secure ng trapiko sa web para sa anumang browser, na nag-aalok ng isang tunay na karanasan na "dalhin ang iyong sariling browser". Ang arkitekturang ito ay nagbibigay-daan sa mga organisasyon na palawigin ang seguridad na pang-enterprise-grade sa mga unmanaged device at mga third-party contractor nang may kaunting aberya.

Pinagsasama ng platform ang mga static at dynamic na pamamaraan ng inspeksyon upang maprotektahan laban sa malawak na hanay ng mga panganib sa web, kabilang ang phishing, malware, at data exfiltration. Binibigyang-daan ng Red Access ang mga security team na ipatupad ang mga detalyadong patakaran sa pag-access at makakuha ng visibility sa mga aktibidad sa pag-browse sa lahat ng web application. Ang kadalian ng pag-deploy at malawak na compatibility nito ay ginagawa itong isang kaakit-akit na opsyon para sa mga kumpanyang may magkakaibang at distributed user base.

Paano Pumili ng Pinakamahusay na Tagapagbigay ng Seguridad sa Zero Trust Browser

- Suriin ang paraan ng pag-deploy upang matiyak na naaayon ito sa iyong pangangailangan para sa isang kumpletong enterprise browser kumpara sa isang magaan na extension na sumusuporta sa maraming browser.

- Suriin ang kakayahan ng solusyon na i-secure ang mga hindi pinamamahalaang device at mga gumagamit ng BYOD nang hindi nangangailangan ng mga kumplikadong MDM profile o mga mapanghimasok na ahente.

- Tiyakin na ang tool ay nag-aalok ng detalyadong visibility at kontrol sa mga extension ng browser upang mabawasan ang mga panganib mula sa mga malisyosong o nakakasagabal sa privacy na mga add-on.

- Suriin ang matibay na kakayahan sa pag-iwas sa pagkawala ng data na maaaring humarang sa mga sensitibong paglilipat ng data, kabilang ang mga aksyon na copy-paste at pag-upload ng file sa mga tool ng GenAI.

- Tiyaking maayos na naisasama ng provider ang mga ito sa iyong mga kasalukuyang identity provider at security ecosystem upang maipatupad ang mga pare-parehong patakaran sa zero-trust access.

Mga Madalas Itanong

Ano ang zero-trust na seguridad ng browser?

Ang zero trust browser security ay isang pamamaraan na tinatrato ang web browser bilang isang hindi mapagkakatiwalaang kapaligiran, na bineberipika ang bawat interaksyon ng user, device, at application bago magbigay ng access. Patuloy nitong sinusubaybayan ang mga sesyon ng pag-browse upang maiwasan ang pagtagas ng data at harangan ang mga banta, na tinitiyak na ang mga kontrol sa seguridad ay inilalapat sa eksaktong punto ng aktibidad ng user sa halip na sa perimeter lamang ng network.

Paano naiiba ang zero-trust browser security sa isang VPN?

Sinisiguro ng isang VPN ang koneksyon sa network sa pamamagitan ng paglikha ng isang naka-encrypt na tunnel, ngunit kadalasan ay nagbibigay ito ng malawak na access sa network kapag na-authenticate na ang user. Sa kabaligtaran, ang zero-trust browser security ay nakatuon sa application layer, na sinusuri ang aktwal na nilalaman at konteksto ng sesyon ng pag-browse. Nagpapatupad ito ng mga detalyadong patakaran para sa bawat web application at aksyon ng user, na nagbibigay ng mas mahusay na kontrol at visibility kaysa sa isang simpleng network tunnel.

Maaari bang palitan ng zero-trust browser security ang VDI?

Oo, para sa maraming pagkakataon ng paggamit, maaaring palitan ng zero-trust browser security ang Virtual Desktop Infrastructure (VDI). Sa pamamagitan ng direktang pag-secure ng browser, pinapayagan ng mga solusyong ito ang mga user na ligtas na ma-access ang mga corporate application mula sa anumang device nang walang mataas na gastos, latency, at komplikasyon na nauugnay sa pagpapanatili ng mga ganap na virtual desktop environment. Kadalasan, nagreresulta ito sa mas mahusay na karanasan ng user at mas mababang operational overhead.

Anong mga tampok ang dapat kong hanapin sa isang zero-trust browser solution?

Kabilang sa mga pangunahing tampok na dapat hanapin ang malalim na kakayahang makita ang trapiko sa web, detalyadong mga kontrol sa pag-iwas sa pagkawala ng data (DLP), at ang kakayahang pamahalaan ang mga extension ng browser. Dapat mo ring unahin ang mga solusyon na nag-aalok ng proteksyon laban sa phishing at malware, integrasyon sa mga identity provider para sa kontrol sa pag-access, at suporta para sa parehong pinamamahalaan at hindi pinamamahalaang mga device upang masakop ang iyong buong workforce.

Kailangan ba ang isang enterprise browser para sa zero-trust na seguridad?

Ang isang enterprise browser ay isang paraan upang makamit ang zero trust security, ngunit hindi lamang ito ang tanging paraan. Ang mga browser extension at agentless solution ay maaari ring magbigay ng matibay na zero-trust na kakayahan sa pamamagitan ng pagpapatong-patong ng seguridad sa ibabaw ng mga karaniwang komersyal na browser tulad ng Chrome at Edge. Ang pagpili ay depende sa mga partikular na kinakailangan ng iyong organisasyon para sa kontrol, karanasan ng user, at mga diskarte sa pamamahala ng device.