Francis Odum o jedné vrstvě, kterou váš bezpečnostní stack stále postrádá

95 % organizací hlásí útoky z prohlížeče.

Většina z nich nemá plán, jak je zastavit.

To není bezvýznamná statistika. Je to signál, že bezpečnostní strategie nejsou v souladu s místem, kde se práce a rizika skutečně odehrávají.

Dnes je prohlížeč místem, kde se data pohybují. Místem, kde se rozhoduje. Místem, kde se útočníci skrývají.

Proč se tedy většina bezpečnostních balíčků zastaví těsně před ním?

In Průvodce vyspělostí zabezpečeného podnikového prohlížeče: Ochrana poslední míle podnikového rizika, stratég kybernetické bezpečnosti František Odum představuje praktický model pro konečné zabezpečení prohlížeče, nejvíce přehlížené vrstvy v podniku.

Váš prohlížeč je jediné místo, které váš Stack nevidí

Začněme číslem, které celý problém přeformuluje: 85 % moderního pracovního dne se nyní odehrává v prohlížeči. To znamená každé přihlášení, každý dokument, každý dashboard, každý výzvu GenAI, každý citlivý detail zákazníka, to vše je zpřístupněno a manipulováno v prohlížeči.

A ještě:

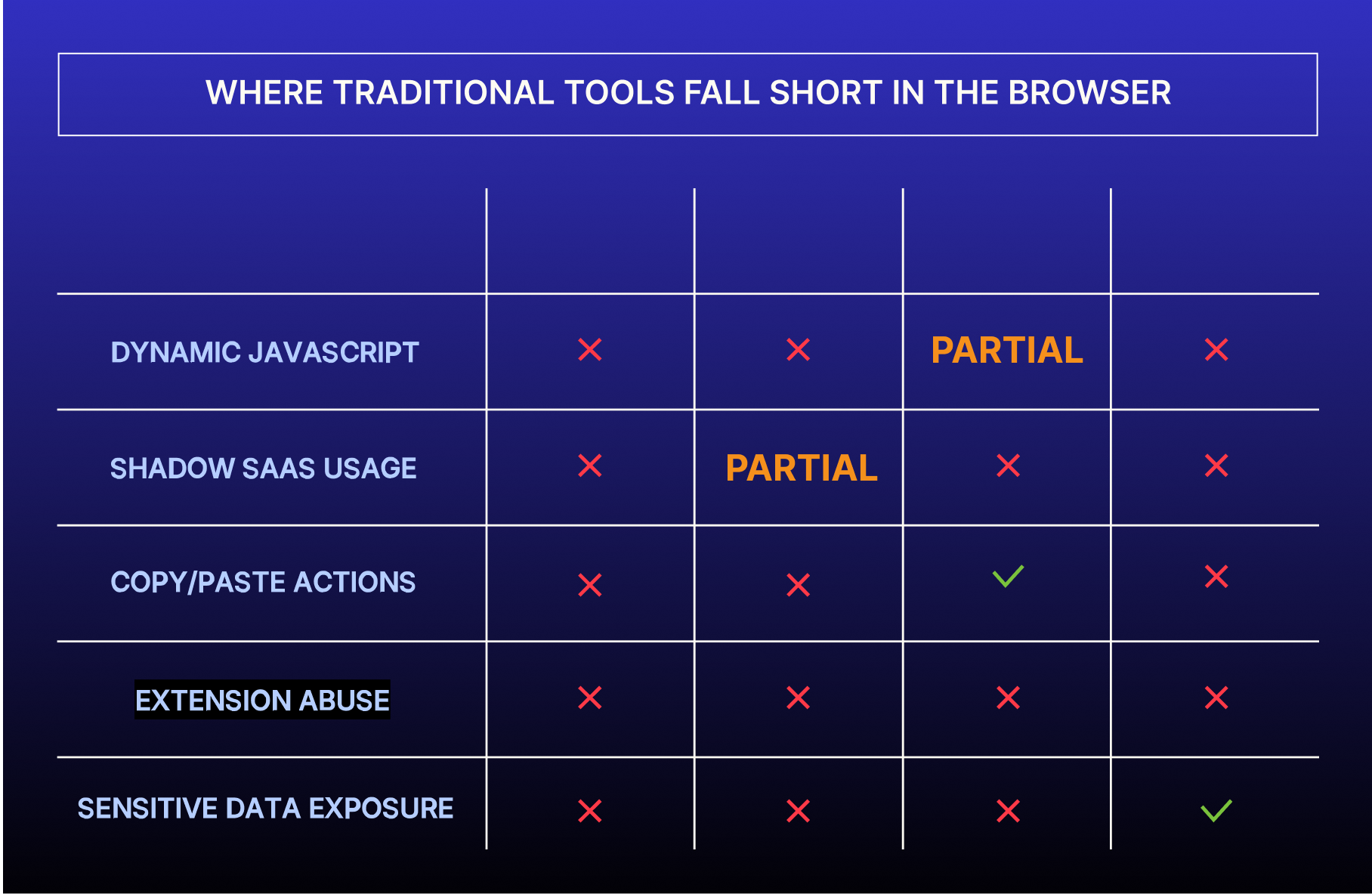

- EDR sleduje OS, ne DOM.

- CASB vidí pouze schválené aplikace, ne ty, které se skutečně používají.

- DLP Nelze kontrolovat kopírování/vkládání ani stisky kláves v prohlížeči.

- SWG blokovat známé škodlivé domény, ne dynamický SaaS, ne rozšíření, ne nástroje GenAI.

Výsledek?

Skutečné podnikové riziko, bez souborů, rychlé a spouštěné uživatelem, zůstává zcela nepovšimnuto. Dokud není příliš pozdě.

Viděli jsme to na vlastní oči: osobní údaje vložené do chatbota s umělou inteligencí, firemní soubory nahrané do osobních účtů, soubory cookie přihlašovacích údajů získané rozšířeními. A to vše neviditelné pro stack, který měl „vidět všechno“.

Průvodce, který konečně dává CISO způsob, jak to napravit

Francis Odum Průvodce vyspělostí zabezpečeného podnikového prohlížeče nabízí něco, co bezpečnostní týmy zoufale potřebují: framework.

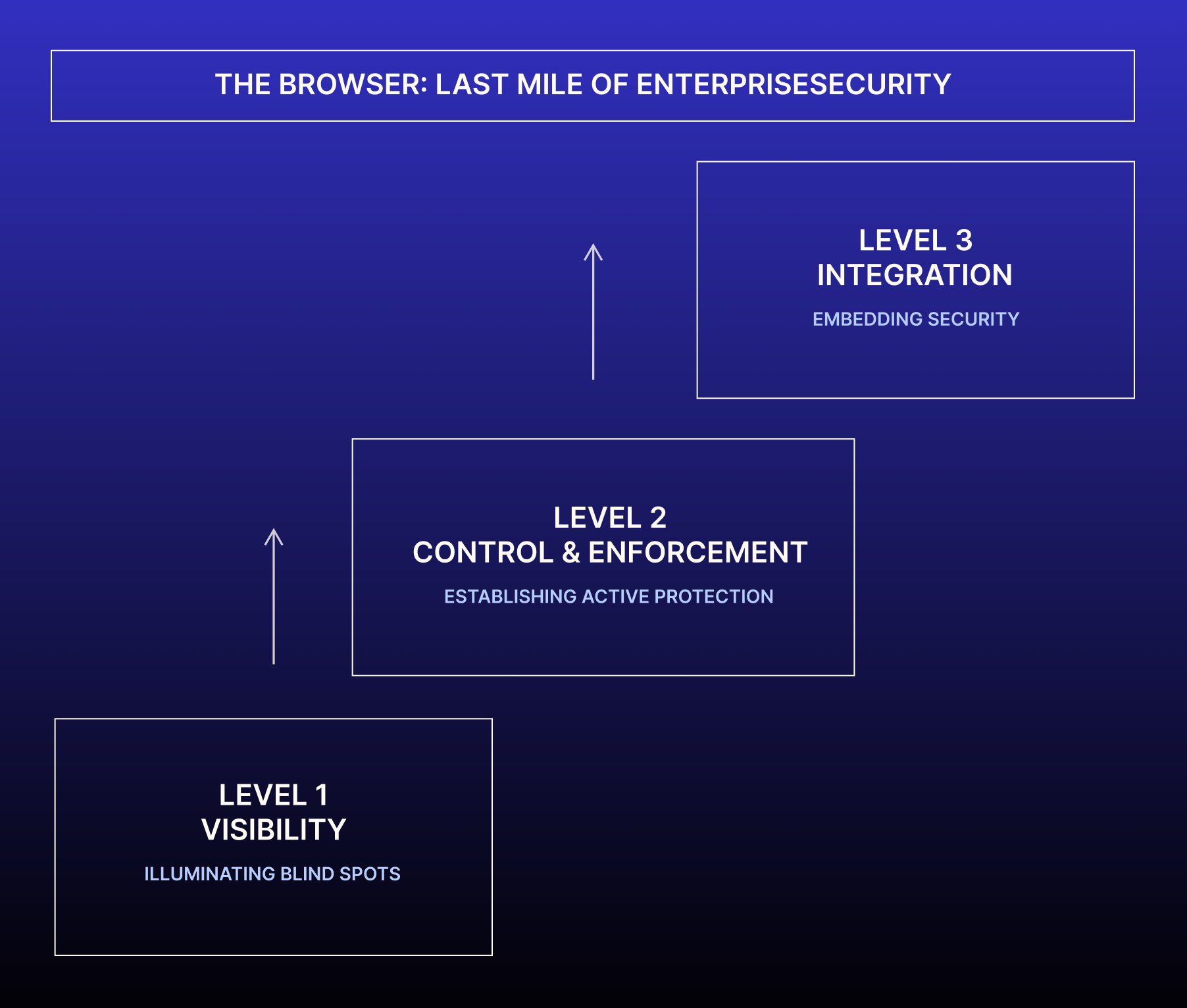

Modelové obrysy tři fáze zralosti vrstvy prohlížeče, přičemž každý z nich je založen na pozorovatelných výzvách a je vytvořen pro reálná prostředí.

Fáze 1: Viditelnost

Začíná to zdánlivě jednoduchou otázkou: Víte vůbec, co se děje ve vašich prohlížečích?

Pro většinu organizací je odpověď ne.

Nevědí, jaká rozšíření jsou nainstalována, ke kterým SaaS nástrojům se přistupuje, kam se vkládají nebo nahrávají citlivá data, ani zda prohlížeč běží na firemním nebo nespravovaném zařízení.

První fáze se týká zviditelnění neviditelného.

To zahrnuje:

- Inventarizace typů a verzí prohlížečů

- Zaznamenávání telemetrie v prohlížeči (nejen protokolů provozu)

- Zobrazení toho, co uživatelé kopírují, vkládají a nahrávají

- Odhalení stínového využití SaaS a GenAI předtím, než se stane odhalením

Často slýcháme od týmů, které si myslí, že tento přehled již mají prostřednictvím CASB nebo SWG. Tyto nástroje ale nebyly navrženy pro samotný prohlížeč. Fungují kolem něj, ne v něm.

V této fázi začíná zralost a většina bezpečnostních týmů si konečně uvědomí, jak hluboká je ve skutečnosti propast.

Fáze 2: Kontrola a vynucování

Jakmile si uvědomíte riziko, další otázka zní: Můžeš to zastavit?

V této fázi se pozornost přesouvá k aktivní správě chování prohlížeče, aniž by se prohlížeč stal mrtvou zónou produktivity.

Průvodce popisuje klíčové strategie vymáhání práva, jako například:

- Blokování nahrávání/stahování mezi konkrétními aplikacemi a nedůvěryhodnými destinacemi

- Ovládání nebo odstraňování rizikových rozšíření prohlížeče

- Vynucování pravidel relace s ohledem na identitu (např. zastavení přístupu k osobnímu Gmailu na firemní kartě)

- Zachycení kopírování/vkládání citlivých dat

- Upozorňování uživatelů na rizikové akce varováním v reálném čase

Rozhodující je zde načasování. Většina tradičních kontrol funguje po událost, po odeslání souboru, po zveřejnění dat.

Nativní vynucení v prohlížeči znamená zastavení akce v tuto chvíliPřed vložením. Před nahráním. Před porušením.

Tam se hra mění.

Fáze 3: Integrace a použitelnost

Právě zde se bezpečnost stává vyzrálou, použitelnou a udržitelnou.

V této fázi ovládací prvky na úrovni prohlížeče již nežijí izolovaně. Jsou součástí politik SIEM, XDR, IAM a ZTNA. Ovlivňují skóre rizik a spouštějí automatickou reakci na incidenty. Podporují duální profily pro oddělení osobního prohlížení od pracovního. Vztahují se na dodavatele, nespravovaná zařízení i uživatele třetích stran ve velkém měřítku.

A co je nejdůležitější, dělají to všechno, aniž by lidi zpomalovali.

V LayerX jsme viděli, jak nejúspěšnější týmy zacházejí s prohlížečem jako s řídicí rovinou, nikoli s černou skříňkou. Dělají z něj součást své širší bezpečnostní architektury, nikoli jako připevněný modul.

A funguje to.

Sledovali jsme, jak firmy v reálném čase detekují a blokují úniky informací z výzvy GenAI. Zabraňte zneužívanému rozšíření ve shromažďování přihlašovacích údajů. Zastavte neoprávněné používání aplikací, to vše bez narušení pracovních postupů.

GenAI: Zátěžový test poslední míle

Pokud riziko prohlížeče nebylo již zřejmé, GenAI mu zabránil.

Zaměstnanci vkládají záznamy o zákaznících, zdrojový kód a strategické plány do LLM systémů, jako jsou ChatGPT a Bard, bez jakýchkoli zásad, ochrany nebo dokonce povědomí.

Podle průvodce 65 % organizací nemá žádnou kontrolu nad tím, jaká data jsou vkládána do nástrojů GenAI. A protože výzvy vypadají jako stisky kláves, nikoli jako soubory, tradiční DLP je nemůže zastavit. Výzvy jsou v podstatě neschválená volání API bez auditní stopy.

To znamená, že GenAI není jen riziko. Je to kolaps viditelnostiA prohlížeč je jediným logickým bodem vynucování.

Model zralosti se s tímto problémem přímo vypořádává a ukazuje přesně, jak detekovat a zastavit rizikové interakce GenAI v okamžiku použití, nikoli až poté, co jsou data již pryč.

Co zajišťuje funkčnost tohoto modelu

Na tomto průvodci se nám líbí, že není teoretický. Je praktický.

Dává týmům:

- Jasné ukazatele pro srovnání jejich současného stavu

- Taktiky pro rychlé úspěchy (jako je telemetrie v auditním režimu, vyhledávání rozšíření)

- Postupný plán k dosažení plné zralosti

- Pokyny k zavádění, které zohledňují řízení změn a sladění se zúčastněnými stranami

A možná nejdůležitější je, že vás to nenutí ničit a nahrazovat to, co jste již postavili.

Nemusíte se vzdát nasazení SSE nebo strategie DLP. Stačí je rozšířit do jedné vrstvy, kterou nevidí.

Nová řídicí vrstva

Věříme, že by tato příručka měla být povinnou četbou pro každého CISO, který má na radaru rizika SaaS, BYOD nebo GenAI.

Potvrzuje to, co jsme viděli v první linii: Že prohlížeč už není jen místem, kde se pracuje. Je to místo, kde začíná únik dat. A pokud vaše kontroly nesahají do této vrstvy, váš bezpečnostní program se zastaví o krok dříve, než je nutné.

Ať už s auditem rozšíření teprve začínáte, nebo se chystáte na plné vynucování zásad nativních pro prohlížeče, tento rámec vám pomůže strategicky a sdělit váš pokrok vedení.

Nemůžeš zabezpečit, co nevidíš

Bezpečnostní architektura se vyvinula, aby chránila místa, kde se data nacházejí. Abychom však ochránili místa, kde se data přesouvají, kopírují, vkládají, vyzvedávají a nahrávají, musíme přehodnotit i poslední krok.

Tato příručka ukazuje, jak na to.

Stáhněte si Průvodce vyspělostí zabezpečeného podnikového prohlížeče