Bezpečnostní výzkumníci společnosti LayerX odhalili kampaň nejméně 12 vzájemně propojených rozšíření prohlížeče, která se maskují jako stahovače videí z TikToku, ale ve skutečnosti sledují aktivitu uživatelů a shromažďují data. Rozšíření sdílejí společnou kódovou základnu a všechna jsou klony nebo lehce upravenými verzemi jeden druhého, což naznačuje, že se jedná o dlouhodobou a přetrvávající kampaň stejných aktérů hrozby.

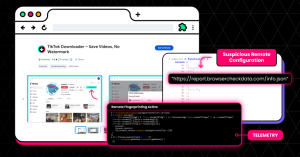

Rozšíření také implementují mechanismus pro dynamickou vzdálenou konfiguraci, který jim umožňuje obejít procesy kontroly na tržištích. To umožňuje škodlivým rozšířením upravovat své chování a funkce po instalaci, aniž by si toho uživatelé nebo tržiště byli vědomi. Podle výzkumu společnosti LayerX rozšíření obvykle fungují legitimně 6–12 měsíců, než zavedou škodlivé funkce.

V důsledku toho, i když jsou některá z těchto rozšíření označena a odstraněna, je snadné vytvořit nové klony a nahrát je do obchodů s rozšířeními. Některá se v obchodech s rozšířeními dokonce objevila jako „Doporučená“, což rozšířilo jejich dosah a důvěru, kterou v ně uživatelé vkládají.

V rámci této kampaně bylo dosud ohroženo přes 130 000 uživatelů.

Rozšířené podrobnosti:

V prohlížečích Chrome a Microsoft Edge byla identifikována rozsáhlá kampaň zahrnující nejméně 12 rozšíření prohlížeče maskovaných jako stahovače videí z TikToku. Tato rozšíření sice poskytují inzerované funkce (stahování videí z TikToku, často bez vodoznaků), ale zároveň implementují skryté sledování, možnosti vzdálené konfigurace a mechanismy sběru dat.

Kampaň měla dopad na více než uživatelé 130,000, s přibližně 12 500 aktivních instalací v době analýzy. Všechny vzorky patří do jedna rodina kódů, což naznačuje koordinovanou operaci využívající klonovaná, přejmenovaná a mírně upravená rozšíření k maximalizaci dosahu a perzistence.

Kromě obav o soukromí je používání vzdálené konfigurační koncové body představuje významné bezpečnostní riziko, které umožňuje změny chování po instalaci, jež obcházejí mechanismy kontroly na trhu.

Key Takeaways

- Operace probíhala pouze u jednoho herce 12+ rozšíření se sdílenou kódovou základnou

- Přes Dotčeno 130 tisíc uživatelů, stále aktivních je ~12.5 tisíc

- Použité rozšíření vzdálená konfigurace obejít recenzi obchodu

- Shromážděno data otisků prstů s vysokou entropií (včetně stavu baterie)

- Mnozí byli v oficiálních obchodech, zvyšování důvěry a dosahu

Struktura a dopad kampaně

Tato kampaň vzkvétá opakování a variace.

Místo vytváření nových nástrojů od nuly si operátor udržuje základní architekturu rozšíření a vytváří více verzí:

- Některé jsou téměř identické klony

- Jiné jsou lehce přejmenovány

- Několik z nich zavádí postupné změny nebo novou infrastrukturu

Zvenku se jeví jako samostatné produkty: TikTok Video Downloader, „Mass TikTok Downloader,“ „No Watermark Saver“. Pod kapotou jsou to samé.

Je pozoruhodné, že mnoho z těchto rozšíření mělo v obchodě označení „Doporučené“, což je indikátor obvykle spojovaný s ověřenými, vysoce kvalitními rozšířeními, což navzdory skrytým rizikům výrazně zvýšilo důvěru a přijetí uživatelů.

Tím se vytvoří odolný ekosystémKdyž je jedno rozšíření nahlášeno nebo odstraněno, ostatní zůstávají aktivní. Nové lze rychle nahrát, často se stejnými snímky obrazovky, popisy a funkcemi.

Výsledkem je a nepřetržitý cyklus:

- Nahrajte čisté nebo minimálně podezřelé rozšíření

- Získejte uživatele a důvěru

- Zavedení dalších funkcí prostřednictvím aktualizací

- Nechte se částečně odstranit nebo nahlásit

- Znovu se objeví pod novými identitami

Nejedná se jen o malwarovou kampaň – je to operační model, kde je vytrvalosti dosaženo duplikací, rebrandingem a rychlým přesunem.

Obrázek 1. Životní cyklus rozšíření ilustrující operační model „zmlátit krtka“

Technický přehled

Všechna rozšíření sdílejí konzistentní Manifest V3 (MV3) architektura s téměř identickými oprávněními a oprávněními hostitele. Je pozoruhodné, že mnoho z těchto rozšíření mělo v obchodě odznak „Doporučené“. Toto označení je obvykle spojováno s ověřenými, vysoce kvalitními rozšířeními a je uživatelům prominentně zobrazováno jako znak důvěry. V důsledku toho výrazně snižuje podezřívavost uživatelů a zvyšuje pravděpodobnost instalace, a to i v případě, že základní rozšíření sdílí kód a chování s méně viditelnými variantami.

Také měli podobné snímky obrazovky nahrány na stránku obchodu s rozšířením.

Obrázek 2. Rozšíření v tržištích Google Chrome a Microsoft Edge

I když si všechna rozšíření zachovávají své legitimní funkce, jako je extrakce metadat z videí TikTok a stahování videí, zahrnují také deklarované i nedeklarované schopnosti..

Vzdálená konfigurace

Rozšíření načítají konfiguraci ze serverů ovládaných útočníkem. To umožňuje rozšířením

- Okamžitě změnit chování rozšíření

- Povolení nebo zakázání funkcí

- Přesměrovat síťovou aktivitu

- Rozšíření sběru dat

Příjem vzdálených konfigurací znamená, že chování rozšíření je není fixní nebo zcela viditelnýa mohl být kdykoli změněn na dálku obcházení recenzí obchodu a umožnění neviditelných datových toků nebo funkcí.

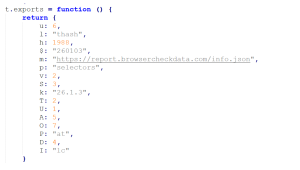

Obrázek 3. Struktura vzdálené konfigurace

Pozoruhodný vzorec napříč vzorky je zpožděné vstřikování kapacity, byly zavedeny škodlivé funkce 6–12 měsíců po první publikaci, což umožňuje rozšířením nejprve si vybudovat reputaci a vyhnout se včasné kontrole.

Otisky prstů uživatelů

Tato rozšíření shromažďují podrobnou telemetrii o uživatelích, včetně toho, jak často nástroj používají, s jakým obsahem interagují a různých charakteristik zařízení, jako je jazyk, časové pásmo a uživatelský agent. Zaznamenává se dokonce i stav baterie, což je neobvyklý, ale cenný signál pro… otisky prstů zařízení.

Obrázek 4. Otisk prstu uživatele

Infrastruktura C&C a atribuce hrozeb

Charakteristickým znakem této kampaně je její závislost na externích konfiguračních serverech. Místo pevného kódování několik variant načítá konfigurační soubory JSON z domén ovládaných útočníkem:

- https://user.trafficreqort.com/data.json

- https://report.browsercheckdata.com/info.json

- https://check.qippin.com/config.json

- https://help.virtualbrowserer.com/rest.json

Některé z těchto domén vykazují jasné známky podvodu, včetně typosquattingů, jako například „dopravní zpráva" namísto "dopravní zpráva", nebo "tiktak" namísto "tik tak„Tyto nenápadné nesrovnalosti se často používají k tomu, aby se vyhnuly běžné kontrole a zároveň si zachovaly věrohodnou legitimitu.“

I když nelze provést přímé přiřazení, konzistence kódu, vzorců infrastruktury a provozního chování silně naznačuje jednoho aktéra nebo těsně koordinovanou skupinu.

Závěr

Tato kampaň je příkladem širšího posunu v tom, jak lze zneužívat rozšíření prohlížeče. Provozovatel namísto nasazení zjevně škodlivého kódu využívá legitimní funkce jako mechanismus pro dlouhodobý přístup a kontrolu.

Skutečné riziko nespočívá v tom, co rozšíření dělají dnes, ale v tom, čeho budou schopna zítra. Vzdálená konfigurace je transformuje na adaptabilní nástroje, které se mohou po instalaci vyvíjet, zatímco jejich přístup k ověřeným relacím a kontextu prohlížení je činí obzvláště cennými pro sběr dat a jejich potenciální zneužití.

I v současném stavu tato rozšíření umožňují detailní profilování uživatelů. Shromažďují informace o vzorcích používání, staženém obsahu, charakteristikách zařízení a datech o prostředí, jako je časové pásmo a jazyk. Kombinací tak vzniká otisk prstu, který lze použít ke sledování uživatelů napříč relacemi a potenciálně i napříč službami.

V nejhorším případě by stejné mechanismy mohly být znovu využity pro širší exfiltraci dat, zneužití ověřených požadavků nebo integraci do větších proxy nebo botnetových infrastruktur.

Co tuto kampaň obzvláště těžko odhaluje, je její operační model:

- Počáteční verze jsou čisté nebo minimálně podezřelé

- Chování je odloženo a řízeno na dálku

- Každé rozšíření se jeví jako nezávislý produkt

- Signály důvěryhodnosti obchodu (například odznaky „Doporučené“) snižují kontrolu ze strany uživatelů

To zdůrazňuje zásadní mezeru v současné obraně: většina bezpečnostních nástrojů se zaměřuje na ověření v době instalace, zatímco skutečné riziko se objevuje až za běhu.

Řešení tohoto problému vyžaduje přechod k nepřetržitému monitorování rozšíření prohlížeče založenému na chování, které dokáže detekovat změny v síťové aktivitě, interakci DOM a využívání oprávnění po instalaci. Nejnovější technologie LayerX je navržena tak, aby tuto mezeru překlenula tím, že poskytuje přehled a vynucování v reálném čase na úrovni prohlížeče, což organizacím umožňuje identifikovat a blokovat škodlivé chování rozšíření, i když pochází ze zdánlivě legitimních nebo dříve důvěryhodných rozšíření.

V tomto modelu již rozšíření prohlížeče není statickým nástrojem, ale živým oporným bodem, ovládaným na dálku a vyvíjejícím se v průběhu času.

Indikátory kompromisu (IOC)

Rozšíření

| ID | Jméno | Instalace | prohlížeč | Status |

| injnjbcogjhcjhnhcbmlahgikemedbko | TikTok Downloader – Ukládání videí bez vodoznaku | 3,000 | Google Chrome | Aktivní |

| ehdkeonoccndeaggbnolijnmmeohkbpf | Stahování videí z TikToku – hromadné ukládání | 1,000 | Google Chrome | Aktivní |

| pfpijacnpangmkfdpgodlbokpkhpkeka | Stahovač tiktok | 353 | Google Chrome | Aktivní |

| cfbgdmiobbicgjnaegnenlcgbdabkcli | Stahování videa z TikTok – ukládání bez vodoznaku | 4,000 | Google Chrome | Aktivní |

| mpalaahimeigibehbocnjipjfakekfia | Masové stahování videí z TikToku | 77 | Microsoft hran | Aktivní |

| kkhjihaeddnhknninbekkhaklnailngh | Stahování videa z TikTok – ukládání bez vodoznaku | 9 | Microsoft hran | Aktivní |

| kbifpojhlkdoidmndacedmkbjopeekgl | TikTok Downloader – Ukládání videí bez vodoznaku | 47 | Microsoft hran | Aktivní |

| jacilgchggenbmgbfnehcegalhlgpnhf | Masové video na TikToku

Downloader |

4,000 | Google Chrome | Aktivní |

| oaceepljpkcbcgccnmlepeofkhplkbih | Masové stahování videí z TikToku | 30,000 | Google Chrome | Odstraněno |

| ilcjgmjecbhpgpipmkfkibjopafpbcag | TikTok Downloader – Ukládání videí bez vodoznaku | 10,000 | Google Chrome | Odstraněno |

| kmobjdioiclamniofdnngmafbhgcniok | Správce videí na TikToku | 60,000 | Google Chrome | Odstraněno |

| cgnbfcoeopaehocfdnkkjecibafichje | Video Downloader pro Tiktok | 20,000 | Google Chrome | Odstraněno |

Domény

traffireqort.com

browsercheckdata.com

qippin.com

virtualbrowserer.com

E-maily

- [chráněno e-mailem]

- [chráněno e-mailem]

- [chráněno e-mailem]

- [chráněno e-mailem]

- [chráněno e-mailem]

- [chráněno e-mailem]

- [chráněno e-mailem]

- [chráněno e-mailem]

Taktiky, techniky a postupy (TTP)

| Taktika | Technika |

| Průzkum | LX1.001(T1589) – Shromažďování informací o totožnosti |

| Průzkum | LX1.003 – Sběr dat o vzorcích |

| Počáteční přístup | LX3.003 (T1199) – Důvěryhodný vztah |

| Přístup k pověření | LX8.008 – Manipulace se sítí |

| objev | LX9.011 – Objevování hardwaru |

Doporučení

Bezpečnostní profesionálové, obránci podniků a vývojáři prohlížečů by měli podniknout následující kroky:

- Rozšíření auditu v rámci spravovaných prostředí, zejména ta, která jsou instalována mimo kontrolu zásad.

- Zavádějte přístupy k monitorování běhu, které se zaměřují na chování rozšíření po instalaci, spíše než se spoléhejte pouze na ověření na trhu.

- Nasaďte technologie monitorování rozšíření založené na chování k detekci neoprávněné síťové aktivity nebo podezřelé manipulace s DOM.

- Posílit monitorování a vynucování za běhu, nejen kontrolu během instalace, aby bylo možné odhalit změny chování po instalaci způsobené backendovou infrastrukturou.