Buďme upřímní, když většina lidí řekne „kybernetický útok“, představí si hackery v mikinách s kapucí, jak z nějakého temného sklepa buší do firewallů. Ale realita? Je mnohem méně filmová a mnohem nebezpečnější.

Pravdou je, že někdy je hrozba již přihlášena.

To je to, co dělá hrozby z vnitřních zdrojů tak ničivé. Nevylamují dveře, ale procházejí jimi přímo. Stejně jako se to stalo s Coinbase.

Únik z Coinbase: Když se přístup zasvěcených osob stal nebezpečným

V šokujícím odhalení, které otřáslo fintech a krypto průmyslem, se Coinbase, největší kryptoměnová burza v USA, stala terčem sofistikovaného případu korporátní špionáže. Na rozdíl od konvenčních kybernetických útoků, které se spoléhají na technické zneužití, tento incident odhalil zákeřnější vektor: lidskou zranitelnost.

V případě Coinbase nepocházelo narušení z kódu ani serverů, ale z jejích kanálů zákaznické podpory – konkrétně ze zahraničních dodavatelů s přístupem k interním nástrojům SaaS. Místo tradičních hackerských metod útočníci použili klamavější taktiku podplácení zahraničních dodavatelů zákaznické podpory, aby získali přístup k interním systémům Coinbase. Tito škodliví zasvěcenci poskytli útočníkům citlivé údaje o zákaznících, včetně jmen, adres, telefonních čísel, e-mailových adres, částečných čísel sociálního zabezpečení a obrázků vládou vydaných dokladů totožnosti. Vzhledem k tomu, že měli nemonitorovaný legitimní přístup k interním systémům a nástrojům SaaS, nikdo nic nezpochybňoval, dokud nebyla škoda napáchána. Útočníci poté tato data využili jako páku a požadovali výkupné 20 milionů dolarů pod hrozbou úniku nebo prodeje informací na dark webu.

Tento incident odhalil citlivé informace téměř 97,000 XNUMX uživatelů a zdůraznil znepokojivou realitu: hrozby z vnitřních zdrojů zůstávají jednou z nejnebezpečnějších a nejobtížnějších výzev v oblasti kybernetické bezpečnosti současnosti.

Přístup bez viditelnosti: Tichá bezpečnostní mezera moderního podniku

V éře cloudových aplikací a práce na dálku není novým bezpečnostním perimetrem vaše síť – jsou to vaši lidé. Únik dat z Coinbase zdůrazňuje rostoucí trend v kybernetické bezpečnosti: nárůst hrozeb zevnitř, zejména mezi externími dodavateli a podpůrným personálem.

Vzhledem k tomu, že se perimetrická ochrana, jako jsou firewally a systémy detekce narušení, stává robustnější, útočníci přesouvají svou pozornost na jednotlivce uvnitř organizace, kteří již mají přístup. Tito zasvěcenci se nemusí „nabourávat“ do systémů – už jsou uvnitř hradeb. Ať už jsou hnáni chamtivostí, nátlakem, ideologií nebo zoufalstvím, hrozby z vnitřních zdrojů je mnohem obtížnější odhalit a zastavit pomocí tradičních bezpečnostních opatření.

Třetí strany: Jsou ve vašich systémech, ale mimo váš radar

Moderní podniky fungují na principu dodavatelů, freelancerů, externích podpůrných týmů a externích dodavatelů. Tito pracovníci často potřebují přístup ke stejným nástrojům, které používají vaši zaměstnanci na plný úvazek – SaaS platformy, jako jsou Salesforce, Zendesk, Notion, Google Workspace a další. Většina SaaS platforem, ačkoli je bohatá na funkce, postrádá nativní bezpečnostní kontroly pro detekci nebo blokování rizikového chování po přihlášení uživatele. Jakmile dodavatel získá přístup, tradiční perimetrická ochrana se stává irelevantní. Mezi kartou prohlížeče a exportem databáze neexistuje žádný firewall.

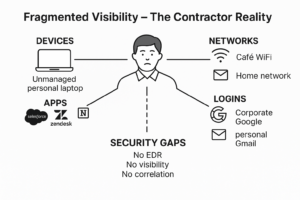

Na rozdíl od vašich interních týmů, které jsou integrovány prostřednictvím zabezpečených IT procesů, uživatelé třetích stran často pracují na:

- Nespravovaná osobní zařízení – Dodavatelé často používají vlastní notebooky nebo mobilní zařízení, která nejsou kontrolována ani zabezpečena IT týmem organizace, což je činí zranitelnými vůči malwaru nebo únikům dat.

- Nezabezpečené domácí nebo veřejné sítě – Práce z kaváren, letišť nebo domácích Wi-Fi sítí bez řádného šifrování vystavuje citlivá firemní data riziku zachycení a neoprávněného přístupu.

- Stínové identity a nesledovaný přístup - Mnoho uživatelů třetích stran má uděleno více oprávnění, než je nutné, a často zcela obcházejí kontroly IAM, což bezpečnostním týmům téměř znemožňuje vědět, kdo má přístup, odkud se přihlašují a co dělají v systému. Tento nedostatek přehledu zvyšuje riziko úniku dat a nemonitorované aktivity interních osob.

- Žádné sledování chování a viditelnost – Bez sledování uživatelských akcí v reálném čase v SaaS aplikacích nebo na webových platformách jsou organizace slepé k rizikovému chování, dokud nedojde k poškození.

- Fragmentovaná aktivita napříč identitami bez korelace – Uživatelé pracují s různými firemními i nefiremními přihlašovacími údaji, platformami a zařízeními, což tradičním bezpečnostním nástrojům téměř znemožňuje korelovat fragmentovaná data a detekovat škodlivé chování.

A to je ten hlavní problém: jsou uvnitř vašich systémů, ale mimo váš bezpečnostní perimetr.

Jak se organizace mohou chránit před únikem dat ze strany zlých zasvěcenců

Vzhledem k tomu, že se firmy stále více spoléhají na týmy a dodavatele třetích stran, stává se prohlížeč nejslabším – a nejméně monitorovaným – článkem bezpečnostního řetězce. Únik dat z Coinbase slouží jako silná připomínka toho, že žádná organizace není imunní vůči hrozbám zevnitř. Vzhledem k tomu, že útočníci jsou stále sofistikovanější v cílení na interní zaměstnance, je pro firmy nezbytné přijmout proaktivní bezpečnostní opatření založená na chování, jako například:

- Omezit přístup s nejnižšími oprávněnímiUmožněte uživatelům přístup pouze k systémům, datům a nástrojům, které nezbytně potřebují k vykonávání své práce, a nic víc. Zejména v případě dodavatelů a třetích stran se vyhněte širokému nebo trvalému přístupu.

- Získejte přehled o chování uživatelů v reálném čase: Nemůžete zastavit, co nevidíte. Organizace potřebují nástroje, které monitorují, co uživatelé skutečně dělají v SaaS aplikacích, prohlížečích a cloudových prostředích.

- Okamžitě detekujte a blokujte rizikové akce: Nastavte inteligentní systémy, které detekují rizikové chování (např. hromadné stahování, nahrávání souborů na osobní disky, podezřelé přihlášení) a dokáží automaticky reagovat v reálném čase.

- Monitorování aktivit třetích stran a dodavatelů: S uživateli třetích stran by se nikdy nemělo zacházet jako s interními zaměstnanci. Pečlivě sledujte jejich aktivitu, zejména pokud přistupují k citlivým systémům nebo zákaznickým datům.

- Korelace aktivity křížové identity: Nesledujte vždy jen jeden účet. Zlomyslní zasvěcenci často operují napříč více přihlašovacími údaji nebo zařízeními. Propojte akce napříč různými přihlašovacími údaji, zařízeními a aplikacemi, abyste odhalili vzorce a zabránili uživatelům skrývat se za více identitami.

Vstupte do LayerX: Strážní věže pro SaaS, dodavatele a stínové uživatele

Tak jak zastavíte tohle šílenství?

Mohli byste zkusit nainstalovat agenty na notebook každého dodavatele nebo donutit všechny k firemní VPN, dokud se nevzbouří nebo nenajdou řešení. Nebo ještě lépe, mohli byste se s uživateli setkávat tam, kde se práce odehrává: v prohlížeči.

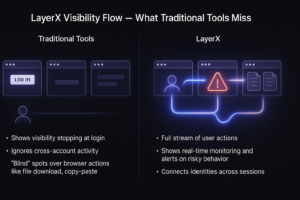

LayerX působí tam, kde vnitřní hrozby páchají škody: v prohlížeči.

Na rozdíl od tradičních nástrojů, které chrání infrastrukturu nebo koncové body, je LayerX jako připojování bezpečnostní kamery s vysokým rozlišením, která je neustále zapnutá, ke každé relaci prohlížeče, aniž by bylo nutné cokoli instalovat na zařízení uživatele. Sleduje, co uživatelé skutečně dělají v SaaS aplikacích, napříč identitami, zařízeními a relacemi, a blokuje všechny škodlivé aktivity v reálném čase.

Zde je návod, jak LayerX zviditelní neviditelné…

- Viditelnost na úrovni prohlížeče

LayerX monitoruje všechny akce uživatelů v reálném čase v každém prohlížeči, na jakémkoli zařízení a pro každou SaaS aplikaci – stahování, nahrávání, kopírování a vkládání, snímky obrazovky a přenosy bez souborů – přímo tam, kde se zpracovávají data. - Okamžitá detekce a blokování rizik

Podezřelé chování je automaticky detekováno a blokováno dříve, než může dojít k úniku dat bez jakéhokoli manuálního zásahu. - Přehled křížové identity

LayerX propojuje aktivitu uživatelů napříč přihlašovacími údaji, zařízeními a aplikacemi, aby odhalil skryté vzorce a zabránil maskování identity. - Kontextuálně orientovaná rozhodnutí, ne hloupá pravidla

LayerX se neřídí pouze striktními pravidly. Chápe kontext: kdo je uživatel, odkud pracuje, jaké zařízení používá a zda používá firemní nebo nefiremní účty. Díky tomu pozná, kdy je něco v nepořádku. - Bezproblémové nasazení

LayerX běží přímo jako rozšíření v prohlížeči a funguje na všech zařízeních a v různých prostředích, včetně těch nespravovaných. Neexistují žádní agenti, proxy ani narušení.

S LayerX můžete s jistotou škálovat, globálně spolupracovat a chránit svá data bez ohledu na to, kdo je na druhém konci obrazovky. Ať už je to neopatrný zaměstnanec nebo podplacený dodavatel, LayerX zajistí, že vaše citlivá data nikdy neodejdou bez povšimnutí.

Kontaktujte LayerX na osobní ukázku, kde vám ukážeme, jak vám můžeme pomoci zabezpečit vaše dodavatele a hrozby třetích stran, aniž bychom narušili vaše stávající toky nebo kontinuitu podnikání.