Jak se organizace posunuly směrem k hybridním a globálním operacím, web hraje stále důležitější roli v tom, jak komunikujeme, zkoumáme a rosteme.

Tato všudypřítomnost vedla k vážnému nedopatření: moderní spoléhání se na web značně překonalo bezpečnostní opatření chránící chování při prohlížení. 88 % z 12.8 milionů webových stránek aktuálně infikované malwarem nejsou na černé listině vyhledávačů, kyberzločinci se nadále skrývají za legitimní bezpečnostní opatření, jako je šifrování HTTPS, a desetina všech škodlivých stránek je aktivně maskována nezávadnými doménami. Na průsečíku mezi interním zařízením a globálním webem sedí koncový uživatel, který až příliš často zůstává zcela odhalen nebo nedostatečně chráněna.

Starší řešení pokoušející se řešit zející bezpečnostní prázdnotu veřejného internetu se všechna spoléhala na obětavé zabezpečení. Komplexní integrace od webových proxy serverů až po cloudovou izolaci přidávají stále větší váhu namáhání uživatelských zkušeností a bezpečnostních týmů.

Zabezpečení webu, což se týká protokolů a ochranných opatření, která obklopují operace organizace, za účelem ochrany zaměstnanců a citlivých dat zákazníků, bez kompromisů ruší útoky. Webové bezpečnosti je dosaženo, když jsou zaměstnanci podporováni jediným soudržným řešením. Ochrana uživatelského zážitku a zabezpečení – a zároveň omezování rozsáhlého a drahého rozrůstání techstacků – je současnou největší překážkou v tomto odvětví.

Účel webové bezpečnosti

Globální konektivita, kterou nabízí web, je požehnáním i prokletím. Na jedné straně je to hlavní síla za maloobchodem, marketingem a vytvářením sítí. Jeden odhad například tvrdí, že do roku 2040 95 % ze všech nákupů budou realizovány prostřednictvím eCommerce. Tkanina se nyní vejde do našich kapes, na zápěstí a mezi každý mechanismus výrobní linky. Jakákoli značka se může předvést novými a vzrušujícími způsoby, které vás přiblíží zainteresovaným stranám než kdykoli předtím.

Na druhou stranu tato blízkost připravuje cestu pro webové bezpečnostní hrozby. 7. května 2021 musel být Colonial Pipeline pozastaven všechny operace potrubí po dobu 5 dnů. Jako klíčový hráč v oblasti infrastruktury dodává 45 % veškerého paliva na východní pobřeží. Útočníci podporovaní Ruskem ohrozili zabezpečení jeho sítě převzetím účtu, přičemž využili jediný účet VPN, než exfiltrovali data a rozpoutali ransomware. Částka 4.4 milionu dolarů vyplacená jako výkupné ukazuje, do jaké míry se hrozby pro zabezpečení webu vyvinuly v velký byznys na černém trhu a jak mají řešení pro zabezpečení webu

práce vystřihnout. Odhaduje se, že do roku 2025 dosáhne celosvětová počítačová kriminalita ročních nákladů 10.5 bilionu dolarů. To představuje větší zisk než celosvětový nelegální trh s drogami.

Hrozby proti zabezpečení webu

Útočná plocha dnešní webové krajiny nabízí směs různých přístupů k oportunistickému kyberzločinci. Šest klíčových hrozeb sahá od cílení na samotné uživatelské účty až po využívání základních principů mechanismů načítání stránek.

#1. SQL Injection

Structured Query Language (SQL) se používá k vyžádání a načtení dat z databáze. SQL injection využívá toho, když web požádá o vstup uživatele. Místo zadávání přihlašovacích údajů však útočník zahrne spustitelný řetězec, který mu poskytne přístup k základní databázi. To může eskalovat až k úplnému administrativnímu přístupu k internímu zařízení nebo dokonce rozsáhlé krádeži osobních údajů.

#2. Skriptování napříč weby

Skriptování mezi weby, které se často používá ve spojení s phishingovými útoky (viz níže), umožňuje útočníkovi připojit škodlivý kód na konec důvěryhodné adresy URL. Prohlížeč převezme legitimitu webu, a tak spustí připojený skript. Útočník může přistupovat ke všem souborům cookie, tokenům relace nebo jiným citlivým informacím, které prohlížeč uchovává, a v podstatě předat přihlašovací údaje a informace o zařízení.

#3. Porušení hesla

Příkladem může být případ Colonial Pipeline, znovu použité, netěsné nebo kompromitované heslo může znamenat katastrofu pro nerozvinuté strategie prevence ztráty dat (DLP).. Je to jedna z nejčastějších příčin útoků na zabezpečení webu, přičemž ověřené přihlašovací údaje tvoří významnou část nelegálního trhu s kyberzločinci.

Code Injection je obecnější termín pro jakýkoli útok, který spoléhá na aplikaci spouštějící nedůvěryhodná data. Tyto útoky na zabezpečení webu jsou do značné míry usnadněny špatnou manipulací s daty a nedostatečnou dezinfekcí vložených dat.

#4. Vstřikování kódu

Code Injection je obecnější termín pro jakýkoli útok, který spoléhá na aplikaci spouštějící nedůvěryhodná data. Tyto útoky na zabezpečení webu jsou do značné míry usnadněny špatnou manipulací s daty a nedostatečnou dezinfekcí vložených dat.

#5. Phishingová schémata

Lidský mozek je nepřekonatelný. Phishing využívá z toho přes sociální inženýrství a spoofing: například jemně chybně napsaná adresa URL může oklamat i zaměstnance, kteří si uvědomují bezpečnost, aby zadali své přihlašovací údaje na falešnou přihlašovací obrazovku Office365 – zejména pokud nezákonný e-mail představuje hrozbu, že váš účet je již unesen.

#6. Škodlivá přesměrování

Webové prohlížeče jsou obzvláště náchylné k útokům přesměrování. Ačkoli přesměrování mají legitimní využití – například na zabezpečených platebních obrazovkách – útočníci mohou proces prohlížení unést zahrnutím záludného přesměrování do jinak legitimně vypadající adresy URL. To vás může přesměrovat přímo na web kontrolovaný útočníkem, čímž se otevřou dveře pro stahování a malwarovou inzerci.

Jak funguje zabezpečení webu?

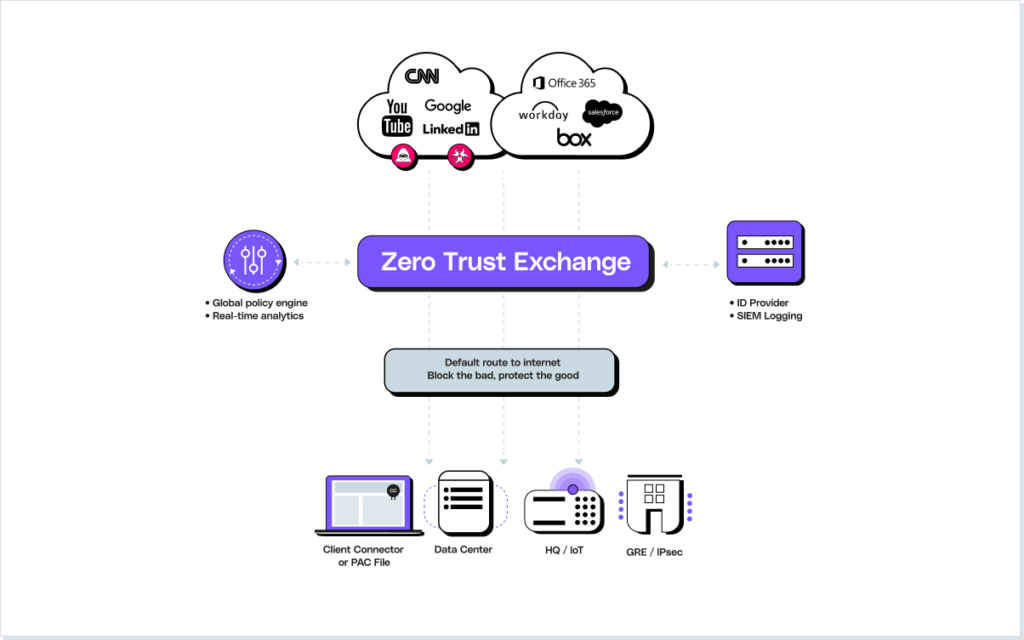

Zabezpečení webu je často udržováno prostřednictvím řady řešení, přičemž každá organizace upřednostňuje svůj vlastní přístup. Každé rozhodnutí se řídí třemi hlavními cíli: monitorovat a vyhodnocovat webový provoz z hlediska souladu; chránit vnitřní sítě před nezákonnými aktéry; a uchovávat osobní údaje v zabezpečených databázích.

Úplný zásobník má za cíl poskytnout komplexní přístup, přičemž každá součást hraje individuální roli. Po cestě dat od koncového uživatele k webu uvádíme několik klíčových řešení zabezpečení webu:

Rozšíření zabezpečení prohlížeče

Rozšíření prohlížeče nabízejí ochranu, která zachovává uživatelský dojem, a poskytují nativní formu ochrany prohlížeče. Zatímco tradiční rozšíření, jako jsou blokovače reklam, mohou sedět u zařízení koncového uživatele a zabránit malverzním kampaním, stále představují riziko.

Rozšíření třetích stran pro masový trh často mají oprávnění číst a měnit data na jakékoli navštívené webové stránce, což otevírá dveře útoku. Organizace potřebují a účelové rozšíření zabezpečení prohlížeče který aktivně kontroluje každou součást nedůvěryhodné webové stránky. Přesunutím analýzy škodlivého kódu a souborů blíže k místní platformě koncového uživatele se odstraní latence.

Rozšíření zabezpečení prohlížeče nové generace také nabízejí adaptivní zásady, které usnadňují soudržnou reakci na hrozby, která pokrývá celou organizaci. A konečně, uživatelský účet může být chráněn pečlivým sledováním vlastních aktivit prohlížeče – což pomáhá identifikovat a zabránit pokusům o únik dat. Rozšíření zabezpečení prohlížeče se od prvního blokování reklam výrazně vyvinula; mnoho organizací toho ještě nevyužívá.

Zabezpečená webová brána (SWG)

Počínaje koncovým uživatelem toto řešení funguje jako proxy mezi zařízením a nedůvěryhodným webem. Namísto přímého připojení k webové stránce přistupuje uživatel k SWG organizace, která je pak odpovědná za připojení uživatele. jak se to stane, SWG zkontroluje připojení, zda neobsahuje škodlivý obsah porovnáním s předem vytvořeným seznamem známých škodlivých stránek. Umožňuje také organizaci dodržovat zásady používání webu blokováním přístupu k nevhodnému obsahu.

Jedním z hlavních problémů, které představuje nástroj SWG, je to, že nastavení je obvykle ve formě samostatného prostředí. To značně ztěžuje integraci s jinými částmi organizační bezpečnostní infrastruktury. Nedostatek koordinovaných pracovních postupů, protokolování nebo hlášení může být často trnem v oku soudržné ochrany.

Izolace prohlížeče

Zatímco SWG vystupuje jako zástupce, izolace prohlížeče má za cíl fyzicky distancovat koncového uživatele od nedůvěryhodného serveru dodávajícího kód webové stránky nebo aplikace. Izolace vzdáleného prohlížeče je jednou z nejpoužívanějších iterací; to provádí veškeré procházení webu na serveru řízeném poskytovatelem cloudu třetí strany. Při spouštění skriptu webu na tomto serveru se grafické znázornění webu přenese zpět k uživateli. Jakékoli kliknutí myší a zadávání dat se přenáší zpět na cloudový server, aby provedly, což umožňuje, aby zařízení koncového uživatele bylo izolováno.

I když to může pomoci vytvořit cloudový přístup k zabezpečení, stojí za zmínku, že uživatelská zkušenost je často významně ovlivněna. To vedlo k případům nejednotné organizační ochrany, protože uživatelé upřednostňují nižší ochranu před nespolehlivým a frustrujícím procházením.

TLS/SSL dešifrování

Jakmile se (nepřímé) požadavky uživatele dostanou na vnější server, server začne odesílat data zpět. Z hlediska bezpečnosti stále nevíme, co tyto pakety obsahují. Šifrování již dlouho hraje zásadní roli v zabezpečení webu a brání špionážním očím v přístupu k přenášeným datům. To je důvod, proč se dnes většina dat přenáší prostřednictvím připojení šifrovaných pomocí Transport Layer Security (TLS). I když citlivá data nesmírně těží z neprolomitelného šifrování, jde to oběma způsoby: šifrování také skrývá škodlivé datové pakety.

Dešifrování TLS a SSL popisuje, jak je šifrovaný provoz dešifrován; tvoří kritický základ, který podporuje další část technologického balíčku webového zabezpečení. I když je dešifrování pro mnohé z těchto nástrojů klíčové, je vysoce výpočetně náročné, což z něj činí další komponent, který lze přidat k celkové latenci sítě.

Firewall/IPS

Díky zabezpečeným koncovým bodům a dešifrovanému provozu je firewall první linií obrany proti škodlivým datovým paketům. Přesné filtrování probíhá na základě zásad stanovených bezpečnostním týmem a pomáhá firewallu odstranit všechny pakety, které byly rozpoznány jako podezřelé.

Systém prevence narušení (IPS) je umístěn přímo za firewallem. Toto řešení je velmi účinné při odhalování a ukončení jakéhokoli pokusu o zneužití neopravených zranitelností webových aplikací. Když je objevena rozšířená zranitelnost, následuje kritické časové období aktéři ohrožení mohou využít exploit před vydáním patche. Díky detekci signatur může IPS blokovat škodlivý provoz a zároveň nakonfigurovat bránu firewall tak, aby zabránila budoucím útokům.

Sandboxing

Zatímco výše uvedená opatření pomáhají chránit uživatele v reálném čase, sandboxing je jedním z řešení, které se týká dlouhodobého řízení rizik. Podobně jako virtuální stroj umožňuje izolaci škodlivých skriptů v rámci zabezpečeného kontejneru. To je neuvěřitelně užitečné pro aktuální informace o útoku, protože živý malware lze zachytit a analyzovat bez rizika kontaminace vnitřních sítí nebo zařízení.

antivirus

Vzhledem k tomu, že připojení k webu funguje jako primární vektor pro mnoho forem malwaru, antivirové řešení může pomoci vyhledat infikované soubory a zabránit spuštění dalších skriptů na nechráněném zařízení. Ransomware, spyware a trojské koně mohou využívat pouze jeden dohled, což znamená, že antivirus může někdy fungovat jako úplně poslední forma obrany. Antivirové programy kontrolují veškerý provoz tekoucí v technologickém zásobníku, aby identifikovaly všechny rozpoznatelné instance malwaru.

Výhody webové bezpečnosti

Klíčové výhody podnikové webové bezpečnosti spočívají dokonale souběžně s dlouhodobým úspěchem. Například dodržování předpisů je klíčovým faktorem pro obchodní partnerství a dobrou víru spotřebitelů. Koneckonců, důvěra vložená do organizace k odpovědnému ukládání dat je v případě porušení rychle narušena. Rostoucí počet současných předpisů, jako je GDPR a CCPA, se zaměřuje na ochranná opatření, která vaše organizace zavádí kolem citlivých informací. Špičkové zabezpečení webu by mělo poskytovat plnou viditelnost a kontrolu nad databázemi, o které se stará vaše společnost, a poskytnout vám úplný přehled o tom, kdo k čemu přistupuje.

Vzdálená a hybridní práce se stávají mainstreamem v posledních několika letech byli DevSecOps náhle postaveni před sisyfovský úkol udržovat organizační zabezpečení pomocí řešení webového zabezpečení, která jednoduše nebyla vytvořena s ohledem na transformaci cloudu. Moderní řešení zabezpečení webu umožňují zaměstnancům pracovat z pohodlí domova, přičemž jejich zařízení stále podléhá a je chráněno podnikovou bezpečnostní politikou.

A konečně, zabezpečení webu chrání zaměstnance a kritické operace před škodlivými stahováními. Stejně jako Colonial Pipelines musely být na několik dní odstaveny, případy ransomwaru a spywaru mohou zcela znemožnit operace a prosakovat důvěrné IP adresy a plány konkurentům a nepřátelským vládám. Unce prevence, kterou poskytuje moderní zabezpečení webu, je lepší než „lék“ výkupného ve výši 4.4 milionu dolarů.

Chraňte své prohlížení pomocí LayerX

Naprostá složitost dnešních technologických stohů webového zabezpečení se vymyká kontrole. Odborníci na kybernetickou bezpečnost čelí vážnému syndromu vyhoření. Kyberzločinci pokračují v drancování citlivých databází s malým ohledem na již existující bezpečnostní řešení.

Je to proto, že dnešní bezpečnostní zásobníky jsou z velké části nevhodné pro daný účel. Většina komponent byla postavena daleko předtím, než se webový prohlížeč stal předním operačním nástrojem v každodenních operacích; Přilitím oleje do ohně byl zánik organizačního perimetru, kdy došlo k přechodu databází a dalších klíčových zdrojů na segmentovaná řešení třetích stran.

LayerX nabízí platformu zabezpečení jediného prohlížeče, která je založena na rozšíření Enterprise prohlížeče. Služba zabezpečení webu LayerX se implementuje na úrovni identity uživatele a nabízí celou sadu ochranných prvků

možnosti odkudkoli, kde uživatel přistupuje na web.

Přístupnost nedefinuje pouze uživatelskou zkušenost. LayerX vytváří rizikový profil s vysokým rozlišením, když uživatel prohlíží, díky svému důkladnému zaměření na každou událost prohlížení. Srdcem tohoto procesu je Plexus Engine. Průběžně sleduje změny prohlížeče, chování stránek a vlastní aktivity uživatele. Všechny tyto události jsou seskupeny, obohaceny o podpůrný intel cloud LayerX Threat a analyzovány za účelem posouzení jejich rizikového kontextu v reálném čase.

S téměř nulovým dopadem na zkušenost koncového uživatele je rozšíření prohlížeče LayerX schopno určit škodlivou aktivitu v jakékoli komponentě, která se skrývá na navštívené webové stránce, předtím, než zabrání interakci prohlížeče. LayerX je účelově vytvořen tak, aby poskytl bezpečnostním týmům ty správné nástroje k ochraně zákazníků a zaměstnanců v prostředí cloud-first.