LayerX Research identificirao je koordinirani skup proširenja preglednika Chrome koja se prodaju kao Alati za poboljšanje i produktivnost ChatGPT-a. Međutim, u praksi su ova proširenja namijenjena krađi korisničkih ChatGPT identiteta.Kampanja se sastoji od najmanje 16 različitih ekstenzija razvio isti akter prijetnje, kako bi se postigla što šira distribucija.

Ova kampanja podudara se sa širim trendom: brzi rast usvajanja proširenja preglednika pokretanih umjetnom inteligencijom, s ciljem pomaganja korisnicima u njihovim svakodnevnim potrebama za produktivnošću. Iako je većina njih potpuno bezopasna, Mnoga od ovih proširenja oponašaju poznate marke kako bi stekla povjerenje korisnika, posebno ona dizajnirana za poboljšanje interakcije s velikim jezičnim modelima. Budući da ta proširenja sve više zahtijevaju duboku integraciju s autentificiranim web aplikacijama, ona uvode značajno proširenu površinu za napad preglednika.

Naša analiza pokazuje da proširenja u ovoj kampanji implementiraju zajednički mehanizam koji presreće tokene za autentifikaciju ChatGPT sesije i prenosi ih trećem backenduPosjedovanje takvih tokena omogućuje pristup na razini računa ekvivalentan onome korisnika, uključujući pristup povijesti razgovora i metapodacima. Kao rezultat toga, napadači mogu replicirati korisničke pristupne podatke ChatGPT-u i lažno ih predstavljati, omogućujući im pristup svim korisničkim ChatGPT razgovorima, podacima ili kodu.

Ovo otkriće naglašava potrebu da korporacije prate i ograničavaju korištenje AI ekstenzija trećih strana, jer bi mogle krasti osjetljive informacije.

Iako ova proširenja ne iskorištavaju ranjivosti u samom ChatGPT-u, njihov dizajn omogućuje otmica sesije i tajni pristup računu, što predstavlja značajan sigurnosni i privatnostni rizik.

Trenutno, s ovom kampanjom povezano je otprilike 900 preuzimanja - kap u moru u usporedbi s GhostPoster or RolyPoly VPNMeđutim, iako je opseg napada očit pokazatelj njegove relevantnosti, nije jedini. GPT optimizatori su popularni i u Chrome web trgovini postoji dovoljno visoko ocijenjenih, legitimnih da bi ljudi lako mogli propustiti bilo kakve znakove upozorenja, a jedna od varijanti ima "istaknuti" logotip u kojem se navodi da se „slijede preporučene prakse za Chromeova proširenja“.

Dovoljna je samo jedna iteracija da zlonamjerno proširenje postane popularno. Vjerujemo da će GPT optimizatori uskoro postati popularni kao (ne više od) VPN proširenja, zbog čega smo dali prioritet objavljivanju ove analize. Naš je cilj ugasiti ga PRIJE nego što dosegne kritičnu masu.

AI proširenja preglednika kao nova površina za napad

Proširenja preglednika usmjerena na umjetnu inteligenciju postala su uobičajena komponenta tijeka rada za korisnike koji traže povećanje produktivnosti od generativnih AI platformi. Ovi alati često zahtijevaju:

- Pristup autentificiranim uslugama umjetne inteligencije

- Čvrsto povezivanje sa složenim jednostraničnim aplikacijama

- Povišeni konteksti izvršavanja unutar preglednika

Kao rezultat toga, AI ekstenzije su jedinstveno pozicionirane za promatranje osjetljivih podataka tijekom izvođenja, uključujući artefakte autentifikacije. Ova kombinacija visoke privilegije, povjerenje korisnika i brzo usvajanje čini ih sve privlačnijim vektorom za zlostavljanje.

Proširenja analizirana u ovom istraživanju pokazuju kako se legitimni alati umjetne inteligencije mogu iskoristiti za dobivanje trajnog pristupa korisničkim računima bez iskorištavanja softverskih ranjivosti ili aktiviranja konvencionalnih sigurnosnih kontrola.

Tehnička analiza

Presretanje i izvlačenje tokena sesije

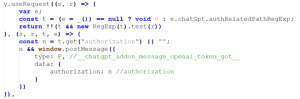

Primarni sigurnosni problem identificiran u kampanji je presretanje tokena sesije ChatGPT-a.

U svim analiziranim varijantama (uz jednu iznimku), ekstenzije implementiraju sljedeći tijek rada:

- Skripta sadržaja ubrizgava se u chatgpt.com i izvršava se u GLAVNOM JavaScript svijetu stranice.

- Skripta povezuje preglednik window.fetch funkciju, što mu omogućuje praćenje odlaznih zahtjeva koje je pokrenula web aplikacija ChatGPT.

Slika 1. Povezivanje Fetch API-ja

- Kada se otkrije zahtjev koji sadrži zaglavlje autorizacije, token sesije se izdvaja.

Slika 2. Ekstrakcija autorizacijskog tokena

- Drugi skript sadržaja prima ovu poruku i šalje token udaljenom poslužitelju.

Ovaj pristup omogućuje operateru ekstenzije autentifikaciju na ChatGPT usluge koristeći aktivnu sesiju žrtve i dohvaćanje svih korisničkih povijesnih razgovora i konektora (korisnikov Google disk, Slack, Git-hub i druge osjetljive izvore podataka).

Izvršavanje GLAVNE svjetske skripte

Skripta za presretanje sadržaja ekstenzije izvršena u GLAVNOM svijetu:

Slika 3. GLAVNA postavka svijeta za skriptu sadržaja

Izvršavanje skripti sadržaja u GLAVNI svijet JavaScripta omogućuje izravna interakcija s izvornim okruženjem za izvođenje stranice, umjesto da radi unutar izoliranog okruženja skripti sadržaja u Chromeu.

Konkretno, to znači kod proširenja:

- Izvodi iu istom kontekstu izvršavanja kao i sama web aplikacija

- Ima pristup istim JavaScript objektima, funkcijama i stanju u memoriji koje koristi stranica

- Može nadjačati ili premotati izvorne API-je (npr. window.fetch, XMLHttpRequest, Promise, funkcije definirane aplikacijom)

- Može promatrati ili manipulirati podacima tijekom izvođenja koji nikada ne prolaze kroz mrežu ili DOM, uključujući:

- zaglavlja za autentifikaciju prije prijenosa

- tokeni u memoriji i artefakti sesije

- objekti stanja aplikacije koje koristi frontend framework

Izloženost podataka izvan tokena

Uz token sesije ChatGPT, sljedeći se podaci šalju poslužitelju treće strane:

- Metapodaci proširenja (verzija, lokalizacija, identifikatori klijenta)

- Telemetrija korištenja i podaci o događajima

- Tokeni za pristup izdani od strane pozadinskog sustava koje koristi usluga proširenja

Ovi podaci omogućuju napadaču daljnje proširenje pristupnih tokena i omogućuju trajnu identifikaciju korisnika, profiliranje ponašanja i dugotrajan pristup uslugama trećih strana. Kada se kombiniraju, ovi elementi podataka mogu se koristiti za povezivanje aktivnosti među sesijama, zaključivanje o obrascima korištenja i održavanje kontinuiranog pristupa izvan jedne interakcije preglednika, povećavajući i utjecaj na privatnost i potencijalni radijus eksplozije bilo kakve zlouporabe ili kompromitiranja prateće infrastrukture.

Opseg i distribucija kampanje

Od 16 identificiranih proširenja u ovoj kampanji, 15 ih je distribuirano putem Chrome web trgovine, dok je jedno proširenje objavljeno putem tržišta dodataka za Microsoft Edge.U trenutku pisanja ovog teksta, sva identificirana proširenja i dalje su dostupna u svojim odgovarajućim trgovinama.

Većina ekstenzija u kampanji pokazuje relativno nizak broj pojedinačnih instalacija, a samo mali podskup postiže veću prihvaćenost. U LayerX-u se nadamo da će ovom objavom kampanja biti zaustavljena u ranoj fazi s minimalnim utjecajem.

Pokazatelji infrastrukture i kampanje

Nekoliko pokazatelja sugerira da su ova proširenja dio jedna koordinirana kampanja, a ne neovisni razvojni napori:

- Zajednička, minimizirana kodna baza ponovno korištena na više ID-ova proširenja

- Dosljedne karakteristike izdavača, unatoč korištenju više popisa

- Vrlo slične ikone, brendiranje i opisi

Slika 4. Vizualne sličnosti

- Grupni prijenosi, s više proširenja objavljenih na iste datume

- Sinkronizirane vremenske crte ažuriranja, s nekoliko proširenja koja se ažuriraju istovremeno

- Zajednička pozadinska infrastruktura, sa svim ekstenzijama koje komuniciraju s istom domenom

- Preklapanje legitimnih funkcionalnosti, jačanje percipirane pouzdanosti

Rano otkrivanje putem Extension Intelligencea

LayerX Research je uspio identificirati i pripisati ovu kampanju u ranoj fazi kombinacijom Detekcija ekstenzija preglednika i analiza sličnosti koda pomoću umjetne inteligencije.

Konkretno, naše mogućnosti detekcije omogućile su:

- Identifikacija dijeljenih, minificiranih artefakata koda na više ID-ova proširenja

- Korelacija ekstenzija s gotovo identičnim ponašanjem tijekom izvođenja, unatoč različitim nazivima i opisima značajki

- Prepoznavanje obrazaca proliferacije varijanti, gdje se više ekstenzija s preklapajućim funkcionalnostima objavljuje i ažurira u koordiniranim serijama

Ovi signali omogućili su nam grupiranje ekstenzija u jednu kampanju prije širokog usvajanja, ističući važnost proaktivne vidljivosti ekosustava ekstenzija preglednika dok se alati umjetne inteligencije nastavljaju širiti.

Zaključak

Ovo istraživanje ističe kako se proširenja preglednika usmjerena na AI platforme mogu iskoristiti za postizanje pristup na razini računa putem legitimnih mehanizama sesije, bez iskorištavanja ranjivosti ili postavljanja otvorenog zlonamjernog softvera.

Kombiniranjem izvršavanja MAIN-worlda s presretanjem autentifikacijskih tokena, operateri su dobili trajan pristup korisničkim računima, a pritom ostali unutar granica standardnog web ponašanja. Takve tehnike je posebno teško otkriti korištenjem tradicionalnih alata za krajnje točke ili mrežnu sigurnost.

Kako se platforme umjetne inteligencije i dalje integriraju u poslovne i osobne tijekove rada, proširenja preglednika koja komuniciraju s autentificiranim uslugama umjetne inteligencije trebala bi se tretirati kao visokorizični softver i podvrgnut rigoroznoj kontroli.

Pokazatelji kompromisa (MOK)

Proširenja

| ID | Naziv proširenja | Instalira |

| lmiigijnefpkjcenfbinhdpafehaddag | ChatGPT mapa, preuzimanje glasovnih poruka, upravljanje upitima, besplatni alati – ChatGPT modovi | 605 |

| obdobankihdfckkbfnoglefmdgmblcld | Preuzimanje glasovne poruke u ChatGPT-u, preuzimanje TTS-a – ChatGPT modovi | 156 |

| kefnabicobeigajdngijnnjmljehknjl | ChatGPT pin chat, oznaka – ChatGPT modovi | 18 |

| akojimhnbnbniiiaihphlclkpfikcdkab | Navigator poruka u ChatGPT-u, pomicanje povijesti – ChatGPT modovi | 11 |

| pfgbcfaiglkcoclichlojeaklcfboieh | Prebacivanje modela ChatGPT-a, spremanje naprednih upotreba modela – ChatGPT modovi | 11 |

| hljdedgemmmkdalbnmnpoimdedckdkhm | Izvoz ChatGPT-a, Markdown, JSON, slike – ChatGPT modovi | 10 |

| afjenpabhpfodjpncbiiahbknnghabdc | Prikaz vremenske oznake ChatGPT-a – ChatGPT modovi | 13 |

| gbcgjnbccjojicobfimcnfjddhpphaod | Skupno brisanje ChatGPT-a, Upravitelj chata – ChatGPT modovi | 11 |

| ipjgfhcjeckaibnohigmbcaonfcjepmb | Povijest pretraživanja ChatGPT-a, lociranje određenih poruka – ChatGPT modovi | 11 |

| mmjmcfaejolfbenlplfoihnobnggljij | Optimizacija ChatGPT prompta – ChatGPT modovi | 10 |

| lechagcebaneoafonkbfkljmbmaaoaec | Sažeta poruka – ChatGPT modovi | 13 |

| nhnfaiiobkpbenbbiblmgncgokeknnno | Upravljanje i prebacivanje više profila – ChatGPT modovi | 0 |

| hpcejjllhbalkcmdikecfngkepppoknd | Pretraživanje s ChatGPT-om – ChatGPT modovi | 0 |

| hfdpdgblphooommgcjdnnmhpglleaafj | Brojač tokena ChatGPT – ChatGPT modovi | 5 |

| ioaeacncbhpmlkediaagefiegegknglc | Upravitelj upita ChatGPT-a, mapa, biblioteka, automatsko slanje – ChatGPT modovi | 5 |

| jhohjhmbiakpgedidneeloaoloadlbdj | ChatGPT modovi – preuzimanje glasovne mape i još besplatnih alata | 17 |

Domene

chatgptmods.com

Imagents.top

Taktike, tehnike i postupci (TTP)

| taktiku | Tehnika |

| Izbjegavanje obrane | LX7.011 (T1036) – Maskiranje |

| Izbjegavanje obrane | LX7.003 (T1140) – Zamagljivanje/demaskiranje koda |

| Pristup vjerodajnicama | LX8.004 (T1528) – Ukradite token za pristup aplikaciji |

| Izvršenje | LX4.006 – Otmica metoda |

Preporuke

Sigurnosni stručnjaci, zaštitnici poduzeća i programeri preglednika trebali bi poduzeti sljedeće radnje:

- Klasificirajte proširenja integrirana s umjetnom inteligencijom kao privilegirane aplikacije – Proširenja koja se integriraju s autentificiranim AI platformama treba tretirati kao visokorizični, privilegirani softver, jer njihov pristup stanju izvođenja i artefaktima autentifikacije nadilazi onaj tipičnih dodataka preglednika.

- razviti tehnologije praćenja proširenja temeljene na ponašanju za otkrivanje neovlaštene mrežne aktivnosti ili sumnjive manipulacije DOM-om.