Sažetak

Sigurnosni istraživači tvrtke LayerX Security otkrili su kampanju koja uključuje zlonamjerne VPN-ove i ekstenzije za blokiranje oglasa osmišljene za krađu osjetljivih korisničkih podataka. Kampanja uporno pokušava ponovno se pojaviti, čak i nakon što je prethodno (više puta) uklonjena. Dok ekstenzije koje su dio ove reinkarnirane kampanje imaju 31 000 aktivnih instalacija, prošle inkarnacije su zajedno postigle preko 9 milijuna instalacija.

Poput dječje igračke na odskoku koja se stalno drži na nogama, čini se da se ova zlonamjerna proširenja (i akteri prijetnje koji stoje iza njih) namjeravaju vratiti, bez obzira na to koliko su puta prije bila uklonjena. Ova kampanja oštar je podsjetnik na rizike „besplatnih“ proširenja, a posebno onih s dopuštenjima pristupa osjetljivim podacima, te na potrebu da obrambene mjere kontinuirano prate i analiziraju proširenja kako bi otkrile zlonamjerno ponašanje.

Prošireni detalji:

Besplatna VPN proširenja obećavaju privatnost, brzinu i globalni pristup jednim klikom. Za milijune korisnika, ona su jednostavan način za zaobilaženje ograničenja ili skrivanje IP adresa bez plaćanja pretplate. Ali to obećanje često krije kompromis: ako je proizvod besplatan, vaši podaci postaju proizvod.

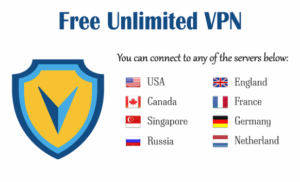

Tijekom proteklih nekoliko godina, grupa Chromeovih proširenja oglašava "Besplatni neograničeni VPN" usluge kolektivno akumulirane preko 9 milijuna instalacijaNjihova imena, ikone i opisi izgledali su savršeno legitimno, pa čak i profesionalno. Pa ipak, iza te čiste fasade, kasnije se otkrilo da dva od ovih proširenja sadrže duboko invazivan kod. Bili su dostupno u Chrome web trgovini gotovo šest godina prije nego što bude označeno i uklonjeno u svibnju 2025..

Samo dva mjeseca kasnijeA treći produžetak, gotovo identičan opisu, stilu ikone i internom ponašanju, pojavio se u trgovini. U trenutku pisanja ovog teksta i dalje je dostupan.

Ova proširenja su radila puno više od zahtjeva za proxy mrežom. Dohvaćala su skrivene konfiguracijske datoteke s udaljenih poslužitelja, mijenjala postavke proxyja u stvarnom vremenu i presrela događaje navigacije preglednika, funkcionirajući kao daljinski upravljani proxy preusmjerivači sa skrivenim kanalima ažuriranja. Ono što se činilo kao jednostavan besplatni VPN u praksi je bio potpuni mehanizam nadzora na razini preglednika.

U ovoj analizi opisat ćemo kako su se ta proširenja razvijala, istaknuti tehnička preklapanja među njima i analizirati specifične tehnike koje se koriste za presretanje, preusmjeravanje i zadržavanje unutar preglednika. Nalazi pokazuju kako dozvole poput webRequest, proxy i declarativeNetRequest mogu dati zlonamjernim akterima potpuna vidljivost i kontrola nad prometom pregledavanja korisnika.

Ako se instaliraju, ova proširenja mogu:

- Presretanje i preusmjeravanje svaku stranicu koju posjetite.

- Prikupite podatke o pregledavanju i popis instaliranih proširenja.

- Izmijeni ili onemogući druge proxy ili sigurnosne alate.

- Usmjeravanje prometa kroz servere koje kontroliraju napadači, izlažući privatne aktivnosti potencijalnom nadzoru.

Slika 1: Jedan od zlonamjernih 'besplatnih neograničenih VPN-ova' u trgovini

Slijedi detaljan pregled njihovih metapodataka, ponašanja koda i rizika

Tablica 1: Metapodaci proširenja

| Polje | Proširenje A | Proširenje B | Proširenje C |

| ID proširenja | foiopecknacmiihiocgdjgbjokkpkohc | bibjcjfmgapbfoljiojpipaooddpkpai | fgpecemjbefkjlcgnhjohdonijdkfooj |

| Naziv za prikaz | VPN Professional – Besplatno, sigurno i neograničeno VPN proxy proširenje za Chrome | VPN-free.pro – Besplatni neograničeni VPN | Besplatan neograničeni VPN |

| Opis | Deblokirajte bilo koju web stranicu i ostanite sigurni uz VPN Professional. Jednostavno korištenje s aktivacijom jednim klikom. VPN Professional – najbolji VPN! | Deblokirajte bilo koju web stranicu i ostanite sigurni uz VPN-free.proJednostavno korištenje s aktivacijom jednim klikom. VPN-free.pro – najbolji VPN! | Deblokirajte bilo koju web stranicu i ostanite sigurni uz besplatni neograničeni VPN. Jednostavno korištenje s aktivacijom jednim klikom. Besplatni neograničeni VPN – najbolji VPN! |

| Podrška e-mail | [e-pošta zaštićena] | [e-pošta zaštićena] | [e-pošta zaštićena] |

| Datum stvaranja | 21 rujna 2019 | 09 svibnja 2020 | Srpnja 21 2025 |

| Zadnje ažuriranje | Srpnja 07 2024 | Veljače 14 2025 | Kolovoz 22 2025 |

| Izbrisano iz trgovine | 21. svibnja 2025. (uklonjeno) | 21. svibnja 2025. (uklonjeno) | U trgovini (nije uklonjeno) |

| Bilješke | Dijeli domenu podrške free-vpn.pro s B; uklonjeno iz trgovine. | Dijeli domenu podrške free-vpn.pro s A; uklonjeno iz trgovine. | Druga e-pošta (Gmail); isti tekst i stil ikone; još nije uklonjeno. |

Iako legitimnom VPN-u preglednika treba samo proxy kontrola s konfiguracijom koja je obično statička ili dohvaćena iz dobro poznatog API-ja u vlasništvu robne marke putem HTTPS-a, analiza opisanih proširenja pokazala je konfiguracije kojima se može upravljati daljinski, dinamička ažuriranja koda i potpuno presretanje navigacije, što napadačima omogućuje tiho preusmjeravanje, blokiranje ili mijenjanje korisničkog prometa i promjenu ponašanja proširenja nakon instalacije.

Detaljan tehnički pregled: Stara verzija u odnosu na novu verziju

Stara verzija (primjetni sumnjivi dijelovi)

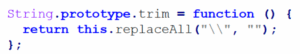

Otmica metode

Proširenje nadjačava String.prototype.trim kako bi uklonilo obrnute kose crte iz dekodiranih nizova - koristi se za tiho de-obfusciranje i praćenje udaljenih URL-ova.

Dohvaćanje udaljene konfiguracije (više URL-ova config.txt)

Proširenje periodički dohvaća konfiguraciju s više URL-ova kako bi ažuriralo ponašanje i korisne sadržaje.

Udaljena instalacija PAC-a

Proširenje postavlja Chromeov proxy putem pac_scripta preuzetog iz udaljene konfiguracije. Instaliranjem udaljenog PAC skripta i kontroliranjem krajnjih točaka proxyja, napadač može usmjeriti korisnički promet kroz poslužitelje koje kontrolira, omogućujući pasivno praćenje (bilježenje), aktivno ubrizgavanje (modifikacija HTML/JS-a), krađu vjerodajnica ili ciljanu zamjenu sadržaja.

Presretanje navigacije

Proširenje registrira slušač chrome.webRequest.onBeforeRequest za “ "ciljajući zahtjeve glavnog okvira, omogućujući proširenju da presretne svako učitavanje stranice i preusmjeri kartice na odredišta definirana u njegovoj udaljenoj konfiguraciji."

Dinamička ažuriranja DNR-a

Proširenje koristi declarativeNetRequest.updateDynamicRules za promjenu filtriranja/usmjeravanja u hodu.

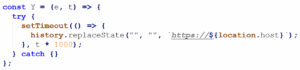

Falciranje povijesti:

Proširenje koristi history.replaceState(“”, “”, 'https://${location.host}') za uklanjanje tragova izvornih URL-ova preusmjeravanja.

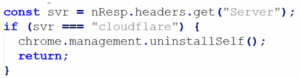

Deinstalacija putem poslužitelja

Proširenje pokreće samodeinstalaciju na temelju provjere udaljenog poslužitelja („Cloudflare“) koja se koristi za izbjegavanje analize ili ciljanog uklanjanja.

Provjera dopuštenja i samostalno uklanjanje

U slučaju da Dozvola je uklonjena, proširenje se samo deinstaliralo.

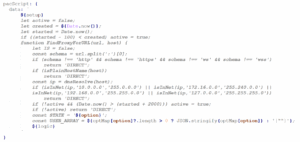

Upornost servisera

Proširenje ubrizgava keepalive skriptu u kartice kako bi pozadinski radnik ostao aktivan (izbjegava istovarivanje MV3).

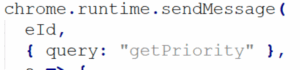

Prioritetne poruke

Proširenje šalje poruke drugim proširenjima kako bi dobilo prioritet nad navigacijom.

Lažne UX postavke

Proširenje pohranjuje državu/verziju/UID, ali ne i pravi lokalni VPN tunelski kod, vjerojatno zbog kozmetičkih ili poslužiteljski vođenih odabira.

2025 verzija

Nova verzija objavljena 21. srpnja 2025. znatno je naprednija i izbjegavajući više od stare: uklanja neke očito sumnjive kodove, a istovremeno dodaje prikrivenije mehanizme, poput odgođene aktivacije proxyja, dinamičkog preuzimanja koda i mogućnosti onemogućavanja drugih proširenja, što otežava otkrivanje, a istovremeno omogućuje još veću daljinsku kontrolu nad korisničkim preglednikom i prometom. Značajni sumnjivi dijelovi su:

Dohvaćanje konfiguracije s više udaljenih URL-ova

Kao i njegova starija proširenja, i ovo periodički dohvaća konfiguraciju s više URL-ova kako bi ažuriralo ponašanje i korisne sadržaje.

Udaljena PAC skripta

Proširenje postavlja Chromeov proxy putem pac_scripta preuzetog iz udaljene konfiguracije koji usmjerava promet kroz napadačke servere, ali u novijoj verziji PAC sadrži odgodu od dvije sekunde prije aktivacije koja se vjerojatno koristi za izbjegavanje sandboxa. Osim toga, osnovna logika usmjeravanja proxyja, uključujući varijable postavljanja i konfiguracije, preuzima se tijekom izvođenja i dinamički izvršava.

Presretanje navigacije

Proširenje registrira slušač chrome.webRequest.onBeforeRequest za “ "ciljajući zahtjeve glavnog okvira, omogućujući proširenju da presretne svako učitavanje stranice i preusmjeri kartice na odredišta definirana u njegovoj udaljenoj konfiguraciji."

Dinamička ažuriranja DNR-a

Proširenje koristi declarativeNetRequest.updateDynamicRules za promjenu filtriranja/usmjeravanja u hodu.

Upornost servisera

Proširenje ubrizgava keepalive skriptu u kartice kako bi pozadinski radnik ostao aktivan (izbjegava istovarivanje MV3).

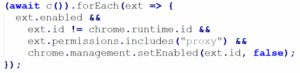

Onemogućuje druga proširenja proxyja

Proširenje skenira druga proširenja s proxy dozvolama i ako ih pronađe onemogućuje, dajući isključivu kontrolu usmjeravanja.

Eksfiltracija

Proširenje nabraja instalirana proširenja i šalje popis udaljenom poslužitelju.

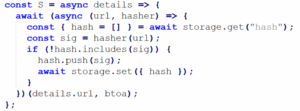

Hashiranje i prijenos URL-ova

Proširenje hashira posjećene URL-ove i periodički ih šalje C2-u radi profiliranja i ciljanja.

Rizik i utjecaj

- Potpuno presretanje prometaInstaliranjem udaljene PAC skripte i kontroliranjem proxy krajnjih točaka, napadač može usmjeravati korisnički promet kroz poslužitelje koje kontrolira, omogućujući pasivno praćenje (bilježenje), aktivno ubrizgavanje (modifikacija HTML/JS-a), krađu vjerodajnica ili ciljanu zamjenu sadržaja.

- Selektivno, prikriveno preusmjeravanjeS ažuriranjima onBeforeRequest + DNR, operater može žrtve dovesti na phishing stranice, stranice za upravljanje preuzimanjem ili oglasne farme, a zatim kasnije promijeniti korisne podatke bez interakcije korisnika.

- Trajno daljinsko upravljanjeDohvaćanje koda/konfiguracije za vrijeme izvođenja + ažuriranja DNR-a + keepalive injekcija omogućuju operateru promjenu ponašanja proširenja nakon instalacije, zaobilazeći pregled u trgovini nakon početne objave.

- Izbjegavanje analize i tragova: vremenska ograničenja (2s izravnog prometa), history.replaceState, dinamička deinstalacija pri detekciji. Sve ove taktike smanjuju forenzičke dokaze i detekciju u sandboxu.

- Širenje površine napadaOnemogućavanje drugih proxy ekstenzija ili nabrajanje instaliranih ekstenzija omogućuje ciljano onemogućavanje obrambenih alata.

- Privatnost i profiliranjePrikupljanje hashiranih URL-ova, popisa ekstenzija i potencijalno kolačića/tokena sesije (ako se šalju putem posrednika napadačkim poslužiteljima) predstavlja ozbiljno kršenje privatnosti i može omogućiti ciljane naknadne napade.

Zaključak

Ova proširenja pokazuju koliko se lako pouzdani dodatak pregledniku može razviti u daljinski upravljani proxy sustav: tijekom šest godina, dva gotovo identična proširenja "besplatne VPN" tiho su preusmjeravala promet, ažurirala svoje ponašanje putem skrivenih konfiguracijskih kanala i krala korisničke podatke prije uklanjanja, samo da bi se treći klon pojavio dva mjeseca kasnije, pokazujući da čak i alati koji se prodaju radi privatnosti mogu postati dugovječni instrumenti nadzora kada im se daju široka dopuštenja i minimalan nadzor.

Vrijedi spomenuti da smo tijekom naše istrage otkrili šest dodatnih, gotovo identičnih ekstenzija. Međutim, one su bile blokatori oglasa i programi za preuzimanje glazbe.

MOK-ovi

ID-ovi ekstenzija – Trenutna aktivna ekstenzije

- fgpecemjbefkjlcgnhjohdonijdkfooj – aktivno – 30,000 korisnika (Chrome)

- kekfppnajjchccpkfaogiomfcncbgagc – 131,445 korisnika (Edge)

- nhiafglcjghpmcipelflfhkckdpcokid – aktivno – 1,000 korisnika

- hfofhoffdcfcjgmilkpnhkamcgemaban – 100,000 korisnika

ID-ovi proširenja prošlih proširenja (koja više nisu aktivna):

- foiopecknacmiihiocgdjgbjokkpkohc – 100,000 korisnika

- bibjcjfmgapbfoljiojpipaooddpkpai – 9,000,000 korisnika

- ngahaphlngmdfhbhkplbglnfhehnpgdb – 100,000 korisnika

- ibibeegnncapfdcgpdnnbjbbojglhlmk – 20,000 korisnika

- anlhakiodmebohjmkbciohpglnjifjaa – 5,000 korisnika

E-mailovi/domene za podršku

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- free-vpn.pro

- okmusic.cyou

- dialspeed.xyz

- blokator oglasa.top

- facebook.adscleaner.top

- vpn-professional.company

- procompany.top

- proffconfig.top

- configapp.top

- yandexmusic.pro

- configanalytics.icu

Imena / brendiranje

- „VPN Professional – Besplatno, sigurno i neograničeno VPN proxy proširenje za Chrome“

- „VPN-free.pro – Besplatni neograničeni VPN“

- "Besplatni neograničeni VPN"

- „VPN Professional – Besplatni neograničeni VPN proxy“

- "Blokator oglasa"

- “OKmusic – preuzmite glazbu i video Odnoklassniki | OK.ru Music Downloader”

- "Čistač oglasa za Facebook"

- „Brzo biranje | Oznake | Nova kartica | Brzi pristup | Prilagođeno pretraživanje“

- “Skačatʹ muzyku” (“Preuzimanje glazbe”)

Sanacija i ublažavanje

Hitne radnje za krajnje korisnike:

- Deinstalirajte sva proširenja koja odgovaraju gore navedenim IOC-ovima.

- Izbriši kolačiće preglednika, lokalnu pohranu i sve pohranjene vjerodajnice koje su možda snimljene dok je proširenje bilo aktivno.

- Rotirajte lozinke za osjetljive račune (osobito ako ste koristili preglednik za prijave dok je proširenje bilo aktivno).

- Lokalno pokrenite skeniranje protiv zlonamjernog softvera/adwarea.

Akcije poduzeća / SOC-a:

- Blokiraj identificirane domene podrške i C2 hostove na mrežnom perimetru (DNS + proxy + vatrozid) tijekom istrage.

- Upiti telemetriju za instalacije proširenja i promjene PAC-ova (EDR/MDM: potražite izmjene registra ili preferencija koje se koriste za postavljanje PAC-ova).

- Opozovi sesije za kritične usluge ako je bilo kakav promet proxyiran putem napadačkih hostova.

- Obavijestite korisnike i po potrebi zatražite ponovnu instalaciju preglednika ili resetiranje profila za pogođene krajnje točke.

- Prijavite proširenje(a) Chrome web-trgovini s detaljnim IOC-ovima i potkrepljujućim dokazima.