Sigurnosni istraživači tvrtke LayerX otkrili su kampanju od najmanje 12 međusobno povezanih proširenja preglednika koja se maskiraju kao programi za preuzimanje videa s TikToka, ali u stvarnosti prate aktivnost korisnika i prikupljaju podatke. Proširenja dijele zajedničku kodnu bazu i sva su klonirana ili blago modificirana verzija jedno drugog, što ukazuje na to da se radi o dugotrajnoj i upornoj kampanji istih prijetnji.

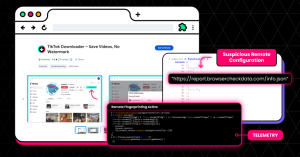

Proširenja također implementiraju mehanizam za dinamičku udaljenu konfiguraciju, što im omogućuje zaobilaženje procesa pregleda na tržištu. To omogućuje zlonamjernim proširenjima da mijenjaju svoje ponašanje i funkcionalnost nakon instalacije, bez da korisnici ili tržišta budu svjesni toga. Prema istraživanju LayerX-a, proširenja obično rade legitimno 6-12 mjeseci prije uvođenja zlonamjernih značajki.

Kao rezultat toga, čak i kada su neka od ovih proširenja označena i uklonjena, lako je pokrenuti nove klonove i prenijeti ih u trgovine proširenja. Neka su se čak pojavila kao "Istaknuta" u trgovinama proširenja, proširujući svoj doseg i povjerenje koje korisnici imaju u njih.

Do danas je u sklopu ove kampanje kompromitirano preko 130,000 korisnika.

Prošireni detalji:

Na platformama Chrome i Microsoft Edge identificirana je velika kampanja koja uključuje najmanje 12 proširenja preglednika maskiranih kao programi za preuzimanje TikTok videa. Iako ta proširenja pružaju oglašenu funkcionalnost (preuzimanje TikTok videa, često bez vodenih žigova), istovremeno implementiraju prikriveno praćenje, mogućnosti daljinske konfiguracije i mehanizme prikupljanja podataka.

Kampanja je utjecala na više od 130,000 korisnici, s otprilike 12,500 aktivnih instalacija u vrijeme analize. Svi uzorci pripadaju jedna obitelj koda, što ukazuje na koordiniranu operaciju koja koristi klonirane, rebrendirane i neznatno modificirane ekstenzije kako bi se maksimizirao doseg i trajnost.

Osim zabrinutosti za privatnost, korištenje udaljene krajnje točke konfiguracije uvodi značajan sigurnosni rizik, omogućujući promjene ponašanja nakon instalacije koje zaobilaze mehanizme pregleda na tržištu.

Ključni zaključci

- Djelovao je jedan glumac 12+ ekstenzija s dijeljenom kodnom bazom

- Nad Pogođeno 130 tisuća korisnika, ~12.5 tisuća još uvijek aktivnih

- Korištena proširenja udaljena konfiguracija zaobići recenziju trgovine

- prikupljeni podaci o otiscima prstiju visoke entropije (uključujući status baterije)

- Mnogi su bili predstavljeno u službenim trgovinama, povećavajući povjerenje i doseg

Struktura i utjecaj kampanje

Ova kampanja napreduje na ponavljanje i varijacija.

Umjesto izgradnje novih alata od nule, operater održava arhitekturu osnovnog proširenja i razvija više verzija:

- Neki su gotovo identični klonovi

- Drugi su lagano rebrendirani

- Nekoliko ih uvodi postupne promjene ili novu infrastrukturu

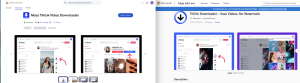

Izvana se čine kao odvojeni proizvodi: TikTok Video Downloader, ”Mass TikTok Downloader, ”No Watermark Saver.” Ispod haube su isti.

Značajno je da su mnoga od ovih proširenja u trgovini imala oznaku "Istaknuto", pokazatelj koji se obično povezuje s provjerenim, visokokvalitetnim proširenjima, što je značajno povećalo povjerenje korisnika i njihovu primjenu unatoč temeljnim rizicima.

Ovo stvara a otporan ekosustavKada se jedno proširenje označi ili ukloni, ostala ostaju aktivna. Nova se mogu brzo prenijeti, često s istim snimkama zaslona, opisima i funkcionalnostima.

Rezultat je a kontinuirani ciklus:

- Prenesite čisto ili minimalno sumnjivo proširenje

- Steknite korisnike i steknite povjerenje

- Uvedite dodatne mogućnosti putem ažuriranja

- Djelomično uklanjanje ili prijava

- Ponovno se pojavljuju pod novim identitetima

Ovo nije samo kampanja zlonamjernog softvera – to je operativni model, gdje se trajnost postiže dupliciranjem, rebrendiranjem i brzim preraspoređivanjem.

Slika 1. Životni ciklus proširenja koji ilustrira operativni model "udari krticu"

Tehnički pregled

Sva proširenja dijele konzistentan Manifest V3 (MV3) arhitektura, s gotovo identičnim dozvolama i dozvolama hosta. Valja napomenuti da su mnoga od ovih proširenja u trgovini imala oznaku "Istaknuto". Ova oznaka se obično povezuje s provjerenim, visokokvalitetnim proširenjima i korisnicima se jasno prikazuje kao znak povjerenja. Kao rezultat toga, značajno smanjuje sumnjičavost korisnika i povećava vjerojatnost instalacije, čak i kada temeljno proširenje dijeli kod i ponašanje s manje vidljivim varijantama.

Također su imali slične snimke zaslona prenesene na stranicu trgovine ekstenzije.

Slika 2. Proširenja u Google Chromeu i Microsoft Edge Marketplacesu

Iako sva proširenja zadržavaju svoje legitimne mogućnosti poput izdvajanja metapodataka s TikTok videa i preuzimanja videa, ona također uključuju i deklarirane i nedeklarirane sposobnosti..

Daljinska konfiguracija

Proširenja dohvaćaju konfiguraciju s poslužitelja kojima upravljaju napadači. To omogućuje proširenjima da

- Trenutačno promijenite ponašanje proširenja

- Omogućavanje ili onemogućavanje značajki

- Preusmjeri mrežnu aktivnost

- Proširi prikupljanje podataka

Primanje udaljenih konfiguracija znači da je ponašanje proširenja nije fiksno ili potpuno vidljivoi mogao se promijeniti daljinski u bilo kojem trenutku zaobilaženje recenzije trgovine i omogućavanje nevidljivih tokova podataka ili mogućnosti.

Slika 3. Struktura udaljene konfiguracije

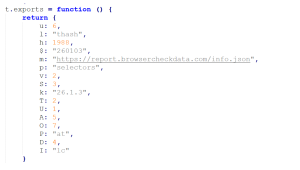

Značajan obrazac među uzorcima je odgođeno ubrizgavanje sposobnosti, uvedene su zlonamjerne značajke 6–12 mjeseci nakon prve objave, što omogućuje ekstenzijama da prvo izgrade ugled i izbjegnu ranu provjeru.

Otisak prsta korisnika

Ova proširenja prikupljaju detaljnu telemetriju o korisnicima, uključujući koliko često koriste alat, s kojim sadržajem komuniciraju i različite karakteristike uređaja poput jezika, vremenske zone i korisničkog agenta. Bilježi se čak i status baterije, što je neobičan, ali vrijedan signal za otisak prsta uređaja.

Slika 4. Korisnički otisak prsta

C&C infrastruktura i atribucija prijetnji

Karakteristična karakteristika ove kampanje je njezino oslanjanje na vanjske konfiguracijske poslužitelje. Umjesto kodiranja, nekoliko varijanti dohvaća JSON konfiguracijske datoteke iz domena koje kontroliraju napadači:

- https://user.trafficreqort.com/data.json

- https://report.browsercheckdata.com/info.json

- https://check.qippin.com/config.json

- https://help.virtualbrowserer.com/rest.json

Neke od ovih domena pokazuju jasne znakove obmane, uključujući obrasce tipografskih pogrešaka poput „prometni izvještaj" umjesto "izvješće o prometu"Ili"tiktak" umjesto "tiktok„Te suptilne nedosljednosti često se koriste kako bi se izbjegla slučajna provjera, a istovremeno zadržala uvjerljiva legitimnost.“

Iako se ne može izravno pripisati uzroku, dosljednost u kodu, obrascima infrastrukture i operativnom ponašanju snažno ukazuje na jednog aktera ili čvrsto koordiniranu skupinu.

Zaključak

Ova kampanja primjer je šire promjene u načinu zlouporabe proširenja preglednika. Umjesto korištenja otvoreno zlonamjernog koda, operater koristi legitimne funkcionalnosti kao mehanizam isporuke za dugoročni pristup i kontrolu.

Pravi rizik ne leži u onome što ekstenzije rade danas, već u onome što su sposobne učiniti sutra. Daljinska konfiguracija ih pretvara u prilagodljive alate koji se mogu razvijati nakon instalacije, dok ih njihov pristup autentificiranim sesijama i kontekstu pregledavanja čini posebno vrijednima za prikupljanje podataka i potencijalno iskorištavanje.

Čak i u trenutnom stanju, ova proširenja omogućuju detaljno profiliranje korisnika. Prikupljaju informacije o obrascima korištenja, preuzetom sadržaju, karakteristikama uređaja i podacima o okruženju kao što su vremenska zona i jezik. Zajedno to stvara otisak prsta koji se može koristiti za praćenje korisnika kroz sesije i potencijalno kroz usluge.

U najgorem slučaju, isti mehanizmi mogli bi se prenamijeniti za širu eksfiltraciju podataka, zlouporabu autentificiranih zahtjeva ili integraciju u veće infrastrukture slične proxyjima ili botnetima.

Ono što ovu kampanju čini posebno teškom za otkrivanje jest njezin operativni model:

- Početne verzije su čiste ili minimalno sumnjive

- Ponašanje je odgođeno i daljinski kontrolirano

- Svako proširenje se pojavljuje kao neovisni proizvod

- Signali povjerenja u trgovine (kao što su značke „Istaknuto“) smanjuju nadzor korisnika

To naglašava temeljnu prazninu u trenutnim obranama: većina sigurnosnih alata usredotočuje se na validaciju tijekom instalacije, dok se pravi rizik pojavljuje tijekom izvođenja.

Rješavanje ovog problema zahtijeva prelazak na kontinuirano praćenje mogućnosti proširenja preglednika temeljeno na ponašanju, koje može otkriti promjene u mrežnoj aktivnosti, interakciji DOM-a i korištenju dozvola nakon instalacije. Najnovija tehnologija tvrtke LayerX osmišljena je kako bi se smanjio taj jaz pružanjem vidljivosti u stvarnom vremenu i provedbe na razini preglednika, omogućujući organizacijama da identificiraju i blokiraju zlonamjerno ponašanje proširenja čak i kada potječe od naizgled legitimnih ili prethodno pouzdanih proširenja.

U ovom modelu, proširenje preglednika više nije statični alat, već živi oslonac, kojim se upravlja na daljinu i koji se s vremenom razvija.

Pokazatelji kompromisa (MOK)

Proširenja

| ID | Ime | Instalira | preglednik | Status |

| injnjbcogjhcjhnhcbmlahgikemedbko | TikTok Downloader – Spremite videozapise, bez vodenog žiga | 3,000 | Google Chrome | Aktivan |

| ehdkeonoccndeaggbnolijnmmeohkbpf | TikTok Video Downloader – Spremanje u velikom broju | 1,000 | Google Chrome | Aktivan |

| pfpijacnpangmkfdpgodlbokpkhpkeka | tiktok downloader | 353 | Google Chrome | Aktivan |

| cfbgdmiobbicgjnaegnenlcgbdabkcli | TikTok Video Downloader – Spremi bez vodenog žiga | 4,000 | Google Chrome | Aktivan |

| mpalaahimeigibehbocnjipjfakekfia | Masovni program za preuzimanje videa s TikToka | 77 | Microsoft Edge | Aktivan |

| kkhjihaeddnhknninbekhaklnailngh | TikTok Video Downloader – Spremi bez vodenog žiga | 9 | Microsoft Edge | Aktivan |

| kbifpojhlkdoidmndacedmkbjopeekgl | TikTok Downloader – Spremite videozapise, bez vodenog žiga | 47 | Microsoft Edge | Aktivan |

| jacilgchggenbmgbfnehcegalhlgpnhf | Masovni TikTok Video

Downloader |

4,000 | Google Chrome | Aktivan |

| oaceepljpkcbcgccnmlepeofkhplkbih | Masovni program za preuzimanje videa s TikToka | 30,000 | Google Chrome | ukloniti |

| ilcjgmjecbhpgpipmkfkibjopafpbcag | TikTok Downloader – Spremite videozapise, bez vodenog žiga | 10,000 | Google Chrome | ukloniti |

| kmobjdioiclamniofdnngmafbhgcniof | Čuvar TikTok videa | 60,000 | Google Chrome | ukloniti |

| cgnbfcoeopaehocfdnkkjecibafichje | Program za preuzimanje videa za Tiktok | 20,000 | Google Chrome | ukloniti |

Domene

traffireqort.com

browsercheckdata.com

qippin.com

virtualbrowserer.com

E-mail

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

- [e-pošta zaštićena]

Taktike, tehnike i postupci (TTP)

| taktiku | Tehnika |

| Izviđanje | LX1.001(T1589) – Prikupljajte podatke o identitetu |

| Izviđanje | LX1.003 – Prikupljanje podataka o uzorcima |

| Početni pristup | LX3.003 (T1199) – Pouzdan odnos |

| Pristup vjerodajnicama | LX8.008 – Neovlašteno korištenje mreže |

| otkriće | LX9.011 – Otkrivanje hardvera |

Preporuke

Sigurnosni stručnjaci, zaštitnici poduzeća i programeri preglednika trebali bi poduzeti sljedeće radnje:

- Proširenja revizije unutar upravljanih okruženja, posebno ona instalirana izvan kontrola pravila.

- Usvojite pristupe nadzoru tijekom izvođenja koji se usredotočuju na ponašanje proširenja nakon instalacije, umjesto da se oslanjate isključivo na validaciju na tržištu.

- Implementirajte tehnologije praćenja proširenja temeljene na ponašanju kako biste otkrili neovlaštene mrežne aktivnosti ili sumnjive manipulacije DOM-om.

- Ojačajte praćenje i provedbu tijekom izvođenja, ne samo pregleda tijekom instalacije, kako biste otkrili promjene u ponašanju nakon instalacije uzrokovane pozadinskom infrastrukturom.