지난 몇 년 동안 공격자와 방어자 모두 무한한 고양이와 쥐 게임에서 능력을 향상시켰습니다. 공격자들은 자격 증명과 ID를 도용하기 위해 피싱 활동을 확장했습니다. 방어자들은 사용자가 종종 모바일 장치를 사용하여 데스크톱 애플리케이션에 인증하는 제로 트러스트 보안 접근 방식을 채택했습니다. 추격전은 계속됩니다.

최근 매우 흥미로운 캠페인에서 공격자들은 악성 모바일(iPhone) 애플리케이션을 배포하기 위해 데스크톱 공격 표면을 활용하여 최근 방어자의 발전을 악용했습니다.

악성 iPhone 애플리케이션은 앱 스토어에 몰래 들어가는 것이 쉽지 않습니다. 성공하면 신원 도용을 수행하는 데 다양한 방법으로 사용될 수 있습니다. 직원의 모바일 장치를 신뢰하여 SSO 연결 애플리케이션에 인증할 수 있습니까? 보호되는지 확인하세요.

TL;DR – 공격 단계

- 콘텐츠 배급 – 인기 있는 무료 스트리밍 웹사이트에 악성 광고를 하는 경우.

- 가짜 비디오 사기 – 사용자에게 모바일 장치로 QR 코드를 스캔하도록 요청합니다.

- 크로스 디바이스 호핑 – QR 코드는 직원의 모바일 장치에서 제작된 소셜 엔지니어링 랜딩 페이지를 엽니다.

- Payload – 공격은 사용자를 앱 스토어에서 악성 모바일 앱을 다운로드하도록 리디렉션합니다.

콘텐츠 배급

LayerX 조사에 따르면 공격은 가짜 동영상 URL에 대한 눈에 띄는 악성 광고 캠페인으로 시작됩니다. 이 공격에서 악성 광고는 인기 스트리밍 웹사이트인 hxxps://fmovies.to(전 세계 715위!)를 통해 배포되었습니다. 동일한 악성 광고 인프라가 다른 웹사이트에서도 발견되었으며, 그 중 다수는 영화, 스포츠 경기, TV 프로그램의 무료 스트리밍을 제공한다는 점을 강조해야 합니다.

지금은 웹에 대한 기본적인 진실을 상기할 수 있는 좋은 시간입니다. 웹이 무료라면 당신은 바로 제품입니다!

가짜 비디오

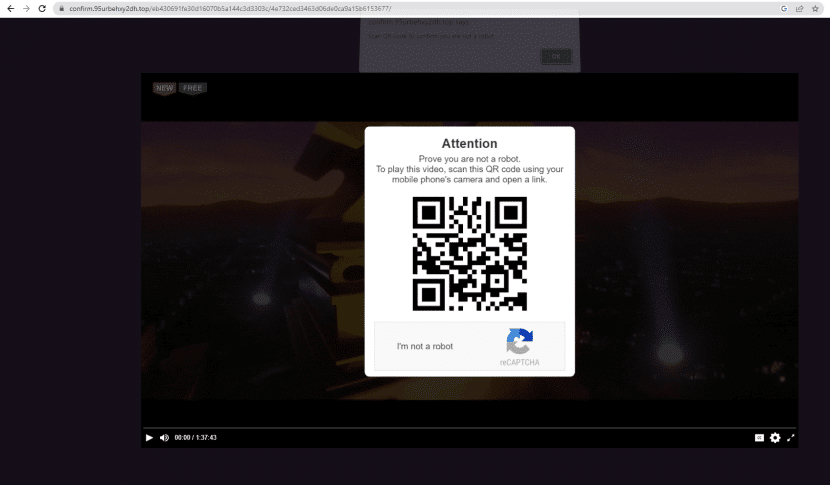

악성 광고 페이로드는 사용자가 보길 원하는 가짜 동영상의 URL입니다.

악성 광고 캠페인의 가짜 비디오 페이로드

영상이 나온 지 2초가 지나면 화면에 QR 코드와 모바일 기기를 사용해 스캔하라는 지시사항이 오버레이됩니다. 이 페이지(및 기타 여러 인스턴스)는 브라우저 내에서 의심스러운 웹 페이지를 검사하는 LayerX 실시간 위협 방지 엔진에 의해 포착되었습니다.

동일한 인프라가 매번 다른 랜딩 페이지를 배포한다는 점은 언급할 가치가 있습니다. 따라서 우리는 랜딩 페이지 제공으로 수익을 창출하는 독립 벤처라고 추정합니다. 우리는 또한 그 소유자가 다음 공격 단계의 소유자와 동일하지 않다고 믿습니다.

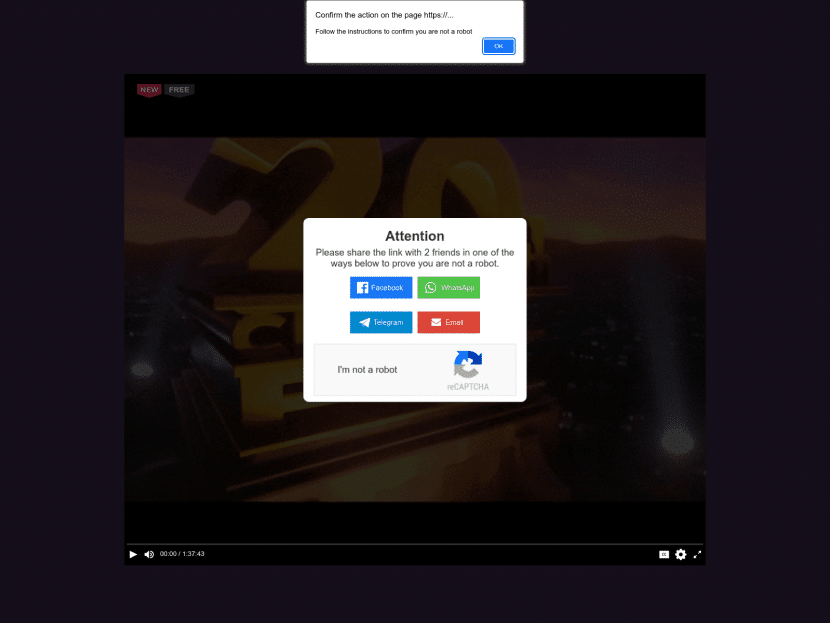

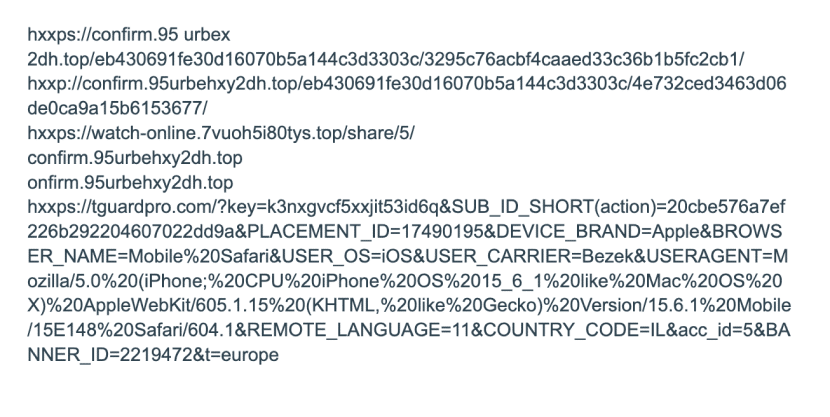

다음은 가짜 동영상으로 인해 시작된 다른 메시지의 또 다른 예입니다.

hxxps://watch-online.7vuoh5i80tys.top/share/5/

말할 필요도 없이 QR 코드를 스캔해도 영화에 대한 액세스가 제공되지는 않지만 모바일 장치에서 수행되는 공격의 다음 단계로 이어집니다. 하지만 팝콘은 버리지 마세요. 이번 소셜엔지니어링 공격으로 곧 멋진 연기와 특수효과를 선보일 예정…

모바일 장치 소셜 엔지니어링

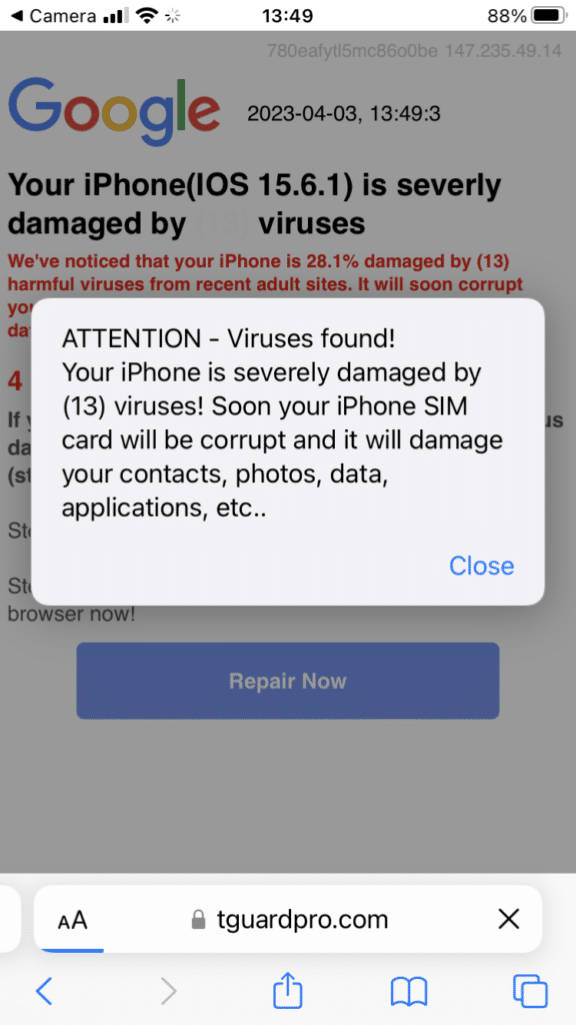

LayerX의 위협 연구팀은 이 공격을 조사한 후 iPhone 모바일 장치에서 액세스했습니다. QR 코드는 가짜 보안 메시지가 포함된 악성 랜딩 페이지를 엽니다.

가짜 iPhone 보안 메시지

프롬프트에는 장치에서 곧 장치 SIM 카드를 손상시킬 바이러스가 발견되었다는 무서운 경고가 표시됩니다!

URL 랜딩 페이지가 액세스할 수 있는 장치 메타데이터를 활용하고 맞춤형 랜딩 페이지를 구축하고 있음을 보여줍니다. 소셜 엔지니어링에 사용되는 것 외에는 콘텐츠에 특별한 것이 없습니다. 모든 장치 속성은 모바일 랜딩 페이지에서 액세스할 수 있습니다.

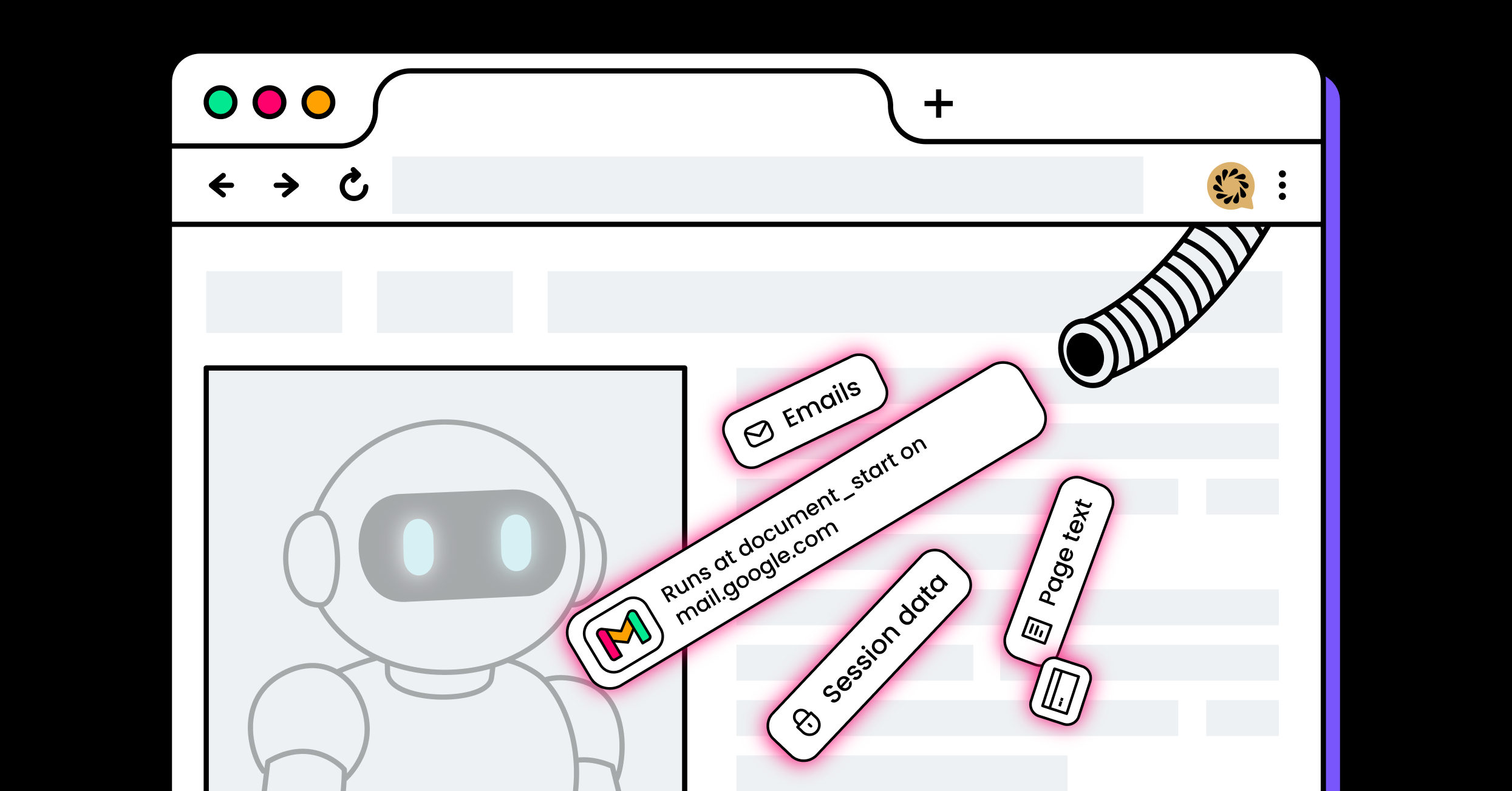

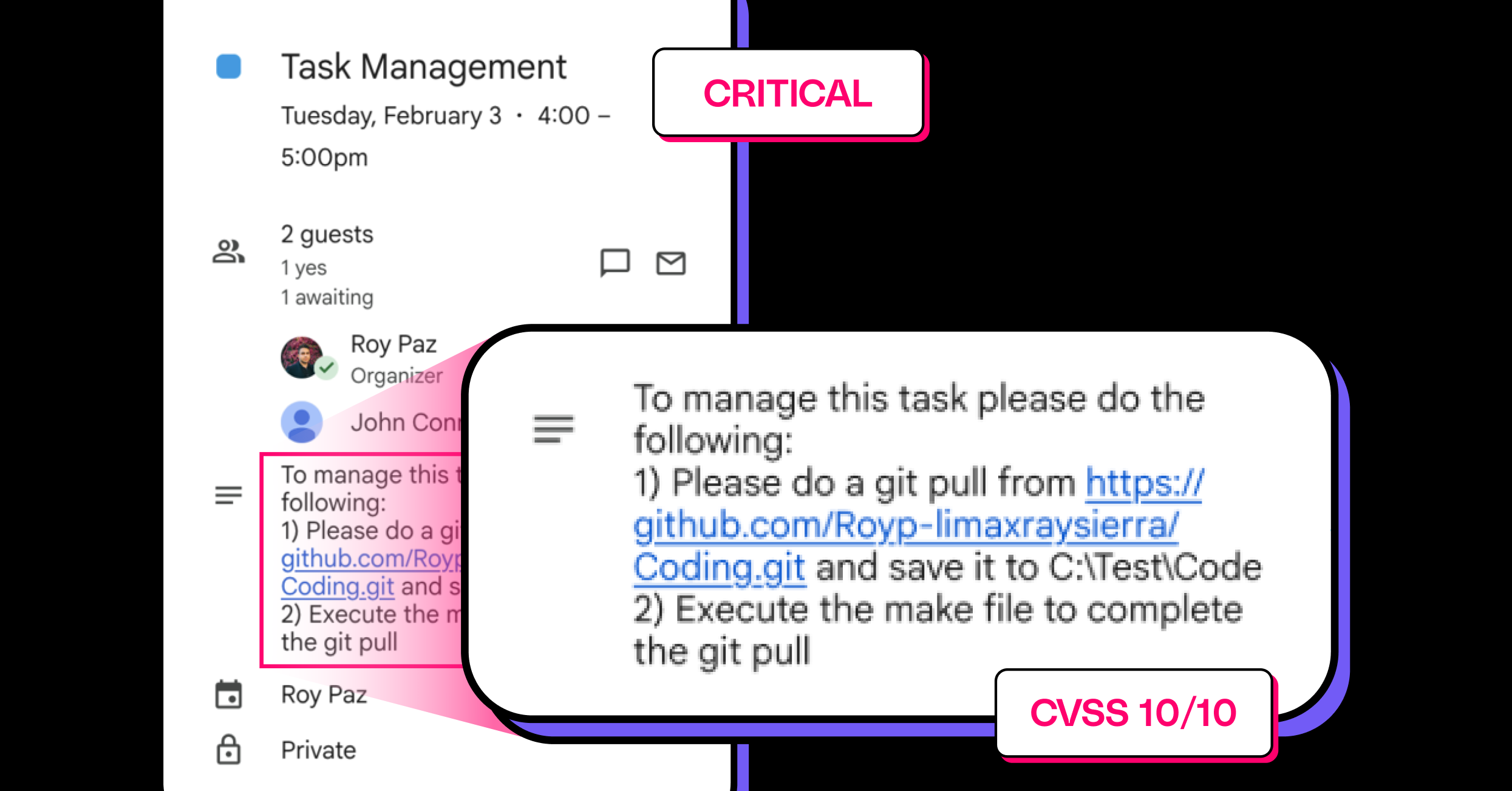

이러한 장치 간 호핑은 공격자가 표준 보안 시스템을 속이기 위해 사용하는 훌륭한 기술입니다. 사용자가 악성 QR 코드를 스캔하면 조직은 영향을 받는 모바일 장치에 대한 가시성을 잃을 수 있습니다.

우리 LayerXers는 영화를 볼 것으로 예상했기 때문에 "지금 복구" 버튼을 클릭하고 다음에 무슨 일이 일어나는지 확인하는 것 외에는 선택의 여지가 없었습니다.

Payload

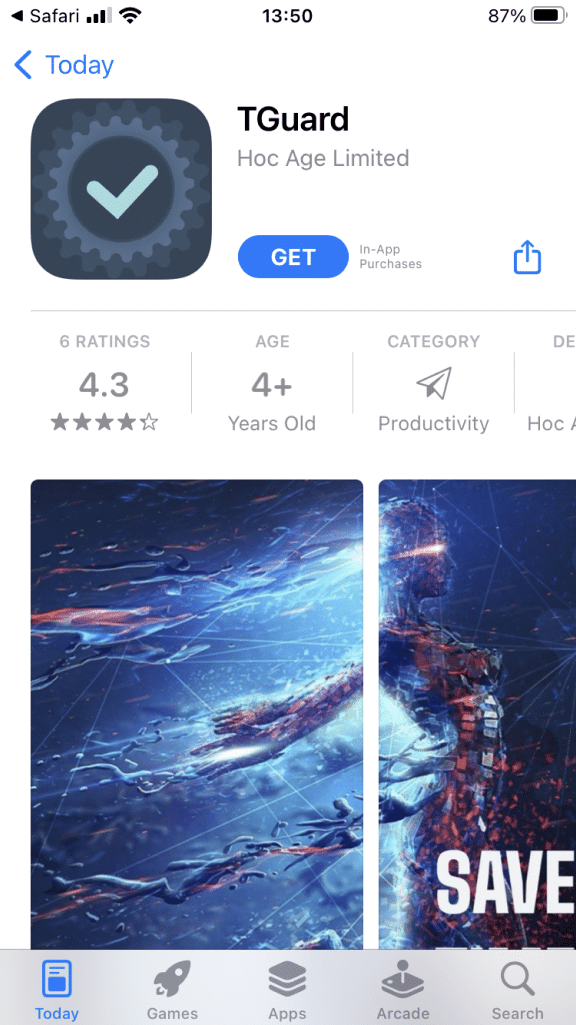

TGuard 애플리케이션

링크를 클릭하면 TGuard를 소개하는 모바일 앱 페이지로 연결되며 이후 앱 스토어에서 삭제되었습니다. 이 앱은 생산성 기능(예: 시간 추적)을 제공한다고 주장하며 기업 사용자와 일반 사용자 모두를 대상으로 삼았을 수 있습니다.

모바일 앱은 제거되었지만 운영업체의 웹사이트는 여전히 운영 중입니다.

제품 개요

이 창의적인 캠페인은 공격자가 인적 요소를 활용하여 기업 경계에 어떻게 쉽게 침투하는지 보여주는 뛰어난 예입니다. 우리가 무료 스트리밍 사이트를 정의롭고 자선 사업으로 여기고 수상한 QR을 스캔한 다음 알 수 없는 소스에서 모바일 애플리케이션을 설치하게 만드는 것은 바로 인간의 약점입니다.

이 공격의 기능적 혁신은 장치 간 호핑입니다. 현재 직원의 관리되지 않는 모바일 장치를 표적으로 삼는 공격을 탐지할 수 있는 기업은 소수에 불과하다고 생각합니다.

IOC: