웹 및 데이터베이스 검색은 모든 기업 혁신과 연구의 기초를 형성하며 오늘날 작업 공간에서 가장 중요한 프로세스 중 하나로 자리매김하고 있습니다.

직원들이 하이브리드 작업의 이점을 누리면서 검색 습관은 점점 더 분산되어 다시 생각할 필요 없이 공용 및 개인 장치 전반에 걸쳐 공유됩니다. 결과적으로 브라우징 인프라의 확산은 기존 보안의 범위를 훨씬 넘어 확장되었습니다.

사이버 보안 프로토콜과 최종 사용자 행동 사이의 격차에서 공격자는 번성하고 있습니다. 기업 내에서 브라우저의 특권적인 위치를 전환하고 남용하는 것은 클릭 한 번으로 끝날 수 있습니다. 공격은 최종 사용자에게 상상할 수 있는 모든 콘텐츠를 표시하거나, 연결된 마이크나 웹캠을 가로채거나, 은밀하게 악성 코드를 실행하는 등 다양한 형태를 취할 수 있습니다.

브라우저 공격은 Chrome 제로데이 익스플로잇의 범위를 훨씬 넘어 확장되었습니다. 예를 들어, 'tabnabbing'이라는 기술은 최종 사용자 행동에 대한 믿을 수 없을 만큼 세부적인 이해를 보여줍니다. 감염된 페이지가 열리면 공격은 사용자가 페이지와의 상호 작용을 중지할 때까지 기다립니다. 많은 탭이 열려 있는 사용자를 나타내는 탭은 Microsoft 365와 같은 정품 서비스의 모양을 모방한 가짜 로그인 페이지로 리디렉션됩니다. 최종적으로 돌아오면 사용자는 해당 탭을 정품 탭으로 가정하고 자격 증명을 입력합니다. 공격자의 데이터베이스에 직접 연결됩니다.

브라우저 보안과 최종 사용자 보호 사이의 간극은 다양한 유형의 브라우저 악용을 방지할 수 있도록 특별히 제작된 브라우저 우선 솔루션을 통해서만 메워질 수 있습니다.

버튼 [LayerX 브라우저 보호 플랫폼에 대해 알아보기]

브라우저 익스플로잇이란 무엇입니까?

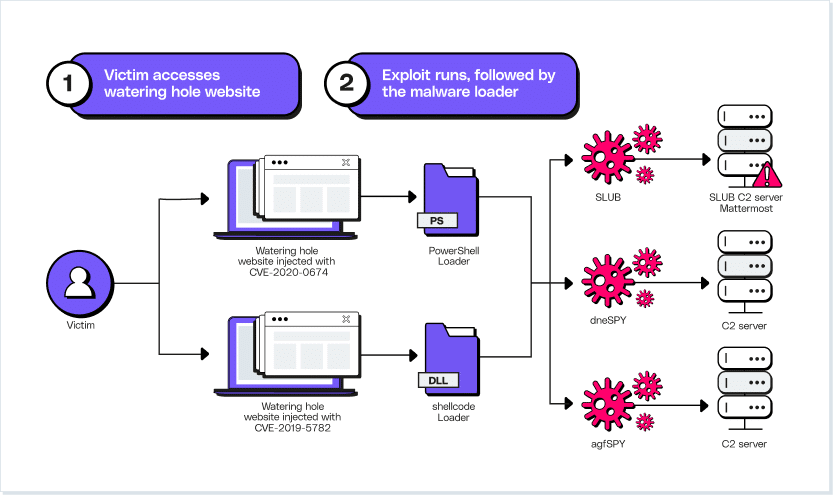

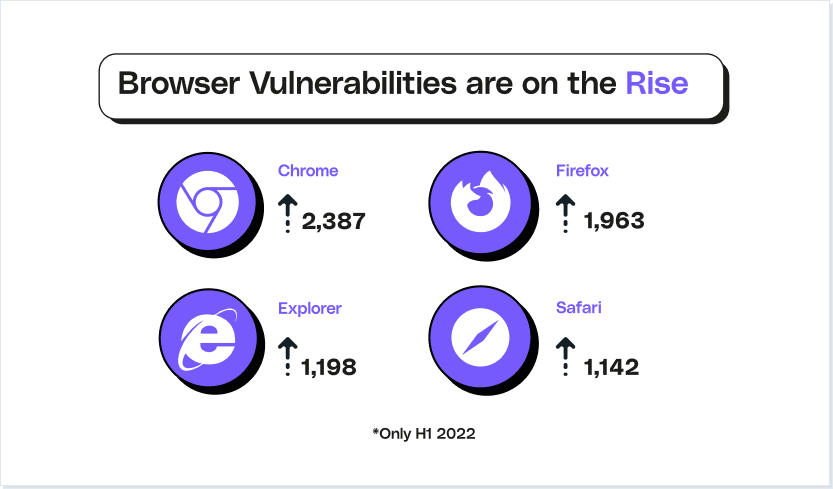

브라우저 익스플로잇은 소프트웨어에 내장된 결함을 이용하여 사용자의 최선의 의도를 조작하려는 모든 형태의 악성 코드를 말합니다. CVE 프로그램은 공개적으로 공개된 모든 익스플로잇을 코드화하며, 2022년에만 그 목록이 22개 더 늘어났습니다. 웹 브라우저는 사용자를 월드 와이드 웹에 연결하는 역할 덕분에 수많은 악의적인 기회를 제공합니다. 브라우저 악용의 경우 공격자는 단일 웹페이지 또는 브라우저 취약점을 통해 개인 네트워크에 강제로 진입하려고 시도합니다. 브라우저 악용은 장치의 브라우저에 악성 코드를 보내기 위해 모든 감독을 이용합니다. 이를 통해 공격자는 광범위한 개인 정보에 접근할 수 있습니다. 장치에 악성 코드를 전달하도록 허용합니다. 전체 네트워크에 침투하기 위해 측면으로 이동합니다.

익스플로잇 시장에서는 기술적 배경이 거의 없는 공격자가 실제 피해를 입힐 수 있으므로 믿을 수 없을 만큼 강력합니다. 4대 브라우저(Google Chrome, Mozilla Firefox, Microsoft Edge 및 Apple Safari)의 엄청난 인기로 인해 브라우저 익스플로잇에 대한 수요가 급증했습니다. 연구원들은 최근 패치된 Internet Explorer 결함을 통해 RedLine Stealer 트로이 목마의 다운로드를 촉진하는 RIG 익스플로잇 패키지의 판매가 폭발적으로 증가했다고 밝혔습니다.

브라우저 공격 유형

브라우저 공격은 공격자의 목표만큼 그 작동 방식이 다양합니다. 사용자 모르게 파일이 다운로드되는 드라이브 바이 다운로드는 은밀하게 악성 코드를 심는 형태를 나타내지만, 손상된 타사 플러그인은 매우 안전한 브라우징 습관을 약화시킬 수 있습니다.

웹 보안 여섯 가지 주요 방식으로 한계점에 도달했습니다.

#1. 브라우저에서의 코드 실행 악용

브라우저 내 코드 실행은 최악 중 최악을 나타냅니다. 다행히도 이러한 공격은 가장 드뭅니다. 브라우저는 본질적으로 HTML 렌더링부터 CSS 구문 분석까지 하위 시스템이 복잡하며 정기적인 패치로 인해 작은 결함이 발생할 위험이 있습니다. 공격자에게 악성 코드를 실행할 수 있는 충분한 발판을 제공하려면 약간의 개발자 감독만 필요합니다. 그러면 취약한 브라우저가 손상된 사이트를 방문하거나 악성 코드가 급증한 광고를 로드하는 것뿐입니다. 초기 손상이 이루어진 후 공격자는 추가로 손상되는 패키지의 다운로드를 시작할 수 있습니다. 브라우저 자체에서 민감한 정보를 훔칩니다. 아니면 그냥 뒤에 숨어서 추가 지시를 기다리기만 하면 됩니다.

#2. 플러그인의 코드 실행 악용

플러그인은 매우 유용하며 역동적이고 사용자 친화적인 탐색 경험을 제공합니다. 그러나 브라우저와의 근접성으로 인해 익스플로잇의 이상적인 구성 요소가 됩니다. 드라이브 바이 다운로드를 위한 가장 쉬운 벡터를 제공합니다. Flash와 Java는 모두 이전 공격에서 중요한 역할을 했기 때문에 잘 알려진 플러그인이라도 원치 않는 관심을 끌 수 있습니다. Java 플러그인으로 널리 사용되는 Jenkins 서버는 모든 종류의 공격에 안전하지 않은 것으로 악명이 높습니다. Jenkins의 취약점은 너무 심각해서 2023년 XNUMX월 TSA의 비행 금지 목록을 발견하고 유출하는 데 Jenkins의 역할이 결정적인 역할을 했습니다.

#삼. 중간자 공격

'중간자' 공격자는 사용자와 웹사이트 간의 연결 지점에 접근할 수 있는 사람을 말합니다. 이를 통해 웹 서버와 브라우저 사이를 통과하는 트래픽을 관찰하고 심지어 변경할 수도 있습니다. 실제 예를 들어, MitM 공격은 합법적인 사이트에서도 포함된 URL을 변경하여 최종 사용자가 공격자가 제어하는 사이트를 클릭하도록 속일 수 있습니다. 트래픽을 암호화하는 사이트는 이러한 보안 문제를 제거하는 데 도움이 되지만 사용자는 때때로 암호화되지 않은 사이트를 방문하기 전에 브라우저의 경고를 무시합니다.

요즘 더 큰 관심사는 Man-in-the-Browser 공격입니다. 여기서 트로이 목마는 브라우저 및 시스템 파일에서 전송된 모든 요청을 가로채서 조작하는 데 사용됩니다. 이 공격의 가장 일반적인 목표는 이미 노출된 장치를 금융 사기 수단으로 바꾸는 것입니다. 브라우저는 사용자가 의도한 거래를 표시하는 반면 트로이 목마는 피해자의 은행 자격 증명을 비밀리에 기록합니다. 브라우저나 OS의 악성 코드는 내부 위협을 제공합니다. TLS와 SSL 암호화가 무력한 영역.

#4. 교차 사이트 스크립팅

동적 웹사이트는 이탈률을 줄이고 ROI를 향상시키는 데 있어 그 가치가 입증되었습니다. 그러나 이러한 사용자 반응형 사이트를 구동하는 Javascript는 서버로 다시 이동할 필요 없이 클라이언트 자체 브라우저에서 처리되는 경우가 많습니다. 브라우저가 실제 웹페이지를 로드하면 추가 사용자별 작업을 위해 관련 JavaScript를 찾습니다. 웹 서버에는 보이지 않으므로 공격자가 실제 사이트 URL에 악성 코드를 추가할 수 있습니다.

이에 대한 명확한 예는 정리되지 않은 댓글 스레드가 포함된 사이트입니다. 공격자는 두 댓글 사이에 JavaScript가 삽입된 댓글을 게시할 수 있습니다. tags. With that comment posted, any browser that loads the page will see this comment as executable, paving the way for payload implementation.

#5. SQL 주입

SQL 주입은 사용자 입력을 허용하는 사이트를 활용하며 인터넷 성장의 지난 10년 동안 일관된 문제로 남아 있었습니다. SQL(구조적 쿼리 언어)은 연결된 데이터베이스에서 데이터를 저장하고 검색하기 위한 최초의 표준 방법을 제공했습니다. 이제 엔터프라이즈 애플리케이션 및 사이트 인프라의 중요한 부분인 이 언어는 매우 가치 있는 민감한 데이터에 근접해 있기 때문에 자연스럽게 악용 대상이 됩니다. SQL 주입 공격은 웹 사이트에 SQL 문을 형성하는 주석을 추가하는 데 중점을 두고 있습니다. 이는 브라우저가 추가 코드를 실행하도록 하는 XSS의 기술과 유사합니다. 그런 다음 SQL 문은 공격받은 사이트와 기본 데이터베이스에서 실행되어 공격자에게 대량의 데이터를 반환합니다.

이 공격을 순전히 하나의 언어로 제한하고 싶은 유혹이 있지만 SQL 이외의 언어를 사용하는 사이트는 여전히 동일한 메커니즘의 희생양이 될 수 있습니다. No-SQL 공격은 정확히 동일한 프로세스에서 작동하므로 적응력이 있고 수익성이 높은 브라우저 공격이 가능합니다.

#6. DNS 중독

브라우저는 인간이 보는 것과 같은 방식으로 인터넷을 보지 않습니다. 도메인 이름에는 호스팅 회사의 이름이 포함될 수 있지만 브라우저에서는 로드할 사이트를 식별하는 보다 정확한 방법이 필요합니다. DNS는 각 사이트의 IP 주소를 우리가 알고 인식하는 기억에 남는 도메인 이름과 연결합니다. 효율성을 위해 ISP는 다른 사람의 데이터를 공유하는 자체 DNS 서버를 운영합니다. 가정용 라우터는 이러한 DNS 저장소를 최종 사용자에게 더 가깝게 배치하고 각 장치는 자체 로컬 캐시를 실행하여 이전 결과를 저장하여 시간을 절약합니다.

이러한 캐시 각각은 중독될 수 있습니다. 공격자가 침입하여 항목을 변경하면 이제 브라우저는 google.com의 도메인 이름을 공격자가 제어하는 사이트의 IP 주소와 연결할 수 있습니다. 어떤 사이트든 이에 취약하고, 빠르게 확산될 수 있는 공격입니다. 다양한 ISP가 손상된 서버로부터 DNS 정보를 얻는 경우 해당 항목에 의존하는 다운스트림 캐시는 모두 공격 벡터가 됩니다. ROI를 최대화하기 위해 이러한 종류의 공격은 사용자를 속여 계정 자격 증명을 넘겨주려는 목적으로 금융 기관에 초점을 맞추는 경향이 있습니다. 이 공격으로 인해 합법적인 기업의 평판과 고객의 은행 계좌에 미치는 피해는 누구에게도 뒤지지 않습니다.

브라우저 악용 방지를 위한 모범 사례

기업 보안에 대한 가장 큰 위협은 겸손한 최종 사용자인 경우가 많습니다. 공용 인터넷 연결의 특성상 공격을 차단하고 예방할 수 있는 몇 가지 주요 프로토콜이 필요합니다. 동시에 이러한 웹 보안 습관은 사용자의 생산성을 잠식할 수 없습니다. 이 줄타기 줄을 따라 사용자를 안내하는 것은 방대한 양의 다양한 보안 솔루션입니다.

브라우저를 최신 상태로 유지하세요

웹에 액세스하는 모든 애플리케이션과 브라우저의 기반인 최신 소프트웨어는 필수입니다. 취약점이 발견되면 패치 적용은 공격자가 이를 활용하기 전에 시간과의 경쟁이 됩니다. 정기적이고 엄격한 업데이트를 통해 가장 눈에 띄는 원격 코드 실행 시도로부터 브라우저를 크게 보호할 수 있습니다.

HTTPS 사용

HTTPS는 브라우저와 연결된 서버 간에 안전하고 암호화된 형태의 통신을 제공합니다. 사용자는 브라우저의 URL 표시줄을 보고 HTTPS로 보호된 사이트를 인식하는 방법을 알아야 합니다. 여기에 있는 작은 자물쇠는 사이트의 전체 암호화 상태를 나타냅니다. 사이트에서 여전히 HTTP를 사용하는 경우 4개의 주요 브라우저는 모두 최종 사용자에게 주의해야 하는 보안 경고를 표시합니다.

고유한 비밀번호를 사용하세요

비밀번호 재사용은 기업 보안을 향한 길에서 만성적이고 끝없는 장애물입니다. 그 이유는 간단합니다. 로그인할 앱, 계정, 페이지가 너무 많기 때문에 최종 사용자는 단순히 몇 명의 오래된 충실한 사람에게만 의존해야 하는 경우가 많습니다. 아마도 감각을 위해 몇 가지 추가 숫자를 추가할 수도 있습니다. 그러나 이러한 습관의 결과는 눈에 띄게 됩니다. 비밀번호 재사용으로 인해 계정 손상 시장이 오늘날 수십억 달러 규모의 불법 산업으로 변모하게 됩니다. 사용자는 무료로 사용할 수 있는 수천 개의 자격 증명을 나열하는 RockYou21 목록과 같은 사건이 실제 계정에서 도난당했다는 사실을 인지해야 합니다. 비밀번호 관리자 또는 자동 비밀번호 재설정 알림을 통해 지원되는 엄격한 비밀번호 관리가 그 어느 때보다 중요해졌습니다.

팝업 및 광고 차단

팝업 광고는 악성 코드를 전달하기 위한 완벽한 수단을 제공합니다. 그러나 이를 차단하는 것은 예상보다 까다로울 수 있습니다. 최신 브라우저는 모든 새로운 팝업을 자동으로 차단하는 방법을 제공하지만 이는 생산적인 사용자 경험을 방해할 수 있습니다. 전통적인 솔루션 중 하나는 보안 웹 게이트웨이(SWG). 이는 기업 수준에서 브라우저에 대한 보호 형태를 제공하여 사용자와 외부 웹 사이의 경계를 정의하는 데 도움이 됩니다. URL은 기업 보안 정책에 따라 차단되어 유명한 악성 URL을 제거합니다. 그러나 새로운 악성 사이트는 지속적인 우려를 낳고 있습니다.

LayerX로 브라우징을 보호하세요

위협은 패치워크 보안 솔루션이 제공하는 브라우저 보호 수준을 훨씬 넘어 확장되었습니다. 수많은 브라우징 위협으로부터 사용자를 안전하게 보호하려면 응집력 있고 사용자 중심의 브라우저 보안 플랫폼이라는 새로운 것이 필요합니다.

LayerX는 브라우저 보안에 대한 최첨단 접근 방식을 제공합니다. 확장 도구는 가장 가장자리에서 가시성을 우선시함으로써 모든 탐색 이벤트에 대한 실시간 분석을 가능하게 합니다. 브라우저의 센서는 먼저 이 데이터를 대조합니다. 웹페이지 동작, 사용자 활동 및 브라우저 기능을 평가합니다. 다른 구성요소인 집행자는 악성 코드가 식별되면 조치를 시작합니다. 이러한 측면은 브라우저 보안을 지나치게 조잡한 바이너리 '차단 또는 허용' 응답 모델을 훨씬 뛰어넘는 수준으로 끌어올립니다. 특정 브라우저 작업을 시작하거나 중지하고 위험한 페이지 구성 요소를 외과적으로 무력화하는 코드를 삽입함으로써 원활한 사용자 경험은 더 이상 브라우저 보안을 위해 지불할 대가가 아닙니다.

고위험 브라우저 구성 요소 분석을 주도하는 것은 기본 Plexus 엔진입니다. 이 이중 엔진 분석 플랫폼은 브라우저 확장 자체와 보다 중앙화된 클라우드 서비스 모두에서 작동합니다. 확장 내 센서에서 수집된 모든 이벤트는 Plexus 엔진에 공급되어 LayerX Threat Intel Cloud의 데이터로 분석되고 강화됩니다. 이는 각 사용자의 환경 위험 세분화와 오늘날의 브라우저 위협 추세에 대한 거시적 개요를 결합합니다. 분석의 모든 단계에 상황별 요소를 빌려주는 Plexus를 사용하면 페이로드가 트리거되기 전에 사전 보호 조치를 취할 수 있습니다.

LayerX는 사용자 경험에 지연 시간이나 불만을 추가하지 않지만 최종 사용자에게만 초점이 맞춰진 것은 아닙니다. 각 조직의 기술 스택이 급속히 다양화되고 이에 따른 보안 솔루션이 폭발적으로 증가함에 따라 보안 팀에도 큰 타격이 발생했습니다. 미래 지향적 보안에는 다른 접근 방식이 필요합니다. 실행 용이성은 보안 관행이 얼마나 빨리 분류되는지를 나타내는 주요 지표입니다. 공격 표면 감소를 위해 LayerX는 모든 관련 작업을 하나의 명확한 인터페이스로 중앙 집중화하는 것을 목표로 삼았습니다. 이는 조직의 전반적인 보안 상태를 살펴볼 수 있는 창을 제공할 뿐만 아니라 노출된 격차에 대한 추가 통찰력을 제공할 뿐만 아니라 문제를 효율적이고 원활하게 해결할 수 있는 능력도 제공합니다.