W zeszłym miesiącu naukowcy z Bezpieczeństwo Koi opublikowali szczegółową analizę złośliwego rozszerzenia przeglądarki Firefox, które nazwali GhostPoster – złośliwe oprogramowanie oparte na przeglądarce wykorzystujące nietypową i ukrytą metodę dostarczania ładunku: steganografia w pliku ikony PNGTo innowacyjne podejście pozwoliło złośliwemu ominąć tradycyjne testy bezpieczeństwa rozszerzeń i narzędzia do analizy statycznej.

Po ich opublikowaniu nasze dochodzenie wykazało, 17 dodatkowych rozszerzeń powiązane z tą samą infrastrukturą oraz taktykami, technikami i procedurami (TTP). Łącznie te rozszerzenia zostały pobrane ponad 840,000 razy, a niektóre z nich pozostają aktywne na wolności przez do pięciu lat.

Przegląd techniczny: Wieloetapowe unikanie i dostarczanie ładunku

Szkodliwe oprogramowanie GhostPoster wykorzystuje wieloetapowy łańcuch infekcji zaprojektowany z myślą o ukryciu i trwałości:

- Kodowanie ładunku:Początkowy moduł ładujący jest osadzony w danych binarnych ikony PNG rozszerzenia.

- Ekstrakcja w czasie wykonywania:Po instalacji rozszerzenie analizuje ikonę w celu wyodrębnienia ukrytych danych, co odbiega od typowej logiki rozszerzenia.

- Opóźniona aktywacja:Złośliwe oprogramowanie opóźnia wykonanie poprzez 48 godzin lub więceji inicjuje komunikację C2 tylko w określonych warunkach.

- Odzyskiwanie ładunku:Wyodrębniony moduł ładujący kontaktuje się ze zdalnym serwerem C2 w celu pobrania dodatkowych ładunków opartych na języku JavaScript.

Po aktywacji złośliwe oprogramowanie jest w stanie:

- Usuwanie i wstrzykiwanie nagłówków HTTP osłabienie zasad bezpieczeństwa sieci (np. CSP, HSTS).

- Przejęcie ruchu afiliacyjnego do zarabiania.

- Wstrzykiwanie ramek iframe i skryptów do oszustw związanych z kliknięciami i śledzenia użytkowników.

- Programowe rozwiązywanie CAPTCHA i wstrzykiwanie dodatkowych złośliwych skryptów w celu rozszerzenia kontroli.

Cechy te wskazują, że kampania jest nie tylko motywowana finansowo, ale także dojrzała technicznie, kładąc nacisk na anonimowość operacyjną i długotrwałość.

Infrastruktura i atrybucja zagrożeń

Infrastruktura odkryta przez Koi Security była powiązana z 17 rozszerzeniami Firefoksa, które miały podobne wzorce zaciemniania, zachowania C2 i strategie opóźnionego wykonywania. Nasze zautomatyzowane laboratorium złośliwego oprogramowania dla rozszerzeń potwierdziło, że ta sama infrastruktura atakującego była również wykorzystywana do dystrybucji rozszerzeń w Sklep z dodatkami do Google Chrome i Microsoft EdgeNasza analiza pokazuje kampanię pochodzi z przeglądarki Microsoft Edge, z późniejszym rozszerzeniem na Firefox i Chrome.

Rysunek 1. Przesyłanie GhostPoster do sklepów z rozszerzeniami przeglądarek

Kluczowe wnioski:

- 17 potwierdzonych przedłużeń, z nakładającą się infrastrukturą i wspólnymi wzorcami ładowania.

- Ponad 840 000 dodatkowych instalacji łącznie w przeglądarkach Firefox, Chrome i Edge.

- Złośliwa obecność sięgająca 2020 r., co wskazuje na długoterminowy sukces operacyjny, omijając wszystkie główne kontrole bezpieczeństwa przeglądarek.

- Warianty wykorzystujące alternatywne mechanizmy dostarczania, co sugeruje ciągłe eksperymentowanie i adaptację.

Rozszerzona analiza wariantów: przygotowanie ładunku w oparciu o skrypt

Oprócz wcześniej zidentyfikowanych rozszerzeń zaobserwowaliśmy bardziej wyrafinowaną i wymijającą odmianę powiązaną z tą samą kampanią, która sama w sobie odpowiadała za 3,822 instalacje.

Rysunek 2. Rozszerzenie przeglądarki Firefox dostępne do pobrania w sklepie.

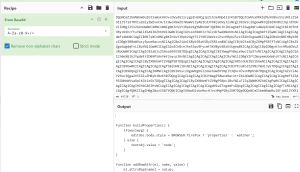

W tej iteracji złośliwa logika jest osadzona w skrypcie tła i wykorzystuje plik obrazu dołączony do rozszerzenia jako ukryty kontener danych. W czasie wykonywania skrypt tła pobiera obraz i skanuje jego surową sekwencję bajtów w poszukiwaniu separatora. [62,62,62,62] – odpowiadający ciągowi ASCII '>>>>'Wszystkie dane występujące po tym znaczniku są dekodowane jako tekst i trwale zapisywane w chrome.storage.local pod kluczem instlogo.

Rysunek 3. Odczytywanie zawartości .png, dekodowanie i zapisywanie w pamięci lokalnej.

Zapisane dane są później pobierane, dekodowane algorytmem Base64 i dynamicznie wykonywane jako dodatkowy ładunek JavaScript.

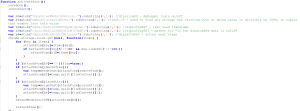

Rysunek 4. Zdekodowany plik .png.

Ten dodatkowy skrypt wprowadza dalsze mechanizmy unikania, uśpiony na około pięć dni przed zainicjowaniem aktywności sieciowej. Po aktywacji pobiera zawartość ze zdalnego serwera i wyodrębnia dane dostarczone przez serwer, zapisane jako… Klucze zakodowane w standardzie Base64i wykonuje zdekodowaną zawartość, umożliwiając bieżącą aktualizację danych i rozszerzoną kontrolę.

Rysunek 5. Ładunek PNG – odczyt z pamięci lokalnej i dekodowanie następnego etapu.

Ten etapowy przebieg realizacji wyraźnie pokazuje ewolucję w kierunku dłuższego okresu uśpienia, modułowości i odporności na zarówno statyczne, jak i behawioralne mechanizmy wykrywania.

Trwałość po usunięciu

Chociaż Mozilla i Microsoft usunęły znane złośliwe rozszerzenia ze swoich sklepów, rozszerzenia już zainstalowane w systemach użytkowników pozostają aktywne chyba że użytkownik wyraźnie je usunie. Ta trwałość podkreśla ograniczenia zamykania sklepów jako strategii powstrzymywania, szczególnie w przypadku złośliwego oprogramowania wykorzystującego opóźnioną aktywację i modułowe dostarczanie danych.

IOCs

| ID | Imię i nazwisko | Instaluje |

| maiackahflfnegibhinjhpbgeoldeklb |

Clipper zrzutów ekranu stron |

86 |

| kjkhljbbodkfgbfnhjfdchkjacdhmeaf |

Pełny zrzut ekranu |

2,000 |

| ielbkcjohpgmjhoiadncabphkglejgih |

Konwertuj wszystko |

17,171 |

| obocpangfamkffjllmcfnieeoacoheda |

Przetłumacz zaznaczony tekst za pomocą Google |

159,645 |

| dhnibdhcanplpdkcljgmfhbipehkgdkk |

Pobierz z YouTube |

11,458 |

| gmciomcaholgmklbfangdjkneihfkddd |

Kanał RSS |

2,781 |

| fbobegkkdmmcnmoplkgdmfhdlkjfelnb |

Blokada reklam Ultimate |

48,078 |

| onlofoccaenllpjmalbnilfacjmcfhfk |

AdBlocker |

10,155 |

| bmmchpeggdipgcobjbkcjiifgjdaodng |

Wzmacniacz koloru |

712 |

| knoibjinlbaolannjalfdjiloaadnknj |

Pływający odtwarzacz – tryb PiP |

40,824 |

| jihipmfmicjjpbpmoceapfjmigmemfam |

Jeden klucz do tłumaczenia |

10,785 |

| ajbkmeegjnmaggkhmibgckapjkohajim |

Fajny kursor |

2,254 |

| fcoongackakfdmiincikmjgkedcgjkdp |

Tłumacz Google po kliknięciu prawym przyciskiem myszy |

522,398 |

| fmchencccolmmgjmaahfhpglemdcjfll |

Przetłumacz zaznaczony tekst za pomocą prawego przycisku myszy |

283 |

| historia cen Amazon |

Historia cen Amazon |

1,197 |

zapisz obraz na Pintereście |

Zapisz obraz na Pintereście po kliknięciu prawym przyciskiem myszy |

6,517 |

pobieranie z instagramu |

Pobieranie z Instagrama |

3,807 |

TTP

| Taktyka | Technika |

| Unikanie obrony | LX7.011 (T1036) – Maskarada |

| Unikanie obrony | LX7.003 (T1140) – Zaciemnianie/odciemnianie kodu |

| Unikanie obrony | LX7.004 (T1678) – Opóźnienie wykonania |

| Unikanie obrony | LX7.005 – Unikaj kontroli po stronie serwera |

| odkrycie | LX9.005 (T1217) – Odkrywanie informacji w przeglądarce |

Zalecenia

Specjaliści ds. bezpieczeństwa, osoby odpowiedzialne za obronę przedsiębiorstw i twórcy przeglądarek powinni podjąć następujące działania:

- Rozszerzenia audytu w środowiskach zarządzanych, zwłaszcza tych zainstalowanych poza kontrolą zasad.

- Rozmieścić technologie monitorowania rozszerzeń oparte na zachowaniu w celu wykrywania nieautoryzowanej aktywności sieciowej lub podejrzanych manipulacji DOM.