Francis Odum o jednej warstwie, której wciąż brakuje Twojemu stosowi zabezpieczeń

95% organizacji zgłasza ataki za pośrednictwem przeglądarki.

Większość nie ma planu, jak ich powstrzymać.

To nie jest statystyka bez znaczenia. To sygnał, że strategie bezpieczeństwa nie są dostosowane do miejsca, w którym faktycznie wykonywana jest praca i na jakie ryzyko jest narażone.

Dziś przeglądarka jest miejscem, gdzie przesyłane są dane. Tam, gdzie zapadają decyzje. Tam, gdzie ukrywają się atakujący.

Dlaczego więc większość pakietów zabezpieczeń zatrzymuje się tuż przed nim?

In Przewodnik po dojrzałości przeglądarki Secure Enterprise: ochrona ostatniej mili ryzyka przedsiębiorstwa, strateg ds. cyberbezpieczeństwa Franciszek Odum wprowadza praktyczny model ostatecznego zabezpieczenia przeglądarki, najbardziej zaniedbywanej warstwy w przedsiębiorstwie.

Twoja przeglądarka to jedyne miejsce, którego Twój stos nie widzi

Zacznijmy od liczby, która na nowo ujmie cały problem: 85% współczesnych działań roboczych wykonujemy w przeglądarce. Oznacza to, że każde logowanie, każdy dokument, każdy panel, każdy monit GenAI, każdy poufny szczegół klienta — wszystko to można uzyskać i edytować w przeglądarce.

I jeszcze:

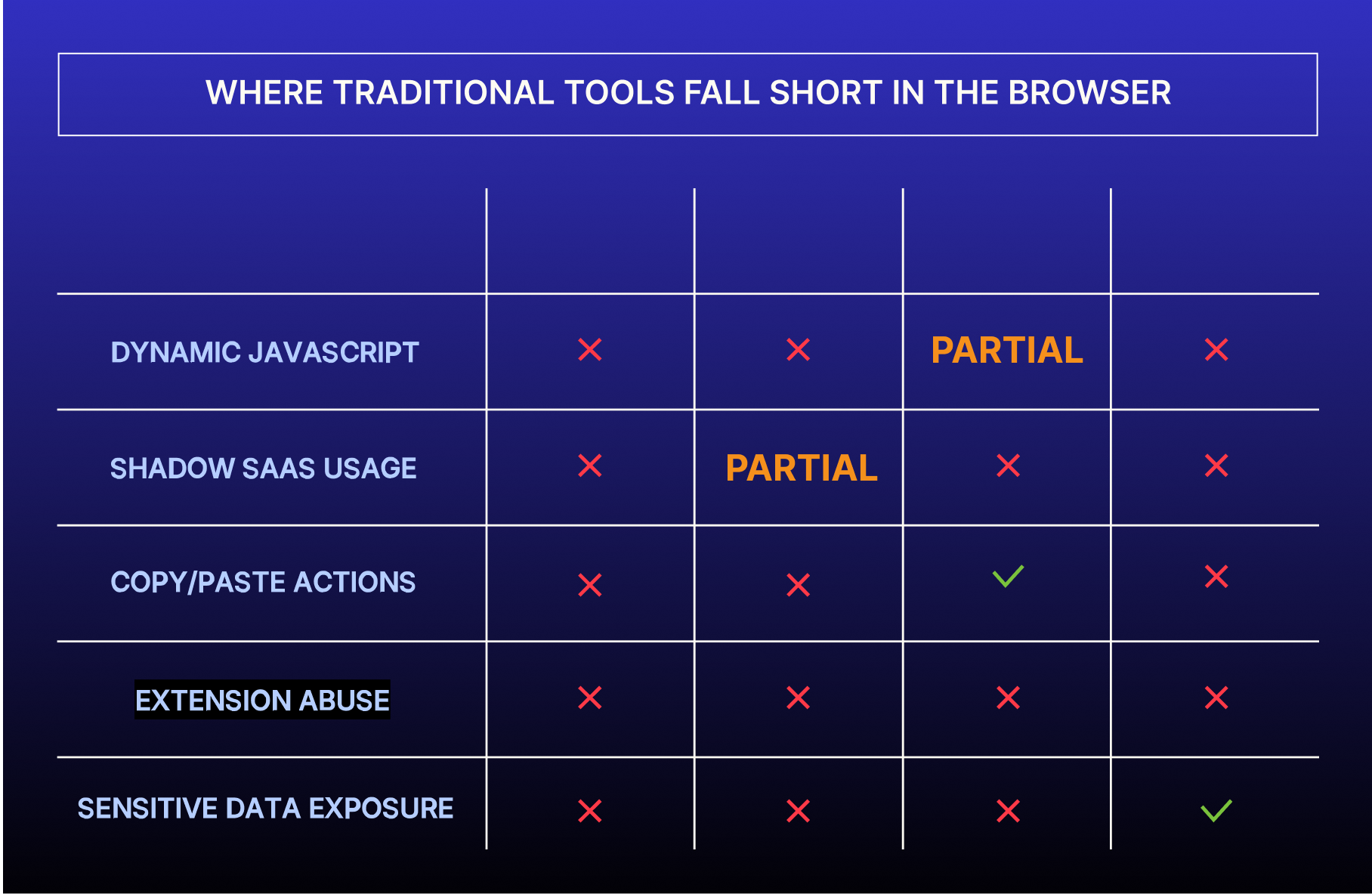

- EDR monitoruje system operacyjny, a nie DOM.

- CASB widzi tylko zatwierdzone aplikacje, a nie te, które są naprawdę używane.

- DLP nie można kontrolować kopiowania/wklejania ani naciśnięć klawiszy w przeglądarce.

- SWG blokuj znane złe domeny, nie dynamiczny SaaS, nie rozszerzenia, nie narzędzia GenAI.

Efekt?

Prawdziwe ryzyko korporacyjne – bezplikowe, szybkie i generowane przez użytkownika – pozostaje całkowicie niewykryte. Aż do momentu, gdy jest za późno.

Widzieliśmy to na własne oczy: dane osobowe wklejane do chatbota opartego na sztucznej inteligencji, pliki firmowe przesyłane na konta osobiste, pliki cookie uwierzytelniające wykradzione przez rozszerzenia. A wszystko to niewidoczne dla stosu, który miał „widzieć wszystko”.

Przewodnik, który w końcu daje CISO sposób na rozwiązanie problemu

Francisa Oduma Przewodnik po dojrzałości bezpiecznej przeglądarki korporacyjnej oferuje coś, czego zespoły ds. bezpieczeństwa rozpaczliwie potrzebują: ramy.

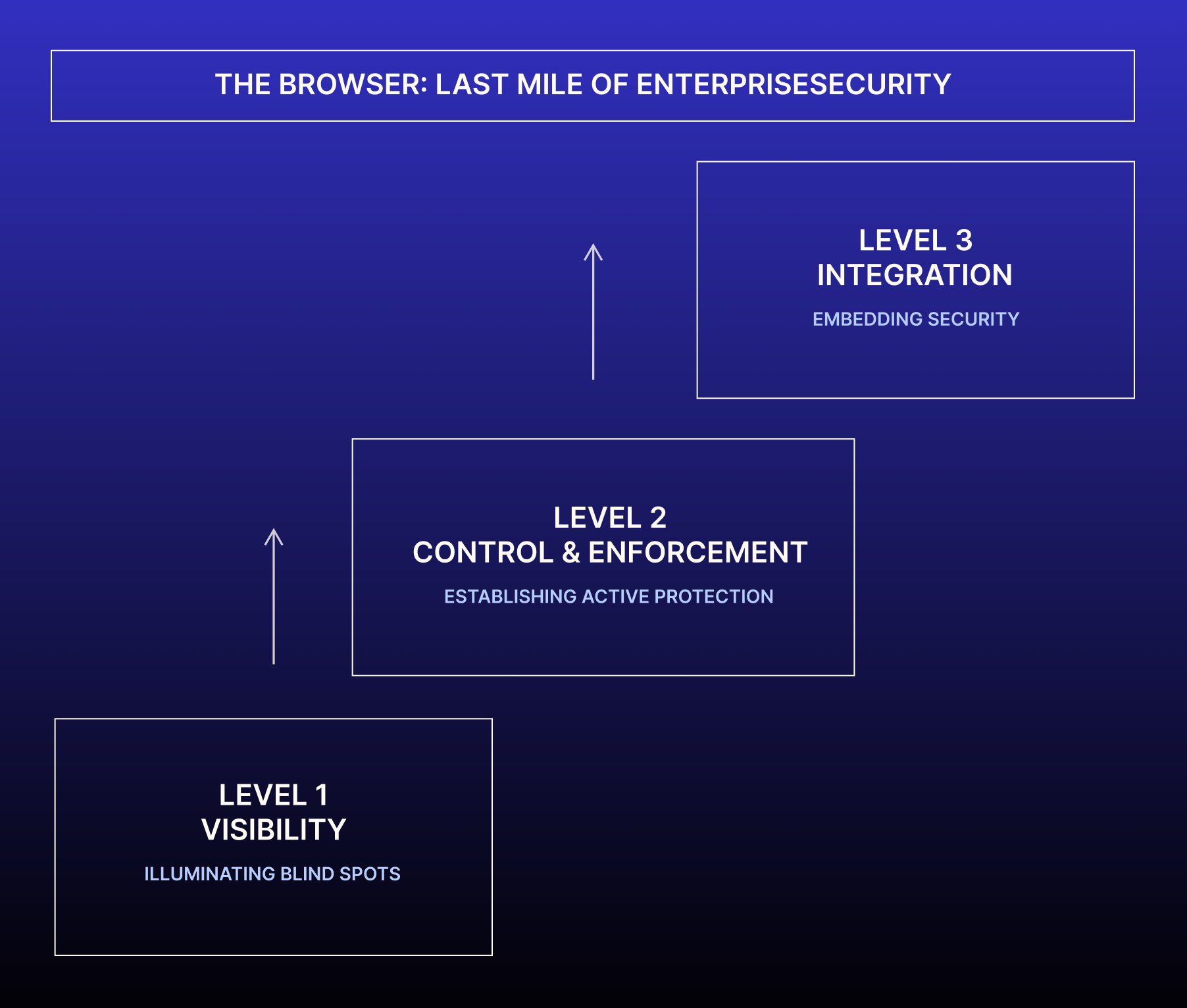

Model przedstawia zarys trzy etapy dojrzałości warstwy przeglądarki, z których każdy opiera się na obserwowalnych wyzwaniach i jest dostosowany do rzeczywistych warunków.

Etap 1: Widoczność

Wszystko zaczyna się od pozornie prostego pytania: Czy w ogóle wiesz, co dzieje się w Twojej przeglądarce?

Dla większości organizacji odpowiedź brzmi: nie.

Nie wiedzą, jakie rozszerzenia są zainstalowane, do których narzędzi SaaS uzyskiwany jest dostęp, gdzie wklejane lub przesyłane są poufne dane ani czy przeglądarka działa na urządzeniu firmowym czy niezarządzanym.

Etap 1 polega na uczynieniu tego, co niewidzialne, widzialnym.

Obejmuje to:

- Inwentaryzacja typów i wersji przeglądarek

- Rejestrowanie danych telemetrycznych w przeglądarce (nie tylko rejestrów ruchu)

- Sprawdzanie, co użytkownicy kopiują, wklejają i przesyłają

- Ujawnianie wykorzystania oprogramowania typu shadow SaaS i GenAI przed ujawnieniem

Często słyszymy od zespołów, które uważają, że mają już taką widoczność dzięki CASB lub SWG. Jednak te narzędzia nie zostały zaprojektowane dla samej przeglądarki. Działają wokół niej, a nie w jej obrębie.

Na tym etapie zaczyna się dojrzałość i większość zespołów ds. bezpieczeństwa w końcu zdaje sobie sprawę, jak głęboka jest ta luka.

Etap 2: Kontrola i egzekwowanie

Gdy już dostrzeżesz ryzyko, następne pytanie brzmi: Czy możesz to zatrzymać?

Na tym etapie nacisk przesuwa się na aktywne zarządzanie zachowaniami przeglądarki, nie zmieniając jej w strefę martwą pod względem produktywności.

W przewodniku opisano kluczowe strategie egzekwowania prawa, takie jak:

- Blokowanie przesyłania/pobierania między określonymi aplikacjami i niezaufanymi miejscami docelowymi

- Kontrolowanie lub usuwanie ryzykownych rozszerzeń przeglądarki

- Wymuszanie reguł sesji uwzględniających tożsamość (np. blokowanie dostępu do osobistej poczty Gmail na karcie firmowej)

- Przechwytywanie kopiowania/wklejania poufnych danych

- Wyświetlanie użytkownikom ostrzeżeń w czasie rzeczywistym przed podjęciem ryzykownych działań

Kluczowe jest tu wyczucie czasu. Większość tradycyjnych elementów sterujących działa po zdarzenie następujące po wysłaniu pliku, po ujawnieniu danych.

Wymuszanie działania natywnego dla przeglądarki oznacza zatrzymanie działania W tym momencie. Przed wklejeniem. Przed przesłaniem. Przed naruszeniem.

Tu właśnie gra się zmienia.

Etap 3: Integracja i użyteczność

To tutaj bezpieczeństwo staje się dojrzałe, użyteczne i trwałe.

Na tym etapie mechanizmy kontroli na poziomie przeglądarki nie są już odizolowane. Są one wykorzystywane w systemach SIEM, XDR, IAM i ZTNA. Mają wpływ na oceny ryzyka i uruchamiają automatyczną reakcję na incydenty. Obsługują podwójne profile, oddzielając przeglądanie prywatne od służbowego. Obejmują one podwykonawców, urządzenia niezarządzane i użytkowników zewnętrznych, na dużą skalę.

Co najważniejsze, robią to wszystko, nie spowalniając ludzi.

W LayerX widzieliśmy, jak najbardziej skuteczne zespoły traktują przeglądarkę jak płaszczyznę sterowania, a nie czarną skrzynkę. Czynią ją częścią swojej szerszej architektury bezpieczeństwa, a nie dodatkiem.

I to działa.

Obserwowaliśmy firmy wykrywające i blokujące wycieki komunikatów GenAI w czasie rzeczywistym. Zapobiegaliśmy gromadzeniu danych uwierzytelniających przez złośliwe rozszerzenia. Blokowaliśmy nieautoryzowane korzystanie z aplikacji, a wszystko to bez zakłócania procesów.

GenAI: Test wytrzymałości na ostatniej mili

Jeśli ryzyko związane z przeglądarką nie było oczywiste, GenAI sprawiło, że stało się ono nieuniknione.

Pracownicy wklejają dane klientów, kod źródłowy i plany strategiczne do systemów LLM, takich jak ChatGPT i Bard, bez żadnej polityki, ochrony, a nawet świadomości.

Według przewodnika 65% organizacji nie ma żadnej kontroli nad tym, jakie dane trafiają do narzędzi GenAI. A ponieważ monity wyglądają jak naciśnięcia klawiszy, a nie pliki, tradycyjne rozwiązania DLP nie są w stanie ich zatrzymać. Monity to w zasadzie nieautoryzowane wywołania API, bez śladu audytu.

Oznacza to, że GenAI to nie tylko ryzyko. To załamanie widoczności. A przeglądarka jest jedynym logicznym punktem egzekwowania.

Model dojrzałości zajmuje się tym zagadnieniem wprost, pokazując dokładnie, jak wykrywać i powstrzymywać ryzykowne interakcje GenAI w momencie użytkowania, a nie dopiero po usunięciu danych.

Co sprawia, że ten model działa

To, co nam się podoba w tym przewodniku, to to, że nie jest teoretyczny. Jest praktyczny.

Daje zespołom:

- Przejrzyste wskaźniki pozwalające na ocenę aktualnej sytuacji

- Taktyki szybkich zwycięstw (np. telemetria w trybie audytu, wykrywanie rozszerzeń)

- Etapowa mapa drogowa prowadząca do osiągnięcia pełnej dojrzałości

- Wskazówki dotyczące wdrażania uwzględniające zarządzanie zmianą i dostosowanie do interesariuszy

A co może najważniejsze, nie wymaga od Ciebie rozbiórki i zastąpienia tego, co już zbudowałeś.

Nie musisz rezygnować ze strategii wdrożenia SSE ani DLP. Wystarczy, że rozszerzysz je na tę jedną warstwę, której nie widzą.

Nowa warstwa sterowania

Uważamy, że niniejszy przewodnik powinien być lekturą obowiązkową dla każdego CISO, który na celowniku ma kwestie związane z SaaS, BYOD lub GenAI.

Potwierdza to, co widzieliśmy na pierwszej linii frontu: przeglądarka nie jest już tylko miejscem pracy. To miejsce, w którym zaczyna się ujawnianie danych. A jeśli kontrola nie obejmuje tej warstwy, program bezpieczeństwa zatrzymuje się o krok za wcześnie.

Niezależnie od tego, czy dopiero zaczynasz audytować rozszerzenia, czy też pracujesz nad pełnym egzekwowaniem zasad natywnych dla przeglądarki, te ramy pomogą Ci robić to strategicznie i informować kadrę zarządzającą o postępach.

Nie możesz zabezpieczyć tego, czego nie widzisz

Architektura bezpieczeństwa ewoluowała, aby chronić miejsce przechowywania danych. Aby jednak chronić miejsca ich przemieszczania, kopiowania, wklejania, monitowania i przesyłania, musimy przemyśleć na nowo ostatnią milę.

Ten przewodnik pokazuje jak to zrobić.

Pobierz przewodnik po dojrzałości przeglądarki Secure Enterprise Browser