Analitycy bezpieczeństwa LayerX odkryli kampanię obejmującą co najmniej 12 powiązanych ze sobą rozszerzeń przeglądarki, które podszywają się pod programy do pobierania filmów z TikToka, ale w rzeczywistości śledzą aktywność użytkowników i gromadzą dane. Rozszerzenia mają wspólną bazę kodu i wszystkie są klonami lub nieznacznie zmodyfikowanymi wersjami, co wskazuje na to, że jest to długotrwała i uporczywa kampania prowadzona przez tych samych cyberprzestępców.

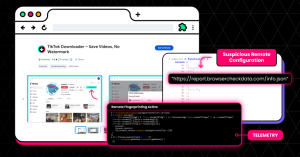

Rozszerzenia implementują również mechanizm dynamicznej konfiguracji zdalnej, który pozwala im ominąć procesy weryfikacji w sklepach internetowych. Dzięki temu złośliwe rozszerzenia mogą modyfikować swoje zachowanie i funkcjonalność po instalacji, bez wiedzy użytkowników ani sklepów internetowych. Według badań LayerX, rozszerzenia zazwyczaj działają legalnie przez 6–12 miesięcy, zanim wprowadzą złośliwe funkcje.

W rezultacie, nawet jeśli niektóre z tych rozszerzeń zostaną oznaczone i usunięte, łatwo jest utworzyć nowe klony i przesłać je do sklepów z rozszerzeniami. Niektóre z nich pojawiły się nawet jako „Polecane” w sklepach z rozszerzeniami, zwiększając ich zasięg i zaufanie użytkowników.

Do tej pory w ramach tej kampanii naruszono bezpieczeństwo ponad 130 000 użytkowników.

Szczegóły rozszerzone:

W sklepach Chrome i Microsoft Edge zidentyfikowano kampanię na dużą skalę, obejmującą co najmniej 12 rozszerzeń przeglądarki podszywających się pod programy do pobierania filmów z TikToka. Chociaż rozszerzenia te zapewniają obiecaną funkcjonalność (pobieranie filmów z TikToka, często bez znaków wodnych), jednocześnie wdrażają ukryte śledzenie, funkcje zdalnej konfiguracji i mechanizmy gromadzenia danych.

Kampania wywarła wpływ na ponad użytkownicy 130,000, z około 12,500 XNUMX aktywnych instalacji w momencie analizy. Wszystkie próbki należą do rodzina o pojedynczym kodzie, co wskazuje na skoordynowaną operację wykorzystującą klonowane, przemianowane i nieznacznie zmodyfikowane rozszerzenia w celu maksymalizacji zasięgu i trwałości.

Oprócz obaw dotyczących prywatności, korzystanie z punkty końcowe zdalnej konfiguracji wprowadza poważne zagrożenie bezpieczeństwa, umożliwiając zmiany w zachowaniu po instalacji, które omijają mechanizmy weryfikacji rynkowej.

Na wynos

- Działał jeden aktor 12+ rozszerzeń ze wspólną bazą kodu

- O 130 tys. użytkowników objętych zmianami, ~12.5 tys. nadal aktywnych

- Używane rozszerzenia konfiguracja zdalna ominąć recenzję sklepu

- Zebrane dane odcisku palca o wysokiej entropii (w tym stan baterii)

- Wielu było dostępne w oficjalnych sklepach, zwiększając zaufanie i zasięg

Struktura i wpływ kampanii

Ta kampania kwitnie powtórzenie i wariacja.

Zamiast tworzyć nowe narzędzia od podstaw, operator utrzymuje podstawową architekturę rozszerzeń i tworzy wiele wersji:

- Niektóre są niemal identycznymi klonami

- Inne są lekko przebrandowane

- Nieliczni wprowadzają stopniowe zmiany lub nową infrastrukturę

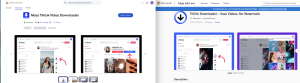

Na zewnątrz wyglądają jak osobne produkty: TikTok Video Downloader, „Mass TikTok Downloader”, „No Watermark Saver”. W rzeczywistości są takie same.

Warto zauważyć, że wiele z tych rozszerzeń miało w sklepie etykietę „Polecane”, co jest wskaźnikiem zwykle kojarzonym ze sprawdzonymi, wysokiej jakości rozszerzeniami. Znacznie zwiększyło to zaufanie użytkowników i ich akceptację, pomimo związanego z nimi ryzyka.

To tworzy odporny ekosystemGdy jedno rozszerzenie zostanie oznaczone lub usunięte, inne pozostają aktywne. Nowe rozszerzenia można szybko przesłać, często z tymi samymi zrzutami ekranu, opisami i funkcjonalnościami.

Rezultatem jest cykl ciągły:

- Prześlij czyste lub minimalnie podejrzane rozszerzenie

- Zdobądź użytkowników i zaufanie

- Wprowadź dodatkowe możliwości za pomocą aktualizacji

- Zostań częściowo usunięty lub oznaczony

- Ponowne pojawienie się pod nowymi tożsamościami

To nie jest zwykła kampania złośliwego oprogramowania – to model operacyjnygdzie trwałość osiąga się poprzez duplikację, zmianę marki i szybkie ponowne wdrażanie.

Rysunek 1. Cykl życia rozszerzenia ilustrujący model operacyjny „whack-a-mole”

Przegląd techniczny

Wszystkie rozszerzenia mają spójny charakter Manifest V3 (MV3) architektura, z niemal identycznymi uprawnieniami i uprawnieniami hosta. Warto zauważyć, że wiele z tych rozszerzeń miało w sklepie etykietę „Polecane”. To oznaczenie jest zazwyczaj kojarzone ze sprawdzonymi, wysokiej jakości rozszerzeniami i jest wyraźnie widoczne dla użytkowników jako znak zaufania. W rezultacie znacznie zmniejsza podejrzenia użytkowników i zwiększa prawdopodobieństwo instalacji, nawet jeśli rozszerzenie bazowe ma taki sam kod i sposób działania jak mniej widoczne warianty.

Podobne zrzuty ekranu zamieszczono również na stronie rozszerzenia w sklepie.

Rysunek 2. Rozszerzenia w sklepach Google Chrome i Microsoft Edge

Chociaż wszystkie rozszerzenia zachowują swoje legalne możliwości, takie jak wyodrębnianie metadanych wideo TikTok i pobieranie filmów, obejmują one również zarówno zadeklarowane, jak i niezadeklarowane możliwości..

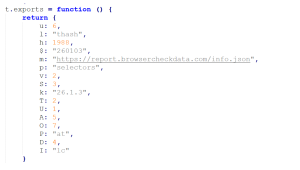

Zdalna konfiguracja

Rozszerzenia pobierają konfigurację z serwerów kontrolowanych przez atakujących. Pozwala to rozszerzeniom na:

- Natychmiastowa zmiana zachowania rozszerzenia

- Włączanie i wyłączanie funkcji

- Przekieruj aktywność sieciową

- Rozszerz gromadzenie danych

Odbieranie konfiguracji zdalnych oznacza, że zachowanie rozszerzenia jest nie jest zamocowany lub nie jest w pełni widocznyi można je było zmienić zdalnie w dowolnym momencie ominięcie recenzji sklepu i umożliwienie niewidocznych przepływów danych lub możliwości.

Rysunek 3. Struktura konfiguracji zdalnej

W próbkach zauważalny jest pewien wzór: opóźnione wstrzykiwanie zdolnościwprowadzono złośliwe funkcje 6–12 miesięcy po pierwszej publikacji, umożliwiając rozszerzeniom najpierw budowanie reputacji i unikanie wczesnej kontroli.

Odcisk palca użytkownika

Te rozszerzenia zbierają szczegółowe dane telemetryczne o użytkownikach, w tym częstotliwość korzystania z narzędzia, rodzaj treści, z którymi wchodzą w interakcję, oraz różne parametry urządzenia, takie jak język, strefa czasowa i agent użytkownika. Rejestrowany jest nawet stan baterii, co jest nietypowym, ale cennym sygnałem dla… odcisk palca urządzenia.

Rysunek 4. Odcisk palca użytkownika

Infrastruktura C&C i atrybucja zagrożeń

Cechą charakterystyczną tej kampanii jest jej zależność od zewnętrznych serwerów konfiguracyjnych. Zamiast sztywnych kodów, kilka wariantów pobiera pliki konfiguracyjne JSON z domen kontrolowanych przez atakujących:

- https://user.trafficreqort.com/data.json

- https://report.browsercheckdata.com/info.json

- https://check.qippin.com/config.json

- https://help.virtualbrowserer.com/rest.json

Niektóre z tych domen wykazują wyraźne oznaki oszustwa, w tym wzorce typosquattingu, takie jak „zapytanie o ruch" zamiast "raport o ruchu drogowym"Lub"tiktak" zamiast "TIK Tok.” Te subtelne nieścisłości są często wykorzystywane w celu uniknięcia pobieżnej kontroli, przy jednoczesnym zachowaniu pozorów wiarygodności.

Chociaż nie można wskazać bezpośredniego źródła problemu, spójność kodu, wzorców infrastruktury i zachowań operacyjnych wyraźnie wskazuje na to, że za winą stoi pojedynczy podmiot lub ściśle skoordynowana grupa.

Wniosek

Ta kampania ilustruje szerszą zmianę w sposobie, w jaki rozszerzenia przeglądarki mogą być nadużywane. Zamiast wdrażać jawnie złośliwy kod, operator wykorzystuje legalną funkcjonalność jako mechanizm dostarczania, umożliwiający długotrwały dostęp i kontrolę.

Prawdziwe ryzyko tkwi nie w tym, co rozszerzenia robią dzisiaj, ale w tym, co będą w stanie zrobić jutro. Zdalna konfiguracja przekształca je w elastyczne narzędzia, które mogą ewoluować po instalacji, a dostęp do uwierzytelnionych sesji i kontekstu przeglądania czyni je szczególnie cennymi w gromadzeniu danych i potencjalnym wykorzystaniu.

Nawet w obecnym stanie rozszerzenia te umożliwiają szczegółowe profilowanie użytkowników. Gromadzą informacje o wzorcach użytkowania, pobranych treściach, cechach urządzenia oraz danych środowiskowych, takich jak strefa czasowa i język. Łącznie tworzą one odcisk palca, który można wykorzystać do śledzenia użytkowników w różnych sesjach, a potencjalnie także w różnych usługach.

W najgorszym przypadku te same mechanizmy mogłyby zostać wykorzystane do szerszego wykradania danych, nadużywania uwierzytelnionych żądań lub integracji z większymi infrastrukturami proxy lub botnetami.

Szczególnie trudną do wykrycia kampanią jest jej model operacyjny:

- Wersje początkowe są czyste lub minimalnie podejrzane

- Zachowanie jest odroczone i kontrolowane zdalnie

- Każde rozszerzenie pojawia się jako niezależny produkt

- Sygnały zaufania do sklepu (takie jak odznaki „Polecane”) zmniejszają kontrolę użytkowników

Uwypukla to zasadniczą lukę w obecnych metodach ochrony: większość narzędzi zabezpieczających skupia się na walidacji w czasie instalacji, podczas gdy prawdziwe ryzyko pojawia się w czasie wykonywania.

Rozwiązanie tego problemu wymaga przejścia na ciągłe, oparte na zachowaniu monitorowanie funkcji rozszerzeń przeglądarki, które mogą wykrywać zmiany w aktywności sieciowej, interakcji z DOM i wykorzystaniu uprawnień po instalacji. Najnowsza technologia LayerX została zaprojektowana w celu wypełnienia tej luki poprzez zapewnienie wglądu w czasie rzeczywistym i egzekwowania zasad na poziomie przeglądarki, umożliwiając organizacjom identyfikację i blokowanie złośliwych zachowań rozszerzeń, nawet jeśli pochodzą one z pozornie legalnych lub wcześniej zaufanych rozszerzeń.

W tym modelu rozszerzenie przeglądarki nie jest już narzędziem statycznym, lecz żywym punktem zaczepienia, sterowanym zdalnie i rozwijającym się z czasem.

Wskaźniki zagrożenia (IOC)

Rozszerzenia

| ID | Imię i nazwisko | Instaluje | Przeglądarka | Status |

| injnjbcogjhcjhnhcbmlahgikemedbko | Pobieranie filmów z TikToka – zapisywanie filmów bez znaku wodnego | 3,000 | Google Chrome | Aktywna |

| ehdkeonoccndeagggbnolijnmmeohkbpf | Pobieranie filmów z TikToka – hurtowe oszczędzanie | 1,000 | Google Chrome | Aktywna |

| pfpijacnpangmkfdpgodlbokpkhpkeka | program do pobierania tiktok | 353 | Google Chrome | Aktywna |

| cfbgdmiobbicgjnaegnenlcgbdabkcli | Pobieranie filmów z TikToka – zapisywanie bez znaku wodnego | 4,000 | Google Chrome | Aktywna |

| mpalaahimeigibehbocnjipjfakekfia | Masowy program do pobierania filmów z TikToka | 77 | Microsoft Edge | Aktywna |

| kkhjihaeddnhknninbekkhaklnailngh | Pobieranie filmów z TikToka – zapisywanie bez znaku wodnego | 9 | Microsoft Edge | Aktywna |

| kbifpojhlkdoidmndacedmkbjopeekgl | Pobieranie filmów z TikToka – zapisywanie filmów bez znaku wodnego | 47 | Microsoft Edge | Aktywna |

| jacilgchggenbmgbfnehcegalhlgpnhf | Masowe wideo TikTok

Downloader |

4,000 | Google Chrome | Aktywna |

| oaceepljpkcbcgccnmlepeofkhplkbih | Masowy program do pobierania filmów z TikToka | 30,000 | Google Chrome | Usunięto |

| ilcjgmjecbhpgpipmkfkibjopafpbcag | Pobieranie filmów z TikToka – zapisywanie filmów bez znaku wodnego | 10,000 | Google Chrome | Usunięto |

| kmobjdioiclamniofdnngmafbhgcniok | TikTok Video Keeper | 60,000 | Google Chrome | Usunięto |

| cgnbfcoeopaehocfdnkkjecibafichje | Pobieranie wideo dla TikToka | 20,000 | Google Chrome | Usunięto |

domeny

trafficreqort.com

browsercheckdata.com

qippin.com

virtualbrowserer.com

E-maile

- [email chroniony]

- [email chroniony]

- [email chroniony]

- [email chroniony]

- [email chroniony]

- [email chroniony]

- [email chroniony]

- [email chroniony]

Taktyki, techniki i procedury (TTP)

| Taktyka | Technika |

| Rozpoznawczy | LX1.001(T1589) – Zbierz informacje o tożsamości |

| Rozpoznawczy | LX1.003 – Zbieranie danych o wzorcach |

| Wstępny dostęp | LX3.003 (T1199) – Zaufana relacja |

| Dostęp do poświadczeń | LX8.008 – Manipulowanie siecią |

| odkrycie | LX9.011 – Wykrywanie sprzętu |

Zalecenia

Specjaliści ds. bezpieczeństwa, osoby odpowiedzialne za obronę przedsiębiorstw i twórcy przeglądarek powinni podjąć następujące działania:

- Rozszerzenia audytu w zarządzanych środowiskach, zwłaszcza te zainstalowane poza kontrolą zasad.

- Należy stosować metody monitorowania środowiska wykonawczego, które koncentrują się na zachowaniu rozszerzeń po instalacji, zamiast polegać wyłącznie na walidacji rynkowej.

- Wdróż technologie monitorowania rozszerzeń oparte na zachowaniu, aby wykrywać nieautoryzowaną aktywność sieciową lub podejrzane manipulacje DOM.

- Wzmocnij monitorowanie i egzekwowanie zasad w czasie wykonywania, a nie tylko przegląd w czasie instalacji, aby wykrywać zmiany w zachowaniu po instalacji spowodowane przez infrastrukturę zaplecza.