Prejšnji mesec so raziskovalci na Varnost koijev objavil podrobno analizo zlonamerne razširitve za Firefox, ki so jo poimenovali GhostPoster – zlonamerna programska oprema, ki temelji na brskalniku in uporablja nenavaden in prikrit način dostave koristnih podatkov: steganografija znotraj datoteke ikon PNGTa inovativen pristop je zlonamerni programski opremi omogočil, da se je izognila tradicionalnim varnostnim pregledom razširitev in orodjem za statično analizo.

Po njihovi objavi je naša preiskava ugotovila 17 dodatnih razširitev povezane z isto infrastrukturo ter taktikami, tehnikami in postopki (TTP). Te razširitve so bile skupaj prenesene več kot 840,000-krat, nekateri pa ostajajo aktivni v divjini že do pet let.

Tehnični pregled: Večstopenjsko izogibanje in dostava koristnega tovora

Zlonamerna programska oprema GhostPoster uporablja večstopenjsko verigo okužb, zasnovano za prikritost in vztrajnost:

- Kodiranje koristnega tovoraZačetni nalagalnik je vdelan v binarne podatke ikone PNG razširitve.

- Ekstrakcija med izvajanjemOb namestitvi razširitev razčleni ikono, da izvleče skrite podatke, kar odstopa od tipične logike razširitve.

- Zakasnjena aktivacijaZlonamerna programska oprema zakasni izvajanje za 48 ure ali večin komunikacijo C2 sproži le pod določenimi pogoji.

- Pridobivanje koristnega tovoraIzvlečeni nalagalnik se poveže z oddaljenim strežnikom C2, da prenese dodatne koristne tovore, ki temeljijo na JavaScriptu.

Po aktivaciji je zlonamerna programska oprema sposobna:

- Odstranjevanje in vstavljanje glav HTTP oslabiti politike spletne varnosti (npr. CSP, HSTS).

- Ugrabitev partnerskega prometa za monetizacijo.

- Vstavljanje okvirjev iframe in skriptov za goljufije s kliki in sledenje uporabnikom.

- Programsko reševanje CAPTCHA in vbrizgavanje dodatnih zlonamernih skriptov za razširjen nadzor.

Te značilnosti kažejo, da kampanja ni le finančno motivirana, temveč tudi tehnično zrela, s poudarkom na operativni prikritosti in dolgoživosti.

Pripisovanje infrastrukture in groženj

Infrastruktura, ki jo je odkrila družba Koi Security, je bila povezana s 17 razširitvami za Firefox, ki imajo vse podobne vzorce zakrivanja, vedenje C2 in strategije zakasnjenega izvajanja. Naša avtomatizirana funkcija laboratorija za zlonamerno programsko opremo za razširitve je potrdila, da je bila ista infrastruktura akterjev grožnje uporabljena tudi za distribucijo razširitev na Trgovina z dodatki za Google Chrome in Microsoft EdgeNaša analiza kaže, da je kampanja izvira iz brskalnika Microsoft Edge, s kasnejšo razširitvijo na Firefox in Chrome.

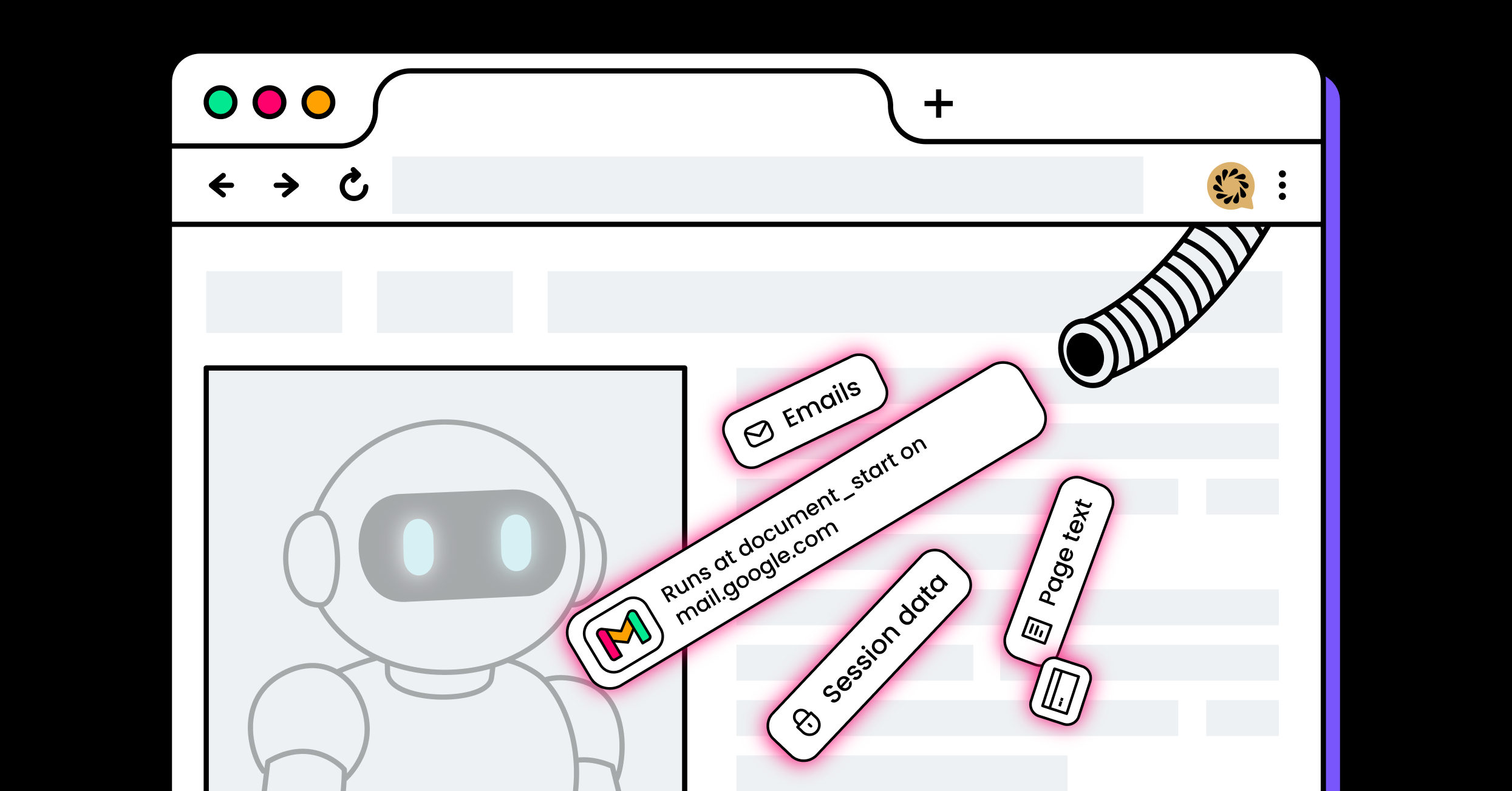

Slika 1. Nalaganje GhostPosterja v trgovine z razširitvami brskalnika

Ključne ugotovitve:

- 17 potrjenih podaljšanj, s prekrivanjem infrastrukture in skupnimi vzorci nalagalnikov.

- Več kot dodatnih 840,000 skupnih namestitev v brskalnikih Firefox, Chrome in Edge.

- Zlonamerna prisotnost, ki sega v leto 2020, kar kaže na dolgoročni operativni uspeh, saj je zaobšel vse varnostne preglede glavnih trgovin brskalnikov.

- Različice, ki uporabljajo alternativne mehanizme dostave, kar kaže na nenehno eksperimentiranje in prilagajanje.

Razširjena analiza variant: Razporeditev koristnega tovora na podlagi skriptov v ozadju

Poleg prej identificiranih razširitev smo opazili še bolj sofisticirano in izmikajočo se različico, povezano z isto kampanjo, ki je sama po sebi predstavljala 3,822 namestitev.

Slika 2. Razširitev za Firefox, ki je na voljo za prenos v trgovini.

V tej iteraciji je zlonamerna logika vdelana v skript v ozadju in izkorišča slikovno datoteko, ki je vgrajena v razširitev, kot prikrito posodo koristnega tovora. Med izvajanjem skript v ozadju pridobi sliko in pregleda njeno surovo zaporedje bajtov za ločilo. [62,62,62,62] – ustreza nizu ASCII '>>>>'Vsi podatki, ki sledijo tej označevalci, so dekodirani kot besedilo in trajno shranjeni v chrome.storage.local pod ključem instlogo.

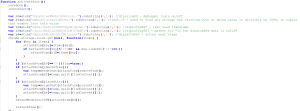

Slika 3. Branje vsebine .png, dekodiranje in shranjevanje v lokalni pomnilnik.

Shranjeni podatki se kasneje pridobijo, dekodirajo Base64 in dinamično izvedejo kot dodaten JavaScript koristni tovor.

Slika 4. Dekodirana datoteka .png.

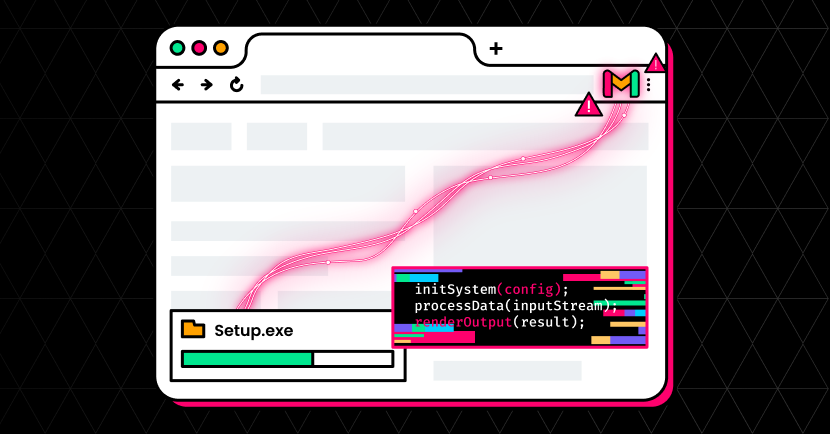

Ta sekundarni skript uvaja dodatno izogibanje tako, da približno pet dni miruje, preden začne omrežno aktivnost. Po aktivaciji pridobi vsebino z oddaljenega strežnika, izvleče podatke, ki jih posreduje strežnik in so shranjeni kot Ključi, kodirani v Base64in izvaja dekodirano vsebino, kar omogoča stalne posodobitve koristnega tovora in razširjen nadzor.

Slika 5. Png koristni tovor – branje iz lokalnega pomnilnika in dekodiranje naslednje faze.

Ta postopni potek izvajanja kaže jasen razvoj v smeri daljšega mirovanja, modularnosti in odpornosti proti statičnim in vedenjskim mehanizmom zaznavanja.

Vztrajnost po odstranitvi

Čeprav sta Mozilla in Microsoft odstranila znane zlonamerne razširitve iz svojih trgovin, razširitve, ki so že nameščene v uporabniških sistemih, ostanejo aktivne razen če jih uporabnik izrecno odstrani. Ta vztrajnost poudarja omejitve odstranitev trgovin kot strategije zadrževanja, zlasti za zlonamerno programsko opremo, ki uporablja zakasnjeno aktivacijo in modularno dostavo koristnega tovora.

IOC

| ID | Ime | Namesti |

| maiackahflfnegibhinjhpbgeoldeklb |

Rezalnik posnetkov strani |

86 |

| kjkhljbbodkfgbfnhjfdchkjacdhmeaf |

Posnetek celotne strani |

2,000 |

| ielbkcjohpgmjhoiadncabphkglejgih |

Pretvori vse |

17,171 |

| obocpangfamkffjllmcfnieeoacoheda |

Prevedi izbrano besedilo z Googlom |

159,645 |

| dhnibdhcanplpdkcljgmfhbipehkgdkk |

Prenos z YouTuba |

11,458 |

| gmciomcaholgmklbfangdjkneihfkddd |

RSS Feed |

2,781 |

| fbobegkkdmmcnmoplkgdmfhdlkjfelnb |

Blok oglasov Ultimate |

48,078 |

| onlofoccaenllpjmalbnilfacjmcfhfk |

AdBlocker |

10,155 |

| bmmchpeggdipgcobjbkcjiifgjdaodng |

Izboljševalec barv |

712 |

| knoibjinlbaolannjalfdjiloaadnknj |

Plavajoči predvajalnik – način PiP |

40,824 |

| jihipmfmicjjpbpmoceapfjmigmemfam |

Prevajanje z enim ključem |

10,785 |

| ajbkmeegjnmaggkhmibgckapjkohajim |

Kul kurzor |

2,254 |

| fcoongackakfdmiincikmjgkedcgjkdp |

Google Prevajalnik z desnim klikom |

522,398 |

| fmchencccolmmgjmaahfhpglemdcjfll |

Prevedi izbrano besedilo z desnim klikom |

283 |

| zgodovina-cen-na-amazonu |

Zgodovina cen na Amazonu |

1,197 |

shrani-sliko-na-pinterest |

Shrani sliko na Pinterest z desnim klikom |

6,517 |

prenos-z-instagrama |

instagram downloader |

3,807 |

TTP-ji

| Taktika | Tehnika |

| Izmikanje obrambi | LX7.011 (T1036) – Pretvarjanje |

| Izmikanje obrambi | LX7.003 (T1140) – Zakrivanje/razkrivanje kode |

| Izmikanje obrambi | LX7.004 (T1678) – Zakasnitev izvedbe |

| Izmikanje obrambi | LX7.005 – Izogibajte se preverjanjem na strani strežnika |

| Discovery | LX9.005 (T1217) – Odkrivanje informacij v brskalniku |

Priporočila

Varnostni strokovnjaki, zagovorniki podjetij in razvijalci brskalnikov bi morali ukrepati naslednje:

- Razširitve revizije znotraj upravljanih okolij, zlasti tistih, ki so nameščena zunaj nadzora pravilnikov.

- uvajanje tehnologije za spremljanje razširitev na podlagi vedenja za odkrivanje nepooblaščene omrežne dejavnosti ali sumljivih manipulacij DOM-a.