Izolacija brskalnika je varnostni pristop, ki uporabnike ščiti pred spletnimi grožnjami tako, da loči brskanje od končnih točk in poslovnih omrežij. To se doseže z nalaganjem in preverjanjem kode spletnega mesta v izoliranem okolju, še preden doseže uporabnikov brskalnik. Ta članek pojasnjuje, kako deluje izolacija brskalnika, grožnje, ki jih blaži, in njeno vlogo v razvijajočem se okolju groženj.

Tržna krajina izolacije brskalnikov za leto 2026

Leta 2026 je izolacija brskalnikov na razpotju. Naraščajoče število lažnega predstavljanja, zlonamernega oglaševanja in spletnih napadov ničelnega dne, skupaj s hibridnim delom in okolji, ki temeljijo na SaaS, ohranja izolacijo pomembno. Vendar pa kompromisi v zmogljivosti, trenje med uporabniki in omejeni nadzor, ki upošteva podatke, organizacije silijo k bolj brskalniku prirojenim varnostnim modelom, ki upoštevajo kontekst in presegajo čisto izolacijo.

Najbolj spregledano varnostno tveganje na sodobnem delovnem mestu

Ena izmed najbolj spregledanih groženj varnosti podjetja je nekaj, kar zaposleni porabijo 40 % svojih budnih ur početje. Z organizacijami, ki uživajo prednosti vse bolj hibridne delovne sile, jih je preveč naredilo ta ključni nadzor nad tem, kako uporabniki in zaposleni komunicirajo z zunanjimi sistemi. Brskanje po spletu je povezano s precejšnjim, pogosto prezrtim tveganjem.

Ko obiščete spletno stran ali aplikacijo, brskalnik vaše naprave naloži kodo z oddaljenega strežnika. Z vidika ničelnega zaupanja domneva o legitimnosti tega strežnika vzbuja resne pomisleke. Tradicionalna zaščita brskalnika, kot je npr Varni spletni prehodi (SWG) osredotočen na poskus preverjanja spletne strani prek vnaprej sestavljenega seznama sumljivih povezav; ta pristop brez konteksta je oviral pristne zahteve in pogosto popolnoma zgrešil nove napade.

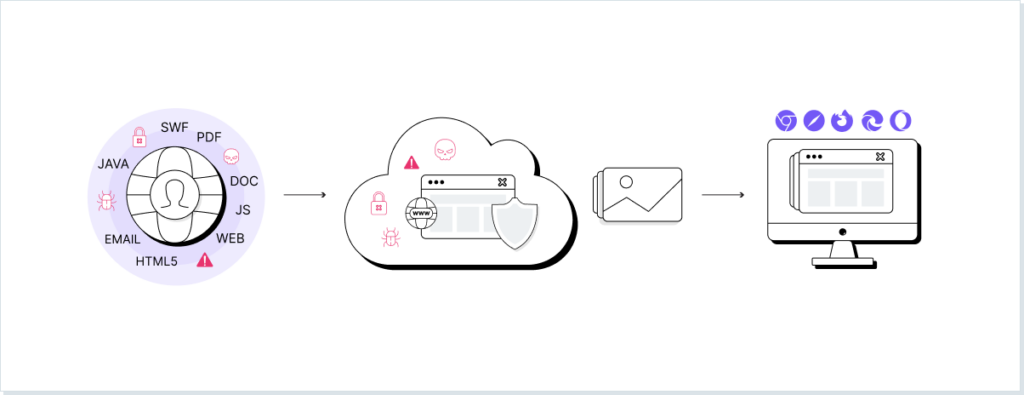

Pred desetletjem tehnike, kot je oddaljena izolacija brskalnika so bili predstavljeni kot naslednja generacija zaščite brskalnika. Izolacija oddaljenega brskalnika naredi to, da naloži in preveri kodo spletnega mesta, preden doseže brskalnik. Ta pristop, ki ponuja več kontekstualne zaščite, fizično izolira napravo od trdo kodiranih groženj.

Spodaj si podrobneje ogledamo grožnje, pred katerimi ščiti izolacija brskalnika, in zakaj jo organizacije uporabljajo. Sprašujemo se, ali ponuja ustrezno zaščito v razvijajočem se okolju groženj, ki zahteva brezhibno varnost za celotno organizacijo, in pregled sodobnejših in učinkovitejših varnostnih tehnologij za soočanje s tveganji brskanja.

Pred katerimi grožnjami ščiti izolacija brskalnika?

Izolacija brskalnika ščiti pred oportunističnimi varnostnimi dogodki. Spodaj je navedenih 6 glavnih ranljivosti, s katerimi se soočajo nezaščiteni končni uporabniki:

- Zlonamerno oglaševanje. Ta napad se osredotoča na zakonita oglaševalska omrežja. Pravim operaterjem spletnega mesta – in njihovemu upravitelju oglasov tretje osebe – so ti oglasi videti povsem običajni. Vendar so kriminalci v te oglase vključili nekaj vrstic zlonamerne kode. Ko nezaščiten brskalnik naloži okuženo stran – kar je lahko kateri koli oglas na katerem koli mestu – se v vašo napravo naloži eno samo navodilo, ki jo poveže s strežnikom za ukaze in nadzor kriminalca. Od tu lahko strežnik C2 hitro in tiho prenese kar koli v ozadju.

- Drive-by prenosi. Ta široka kategorija napadov opisuje prikrit postopek namestitve zlonamerne programske opreme. Ne glede na to, ali preprosto nalagate spletno stran z nepopravljeno ranljivostjo brskalnika ali nameščate pristen kos programske opreme z zlonamerno programsko opremo, ki je vključena v nalagalnik, naključni prenosi izkoristijo vsak majhen spregled.

- Preusmerjanje napadov. Ko e-poštno sporočilo, ki oglašuje velike popuste pri blagovni znamki, prispe v nečiji nabiralnik, bo uporabnik, ki skrbi za varnost, premaknil miškin kazalec nad povezavo in preveril njegovo veljavnost. Ko vidijo URL, ki se začne z naslovom spletnega mesta blagovne znamke, domnevajo, da je vse v redu. Vendar URL-ji za preusmeritev omogočajo, da se spletno mesto napadalca pretihotapi na naslov, ki se najprej zdi zakonit. To tehniko so v treh mesecih med majem in julijem 7,000 odkrili v skoraj 3 lažnih e-poštnih sporočilih, ki so se predstavljala kot American Express in Snapchat.

- Click-jacking. Klasična ranljivost, ki uporabniku omogoča, da ga preslepijo, da klikne katero koli nenamerno povezavo. Veliko je lažnih gumbov za prenos in zapiranje oglasa, ki uporabnike zavedejo v ustvarjanje lažnih prihodkov od oglasov in celo sprožijo prenos zlonamerne programske opreme.

- Napadi brskalnika na poti. Napadalec na poti med strežnikom spletnega mesta in vašim brskalnikom lahko ukrade vaše piškotke ali izkoristi povezavo HTTP za zbiranje poverilnic za prijavo in celo spremeni spletno vsebino, ki si jo ogledujete.

- Skriptno izvajanje med spletnimi mesti: To vidi, da napadalec vstavi kodo v zakonito spletno mesto; obremenitev, za katero pade, ko žrtev naloži spletno stran. Podobno kot napad s preusmeritvijo, nekateri skripti med spletnimi mesti dodajo zlonamerno kodo na konec zaupanja vrednega URL-ja. Ko žrtvin spletni brskalnik to naloži, lahko napadalec ukrade poverilnice za prijavo in še več.

Kako deluje izolacija brskalnika?

Tehnologija izolacije brskalnika oddaljuje spletne strani od uporabnikovega brskalnika. To ima lahko več različnih oblik (glejte vrste izolacije brskalnika spodaj), vendar vse delujejo na isti splošni premisi. Prvič, dejavnosti brskanja po spletu potekajo v izoliranem okolju. To je lahko strežnik, ki ga nadzoruje in vzdržuje prodajalec v oblaku, ali peskovnik v računalniku končnega uporabnika. Od tam se vedenje brskanja prenese nazaj v uporabnikovo napravo, tako kot njegove zahtevane spletne strani (ali njihove simulacije). Ko uporabnik odda obrazec, zahteva prenos ali klikne povezavo, se zahteva najprej prenese v ta izoliran vsebnik, kjer se izvede in oceni za zlonamerno programsko opremo.

Uporabnik je na primer brskal po nedolžnem spletnem mestu, ki vsebuje informacije o prihajajočem dogodku v industriji. Vendar jim ni znano, da je oglaševalska kampanja usmerjena na točno to stran. Medtem ko nezaščiten uporabnik tvega samodejni prenos zlonamerne programske opreme, izolirani vsebnik ščiti uporabnika pred kakršnimi koli poskusi pošiljanja na neprepoznan ukazni in nadzorni strežnik ter popolnoma onemogoči napad. Ta strežnik ali peskovnik deluje na neobstojni osnovi in se ponastavi ali izbriše vsakič, ko uporabnik zapre sejo ali ko brskalnik počaka. To izniči tveganje skriptiranja med spletnimi mesti in drugih napadov, ki temeljijo na JavaScriptu, jih odstrani iz pomislekov posameznega zaposlenega in pomaga zapreti spletne brskalnike pred širšo površino napadov podjetja.

Zakaj organizacije uporabljajo izolacijo brskalnika?

Gartnerjeva nedavna raziskava je to pokazala 82 % vodilnih anketirancev v industriji v celotni finančni, kadrovski in pravni panogi bo še naprej podpiral delo na daljavo. Ker je tradicionalno varovanje perimetra zdaj razpršeno po stotinah različnih prostorov, spiralni stroški vdora podatkov dokazujejo potrebo po boljši zaščiti na daljavo.

Tradicionalna možnost zaščite pred spletno zlonamerno programsko opremo vključuje orodja, kot je varen spletni prehod (SWG). Ta varnostna rešitev omrežja deluje kot proxy med končnim uporabnikom in stranjo, s katero se poskuša povezati. Na žalost SWG-ji ne uspejo dinamično identificirati zlonamernih strani in jih zato zaščititi pred njimi v realnem času. Številni spletni posredniki in podobna orodja trpijo zaradi slepote konteksta seje brskanja, medtem ko manjkajo podrobnosti med pristnimi spletnimi cilji in zlonamernimi primerki. Širok nabor uporabljenih pristopov je povzročil, da so rešitve spletnih brskalnikov začele trpeti zaradi napihnjenosti tehnološkega nabora. Poleg tega lahko ti zapleteni pristopi še vedno zgrešijo izkoriščanja ničelnega dne, medtem ko uporabnike po nepotrebnem blokirajo na spletnih mestih in s tem zrušijo produktivnost.

Izolacija spletnega brskalnika oddalji notranja omrežja od kakršne koli grožnje. To olajša produktivnost zaposlenih – in njihovo varnost.

Vrste izolacije brskalnika

Obstajajo tri široke kategorije tehnik izolacije brskalnika.

#1. Oddaljena izolacija brskalnika

Oddaljena izolacija brskalnika je odvisna od brskalnega vedenja končnega uporabnika, ki se pretaka v izoliran strežnik v oblaku. Obstajajo tri različne oblike oddaljene izolacije, od katerih vsaka pošilja vsebino v uporabnikovo napravo v različnih oblikah. Prva je metoda 'potiskanja slikovnih pik'. To pomeni, da strežnik v oblaku naloži kodo spletne strani, medtem ko pretaka video ali zaporedne slike uporabnikovih dejavnosti brskanja v napravo končnega uporabnika.

Prepisovanje DOM pa na drugi strani vidi, da strežnik naloži spletno stran in jo nato aktivno prepiše, da odstrani zlonamerni HTML ali JavaScript. Ko je vsebina razglašena, se pošlje v napravo končnega uporabnika, da jo brskalnik drugič naloži in prikaže.

Končna metoda vključuje podoben postopek, pri katerem se spletna stran naloži na daljavo, vendar vsebina ni obsežno prepisana. Namesto tega prejme uporabnik predstavitev spletne strani v vektorski grafični obliki, potem ko je bila izvedena vsa koda.

V bistvu izolacija oddaljenega brskalnika skoraj vedno povzroči zakasnitev v procesu brskanja.

#2. Izolacija brskalnika na mestu uporabe

Izolacija brskalnika na mestu uporabe deluje na podoben način kot izolacija brskalnika na daljavo. Da bi zmanjšali zakasnitev, se oddaljeni strežnik v oblaku nadomesti s strežnikom, ki gostuje v notranjem omrežju organizacije.

Izolacija spletnega brskalnika se mora skoraj vedno zgoditi znotraj obstoječih postopkov požarnega zidu organizacije, namesto zunaj njega, kot se zgodi prek postopka oddaljene izolacije. Ta tehnika lahko dobro deluje v organizacijah z najvišjo stopnjo zasebnosti, vendar se ne uporablja tako dobro za oddaljeno delovno silo zaradi dragih zahtev glede strojne opreme strežnikov na mestu uporabe. Poleg tega, medtem ko so uporabniki varni, saj vedo, da njihovo brskanje ne bo razkrilo posameznih naprav, obstaja tveganje, da bo notranje omrežje prizadeto s posebno neprijetno grožnjo iz javnega interneta.

#3. Izolacija brskalnika na strani odjemalca

Izolacija brskalnika na strani odjemalca se drastično razlikuje od izolacije brskalnika na daljavo. Deluje pod istim etosom virtualizacije brskalnika in se ne zanaša na zunanji strežnik, ampak namesto tega deluje na sami napravi uporabnika. Vidik izolacije izhaja iz ene od dveh tehnik: virtualizacije ali peskovnika.

Virtualizacija opisuje postopek razdelitve enega računalnika na več – ločenih – virtualnih strojev. Tik pod operacijskim sistemom računalnika se nahaja hipervizor, ki ga je mogoče uporabiti za razdelitev virov strojne opreme med gostiteljsko napravo in katere koli gostujoče sisteme. Kar se zgodi v enem virtualnem stroju, bi moralo – teoretično – biti izolirano samo od tega. Z uporabo enega virtualnega stroja za nalaganje spletnih strani je gostiteljski računalnik zaščiten pred najpogostejšimi grožnjami spletnega brskalnika.

Peskovnik ima nekaj podobnosti z virtualizacijo, saj ponuja zaprto virtualno okolje, znotraj katerega se lahko izvajajo aplikacije. Vendar ni oblikovanja popolnoma ločenega sistema. Namesto tega je peskovnik vsebnik, ki ga lahko postavite okoli aplikacije, ki se izvaja v operacijskem sistemu. Ključna prednost tega je, da ob vsakem zaprtju peskovnika ostanejo vsi dogodki neshranjeni in zato zavrženi.

Naslednja generacija varnosti brskalnika se začne z LayerX

Izolacija brskalnika ne deluje na obsežni varnosti, ki jo je nekoč obljubljal. Pomemben vpliv rešitve na uporabniško izkušnjo je povzročil občasno uporabo, pri čemer se organizacije poskušajo zanašati na neenotno zaščito, saj zaposleni preprosto izberejo manj obremenjujočo izkušnjo brskalnika.

Tudi alternative niso veliko boljše: varnostni posredniki dostopa do oblaka (CASB) so že dolgo rešitev industrije za ranljivost brskalnika. Vendar se spoštovanje pravilnika, ki ga uveljavljajo CASB, nanaša samo na odobrene aplikacije in je močno odvisno od API-ja vsake aplikacije. Njihove zahteve po integraciji so pomagale ustvariti zapleteno, drago in manj učinkovito obliko upravljanja varnosti.

LayerX je prva rešitev, ki daje prednost preprostosti. Enotno zagotavlja vse moči oddaljene izolacije brskalnika, kar omogoča upravljanje spletne uporabe v realnem času, zaščito pred lažnim predstavljanjem in zlonamerno programsko opremo, pri čemer ne ovira vaših zaposlenih. Brez obsežnih infrastrukturnih sprememb rešitev LayerX deluje tako, da ustreza varnostnim potrebam vaše organizacije – in ne obratno.