Ena najstarejših in najbolj uveljavljenih arhitektur kibernetske varnosti danes je model zračne reže. Zvoke, ki so jih proizvedle zgodnje elektromehanske naprave za šifriranje, so bili prvič uvedeni med drugo svetovno vojno, zato je bilo mogoče posneti in dekodirati, da bi razkrili vojaško komunikacijo. Poveljnikom je bilo svetovano, naj nadzorujejo fizični dostop tako do elektromehanskih naprav kot do okoliških 30 metrov – tako se je rodil model zračne reže.

Varnost s fizično izolacijo je ostala močna komponenta današnjih Natovih certifikacijskih standardov. Nedavni koraki proti infrastrukturi v oblaku so morda razbili tradicionalno območje, vendar se je v odgovor razvila varnost zračne reže. Na primer, inovacije še nikoli prej niso bile tako močno odvisne od stalne internetne povezave. Brskanje po spletnih mestih zahteva prenos podatkov na nezaupljive strežnike in iz njih, zaradi česar je brskalnik eno najpomembnejših orodij današnjega podjetja – in največji varnostni nadzor.

Brskanje po javnem internetu je tako vseprisotno, da se pogosto izmuzne varnostnemu radarju, vendar so kiberkriminalci že sprostili neomejen potencial zlonamerne kode, ki jo prenaša brskalnik. Leto 2023 se je začelo z a velik porast primerov zlonamernega oglaševanja, pri čemer tako potrošniki kot podjetja naletijo na trojanske strani za prenose in z zlonamerno programsko opremo okužene Googlove oglase.

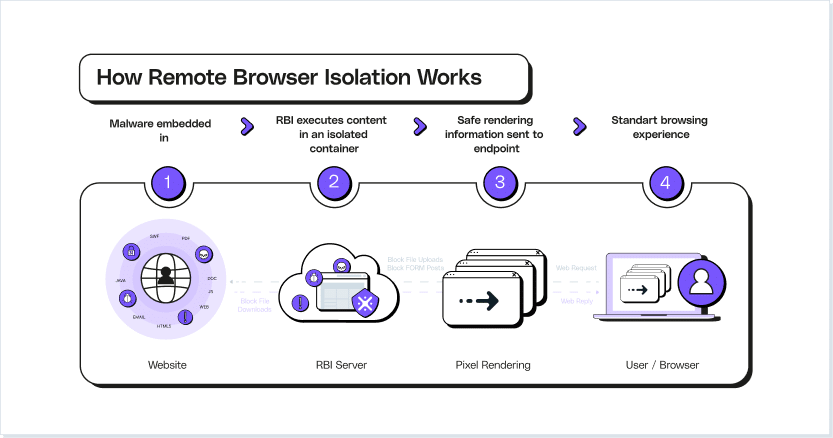

Remote Browser Isolation (RBI) ponuja eno metodo zaščite z abstrahiranjem brskanja stran od zaupanja vredne naprave. RBI, dosežen s tehnologijo virtualizacije, fizično loči zaupanja vredno napravo od neznanega strežnika spletnega mesta. Eno samo izolirano okolje – kot je oddaljena instanca v oblaku – upravlja uporabnikovo vedenje brskanja, medtem ko pretaka nastale strani in dejanja v brskalnik končnega uporabnika. Vsaka zlonamerna koda, ki gostuje na spletnem mestu, je torej nedostopna, medtem ko lahko uporabnik še vedno prosto brska po spletnih mestih.

Ponudba skoraj neprekosljive zaščite je RBI naredila eno najbolj priljubljenih oblik zaščite brskanja danes. Vendar pa je zaščita celotnega podjetja, ki jo ponuja RBI, le tako dobra, kot je dobra njegova najpočasnejša internetna povezava; medtem ko se nekatere organizacije še naprej borijo z nenehnim problemom pasovne širine RBI, so druge odkrile rešitev, ki produktivnosti ne nasprotuje več varnosti.

Spoznajte platformo za zaščito brskalnika LayerX

Kako deluje izolacija oddaljenega brskalnika?

Oddaljena izolacija brskalnika ima lahko več različnih oblik, vendar vse na splošno delujejo z istimi mehanizmi. Prvič, preverjen uporabnik zahteva na novo izoliran primerek brskalnika. Rešitev oceni, do katerih dovoljenj ima uporabnik dostop (ki so že opredeljena s pravilniki ničelnega zaupanja v celotnem podjetju), in ustrezno ustvari primerek brskanja.

Izolirani brskalnik lahko gostuje prek treh različnih izolacijskih arhitektur. Prva in najbolj priljubljena je kot vsebnik v oblaku drugega proizvajalca, čeprav druge možnosti vključujejo navidezni stroj ali kot peskovnik. Zadnja dva lahko gostujeta v lastni napravi uporabnika, odvisno od rešitve.

Z nastavitvijo tega izoliranega primerka končni uporabniki komunicirajo nekoliko drugače kot s svetovnim spletom. Spletna mesta so preprosto vrstice kode, ki gostujejo na spletnem strežniku. Ko brskate v nezaščiteni napravi, aplikacija brskalnika doseže ta strežnik in prenese vso potrebno vsebino za zagon posamezne strani. Čeprav je povsem primeren za zakonite strani, obstaja več načinov, kako se lahko ta postopek zlorabi za tihi prenos zlonamerne programske opreme v ozadju. Ko se postopek RBI začne izvajati, se vsa koda izvede na ločeni instanci. Od tam se vedenje končnega uporabnika pri brskanju pretaka v njegovo lastno napravo, kar omogoča povratne informacije skoraj v realnem času.

To ločeno virtualni brskalnik bo imel lastne zmogljivosti za odkrivanje groženj, spremljanje kode mesta za prepoznavne grožnje. Ta sanacija podatkov o seji in URL-jev omogoča končnim uporabnikom, da še vedno komunicirajo s katerim koli mestom in brskajo po njem – obstaja manjše tveganje, da bodo uporabniki blokirani na spletnih mestih, do katerih morda resnično potrebujejo dostop. Ne le, da ustrezna rešitev RBI daje prednost spletni varnosti, pomaga tudi zmanjšati vpliv blokiranih spletnih mest na produktivnost uporabnikov, s čimer iz enačbe izloči napadalce.

Vrste izolacije oddaljenega brskalnika

Vsaka vrsta izolacije oddaljenega brskalnika nudi svoje prednosti, specifične za situacijo. Varnostna naravnanost vsake organizacije se mora odražati v orodjih za zaščito zaposlenih in strank. Tu so tri glavne vrste RBI, ki se razlikujejo od izjemno varnih do lažjih, uporabniku prijaznejših izkušenj:

Pixel Pushing

Ta tehnika RBI vidi, da prodajalec v oblaku na daljavo naloži in izvede vsako spletno stran, pri čemer posnema uporabnikovo vedenje brskanja prek slikovnih pik. Ta tok se nato prenese v odjemalčev brskalnik in ne zahteva nobene spremembe uporabnikovih prejšnjih navad brskanja. Poleg tega lahko ta pristop deluje na skoraj vseh spletnih straneh. Ta oblika izolacije brskalnika v oblaku ponuja skoraj neprekosljivo varnost, saj datotekam in izvršljivi kodi nikoli ni treba komunicirati z napravo končnega uporabnika.

Vendar pa je ta visoka stopnja varnosti uporabna le, ko je rešitev v uporabi. Velika pomanjkljivost potiskanja slikovnih pik je zakasnitev, ki je uvedena pri skoraj vseh vedenjih brskanja. Ta slaba uporabniška izkušnja lahko privede do primerov, ko končni uporabniki popolnoma zavrnejo uporabo varnostne rešitve, zgrajene za njihovo zaščito.

Upodabljanje na podlagi DOM

Medtem ko potiskanje slikovnih pik pretaka vsebino do gledalca, ima prepisovanje DOM aktivnejši pristop k boju proti zlonamerni kodi. Ta metoda najprej naloži zadevno spletno stran v izolirano okolje, preden ponovno napiše vso vsebino znotraj. To odstrani morebitne napade iz same izvorne kode in šele po obsežnem prepisovanju se spletna vsebina pošlje končnemu uporabniku. Nazadnje brskalnik naloži in izvede razglašeno mesto.

Pretočni mediji

Ko se spletna stran v celoti naloži in prodajalec v oblaku izvede vso kodo, se ustvari vektorska grafična predstavitev spletne strani. Ta upodobitev strani omogoča hitro posredovanje medijev z nizkim tveganjem brskalniku. Čeprav je pogosto hitrejša od potiskanja slikovnih pik, ima ta rešitev še vedno slabosti, kot je veliko večja poraba pasovne širine, kot jo porabi nezaščiteno brskanje. To ima posredne učinke na računske stroške, saj šifrirani video in vektorska grafika zahtevata več sredstev, da dosežeta končnega uporabnika.

Prednosti izolacije oddaljenega brskalnika

Zlonamerna spletna mesta predstavljajo eno najbolj očitnih varnostnih napak v kateri koli organizaciji. Spletna mesta se lahko nahajajo na različnih vročih točkah v celotnem toku napada – od oglasov, naloženih z zlonamerno programsko opremo, ki so nameščeni na zakonitih spletnih mestih, do lažnih spletnih mest, ki pošiljajo koristno vsebino in so povezana iz e-poštnih sporočil z lažnim predstavljanjem. Zaščita RBI mora celovito obravnavati vsako potencialno pot napada za vsakega uporabnika v vaši organizaciji.

Zaščita pred zlonamerno kodo

RBI preprečuje, da bi zlonamerna koda zadela kateri koli del velikega, razvejanega omrežja poslovnih naprav. Z osredotočanjem na pristop ničelnega zaupanja zaščita pred zlonamerno kodo ni več odvisna od tradicionalnih tehnik zaznavanja, ki temeljijo na podpisu datoteke, in se širi tako, da zajema celo nove napade zlonamernega oglaševanja in lažnega predstavljanja.

Anonimno brskanje

V današnjih vse bolj medsebojno povezanih delovnih prostorih zaposleni redno prinašajo in delajo z napravami, ki jih najbolj uporabljajo – vključno z lastnimi osebnimi telefoni in prenosnimi računalniki. Predpomnilniki brskanja vsake naprave vsebujejo veliko osebnih podatkov, pri čemer samodejno izpolnjevanje predstavlja največjo grožnjo varnosti podatkov. S ponudbo oblike povezave, ki vsaki napravi v omrežju ponuja anonimno brskanje, napadalci ne morejo več poskušati ukrasti profilov končnih uporabnikov s samodejnim izpolnjevanjem in polnimi podatki.

Preprečevanje izgube podatkov

Vsak predpomnilnik brskalnika ponuja ogromno podatkov, ki jih je mogoče razmeroma enostavno razkriti. Z odstranitvijo lokalnega predpomnjenja je naprava končne točke odstranjena iz napadalčevega dosega. Na ravni celotnega podjetja večja vidnost, dodeljena kodi posameznega spletnega mesta, omogoča prepoznavanje in prekinitev kakršnega koli poskusa izruvanja podatkov.

Analitika vedenja uporabnikov

Varen brskalnik ni edina prednost, s katero se ponaša RBI. Večina rešitev RBI ponuja osrednjo nadzorno ploščo, ki prikazuje pregled spletne varnosti vsake organizacije. Ne samo, da to ponuja makro pogled na vašo varnostno držo, ampak dodatno podpira upravljanje zdrobljenih podatkov na ravni uporabnika. Poročila o uporabi spleta in dejavnosti brskalnika omogočajo posameznim uporabnikom, da so bolje vodeni k varnejšim brskalnim navadam.

Zmanjšano število varnostnih opozoril

Z izvajanjem vse aktivne kode zunaj samega omrežja nobena grožnja ne more prodreti do omrežne plasti. To razbremeni rešitve, ki temeljijo na zaznavanju, katerih varnostna opozorila predstavljajo veliko večino zaostankov večine varnostnih ekip. Pristop ničelnega zaupanja, ki tvori temelj RBI, omogoča varnostnim ekipam svobodo, da se osredotočijo na izboljšanje širšega varnostnega položaja okoliškega podjetja.

Izzivi RBI

Kljub številnim varnostnim prednostim, ki jih ponuja RBI, je strožja varnost uporabna le, če se izzivi rešitve izkažejo za premagljive. Naslednji izzivi segajo od težav v zvezi z uporabniško izkušnjo do nepopolne zaščite:

Latenca

Postopek preusmerjanja celotnega uporabnikovega prometa brskanja prek vsebnika v oblaku zahteva veliko več časa, da ti podatki dosežejo predvideni cilj. Ker se v bistvu podvoji število postankov, ki jih opravi vsak paket, je zakasnitev glavna skrb končnih uporabnikov. Ta težava ne samo poslabša UX, ampak dodatno škoduje produktivnosti in lahko celo povzroči, da se uporabniki odločijo, da se odrečejo kakršni koli zaščiti.

Podpora za spletno stran

Nobenega zagotovila ni, da je vsako spletno mesto sposobno prenesti procese transformacije, ki jih izvaja RBI. Potiskanje slikovnih pik zahteva, da se stran izvaja v oddaljenem brskalniku – ki morda ne bo mogel upodobiti vseh elementov strani. Poleg tega je upodabljanje na podlagi DOM še bolj intenziven proces in zapletene spletne strani se lahko v celoti pokvarijo, ko se z njih odstrani vsebina.

Nepopolna zaščita

Zaščita, ki jo ponuja upodabljanje DOM, še vedno zahteva izvajanje zunanje kode v brskalniku končnega uporabnika. Temeljni cilj DOM je to prepisati, čeprav obstajajo vektorji napadov, ki se lahko prebijejo celo pri naprednem zaznavanju groženj. Na primer, napredna stran z lažnim predstavljanjem lahko prikrije zlonamerno vsebino kot druge oblike elementov spletne strani. To bi nato zlonamerno programsko opremo omogočilo mimo spleta izolacija brskalnika.

Expense

Preusmerjanje in analiziranje celotnega spletnega prometa organizacije ni majhna zahteva. Dodatni stroški teh rešitev v oblaku lahko privedejo do tega, da podjetja težko žrtvujejo proračun za rešitev, ki morda ne nudi popolne varnosti.

Zaščitite svoje brskanje z LayerX

Izolacija brskalnika na daljavo trpi zaradi nekaterih ključnih izzivov glede zanesljivosti in proračuna, predvsem zaradi zastarelega pristopa k zaščiti brskalnika, ki se uporablja samo za omrežje. LayerX ponuja priložnost za ponovno pridobitev potenciala spletnega brskanja, hkrati pa ohranja najvišjo raven varnosti podjetja prek enotne varnostne platforme brskalnika.

LayerX revolucionira zaščito brskalnika na dva ključna načina – odkrivanje in uveljavljanje. Prvič, proces visoko natančnega odkrivanja groženj je osredotočen na brskalno dejavnost vsakega končnega uporabnika. Bližina vsakemu končnemu uporabniku omogoča neposreden vpogled v vse dogodke brskanja po dešifriranju, kar ponuja resnično globok potop v varnostno držo vašega podjetja. To je omogočeno prek lahke razširitve brskalnika, ki ima koristi od popolne natančne vidljivosti v vsako komponento spletnega mesta, zahtevo in datoteko. Medtem ko se dejavnost spletnega mesta vsakega uporabnika pregleda, da se ugotovi zlonamerna namera, senzorske komponente razširitve posredujejo vse te podatke brskanja v neodvisen mehanizem za analizo. Ta algoritem ML zagotavlja odkrivanje groženj v realnem času, ki ga razširja LayerX-ova lastna vedno vklopljena informacija o grožnjah.

Če se ugotovi, da je vsa koda zakonita, lahko brskalnik prosto naloži takšno kodo brez prekinitev. Če pa se odkrije, da element strani skriva zlonamerne namene, se sproži zelo natančen postopek uveljavljanja LayerX. Katero koli komponento znotraj dostopne spletne strani je mogoče spremeniti v realnem času, kar prepreči interakcijo kode z brskalnikom končnega uporabnika in torej krajo ali odtujitev podatkov, piškotkov in poverilnic. Ta postopek daleč presega grobe postopke blokiranja/dovoljevanja številnih rešitev za zaščito brskalnika in se izogne zahtevam popolnega upodabljanja, ki temelji na DOM, in se izogne intenzivnim zakasnitvam.

Čeprav zagotavlja najvišjo obliko varnosti brskanja, gre LayerX dlje. LayerX-ova predanost ničelnemu zaupanju omogoča, da sam brskalnik postane druga oblika avtentikacije v celotnem podjetju. To pomaga zakleniti organizacijske vire tudi v prostorih, kjer je veliko izvajalcev. Ko se brskalnik obravnava kot nadaljnja oblika preverjanja pristnosti, postane mogoče uveljaviti avtorizacijske pravilnike na ravni brskalnika, kar pomaga zmanjšati pretirane privilegije v upravljanih in neupravljanih napravah.

Končno so podrobni vpogledi LayerX-a zgoščeni v konzoli za upravljanje. Prilagodite in spremenite politike v celotnem podjetju – ali določenih pododdelkih – na podlagi informacij o grožnjah naslednje generacije in nadzora.