Raziskovalno podjetje LayerX je odkrilo usklajen nabor razširitev brskalnika Chrome, ki se tržijo kot Orodja za izboljšanje in produktivnost ChatGPT. V praksi pa so te razširitve namenjene kraji identitet uporabnikov ChatGPT.Kampanja je sestavljena iz vsaj 16 različnih razširitev razvil isti akter grožnje, da bi dosegel čim širšo distribucijo.

Ta kampanja sovpada s širšim trendom: hitra rast sprejemanja razširitev brskalnikov, ki jih poganja umetna inteligenca, katerih cilj je pomagati uporabnikom pri njihovih vsakodnevnih potrebah po produktivnosti. Čeprav je večina od njih popolnoma neškodljivih, Mnoge od teh razširitev posnemajo znane blagovne znamke, da bi si pridobile zaupanje uporabnikov., zlasti tiste, ki so zasnovane za izboljšanje interakcije z velikimi jezikovnimi modeli. Ker te razširitve vse bolj zahtevajo globoko integracijo z overjenimi spletnimi aplikacijami, uvajajo bistveno razširjeno površino za napade brskalnika.

Naša analiza kaže, da razširitve v tej kampanji izvajajo skupni mehanizem, ki prestreže žetone za preverjanje pristnosti seje ChatGPT in jih posreduje zunanjemu zalednemu sistemuPosest takšnih žetonov omogoča dostop na ravni računa, enakovreden dostopu uporabnika, vključno z dostopom do zgodovine pogovorov in metapodatkov. Posledično lahko napadalci replicirajo uporabnikove poverilnice za dostop do ChatGPT in se izdajajo zanje, kar jim omogoča dostop do vseh uporabnikovih pogovorov, podatkov ali kode ChatGPT.

To odkritje poudarja potrebo, da podjetja spremljajo in omejujejo uporabo razširitev umetne inteligence tretjih oseb, saj lahko te kradejo občutljive podatke.

Čeprav te razširitve ne izkoriščajo ranljivosti v samem ChatGPT-ju, njihova zasnova omogoča ugrabitev seje in prikrit dostop do računa, kar predstavlja znatno tveganje za varnost in zasebnost.

Trenutno S to kampanjo je povezanih približno 900 prenosov – kar je kapljica v morje v primerjavi z GhostPoster or RolyPoly VPNVendar pa obseg napada očitno kaže na njegovo pomembnost, vendar ni edini. Optimizatorji GPT so priljubljeni in v spletni trgovini Chrome je dovolj visoko ocenjenih, legitimnih, da bi ljudje zlahka spregledali morebitne opozorilne znake, ena od različic pa ima ... »izpostavljeni« logotip ki navaja, da »upošteva priporočene prakse za razširitve za Chrome«.

Zlonamerna razširitev postane priljubljena že v eni sami iteraciji. Verjamemo, da bodo optimizatorji GPT kmalu postali tako priljubljeni kot (ne več kot) razširitve VPN, zato smo dali prednost objavi te analize. Naš cilj je, da jo ustavimo, PREDEN doseže kritično maso.

Razširitve brskalnika z umetno inteligenco kot nova površina za napad

Razširitve brskalnika, osredotočene na umetno inteligenco, so postale pogosta komponenta delovnega procesa za uporabnike, ki iščejo povečanje produktivnosti z generativnimi platformami umetne inteligence. Ta orodja pogosto zahtevajo:

- Dostop do overjenih storitev umetne inteligence

- Tesna povezava s kompleksnimi enostraničnimi aplikacijami

- Povišani konteksti izvajanja v brskalniku

Posledično so razširitve umetne inteligence v edinstvenem položaju za opazovanje občutljivih podatkov med izvajanjem, vključno z artefakti preverjanja pristnosti. Ta kombinacija visoki privilegiji, zaupanje uporabnikov in hitra uvedba zaradi česar so vse bolj privlačen vektor za zlorabo.

Razširitve, analizirane v tej raziskavi, prikazujejo, kako je mogoče orodja umetne inteligence, ki so videti legitimna, izkoristiti za pridobitev trajnega dostopa do uporabniških računov, ne da bi pri tem izkoriščali ranljivosti programske opreme ali sprožili običajne varnostne kontrole.

Tehnična analiza

Prestrezanje in izbruh žetonov seje

Glavna varnostna težava, ugotovljena v celotni kampanji, je prestrezanje žetonov seje ChatGPT.

V vseh analiziranih različicah (z eno izjemo) razširitve izvajajo naslednji potek dela:

- Vsebinski skript je vstavljen v chatgpt.com in izvedeno v GLAVNEM svetu JavaScript strani.

- Skripta priklopi brskalnik okno.pridobi funkcija, ki mu omogoča opazovanje odhodnih zahtev, ki jih sproži spletna aplikacija ChatGPT.

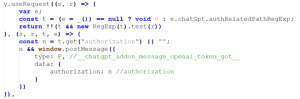

Slika 1. Priklop API-ja Fetch

- Ko je zaznana zahteva, ki vsebuje glavo avtorizacije, se žeton seje izvleče.

Slika 2. Pridobivanje avtorizacijskega žetona

- Drugi skript vsebine prejme to sporočilo in žeton pošlje oddaljenemu strežniku.

Ta pristop omogoča operaterju razširitve, da se overi v storitvah ChatGPT z uporabo aktivne seje žrtve in pridobi vse klepete in povezovalnike zgodovine uporabnikov (uporabnikov Google Drive, Slack, Git-hub in drugi občutljivi viri podatkov).

Izvajanje GLAVNE svetovne skripte

Skript za prestrezanje vsebine razširitve, izveden v GLAVNEM svetu:

Slika 3. Nastavitev GLAVNEGA sveta za skript vsebine

Izvajanje skript vsebine v GLAVNI svet JavaScripta omogoča neposredna interakcija z izvornim izvajalnim okoljem strani, namesto da bi deloval znotraj izoliranega okolja vsebinskih skriptov Chroma.

Natančneje, to pomeni kodo razširitve:

- Teče iv istem kontekstu izvajanja kot sama spletna aplikacija

- Ima dostop do istih objektov, funkcij in stanja v pomnilniku JavaScript, ki jih uporablja stran

- Lahko preglasi ali zavije izvorne API-je (npr. window.fetch, XMLHttpRequest, Promise, funkcije, ki jih definira aplikacija)

- Lahko opazuje ali manipulira s podatki med izvajanjem, ki nikoli ne prečkajo omrežja ali DOM-a, vključno z:

- glave za preverjanje pristnosti pred prenosom

- žetoni v pomnilniku in artefakti seje

- objekti stanja aplikacije, ki jih uporablja ogrodje frontenda

Izpostavljenost podatkov onkraj žetona

Poleg žetona seje ChatGPT se na strežnik tretje osebe pošljejo še naslednji podatki:

- Metapodatki razširitve (različica, jezikovne nastavitve, identifikatorji odjemalcev)

- Telemetrija uporabe in podatki o dogodkih

- Žetoni za dostop, izdani s strani zalednega sistema, ki jih uporablja storitev razširitve

Ti podatki napadalcu omogočajo nadaljnjo razširitev žetonov za dostop in omogočajo trajno identifikacijo uporabnikov, vedenjsko profiliranje in dolgotrajen dostop do storitev tretjih oseb. Ko so ti podatkovni elementi združeni, se lahko uporabijo za povezovanje dejavnosti med sejami, sklepanje o vzorcih uporabe in ohranjanje stalnega dostopa onkraj ene same interakcije z brskalnikom, kar poveča tako vpliv na zasebnost kot tudi potencialni radij eksplozije v primeru kakršne koli zlorabe ali ogroženja podporne infrastrukture.

Obseg in porazdelitev kampanje

Od 16 prepoznanih razširitev v tej kampanji, 15 jih je bilo distribuiranih prek spletne trgovine Chrome, ena razširitev pa je bila objavljena prek tržnice dodatkov za Microsoft Edge.V času pisanja tega članka so vse identificirane razširitve še vedno na voljo v svojih trgovinah.

Večina razširitev v kampanji kaže relativno nizko število posameznih namestitev, pri čemer le majhna podmnožica doseže večjo sprejetost. V podjetju LayerX upamo, da bo kampanja s to objavo ustavljena v zgodnji fazi z minimalnim vplivom.

Kazalniki infrastrukture in kampanje

Več kazalnikov kaže, da so te razširitve del ena sama usklajena kampanja, namesto neodvisnih razvojnih prizadevanj:

- Skupna, pomanjšana kodna baza, ponovno uporabljena v več ID-jih razširitev

- Dosledne značilnosti založnikov kljub uporabi več vnosov

- Zelo podobne ikone, blagovne znamke in opisi

Slika 4. Vizualne podobnosti

- Paketno nalaganje z več razširitvami, objavljenimi na iste datume

- Sinhronizirane časovnice posodobitev z več razširitvami, ki se posodabljajo hkrati

- Deljena infrastruktura zaledja, pri čemer vse razširitve komunicirajo z isto domeno

- Prekrivanje legitimnih funkcij, krepitev zaznane zaupanja vredne uporabe

Zgodnje odkrivanje prek inteligence razširitev

Raziskovalnemu centru LayerX je uspelo to kampanjo prepoznati in pripisati že v zgodnji fazi s kombinacijo Zaznavanje razširitev brskalnika s pomočjo umetne inteligence in analiza podobnosti kode.

Naše zmogljivosti zaznavanja so omogočile:

- Identifikacija skupnih, minimiziranih artefaktov kode v več ID-jih razširitev

- Korelacija razširitev s skoraj identičnim delovanjem, kljub različnim imenom in opisom funkcij

- Prepoznavanje vzorcev širjenja variant, kjer se več razširitev s prekrivajočo se funkcionalnostjo objavi in posodobi v usklajenih serijah

Ti signali so nam omogočili, da smo razširitve združili v eno samo kampanjo pred široko uporabo, kar je poudarilo pomen proaktivne prepoznavnosti v ekosistemih razširitev brskalnika, saj se orodja umetne inteligence še naprej širijo.

zaključek

Ta raziskava poudarja, kako je mogoče razširitve brskalnika, ki ciljajo na platforme umetne inteligence, izkoristiti za doseganje dostop na ravni računa prek legitimnih mehanizmov seje, brez izkoriščanja ranljivosti ali nameščanja očitne zlonamerne programske opreme.

Z združevanjem izvajanja v GLAVNEM svetu s prestrezanjem žetonov za preverjanje pristnosti so operaterji pridobili trajen dostop do uporabniških računov, hkrati pa so ostali znotraj meja standardnega spletnega vedenja. Takšne tehnike je še posebej težko odkriti z uporabo tradicionalnih orodij za varnost končnih točk ali omrežij.

Ker se platforme umetne inteligence še naprej integrirajo v poslovne in osebne delovne procese, je treba razširitve brskalnikov, ki komunicirajo s preverjenimi storitvami umetne inteligence, obravnavati kot programska oprema z visokim tveganjem in podvržen strogemu pregledu.

Kazalniki kompromisa (IOC)

razširitve

| ID | Ime razširitve | Namesti |

| lmiigijnefpkjcenfbinhdpafehaddag | Mapa ChatGPT, prenos glasovnih sporočil, upravitelj pozivov, brezplačna orodja – ChatGPT Mods | 605 |

| obdobankihdfckkbfnoglefmdgmblcld | Prenos glasovnih sporočil ChatGPT, prenos pretvorbe besedila v besedilo – Modifikacije ChatGPT | 156 |

| kefnabicobeigajdngijnnjmljehknjl | Pripenjanje klepeta v ChatGPT, zaznamek – Modifikacije ChatGPT | 18 |

| čejimhnbnbniiiaihphlclkpfikcdkab | Navigator sporočil ChatGPT, pomikanje po zgodovini – ChatGPT Mods | 11 |

| pfgbcfaiglkcoclichlojeaklcfboieh | Preklop modela ChatGPT, shranjevanje naprednih uporab modela – ChatGPT Mods | 11 |

| hljdedgemmmkdalbnmnpoimdedckdkhm | Izvoz ChatGPT, Markdown, JSON, slike – ChatGPT Mods | 10 |

| afjenpabhpfodjpncbiiahbknnghabdc | Prikaz časovnega žiga ChatGPT – Modifikacije ChatGPT | 13 |

| gbcgjnbccjojicobfimcnfjddhpphaod | Množično brisanje v ChatGPT, Upravitelj klepetov – Modifikacije ChatGPT | 11 |

| ipjgfhcjeckaibnohigmbcaonfcjepmb | Zgodovina iskanja ChatGPT, iskanje določenih sporočil – ChatGPT Mods | 11 |

| mmjmcfaejolfbenlplfoihnobnggljij | Optimizacija poziva ChatGPT – Modifikacije ChatGPT | 10 |

| lechagcebaneoafonkbfkljmbmaaoaec | Strnjeno sporočilo – Spremembe ChatGPT | 13 |

| nhnfaiiobkpbenbbiblmgncgokeknnno | Upravljanje in preklapljanje več profilov – modifikacije ChatGPT | 0 |

| hpcejjllhbalkcmdikecfngkepppoknd | Iskanje s ChatGPT – Modifikacije ChatGPT | 0 |

| hfdpdgblphooomgcjdnnmhpglleaafj | Števec žetonov ChatGPT – Modifikacije ChatGPT | 5 |

| ioaeacncbhpmlkediaagefiegeknglc | Upravitelj pozivov ChatGPT, mapa, knjižnica, samodejno pošiljanje – modifikacije ChatGPT | 5 |

| jhohjhmbiakpgedidneeloaoloadlbdj | ChatGPT Mods – prenos glasovnih sporočil za mape in več brezplačnih orodij | 17 |

Domene

chatgptmods.com

Imagents.top

E-pošta

Taktike, tehnike in postopki (TTP)

| Taktika | Tehnika |

| Izmikanje obrambi | LX7.011 (T1036) – Pretvarjanje |

| Izmikanje obrambi | LX7.003 (T1140) – Zakrivanje/razkrivanje kode |

| Dostop s poverilnicami | LX8.004 (T1528) – Ukradite žeton za dostop do aplikacije |

| Izvedba | LX4.006 – Ugrabitev metode |

Priporočila

Varnostni strokovnjaki, zagovorniki podjetij in razvijalci brskalnikov bi morali ukrepati naslednje:

- Razvrstite razširitve, integrirane z umetno inteligenco, kot privilegirane aplikacije – Razširitve, ki se integrirajo z overjenimi platformami umetne inteligence, je treba obravnavati kot programsko opremo z visokim tveganjem in privilegijsko programsko opremo, saj njihov dostop do stanja izvajanja in artefaktov overjanja presega dostop tipičnih dodatkov brskalnika.

- uvajanje tehnologije za spremljanje razširitev na podlagi vedenja za odkrivanje nepooblaščene omrežne dejavnosti ali sumljivih manipulacij DOM-a.