Iskanje po spletu in v zbirkah podatkov tvori temelj vseh inovacij in raziskav v podjetjih ter jih utrjuje kot enega najpomembnejših procesov v današnjem delovnem prostoru.

Medtem ko zaposleni izkoriščajo prednosti hibridnega dela, postajajo navade brskanja vse bolj razpršene, delijo jih po javnih in zasebnih napravah brez premisleka. Posledično se je širjenje infrastrukture za brskanje razširilo daleč preko meja tradicionalne varnosti.

V vrzeli med protokoli kibernetske varnosti in dejanji končnih uporabnikov napadalci uspevajo. Preusmeritev in zloraba privilegiranega položaja brskalnika v podjetju se lahko zmanjša na en sam klik. Napad ima lahko veliko različnih oblik, od prikaza kakršne koli vsebine, ki si jo lahko zamisli končni uporabnik, ugrabitve povezanega mikrofona ali spletne kamere ali prikritega zagona zlonamerne kode.

Zaščita pred spletnimi grožnjami se začne z varnostno platformo brskalnika

Več

Poročilo o varnostni raziskavi brskalnika 2023

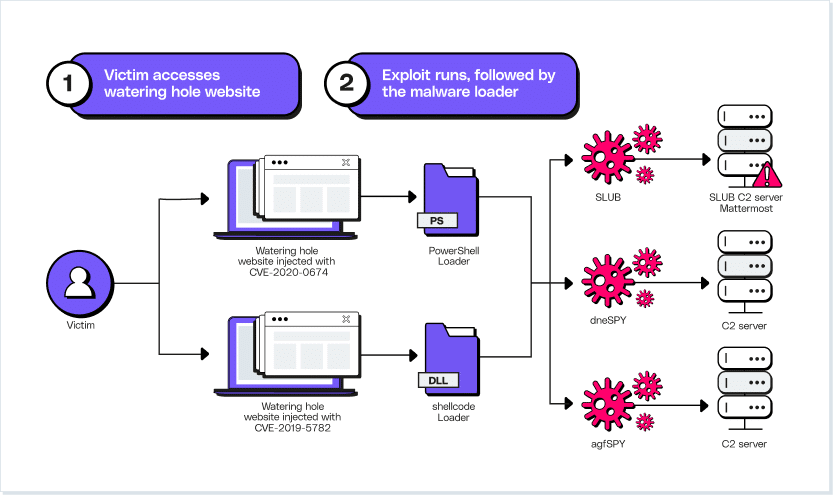

VečNapadi na brskalnik so se razširili daleč onkraj dosega podvigov ničelnega dne v Chromu; na primer, ena tehnika, imenovana 'tabnabbing', prikazuje neverjetno podrobno razumevanje vedenja končnega uporabnika. Ko se okužena stran odpre, napad počaka, dokler uporabnik ne preneha komunicirati s stranjo. Kar kaže na uporabnika z veliko odprtimi zavihki, se zavihek nato preusmeri na lažno stran za prijavo, ki posnema videz pristne storitve, kot je Microsoft 365. Po morebitni vrnitvi uporabnik domneva, da je zavihek njegova pristna dvojnica, in vnese svoje poverilnice. neposredno v bazo podatkov napadalca.

Prepad med varnostjo brskalnika in zaščito končnega uporabnika je mogoče premostiti le z namensko izdelano rešitvijo, ki je prva za brskalnik in lahko prepreči različne vrste izkoriščanja brskalnika.

Gumb [Več o platformi za zaščito brskalnika LayerX]

Kaj so izkoriščanja brskalnika?

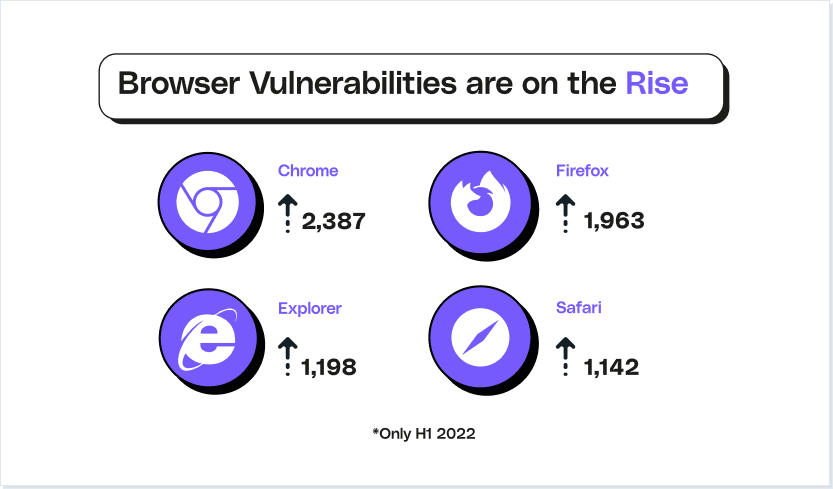

Izkoriščanja brskalnika opisujejo kakršno koli obliko zlonamerne kode, katere namen je manipulirati z najboljšimi nameni uporabnika, kar se doseže z izkoriščanjem vgrajenih napak v delu programske opreme. Program CVE kodificira vsako javno objavljeno exploit in samo v letu 2022 se je ta seznam povečal za dodatnih 22 tisoč. Spletni brskalniki ponujajo obilico zlonamernih priložnosti zaradi svoje vloge pri povezovanju uporabnika s svetovnim spletom. Pri izkoriščanju brskalnika bo napadalec poskušal vsiliti vstop v zasebno omrežje prek ene same spletne strani ali ranljivosti brskalnika. Izkoriščanja brskalnika izkoristijo morebitne spreglede, da pošljejo zlonamerno kodo brskalniku naprave. To lahko napadalcu omogoči dostop do množice osebnih podatkov; dovolite, da v napravo dostavijo zlonamerno programsko opremo; in se premikajo bočno, da se infiltrirajo v celotna omrežja.

Izkoriščanja so neverjetno močna, saj trg izkoriščanja omogoča napadalcem z malo tehničnega znanja, da povzročijo resnično škodo. Sama priljubljenost štirih največjih brskalnikov (Google Chrome, Mozilla Firefox, Microsoft Edge in Apple Safari) je povzročila skokovit porast povpraševanja po podvigih brskalnikov. Raziskovalci so opazili, da je prodaja paketa izkoriščanja RIG nedavno eksplodirala, pri čemer paket omogoča prenos trojanskega konja RedLine Stealer prek napake Internet Explorerja, ki je bila odpravljena.

Vrste izkoriščanja brskalnika

Izkoriščanja brskalnikov so po svojem načinu delovanja tako raznolika kot lastni cilji napadalcev. Medtem ko naključni prenosi, pri katerih se datoteke nenamerno prenašajo brez vednosti uporabnika, predstavljajo prikrito obliko vsaditve zlonamerne programske opreme, lahko ogroženi vtičniki tretjih oseb spodkožijo sicer zelo varne navade brskanja.

Spletna varnost je bil potisnjen do prelomne točke na šest glavnih načinov:

#1. Izkoriščanja izvajanja kode v brskalniku

Izvajanje kode v brskalniku predstavlja najslabše med najslabšimi – na srečo so ti napadi tudi najredkejši. Brskalniki so sami po sebi zapleteni, s podsistemi, ki obsegajo upodabljanje HTML do razčlenjevanja CSS, redni popravki pa lahko povzročijo drobne napake. Potreben je le majhen nadzor razvijalca, da se napadalcem zagotovi dovolj opore za izvajanje zlonamerne kode. Od tam je vse, kar je potrebno, ranljiv brskalnik, ki preprosto obišče ogroženo spletno mesto ali naloži oglas z zlonamerno programsko opremo. Ko je dosežen začetni kompromis, lahko napadalci sprožijo prenos nadaljnjih ogrožajočih paketov; ukrasti občutljive podatke iz samega brskalnika; ali preprosto prežijo v ozadju in čakajo na nadaljnja navodila.

#2. Izkoriščanja izvajanja kode v vtičnikih

Vtičniki so zelo uporabni, saj ponujajo dinamično in uporabniku prijazno izkušnjo brskanja. Vendar so zaradi svoje bližine brskalniku idealne komponente izkoriščanja. Ponujajo najlažji vektor za prenose z vožnje. Celo dobro znani vtičniki lahko naletijo na tako nezaželeno pozornost, pri čemer sta Flash in Java igrala pomembno vlogo v prejšnjih napadih. Strežnik Jenkins, priljubljen z vtičniki Java, je znano, da ni varen pred vsemi vrstami napadov. Jenkinsova ranljivost je tako resna, da je bila njegova vloga ključna pri odkritju in uhajanju seznama prepovedanih letov TSA januarja 2023.

#3. Man-in-the-Middle napadi

Napadalec 'človek v sredini' je vsak, ki ima dostop do točke v povezavi med uporabnikom in spletnim mestom. To jim daje možnost opazovanja in celo spreminjanja prometa med spletnim strežnikom in brskalnikom. Za primer iz resničnega sveta lahko napadi MitM spremenijo vdelane URL-je tudi na zakonitih spletnih mestih in končnega uporabnika zavedejo, da klikne na spletno mesto, ki ga nadzoruje napadalec. Spletna mesta, ki šifrirajo svoj promet, pomagajo odpraviti ta varnostni pomislek, čeprav uporabniki včasih prezrejo opozorila brskalnika, preden obiščejo nešifrirano mesto.

Dandanes je še bolj zaskrbljujoč napad Man-in-the-Browser. Tukaj se trojanski konj uporablja za prestrezanje in manipulacijo vseh zahtev, poslanih iz brskalnika in sistemskih datotek. Najpogostejši cilj tega napada je spremeniti že izpostavljeno napravo v sredstvo finančne goljufije: brskalnik prikaže uporabnikovo nameravano transakcijo, medtem ko trojanec skrivaj beleži bančne poverilnice žrtve. Zlonamerna programska oprema v brskalniku ali OS predstavlja notranjo grožnjo; področje, kjer sta šifriranje TLS in SSL nemočna.

#4. Skriptiranje med spletnimi mesti

Dinamična spletna mesta so dokazala svojo vrednost pri zmanjševanju stopnje obiskov ene strani in izboljšanju donosnosti naložbe. Vendar se Javascript, ki poganja ta uporabniško odzivna spletna mesta, pogosto obravnava v odjemalčevem lastnem brskalniku, ne da bi bilo treba potovati nazaj na strežnik. Ko brskalnik naloži pristno spletno stran, nato poišče povezani JavaScript za nadaljnja dejanja, specifična za uporabnika. To je nevidno s spletnega strežnika in omogoča napadalcu, da doda zlonamerno kodo na pristen URL spletnega mesta.

Nazoren primer tega so spletna mesta, ki vsebujejo nerazčiščene niti komentarjev. Napadalec lahko objavi komentar, ki vsebuje JavaScript v sendviču med dvema tags. With that comment posted, any browser that loads the page will see this comment as executable, paving the way for payload implementation.

#5. Vbrizgavanje SQL

Vbrizgavanje SQL izkorišča prednosti spletnih mest, ki sprejemajo uporabniške vnose, in ostaja dosledna težava v zadnjem desetletju rasti interneta. Structured Query Language (SQL) je ponudil prvo standardno metodo za shranjevanje in pridobivanje podatkov iz povezanih baz podatkov. Ker je jezik, ki je zdaj pomemben del poslovne aplikacije in infrastrukture spletnega mesta, je zaradi bližine zelo dragocenih občutljivih podatkov naravna tarča za izkoriščanje. Napadi z vbrizgavanjem SQL se osredotočajo na dodajanje komentarjev spletnemu mestu, ki tvorijo stavke SQL – podobno tehniki XSS, ki brskalnik prisili k izvajanju dodatne kode. Stavek SQL se nato zažene na napadenem spletnem mestu in njegovi osnovni bazi podatkov ter napadalcu vrne dele podatkov.

Medtem ko je skušnjava, da bi ta napad omejili samo na en jezik, lahko spletna mesta, ki se zanašajo na jezike, ki niso SQL, še vedno postanejo žrtev istega mehanizma. Napadi brez SQL delujejo po popolnoma enakem procesu, zaradi česar je to prilagodljiv in dobičkonosen brskalnik.

#6. Zastrupitev DNS

Brskalniki ne gledajo na internet na enak način kot ljudje. Imena domen lahko vključujejo ime gostujočega podjetja, vendar brskalniki potrebujejo natančnejši način prepoznavanja spletnega mesta za nalaganje. DNS poveže naslov IP vsakega mesta z nepozabnim imenom domene, ki ga poznamo in prepoznamo. Zaradi učinkovitosti imajo ponudniki internetnih storitev lastne strežnike DNS, ki izmenjujejo podatke od drugih. Domači usmerjevalniki te shrambe DNS postavijo bližje končnemu uporabniku in vsaka naprava izvaja svoj lokalni predpomnilnik, s čimer prihrani čas s shranjevanjem prejšnjih rezultatov.

Vsak od teh zalog je mogoče zastrupiti; ko napadalec vdre in spremeni vnos, lahko brskalnik zdaj poveže ime domene za google.com z naslovom IP spletnega mesta, ki ga nadzoruje napadalec. Vsako spletno mesto je ranljivo za to in gre za napad, ki se lahko hitro razširi. Če različni ponudniki internetnih storitev pridobivajo svoje podatke DNS iz ogroženega strežnika, postanejo predpomnilniki na nižji stopnji, ki se zanašajo na ta vnos, vektorji napadov. Za največjo donosnost naložbe se tovrstni napadi osredotočajo na finančne institucije, s ciljem pretentati uporabnike, da predajo poverilnice računa. Škoda, ki jo ta napad povzroči ugledu zakonitih podjetij – in lastnim bančnim računom strank – je neprimerljiva.

Najboljše prakse za preprečevanje izkoriščanja brskalnika

Vse prepogosto je največja grožnja varnosti podjetja nezahteven končni uporabnik. Že sama narava povezovanja z javnim internetom zahteva nekaj ključnih protokolov, ki lahko blokirajo in preprečijo napade. Hkrati te spletne varnostne navade ne morejo kanibalizirati produktivnosti uporabnika; Po tej kot napeti črti vodijo uporabnike ogromne količine različnih varnostnih rešitev.

Naj bodo brskalniki posodobljeni

Osnova za vsako aplikacijo in brskalnik, ki dostopa do spleta, je nujna posodobljena programska oprema. Ko so odkrite ranljivosti, popravljanje popravkov postane tekma s časom, preden jih napadalci izkoristijo. Redne in stroge posodobitve nudijo brskalniku znatno zaščito pred nekaterimi najbolj očitnimi poskusi oddaljenega izvajanja kode.

Uporabite HTTPS

HTTPS ponuja varno in šifrirano obliko komunikacije med brskalnikom in katerim koli povezanim strežnikom. Uporabniki bi morali vedeti, kako prepoznati spletno mesto, zaščiteno s HTTPS, tako da pogledajo vrstico URL v brskalniku, kjer majhna ključavnica označuje stanje popolnega šifriranja spletnega mesta. Če spletno mesto še vedno uporablja HTTP, vsi štirje glavni brskalniki končnemu uporabniku prikažejo varnostno opozorilo, ki ga je treba upoštevati.

Uporabite edinstvena gesla

Ponovna uporaba gesel je kronična in neskončna ovira na poti do varnosti podjetja. Razlog za to je preprost: s toliko aplikacijami, računi in stranmi, v katere se je treba prijaviti, so končni uporabniki pogosto prisiljeni preprosto zanesti se na nekaj starih vernikov – morda z nekaj dodatnimi številkami, ki jih dodajo za pridih. Razvejanost te navade pa orosi oči, saj ponovna uporaba gesel trg ogrožanja računov spreminja v več milijard dolarjev vredno nezakonito industrijo, kakršna je danes. Uporabniki se morajo zavedati incidentov, kot je seznam RockYou21, ki navaja na tisoče prosto dostopnih poverilnic, ukradenih iz resničnih računov. Stroga higiena gesel – podprta z upravitelji gesel ali samodejnimi opomniki za ponastavitev gesel – še nikoli ni bila tako pomembna.

Blokiraj pojavna okna in oglase

Pojavni oglasi so odlično sredstvo za dostavo zlonamerne kode. Vendar je njihovo blokiranje lahko težje, kot je bilo pričakovano. Čeprav sodobni brskalniki ponujajo način za samodejno blokiranje vseh novih pojavnih oken, lahko to ovira produktivno uporabniško izkušnjo. Ena od tradicionalnih rešitev je Varen spletni prehod (SWG). To ponuja obliko zaščite za brskalnike na ravni podjetja, ki pomaga določiti mejo med uporabniki in zunanjim spletom. URL-ji so blokirani v skladu z varnostnimi pravilniki podjetja, s čimer so izločeni znani zlonamerni URL-ji. Nova zlonamerna spletna mesta pa vztrajno skrbijo.

Zaščitite svoje brskanje z LayerX

Grožnje so se razširile daleč preko zaščite brskalnika, ki jo ponujajo varnostne rešitve patchwork. Varovanje uporabnikov pred neštetimi grožnjami brskanja zahteva nekaj novega: kohezivno, na uporabnika osredotočeno varnostno platformo brskalnika.

LayerX ponuja ta vrhunski pristop k varnosti brskalnika. Z dajanjem prednosti vidnosti na samem robu razširitveno orodje omogoča analizo vseh dogodkov brskanja v realnem času. Tipalo brskalnika najprej primerja te podatke; ocenjevanje vedenja spletne strani, dejavnosti uporabnikov in funkcij brskalnika. Druga komponenta – enforcer – začne ukrepati, ko je zlonamerna koda identificirana. Ta vidik potisne varnost brskalnika daleč onkraj preveč grobega, binarnega odzivnega modela 'blokiraj ali dovoli'. S sprožitvijo ali zaustavitvijo določenih dejanj brskalnika in vbrizgavanjem kode za kirurško nevtralizacijo tveganih komponent strani brezhibna uporabniška izkušnja ni več cena za varnost brskalnika.

Pogon analize komponent brskalnika z visokim tveganjem je osnovni motor Plexus. Ta platforma za analizo z dvojnim motorjem deluje v sami razširitvi brskalnika in v bolj osrednji storitvi v oblaku. Vsi dogodki, zbrani iz senzorjev v razširitvi, se vnesejo v mehanizem Plexus, analizirajo in obogatijo s podatki iz LayerX Threat Intel Cloud. To združuje razdrobljenost okoljskega tveganja vsakega uporabnika z našimi makro pregledi današnjih trendov groženj brskalnika. S tem, da daje kontekstualni element vsaki stopnji analize, Plexus omogoča proaktivne zaščitne ukrepe, preden se sproži tovor.

Medtem ko LayerX uporabniški izkušnji ne doda zakasnitev ali frustracij, niso bili v središču le njegovi končni uporabniki. Hitra diverzifikacija tehnoloških skladov vsake organizacije – in posledična eksplozija varnostnih rešitev – sta močno vplivala tudi na varnostne ekipe. Za prihodnost pripravljena varnost zahteva drugačen pristop. Enostavnost izvedbe je glavni pokazatelj, kako hitro se varnostna praksa uredi; za zmanjšanje površine napadov si je LayerX zadal cilj centralizirati vse pomembne naloge v en sam jasen vmesnik. Ne samo, da to daje vpogled v splošno varnostno držo organizacije, ampak daje nadaljnji vpogled v izpostavljene vrzeli – kot tudi možnost učinkovitega in brezhibnega odpravljanja težav.