LayerX Research a identifié un ensemble coordonné d'extensions pour le navigateur Chrome commercialisées sous le nom de Outils d'amélioration et de productivité pour ChatGPT. En réalité, cependant, ces extensions sont conçues pour voler les identités ChatGPT des utilisateurs.La campagne consiste en au moins 16 extensions distinctes développé par le même acteur malveillant, afin d'atteindre une diffusion aussi large que possible.

Cette campagne coïncide avec une tendance plus large : croissance rapide de l'adoption des extensions de navigateur basées sur l'IA, visant à aider les utilisateurs dans leurs besoins quotidiens de productivité. Bien que la plupart d'entre elles soient totalement inoffensives, Bon nombre de ces extensions imitent des marques connues afin de gagner la confiance des utilisateurs.notamment celles conçues pour améliorer l'interaction avec les grands modèles de langage. Ces extensions, qui nécessitent une intégration de plus en plus poussée avec les applications web authentifiées, étendent considérablement la surface d'attaque des navigateurs.

Notre analyse montre que les extensions de cette campagne mettent en œuvre un mécanisme commun qui intercepte les jetons d'authentification de session ChatGPT et les transmet à un serveur tiers.La possession de tels jetons confère un accès au compte équivalent à celui de l'utilisateur, incluant l'accès à l'historique des conversations et aux métadonnées. Par conséquent, des attaquants peuvent reproduire les identifiants d'accès de l'utilisateur à ChatGPT et usurper son identité, ce qui leur permet d'accéder à l'ensemble de ses conversations, données et code ChatGPT.

Cette découverte souligne la nécessité pour les entreprises de surveiller et de limiter l'utilisation des extensions d'IA tierces, car celles-ci peuvent dérober des informations sensibles.

Bien que ces extensions n'exploitent pas les vulnérabilités de ChatGPT lui-même, leur conception permet Détournement de session et accès clandestin aux comptes, ce qui représente un risque important pour la sécurité et la confidentialité.

À l’heure actuelle, Environ 900 téléchargements sont associés à cette campagne, une goutte d'eau dans l'océan comparée à… GhostPoster or VPN RolyPolyCependant, si l'ampleur d'une attaque est un indicateur évident de sa pertinence, ce n'est pas le seul. Les optimiseurs GPT sont populaires et il en existe suffisamment de légitimes et bien notés sur le Chrome Web Store pour que les utilisateurs puissent facilement passer à côté des signaux d'alerte. L'une de ces variantes présente un problème. logo « vedette » qui précise qu’elle « suit les pratiques recommandées pour les extensions Chrome ».

Il suffit d'une seule itération pour qu'une extension malveillante devienne populaire. Nous pensons que les optimiseurs GPT deviendront bientôt aussi populaires (voire plus) que les extensions VPN, raison pour laquelle nous avons priorisé la publication de cette analyse. Notre objectif est de les neutraliser AVANT qu'ils n'atteignent une masse critique.

Extensions de navigateur basées sur l'IA : une nouvelle surface d'attaque

Les extensions de navigateur axées sur l'IA sont devenues un élément courant du flux de travail des utilisateurs cherchant à gagner en productivité grâce aux plateformes d'IA générative. Ces outils nécessitent souvent :

- Accès aux services d'IA authentifiés

- Intégration étroite avec des applications monopages complexes

- Contextes d'exécution élevés au sein du navigateur

De ce fait, les extensions d'IA sont particulièrement bien placées pour observer les données sensibles en temps réel, notamment les artefacts d'authentification. Cette combinaison de privilèges élevés, confiance des utilisateurs et adoption rapide ce qui en fait un vecteur de plus en plus attrayant pour les abus.

Les extensions analysées dans cette recherche démontrent comment des outils d'IA d'apparence légitime peuvent être utilisés pour obtenir un accès persistant aux comptes utilisateurs sans exploiter les vulnérabilités logicielles ni déclencher les contrôles de sécurité conventionnels.

Analyse technique

Interception et exfiltration des jetons de session

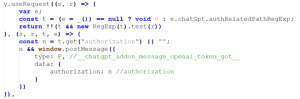

Le principal problème de sécurité identifié au cours de cette campagne est l'interception des jetons de session ChatGPT.

Pour toutes les variantes analysées (à une exception près), les extensions mettent en œuvre le flux de travail suivant :

- Un script de contenu est injecté dans chatgpt.com et exécuté dans l'environnement JavaScript principal de la page.

- Le script intercepte le navigateur fenêtre.récupérer fonction, lui permettant d'observer les requêtes sortantes initiées par l'application web ChatGPT.

Figure 1. Interconnexion de l'API Fetch

- Lorsqu'une requête contenant un en-tête d'autorisation est détectée, le jeton de session est extrait.

Figure 2. Extraction du jeton d'autorisation

- Un deuxième script de contenu reçoit ce message et transmet le jeton à un serveur distant.

Cette approche permet à l'opérateur de l'extension de s'authentifier auprès des services ChatGPT en utilisant la session active de la victime et d'obtenir l'historique complet des conversations et des connecteurs des utilisateurs (Google Drive, Slack, Git-hub et autres sources de données sensibles des utilisateurs).

Exécution du script du monde principal

Script d'interception du contenu de l'extension exécuté dans le monde PRINCIPAL :

Figure 3. Cadre du monde principal pour le script de contenu

Exécution de scripts de contenu dans le Monde JavaScript principal permet interaction directe avec le moteur d'exécution natif de la page, plutôt que de fonctionner dans l'environnement isolé de script de contenu de Chrome.

Plus précisément, cela concerne le code d'extension :

- Fonctionne idans le même contexte d'exécution que l'application web elle-même

- A accès aux mêmes objets JavaScript, fonctions et état en mémoire utilisés par la page

- Peut remplacer ou encapsuler les API natives (par exemple, window.fetch, XMLHttpRequest, Promise, fonctions définies par l'application).

- Peut observer ou manipuler des données d'exécution qui ne transitent jamais par le réseau ou le DOM, notamment :

- En-têtes d'authentification avant transmission

- jetons en mémoire et artefacts de session

- objets d'état de l'application utilisés par le framework frontend

Exposition des données au-delà du jeton

Outre le jeton de session ChatGPT, les données suivantes sont envoyées au serveur tiers :

- Métadonnées de l'extension (version, paramètres régionaux, identifiants client)

- données de télémétrie d'utilisation et d'événements

- Jetons d'accès émis par le serveur d'arrière-plan et utilisés par le service d'extension

Ces données permettent à l'attaquant d'étendre considérablement le nombre de jetons d'accès et d'assurer une identification persistante de l'utilisateur, un profilage comportemental et un accès prolongé aux services tiers. Combinées, ces données permettent de corréler l'activité entre les sessions, de déduire les habitudes d'utilisation et de maintenir un accès continu au-delà d'une simple interaction avec le navigateur, aggravant ainsi les atteintes à la vie privée et l'impact potentiel de toute utilisation abusive ou compromission de l'infrastructure sous-jacente.

Portée et distribution de la campagne

Parmi les 16 extensions identifiées dans cette campagne, Quinze extensions ont été distribuées via le Chrome Web Store, tandis qu'une extension a été publiée via la place de marché des modules complémentaires de Microsoft Edge.Au moment de la rédaction de ce document, toutes les extensions identifiées restent disponibles dans leurs boutiques respectives.

La plupart des extensions de cette campagne affichent un nombre d'installations individuelles relativement faible, seule une petite minorité atteignant un niveau d'adoption plus élevé. Chez LayerX, nous espérons que cette publication permettra d'interrompre la campagne à un stade précoce et d'en minimiser l'impact.

Indicateurs d'infrastructure et de campagne

Plusieurs indicateurs suggèrent que ces extensions font partie d'un campagne coordonnée unique, plutôt que des efforts de développement indépendants :

- Un code source partagé et minifié, réutilisé pour plusieurs identifiants d'extension.

- Caractéristiques constantes de l'éditeur, malgré l'utilisation de plusieurs annonces

- Icônes, identité visuelle et descriptions très similaires

Figure 4. Similitudes visuelles

- Téléchargements par lots, avec plusieurs extensions publiées aux mêmes dates

- Chronologie des mises à jour synchronisées, avec plusieurs extensions mises à jour simultanément

- Infrastructure backend partagée, toutes les extensions communiquant avec le même domaine

- Chevauchement des fonctionnalités légitimes, renforçant la confiance perçue

Détection précoce grâce à l'intelligence étendue

LayerX Research a pu identifier et attribuer cette campagne à un stade précoce grâce à une combinaison de Détection des extensions de navigateur et analyse de similarité de code par l'IA.

Plus précisément, nos capacités de détection ont permis :

- Identification des artefacts de code minifiés partagés à travers plusieurs identifiants d'extension

- Corrélation d'extensions présentant un comportement d'exécution quasi identique, malgré des noms et des descriptions de fonctionnalités différents.

- Reconnaissance des schémas de prolifération des variantes, où plusieurs extensions aux fonctionnalités similaires sont publiées et mises à jour par lots coordonnés.

Ces signaux nous ont permis de regrouper les extensions dans une seule campagne avant leur adoption généralisée, soulignant l'importance d'une visibilité proactive sur les écosystèmes d'extensions de navigateur à mesure que les outils d'IA continuent de se développer.

Conclusion

Cette recherche met en lumière comment les extensions de navigateur ciblant les plateformes d'IA peuvent être utilisées pour atteindre les objectifs suivants : accès au niveau du compte via des mécanismes de session légitimes, sans exploiter de vulnérabilités ni déployer de logiciels malveillants manifestes.

En combinant l'exécution sur le réseau principal avec l'interception des jetons d'authentification, les opérateurs ont obtenu un accès persistant aux comptes utilisateurs tout en restant dans le cadre d'un comportement web standard. De telles techniques sont particulièrement difficiles à détecter à l'aide des outils de sécurité réseau ou de sécurité des terminaux traditionnels.

À mesure que les plateformes d'IA continuent de s'intégrer aux flux de travail des entreprises et des particuliers, les extensions de navigateur interagissant avec des services d'IA authentifiés doivent être considérées comme logiciel à haut risque et soumis à un examen rigoureux.

Indicateurs de compromission (IOC)

Extensions

| ID | Nom du poste | Installations |

| lmiigijnefpkjcenfbinhdpafehaddag | Dossier ChatGPT, téléchargement vocal, gestionnaire de messages, outils gratuits – Modifications ChatGPT | 605 |

| obdobankihdfckkbfnoglefmdgmblcld | Téléchargement de la voix ChatGPT, téléchargement de la synthèse vocale – Modules ChatGPT | 156 |

| kefnabicobeigajdngijnnjmljehknjl | ChatGPT épingler le chat, ajouter aux favoris – Modérateurs ChatGPT | 18 |

| ifjimhnbnbniiiaihphlclkpfikcdkab | Navigateur de messages ChatGPT, défilement de l'historique – Modules ChatGPT | 11 |

| pfgbcfaiglkcoclichlojeaklcfboieh | Changement de modèle ChatGPT, sauvegarde des utilisations avancées du modèle – Modules ChatGPT | 11 |

| hljdedgemmmkdalbnmnpoimdedckdkhm | Exportation ChatGPT, Markdown, JSON, images – Modules ChatGPT | 10 |

| afjenpabhpfodjpncbiiahbknnghabdc | Affichage de l'horodatage ChatGPT – Modérateurs ChatGPT | 13 |

| gbcgjnbccjojicobfimcnfjddhpphaod | Suppression en masse dans ChatGPT, Gestionnaire de chat – Modifications ChatGPT | 11 |

| ipjgfhcjeckaibnohigmbcaonfcjepmb | Historique de recherche ChatGPT, localiser des messages spécifiques – Modérateurs ChatGPT | 11 |

| mmjmcfaejolfbenlplfoihnobnggljij | Optimisation des invites ChatGPT – Modérateurs ChatGPT | 10 |

| lechagcebaneoafonkbfkljmbmaaoaec | Message réduit – Modérateurs de ChatGPT | 13 |

| nhnfaiiobkpbenbbiblmgncgokeknnno | Gestion et commutation multi-profils – Mods ChatGPT | 0 |

| hpcejjllhbalkcmdikecfngkepppoknd | Recherche avec ChatGPT – Mods ChatGPT | 0 |

| hfdpdgblphooommgcjdnnmhpglleaafj | Compteur de jetons ChatGPT – Modérateurs ChatGPT | 5 |

| ioaeacncbhpmlkediaagefiegegknglc | Gestionnaire d'invites ChatGPT, dossiers, bibliothèque, envoi automatique – Modules ChatGPT | 5 |

| jhohjhmbiakpgedidneeloaoloadlbdj | Modifications ChatGPT – Téléchargement de dossiers vocaux et autres outils gratuits | 17 |

Domaines

chatgptmods.com

Images.top

Emails

Tactiques, techniques et procédures (TTP)

| Tactique | Technique |

| Évasion défensive | LX7.011 (T1036) – Mascarade |

| Évasion défensive | LX7.003 (T1140) – Obfuscation/désobfuscation du code |

| Accès aux informations d'identification | LX8.004 (T1528) – Voler le jeton d'accès à l'application |

| Internationaux | LX4.006 – Détournement de méthode |

Recommandations

Les professionnels de la sécurité, les responsables de la protection des entreprises et les développeurs de navigateurs doivent prendre les mesures suivantes :

- Classer les extensions intégrant l'IA comme applications privilégiées – Les extensions qui s'intègrent à des plateformes d'IA authentifiées doivent être considérées comme des logiciels à haut risque et à privilèges élevés, car leur accès à l'état d'exécution et aux artefacts d'authentification dépasse celui des modules complémentaires de navigateur classiques.

- Déployer technologies de surveillance des extensions basées sur le comportement pour détecter toute activité réseau non autorisée ou toute manipulation suspecte du DOM.