L'intégration rapide de l'IA générative dans les navigateurs web marque un tournant stratégique majeur pour l'expérience utilisateur. Une nouvelle génération d'agents de navigateur IA promet d'automatiser les tâches, de synthétiser le contenu et de servir d'assistants numériques personnalisés. Cependant, cette évolution crée une surface d'attaque complexe. À mesure que les entreprises et les particuliers adoptent ces outils, il est crucial d'analyser les meilleurs navigateurs IA, non seulement pour leurs fonctionnalités innovantes, mais aussi pour leur niveau de sécurité. Cette analyse explore les principaux navigateurs IA de fin 2025, en comparant leur sécurité, leur confidentialité et leurs performances, avec une attention particulière portée à l'isolation des données, à la protection immédiate et aux risques émergents liés à la navigation IA qui caractérisent ce nouvel écosystème. Comprendre ces vulnérabilités est indispensable pour une adoption sécurisée.

Nouvelle perspective de risque : comprendre les vulnérabilités de navigation de l’IA

Le principal danger des agents d'IA de navigation modernes réside dans leur capacité à accéder aux données du navigateur et à les exploiter. Contrairement aux navigateurs traditionnels, où les actions de l'utilisateur sont explicites, les navigateurs IA peuvent être manipulés pour effectuer des actions non autorisées grâce à des attaques sophistiquées. L'une des menaces les plus répandues est l'injection de commandes malveillantes, où un attaquant dissimule des instructions malveillantes dans le contenu web. Lorsqu'un utilisateur demande à l'IA d'effectuer une tâche apparemment anodine, comme résumer une page, l'IA exécute par inadvertance la commande cachée, ce qui peut entraîner l'exfiltration de données personnelles sensibles provenant d'autres onglets, tels qu'une messagerie électronique ouverte ou une application SaaS d'entreprise.

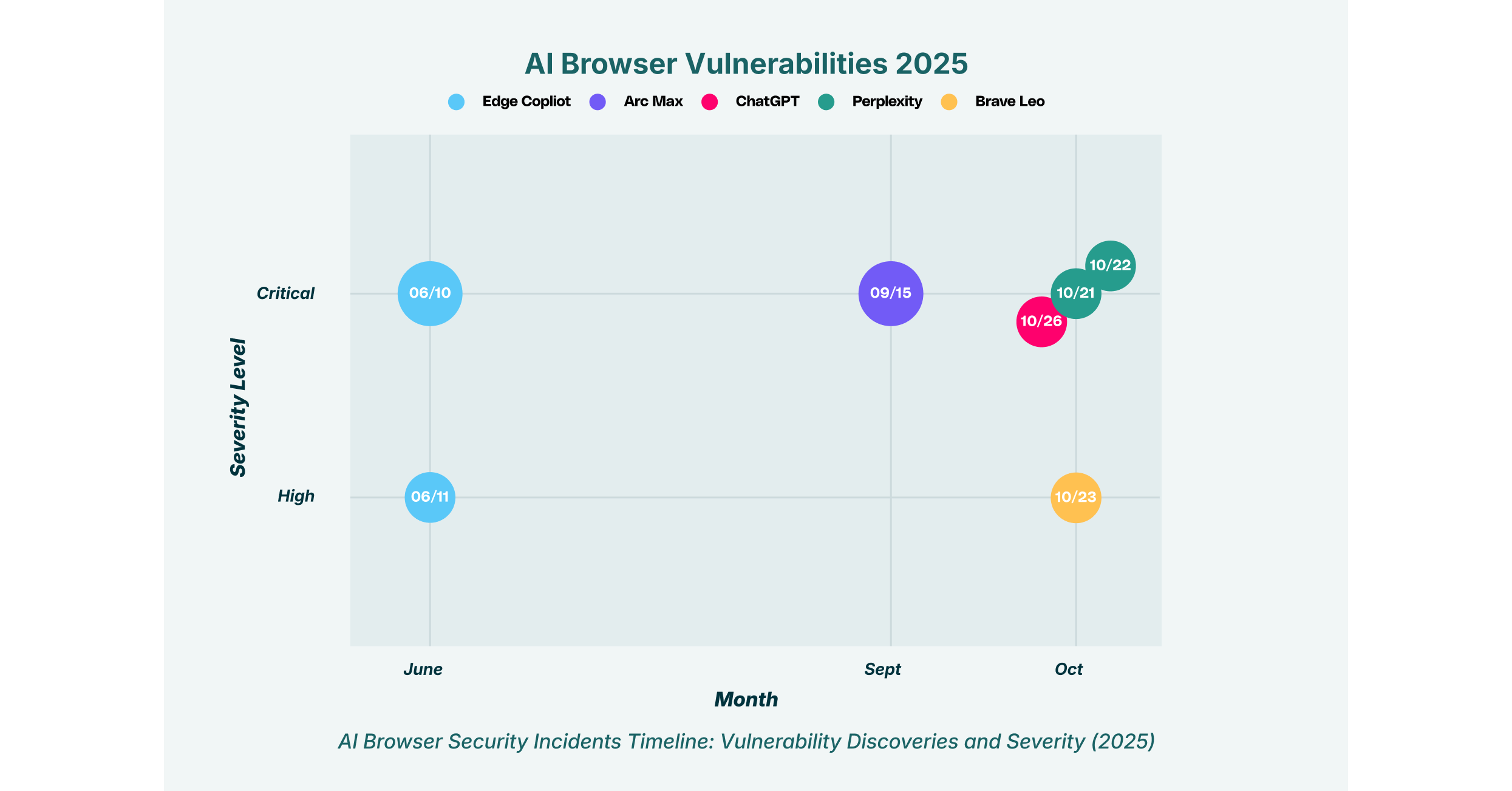

Des découvertes récentes soulignent la gravité de ces menaces. Les recherches de LayerX ont mis au jour « CometJacking », une vulnérabilité de Perplexity Comet permettant à un simple lien malveillant d'ordonner à l'IA de voler des données auprès de services connectés comme Gmail et de les exfiltrer vers le serveur d'un attaquant. De même, une faille dans ChatGPT Atlas d'OpenAI permettait à des attaquants de « corrompre » la mémoire de l'IA via une attaque CSRF (Cross-Site Request Forgery), l'amenant ainsi à exécuter du code malveillant sur commande. Ces incidents démontrent que même les meilleurs navigateurs d'IA introduisent de nouveaux défis de sécurité auxquels les outils de sécurité traditionnels ne peuvent faire face.

Analyse des principaux navigateurs IA

L'écosystème actuel des navigateurs IA mêle nouveaux acteurs disruptifs et acteurs établis intégrant des fonctionnalités d'IA. Leurs approches en matière de sécurité et de confidentialité divergent considérablement, ce qui complexifie le choix des utilisateurs.

1. Atlas ChatGPT

L'Atlas ChatGPT d'OpenAI vise à intégrer la puissance de ChatGPT directement dans l'expérience de navigation. Cependant, sa première version a été entachée de graves failles de sécurité. Les recherches de LayerX ont révélé une vulnérabilité critique permettant l'injection d'instructions malveillantes dans la mémoire de ChatGPT, lesquelles peuvent ensuite être utilisées pour exécuter du code à distance. Cette attaque est particulièrement dangereuse sur Atlas, car les utilisateurs sont connectés à ChatGPT par défaut.

De plus, le navigateur présente des capacités anti-phishing extrêmement faibles. Lors de tests menés sur des pages web malveillantes réelles, Atlas a enregistré un taux d'échec de 94.2 %, ne parvenant à bloquer que 5.8 % des attaques. Ses utilisateurs sont ainsi près de 90 % plus vulnérables au phishing que ceux utilisant des navigateurs traditionnels comme Chrome ou Edge, ce qui fait de ses puissantes fonctionnalités d'IA une arme à double tranchant.

2. Comète de la perplexité

Perplexity Comet se présente comme un navigateur « agent » capable d'effectuer des tâches sur différents services web. Cependant, cette puissance s'accompagne de risques importants liés à la navigation par l'IA. Les chercheurs de LayerX ont mis en évidence la vulnérabilité « CometJacking », grâce à laquelle des URL spécialement conçues permettent à l'IA d'accéder à sa mémoire, d'encoder des données sensibles et de les envoyer à un attaquant. Les mécanismes de protection de Perplexity contre l'exfiltration de données se sont révélés inefficaces face à des techniques d'obfuscation simples comme l'encodage en base64.

Des recherches complémentaires menées par l'équipe de sécurité de Brave ont révélé une autre faille critique : l'injection indirecte de commandes via la stéganographie. Des attaquants peuvent dissimuler du texte malveillant dans une capture d'écran, et lorsque l'utilisateur demande à Comet d'analyser l'image, sa technologie OCR extrait et exécute la commande cachée. Cela pourrait permettre à l'IA d'accéder à d'autres onglets ouverts et de dérober des informations lors de sessions authentifiées. Les tests de LayerX ont également révélé que sa protection contre le phishing était très insuffisante, ne bloquant que 7 % des attaques.

3. Sigma IA

Sigma AI se distingue par sa philosophie axée sur la protection de la vie privée, offrant des fonctionnalités telles qu'un VPN intégré, le blocage des publicités et des conversations IA chiffrées de bout en bout. L'entreprise promeut un engagement strict de non-suivi et met l'accent sur la conformité au RGPD, se positionnant ainsi comme un leader de la navigation IA privée. Cet engagement signifie que les conversations des utilisateurs ne sont pas utilisées pour l'entraînement des modèles, et son architecture est conçue pour minimiser la collecte de données.

Toutefois, cette approche rigoureuse de la protection de la vie privée engendre des limitations fonctionnelles. L'impossibilité pour Sigma d'accéder au contenu web pour ses fonctionnalités d'IA peut nuire à l'expérience utilisateur, créant un compromis entre une protection robuste de la vie privée et des capacités d'IA riches en fonctionnalités. Bien que moins de vulnérabilités publiques aient été signalées, son choix de privilégier la protection de la vie privée au détriment des fonctionnalités de l'agent en fait une option plus prudente, mais potentiellement moins performante.

4. Navigateur Dia

Développé par l'équipe à l'origine du navigateur Arc, Dia vise à intégrer plus profondément l'IA dans le parcours utilisateur. Du point de vue de la sécurité, Dia offre une protection anti-phishing tout à fait satisfaisante. Les recherches de LayerX montrent qu'il implémente efficacement les API de navigation sécurisée de Google, atteignant un taux de détection du phishing quasiment identique à celui de Google Chrome.

Malgré cela, des problèmes de sécurité persistent. Les discussions au sein de la communauté soulignent le risque que représente la capacité de Dia à « tout voir » l'activité d'un utilisateur, y compris au sein des gestionnaires de mots de passe ou derrière les portails d'authentification unique (SSO) d'entreprise. Cet accès étendu, combiné aux premiers signalements de bogues et de plantages entraînant des failles de sécurité, en fait un choix discutable pour les environnements d'entreprise où la protection des données est essentielle.

5. Genspark

Genspark est un navigateur IA ambitieux visant à automatiser un grand nombre de tâches. Cependant, son niveau de sécurité est alarmant. Dans une analyse comparative, LayerX a constaté que Genspark, tout comme Comet, laissait s'exécuter plus de 90 % des pages web compromises, ce qui indique une protection anti-phishing quasi inexistante.

À ces inquiétudes s'ajoutent des rapports faisant état d'une politique de confidentialité fragmentée et répartie entre différents domaines de l'entreprise, ainsi que d'importantes failles de sécurité découvertes dans son application Android. Bien que son architecture basée sur Chromium intègre un système de sandbox standard, la couche d'IA introduit des risques non maîtrisés qui en font l'une des solutions les plus vulnérables du marché.

6. Arc maximum

Arc Max n'est pas un navigateur autonome, mais une suite de fonctionnalités d'IA intégrées au navigateur Arc, conçu pour une sécurité optimale. The Browser Company, le développeur d'Arc, a fait preuve d'une approche proactive en matière de sécurité en menant un programme de primes aux bogues et en publiant des bulletins de sécurité. Bien qu'une vulnérabilité critique permettant l'exécution de code ait été découverte dans sa fonctionnalité « Boost », elle a été corrigée rapidement avant d'affecter les utilisateurs.

Le modèle de confidentialité d'Arc est un atout majeur. Il désactive par défaut la télémétrie et l'empreinte numérique et propose un blocage des traqueurs plus performant que celui de Chrome. Grâce à ces caractéristiques, Arc Max est une option plus fiable pour les utilisateurs qui souhaitent bénéficier de fonctionnalités d'IA sans pour autant être soumis à un suivi excessif de leurs données.

7. Copilote Edge

L'intégration de Copilot dans le navigateur Edge de Microsoft apporte de puissantes fonctionnalités d'IA, mais introduit également des risques importants pour les entreprises. Des chercheurs en sécurité ont découvert « EchoLeak » (CVE-2025-32711), une vulnérabilité critique exploitable sans clic qui pourrait permettre à un attaquant de dérober des données sensibles de Microsoft 365, notamment des fichiers OneDrive et des conversations Teams, simplement en envoyant un courriel malveillant à un utilisateur.

Une autre faille (CVE-2024-38206) découverte dans Copilot Studio a mis en évidence une vulnérabilité de type SSRF (Server-Side Request Forgery) susceptible d'exposer l'infrastructure cloud interne. Ces vulnérabilités démontrent que même les géants de la tech les plus établis sont confrontés aux défis posés par la sécurisation des agents IA de navigation, faisant de la sécurité de ces navigateurs une priorité absolue pour toute organisation utilisant l'écosystème Microsoft 365.

8. Courageux Lion

Brave Leo est l'assistant IA du navigateur Brave, axé sur la protection de la vie privée. Fidèle à la mission de Brave, Leo est conçu pour préserver la confidentialité. Toutes les requêtes utilisateur sont anonymisées grâce à un proxy inverse, et les conversations ne sont ni stockées ni utilisées pour l'entraînement du modèle, ce qui en fait un excellent choix pour les utilisateurs soucieux de leur vie privée.

Cependant, Leo n'est pas à l'abri des vulnérabilités liées à la navigation par IA. Des chercheurs ont découvert une faille d'injection de requêtes où des éléments HTML cachés sur une page web pouvaient manipuler l'affichage de Leo, risquant ainsi de tromper les utilisateurs avec de faux messages ou des liens d'hameçonnage. Malgré la robustesse de la sécurité de base de Brave, cette découverte prouve que la couche d'IA elle-même demeure une cible d'attaque potentielle, même dans un navigateur sécurisé.

9. Air d'opéra

L'intelligence artificielle d'Opera, Aria, est intégrée à son navigateur phare et repose sur la technologie éprouvée de l'entreprise. Contrairement à certains navigateurs IA plus récents et expérimentaux, Aria n'a pas fait l'objet d'autant de fuites de données publiques importantes. Sa sécurité bénéficie probablement de l'architecture mature du navigateur Opera, qui inclut des fonctionnalités standard comme le blocage des publicités et des traqueurs.

Opera applique une politique de divulgation publique des vulnérabilités et un programme de primes aux bogues pour résoudre les problèmes de sécurité. Bien qu'Aria n'offre pas les fonctionnalités « agentiques » avancées de navigateurs comme Comet, son intégration à une plateforme plus établie et stable pourrait présenter un profil de risque immédiat plus faible pour les utilisateurs privilégiant la stabilité aux fonctionnalités d'IA de pointe. L'absence de failles majeures signalées liées à l'IA ne signifie pas qu'elle est sans risque, mais elle suggère une implémentation plus prudente et potentiellement plus sûre.

Tableau comparatif de la sécurité des navigateurs IA

| Navigateur | Principales caractéristiques de sécurité | Vulnérabilité/risque notable | Score de protection contre le phishing | Modèle de traitement des données |

| Atlas ChatGPT | Intégration native avec ChatGPT. | Attaque CSRF « Tainted Memories » ; exécution de code à distance. | 5.8 % (Extrêmement faible) | Solution basée sur le cloud, liée à un compte OpenAI. |

| Comète de la perplexité | Capacités d'agent sur l'ensemble des services web. | Exfiltration de données par « CometJacking » via URL ; injection d'invite via captures d'écran. | 7 % (Extrêmement faible) | Traitement du contenu des pages via le cloud. |

| Sigma IA | Chat IA chiffré de bout en bout ; VPN intégré. | Fonctionnalités limitées en raison de contrôles de confidentialité stricts. | Pas testé | Chiffré, aucun profilage utilisateur. |

| Navigateur Dia | Flux de travail d'IA intégrés. | Accès étendu aux données utilisateur via l'authentification unique ; problèmes de fiabilité. | 46 % (À égalité avec Chrome) | Basé sur le cloud, envoie le contenu des pages en réponse aux requêtes. |

| Genspark | Fonctionnalités d'automatisation des tâches. | Autorise plus de 90 % des pages malveillantes ; politique de confidentialité fragmentée. | <10% (Extrêmement faible) | Traitement dans le nuage. |

| Arc maximum | Programme de primes aux bogues ; blocage par défaut du système de suivi. | Une vulnérabilité a été découverte et corrigée dans la fonctionnalité « Boost ». | Pas testé | Axé sur la protection de la vie privée ; désactive la télémétrie par défaut. |

| Copilote Edge | Intégration poussée avec Microsoft 365. | « EchoLeak », une fuite de données sans clic ; failles SSRF dans Copilot Studio. | ~53% (Bien) | Solution cloud intégrée aux données des locataires M365. |

| Courageux Lion | Requêtes anonymisées via proxy inverse. | Injection de prompt via des éléments HTML cachés. | Non testé (le navigateur Brave est performant). | Proxy anonymisé ; aucune donnée n'est stockée ni utilisée à des fins d'entraînement. |

| Air d'opéra | Intégré au framework établi du navigateur Opera. | Moins de divulgations publiques spécifiques à l'IA ; dépend de la sécurité du navigateur. | Pas testé | Traitement dans le nuage. |

Le défi de l'entreprise : l'informatique parallèle et les risques non gérés

La prolifération de ces navigateurs d'IA pose un défi majeur en matière de gouvernance pour les entreprises. Lorsque les employés adoptent ces outils de manière autonome pour accroître leur productivité, ils augmentent involontairement la surface d'attaque de l'organisation, un phénomène connu sous le nom de « Shadow SaaS ». Cette utilisation non contrôlée échappe à la visibilité et au contrôle des équipes informatiques et de sécurité, contournant ainsi les protocoles de sécurité établis pour la protection des données et la sécurité des SaaS. Nombre de ces navigateurs, notamment ceux qui offrent une protection anti-phishing insuffisante, deviennent des points d'entrée faciles pour les attaquants.

Imaginez un scénario où un développeur, utilisant un navigateur IA vulnérable comme Genspark ou Atlas, demande à l'IA de l'aider à déboguer un code propriétaire. Une attaque par injection de requêtes bien menée pourrait exfiltrer ce code à l'insu du développeur, entraînant un vol de propriété intellectuelle. C'est là qu'une stratégie de détection et de réponse au niveau du navigateur devient essentielle. Les organisations ne peuvent plus se contenter de la sécurité au niveau du réseau ou des terminaux. Elles ont besoin d'une visibilité granulaire sur le navigateur lui-même pour surveiller les extensions à risque, détecter les scripts malveillants en temps réel et appliquer des politiques empêchant l'exfiltration de données, quel que soit le navigateur utilisé par l'employé. Se protéger contre les failles de sécurité liées au shadow IT exige une solution opérant au niveau du navigateur.