Les outils de contrôle de l'utilisation de l'IA constituent le cadre de gouvernance essentiel dont les entreprises ont besoin pour adopter l'IA générative en toute sécurité. Ces solutions surveillent les interactions des employés, appliquent des politiques de données en temps réel et empêchent la fuite d'informations sensibles vers des modèles publics tels que ChatGPT et Gemini.

Que sont les outils de contrôle de l'utilisation de l'IA et pourquoi sont-ils importants ?

Les outils de contrôle d'utilisation de l'IA (AIUC) sont des plateformes de sécurité spécialisées qui régissent l'interaction entre les utilisateurs en entreprise et les applications d'IA générative. Contrairement aux solutions DLP ou pare-feu classiques qui se concentrent sur les transferts de fichiers et le périmètre réseau, les solutions AIUC analysent en temps réel le contenu des conversations (messages et réponses). Elles permettent aux organisations de définir des politiques basées sur l'intention, par exemple en autorisant les équipes marketing à utiliser l'IA pour la génération de contenu tout en empêchant les équipes d'ingénierie d'y intégrer du code propriétaire.

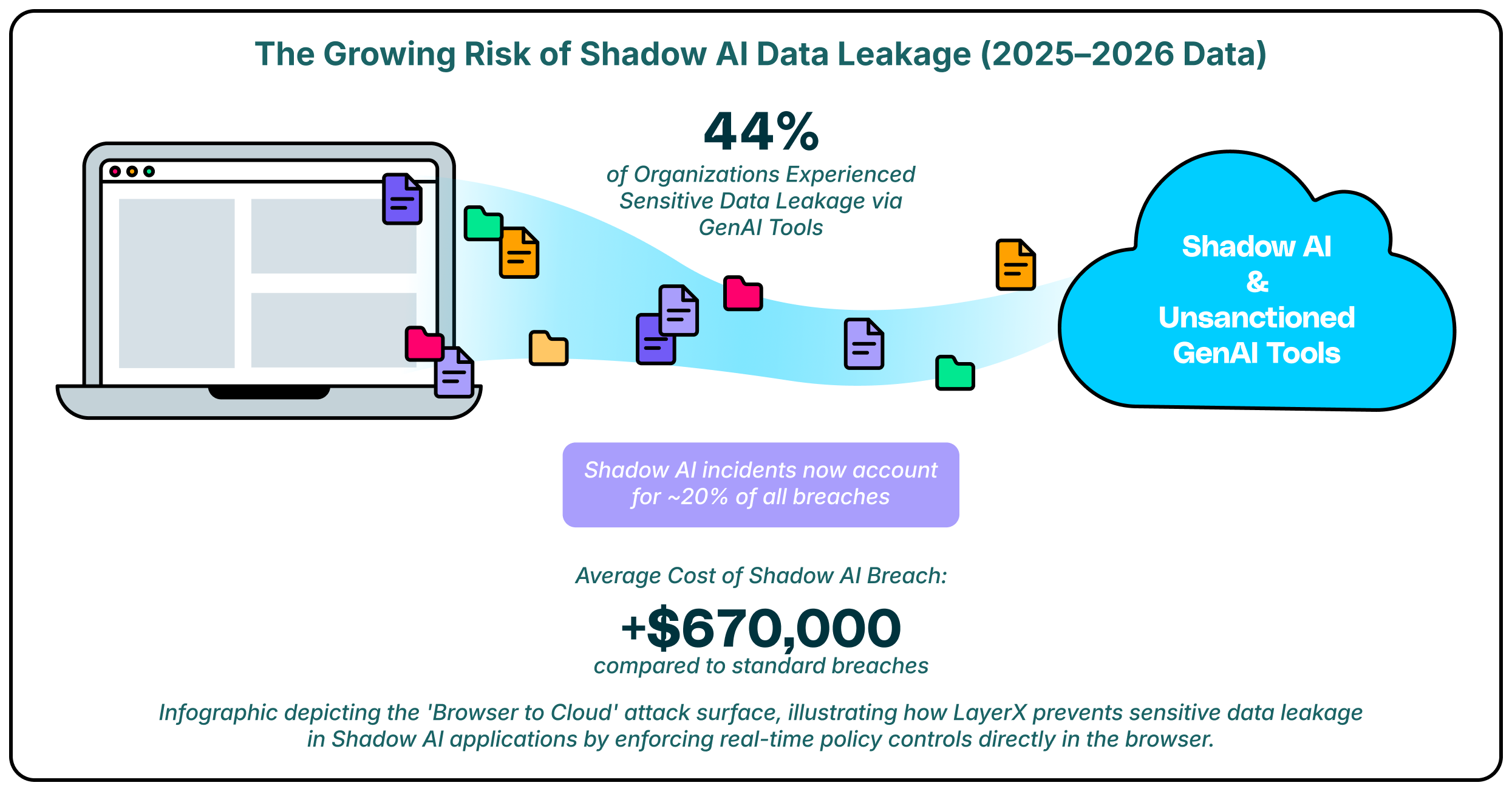

Cette catégorie est devenue essentielle face à l'expansion de la surface d'attaque « du navigateur au cloud ». Les employés contournent de plus en plus les réseaux d'entreprise pour accéder directement aux outils d'IA via leur navigateur web, créant ainsi des failles de sécurité pour les systèmes existants. En renforçant la sécurité au niveau du navigateur et de l'identité, ces outils atténuent les risques liés à l'IA parallèle, aux incitations malveillantes et au partage non autorisé de données, sans nécessiter d'interdiction générale qui freinerait l'innovation.

Principales tendances en matière de contrôle de l'utilisation de l'IA à surveiller en 2026

Un changement majeur en 2026 est l'adoption d'une gouvernance axée sur l'identité. Les responsables de la sécurité prennent conscience de l'inefficacité du blocage des URL d'IA et du fait que le contexte prime sur le simple contrôle d'accès. Les stratégies dominantes s'attachent désormais à comprendre « qui » interagit avec « quelles » données, permettant ainsi aux organisations d'appliquer des politiques granulaires qui s'adaptent au rôle de l'utilisateur. De cette manière, un directeur financier et un développeur logiciel sont soumis à des règles de sécurité différentes et appropriées lorsqu'ils utilisent le même outil d'IA.

Une autre tendance majeure est la consolidation des contrôles au sein du navigateur d'entreprise. La plupart des interactions avec l'IA se déroulant via des interfaces web, le navigateur est devenu le point d'application le plus efficace pour le contrôle final. Les outils capables d'inspecter le DOM (Document Object Model) en temps réel remplacent les proxys réseau, car ils offrent une visibilité plus fine sur le contenu collé ou généré. Ceci permet de détecter les risques dynamiques, comme les attaques par injection de prompts, souvent imperceptibles pour les inspecteurs réseau en raison du chiffrement ou de l'obfuscation.

Ces plateformes proposent diverses approches pour sécuriser l'adoption de l'IA, allant des extensions basées sur les navigateurs aux couches de gouvernance pilotées par API.

| Solution | Capacités clés | Meilleur pour |

| LayerX | Application de la loi via navigateur, découverte de l'IA Shadow | DLP du dernier kilomètre et accès sécurisé |

| Île | Remplacement du navigateur d'entreprise, autoprotection | Environnements contrôlés et gérés |

| Palo Alto Networks | Intégration SASE, IA de précision | Clients actuels de Palo Alto |

| Sécurité harmonique | Protection des données « zéro intervention », Shadow AI | équipes axées sur l'innovation |

| Sécurité rapide | Défense contre les injections rapides, visibilité de l'IA Shadow | Sécurisation des entrées/sorties de l'IA |

| AIM Sécurité | Inventaire GenAI, AI-SPM | Les RSSI ont besoin d'une large visibilité |

| Sécurité du lasso | Contrôle d'accès contextuel, sécurité RAG | Cadres LLM et RAG |

| IA nocturne | DLP basé sur l'IA, remédiation en temps réel | Masquage et correction des données |

| Témoin IA | Analyse des risques réglementaires, menace interne | Secteurs à forte exigence de conformité |

| Sécurité Menlo | Navigateur cloud sécurisé, contrôle du copier-coller | utilisateurs de l'isolation du navigateur à distance (RBI) |

| Sécurité séraphique | Prévention des exploits, DLP intégré au navigateur | Bloquer les failles de sécurité des navigateurs |

1. Couche X

LayerX propose une approche du contrôle d'utilisation de l'IA centrée sur le navigateur, offrant une visibilité et des fonctionnalités de contrôle avancées directement là où les utilisateurs interagissent avec les outils d'IA. Fonctionnant comme une extension de navigateur d'entreprise, elle surveille chaque événement de la session, ce qui lui permet de distinguer les requêtes sûres des actions à risque telles que le collage de code source ou le téléchargement de fichiers sensibles. Ce contrôle précis permet aux organisations d'autoriser les outils d'amélioration de la productivité tout en interdisant strictement l'exfiltration de données.

Au-delà du simple blocage, LayerX assure une détection exhaustive de l'utilisation de l'IA parallèle au sein des équipes. Il identifie chaque application d'IA utilisée, qu'il s'agisse d'un outil autorisé par l'entreprise ou d'un compte personnel, et applique des politiques de sécurité cohérentes à toutes. Cette fonctionnalité garantit la protection des données quel que soit l'utilisateur, comblant ainsi l'écart entre les normes de conformité internes strictes et la nature évolutive de l'adoption de l'IA sur le web.

2. Île

Island repense le navigateur comme principal point de contrôle de la sécurité, en proposant un « Navigateur d'entreprise » dédié qui remplace les navigateurs grand public classiques tels que Chrome ou Edge. Cet environnement contrôlé permet aux équipes informatiques d'intégrer des politiques de sécurité directement dans l'expérience de navigation, notamment des restrictions sur le copier-coller de données dans les chatbots IA. Il offre un cadre hautement sécurisé pour les données sensibles, garantissant qu'aucune donnée ne puisse quitter l'environnement géré sans autorisation.

Pour l'utilisation de l'IA en particulier, Island propose des fonctionnalités intégrées de prévention des pertes de données qui permettent de masquer les informations sensibles avant qu'elles n'atteignent un modèle externe. L'architecture du navigateur lui confère une visibilité complète sur les actions de l'utilisateur, permettant ainsi de conserver un historique détaillé des données partagées avec les plateformes d'IA. Ce niveau de contrôle est idéal pour les organisations qui peuvent imposer un navigateur spécifique pour toutes leurs activités professionnelles.

3. Palo Alto Networks (Prisma Access Browser)

Le navigateur Prisma Access de Palo Alto Networks intègre la navigation sécurisée directement à son architecture SASE. Il utilise une IA de précision pour détecter et bloquer les menaces en temps réel, en s'appuyant sur l'immense base de données de renseignements sur les menaces de l'entreprise. Pour l'utilisation de l'IA, il propose des contrôles de sécurité permettant d'identifier et de bloquer les transferts de données sensibles vers les applications GenAI, garantissant ainsi la conformité des utilisateurs aux normes de données de l'entreprise.

Cette solution est conçue pour s'intégrer parfaitement à l'infrastructure de sécurité Palo Alto existante, offrant une vue unifiée des menaces sur le réseau et le navigateur. Elle simplifie la gestion des politiques pour les équipes utilisant déjà Prisma Access, leur permettant d'étendre leurs règles de protection des données existantes afin de couvrir les nouveaux risques liés aux outils d'IA web. Le navigateur agit comme un point d'application périphérique, s'adaptant ainsi à l'évolution rapide du paysage de l'IA.

4. Sécurité harmonique

Harmonic Security privilégie une approche « zéro intervention » en matière de protection des données, visant à sécuriser l'adoption de l'IA sans configuration complexe. La plateforme classe les applications d'IA selon les risques et la valeur ajoutée, aidant ainsi les organisations à distinguer les outils de productivité inoffensifs des fuites de données dangereuses. Son objectif est de permettre une adoption sécurisée de l'IA plutôt que de simplement la bloquer.

Cet outil offre une visibilité approfondie sur les données transmises aux fournisseurs d'IA, permettant aux équipes d'identifier les tendances d'adoption à fort potentiel. Harmonic utilise des modèles de risque prédéfinis pour automatiser le processus d'approbation des nouveaux outils, allégeant ainsi la charge de travail des analystes de sécurité. Cette stratégie séduit les entreprises qui souhaitent encourager l'innovation tout en garantissant la sécurité de leurs données critiques.

5. Sécurité rapide

Prompt Security se concentre sur la sécurisation des entrées et sorties des systèmes d'IA générative afin de prévenir les fuites et manipulations de données. Sa plateforme analyse les requêtes en temps réel pour détecter les tentatives de jailbreak ou d'injection de requêtes, garantissant ainsi le bon fonctionnement des modèles d'IA. Elle offre une protection essentielle aux employés utilisant des outils comme ChatGPT, en supprimant les informations personnelles sensibles des requêtes avant leur envoi vers le cloud.

La solution offre également une visibilité sur l'IA parallèle en surveillant les interactions des employés avec les outils externes. Elle permet aux organisations d'imposer une utilisation « sécurisée », où les employés peuvent bénéficier de l'assistance de l'IA sans exposer la propriété intellectuelle de l'entreprise. La sécurisation du flux de données à la source aide les organisations à préserver la confidentialité sans avoir à construire une infrastructure personnalisée complexe.

6. AIM Security

AIM Security propose une plateforme spécialisée conçue pour aider les RSSI à dresser un inventaire complet de l'utilisation de l'IA générale au sein de leur entreprise. Axée sur la gestion de la posture de sécurité en matière d'IA (AI-SPM), elle offre une vision claire des outils utilisés et des risques potentiels qui y sont associés. Cette visibilité est essentielle pour les organisations qui peinent à quantifier l'ampleur de leur problème d'IA parallèle.

La plateforme utilise une approche de « pare-feu IA » pour contrôler les interactions avec les modèles publics et privés. Elle détecte et bloque les attaques par injection de paquets et empêche l'envoi de données sensibles à des modèles non autorisés. L'expertise d'AIM en matière de vulnérabilités spécifiques des LLM en fait un choix judicieux pour les équipes de sécurité qui ont besoin d'une analyse approfondie et spécialisée de leur infrastructure d'IA générative.

7. Sécurité Lasso

Lasso Security introduit le contrôle d'accès contextuel (CBAC) dans le paysage de la gouvernance de l'IA, ciblant spécifiquement les besoins des déploiements LLM et RAG (génération augmentée par la récupération). Cette méthode évalue dynamiquement les demandes d'accès en fonction de l'identité de l'utilisateur, de son comportement et du type de données, garantissant ainsi des interactions sécurisées et conformes. Elle est particulièrement efficace pour les organisations développant leurs propres applications d'IA internes qui exigent des limites de données strictes.

La solution s'intègre à divers environnements d'IA générale pour surveiller les transferts de données et détecter les anomalies en temps réel. Lasso protège contre les nouvelles menaces telles que la manipulation de modèles et l'empoisonnement des données, qui prennent une importance croissante à mesure que les entreprises affinent leurs propres modèles. Son approche contextuelle permet une application des politiques plus flexible et précise qu'un simple blocage par mots-clés.

8. IA Crépuscule

Nightfall AI s'appuie sur son expertise reconnue en matière de prévention des pertes de données (DLP) pour encadrer l'utilisation de l'IA. Sa plateforme utilise des détecteurs d'apprentissage automatique, entraînés sur 125 millions de paramètres, pour identifier avec une grande précision les données personnelles (PII), les données de cartes de paiement (PCI) et les secrets. Pour l'utilisation de l'IA, Nightfall assure une remédiation en temps réel, en masquant automatiquement les données sensibles dans les invites (comme ChatGPT) avant leur envoi hors du navigateur ou de l'API.

Cette approche de « masquage prioritaire » permet aux employés de continuer à utiliser les outils d'IA sans interruption, car seules les données sensibles sont supprimées tandis que le reste de l'interface reste fonctionnel. L'accent mis par Nightfall sur la détection contextuelle contribue à réduire les faux positifs, un problème courant des systèmes DLP traditionnels appliqués à l'IA conversationnelle.

9. Témoin IA

Witness AI cible les aspects de conformité et de réglementation liés à l'utilisation de l'IA, ce qui la rend idéale pour les secteurs hautement réglementés comme la finance et la santé. La plateforme fournit des analyses sur les risques comportementaux et l'exposition réglementaire, aidant ainsi les organisations à aligner leur utilisation de l'IA sur leurs politiques internes. Elle est conçue pour détecter les menaces internes en analysant les tendances de conversation au fil du temps.

Cette solution crée une piste d'audit dédiée aux interactions avec l'IA, indispensable pour prouver la conformité lors des audits. En mettant l'accent sur une utilisation sécurisée, Witness AI aide les organisations à gérer la complexité de l'adoption rapide des technologies et des exigences internes strictes. Elle assure la supervision nécessaire pour garantir que les stratégies d'IA respectent les règles de gouvernance des données.

10. Menlo Security

Menlo Security exploite sa technologie d'isolation du navigateur à distance (RBI) pour créer une zone de sécurité intermédiaire entre les utilisateurs et les applications d'IA générale. Sa solution « Menlo pour l'IA générale » offre des contrôles précis du copier-coller, empêchant ainsi les utilisateurs de saisir du code sensible ou des informations personnelles dans les interfaces de chatbot. Cette approche considère l'application d'IA comme une destination non fiable, isolant l'interaction afin de prévenir toute perte de données.

Au-delà de l'isolation, Menlo propose une analyse forensique de la navigation permettant d'enregistrer précisément les données partagées avec les plateformes d'IA. Cette visibilité aide les équipes de sécurité à auditer les habitudes d'utilisation et à garantir la conformité sans avoir à déployer d'agents sur chaque terminal. Cette solution est parfaitement adaptée aux organisations qui s'appuient déjà sur l'isolation pour leur sécurité web.

11. Sécurité séraphique

Seraphic Security propose une plateforme de sécurité pour navigateurs d'entreprise compatible avec tous les navigateurs standards, axée sur la prévention des exploits et la protection en temps réel. Ses fonctionnalités de protection contre la fuite de données intégrées au navigateur (DLP) surveillent les interactions des utilisateurs avec les outils d'IA, bloquant ainsi le partage de données sensibles en temps réel. La technologie de Seraphic injecte une couche de sécurité dans la session de navigation afin de contrôler l'exécution de JavaScript, contribuant ainsi à prévenir les attaques sophistiquées ciblant directement le navigateur.

Cette solution offre une visibilité approfondie sur l'utilisation de l'IA par les employés, en enregistrant les invites et les réponses afin de garantir la conformité aux politiques de gouvernance des données. En bloquant les attaques au niveau du moteur du navigateur, Seraphic protège contre les menaces sophistiquées susceptibles de contourner les méthodes de détection traditionnelles. Elle est conçue pour être légère et compatible avec les flux de travail existants en entreprise.

Comment choisir le meilleur fournisseur de contrôle de l'utilisation de l'IA

- Évaluer si la solution offre une visibilité au niveau du navigateur pour détecter l'utilisation de Shadow AI que les proxys réseau pourraient manquer en raison du chiffrement.

- Recherchez des politiques prenant en compte l'identité, qui vous permettent de moduler les règles d'accès en fonction du rôle de l'utilisateur et du contexte spécifique des données.

- Évaluez le modèle de déploiement pour vous assurer qu'il convient à votre infrastructure, qu'il s'agisse d'une extension de navigateur légère ou d'un remplacement complet du navigateur.

- Vérifiez que l'outil peut détecter et bloquer en temps réel les menaces adverses telles que l'injection de prompts et le jailbreak.

- Vérifiez les capacités d'intégration avec vos systèmes SIEM et IdP existants afin de garantir un flux de travail de sécurité unifié.

Questions fréquentes

Quelle est la différence entre le contrôle d'utilisation par IA et la DLP traditionnelle ?

Les solutions DLP traditionnelles sont souvent conçues pour la protection des fichiers et ne disposent pas du contexte nécessaire pour comprendre les messages de l'IA conversationnelle. Les outils de contrôle d'utilisation de l'IA sont spécifiquement conçus pour analyser l'intention et le contenu des interactions avec les LLM, ce qui leur permet de bloquer des actions à risque spécifiques, comme le collage de code, sans bloquer l'application entière.

Ces outils peuvent-ils détecter les applications « Shadow AI » ?

Oui, la plupart des plateformes de contrôle d'utilisation de l'IA intègrent des fonctionnalités de détection qui enregistrent toutes les applications d'IA utilisées par les employés. Elles proposent des tableaux de bord indiquant les outils utilisés, leur fréquence d'utilisation et les utilisateurs, permettant ainsi aux équipes de sécurité d'identifier les applications non autorisées susceptibles de présenter un risque.

Ai-je besoin d'un navigateur spécial pour utiliser ces outils ?

Pas nécessairement. Alors que certaines solutions comme Island et Palo Alto Networks nécessitent un navigateur d'entreprise dédié, d'autres comme LayerX et Reco fonctionnent sous forme d'extensions ou d'intégrations API compatibles avec vos navigateurs standard existants (Chrome, Edge) et vos environnements SaaS.

Comment ces outils gèrent-ils le trafic chiffré ?

Les solutions basées sur navigateur, telles que LayerX et Island, peuvent inspecter les données directement dans le navigateur avant leur chiffrement et leur envoi sur le réseau. Elles permettent ainsi de visualiser l'intégralité du contenu des invites et des réponses, offrant une visibilité souvent absente des outils réseau.

Ces solutions sont-elles nécessaires si nous avons une politique de « non-IA » ?

Oui, car une politique d'interdiction de l'IA est difficile à appliquer sans contrôles techniques. Les employés utilisent souvent leurs appareils personnels ou trouvent des solutions de contournement pour accéder aux outils d'IA utiles. Le contrôle d'utilisation de l'IA offre la visibilité nécessaire pour vérifier la conformité et les moyens techniques pour appliquer efficacement la politique.