Collaboratori: Dar Kahllon

Poiché strumenti di intelligenza artificiale generativa come ChatGPT, Claude, Gemini e Grok stanno diventando parte dei flussi di lavoro quotidiani, gli aggressori stanno sfruttando sempre più la loro popolarità per distribuire estensioni dannose del browser.

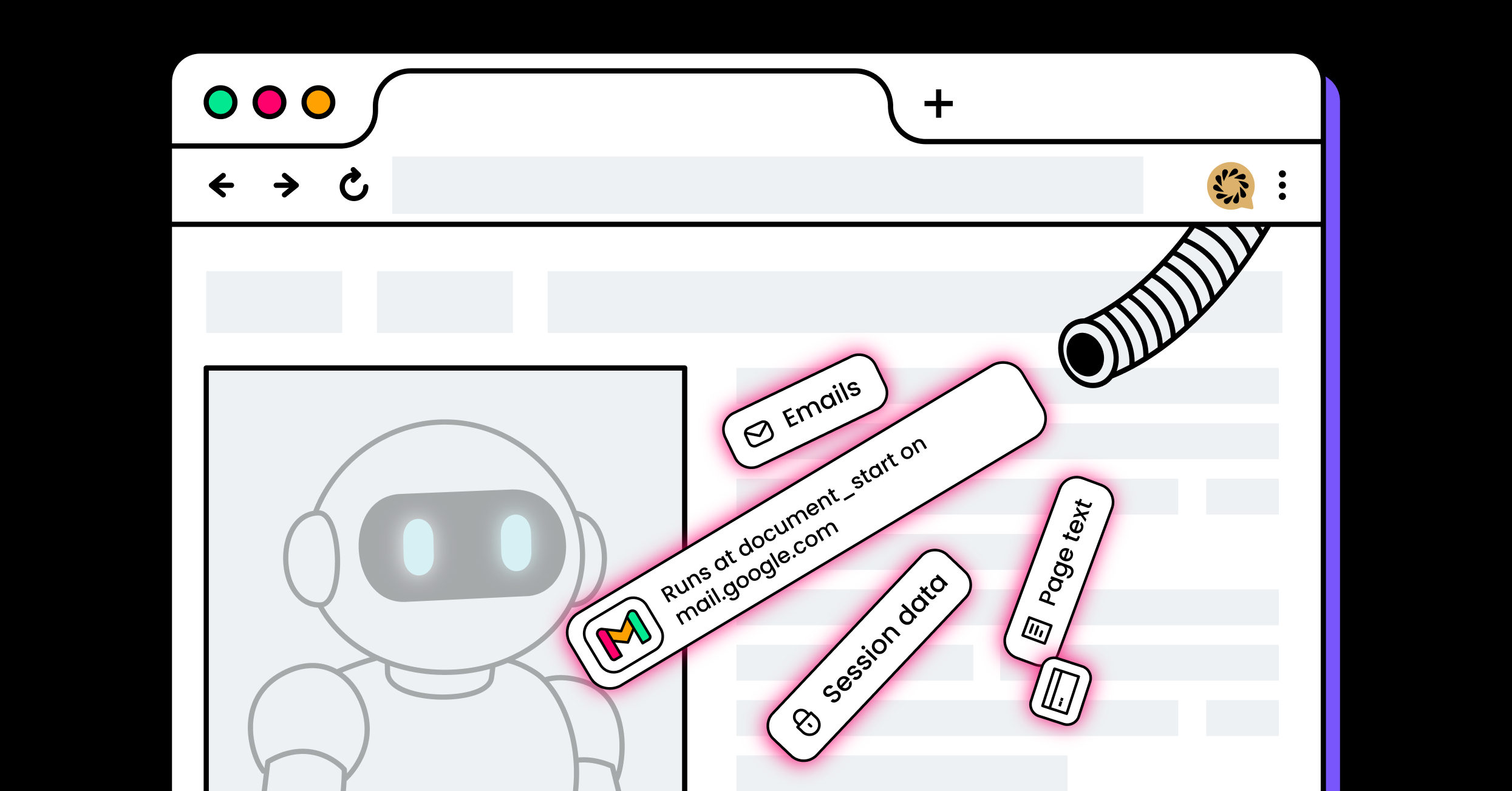

In questa ricerca abbiamo scoperto un campagna coordinata di estensioni di Chrome che si spacciano per assistenti AI per riepilogo, chat, scrittura e assistenza GmailSebbene questi strumenti appaiano legittimi in superficie, nascondono un'architettura pericolosa: invece di implementare le funzionalità principali localmente, incorporano interfacce remote controllate dal server all'interno di superfici controllate dall'estensione e agiscono come proxy privilegiati, garantendo all'infrastruttura remota l'accesso alle funzionalità sensibili del browser.

Attraverso 30 diverse estensioni di Chrome, pubblicati con nomi e ID di estensione diversi e che interessano oltre 260,000 utenti, abbiamo osservato il stessa base di codice sottostante, autorizzazioni e infrastruttura backend.

Fondamentalmente, perché una parte significativa della funzionalità di ogni estensione viene fornita tramite componenti ospitati in remoto, il loro comportamento in fase di esecuzione è determinato da modifiche esterne lato server, anziché tramite codice revisionato al momento dell'installazione nel Chrome Web Store.

Struttura e impatto della campagna

La campagna è composta da più estensioni di Chrome apparentemente indipendenti, ciascuna con nome, branding e ID di estensione diversi. In realtà, tutte le estensioni identificate condividono la stessa struttura interna, la stessa logica JavaScript, le stesse autorizzazioni e la stessa infrastruttura backend.

Attraverso 30 estensioni che interessano più di 260,000 utenti, l'attività rappresenta un singola operazione coordinata piuttosto che strumenti separati. In particolare, molte delle estensioni di questa campagna erano In evidenza nel Chrome Web Store, aumentandone la legittimità e l'esposizione percepite.

Questa tecnica comunemente nota come estensione spruzzatura, viene utilizzato per eludere le rimozioni e le difese basate sulla reputazione. Quando un'estensione viene rimossa, le altre rimangono disponibili o vengono rapidamente ripubblicate con nuove identità. Sebbene le estensioni impersonino diversi assistenti AI (Claude, ChatGPT, Gemini, Grok e strumenti generici "AI Gmail"), tutte fungono da punti di ingresso nello stesso sistema controllato dal backend.

Panoramica tecnica

In questo report analizzeremo l'estensione AI Assistant (nlhpidbjmmffhoogcennoiopekbiglbp).

Figura 1. Assistente "Claude" in primo piano

Iframe remoto come interfaccia utente principale

L'estensione rende un iframe a schermo intero che punta a un dominio remoto (claude.tapnetic.pro). Questo iframe si sovrappone alla pagina web corrente e appare visivamente come l'interfaccia dell'estensione.

Figura 2. Iniezione IFrame

Poiché l'iframe carica contenuti remoti:

- L'operatore può modificare l'interfaccia utente e la logica in qualsiasi momento

- Non è richiesto alcun aggiornamento del Chrome Web Store

- Le nuove capacità possono essere introdotte silenziosamente

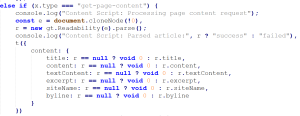

Estrazione del contenuto della pagina

Quando richiesto dall'iframe, l'estensione interroga la scheda attiva e richiama uno script di contenuto che estrae il contenuto leggibile dell'articolo utilizzando la libreria Readability di Mozilla. I dati estratti includono titoli, contenuti testuali, estratti e metadati del sito.

Figura 3. Estrazione del contenuto della pagina

Queste informazioni vengono poi inviate all'iframe remoto, il che significa che un server di terze parti può ricevere rappresentazioni strutturate di qualsiasi pagina l'utente stia visualizzando, comprese le pagine interne o autenticate sensibili.

Capacità di riconoscimento vocale

L'estensione supporta anche il riconoscimento vocale attivato dai messaggi tramite la Web Speech API. Su richiesta dell'iframe, il riconoscimento vocale viene avviato e la trascrizione risultante viene restituita alla pagina remota.

Sebbene in alcuni casi le autorizzazioni del browser possano limitare gli abusi, la presenza di questa funzionalità dimostra l'ampio ambito di accesso concesso al telecomando.

Raccolta di telemetria

Il pacchetto di estensione include script pixel di tracciamento espliciti che inviano eventi di installazione e disinstallazione a un endpoint di analisi di terze parti.

Questi meccanismi sono comunemente associati a:

- Monitoraggio dell'attribuzione

- Funnel di monetizzazione

- Analisi della fidelizzazione

Cluster di integrazione di Gmail

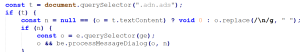

Un sottoinsieme della campagna, composto da 15 estensioni, è specificamente mirato a Gmail. Pur essendo pubblicate con nomi e marchi diversi e pubblicizzate come se offrissero funzionalità distinte, non sempre correlate all'assistenza via email, tutte queste estensioni condividono la stessa base di codice di integrazione con Gmail.

Ognuno include un script di contenuto dedicato solo a Gmail che corre a inizio_documento on mail.google.com, separato dal generico script di contenuto. Questo modulo inserisce elementi dell'interfaccia utente controllati dall'estensione in Gmail e mantiene la persistenza utilizzando Osservatore delle mutazioni e sondaggi periodici.

L'integrazione di Gmail legge il contenuto visibile dell'email direttamente dal DOM, estraendo ripetutamente il testo del messaggio tramite .testoContenuto dalla visualizzazione conversazione di Gmail.

Figura 4. Lettura dei contenuti di Gmail

Ciò include il contenuto del thread di posta elettronica e, a seconda dello stato, la bozza o il testo correlato alla composizione.

Quando vengono richiamate funzionalità correlate a Gmail, come le risposte o i riepiloghi assistiti dall'intelligenza artificiale, il contenuto dell'email estratto viene passato alla logica dell'estensione e trasmesso a infrastruttura backend di terze parti controllata dall'operatore dell'estensioneDi conseguenza, il testo dei messaggi di posta elettronica e i relativi dati contestuali potrebbero essere inviati fuori dal dispositivo, al di fuori dei limiti di sicurezza di Gmail, a server remoti.

C&C - Infrastruttura e attribuzione delle minacce

Caratteristiche del dominio C&C tapnetic[.]pro

Tutte le estensioni analizzate comunicano con l'infrastruttura sotto tapnetic[.]pro dominio. Sebbene il dominio ospiti un sito web accessibile al pubblico che a prima vista sembra legittimo, la nostra analisi ha rilevato che:

- Il sito web presenta contenuti generici in stile marketing

- Nessuna funzionalità, download o azione dell'utente è effettivamente funzionale

- Non vengono fornite informazioni chiare sul prodotto, sul servizio o sulla proprietà

Al momento dell'analisi, il sito sembrava funzionare principalmente come coprire l'infrastruttura, conferendo legittimità al dominio mentre l'attività reale avviene tramite sottodomini controllati dall'estensione.

Figura 5. Tapnetic.pro

Segmentazione dei sottodomini

Ogni estensione comunica con un sottodominio dedicato of tapnetic[.]pro, in genere con un tema che si adatta al prodotto AI impersonato (ad esempio, Claude, ChatGPT, Gemini).

Figura 6. Sottodomini Tapnetic.pro – VirusTotal.com

Questa progettazione offre diversi vantaggi all'operatore:

- Separazione logica tra estensioni

- Raggio di esplosione ridotto se un singolo sottodominio è bloccato

- Rotazione o sostituzione più semplice dei singoli backend di estensione

Nonostante i diversi sottodomini, la struttura della richiesta, i parametri e il comportamento del server sono coerenti in tutta la campagna, il che indica un unico sistema backend.

Abuso del ciclo di vita dell'estensione ed elusione del ricaricamento

Abbiamo anche osservato elusione attiva dell'applicazione delle norme del Chrome Web Store.

Un'estensione nella campagna, fppbiomdkfbhgjjdmojlogeceejinadg, è stato rimosso dal Chrome Web Store il 6 Febbraio 2025.

Meno di due settimane dopo, un estensione identica è stato pubblicato con un nuovo ID e nome:

- Nuovo ID estensione: gghdfkafnhfpaooiolhncejnlgglhkhe

- Data di caricamento: 20 Febbraio 2025

L'estensione ricaricata è una copia completa di quello rimosso:

- Logica JavaScript identica

- Stessi permessi

- Stessa architettura basata su iframe

- Stessa infrastruttura tapnetic.pro

Questo comportamento è coerente con tattiche di spruzzatura di estensione, consentendo agli operatori di ripristinare rapidamente la distribuzione dopo le rimozioni mantenendo lo stesso controllo back-end.

Conclusione

Sfruttando la fiducia che gli utenti ripongono in nomi noti di intelligenza artificiale come Claude, ChatGPT, Gemini e Grok, gli aggressori sono in grado di distribuire estensioni che violano radicalmente il modello di sicurezza del browser.

L'uso di iframe remoti a schermo intero combinato con bridge API privilegiati trasforma queste estensioni in broker di accesso generici, in grado di raccogliere dati, monitorare il comportamento degli utenti ed evolversi silenziosamente nel tempo. Sebbene siano concepiti come strumenti di produttività, la loro architettura è incompatibile con le ragionevoli aspettative di privacy e trasparenza.

Con la continua crescita della popolarità dell'IA generativa, i difensori dovrebbero aspettarsi una proliferazione di campagne simili. Le estensioni che delegano funzionalità di base a infrastrutture remote e mutevoli dovrebbero essere trattate non come strumenti di convenienza, ma come potenziali piattaforme di sorveglianza.

Indicatori di Compromesso (IOC)

Estensioni

| ID | Nome | Installazioni |

| nlhpidbjmmffhoogcennoiopekbiglbp |

Assistente AI |

50,000 |

| gcfianbpjcfkafpiadmheejkokcmdkjl |

Lama |

147 |

| fppbiomdkfbhgjjdmojlogeceejinadg |

Barra laterale Gemini AI |

80,000 |

| djhjckkfgancelbmgcamjimgphaphjdl |

Barra laterale AI |

9,000 |

| llojfncgbabajmdglnkbhmiebiinohek |

Barra laterale ChatGPT |

10,000 |

| gghdfkafnhfpaooiolhncejnlgglhkhe |

Barra laterale AI |

50,000 |

| cgmmcoandmabammnhfnjcakdeejbfimn |

Grok |

261 |

| phiphcloddhmndjbdedgfbglhpkjcffh |

Chiedere Chat Gpt |

396 |

| pgfibniplgcnccdnkhblpmmlfodijppg |

ChatGBT |

1,000 |

| nkgbfengofophpmonladgaldioelckbe |

Bot di chat GPT |

426 |

| gcdfailafdfjbailcdcbjmeginhncjkb |

Chatbot Grok |

225 |

| ebmmjmakencgmgoijdfnbailknaaiffh |

Chatta con i Gemelli |

760 |

| baonbjckakcpgliaafcodddkoednpjgf |

XAI |

138 |

| fdlagfnfaheppaigholhoojabfaapnhb |

Google Gemelli |

7,000 |

| gnaekhndaddbimfllbgmecjijbbfpabc |

Chiedi ai Gemelli |

1,000 |

| hgnjolbjpjmhepcbjgeeallnamkjnfgi | Generatore di lettere AI | 129 |

| lodlcpnbppgipaimgbjgniokjcnpiiad | Generatore di messaggi AI | 24 |

| cmpmhhjahlioglkleiofbjodhhiejhei | Traduttore AI | 194 |

| bilfflcophfehljhpnklmcelkoiffapb | AI per la traduzione | 91 |

| cicjlpmjmimeoempffghfglndokjihhn | Generatore di lettere di presentazione AI | 27 |

| ckneindgfbjnbbiggcmnjeofelhflhaj | Generatore di immagini AI Chat GPT | 249 |

| dbclhjpifdfkofnmjfpheiondafpkoed | Generatore di sfondi Ai | 289 |

| ecikmpoikkcelnakpgaeplcjoickgacj | Generatore di immagini Ai | 813 |

| kepibgehhljlecgaeihhnmibnmikbnga | Scarica DeepSeek | 275 |

| ckicoadchmmndbakbokhapncehanaeni | Scrittore di posta elettronica AI | 64 |

| fnjinbdmidgjkpmlihcginjipjaoapol | Generatore di email AI | 881 |

| gohgeedemmaohocbaccllpkabadoogpl | Chat di DeepSeek | 1,000 |

| flnecpdpbhdblkpnegekobahlijbmfok | Generatore di immagini ChatGPT | 251 |

| acaeafediijmccnjlokgcdiojiljfpbe | ChatGPT Traduci | 30,000 |

| kblengdlefjpjkekanpoidgoghdngdgl | AIGPT | 20,000 |

| idhknpoceajhnjokpnbicildeoligdgh | Traduzione ChatGPT | 1,000 |

| fpmkabpaklbhbhegegapfkenkmpipick | Chat GPT per Gmail | 1,000 |

Domini

Tapnetic[.]pro

onlineapp[.]pro

Emails

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

Tattiche, tecniche e procedure (TTP)

| tattica | Tecnica |

| Sviluppo delle risorse | LX2.003(T1583) – Acquisire infrastrutture |

| Accesso iniziale | LX3.004 (T1189) – Compromesso drive-by |

| Accesso iniziale | LX3.003 (T1199) – Relazione di fiducia |

| LX4.003 – Esecuzione dello script | |

| Evasione della difesa | LX7.011 (T1036) – Mascheramento |

| Accesso alle credenziali | LX8.007(T1557) – Avversario nel mezzo |

| Collezione | LX10.012 – Raccolta dati di comunicazione web |

| Collezione | LX10.005 – Raccogliere informazioni sull'utente |

| Comando e controllo | LX11.004 – Stabilire la connessione di rete |

| Comando e controllo | LX11.005 – C2 basato su servizi Web |

| exfiltration | LX12.001 – Esfiltrazione dei dati |

raccomandazioni

I professionisti della sicurezza, i difensori aziendali e gli sviluppatori di browser dovrebbero adottare le seguenti misure:

- Estensioni di audit all'interno di ambienti gestiti, in particolare quelle installate al di fuori dei controlli delle policy.

- Implementa tecnologie di monitoraggio delle estensioni basate sul comportamento per rilevare attività di rete non autorizzate o manipolazioni sospette del DOM.

- Rafforzare il monitoraggio e l'applicazione delle norme in fase di esecuzione, non solo la revisione in fase di installazione, per rilevare i cambiamenti di comportamento post-installazione causati dall'infrastruttura backend.