Una nuova campagna di attacchi di phishing, rivolta agli utenti Mac e individuata da LayerX Labs, mostra le difficoltà e le difficoltà della lotta al phishing online e il modo in cui gli attacchi si trasformano e cambiano in risposta agli adattamenti degli strumenti di sicurezza.

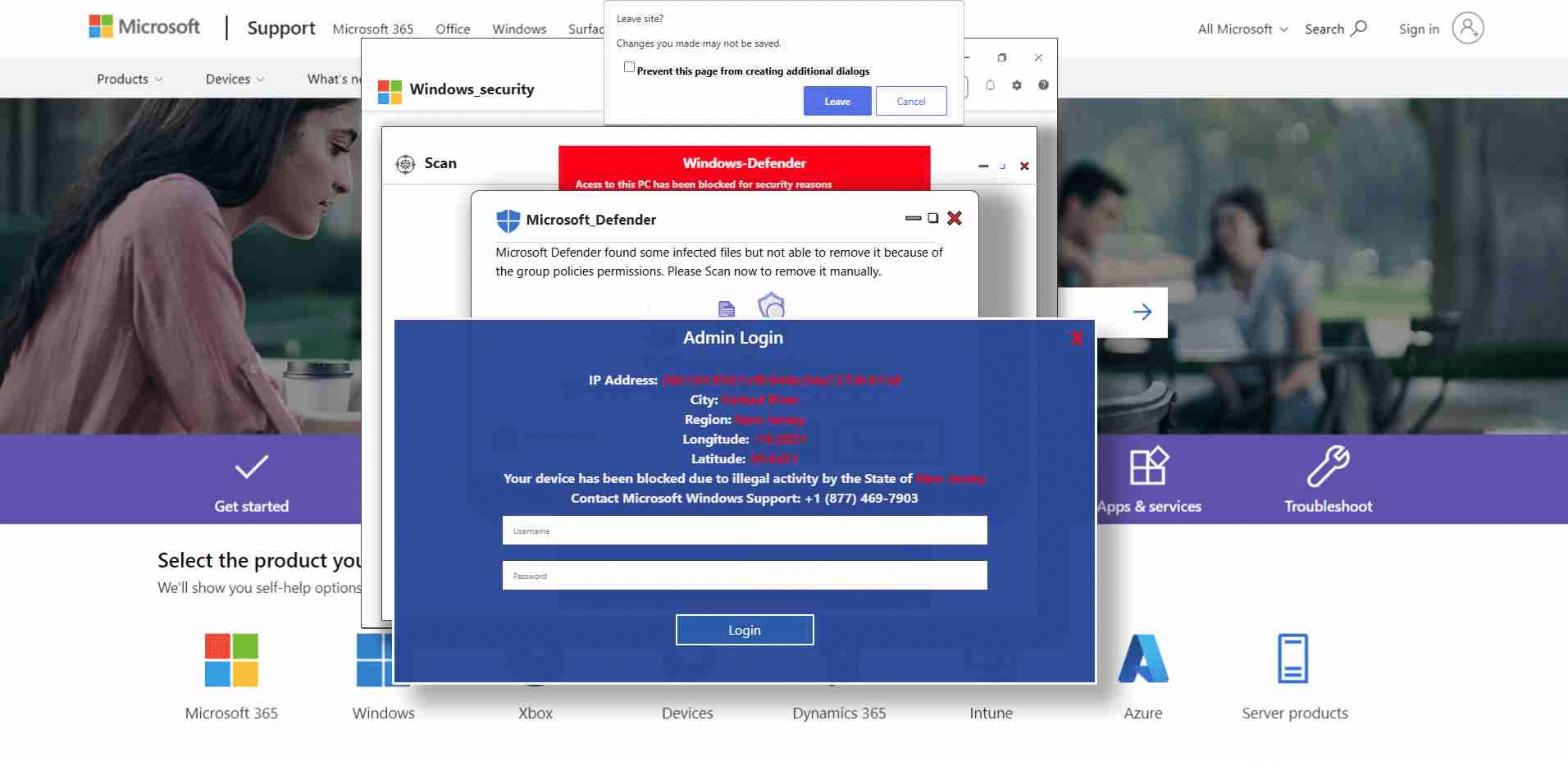

Negli ultimi mesi, LayerX ha monitorato una sofisticata campagna di phishing che inizialmente aveva come target gli utenti Windows, mascherandosi da avvisi di sicurezza Microsoft. L'obiettivo della campagna era rubare le credenziali degli utenti impiegando tattiche ingannevoli che facevano credere alle vittime che i loro computer fossero compromessi.

Ora, con le nuove funzionalità di sicurezza implementate da Microsoft, Chrome e Firefox, gli aggressori hanno spostato la loro attenzione sugli utenti Mac.

Atto I: Targeting per gli utenti Windows

L'attacco di phishing originale coinvolgeva siti Web compromessi che mostravano falsi avvisi di sicurezza sostenendo che il computer dell'utente era stato "compromesso" e "bloccato". Gli aggressori chiedevano agli utenti di immettere il nome utente e la password di Windows. Contemporaneamente, il codice dannoso causava il blocco della pagina Web, creando l'illusione che l'intero computer fosse bloccato.L'attacco di phishing originale coinvolgeva siti Web compromessi che mostravano falsi avvisi di sicurezza sostenendo che il computer dell'utente era stato "compromesso" e "bloccato". Gli aggressori chiedevano agli utenti di immettere il nome utente e la password di Windows. Contemporaneamente, il codice dannoso causava il blocco della pagina Web, creando l'illusione che l'intero computer fosse bloccato.

LayerX ha scritto in precedenza su questa campagna sul nostro blog

Perché è stato difficile fermare questa campagna:

- Ospitato su una piattaforma Microsoft – Le pagine di phishing erano ospitate sulla piattaforma Windows.net di Microsoft (una piattaforma aperta di Microsoft per l'hosting di applicazioni Azure). Nel contesto dell'attacco, questo ha fatto apparire i messaggi legittimi, poiché erano avvisi di sicurezza (presumibilmente) di Microsoft, provenienti da una pagina su un dominio windows[.]net.

- Sfruttamento dei servizi di hosting – Un'altra tattica comune utilizzata dagli aggressori in questo caso è stata quella di utilizzare un servizio di hosting affidabile come infrastruttura sottostante per le pagine dannose. Il motivo è che le tradizionali difese anti-phishing come Secure Web Gateway (SWG) e le soluzioni di sicurezza e-mail spesso valutano il rischio della pagina in base alla reputazione del dominio del Top Level Domain (TLD). In questo caso, il TLD (windows[.]net) è una piattaforma nota e molto utilizzata da un provider affidabile (Microsoft), con un punteggio di reputazione TLD elevato. Di conseguenza, queste pagine sono state in grado di aggirare i meccanismi di protezione tradizionali.

- Sottodomini randomizzati e in rapida evoluzione – sotto il dominio di primo livello generale di windows[.]net, gli aggressori servivano il loro codice dannoso da sottodomini casuali e in rapida trasformazione. Ciò significava che anche se una pagina specifica veniva segnalata come dannosa e inserita nei feed di pagine dannose, veniva rapidamente rimossa e sostituita da un altro URL con una reputazione "pulita". A causa degli URL dei sottodomini altamente casuali, gli aggressori potevano farlo più e più volte, mantenendo comunque l'attacco.

- Design altamente sofisticato – A differenza delle tipiche pagine di phishing, queste erano ben progettate, professionali e aggiornate frequentemente per evitare il rilevamento da parte di strumenti di sicurezza che si basano su firme di phishing note.

- Tecnologie anti-bot e CAPTCHA – in alcune varianti, LayerX ha osservato che il codice della pagina includeva la verifica anti-bot e CAPTCHA. Ciò è stato fatto per bloggare i web crawler automatizzati delle protezioni anti-phishing e ritardare la classificazione della pagina come dannosa.

Il risultato è stata una campagna sofisticata, altamente efficace e di lunga durata. LayerX ha seguito questa campagna per oltre un anno. Tuttavia, tra la fine del 2024 e l'inizio del 2025, abbiamo osservato un aumento dell'intensità e del volume di questa campagna, che è stata una testimonianza della sua efficacia.

Anche Microsoft se ne è accorta, e a febbraio 2025 ha introdotto una nuova funzionalità "anti-scareware" nel browser Edge per combattere questi attacchi. Più o meno nello stesso periodo, protezioni simili sono state implementate in Chrome e Firefox.

Atto II: Nuove protezioni rendono inutile la vecchia campagna

Dopo l'introduzione di queste protezioni del browser, LayerX ha osservato un drastico calo del 90% negli attacchi mirati a Windows.

LayerX stava ancora osservando alcune pagine dannose simili, il che significa che l'infrastruttura della campagna era ancora online. Tuttavia, gli utenti non la raggiungevano.

Attribuiamo questo calo alle nuove funzionalità "anti-scareware" di Microsoft (e altri), che bloccavano questi attacchi.

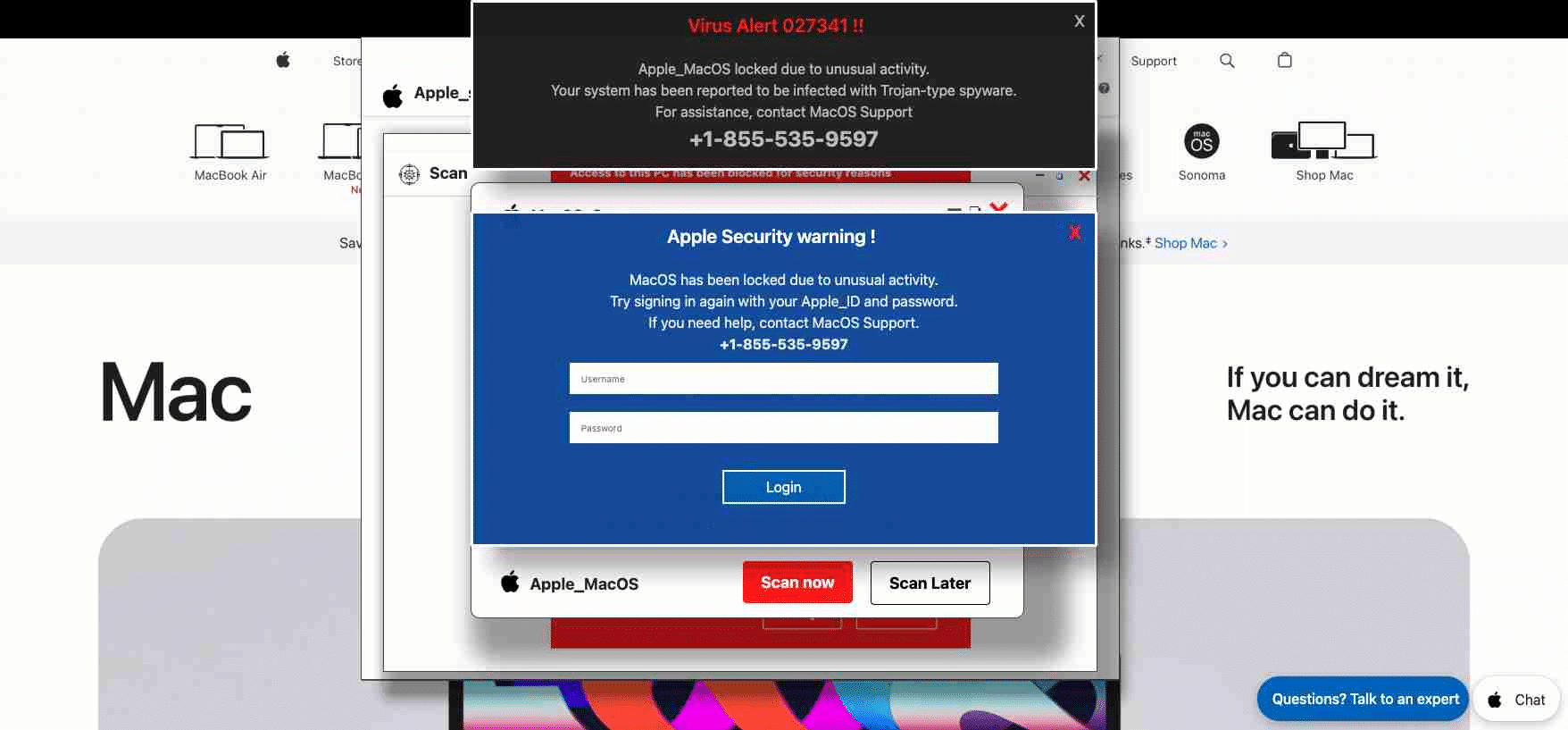

Atto III: la campagna si trasforma per rivolgersi agli utenti Mac

Tuttavia, sembra che LayerX non sia stato l'unico a notare un calo nel tasso di successo degli attacchi: se ne sono accorti anche gli hacker che lo hanno ideato.

La loro risposta: modificare la campagna per colpire un gruppo di utenti non protetti, in questo caso: gli utenti Mac.

Entro 2 settimane dall'implementazione delle nuove difese anti-phishing da parte di Microsoft, LayerX ha iniziato a osservare attacchi contro gli utenti Mac, che - a quanto pare - non erano protetti da queste nuove difese.

Finora LayerX non aveva mai osservato attacchi su Mac, ma solo contro utenti Windows.

I nuovi tentativi di phishing erano visivamente quasi identici agli attacchi rivolti agli utenti Windows, fatta eccezione per alcune modifiche critiche:

- Layout della pagina di phishing e messaggistica riprogettati per apparire legittimo agli occhi degli utenti Mac.

- Modifiche al codice per rivolgersi specificamente agli utenti macOS e Safari sfruttando i parametri HTTP del sistema operativo e dell'agente utente.

- Utilizzo continuato dell'infrastruttura Windows[.]net, mantenendo l'illusione di legittimità.

Come venivano attirate le vittime

L'indagine di LayerX ha rivelato che le vittime venivano reindirizzate alle pagine di phishing tramite pagine di "parcheggio" di domini compromessi:

- La vittima ha tentato di accedere a un sito web legittimo.

- Un errore di battitura nell'URL li ha condotti a una pagina di parcheggio di dominio compromessa.

- La pagina li ha rapidamente reindirizzati attraverso più siti prima di arrivare alla pagina dell'attacco di phishing.

In un caso specifico, la vittima era un utente macOS e Safari che lavorava per un cliente aziendale LayerX. Nonostante l'organizzazione impiegasse un Secure Web Gateway (SWG), l'attacco lo ha aggirato. Tuttavia, il sistema di rilevamento basato sull'intelligenza artificiale di LayerX, che analizza le pagine Web utilizzando oltre 250 parametri a livello di browser, ha identificato e bloccato la pagina dannosa prima che si verificassero danni.

Atto IV: La battaglia continua

I nuovi attacchi mirati ai Mac hanno richiesto modifiche relativamente minime da parte degli hacker alle infrastrutture esistenti, principalmente modifiche al testo e alcune modifiche al codice per colpire gli utenti MacOS e Safari.

Questa campagna di attacco sottolinea due punti critici:

- Gli utenti Mac e Safari sono ora i principali obiettivi – Sebbene campagne di phishing rivolte agli utenti Mac siano già esistite in passato, raramente hanno raggiunto questo livello di sofisticatezza.

- I criminali informatici sono altamente adattabili – Con l’evoluzione delle misure di sicurezza, gli aggressori continuano a modificare le loro tattiche, dimostrando che le organizzazioni necessitano di soluzioni di sicurezza avanzate e proattive.

Sulla base della longevità, complessità e sofisticatezza dimostrate finora dagli autori di questa campagna di attacco, sospettiamo che questa sia solo una prima risposta da parte loro, poiché stanno adattando i loro attacchi a nuove difese.

Prevediamo che nelle prossime settimane o mesi assisteremo a una ripresa degli attacchi basati su questa infrastruttura, che sta sondando e testando i punti deboli delle nuove difese di Microsoft.

Questo è solo l'ultimo promemoria del fatto che prevenire il phishing e gli attacchi web è una battaglia continua e senza fine.

Fino al prossimo capitolo…